Azure Sicherheitsbewährte Verfahren – Zur Einhaltung (Checkliste). Microsoft Azure ist das Fundament vieler Unternehmens-Cloud-Infrastrukturen weltweit. Die Aufrechterhaltung der Einhaltung ist ein wichtiger Bestandteil der Azure-Cloud-Sicherheit und es ist entscheidend, um die Sicherheit Ihrer Daten zu gewährleisten. Daher ist es für Unternehmen entscheidend, ein gründliches Bewusstsein für die besten Sicherheitspraktiken und Einhaltungsstandards von Azure zu haben.

Daher gibt es ein paar Dinge, die Sie tun müssen, um dies zu erreichen.

Also, was ist das erste, was Sie tun müssen?

Zunächst müssen Sie Ihre EinhaltungsZiele definieren. Welche Standards und Vorschriften (zum Beispiel PCI-DSS, ISO 27001 und HIPAA) gelten für Ihre Organisation? Diese Frage klar zu beantworten und sicherzustellen, dass Ihre Einhaltungsziele klar definiert sind, ist immer der erste Schritt.

Es gibt mehrere Compliance-Standards und -Vorschriften, wenn es um Azure geht. Diese Standards und Vorschriften hängen von Ihrer Nischenbranche ab – d. h. Finanzdienstleistungen, Gesundheitswesen und Lebensdienste – sowie Ihrer Region. Es gibt auch Compliance-Standards, die sicherstellen sollen, dass Ihr Geschäft mit verschiedenen US-Regulierungen konform ist.

In diesem Artikel erfahren Sie, wie Sie das Azure-Regulierungskompatibilitäts-Dashboardverwenden, um Ihre regulatorische Konformität zu bewerten und die besten Sicherheitspraktiken zu gewährleisten, damit Sie die meisten Compliance-Checklistenanforderungen erfüllen.

Lesen Sie auchSchauen Sie sich die Azure AD-Überwachungslösung an

8 Azure Best Security Practices for Compliance

Trotz der zahlreichen Azure-Compliancestandards, die verfügbar sind, gibt es Kontrollpunkt-Anforderungen, die in der Mehrheit der Standards vorhanden sind. Hier finden Sie eine umfassende Analyse der besten Praktiken, die Sie befolgen sollten, um sicherzustellen, dass Sie den Compliance-Anforderungen entsprechen.

1. Führen Sie regelmäßige Tests Ihrer Sicherheitssysteme und -prozesse durch

JederSicherheitExperte wird Ihnen raten, eine regelmäßigeBedrohungScan-Plan für alle Ihrer Maschinen zu haben. Dies ist ein wichtiger Kontrollpunkt für eine Vielzahl von Compliance-Standards, einschließlichPCIDSS,ISO27001,HIPAA,SOC2 und andere Compliance-Standards.

Schwachstellen werden ständig von böswilligen Personen und Forschern entdeckt. In dieser aktuellen Bedrohungsumgebung ist es immer ratsam anzunehmen, dass keine Maschine gegen Angriffe immun ist, und daher muss eine regelmäßige Test- und Scannstrategie implementiert werden, um Sicherheit zu gewährleisten.

Es ist daher ratsam, sicherzustellen, dass die folgenden Praktiken in Ihrer Sicherheitsstrategie implementiert sind:

- Stellen Sie sicher, dass alle externen IPs und Domains regelmäßig gescannt werden. Zum Beispiel erfordert der PCI DSS Standard, dass alle externen IPs und Domains, die im CDE exponiert sind, mindestens vierteljährlich von einem PCI-zugelassenen Scanning-Anbieter (ASV) gescannt werden.

Stellen Sie sicher, dass alle externen IPs und Domains umfangreichen, regelmäßigen Anwendungs- und Netzwerk- Penetrationstests unterzogen werden. - Stellen Sie sicher, dass alle externen IPs und Domains intensiven, regelmäßigen Anwendungs- und NetzwerkPenetrationstests unterzogen werden.

- Entwickeln Sie eine robuste DateiÜberwachungsStrategie. Stellen Sie sicher, dass Ihr System regelmäßige Dateivergleiche durchführt, um Änderungen zu erkennen, die sonst unentdeckt bleiben könnten.

2. Eine konsistente Patch-Management-Strategie verwenden

Dies ist ein übliches Checkliste, das abgehakt werden muss, umkonformmit verschiedenenAzure-Standards und -Vorschriften zu sein. Alte Betriebssysteme sind sehr anfällig fürAusbeutungund Angriffe. Deshalb sind sie ja auch veraltet!

Software-Unternehmen veröffentlichen regelmäßig neue Patches für Betriebssysteme, wenn Schwachstellen entdeckt werden. Stellen Sie also sicher, dass Sie automatische Systemaktualisierungen für Ihre virtuellen Maschinen eingerichtet haben oder einen regelmäßigen manuellen Patching-Zeitplan haben.

3. Verwenden und regelmäßig aktualisieren von Antivirus-Software mit starker Firewall-Richtlinie

Dies ist ein Top-Compliance-Checkliste für die meisten Azure-Compliance-Standards. Diese Checkliste-Anforderung konzentriert sich auf den Schutz des Systems gegen alle Arten von Malware.

Um sicherzustellen, dass Sie konform sind, stellen Sie sicher, dass alle Systeme mit einer Antivirenlösung ausgestattet sind. Dazu gehören Arbeitsstationen, Laptops und mobile Geräte, die Mitarbeiter sowohl lokal als auch remote zum Zugreifen auf das System verwenden können.

Um sicherzustellen, dass das Antivirenprogramm wirksam ist, müssen Sie auch sicherstellen, dass die Antiviren- oder Antimalware-Programme regelmäßig aktualisiert werden.

Achten Sie immer darauf, dass Ihre Antivirenmechanismen stets aktiv sind, auditable Protokolle generieren und die neuesten Signaturen verwenden.

Wenn es um eine robuste Firewall-Richtlinie geht, wird immer empfohlen, administrative Ports immer zu schließen. Der Zugriff auf SSH, RDP, WinRM und andere administrative Ports sollte eingeschränkt werden, es sei denn, es ist absolut notwendig. Dies ist entscheidend, um Ihre virtuellen Maschinen zu schützen.

4. Verwenden Sie geeignete Verschlüsselungsverfahren

Auch die größten Unternehmen mit den größten Cybersicherheits-Budgets sind Opfer von Datenverletzungen. Daher ist die Bedeutung von Verschlüsselung nicht zu unterschätzen. Oft treten Man-in-the-Middle-Angriffe auf, indem schlechte oder nicht vorhandene Verschlüsselungsrichtlinien ausgenutzt werden.

In Azure ist Verschlüsselung heute für jedes Unternehmen von entscheidender Bedeutung, da sie es ermöglicht, vertrauliche Daten durch Umwandlung in Chiffretext zu schützen, der ohne einen Verschlüsselungsschlüssel unlesbar ist. Dies wird als „Kodierung“ bezeichnet.

Da nur diejenigen, die einen Verschlüsselungsschlüssel haben, die Daten entschlüsseln und die eigentliche Information enthüllen können, macht die Verschlüsselung es nahezu unmöglich für Cyberkriminelle oder andere unbefugte Parteien, die Daten zu stehlen und misszuverwenden.

Um also sicherzustellen, dass dieser Compliance-Checkliste gefolgt wird, müssen Sie sicherstellen, dass Sie:

- Nur die neuesten modernen Verschlüsselungsprotokolle anwenden, um Ihre Daten zu schützen.

- Stellen Sie sicher, dass Sie TLS über SSL verwenden, da SSL mehrere ausnutzbare Schwachstellen enthält.

- Stellen Sie auch sicher, dass Ihre Endpunkte verschlüsselt sind. Ja, verschlüsseln Sie auch Daten, die bereits sicher gespeichert sind. Dies macht sie für Angreifer nutzlos, falls die Daten gestohlen werden.

5. Behalte strenge Informationenschwärzung bei

Vertrauliche Informationen beziehen sich auf alle Informationen, die aufgrund ihrer persönlichen Natur als sensibel angesehen werden. Die Informationenschwärzung ist ein wichtiges Checkliste-Kriterium für SOC2, PCI DSS und andere Compliance-Standards.

Um diese Compliance-Anforderung zu erfüllen, müssen verschiedene Sicherheitsmaßnahmen umgesetzt werden. Wenn Ihre Firma beispielsweise sensible Informationen sammelt, müssen Sie:

- Die Zustimmung des Betroffenen einholen.

- Sammeln Sie so wenig private Informationen wie möglich und erfassen Sie sie nur auf rechtmäßige Weise.

- Verwenden Sie die Daten nur für die Zwecke, für die sie erhoben wurden, undentsorgen Sie sie am Ende einer festgelegten Aufbewahrungsfrist.

- Um Leckagen und Datenverluste zu verhindern, beschränken Sie den Zugang zu diesen Informationen auf so wenige berechtigte Mitarbeiter wie möglich.

6. Verwenden Sie starke und komplexe Passwörter und aktivieren Sie die Mehrfaktor-Authentifizierung (MFA)

Bildquelle: Itro

Dies ist immer vonentscheidender Bedeutung, insbesondere wenn es für geschäftliche Zwecke eingehenden Datenverkehr zu Ihren virtuellen Maschinen gibt. Zum Beispiel ist dies eine wichtige Compliance-Anforderung für Unternehmen, die Finanzdienstleistungen anbieten und sich an den Payment Card Industry Data Security Standard (PCI DSS) halten müssen.

AuchSOC2 und andere Compliance-Standards verlangen, dass Sie zumindest die zweifaktorielle Authentifizierung für Ihre Systeme aktivieren. Um sicherzustellen, dass diese Checkliste-Anforderung erfüllt ist, stellen Sie sicher, dass jeder Benutzerkonten, der Zugriff auf Ihre virtuellen Maschinen hat, eine komplexe Benutzername- und Passwort-Kombination hat.

Wenn Ihre virtuelle Maschine auch domänenverbunden ist, stellen Sie dann sicher, dass jedes Konto, das auf Ihre virtuelle Maschine zugreifen darf, diese Sicherheitsverfahren befolgt und auch die Mehrfaktor-Authentifizierung hat.

7. Halten Sie immer eine Sicherung Ihrer Daten bereit

Es ist immer ratsam, eine Sicherung Ihrer Daten zu haben, um sich vor Datenverlust zu schützen. Daten können aufgrund unbeabsichtigter Datenfehlbedienung oder sogar einer Kompromittierung des Systems durch Angreifer verloren gehen.

Der Schaden, den dies für Ihr Geschäft verursachen kann, sowohl finanziell als auch in Bezug auf den Ruf, kann enorm sein. Deshalb verlangen die meisten Azure-Compliance-Standards daran, dass Sie immer eine zuverlässige Sicherung Ihrer Daten haben.

Glücklicherweise ist dies in Azure nur einen Klick entfernt. Darüber hinaus bietet Azure den Benutzern einen Daten-Sicherungsdienst, den sie nutzen können. Um ihn zu nutzen, müssen Sie nur den Azure Backup Service aktivieren.

8. Stellen Sie sicher, dass Ihre Systeme immer verfügbar sind

Das Konzept der Verfügbarkeit in der Informatik bezieht sich auf die Garantie, dass ein Computersystem jederzeit von einem autorisierten Benutzer erreicht werden kann, wenn sie es benötigen. Ein hohes Maß an Verfügbarkeit eines Systems garantiert, dass es auf Anforderung wie erwartet funktioniert.

Es ist daher keine Überraschung, dass dies an der Spitze der Compliance-Checkliste für viele Azure AD-Standards steht.

Es gibt zwei Hauptbedrohungen für die Verfügbarkeit eines Systems, nämlich einen Denial of Service oder einen Verlust der Datenverarbeitungsfähigkeiten. Um immer im Einklang mit den Vorschriften zu sein, ist es daher ratsam, die Verteidigung Ihres Systems und die Netzwerkinfrastruktur zu stärken, um sicherzustellen, dass Ihr System nicht aufgrund dieser Probleme ausfällt.

Um dies zu tun, stellen Sie bitte sicher, dass Sie:

- Notfallpläne im Falle eines Ausfalls haben.

- Stellen Sie sicher, dass routinemäßige Wartungsarbeiten am System durchgeführt werden, wenn der Verkehr gering ist, und haben Sie immer ein alternatives System, das vorübergehend verwendet werden kann.

- Verhindern Sie menschliches Versagen (was häufiger vorkommt), indem Sie mehrere Personen dazu verpflichten, bei wichtigen Entscheidungen, die Ihr System betreffen, einzubringen.

Als nächstes mit den besten Sicherheitsmaßnahmen für Azure – Für Compliance ist es, das Azure Regulatory Compliance Dashboard zu erklären.

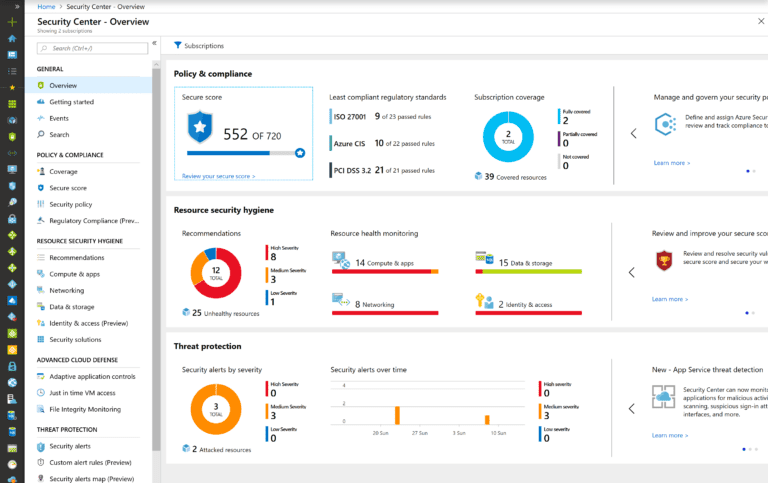

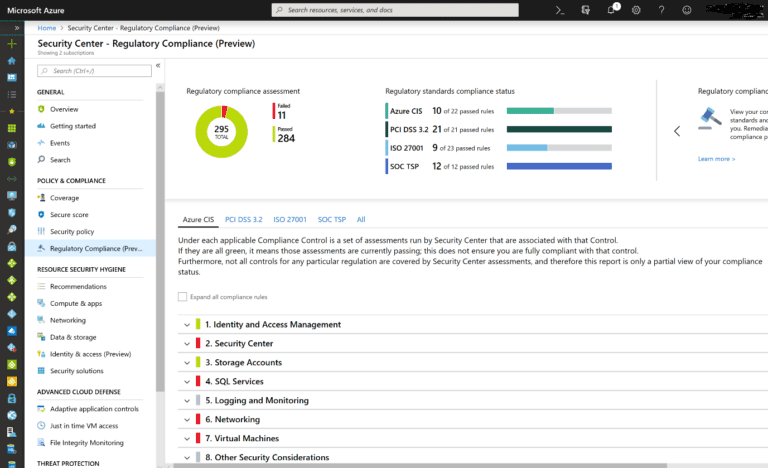

Das Azure Regulatory Compliance Dashboard

Um sicherzustellen, dass Benutzer die verschiedenen Compliance-Standards einhalten, hat Azure ein regulatorisches Compliance-Dashboard implementiert, damit sie ihre regulatorische Compliance bewerten und sicherstellen können, dass sie einhalten.

Das Regulatory Compliance Dashboard in Azure bietet Einblicke in die Position Ihrer Azure-Umgebung in Bezug auf die derzeit unterstützten Sicherheitsstandards: Azure CIS, SOC TSP, ISO 27001 und PCI DSS 3.2.

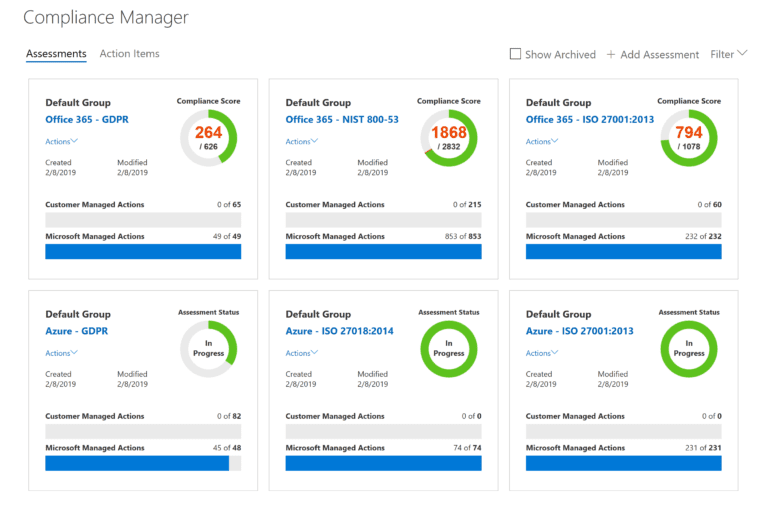

Hier ein Blick auf das Azure Compliance Dashboard:

Außerdem lesen Sie Red Team vs Blue Team in der Cybersicherheit – Was ist der Unterschied?

Dashboard-Steuerungen und Auflösung

Die Funktion für regulatorische Compliance in Azure führt Prüfungen durch, um Ihren Compliance-Status zu bestimmen. Das Dashboard zeigt den regulatorischen Compliance-Prüfungserfolg in Form von fehlgeschlagenen und bestandenen Prüfungen sowie Prozentangaben an, wenn Sie über die Diagrammfarben fahren.

Der Compliance-Status der regulatorischen Standards und die Anzahl der Regeln, die die Prüfung bestanden haben, werden neben dem Gesamtergebnis angezeigt.

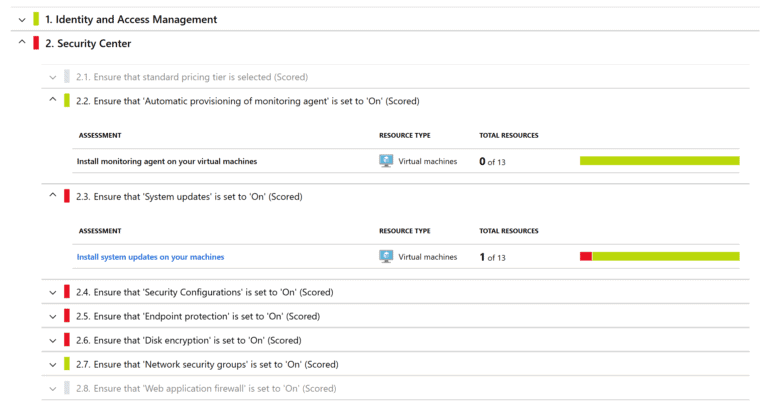

Alle Regeln im grünen Steuerungsbereich des Dashboards sind solche, die die Prüfung bestanden haben. Die rote Steuerung des Dashboards zeigt an, dass mindestens eine Regel die Prüfung nicht bestanden hat.

Wenn Sie eine Regel erweitern, können Sie die einzelnen Prüfungen, den Typ der Ressource, die Gesamtzahl der Ressourcen und die grafische Darstellung der Prüfungen sehen.

Die dritte Farbe, grau, zeigt an, dass die Compliance-Prüfung entweder nicht anwendbar ist oder noch nicht unterstützt wird. Um dieses Dashboard besser zu verbessern, stellt Microsoft sicher, dass die Daten aus dem ASC Regulatory Compliance Dashboard im Compliance Manager verfügbar sind.

Auflösung

Um ein Problem zu lösen, klicken Sie einfach auf den Namen der Bewertung, und Sie werden zu einer Seite weitergeleitet, auf der Sie es lösen können. Die Probleme, die gelöst werden müssen, können beispielsweise darin bestehen, festzustellen, welche virtuellen Maschinen aktualisiert werden müssen, und die erforderlichen Updates zu installieren, oder einen Überwachungsagenten auf einer virtuellen Maschine zu installieren.

Der Compliance-Manager sammelt Daten aus Office 365 und Azure Umgebungen an einem Ort, von dem aus Sie den Datenschutz und die Einhaltung von Vorschriften verbessern, indem Sie den Empfehlungen folgen. Es ist gut zu beachten, dass Microsoft Updates für das Dashboard bereitstellt, und bald werden Compliance- Berichterstattungs-Funktionen (eine sehr nützliche Funktionalität) integriert sein.

Vielen Dank für das Lesen der Best Practices für Azure-Sicherheit – Für Compliance (Checkliste). Wir werden diesen Artikel abschließen.

Best Practices für Azure-Sicherheit – Für Compliance (Checkliste) Schlussfolgerung

Als Microsoft Azure-Benutzer ist es immer wichtig, die Einhaltung verschiedener Compliance-Standards und Vorschriften sicherzustellen. Glücklicherweise bietet Ihnen dieser Leitfaden eine umfassende Analyse von Azure-Best Practices für Sicherheit, um sicherzustellen, dass Sie die meisten Compliance-Standards einhalten.

Microsoft Azure hat auch ein Compliance- und Regulatory-Dashboard eingeführt, das Sie nutzen können, um sicherzustellen, dass Sie die besten Sicherheitspraktiken einhalten.

Die Nichteinhaltung der besten Sicherheitspraktiken von Azure kann zu Geldstrafen, rechtlichen Sanktionen und dem Verlust von Geschäftsmöglichkeiten führen. Es kann auch dazu führen, dass Ihr System anfällig für Cyberangriffe wird, was für Ihr Unternehmen kostspielig sein kann.

Befolgen Sie die oben genannten Praktiken, nutzen Sie das Regulatory Compliance Dashboard in Azure und informieren Sie sich über die Azure-Compliance-Standards und -Vorschriften, die spezifisch für Sie gelten, um auf der sicheren Seite zu sein.

Source:

https://infrasos.com/azure-security-best-practices-for-compliance-checklist/