では、まず最初に何をすべきですか?

まず最初に、コンプライアンスの目標を定義する必要があります。どのような標準や規制(たとえば、PCI-DSS、ISO 27001、およびHIPAA)が貴社に適用されるのか?この質問に明確に答え、コンプライアンスの目標が明確に定義されていることを確認することが常に最初のステップです。

いくつかのコンプライアンス基準と規制がAzureに関連して存在します。これらの基準と規制は、財務サービス、医療、ライフサービスなどの特定の業界や地域によって異なります。また、さまざまな米国政府の規制に準拠することを確認するためのコンプライアンス基準もあります。

この記事では、Azure規制コンプライアンスダッシュボードを使用して規制コンプライアンスを評価し、ほとんどのコンプライアンスチェックリスト要件を満たすための最良のセキュリティ慣行を学ぶべきです。

8つのAzureベストセキュリティプラクティスによるコンプライアンス

利用可能なAzureコンプライアンス基準は多数あるものの、ほとんどの基準に存在するチェックリストの要件があります。あなたがコンプライアンスに適合していることを確認するために従うべきベストプラクティスの包括的な分析を以下に示します。

1. セキュリティシステムとプロセスの定期的なテストを実施

すべてのセキュリティプロフェッショナルがあなたに定期的な脅威スキャンスケジュールを持つことを勧めるでしょう。これは、PCI DSS、ISO 27001、HIPAA、SOC 2、その他のコンプライアンス基準など、さまざまなコンプライアンス基準のトップチェックリスト要件です。

脆弱性は、悪意のある個人や研究者によって常に発見されています。この現在の脅威の環境では、どのマシンも攻撃に対して無敵ではないと想定するのが常識であり、定期的なテストとスキャン戦略が実施されていることが重要です。

したがって、以下の実践がセキュリティ戦略に実装されていることを確認することが望ましいです:

- すべての外部IPとドメインが定期的にスキャンされていることを確認してください。例えば、PCI DSS 基準では、CDEに露出されたすべての外部IPとドメインが、少なくとも四半期ごとにPCI承認スキャンベンダー(ASV)によってスキャンされることが求められています。

すべての外部IPとドメインが、広範囲で定期的なアプリケーションおよびネットワークの 侵入 テストを受けていることを確認してください。 - すべての外部IPアドレスとドメインに対して、定期的かつ詳細なアプリケーションおよびネットワークの浸透テストを実施することを確認してください。

- 強力なファイル監視戦略を持ち、システムが定期的にファイルの比較を行い、見逃されがちな変更を検出することを確認してください。

2. 一貫性のあるパッチ管理戦略を持つ

3. アンチウイルスソフトウェアを使用し、強力なファイアウォールポリシーで定期的に更新

これは、ほとんどのAzureコンプライアンス標準のトップコンプライアンスチェックリストです。このチェックリスト要件は、マルウェアに対するシステムの保護に焦点を当てています。

コンプライアンスに適合していることを確認するために、すべてのシステムがアンチウイルスソリューションを装備していることを確認してください。これには、ワークステーション、ラップトップ、従業員がシステムにローカルおよびリモートでアクセスするために使用する可能性のあるモバイルデバイスが含まれます。

アンチウイルスプログラムが効果的であることを確認するために、アンチウイルスまたはアンチマルウェアプログラムが定期的に更新されていることも確認する必要があります。

常に、あなたのアンチウイルスメカニズムは常にアクティブであり、監査可能なログを生成し、最新のシグネチャを使用していることを確認してください。

堅牢なファイアウォールポリシーを持つ場合、常に管理ポートを閉じることが推奨されます。 SSH、RDP、WinRMなどの管理ポートへのアクセスは、絶対に必要な場合を除いて制限されるべきです。これは、仮想マシンを保護する上で重要です。

また、以下も参照してください ISO 27001コンプライアンスチェックリスト – 監査要件

4. 適切な暗号化手順の使用

最大の企業でさえ、最大のサイバーセキュリティ予算を持っているものがデータ侵害の被害者となります。したがって、暗号化の重要性は過小評価できません。しばしば、中間者攻撃は、不十分または存在しない暗号化ポリシーを悪用することによって発生します。

Azureにおいて、暗号化は、今日のすべての企業にとって重要です。暗号化は、機密データを暗号文に変換することで、暗号化キーがなければ読むことができない状態に保ちます。これは「符号化」として知られています。

暗号化キーを持つ者だけがデータを解読し、真の情報を明らかにできるため、暗号化により、サイバー犯罪者やその他の不正な当事者がデータを盗み、悪用することをほぼ不可能にします。

したがって、このコンプライアンスチェックリストが確認されていることを確認するために、次のことを確認する必要があります。

- データを保護するために、最新の暗号化プロトコルのみを適用してください。

- SSLに比べてTLSを使用することを確認してください。なぜなら、SSLにはいくつかの脆弱性があるためです。脆弱性。

- エンドポイントも暗号化することを確認してください。はい、既に安全に保存されているデータであっても暗号化してください。これにより、データが盗まれた場合でも、攻撃者にとって役立たずになります。

5. 厳格な情報機密保持

機密情報とは、個人的な性質のために敏感と見なされる情報を指します。情報の機密保持は、SOC 2、PCI DSS、およびその他のコンプライアンス基準のチェックリスト要件です。

このコンプライアンス要件を満たすために、いくつかのセキュリティ実践を実装する必要があります。たとえば、あなたの会社が機密情報を収集する場合、あなたは次のようにしなければなりません:

- テーマの許可を得る。

- 可能な限り、収集するプライベート情報の量を制限し、適法な手段を使用してそれを収集する。

- 収集された目的のためにデータを使用し、指定されたデータ保持期間の終わりにそれを廃棄する。

- 情報漏洩とデータ損失を防ぐために、その情報へのアクセスをできるだけ少ない承認済み人員に制限する。

パスワードは強力で複雑にし、マルチファクタ認証(MFA)を有効にする

画像ソース:Itro

これは常に重要であり、特に仮想マシンへのインバウンドトラフィックが商業的な理由である場合には特にそうです。たとえば、金融サービスを提供し、支払いカード業界データセキュリティ基準(PCI DSS)に従う必要がある企業にとって、これは最高のコンプライアンス要件です。

また、SOC 2その他のコンプライアンス基準では、少なくとも2要素認証をシステムに有効にすることが求められています。このチェックリスト要件を確認するには、仮想マシンにアクセスできるすべてのユーザーアカウントに、複雑なユーザー名とパスワードの組み合わせがあることを確認してください。

仮想マシンがドメイン参加している場合は、このセキュリティ手順に従って仮想マシンにログインできるすべてのアカウントに、マルチファクタ認証があることを確認してください。

7. 常にデータのバックアップを持っている

データの損失から身を守るために、データのバックアップを持っていることが常にお勧めです。データは、意図しないデータの誤操作や、攻撃者によるシステムの侵害の原因で失われる可能性があります。

これがあなたのビジネスに与える損害、それぞれ財政的および評判的な観点から、巨大です。これが、ほとんどのAzureコンプライアンス基準は、常にデータの信頼性の高いバックアップを持っていることを求めている理由です。

幸いなことに、これはAzureではクリックのみで完了します。さらに、Azureはユーザーにデータバックアップサービスを提供しています。これを使用するには、Azure Backup Serviceを有効にするだけです。

8. システムが常に利用可能であることを確認する

コンピューティングにおける可用性の概念は、認証されたユーザーが必要なときにコンピュータシステムにアクセスできることを保証するものです。システムの可用性の高い順序は、システムが必要に応じて期待どおりに機能することを保証します。

それゆえ、これが多くのAzure AD標準のコンプライアンスチェックリストのトップになるのは驚くべきことではありません。

システムの可用性に対する2つの主な脅威は、サービス拒否かデータ処理能力の喪失のいずれかです。常にコンプライアンスを守るために、システムの防御とネットワークインフラストラクチャを強化し、これらの理由でシステムがダウンタイムに直面しないようにすることをお勧めします。

そのためには、以下の点に注意してください:

- ダウンタイムが発生した場合の代替計画を持っている。

- トラフィックが少ない時に定期的なメンテナンスを行い、いつでも一時的に使用できる代替システムを持っていることを確認してください。

- より一般的な人為的なミスを防ぐために、システムに影響を与える重要な決定を行う際には複数の人が関与することを義務付けてください。

次に、Azure Security Best Practices – For Complianceでは、Azure Regulatory Compliance Dashboardを説明します。

Azure Regulatory Compliance Dashboard

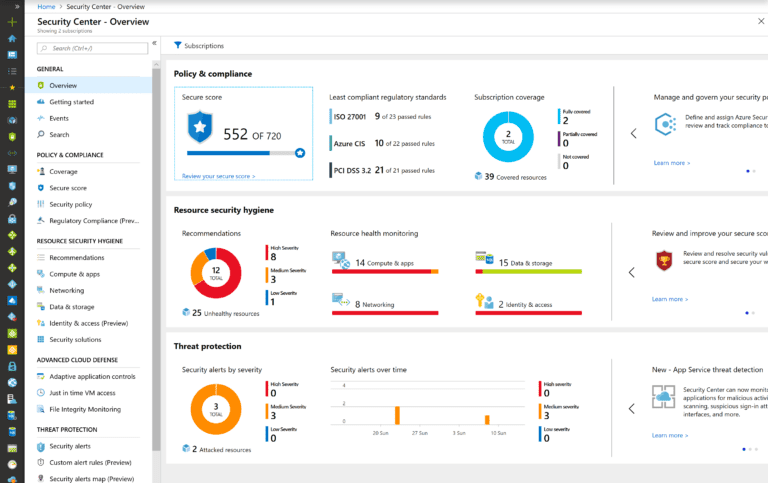

さまざまなコンプライアンス基準に準拠していることを確認するために、Azure は規制コンプライアンスのダッシュボードを実装しています。これにより、ユーザーは自らの規制コンプライアンスを評価し、準拠していることを確認できます。

Azure の規制コンプライアンスダッシュボードは、現在サポートされているセキュリティ規格に関連するあなたの Azure 環境の状況を提供します: Azure CIS、SOC TSP、ISO 27001、および PCI DSS 3.2。

Azure Compliance Dashboard の概要:

Cybersecurity における Red Team vs Blue Team – 違いは何ですか? を読む

ダッシュボードのコントロールと解像度

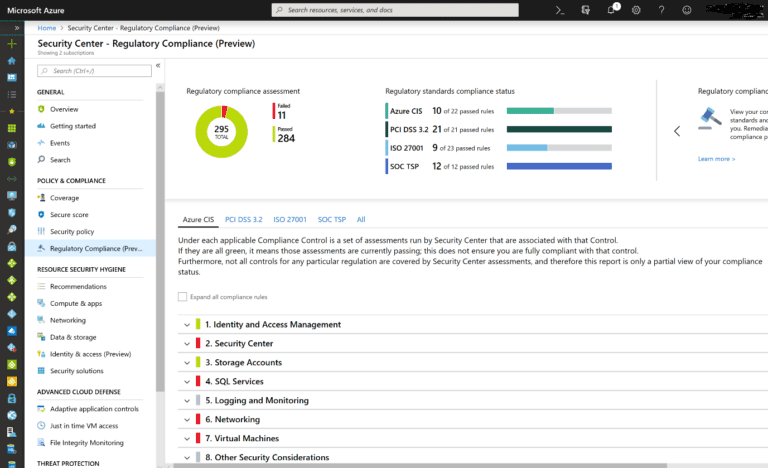

Azure のRegulatory Compliance機能は、準拠状況を判断するための評価を実施します。ダッシュボードには、規制順守評価スコアが、失敗した評価と合格した評価の数、およびグラフの色にホバーするとパーセンテージが表示されます。

規制基準の準拠状況と合格したルールの数は、総合スコアの隣に表示されます。

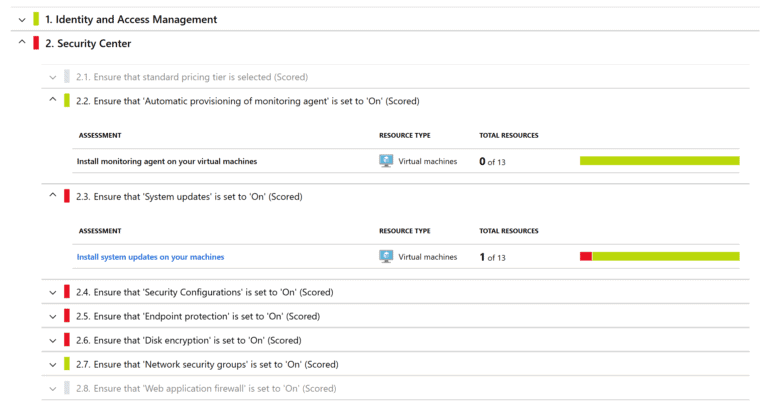

ダッシュボードの緑色のコントロールにあるすべてのルールは、評価に合格したルールです。ダッシュボードの赤色のコントロールは、少なくとも1つのルールが評価に不合格であることを示します。

ルールを展開すると、個々の評価、リソースのタイプ、総リソース、および評価のグラフ表示を見ることができます。

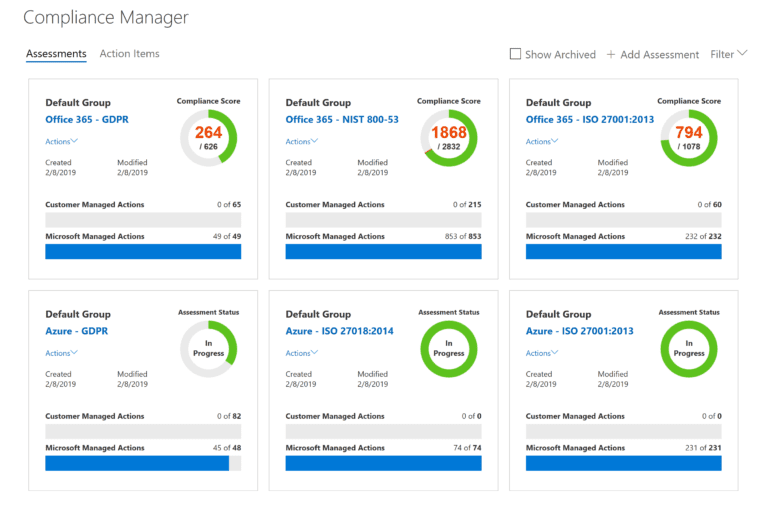

三番目の色、灰色は、準拠評価が適用されないか、またはまだサポートされていないことを示します。このダッシュボードをさらに強化するために、MicrosoftはASC Regulatory Compliance DashboardからのデータをCompliance Managerで利用できるようにしています。

解決策

問題を解決するには、アセスメント名をクリックして、問題を解決できるページに移動します。解決する必要のある問題の例は、どの仮想マシンを更新する必要があるかを特定し、必要な更新をインストールすることや、仮想マシンにモニタリングエージェントをインストールすることなどです。

コンプライアンスマネージャーは、Office 365 および Azure 環境からデータを収集し、推奨事項に従ってデータ保護とコンプライアンスを向上させるためのものです。Microsoftはダッシュボードへのアップデートを展開しており、近々、コンプライアンス レポート 機能(非常に便利な機能)が組み込まれます。

Azureセキュリティベストプラクティス – コンプライアンス(チェックリスト)の読みありがとうございます。この記事ブログを締めくくります。

また、こちらもお読みください サイバーアタックモニタリングのためのトップ10のベストSIEMツール(利点と欠点)

Azureセキュリティベストプラクティス – コンプライアンス(チェックリスト)の結論

Microsoft Azureユーザーとして、さまざまなコンプライアンス規格と規制を遵守することは常に重要です。幸いなことに、このガイドがAzureの最善のセキュリティプラクティスを徹底的に分析し、ほとんどのコンプライアンス規格に準拠していることを確認するのに役立ちます。

Microsoft Azureは、コンプライアンスと規制のダッシュボードも提供しており、これを利用して最善のセキュリティプラクティスに準拠していることを確認できます。

Azureの最善のセキュリティプラクティスに遵守しないと、罰金や法的制裁、ビジネス機会の損失が発生する可能性があります。また、サイバー攻撃の対象となり、企業にとって高額なコストがかかる可能性もあります。

上記のプラクティスに従い、Azureの規制コンプライアンスダッシュボードを活用し、特定のAzureコンプライアンス規格と規制について自己啓発することで、安全側に立つことができます。

Source:

https://infrasos.com/azure-security-best-practices-for-compliance-checklist/