Лучшие практики безопасности Azure – для соблюдения (чеклист). Азур Microsoft является основой многих предприятий по всему миру облачной инфраструктуры. Соблюдение стандартов является важной частью безопасности облачной платформы Azure и критически важно для обеспечения уверенности в защите ваших данных. Поэтому для компаний крайне важно иметь полное представление о лучших практиках безопасности Azure и стандартах соблюдения.

Таким образом, есть несколько вещей, которые вам необходимо сделать, чтобы добиться этого.

Итак, с чего начать?

Прежде всего, вам необходимо определить ваши цели соблюдения. Какие стандарты и регуляции (например, PCI-DSS, ISO 27001 и HIPAA) применимы к вашей организации? Четко ответив на этот вопрос и убедившись, что ваши цели соблюдения четко определены, это всегда первый шаг.

Есть несколько стандартов соблюдения и регуляций в отношении Azure. Эти стандарты и регуляции зависят от вашей отрасли – например, финансовых услуг, здравоохранения и жизненных услуг – и вашего региона. Существуют также стандарты соблюдения, посвященные обеспечению соблюдения вашего бизнеса различными регулятивными нормами США.

В этой статье вы узнаете, как использовать панель соблюдения регуляторных требований Azure для оценки вашего соблюдения регулятивных требований и лучших практик безопасности, чтобы удостовериться, что вы соответствуете большинству требований чек-листа соблюдения.

Также читайте Посмотрите на решение для мониторинга Azure AD

8 Лучших практик безопасности Azure для соответствия

Несмотря на множество доступных стандартов соответствия Azure, есть требования проверки списка, которые присутствуют в большинстве стандартов. Вот всесторонний анализ лучших практик, которые следует соблюдать, чтобы обеспечить соответствие.

1. Выполнять регулярные тесты ваших систем безопасности и процессов

Каждый профессионал в области безопасности посоветует вам иметь регулярный график сканирования угроз для всех ваших машин. Это одно из основных требований проверки списка для широкого круга стандартов соответствия, включая PCI DSS, ISO 27001, HIPAA,

Уязвимостипостоянно обнаруживаются злоумышленниками и исследователями. В текущей среде угроз всегда разумно предполагать, что ни одна машина не защищена от атак, поэтому необходимо регулярно проводить тестирование и сканирование для обеспечения безопасности.

Поэтому рекомендуется убедиться, что в вашей стратегии безопасности реализованы следующие практики:

- Убедитесь, что все внешние IP-адреса и домены регулярно сканируются. Например, стандарт PCI DSS требует, чтобы все внешние IP-адреса и домены, выставленные в CDE, сканировались как минимум ежеквартально квалифицированным поставщиком сканирования PCI (ASV).

Убедитесь, что все внешние IP-адреса и домены регулярно подвергаются обширным тестам проникновения приложений и сети. - Убедитесь, что все внешние IP-адреса и домены подвергаются тщательным регулярным тестам приложений и сети проникновения.

- Имейте надежную стратегию мониторинга файлов. Убедитесь, что ваша система регулярно проводит сравнение файлов для обнаружения изменений, которые иначе могли бы остаться незамеченными.

2. Иметь последовательную стратегию управления патчами

Это общий чек-лист, который необходимо проверить, чтобы быть соответствующим нескольким Azure стандартам и регулированиям. Старые операционные системы очень уязвимы для эксплуатации и атак. Вот почему они устарели в первую очередь!

Компании, специализирующиеся на разработке программного обеспечения, регулярно выпускают новые патчи для операционных систем, когда обнаруживаются уязвимости. Поэтому убедитесь, что у вас настроены автоматические обновления системы для ваших виртуальных машин или у вас есть регулярный график ручного применения патчей.

3. Использование и регулярное обновление антивирусного программного обеспечения с сильной политикой брандмауэра

Это основной чек-лист соответствия для большинства стандартов соответствия Azure. Требование этого чек-листа сосредоточено на защите системы от всех видов вредоносного программного обеспечения.

Чтобы убедиться, что вы соответствуете, убедитесь, что все системы оснащены решением для антивирусной защиты. Включая рабочие станции, ноутбуки и мобильные устройства, которые сотрудники могут использовать для доступа к системе как локально, так и удаленно.

Чтобы убедиться, что антивирусная программа эффективна, также необходимо обеспечить регулярное обновление антивирусных или антишпионских программ.

Всегда убедитесь, что ваши механизмы антивирусной защиты всегда активны, генерируют аудируемые журналы, и используют последние подписи.

Когда речь идет о настройке надежной политики брандмауэра, всегда рекомендуется закрывать административные порты. Доступ к портам SSH, RDP, WinRM и другим административным портам должен быть ограничен, если это необходимо. Это важно для защиты ваших виртуальных машин.

Также читайте Чеклист соответствия ISO 27001 – Аудиторские требования

4. Используйте соответствующие процедуры шифрования

Даже крупнейшие корпорации с самыми крупными бюджетами кибербезопасности становятся жертвами утечек данных. Поэтому значение шифрования нельзя переоценить. Часто атаки типа “человек посередине” происходят за счет использования плохих или отсутствующих политик шифрования.

В Azure, шифрование имеет ключевое значение для каждого бизнеса сегодня, поскольку оно позволяет защитить конфиденциальные данные путем преобразования их в зашифрованный текст, который нечитаем без ключа шифрования. Это известно как “кодирование”.

Поскольку только те, у кого есть ключ шифрования, могут расшифровать данные и раскрыть истинное содержание, шифрование делает практически невозможным для киберпреступников или других неавторизованных сторон украсть и злоупотребить данными.

Итак, чтобы убедиться, что этот чек-лист соответствия проверен, вам нужно убедиться, что вы:

- Применяете только последние современные протоколы шифрования для защиты ваших данных.

- Убедитесь, что вы используете TLS над SSL, поскольку SSL содержит несколько уязвимостей, которые можно использовать.уязвимости.

- Убедитесь, что ваши конечные точки также зашифрованы. Да, шифруйте даже данные, которые уже хранятся безопасно. Это делает их бесполезными для атакующих в случае, если данные будут украдены.

5. Поддерживать строгую конфиденциальность информации

Конфиденциальная информация относится к любой информации, которая считается чувствительной из-за ее личной природы. Конфиденциальность информации является важным требованием для чек-листа SOC 2, PCI DSS и других стандартов соответствия.

Чтобы удовлетворить этому требованию соответствия, необходимо внедрить несколько практик безопасности. Например, если ваша компания собирает конфиденциальную информацию, вы должны:

- Получить согласие субъекта.

- По возможности ограничивать объем собранной личной информации и собирать ее только законными способами.

- Использовать данные только для целей, для которых они были собраны, и удалять их в конце определенного периода хранения данных.

- Чтобы предотвратить утечку и потерю данных, ограничьте доступ к этой информации как можно меньшему количеству уполномоченных сотрудников.

6. Иметь сильные и сложные пароли и включить Многофакторную аутентификацию (MFA)

Источник изображения: Itro

Это всегда имеет критическое значение, особенно если есть входящий трафик к вашим виртуальным машинам по коммерческим причинам. Например, это основное требование соответствия для предприятий, предоставляющих финансовые услуги и должны соблюдать стандарт безопасности данных индустрии платежных карт (PCI DSS).

Кроме того, SOC 2 и другие стандарты соответствия требуют, чтобы вы включили двухфакторную аутентификацию для ваших систем. Чтобы убедиться, что это требование проверки списка выполнено, убедитесь, что каждая учетная запись, которая может получить доступ к вашим виртуальным машинам, имеет сложную комбинацию имени пользователя и пароля.

Если ваша виртуальная машина также является доменной, то убедитесь, что каждая учетная запись, которая может войти в вашу виртуальную машину, следует этой процедуре безопасности и также имеет многофакторную аутентификацию.

7. Всегда иметь резервную копию ваших данных

Рекомендуется всегда иметь резервную копию ваших данных для защиты от потери данных. Данные могут быть утеряны из-за непреднамеренного неправильного обращения с данными или даже в результате взлома системы злоумышленниками.

Ущерб, который это может нанести вашему бизнесу, как с финансовой точки зрения, так и с точки зрения репутации, может быть огромным. Вот почему большинство стандартов соответствия Azure требуют, чтобы вы всегда имели надежную резервную копию ваших данных.

К счастью, в Azure это всего лишь один клик. Кроме того, Azure предоставляет пользователям услугу резервного копирования данных, которую они могут использовать. Чтобы использовать ее, вам просто нужно включить Службу резервного копирования Azure.

8. Убедитесь, что ваши системы всегда доступны

Концепция доступности в вычислениях относится к гарантии того, что компьютерная система может быть доступна авторизованному пользователю в любое время, когда они этого потребуют. Высокий уровень доступности системы гарантирует, что она будет работать так, как ожидается, когда это будет необходимо.

Тогда неудивительно, что это находится на вершине чек-листа соответствия для многих Azure AD стандартов.

Существует два основных угрозы доступности системы, которые либо отказ в обслуживании, либо потеря возможностей обработки данных. Чтобы всегда соответствовать требованиям, рекомендуется укрепить защиты вашей системы и инфраструктуру сети, чтобы убедиться, что ваша система не сталкивается с простоями из-за этого.

Чтобы сделать это, убедитесь, что вы:

- Имеете планы действий на случай простоя.

- Убедитесь, что проводите регулярное обслуживание системы, когда трафик низкий, и всегда имеете альтернативную систему, которую можно использовать временно.

- Предотвратите человеческий фактор (который более распространен) путем требования участия нескольких человек при принятии ключевых решений, которые повлияют на вашу систему.

Далее с лучшими практиками безопасности Azure – для соответствия, объясняется панель управления регуляторным соответствием Azure.

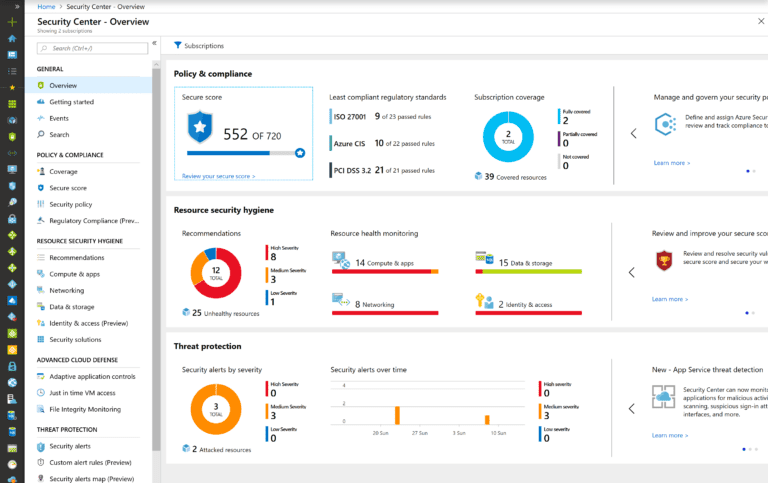

Панель управления регуляторным соответствием Azure

Чтобы убедиться, что пользователи соблюдают различные стандарты соответствия, Azure внедрила инструмент контроля соответствия нормативным требованиям, чтобы они могли оценить своё соответствие и убедиться в соблюдении.

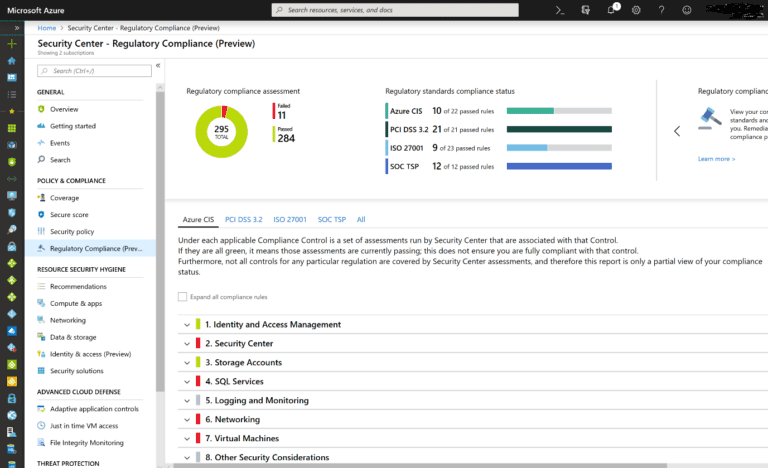

Приборная панель по контролю соответствия нормативным требованиям в Azure предоставляет представление о положении вашего Azure-окружения относительно текущих поддерживаемых стандартов безопасности: Azure CIS, SOC TSP,ISO 27001и PCI DSS 3.2.

Вот обзор приборной панели контроля соответствия в Azure:

Управление приборной панелью и разрешение

Функция соблюдения нормативов в Azure проводит оценки для определения вашего статуса соблюдения. На панели отображается оценочный балл соблюдения нормативов в виде количества неудачных и успешных оценок, а также процент, если навести курсор на цветовую графику.

Статус соблюдения нормативов и количество правил, прошедших оценку, отображаются рядом с общим баллом.

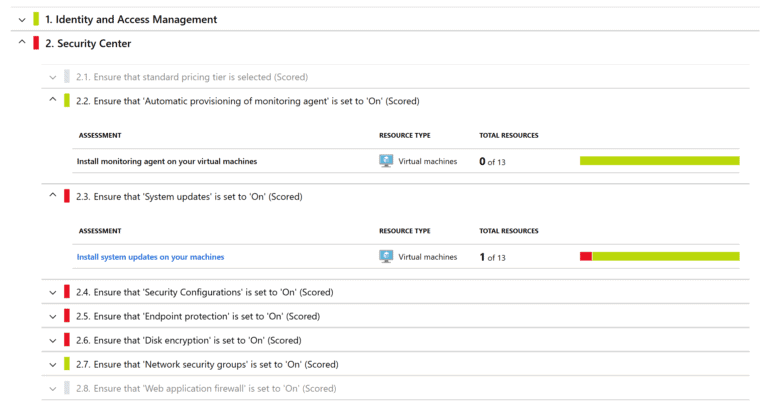

Все правила в зеленом блоке на панели – это те, которые прошли оценку. Красный блок на панели указывает, что хотя бы одно правило не прошло оценку.

Если вы развернете правило, вы увидите индивидуальные оценки, тип ресурса, общее количество ресурсов и графическое представление оценок.

Третий цвет, серый, указывает на то, что оценка соблюдения нормативов либо не применима, либо еще не поддерживается. Для улучшения этой панели управления Microsoft обеспечивает доступность данных из Панели соблюдения нормативов ASC в Менеджере соблюдения нормативов.

Разрешение

Чтобы решить проблему, просто нажмите на название оценки, и вы будете направлены на страницу, где сможете её разрешить. Проблемы, которые необходимо решить, могут включать определение виртуальных машин, которые требуют обновления, и установку необходимых обновлений, или установку агента мониторинга на виртуальную машину.

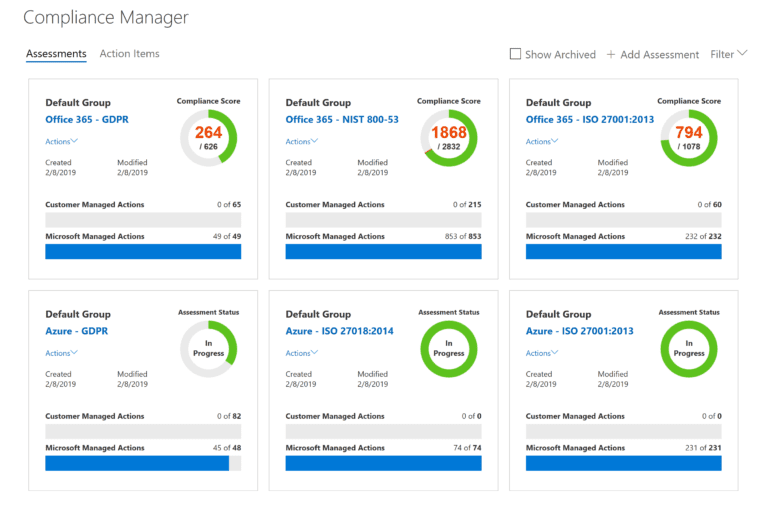

Менеджер соответствия собирает данные из Office 365 и Azure окружений в одном месте, с помощью которого вы улучшаете защиту данных и соответствие, следуя рекомендациям. Стоит отметить, что Microsoft внедряет обновления в панель, и скоро функции отчетности о соответствии (очень полезная функциональность) будут включены.

Спасибо за прочтение лучших практик безопасности Azure – для соответствия (чеклист). Мы закончим этот блог-статью.

Заключение лучших практик безопасности Azure – для соответствия (чеклист)

В качестве пользователя Microsoft Azure всегда важно соблюдать соответствие различным стандартам и регулированиям. К счастью, этот руководство здесь, чтобы предоставить вам полный анализ лучших практик безопасности Azure, чтобы гарантировать, что вы соответствуете большинству стандартов соответствия. Лучшие практики безопасности , чтобы гарантировать, что вы соответствуете большинству стандартов соответствия.

Microsoft Azure также разработала панель управления соответствием и регулированием, которую вы можете использовать, чтобы убедиться, что вы соблюдаете лучшие практики безопасности.

Несоблюдение лучших практик безопасности Azure может привести к штрафам и юридическим последствиям, а также к потере бизнес-возможностей. Это также может привести к уязвимости вашей системы к кибератакам, что может быть дорогостоящим для вашей компании.

Следуйте вышеуказанным практикам, используйте Панель управления регулированием в Azure и изучите стандарты и правила соответствия Azure, которые специфичны для вас, чтобы быть в безопасности.

Source:

https://infrasos.com/azure-security-best-practices-for-compliance-checklist/