أزور مؤسسة العديد من بنى البنية التحتية للشركات حول العالم. الحفاظ على الامتثال هو جزء مهم من أمان السحابة الأزور ومن الحاسم تقديم الضمانات بشأن حماية بياناتك. لذلك، من الضروري بالنسبة للشركات أن تكون لديها وعي شامل بأفضل ممارسات الأمان للأزور ومعايير الامتثال.

لذلك، هناك بعض الأشياء التي تحتاج إلى القيام بها لتحقيق ذلك.

إذن، ما هو أول شيء يجب عليك القيام به؟

أولاً وقبل كل شيء، تحتاج إلى تحديد أهداف الامتثال الخاصة بك. ما هي المعايير واللوائح (على سبيل المثال، PCI-DSS، ISO 27001، و HIPAA) التي تنطبق على منظمتك؟ الإجابة على هذا السؤال بوضوح والتأكد من أن أهداف الامتثال الخاصة بك محددة بوضوح هو دائمًا الخطوة الأولى.

هناك العديد من معايير الامتثال والتشريعات عندما يتعلق الأمر بـ Azure. تعتمد هذه المعايير والتشريعات على صناعتك الخاصة – مثل الخدمات المالية والرعاية الصحية والخدمات الحياتية – ومنطقتك الجغرافية. هناك أيضًا معايير الامتثال التي تهدف إلى التأكد من أن عملك متوافق مع مختلف التشريعات الحكومية الأمريكية.

في هذه المقالة، يجب أن تتعلم كيفية استخدام لوحة تحكم الامتثال التنظيمي في Azure لتقييم الامتثال التنظيمي الخاص بك وأفضل الممارسات الأمنية لضمان أن تلبي معظم متطلبات قائمة التحقق من الامتثال.

اقرأ أيضًا إلقاء نظرة على حل المراقبة في Azure AD

8 ممارسات أمنية أفضل في Azure للامتثال

على الرغم من وجود العديد من معايير الامتثال في Azure، فإن هناك متطلبات قائمة التدقيق التي تظهر في غالبية المعايير. هنا تحليل شامل لأفضل الممارسات التي يجب اتباعها للتأكد من أنك تتوافق.

1. إجراء اختبارات منتظمة لأنظمة الأمان والعمليات

كل محترف أمن هناك سينصحك بوجود جدول زمني منتظم لفحص التهديدات لجميع أجهزتك. هذا مطلب أساسي لقائمة التدقيق لمجموعة واسعة من معايير الامتثال، بما في ذلك PCI DSS، ISO 27001، HIPAA، SOC 2، ومعايير الامتثال الأخرى.

الثغرات يتم اكتشافها باستمرار من قبل الأفراد الضارين والباحثين. في هذا البيئة التهديدية الحالية، من الحكمة دائمًا أن نفترض أنه لا يوجد جهاز غير قابل للثغرات للهجمات، وبالتالي يجب تنفيذ استراتيجية اختبار ومسح منتظمة لضمان الأمان.

لذلك يُفضل التأكد من تنفيذ الممارسات التالية في استراتيجية الأمان الخاصة بك:

- تأكد من مسح جميع عناوين الآي بي الخارجية والنطاقات بانتظام. على سبيل المثال، تتطلب المعيار PCI DSS أن يتم مسح جميع العناوين الآي بي الخارجية والنطاقات المعرضة في بيئة معالجة البيانات البيئية على الأقل ربع سنويًا من قبل مزود مسح معتمد من PCI (ASV).

تأكد من أن جميع العناوين الآي بي الخارجية والنطاقات يتم تعريضها لاختبارات اختراق للتطبيقات والشبكات متعددة ومنتظمة. - تأكد من أن جميع الأيبي الخارجية والمجالات الفرعية يخضعون لفحص التطبيقات والشبكات المتكرر والشامل الاختراق.

- واضعي استراتيجية مراقبة ملفات قوية. تأكد من أن النظام الخاص بك يقوم بمقارنة الملفات الدورية للكشف عن التغييرات التي قد لا تلاحظ خلاف ذلك.

2. لديك استراتيجية ادارة الترقيع ثابتة

هذه قائمة موازين تحتاج إلى التحقق منها من أجل التوافق مع معايير ولوائح Azure عديدة. أنظمة التشغيل القديمة عرضة للغاية للاستغلال والهجمات. لهذا السبب هي قديمة في المقام الأول!

تقوم شركات البرمجيات بشكل منتظم بإصدار تحديثات جديدة لنظام التشغيل عندما يتم اكتشاف الثغرات الأمنية. لذا تأكد من أنك قمت بتعيين تحديثات آلية لنظام التشغيل لأجهزتك الافتراضية أو أن لديك جدول إصدار تحديثات يدوي بانتظام.

3. استخدام وتحديث برنامج مكافحة الفيروسات بانتظام مع سياسة جدارة الحماية القوية

هذه قائمة الامتثال المهمة لمعظم معايير الامتثال في Azure. تركز مطلب قائمة الائتمان هذا على حماية النظام من جميع أنواع البرمجيات الضارة.

للتأكد من الامتثال، تأكد من أن جميع الأنظمة مجهزة بحل مكافحة الفيروسات. وهذا يشمل الأجهزة المكتبية والمحمولة والأجهزة المتنقلة التي قد يستخدمها الموظفون للوصول إلى النظام على المستوى المحلي والبعيد.

للتأكد من فعالية البرنامج الخاص بمكافحة الفيروسات، تحتاج أيضًا إلى التأكد من تحديث برامج مكافحة الفيروسات أو مكافحة البرمجيات الضارة بانتظام.

تأكد دائمًا من أن آليات مكافحة الفيروسات دائمًا ما تكون نشطة، وتوليد سجلات قابلة للتحقق، وتستخدم أحدث توقيعات.

عندما يتعلق الأمر بوجود سياسة جدار ناري قوية، دائمًا ما يُوصى بإغلاق الأبواب الإدارية دائمًا. يجب تقييد الوصول إلى SSH، RDP، WinRM، وغيرها من الأبواب الإدارية ما لم يكن ذلك ضروريًا تمامًا. هذا أمر حيوي لحماية الآلات الافتراضية الخاصة بك.

4. استخدم إجراءات التشفير المناسبة

حتى أكبر الشركات بأكبر ميزانيات الأمان السيبراني تكون ضحايا لانتهاكات البيانات. لذلك، لا يمكن المبالغة في أهمية التشفير. غالبًا ما تحدث هجمات الرجل في المنتصف عن طريق استغلال سياسات التشفير الضعيفة أو غير الموجودة.في Azure، يعتبر التشفير أمرًا حيويًا لكل عمل اليوم لأنه يتيح لهم حماية البيانات الحساسة عن طريق تحويلها إلى نص مشفر، الذي لا يمكن قراءته بدون مفتاح تشفير. يُعرف هذا باسم “الترميز”.

في Azure، التشفير أمر حيوي لكل شركة اليوم لأنه يسمح لهم بحماية البيانات الحساسة عن طريق تحويلها إلى نصوص مشفرة، والتي لا يمكن قراءتها بدون مفتاح تشفير. وهذا يُعرف بـ “الترميز”.

ولأن الأشخاص الوحيدين الذين يملكون مفتاح التشفير هم القادرون على فك البيانات وكشف المعلومات الحقيقية، فإن التشفير يجعل من المستحيل تقريبًا لـالمتسللين الإلكترونيين أو أطراف غير المصرح بها أخذ البيانات وإساءة استخدامها.

لذا، للتأكد من تحقق قائمة الامتثال هذه، يجب عليك التأكد من أنك:

- تطبيق البروتوكولات الحديثة الأخيرة المتاحة للتشفير لحماية بياناتك.

- تأكد من استخدام TLS على SSL، حيث يحتوي SSL على العديد من الثغرات التي يمكن استغلالها.الضعفاء.

- تأكد من تشفير نقاط النهاية الخاصة بك أيضًا. نعم، شطر البيانات حتى لو كانت مخزنة بأمان. هذا يجعلها غير مفيدة للمهاجمين في حالة سرقة البيانات.

اقرأ أيضًا قوائم التوافق GDPR – شروط التدقيق المفصلة

5. الحفاظ على سرية المعلومات الصارمة

يشير المعلومات السرية إلى أي معلومات تعتبر حساسة بسبب طبيعتها الشخصية. سرية المعلومات هي متطلبات قائمة الشيك الأساسية لـ SOC 2 و PCI DSS والأخرى معايير التوافق.

لتلبية هذا المتطلب من التوافق، يجب تنفيذ عدة إجراءات أمان. على سبيل المثال، إذا كانت شركتك تجمع معلومات حساسة، يجب عليك:

- الحصول على إذن الموضوع.

- بقدر الإمكان، الحد من كمية المعلومات الخاصة التي تجمعها وجمعها فقط بوسائل قانونية.

- استخدام البيانات فقط لأغراض جمعها وتخلص منها في نهاية فترة حفظ البيانات المحددة.

- لمنع التسرب وفقدان البيانات، قم بتقييد الوصول إلى تلك المعلومات لأقل عدد ممكن من المصرح به العاملين.

6. امنية الباسورد القوية والمعقدة وتمكين التحقق المتعدد العوامل (MFA)

مصدر الصورة: Itro

هذا أمر حيوي دائمًا ، خاصة إذا كان هناك حركة إدخالية إلى أجهزتك الافتراضية لأسباب تجارية. على سبيل المثال ، هذا متطلب مراقبة من المرتبة الأولى للشركات التي تقدم خدمات مالية وتحتاج إلى الالتزام بمعايير أمان معاملات بطاقة الدفع (PCI DSS).

أيضًا ، SOC 2 ومعايير التوافق الأخرى تتطلب على الأقل تمكين التحقق من عاملين للنظم الخاصة بك. للتأكد من أن هذا المطلب من قائمة المراقبة مكتمل ، تأكد من أن كل حساب مستخدم يُسمح بالوصول إلى أجهزتك الافتراضية لديه مجموعة اسم مستخدم وباسورد معقدة.

إذا كانت جهازك الافتراضي منضمًا أيضًا إلى المجال ، فتأكد من أن كل حساب يُسمح بتسجيل الدخول إلى جهازك الافتراضي يتبع هذه الإجراءات الأمنية ولديه أيضًا تحقق متعدد العوامل.

7. دائمًا احتفظ بنسخة احتياطية من بياناتك

من المستحسن دائمًا الاحتفاظ بنسخة احتياطية من بياناتك للحماية من فقدان البيانات. قد يتم فقدان البيانات بسبب التعامل غير المقصود مع البيانات أو حتى الإختراق المنظمة من قبل المهاجمين.

الضرر الذي قد يسببه هذا لأعمالك، سواء ماليًا أو من حيث السمعة، يمكن أن يكون ضخمًا. لهذا السبب يتطلب معظم معايير التوافق Azure أن تحتفظ دائمًا بنسخة احتياطية موثوقة من بياناتك.

لحسن الحظ، هذا يقع على بعد نقرة واحدة في Azure. بالإضافة إلى ذلك، يوفر Azure للمستخدمين خدمة النسخ الاحتياطي يمكنهم استخدامها. لاستخدامها، تحتاج ببساطة إلى تمكين خدمة Azure Backup.

8. تأكد من توفر أنظمتك دائمًا

يشير مفهوم التوفر في الحوسبة إلى الضمان بأن النظام الكمبيوتر يمكن الوصول إليه من قبل مستخدم مصرح به عندما يحتاج إليه. تضمين توفر عالي المستوى للنظام يضمن أنه سيعمل كما هو متوقع عندما يتم استدعاؤه.

ليس من المستغرب أن هذا يشكل أعلى عنصر في قائمة الامتثال للعديد من معايير Azure AD.

هناك تهديدان رئيسيان لتوفر النظام، وهما الرفض للخدمة أو فقدان قدرات معالجة البيانات. لتبقى دائمًا في الامتثال، فمن المستحسن أن تعزز دفاعات نظامك وبنية الشبكة للتأكد من عدم وجود انقطاع في الخدمة بسبب هذا الأمر.

للقيام بذلك، تأكد من أنك:

- لديك خطط احتياطية في حالة وقوع انقطاع في الخدمة.

- تأكد من إجراء الصيانة الدورية على النظام عندما يكون الحمل منخفضًا ودائمًا ما يكون هناك نظام بديل يمكن استخدامه بشكل مؤقت.

- منع الخطأ الإنساني (وهو أكثر شيوعًا) من خلال التأكد من توافر أشخاص متعددين عند اتخاذ القرارات الرئيسية التي ستؤثر على نظامك.

التالي مع أفضل الممارسات الأمنية لـ Azure – للامتثال هو شرح للدراسة التنظيمية للامتثال لـ Azure.

لوحة الامتثال التنظيمي لـ Azure

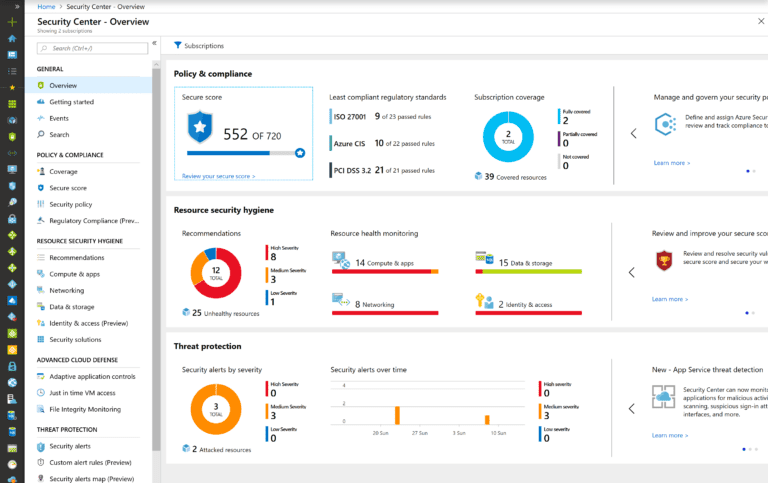

للتأكد من أن المستخدمين يتوافقون مع معايير الامتثال المختلفة، قامت Azure بتنفيذ لوحة تحكم في الامتثال التنظيمي حتى يتمكنوا من تقييم الامتثال التنظيمي الخاص بهم والتأكد من أنهم يتوافقون معه.

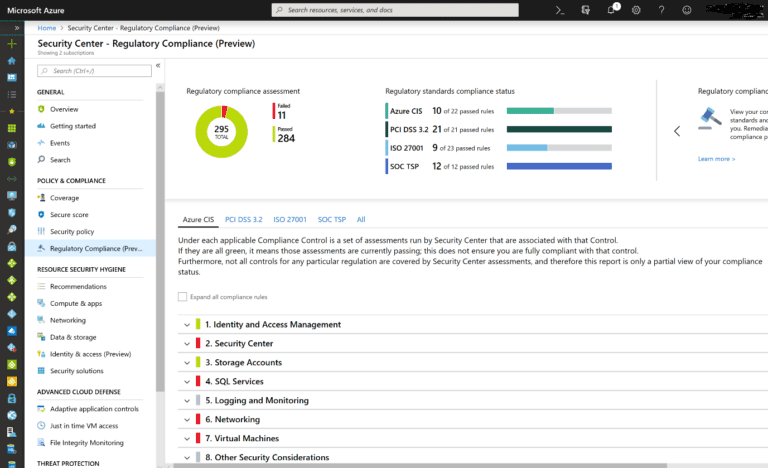

توفر لوحة تحكم الامتثال التنظيمي في Azure رؤية حول موقف بيئتك في Azure بالنسبة لمعايير الأمان المدعومة حاليًا: Azure CIS، SOC TSP، ISO 27001، وPCI DSS 3.2.

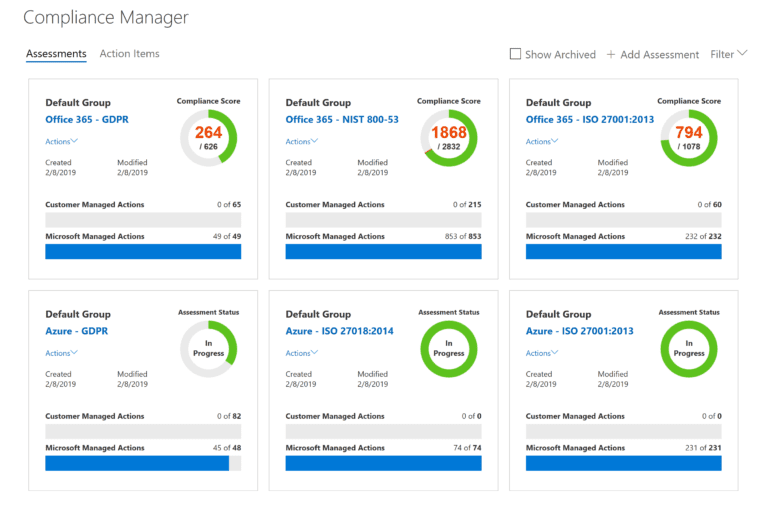

فيما يلي نظرة على لوحة تحكم الامتثال في Azure:

ضوابط اللوحة والقرارات

تقوم ميزة الامتثال التنظيمي في Azure بإجراء تقييمات لتحديد حالة الامتثال الخاصة بك. يعرض لوحة المعلومات درجة التقييم الخاصة بالامتثال التنظيمي بعدد التقييمات الفاشلة والمقبولة والنسبة المئوية إذا حوَّلت المؤشر فوق ألوان الرسم البياني.

يظهر حالة الامتثال للمعايير التنظيمية وعدد القواعد التي نجحت في التقييم بجوار الدرجة الإجمالية.

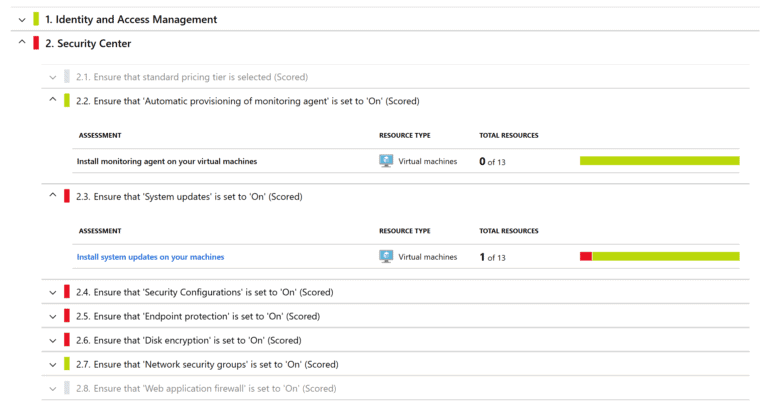

جميع القواعد في لوحة التحكم الخضراء هي تلك التي نجحت في التقييم. يشير لون اللوحة الأحمر إلى فشل ما لا يقل عن قاعدة واحدة في التقييم.

إذا قمت بتوسيع قاعدة، يمكنك رؤية التقييمات الفردية، ونوع المورد، وإجمالي الموارد، والتمثيل البياني للتقييمات.

اللون الثالث، الرمادي، يشير إلى أن التقييم الخاص بالامتثال إما غير مناسب أو غير مدعوم بعد. لتعزيز هذه اللوحة بشكل أفضل، تتأكد مايكروسوفت من توفر البيانات من لوحة التحكم بالامتثال التنظيمي ASC في مدير الامتثال.

حلول

لحل مشكلة ما، ما عليك سوى النقر على اسم التقييم، وستُوجَّه إلى صفحة حيث يمكنك حلها. يمكن أن تكون المشكلات التي يجب حلها على سبيل المثال تحديد الآليات الافتراضية التي تحتاج إلى تحديث وتثبيت التحديثات اللازمة أو تثبيت وكيل رصد على آلية افتراضية.

يجمع مدير الامتثال البيانات من Office 365 و بيئات Azure في مكان واحد، حيث يمكنك تحسين حماية البيانات والامتثال من خلال اتباع التوصيات. من الجيد أن نلاحظ أن Microsoft تقوم بإطلاق تحديثات للوحة المعلوماتية، وقريبًا ستتم إضافة ميزات تقارير الامتثال (وهي وظيفية مفيدة جدًا).

شكرًا لقراءة ممارسات أمان Azure – للامتثال (قائمة التدقيق). سنختتم هذا المدونة في المقال.

ختام ممارسات أمان Azure – للامتثال (قائمة التدقيق)

كمستخدم لـ Microsoft Azure، من المهم دائمًا الالتزام بمختلف معايير الامتثال والتشريعات. لحسن الحظ، يقدم هذا الدليل تحليلاً شاملاً لأفضل ممارسات الأمان في Azure لضمان الامتثال لمعظم معايير الامتثال.ممارسات الأمان الأفضل للتأكد من أنك تتماشى مع معظم معايير الامتثال.

لقد قامت Microsoft Azure أيضًا بإطلاق لوحة تحكم للامتثال والتنظيم يمكنك استخدامها للتأكد من أنك تلتزم بأفضل ممارسات الأمان.

قد يؤدي العدم الامتثال لأفضل ممارسات الأمان في Azure إلى فرض غرامات وعقوبات قانونية وفقدان فرص العمل. كما يمكن أن يؤدي إلى جعل نظامك عرضة للهجمات الإلكترونية، والتي قد تكون مكلفة لشركتك.

اتبع الممارسات المذكورة أعلاه، واستخدم لوحة التحكم في الامتثال التنظيمي في Azure، وقم بتعليم نفسك حول معايير الامتثال والتشريعات في Azure التي تخصك لتكون في الجانب الآمن.

Source:

https://infrasos.com/azure-security-best-practices-for-compliance-checklist/