A logon is an event in Windows that shows a user account being granted some access to a workstation/server/computer. This article will explain the basics of Windows logon types, how authentication plays a role, and then describe the various types of logons built into Windows.

Como profesionales de TI, todos hemos “iniciado sesión en computadoras”, servidores, dispositivos de red, etc. Pero, ¿qué significa exactamente iniciar sesión en Windows? ¿Hay muchos tipos de inicio de sesión compatibles en Windows? Seguro que sí, probablemente más de los que te das cuenta.

Comprender los tipos de inicio de sesión de Windows

Como insinué anteriormente, hay una gran cantidad de tipos de inicio de sesión en Windows. Sin embargo, iniciar sesión y autenticarse en Windows son funciones/eventos separados.

Inicio de sesión vs. autenticación

A Windows logon occurs on the workstation a user is attempting to access. However, Windows authentication is performed by the computer where the user account is stored. Yes, it’s a subtle difference, especially when you get into local, interactive, and network logons and authentication.

En computadoras basadas en Windows, todas las autenticaciones se procesan como uno de los tipos de inicio de sesión a continuación. Esto es cierto independientemente del protocolo de autenticación o autenticador que se utilice.

Inicios de sesión interactivos con cuentas locales o de dominio

Una autenticación interactiva es una forma de inicio de sesión en la que el usuario utiliza un teclado y ratón locales para introducir credenciales en la pantalla de inicio de sesión de Windows. Pueden iniciar sesión con una cuenta local contra una base de datos de cuentas SAM (Gestor de Cuentas de Seguridad) local utilizando el nombre del equipo en el campo ‘dominio’.

Los usuarios pueden iniciar sesión con una cuenta de dominio eligiendo el dominio de Active Directory en el campo de dominio o escribiendo su UPN en el campo de nombre de usuario. Las tarjetas inteligentes y los dispositivos biométricos también se pueden utilizar como métodos de autenticación para iniciar sesión de forma interactiva.

Autenticaciones interactivas remotas

Cuando inicias una sesión del Protocolo de Escritorio Remoto (RDP) a otra estación de trabajo o servidor, se trata de un inicio de sesión interactivo remoto. Estás iniciando sesión de manera interactiva en la máquina remota, pero lo estás haciendo de forma remota. NO es la computadora que estás usando para iniciar esa conexión.

Esta distinción es relativamente simple en teoría, pero hay muchos matices en cómo se reportan, registran en varios registros de eventos de seguridad y cómo pueden ser explotados o comprometidos sin tu conocimiento.

Inicios de sesión en red

A network logon is when a user logs on to a machine over the network. This is commonly for accessing shared network resources. For example, accessing a shared folder, connecting to a machine via WinRM (Windows Remote Management protocol), or a printer.

Habilitar eventos de inicio de sesión en Windows

Por defecto, los controladores de dominio generarán un evento de inicio de sesión cuando se inicie sesión en un equipo de dominio. Sin embargo, hay eventos más robustos que se pueden registrar: Eventos de auditoría de inicio de sesión de cuenta y Eventos de inicio de sesión de auditoría. Puede lograr esto en su dominio a través de la Directiva de grupo o en un servidor miembro específico o estación de trabajo a través de su respectiva directiva de seguridad local.

Aquí hay algunas instrucciones básicas para habilitar el registro con Directiva de grupo en un entorno de dominio de Active Directory:

- Inicie sesión en su controlador de dominio.

- Abra la Consola de administración de Directiva de grupo en Herramientas administrativas.

- Expanda el objeto de su dominio.

- Expanda el objeto de Objetos de directiva de grupo.

- Haga clic derecho en el objeto de Directiva de dominio predeterminada y haga clic en Editar.

- Siga la ruta: Configuración de Windows -> Configuración de seguridad -> Configuración de directiva de auditoría avanzada -> Políticas de auditoría -> Inicio de sesión/cierre de sesión -> Auditoría de inicio de sesión.

- Seleccione las casillas “Configurar los siguientes eventos de auditoría:” Correcto y Fallo.

I’m now going to detail the most common Windows logon types. For each of them, I’ll include the types of authenticators that are able to initiate a logon of this type, as well as practical examples.

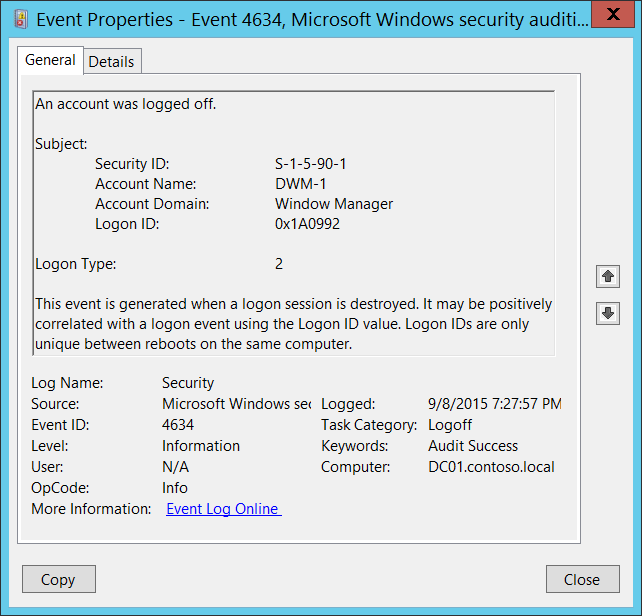

Tipo de inicio de sesión 2: Inicio de sesión interactivo

Este tipo de inicio de sesión se genera cuando un usuario inicia sesión en la consola de una máquina. Además del teclado y el mouse tradicionales, un usuario también puede usar una tarjeta inteligente o métodos biométricos.

Autenticadores aceptados

Puede utilizar el teclado y el mouse, tarjetas inteligentes y dispositivos biométricos. En los últimos años se han introducido nuevos tipos de dispositivos, incluidos los dispositivos de seguridad compatibles con FIDO2 (Yubikey, etc.).

Ejemplos

A local logon gives a user permission to access resources on the local computer. A local logon requires a user account in the local SAM on the computer.

Tipo de inicio de sesión 3: Inicio de sesión en red

Este tipo de inicio de sesión describe el acceso a una computadora a través de la red (LAN/WAN). Normalmente se utiliza para acceder a servidores de archivos, impresoras y otros dispositivos de red.

Autenticadores aceptados

Se pueden usar un teclado y un ratón (contraseña), un ticket de Kerberos y los hashes de NT como autenticadores aceptados para este tipo de inicio de sesión.

Ejemplos

A network logon gives the user permission (via token) to access said resources. Local authentication does need to be completed first.

Tipo de inicio de sesión 4: Inicio de sesión por lotes

Este tipo de inicio de sesión suele estar relacionado con tareas programadas. Los eventos del tipo de inicio de sesión 4 suelen ser bastante benignos, sin embargo, un usuario malintencionado podría intentar adivinar la contraseña de una cuenta aquí.

Autenticadores aceptados

A password is the only accepted authenticator as it is local.

Ejemplos

Cuando Windows ejecuta una tarea programada, el servicio crea una nueva sesión de inicio de sesión para la tarea para que tenga los permisos necesarios para completarla.

Si retrocedes en el tiempo unos cuantos años, es posible que recuerdes el comando ‘at’. Sí, por nostalgia, lee este enlace de documentación de Microsoft durante los días de Windows 2000!

Tipo de inicio de sesión 5: Inicio de sesión de servicio

El siguiente tipo se llama inicio de sesión de servicio. Cuando Windows inicia un servicio configurado para iniciar sesión como un usuario, Windows crea una nueva sesión de inicio de sesión. Cada servicio está configurado para ejecutarse como una cuenta de usuario especificada.

Aceptadores de autenticadores

Al igual que los inicios de sesión por lotes, el tipo de inicio de sesión de servicio solo acepta una contraseña que generalmente se almacena como un secreto de LSA.

Ejemplos

Cuando se configura un servidor local de Apache Tomcat para alojar un sitio web, se puede configurar el servicio Tomcat para iniciar sesión como Administrador (no es una buena idea), o preferiblemente como una cuenta de servicio de dominio con una contraseña muy fuerte.

Tipo de inicio de sesión 7: Desbloqueo

Cuando un usuario deja una estación de trabajo durante un período de tiempo, Windows bloquea la computadora. Esto es para proteger la estación de trabajo, sus datos y otros posibles datos de red remotos de atacantes o hackers locales. Cuando un usuario desbloquea la computadora, este tipo de inicio de sesión se registra en el registro de eventos de seguridad local.

Aceptadores de autenticadores

Nuevamente, solo se acepta una contraseña para este tipo de inicio de sesión.

Ejemplos

Como se mencionó anteriormente, al regresar a una computadora que ha sido bloqueada por política, desbloquear la computadora volviendo a ingresar la contraseña describe este evento.

Tipo de inicio de sesión 8: Inicio de sesión de texto claro en red

Este tipo es similar a un inicio de sesión en red (Tipo 3), pero aquí la contraseña se envió por la red en texto claro. La contraseña se pasó al sistema de autenticación en el sistema remoto en su forma no cifrada. Windows siempre cifra las contraseñas escritas antes de transmitirlas por la LAN.

Autenticadores aceptados

Lo adivinaste… contraseñas.

Ejemplos

El único ejemplo tradicional de esto fue el inicio de sesión anónimo de IIS (Servicios de Información de Internet), pero incluso esos se han vuelto escasos debido al paisaje de seguridad cada vez mayor en el que vivimos hoy.

Otro ejemplo está dentro de un script ASP (Proveedor de Servicios de Aplicaciones) que utiliza el proceso de inicio de sesión ADVAPI.

Tipo de inicio de sesión 9: Inicio de sesión basado en nuevas credenciales

Este tipo de inicio de sesión describe el uso de RunAs para iniciar un programa con una cuenta diferente a la de la sesión iniciada. En Windows, se utiliza el interruptor /netonly para lograr esto.

Autenticadores aceptados

Solo se aceptan contraseñas como autenticadores para este tipo de inicio de sesión.

Ejemplos

Cuando desee abrir Administración de equipos como un administrador de dominio diferente, puede mantener presionada la tecla Shift mientras hace clic derecho en la herramienta en Herramientas administrativas, luego haga clic en Ejecutar como otro usuario. Aquí, está accediendo a este tipo de inicio de sesión para abrir el programa con una cuenta diferente a la que utilizó para iniciar sesión en la estación de trabajo.

Tipo de inicio de sesión 10: Inicio de sesión interactivo remoto

Este tipo de inicio de sesión, a veces denominado “RemoteInteractive”, detalla el uso del Protocolo de escritorio remoto (o servicios de terminal) para acceder a una estación de trabajo o servidor remoto. Este tipo es similar al #2 (Interactivo), pero nuevamente, estamos accediendo desde una ubicación remota.

Autenticadores aceptados

Porque estamos utilizando RDP, tenemos autenticadores similares posibles. Podemos usar tarjetas inteligentes y dispositivos biométricos, siempre y cuando se pasen con la configuración apropiada en el software cliente de RDP.

Ejemplos

El único ejemplo principal nuevamente es usar RDP para conectarse a una computadora remota a través de la red.

Tipo de inicio de sesión 11: Inicio de sesión interactivo en caché

Nuestro tipo final describe cuando un usuario inicia sesión en la máquina a través de credenciales en caché. Esto es muy similar, nuevamente, a #2 (Interactivo), pero en lugar de una autenticación ‘en vivo’ a un controlador de dominio, Windows utiliza localmente credenciales previamente ingresadas (en caché) para otorgar al usuario permisos de acceso a la estación de trabajo.

Autenticadores aceptados

En este caso, solo son posibles las contraseñas. No hay formas de usar un token de tarjeta inteligente en caché, por razones obvias.

Ejemplos

El ejemplo más común aquí es cuando su computadora o estación de trabajo no tiene una conexión de red (LAN/WAN). Debido a que Windows no puede realizar una solicitud de autenticación en tiempo real a un controlador de dominio, siempre y cuando no hayan pasado ‘x’ número de días desde que su estación de trabajo habló con un controlador de dominio, se utilizan credenciales en caché locales para otorgar autenticación local.

Nuevamente, la directiva de grupo puede especificar el número de días que su computadora puede permanecer en un ‘período de gracia’. Típicamente, esto es de 30 o 90 días. Pero, con una mente de seguridad, cuanto menor sea, mejor.

Conclusión

Tener un buen conocimiento de los diversos tipos de inicio de sesión en Windows ayuda a los profesionales de TI a comprender y solucionar problemas con varios eventos de inicio de sesión en el Visor de eventos. Y desde un punto de vista de seguridad, es muy probable que esté analizando los registros de eventos de seguridad del controlador de dominio cuando intente rastrear actividades maliciosas en su dominio de Windows.

Gracias por leer. ¡Por favor, deja un comentario abajo!

Artículo relacionado:

- Cómo habilitar el inicio de sesión automático en Windows 10

- Cómo corregir errores de “El servicio de perfil de usuario no pudo iniciar sesión”