A logon is an event in Windows that shows a user account being granted some access to a workstation/server/computer. This article will explain the basics of Windows logon types, how authentication plays a role, and then describe the various types of logons built into Windows.

كمحترفي تقنية المعلومات، لقد جميعاً ‘سجلنا الدخول إلى الكمبيوترات’، الخوادم، أجهزة الشبكة، إلخ. ولكن، ماذا يعني بالضبط تسجيل الدخول في ويندوز? هل هناك العديد من أنواع تسجيل الدخول المدعومة في ويندوز؟ بالتأكيد، هناك، ربما أكثر مما تتخيل.

فهم أنواع تسجيل الدخول في ويندوز

كما ألمحت في وقت سابق، هناك مجموعة كبيرة من أنواع تسجيل الدخول في ويندوز. ومع ذلك، تسجيل الدخول والمصادقة في ويندوز هما وظائف/أحداث منفصلة.

تسجيل الدخول مقابل المصادقة

A Windows logon occurs on the workstation a user is attempting to access. However, Windows authentication is performed by the computer where the user account is stored. Yes, it’s a subtle difference, especially when you get into local, interactive, and network logons and authentication.

في أجهزة الكمبيوتر التي تعتمد على ويندوز، يتم معالجة جميع عمليات المصادقة على أنها واحدة من أنواع تسجيل الدخول أدناه. وهذا صحيح بغض النظر عن البروتوكول أو المصادق المستخدم.

تسجيل الدخول التفاعلي باستخدام حسابات محلية أو نطاق

تسجيل الدخول التفاعلي هو تسجيل الدخول حيث يستخدم المستخدم لوحة مفاتيح وفأرة محلية لإدخال بيانات الاعتماد في شاشة تسجيل الدخول في نظام Windows. يمكنهم تسجيل الدخول باستخدام حساب محلي ضد قاعدة بيانات حسابات SAM المحلية (مدير حسابات الأمان) باستخدام اسم الكمبيوتر في حقل ‘المجال’.

يمكن للمستخدمين تسجيل الدخول باستخدام حساب المجال عن طريق اختيار مجال Active Directory في حقل المجال أو كتابة UPN في حقل اسم المستخدم. يمكن أيضًا استخدام بطاقات الذكية وأجهزة البيومتريا كأساليب مصادقة لتسجيل الدخول بشكل تفاعلي.

تسجيل الدخول التفاعلي عن بُعد

عندما تبدأ جلسة بروتوكول سطح المكتب عن بُعد (RDP) إلى جهاز عمل آخر أو خادم، هذه تعتبر عملية تسجيل دخول تفاعلية عن بُعد. أنت تقوم بتسجيل الدخول تفاعلياً مع الجهاز عن بُعد، ولكنك تفعل ذلك عن بُعد. إنه ليس الكمبيوتر الذي تستخدمه لبدء تلك الاتصال.

هذا التمييز بسيط نسبياً على الورق، ولكن هناك العديد من التفاصيل الدقيقة في كيفية تقاريرها، وتسجيلها في سجلات الأحداث الأمنية المختلفة، وكيف يمكن استغلالها أو التأثير عليها دون علمك.

تسجيلات تسجيل الدخول للشبكة

A network logon is when a user logs on to a machine over the network. This is commonly for accessing shared network resources. For example, accessing a shared folder, connecting to a machine via WinRM (Windows Remote Management protocol), or a printer.

تمكين أحداث تسجيل الدخول على نظام التشغيل Windows

بشكل افتراضي، ستقوم مراقبي النطاق بتوليد حدث تسجيل الدخول عند تسجيل دخول جهاز كمبيوتر في النطاق. ومع ذلك، هناك حوادث أكثر قوة يمكن تسجيلها: فعاليات تدقيق تسجيل الدخول للحسابات و فعاليات تدقيق تسجيل الدخول. يمكنك تحقيق ذلك على نطاقك من خلال سياسة المجموعة أو على خادم عضو معين أو جهاز عمل عبر سياسة الأمان المحلية الخاصة بهم.

إليك بعض التعليمات الأساسية لتمكين تسجيل السجلات مع Group Policy في بيئة Active Directory دائرة المجال:

- تسجيل الدخول إلى جهاز التحكم في المجال.

- فتح وحدة Group Policy Management Console في أدوات الإدارة.

- توسيع كائن المجال الخاص بك.

- توسيع كائن Group Policy Objects.

- انقر بزر الماوس الأيمن على كائن Default Domain Policy وانقر على Edit.

- اتبع المسار إلى: Windows Settings -> Security Settings -> Advanced Audit Policy Configuration -> Audit Policies -> Logon/Logoff -> Audit Logon.

- حدد “تكوين الأحداث المسجلة التالية:” Success و Failure checkboxes.

I’m now going to detail the most common Windows logon types. For each of them, I’ll include the types of authenticators that are able to initiate a logon of this type, as well as practical examples.

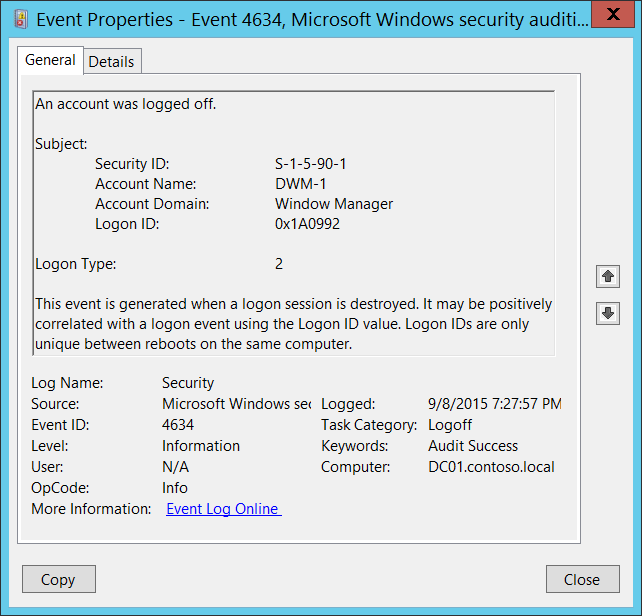

نوع التسجيل 2: التسجيل التفاعلي

يتم توليد هذا النوع من التسجيل عند تسجيل الدخول المستخدم إلى counsel الآلة. مرة أخرى، يمكن للمستخدم أيضا استخدام بطاقات الذكية أو الوسائل الحيوية بالإضافة إلى المفاتيح المعتادة والفأرة.

المصادقين مقبولون

يمكنك استخدام لوحة المفاتيح والفأرة، بطاقات الذكية، والأجهزة الحيوية. تم تقديم أنواع جديدة من الأجهزة في السنوات الأخير، بما في ذلك أجهزة الأمان المتوافقة مع FIDO2 (Yubikey، إلخ).

أمثلة

A local logon gives a user permission to access resources on the local computer. A local logon requires a user account in the local SAM on the computer.

نوع التسجيل 3: تسجيل الشبكة

يصف هذا النوع من تسجيل الدخول وصول جهاز الكمبيوتر عبر الشبكة (LAN/WAN). يتم استخدام هذا النوع بشكل نموذجي للوصول إلى خوادم الملفات والطابعات وأجهزة الشبكة الأخرى.

المصادقون المقبولة

يمكنك استخدام لوحة المفاتيح والفأرة (كلمة المرور)، وتذكرة Kerberos، وتذاكر NT كمصادقين مقبولين لهذا النوع من تسجيل الدخول.

أمثلة

A network logon gives the user permission (via token) to access said resources. Local authentication does need to be completed first.

نوع تسجيل الدخول 4: تسجيل دفعي

هذا النوع من تسجيل الدخول يرتبط عمومًا بالمهام المجدولة. تكون أحداث نوع تسجيل الدخول 4 عادةً هادئة إلى حد ما، ومع ذلك، يمكن للمستخدم الخبيث محاولة تخمين كلمة مرور حساب هنا.

المصادقون المقبولة

A password is the only accepted authenticator as it is local.

أمثلة

عندما ينفذ نظام Windows مهمة مجدولة، ينشئ الخدمة جلسة تسجيل دخول جديدة للمهمة بحيث تكون لديها الأذونات اللازمة لإكمالها.

إذا عدت إلى الوراء بعدد سنوات جيدة، قد تتذكر أمر “at”. نعم، لأغراض الحنين، اقرأ رابط التوثيق هذا من Microsoft خلال أيام Windows 2000!

نوع تسجيل الدخول 5: تسجيل الخدمة

النوع التالي يُسمى تسجيل الدخول الخدمي. عندما يبدأ Windows خدمة تم تكوينها لتسجيل الدخول كمستخدم، ينشئ Windows جلسة تسجيل دخول جديدة. يتم تكوين كل خدمة لتشغيلها كحساب مستخدم محدد.

المصادقون المقبولون

مثل تسجيلات الدخول الجماعية، يقبل نوع تسجيل الدخول الخدمي فقط كلمة مرور مخزنة عادةً كسر خفي لخدمات الأمان المحلية.

أمثلة

عند إعداد خادم Apache Tomcat المحلي لاستضافة موقع ويب، يمكنك تكوين خدمة Tomcat لتسجيل الدخول كمسؤول (وهذه ليست فكرة جيدة)، أو بشكل أفضل حساب خدمة نطاق مع كلمة مرور قوية للغاية.

نوع تسجيل الدخول 7: فتح القفل

عندما يترك مستخدم محطة عمل لفترة من الوقت، سيقوم Windows بقفل الكمبيوتر. يهدف هذا إلى حماية المحطة العاملة وبياناتها والبيانات الشبكية البعيدة المحتملة الأخرى من المهاجمين أو القراصنة المحليين. عندما يقوم مستخدم بفتح القفل عن الكمبيوتر، يُسجَّل هذا النوع من تسجيل الدخول في سجل الأمان المحلي.

المصادقون المقبولون

مرة أخرى، يقبل هذا النوع من تسجيل الدخول فقط كلمة مرور.

أمثلة

كما ذكر أعلاه، بعد العودة إلى كمبيوتر تم قفله بواسطة السياسة، فإن فتح القفل عن الكمبيوتر، بإعادة إدخال كلمة المرور، يصف هذا الحدث.

نوع تسجيل الدخول 8: تسجيل الدخول بنص شبكة واضح

هذا النوع مشابه لتسجيل الدخول عبر الشبكة (النوع 3)، ولكن هنا تم إرسال كلمة المرور عبر الشبكة بشكل واضح. تم تمرير كلمة المرور إلى نظام المصادقة على النظام البعيد بشكلها غير المشفر. تقوم نظام ويندوز دائمًا بتشفير كلمات المرور المكتوبة قبل إرسالها عبر الشبكة المحلية.

المصادقون المقبولة

لقد تخمنت… كلمات المرور.

أمثلة

المثال التقليدي الوحيد لهذا كان تسجيل الدخول المجهول في IIS (خدمات معلومات الإنترنت)، ولكن حتى هذه أصبحت نادرة بسبب التطور المستمر في مجال الأمان الذي نعيش فيه اليوم.

مثال آخر هو داخل سكريبت ASP (مزود خدمة التطبيقات) باستخدام عملية تسجيل الدخول ADVAPI.

نوع تسجيل الدخول 9: تسجيل الدخول الجديد بناءً على بيانات الاعتماد

هذا النوع من تسجيل الدخول يصف استخدام RunAs لبدء تشغيل برنامج تحت حساب مختلف عن الحساب المسجل الخاص بك. تستخدم مفتاح التبديل /netonly في نظام التشغيل Windows لتحقيق هذا.

المصادقات المقبولة

يتم قبول كلمات المرور فقط كمصادقات لهذا النوع من تسجيل الدخول.

الأمثلة

عندما ترغب في فتح إدارة الكمبيوتر كمسؤول مجال مختلف، يمكنك الاستمرار في الضغط على Shift أثناء نقرك بزر الماوس الأيمن على الأداة في الأدوات الإدارية، ثم النقر على Run As another user. هنا، تقوم بالوصول إلى هذا النوع من تسجيل الدخول لفتح البرنامج تحت حساب مختلف عن الذي استخدمته لتسجيل الدخول إلى محطة العمل.

نوع تسجيل الدخول 10: تسجيل الدخول التفاعلي عن بُعد

يُشير هذا النوع من تسجيل الدخول في بعض الأحيان إلى “RemoteInteractive”، ويفصل استخدام بروتوكول سطح المكتب البعيد (أو خدمات المحطة) للوصول إلى محطة عمل أو خادم بعيد. هذا النوع مشابه للنوع رقم 2 (تفاعلي)، ولكننا مرة أخرى نأتي من موقع بعيد.

المصادقات المقبولة

لأننا نستخدم RDP، لدينا مصادقون مماثلون ممكنون. يمكننا استخدام بطاقات ذكية وأجهزة بيومترية، طالما تم تمريرها من خلال الإعدادات المناسبة في برنامج عميل RDP.

أمثلة

المثال الرئيسي الوحيد مرة أخرى هو استخدام RDP للاتصال بجهاز كمبيوتر عن بُعد عبر الشبكة.

نوع تسجيل الدخول 11: تسجيل دخول تفاعلي مخزن

يصف نوعنا النهائي عندما يقوم المستخدم بتسجيل الدخول إلى الجهاز عبر بيانات اعتماد مخزنة. هذا مشابه جدًا، مرة أخرى، للنوع #2 (تفاعلي)، ولكن بدلاً من المصادقة “حية” على مركز تحكم النطاق، يستخدم Windows محليًا بيانات الاعتماد التي تم إدخالها مسبقًا (مخزنة) لمنح المستخدم صلاحيات الوصول إلى محطة العمل.

المصادقون المقبولة

في هذه الحالة، يمكن استخدام كلمات المرور فقط. لا توجد طرق لاستخدام رمز بطاقة ذكية مخزن، لأسباب واضحة.

أمثلة

المثال الأكثر شيوعًا هنا هو عندما لا يكون لجهاز الكمبيوتر أو محطة العمل اتصال بالشبكة (LAN/WAN). لأن Windows لا يمكنه إجراء طلب مصادقة في الوقت الحقيقي إلى مركز تحكم النطاق، طالما لم يمر “x” عدد من الأيام منذ أن تحدث جهاز العمل الخاص بك مع مركز تحكم النطاق، يتم استخدام بيانات الاعتماد المخزنة محليًا لمنح المصادقة المحلية.

مرة أخرى، يمكن لسياسة المجموعة تحديد عدد الأيام التي يمكن لجهاز الكمبيوتر البقاء في “فترة سماح”. عادةً، تكون هذه 30 أو 90 يومًا. ولكن، بعقلية أمنية، كلما كان الأمر أفضل.

الاستنتاج

امتلاك معرفة جيدة بأنواع تسجيل الدخول المختلفة في نظام التشغيل Windows يساعد المحترفين في تفهم المشكلات وحلها مع الأحداث المختلفة لتسجيل الدخول في عارض الأحداث. ومن وجهة نظر الأمان، ستقوم على الأرجح بتحليل سجلات أحداث الأمان الخاصة بمركز تحكم النطاق الخاص بك عند محاولة تتبع الأنشطة الخبيثة في نطاق Windows الخاص بك.

شكرًا على قراءتك. يرجى ترك تعليق أدناه!

المقال ذو الصلة: