Quando consideriamo Microsoft Intune Endpoint Privilege Management come soluzione, abbiamo un problema molto reale che viene risolto. I diritti di amministratore.

Le soluzioni tecniche servono a risolvere un problema, giusto? Senza un problema, una soluzione è solo un trucco – un token – un gesto, al meglio. Come si dice che abbia osservato Bill Gates: “Il computer è nato per risolvere problemi che non esistevano prima.”

La soluzione per dare ai ‘normali utenti’ ‘diritti di amministratore’, ovvero privilegi elevati, è sempre stata piuttosto semplice: non farlo. Tuttavia, questo spesso solleva una domanda immediata – e valida. Cosa facciamo per coloro che hanno realmente bisogno di privilegi elevati, ma sono altrimenti ‘normali utenti’? Fino ad ora, la risposta di Microsoft a questo è stata… poco rilevante.

È generalmente concordato che semplicemente aggiungere l’utente al gruppo degli Amministratori Locali non sia accettabile. Come seconda cosa nella lista delle cose che probabilmente non dovremmo fare; possiamo fornire loro un secondo account (privilegiato), che consente loro di elevare quando necessario.

Microsoft ha rilasciato per la prima volta la Soluzione per la Password dell’Amministratore Locale nel 2015, ma nemmeno questa era progettata per risolvere il problema esatto che affrontiamo. Infatti, questa soluzione – ora rivitalizzata per il cloud – è progettata per aiutare a evitare che reali amministratori IT debbano utilizzare un nome utente e una password identici per l’account ‘Amministratore Locale’ su ogni endpoint, tipicamente richiesto per i peggiori scenari di recupero.

La soluzione per la gestione dei privilegi degli endpoint

Ed ecco che è nata la Gestione dei Privilegi degli Endpoint (EPM). L’EPM serve a consentire agli ‘utenti normali’ di elevare i propri privilegi a livello di amministratore quando necessario. Questo può essere fatto ‘su richiesta’ tramite un’azione del menu contestuale, o automaticamente in base all’applicazione che viene avviata. Ciò comporta una serie di vantaggi, ad esempio:

- Riduce le superfici di attacco

Limitando gli utenti ai privilegi minimi necessari per svolgere i propri ruoli, l’EPM garantisce che l’accesso amministrativo non necessario venga rimosso, prevenendo in ultima analisi che attori malintenzionati e malware sfruttino privilegi elevati sui dispositivi per ottenere persistenza o per eseguire tecniche di movimento laterale. - Protegge contro le minacce interne

Detto ciò, non tutte le minacce alla sicurezza provengono dall’esterno; le minacce interne, siano esse intenzionali o accidentali, pongono rischi significativi. EPM limita l’accesso degli utenti ai sistemi o ai dati sensibili di cui non hanno bisogno, riducendo il rischio di violazioni dei dati o di compromissione dei sistemi a causa di errore umano o di intenti malevoli. - Migliora la conformità e la governance

Molte normative (ad esempio, GDPR, HIPAA e PCI DSS) richiedono alle organizzazioni di implementare il principio del minimo privilegio come parte delle loro pratiche di sicurezza. EPM aiuta le organizzazioni a dimostrare la conformità fornendo registrazioni di audit e assicurando che gli utenti abbiano accesso solo a ciò che è necessario per i loro ruoli. - Sostiene i principi del zero trust

EPM si allinea con il modello di sicurezza Zero Trust applicando rigorosi controlli di accesso e verificando le azioni degli utenti basandosi su politiche predefinite. Garantisce che la fiducia non sia mai implicita, anche per gli utenti o i punti finali interni.

Come funziona la gestione dei privilegi degli endpoint di Intune?

Quindi, poiché siamo d’accordo sul fatto che la gestione dei privilegi degli endpoint risolve un reale problema tecnologico per gli amministratori di Intune, esaminiamolo in maggiore dettaglio.

EPM è una funzionalità di Intune progettata per gestire i privilegi degli utenti sui dispositivi Windows senza concedere diritti di amministratore completi. Viene utilizzata per consentire agli utenti standard di eseguire specifici compiti di amministrazione in modo sicuro e per applicare politiche di minimo privilegio su tutti i punti finali.

Requisiti di Intune EPM

Non sarebbe un articolo che tratta un argomento Microsoft se non ci fosse una sezione sulla licenza – ecco quindi.

Licenza di Intune EPM

EPM non è incluso in Windows Enterprise E3 o E5, né è incluso in Microsoft 365 E3 o E5, o in Intune Piano 1 o Piano 2. Infatti, la Gestione dei Privilegi degli Endpoint è una delle molte funzionalità avanzate di Intune disponibili come parte del complemento Microsoft Intune Suite.

Una guida completa sui requisiti e istruzioni per l’implementazione passo dopo passo sono disponibili su Microsoft Learn.

Dal punto di vista tecnico, EPM richiede:

- Microsoft Entra ID unito a o dispositivi ibridi uniti a Microsoft Entra ID

- Dispositivi di registrazione di Microsoft Intune o dispositivi co-gestiti di Microsoft Configuration Manager

- Sistema operativo supportato (Windows 11 21H2 e versioni successive, con livello KB richiesto)

- Line of sight chiara (senza SSL-Inspection) verso i endpoints richiesti

Iniziare con Intune EPM

Con i requisiti tecnici e non tecnici a posto, ci sono due passaggi fondamentali per abilitare la Gestione dei Privilegi degli Endpoint nel tuo ambiente.

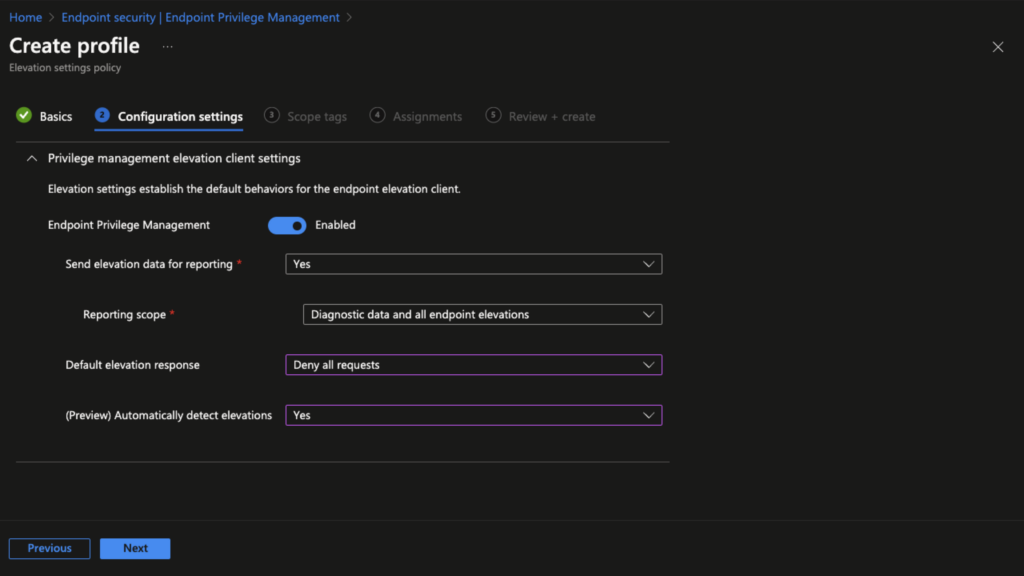

Passaggio 1. Distribuire una politica di impostazioni di elevazione – Questa politica attiva l’agente EPM sul dispositivo client e consente la configurazione delle impostazioni generali relative all’elevazione.

- Dal Centro Amministrativo di Intune, vai su Sicurezza degli Endpoint > Gestione dei Privilegi degli Endpoint > Crea Politica > politica di Impostazioni di Elevazione

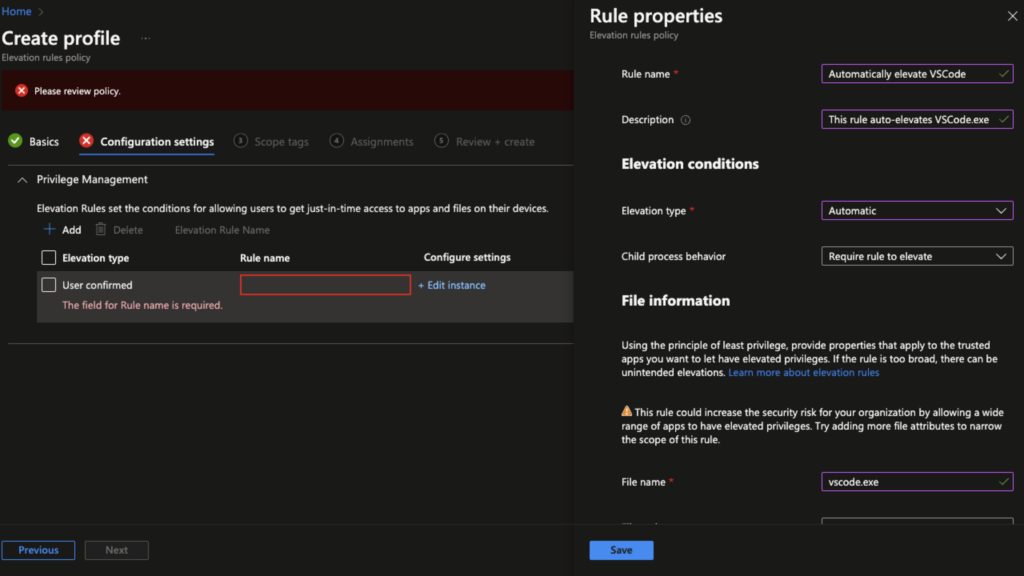

Passaggio 2. Distribuire una o più politiche di regole di elevazione – Una politica di regole di elevazione specifica l’applicazione, il compito o l’eseguibile che sarà elevato da EPM. Questa politica consente di configurare quali applicazioni sono idonee per l’auto-elevazione, l’elevazione richiesta dall’utente o persino l’elevazione approvata dall’amministratore.

- Dal Centro di Amministrazione di Intune, passa a Sicurezza Endpoint > Gestione dei Privilegi Endpoint > Crea Policy > Policy delle Regole di Elevazione

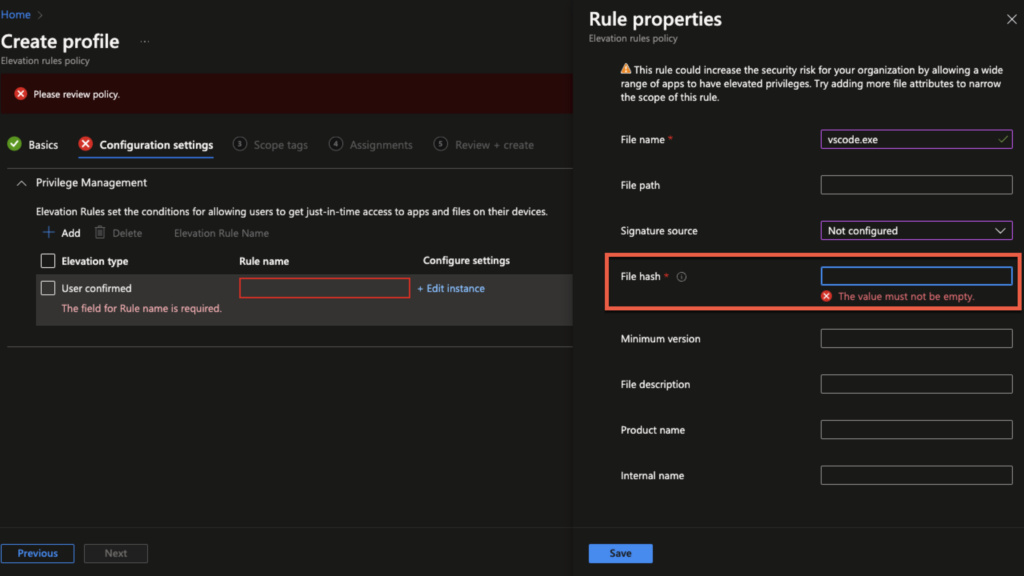

Dopo aver deciso se l’elevazione sarà Automatica (il processo si eleva in modo silenzioso, senza che l’utente venga notificato) o Confermata dall’Utente (l’utente deve fare clic destro e scegliere Eleva per avviare il processo), è necessario specificare sia il Nome del File, che l’Hash del File per il file che deve essere elevato.

Il Nome del File non dovrebbe rappresentare una sfida – questo è il nome completo dell’eseguibile, compresa l’estensione (ad esempio vscode.exe).

D’altra parte, gli Hash dei File non sono così facili da ottenere. È possibile determinare l’hash del file per l’eseguibile eseguendo il comando PowerShell Get-FileHash, oppure eseguendo il report di Elevazione per Applicazione integrato nella Gestione dei Privilegi Endpoint.

Il report di Elevazione per Applicazione mostra tutte le elevazioni delle applicazioni gestite e non gestite su endpoint gestiti da EPM, quindi se un utente ha elevato questa applicazione in passato (forse per virtù di uno di quei metodi meno ideali), comparirà qui.

Metodo di elevazione ‘Approvato dal Supporto’

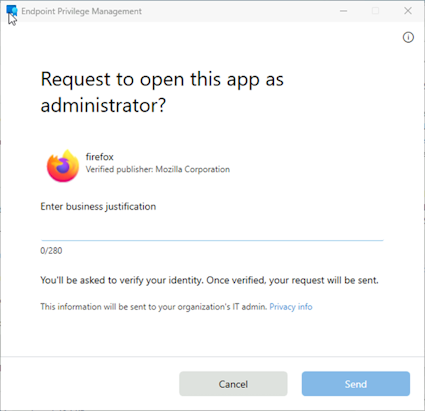

Un metodo di elevazione aggiuntivo disponibile è ‘Approvato dal Supporto’. Con questo metodo, agli utenti viene chiesto di fornire una giustificazione e una volta inviata, la loro richiesta viene inviata al Centro di Amministrazione di Intune, dove un amministratore IT può esaminare e elaborare la loro richiesta.

Quando un utente avvia un’applicazione, specificata in una regola di elevazione approvata dal supporto, con l’opzione di clic destro Esegui con accesso elevato, Intune richiede la giustificazione.

- Il prompt consente all’utente di inserire una motivazione aziendale per l’elevazione. Questa motivazione diventa parte della richiesta di elevazione, che include anche il nome dell’utente, del dispositivo e del file.

Alternative a Intune Endpoint Privilege Management

Ci sono, naturalmente, alternative alla Gestione dei privilegi degli endpoint, che mirano a ottenere un risultato simile. Soluzioni come AdminByRequest e AutoElevate sono esempi che possono fornire una piattaforma completa di Gestione degli accessi privilegiati, incorporando funzionalità che gestiscono l’elevazione del desktop.

Microsoft estenderà il supporto a macOS?

In sintesi, ritengo sia fondamentale che Microsoft abbia un’offerta come Endpoint Privilege Management per Windows e spero che questa continuerà ad essere sviluppata per supportare in futuro altre piattaforme come macOS.

Per ora, è possibile accedere a una prova della suite Intune per provarla.

Source:

https://petri.com/what-is-intune-endpoint-privilege-management/