Что такое Идентификатор события 4624: Успешно выполнен вход в систему. Что это за журнал входов на вашем Контроллере домена? В этой статье мы узнаем больше о данном событии и рассмотрим его свойства.

Идентификатор события 4624 указывает на то, что пользователь успешно вошел в систему на Контроллере домена (или на рабочей станции). Однако стоит проанализировать журнал событий, особенно если учетная запись вам не знакома или если вы подозреваете, что учетная запись Active Directory может быть подвергнута угрозе.

Узнайте здесь о Идентификаторе события 4624 и как устранить любые проблемы в вашей среде Active Directory, связанные с этим событием.

Также читайте Как обеспечить безопасность Azure AD от киберугроз

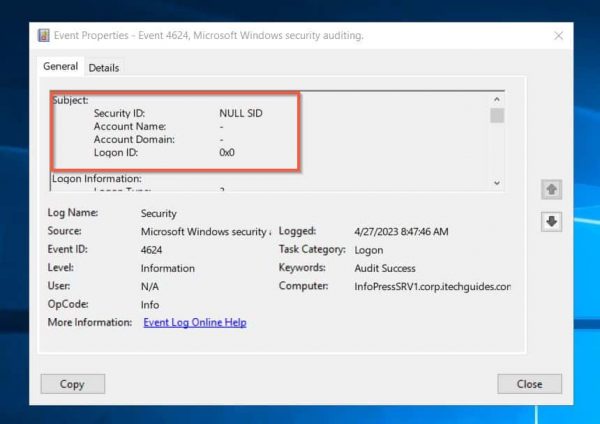

Идентификатор события 4624 “Субъект” Свойства

Первое свойство идентификатора события 4624 – это “Субъект” события. Субъект регистрирует учетную запись, которая запросила вход.

Субъект события имеет следующие подсвойства:

1. Безопасность Идентификатор (SID): SID (идентификатор безопасности) учетной записи, которая сообщила об успешном входе. Просмотр событий пытается автоматически распознать SID учетной записи, которая зарегистрировала событие.

Однако, если он не может распознать SID учетной записи (как это бывает в большинстве случаев), идентификатор события 4624 регистрирует NULL SID (без значения) в поле Безопасность Идентификатор.

2. Имя учетной записи: сообщает имя учетной записи, зарегистрировавшей успешный вход учетной записи. Эта информация помогает определить, является ли это легальной учетной записью пользователя или учетной записью службы в Активном каталоге.

Как и с полем Безопасность ID , поле Имя учетной записи может быть пустым. Если имя учетной записи не зарегистрировано здесь, оно может быть зарегистрировано в свойстве “Новый вход” (см. раздел 4 ниже).

3. Домен учетной записи: домен учетной записи, который зарегистрировал событие (“домен субъекта”). В альтернативе, Домен учетной записи может отображать имя компьютера, который зарегистрировал успешное событие входа в систему.

Событие с идентификатором 4624 отображает домен учетной записи одним из трех способов: NetBIOS-имя домена, например, infrasos, полное квалифицированное доменное имя в нижнем регистре (infrasos.com), или в верхнем регистре (INFRASOS.COM).

Несмотря на то, как поле домена учетной записи регистрируется в Журнале событий, эта информация помогает определить домен AD, к которому относится учетная запись. Эта информация полезна для устранения неполадок, особенно если вы управляете многодоменным AD-лесом.

4. ID входа: Это поле представляет собой шестнадцатеричное значение, которое можно использовать для корреляции этого события с недавними событиями, у которых может быть такой же идентификатор входа. Кроме того, это помогает выявить любые шаблоны или аномалии в событиях и устранить любые связанные проблемы.

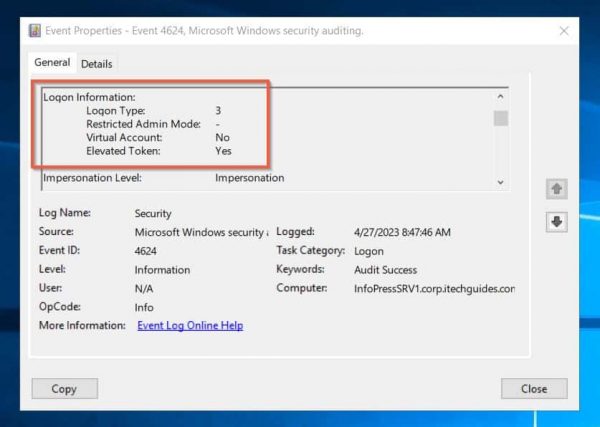

Свойства “Информация о входе” события с идентификатором 4624

Раздел “Информация о входе” события с идентификатором 4624 – Учетная запись успешно вошла в систему – имеет 4 подсвойства – Тип входа, Режим ограниченного администратора, Виртуальная учетная запись и Повышенный токен.

1. Тип входа: тип входа, который зарегистрировал успешное событие входа. Значения от 0 до 13.

Чтобы узнать значение каждого числа, посетите раздел Типы входа и их описания на странице Microsoft для события 4624.

Информация, записанная в поле “Тип входа” события с идентификатором 4624, помогает администраторам определить, как произошел вход.

Профессиональный совет: если событие с идентификатором 4624 регистрирует Тип входа 10 (RemoteInteractive входы) с источником сети обратной связи (127.0.0.0), это следует рассматривать как подозрительный успешный вход, так как это может указывать на атаку через туннель RDP.

См. раздел “Информация о сети” этого руководства для информации о “исходной сети”.

2. Режим ограниченного администратора: заполняется только в случае успешного входа в удаленном режиме с использованием служб терминалов или Удаленного рабочего стола (тип входа “10”, сессии с типом входа RemoteInteractive).

Значение режима ограниченного администратора является логическим (Да или Нет) – указывает, были ли предоставленные учетные данные переданы с использованием режима ограниченного администратора. Если тип входа не является 10, поле режима ограниченного администратора содержит строку “-“.

3. Виртуальная учетная запись: это поле с Да или Нет, указывающее, является ли учетная запись, зарегистрировавшая успешный вход, виртуальной учетной записью или нет. Примером виртуальной учетной записи является Управляемая служебная учетная запись (введена в Windows 7 и Windows Server 2008 R2).

4. Повышенный токен: также поле с Да или Нет, указывающее, является ли учетная запись, вызвавшая успешный вход (событие ID 4624), администраторской учетной записью.

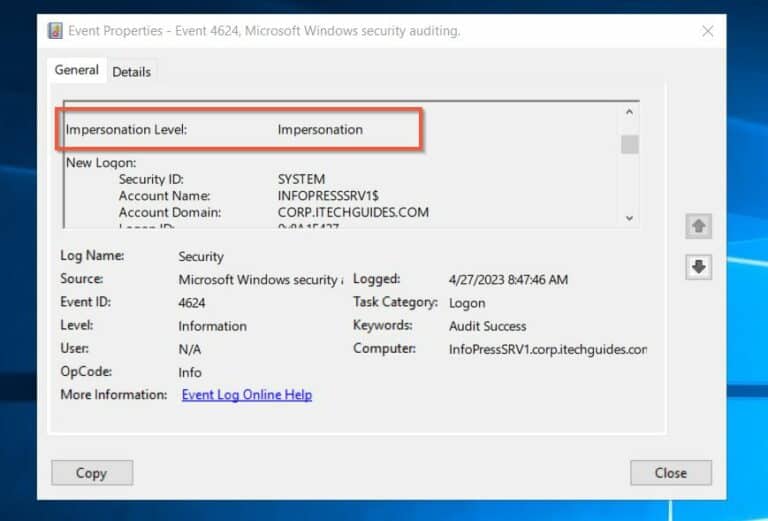

Свойства события ID 4624 “Уровень поддельности”

Поле уровня поддельности показывает, насколько процесс в сеансе входа поддельства. Клиент разрешил серверу действовать от его имени в случае успешного поддельства.

Когда это происходит, Уровни поддельности указывают на степень полномочий, предоставленных серверу, когда он принимает идентификацию клиента. Эти уровни характеризуются различными степенями поддельства, зарегистрированными в событии ID 4624.

Различные уровни поддельства, зарегистрированные в журнале событий 4624 для успешного входа, следующие:

1. Анонимный: сервер признает, что не знает идентичность клиента. Следовательно, сервер не может принять и подделать идентичность клиента.

2. Идентификация: уровень по умолчанию. Предположим, что это зарегистрировано как Уровень Имитации. В этом случае клиент разрешает серверу приобрести его идентичность и выполнять Контроль доступа (ACL) проверки, принимая идентичность клиента.

3. Имитация: принимает контекст безопасности клиента в этой основной форме имитации. Однако на удаленных системах сервер не может имитировать клиента.

4. Делегация: указывает, что серверный процесс имитирует контекст безопасности клиента на удаленных системах.

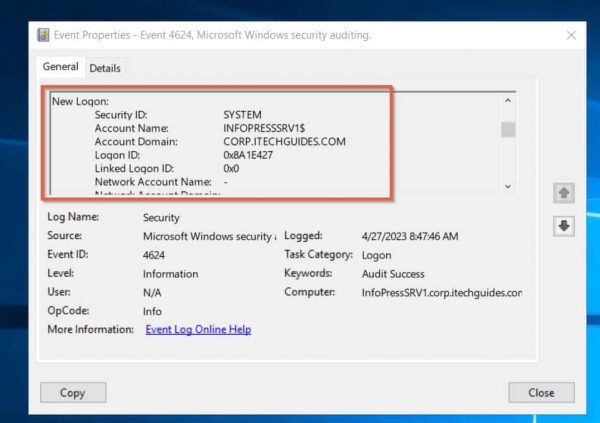

Свойства идентификатора события 4624 “Новый вход”

Поля Нового входа показывают учетную запись, которая залогинилась, то есть учетную запись для которой был создан новый вход.

Сравнивая имя компьютера с доменом учетной записи, вы определяете, является ли учетная запись локальной или доменной. Если имя компьютера совпадает с доменом учетной записи, то учетная запись является локальной на этой системе.

Однако, если они не совпадают, это доменная учетная запись.

1. Security ID (SID): идентификатор безопасности учетной записи, которая зарегистрировала событие “успешно выполнен вход” с идентификатором 4624. Когда Event Viewer регистрирует это событие, он пытается разрешить SID.

Однако, если он не может разрешить SID в имя учетной записи, он отображает источник события вместо этого.

2. Имя учетной записи: выполняет успешный вход.

3. Домен учетной записи: журнал событий может регистрировать следующие форматы для имени домена: NETBIOS (например, infrasos), строчные буквы (infrasos.com) или заглавные буквы (INFRASOS.COM) форматы.

Более того, поле Домен учетной записи отображает “NT AUTHORITY”, если учетная запись входа является LOCAL SERVICE или ANONYMOUS LOGON.

4. Идентификатор входа: шестнадцатеричное значение, например 0x8A1E427. Важно для устранения неполадок, поскольку оно связывает это событие с другими недавними событиями, которые имеют тот же идентификатор входа.

5. Связанный идентификатор входа: представляет значение в шестнадцатеричной системе счисления, назначенное соответствующей сессии входа. В случаях, когда нет других связанных событий входа, значение связанного идентификатора входа равно “0x0”.

6. Идентификатор входа (GUID)ID: поле, позволяющее связать идентификатор события 4624 с другим событием с тем же Logon GUID. Таким образом, вы устанавливаете связь между двумя событиями, которые могут показаться не связанными, что дает вам более полное понимание любых потенциальных угроз для вашей активной среды Directory.

Поля сетевой информации “Новый вход”

7. Имя сетевой учетной записи: применимо только к типу входа “NewCredentials”, как обсуждалось ранее. Однако, если тип входа отличается от “NewCredentials”, то поле Имя сетевой учетной записи регистрируется как “—” в Event Viewer.

8. Домен учетной записи сети: применяется только к типу входа ‘NewCredentials’, как и имя учетной записи сети. Если пользователь совершает сетевое подключение, он будет использовать доменное имя, указанное в этом поле.

Однако, если тип входа не ‘NewCredentials’, ‘ – ‘ записывается в журнале событий в поле Домен учетной записи сети.”

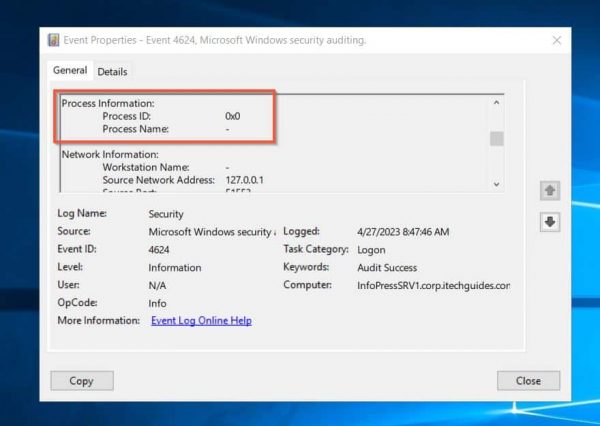

Свойства “Информация о процессе” идентификатора события 4624

Поле “Информация о процессе” журнала событий предоставляет информацию о процессе, который зарегистрировал успешное событие входа.

1. Идентификатор процесса: шестнадцатеричное значение, которое Windows (и другие операционные системы) используют для уникальной идентификации процесса. Журнал событий отображает идентификатор процесса в этом поле, если процесс успешно входит в Active Directory и регистрирует идентификатор события 4624.

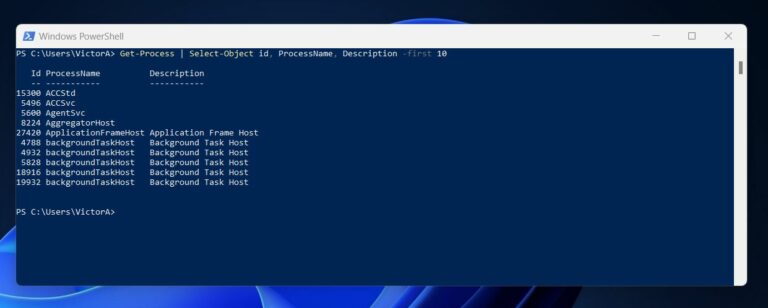

Для просмотра идентификатора процесса (PID) всех процессов, которые в настоящее время выполняются на вашем компьютере под управлением Windows, откройте PowerShell и выполните команду Get-Process.

Преобразуйте шестнадцатеричное значение идентификатора процесса в событии с идентификатором 4624 в десятичное. После этого сравните идентификатор процесса с одним из идентификаторов, возвращенных командой Get-Process PowerShell command.

2. Имя процесса: регистрирует успешное событие входа в систему.

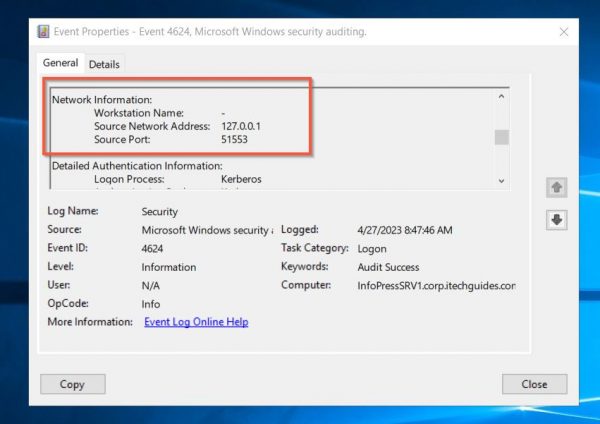

Свойства “Сетевая информация” с идентификатором события 4624

В этом разделе события вы найдете ценную информацию для целей устранения неполадок. Например, оно показывает с какого компьютера пользователь войдет в систему. Кроме того, поля “Сетевая информация” предоставляют вам IP-адрес компьютера и используемый порт.

1. Имя Рабочей Станции: записывает имя компьютера, с которого пользователь инициировал вход в систему. Если вход произошел с того же компьютера, на котором было зарегистрировано событие, или если это вход по протоколу Kerberos, поле Имя Рабочей Станции пустое.

2. Адрес Источника Сети: записывает IP-адрес компьютера, с которого пользователь выполнил вход. Если в этом поле увидеть “::1” (IPv6) или “127.0.0.1” (IPv4), это означает, что пользователь выполнил вход с того же компьютера, где был создан журнал событий. Иными словами, они выполнили локальный вход.

3. Порт Источника: регистрирует исходный TCP-порт удаленного компьютера, используемый для входа.

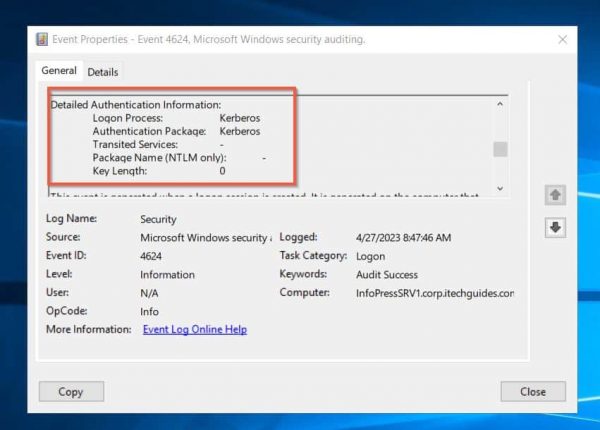

Свойства “Подробная Информация об Аутентификации” с Кодом События 4624

В последнем поле мы узнаем, как прошёл процесс аутентификации. Оно сохраняет записи о процессе, ответственном за аутентификацию, и использованном пакете. Более того, поле “Подробная информация об аутентификации” показывает другие важные детали, такие как Транзитные Сервисы, Имя Пакета и Длина Ключа.

1. Процесс Входа: захватывает имя надежного процесса входа, которым пользователь воспользовался для входа в систему, когда она зарегистрировала идентификатор события 4624, указывая на “Успешный вход учетной записи”.

2. Пакет Аутентификации: регистрирует тип пакета аутентификации, использованного для выполнения аутентификации учетной записи.

Наиболее часто используемые пакеты аутентификации – это NTLM, Kerberos и Negotiate, которые выбирают между протоколами Kerberos и NTLM.

3. Транзитные Сервисы (только для Kerberos): перечисляет транзитные сервисы. Это поле заполняется, если вход произошел в результате процесса S4U (Service For User) входа.

4. Название пакета (только NTLM): если протокол NTLM прошел аутентификацию запроса входа (вместо Kerberos), поле Название пакета записывает версию NTLM. В частности, он записывает версию LAN Manager, подсемейство протокола аутентификации NTLM.

Наконец, поле Название пакета записывает NTLM V1, NTLM V2 или LM.

5. Длина ключа: применяется только к протоколу аутентификации NTLM. Таким образом, если Kerberos прошел аутентификацию запроса входа, который успешно зарегистрировал идентификатор события 4624, поле Длина ключа равно “0”.

Однако, если аутентификация была выполнена с помощью протокола NTLM, длина ключа составляет 128 или 56 бит.

Также читайте Лучшие практики безопасности Active Directory: защитите свою среду

Вывод о событии идентификатора 4624: учетная запись была успешно залогинена

В заключение, эта статья рассмотрела различные области, связанные с идентификатор события 4624, который используется для отслеживания успешных входов в систему на системах на базе Windows.

В статье описаны различные свойства, связанные с этим событием, включая субъект, информация о входе в систему, уровень подражания, новый вход в систему, информация о процессе, сетевая информация и подробная информация об аутентификации.

Понимание этих свойств помогает мониторингу Active Directory и обнаружению потенциальных нарушений безопасности.

Source:

https://infrasos.com/what-is-event-id-4624-an-account-was-successfully-logged-on/