O que é o Event ID 4624: Uma Conta teve Sucesso ao Logar. O que é esse login no seu Controlador de Domínio no registro de eventos? Neste artigo, nós aprendemos mais sobre este evento e examinamos suas propriedades.

O Event ID 4624 indica que usuário teve sucesso ao entrar em um Controlador de Domínio (ou um estação de trabalho). No entanto, é bom analisar o registro de eventos, especialmente, se a conta for desconhecida para você ou se você suspeitar que uma conta de AD pode estar comprometida.

Aprenda aqui sobre o Event ID 4624 e como solucionar problemas em seu Ambiente de Diretório Ativo devido a este evento.

Também leia Como Segurar o Azure AD contra Ameaças Cibernéticas

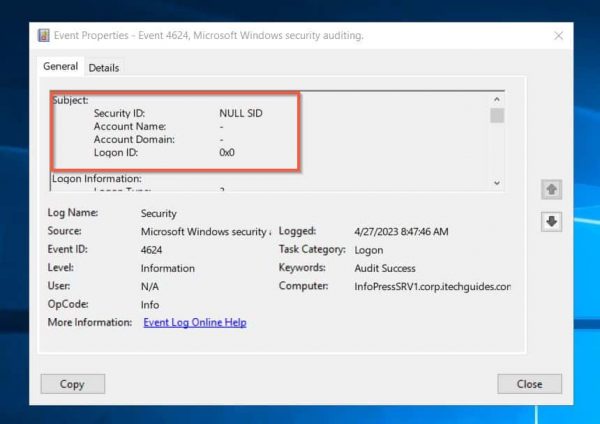

ID do evento4624 “Assunto” Propriedades

O assunto do evento possui as seguintes subpropriedades:

1. Segurança ID (SID): SID (identificador de segurança) da conta que relatou o login bem-sucedido. O Visualizador de Eventos tenta resolver automaticamente o SID da conta que registrou o evento.

No entanto, se não conseguir resolver o SID da conta (como na maioria dos casos), o ID do evento4624 registra um SID NULO (sem valor) no campo Segurança ID.

2. Nome da Conta: relata o nome da conta que registra o login bem-sucedido da conta. Essa informação ajuda a determinar se esta é uma conta de usuário legítima ou de serviço no Active Directory.

Como no campo Segurança de ID , o campo Nome da Conta pode estar em branco. Se o nome da conta não estiver registrado aqui, pode estar registrado na propriedade “Novo Logon” (veja a seção 4 abaixo).

3. Domínio da Conta: o domínio da conta que registrou o evento (“domínio do sujeito”). Alternativamente, o Domínio da Conta pode exibir o nome do computador que registrou o evento de logon bem-sucedido.

O ID do Evento 4624 exibe o Domínio da Conta de 3 maneiras: o nome NetBIOS do domínio, por exemplo, infrasos, o nome de domínio totalmente qualificado em minúsculas (infrasos.com), ou em maiúsculas (INFRASOS.COM).

Independentemente de como o Visualizador de Eventos registra o campo Domínio da Conta , as informações ajudam a determinar o domínio AD ao qual a conta pertence. Essas informações são úteis para solução de problemas, especialmente se você gerencia um AD Forest com vários domínios.

4. ID do Logon: Este campo é um valor hexadecimal que você pode usar para correlacionar este evento com eventos recentes que possam ter o mesmo ID de logon. Além disso, isso ajuda a identificar padrões ou anomalias nos eventos e solucionar quaisquer problemas relacionados.

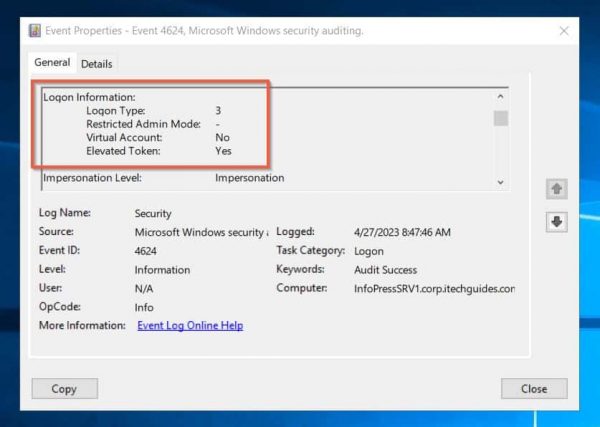

Propriedades do “Logon Information” do Evento ID 4624

A seção de Informações de Logon do evento ID 4624 – Uma conta foi logada com sucesso – possui 4 subpropriedades – Tipo de Logon, Modo de Administração Restrita, Conta Virtual e Token Elevado.

1. Tipo de Logon: o tipo de logon que registrou o evento de logon bem-sucedido. Os valores vão de 0 a 13.

Para aprender o significado de cada número, visite a seção Tipos de logon e descrições da página da Microsoft para o evento 4624.

As informações registradas no campo “Tipo de Logon” do evento ID 4624 ajudam os administradores a determinar como o logon ocorreu.

Dica Profissional: se o evento ID 4624 registrar um Tipo de Logon de 10 (RemoteInteractive logins) com uma fonte de rede loopback (127.0.0.0), trate isso como um logon bem-sucedido suspeito, pois pode indicar um ataque de túnel RDP.

Consulte a seção de Informações de Rede deste guia para informações sobre “fonte de rede”.

2. Modo de Administrador Restrito: apenas populado, se um usuário fizer login com sucesso remotamente usando Serviços de Terminal ou Desktop Remoto (“Tipo de Logon” 10, sessões do tipo logon RemoteInteractive).

O valor do Modo de Administrador Restrito é booleano (Sim ou Não) – mostrando se as credenciais fornecidas foram passadas utilizando o modo de Administrador Restrito. Se o tipo de logon não for 10, o campo de modo de Administrador Restrito é uma string “-“.

3. Conta Virtual: é um campo de Sim ou Não, indicando se a conta que registrou o login bem-sucedido é uma conta virtual ou não. Um exemplo de conta virtual é a Conta de Serviço Gerenciado (introduzida no Windows 7 e no Windows Server 2008 R2.

4. Token Elevado: também um campo de Sim ou Não, que indica se a conta que desencadeou o login bem-sucedido (ID do evento 4624) é uma conta de administrador.

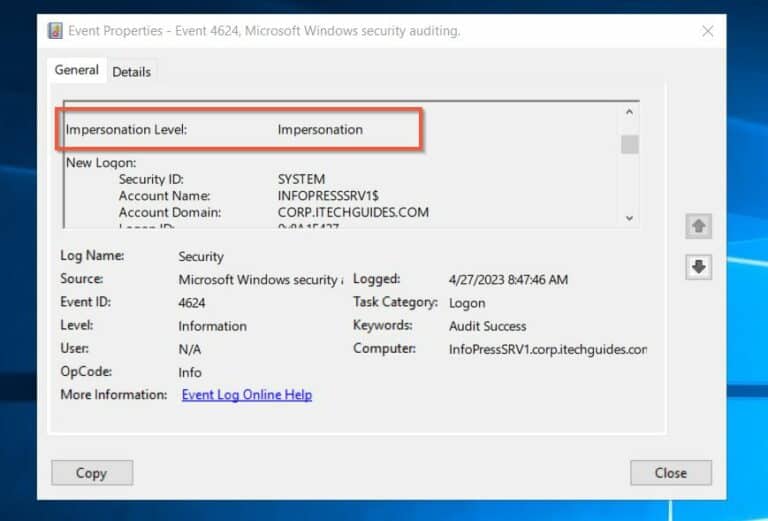

Propriedades do Evento ID 4624 “Nível de Impersonação”

O campo do nível de impersonação mostra o quanto um processo na sessão de logon se faz passar por outra pessoa. O cliente concedeu ao servidor permissão para agir em seu nome se houver uma impersonação bem-sucedida.

Quando isso acontece, os níveis de impersonação indicam a extensão da autoridade concedida a um servidor, quando ele assume a identidade de um cliente. Esses níveis são caracterizados por diferentes graus de impersonação registrados no evento ID 4624.

Os diferentes níveis de impersonação registrados no log de eventos 4624 para um logon bem-sucedido são os seguintes:

1. Anônimo: o servidor reconhece que não conhece a identidade do cliente. Portanto, o servidor não pode assumir e se passar pela identidade do cliente.

2. Identificação: o nível padrão. Além disso, suponha que isso seja registrado como o Nível de Impersonação. Nesse caso, o cliente permite que o servidor adquira sua identidade e execute verificações de Lista de Controle de Acesso (ACL) assumindo a identidade do cliente.

3. Impersonação: assume o contexto de segurança do cliente nesta forma predominante de impersonação. No entanto, em sistemas remotos, o servidor não pode impersonar o cliente.

4. Delegação: indica que o processo do servidor assume o contexto de segurança do cliente em sistemas remotos.

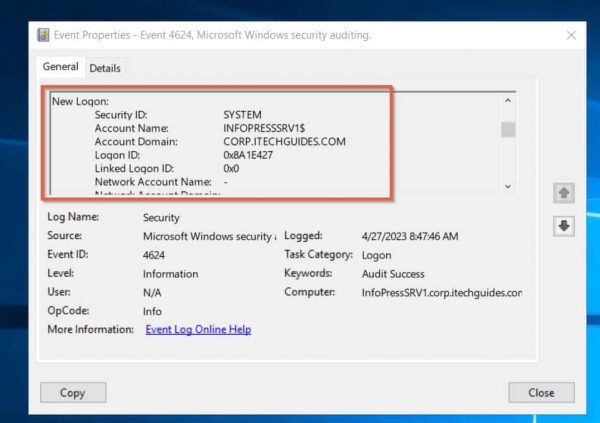

Propriedades do Evento ID4624 “Novo Logon”

Os campos Novo Logon mostram a conta que fez logon, que é a conta para a qual o novo logon foi criado.

Ao comparar o nome do computador com o Domínio da Conta, você determina se a conta é local ou domínio. Se o nome do computador corresponder ao Domínio da Conta, a conta é uma conta local nesse sistema.

No entanto, se eles não corresponderem, é uma conta de domínio.

1. ID de Segurança (SID): identificador de segurança da conta que registrou o evento ID4624 de “logon bem-sucedido”. Quando o Visualizador de Eventos registra esse evento, ele tenta resolver o SID.

No entanto, se não conseguir resolver o SID para o nome da conta, ele exibe a fonte do evento em vez disso.

2. Nome da Conta: executa o logon bem-sucedido.

3. Domínio da Conta: O log de eventos pode registrar os seguintes formatos para o nome do domínio: NETBIOS (por exemplo, infrasos), minúsculas (infrasos.com) ou maiúsculas (INFRASOS.COM) formatos.

Além disso, o campo Domínio da Conta exibe “NT AUTHORITY” se a conta de logon for uma LOCAL SERVICE ou ANONYMOUS LOGON.

4. ID de Logon: valor hexadecimal como0x8A1E427. Crítico para solução de problemas porque vincula esse evento a outros eventos recentes que têm o mesmo ID de Logon.

5. Linked Logon ID: representa um valor hexadecimal atribuído à sessão de logon correspondente. Em casos em que não há outros eventos de logon associados, o valor de Linked Logon ID é “0x0”.

6. Logon GUID: campo, permite vincular event id4624 com outro evento com o mesmo Logon GUID. Ao fazer isso, você estabelece uma relação entre2 eventos que podem parecer não relacionados, proporcionando uma compreensão mais abrangente de qualquer potencial ameaça ao seu ambiente de Active Directory.

“New Logon” Campos de Informação de Rede

7. Nome da Conta de Rede: aplicável apenas ao tipo de logon “NewCredentials”, conforme discutido anteriormente. No entanto, se o tipo de logon for diferente de “NewCredentials”, então o campo Nome da Conta de Rede é registrado como um “-” no Visualizador de Eventos.

8. Domínio da Conta de Rede: aplica-se apenas ao tipo de login ‘NewCredentials’, assim como o Nome da Conta de Rede. Se o usuário fizesse uma conexão de rede, usaria o nome de domínio especificado nesse campo.

No entanto, se o tipo de login não for ‘NewCredentials’, o ‘ – ‘ é registrado pelo Event Viewer no campo Domínio da Conta de Rede.”

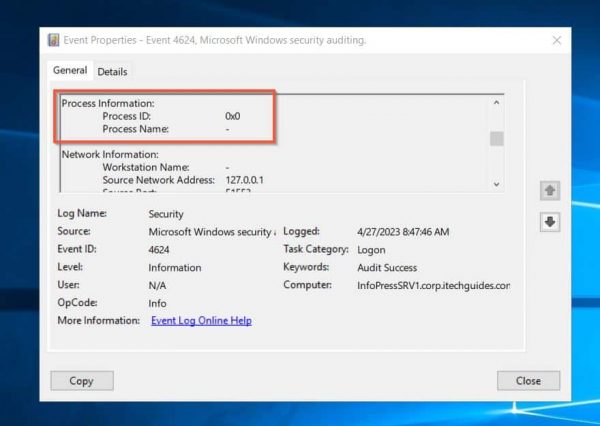

Propriedades do Event ID4624 “Informações do Processo”

O campo Informações do Processo do log de eventos fornece informações sobre o processo que registrou o evento de login bem-sucedido.

1. ID do Processo: um valor hexadecimal que o Windows (e outros Sistemas Operacionais) usam para identificar exclusivamente um processo. O Event Viewer exibe a ID do processo nesse campo, se um processo fizer login com sucesso no Active Directory e registrar o Event ID4624.

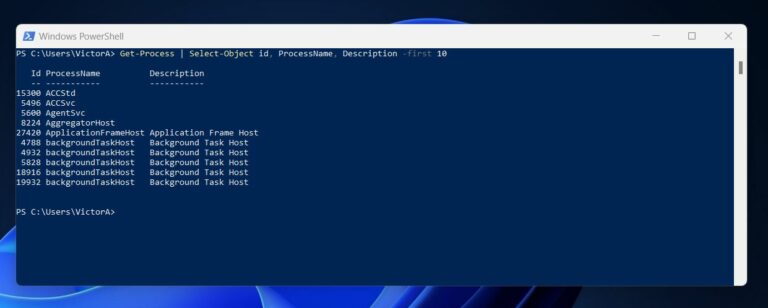

Para visualizar o ID do processo de todos os processos atualmente em execução no seu PC Windows, abra PowerShell e execute o comando Get-Process.

Converta o valor hexadecimal do Process ID no evento ID 4624 para decimal. Ao fazer isso, você compara o ID do processo com um dos IDs retornados pelo comando Get-Process do PowerShell command.

2. Nome do Processo: registra o evento de logon bem-sucedido.

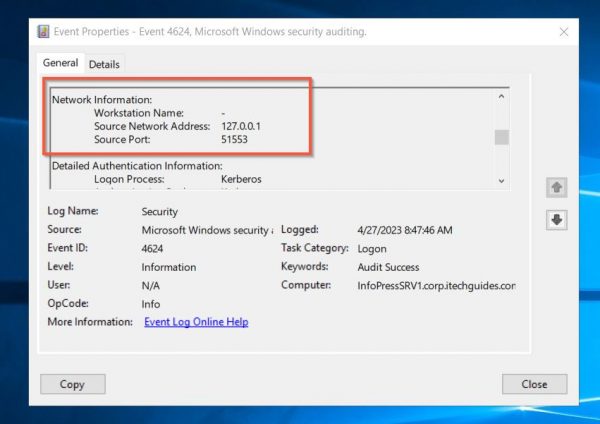

Event ID 4624 “Informações de Rede” Propriedades

Nesta seção do evento, você encontra informações valiosas para fins de solução de problemas. Por exemplo, mostra de que computador o usuário fez login. Além disso, os campos de Informações de Rede fornecem o endereço IP do computador e a porta usada.

1. Nome da Estação de Trabalho: registra o nome do computador a partir do qual o usuário iniciou o logon. Se o logon originou-se do mesmo computador, o evento foi registrado, ou se é um logon Kerberos, o Nome da Estação de Trabalho campo está vazio.

2. Endereço de Rede de Origem: registra o endereço IP do computador a partir do qual um usuário fez login. Se você vir “::1” (IPv6) ou “127.0.0.1” (IPv4) nesse campo, isso significa que o usuário fez login a partir do mesmo computador onde o log de eventos foi criado. Em outras palavras, eles fizeram login localmente.

3. Porta de Origem: registra a porta TCP de origem do computador remoto usado para fazer login.

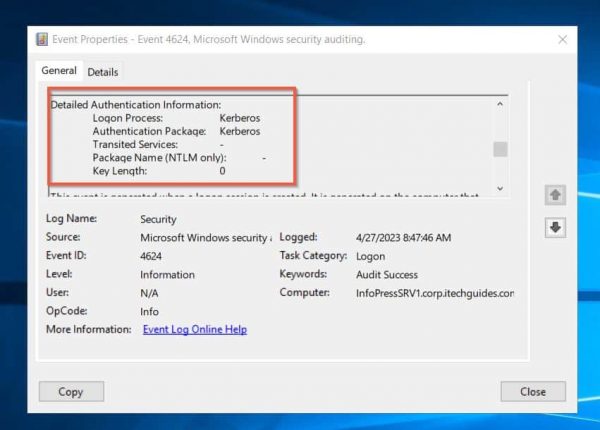

Propriedades do Evento ID 4624 “Informações Detalhadas de Autenticação”

No último campo, descobrimos como o processo de autenticação ocorreu. Ele mantém um registro do processo responsável pela autenticação e do pacote utilizado. Além disso, o campo “Informações Detalhadas de Autenticação” mostra outros detalhes cruciais, como Serviços Transitados, Nome do Pacote e Comprimento da Chave.

1. Processo de Logon: captura o nome do processo de logon confiável que o usuário utilizou para fazer o logon quando o sistema registrou o ID de evento 4624, indicando “Uma conta foi conectada com sucesso.”

2. Pacote de Autenticação: registra o tipo de pacote de autenticação usado para realizar a autenticação de logon da conta.

Os pacotes de autenticação mais comumente utilizados são NTLM, Kerberos e Negotiate, que escolhem entre os protocolos Kerberos e NTLM.

3. Serviços Transitados (somente Kerberos): lista os serviços transmitidos. Este campo é preenchido se o logon resultou de um processo de logon S4U (Service For User).

4. Nome do Pacote (somente NTLM): se o protocolo NTLM autenticou a solicitação de logon (em vez do Kerberos), o campo Nome do Pacote registra a versão do NTLM. Especificamente, ele registra a versão do LAN Manager, uma subfamília do protocolo de autenticação NTLM.

Finalmente, o campo Nome do Pacote registra NTLM V1, NTLM V2 ou LM.

5. Comprimento da Chave: aplica-se apenas ao protocolo de autenticação NTLM. Portanto, se Kerberos autenticou a solicitação de logon que registrou com sucesso o ID de evento 4624, o campo Comprimento da Chave é “0”.

No entanto, se a autenticação foi realizada pelo protocolo NTLM, o comprimento da chave é de 128 ou 56 bits.

Leia tambémMelhores Práticas de Segurança do Active Directory: Proteja seu Ambiente

Conclusão sobre o ID de Evento 4624: Uma Conta Foi Logada com Sucesso

Em conclusão, este artigo abordou os vários campos relacionados ao Evento ID 4624, que é usado para rastrear o sucesso logons para Windows sistemas baseados.

O artigo descreveu as diferentes propriedades associadas a este evento, incluindo Assunto, Informação de Login, Nível de Impersonalização, Novo Logon, Informação do Processo, Informação de Rede e Informação Detalhada de Autenticação.

Entender essas propriedades ajuda a monitorar Active Directory e detectar potenciais violações de segurança.

Source:

https://infrasos.com/what-is-event-id-4624-an-account-was-successfully-logged-on/