도전에 직면한 PostgreSQL 데이터베이스의 내구성을 유지하는 과제에 직면했습니까? “Patroni”라는 용어가 여러분의 기술적 포부와 resonates하는 경우, PostgreSQL을 고가용성의 요새로 발전시키는 해결책을 발견하기 직전에 있습니다.

확실히, 도전이 기다리고 있지만 두려워하지 마십시오 – 여러분은 흔들림없는 PostgreSQL 클러스터를 구축하기 위한 변혁적인 여정을 시작하고 있습니다. 데이터베이스 장애가 단지 잡음일 뿐인 미래를 상상하십시오. 여러분의 PostgreSQL 설정이 신뢰성의 상징으로 남아 있는 것입니다.

PostgreSQL 환경을 튼튼한 보루로 강화할 준비를하세요!

필수 조건

PostgreSQL에 고가용성을 구현하기 전에 다음 사항이 준비되어 있는지 확인하십시오:

- 다섯 개(또는 그 이상)의 Linux 서버 – 이 자습서는 Debian 12 서버를 사용하며 각각 sudo/관리자 권한을 가진 비 루트 사용자가 있습니다:

| Hostname | IP Address | Used as |

|---|---|---|

| postgres01 | 192.168.5.20 | PostgreSQL Server |

| postgres02 | 192.168.5.21 | PostgreSQL Server |

| postgres03 | 192.168.5.22 | PostgreSQL Server |

| etcd | 192.168.5.15 | Cluster Data Store |

| haproxy | 192.168.5.16 | Load Balancer |

- A client machine (Linux, Windows, or MacOS) with a PostgreSQL client installed.

PostgreSQL 서버 및 Patroni 설치

모든 전제 조건이 충족되었으므로, 강력하고 실패에 강한 데이터베이스 환경의 기초를 마련하는 이 순간을 상상해보십시오. 목표는 PostgreSQL 15를 통한 고가용성 PostgreSQL 배포를 만드는 것입니다. 그러나 먼저, 모든 PostgreSQL 서버에 필요한 패키지(PostgreSQL 서버 및 Patroni)를 설치해야 합니다.

프로토니는 데이터 센터에서 Kubernetes로의 베어 메탈에서 고가용성 PostgreSQL 배포를 생성하기 위한 Python 기반 애플리케이션입니다. 프로토니는 공식 PostgreSQL 저장소에서 사용할 수 있으며 PostgreSQL 서버 9.5-16을 지원합니다.

PostgreSQL 서버 및 프로토니를 설치하려면 다음을 수행하십시오:

? 참고: 다음 작업은 PostgreSQL 서버에서 수행됩니다. 이 경우

postgres01,postgres02, 및postgres03입니다.

1. 터미널을 열고 다음의 curl 명령을 실행하십시오. 이 명령은 출력이 없지만 PostgreSQL 저장소의 GPG 키를 /usr/share/keyrings/pgdg.gpg에 추가합니다.

? 이 튜토리얼은 데모 호환성을 보장하기 위해 명령 실행에 루트 계정을 사용합니다. 그러나 비 루트 계정 및 sudo 권한을 사용하는 것이 매우 권장됩니다. 비 루트 계정을 사용하면 보안 및 모범 사례를 위해 명령 앞에

sudo를 붙여야 합니다.

2. 다음으로 다음 명령을 실행하십시오. 이 명령은 출력이 없지만 /etc/apt/sources.list.d/pgdg.list 파일에 패키지 소스 목록에 PostgreSQL 저장소를 추가합니다.

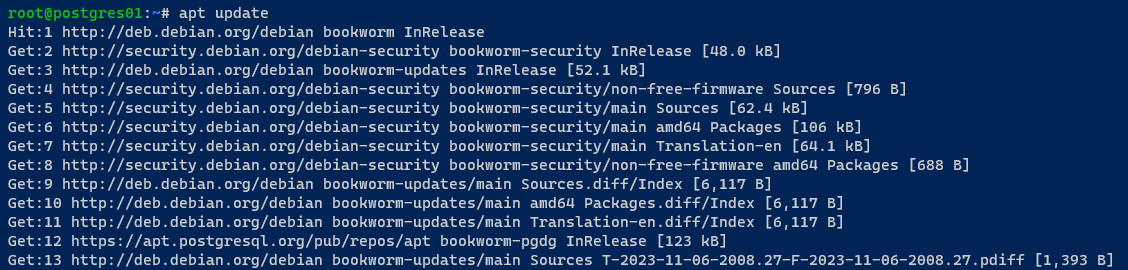

3. 한 번 추가되면 아래 apt update 명령을 실행하여 패키지 인덱스를 새로 고치고 최신 패키지 정보를 검색합니다.

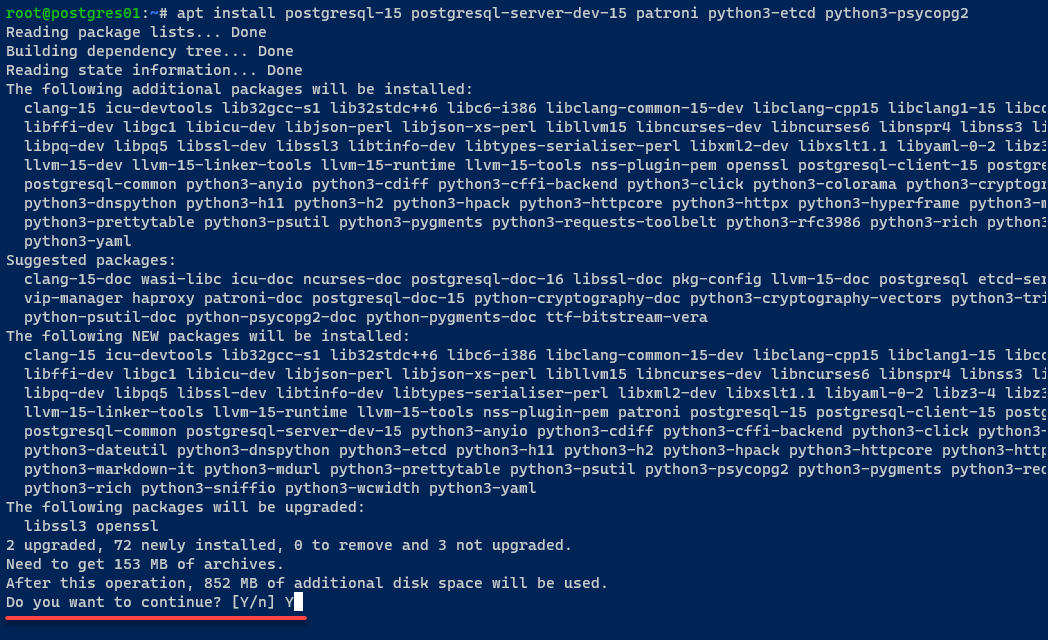

4. 업데이트된 후에 다음 명령을 실행하여 다음 패키지를 설치합니다:

postgresql-15– PostgreSQL 데이터베이스 관리 시스템 15 버전.patroni– PostgreSQL에서의 고가용성을 위한 오픈 소스 솔루션으로, Python 및 etcd를 사용한 PostgreSQL HA 클러스터의 템플릿입니다.python3-etcd– etcd와 상호 작용하기 위한 Python 클라이언트 라이브러리로, Python 애플리케이션이 etcd 클러스터와 통신하고 관리할 수 있게 합니다.python3-psycopg2– Python 3용 PostgreSQL 어댑터로, Python 애플리케이션과 PostgreSQL 데이터베이스를 연결합니다.

프롬프트에서 설치를 진행하려면 Y를 입력하세요.

5. 패키지가 설치된 상태에서 각 명령을 실행하면 터미널에 출력은 없지만 다음을 수행합니다:

postgresql및patroni서비스를 중지합니다. 데비안/우분투에서는postgresql및patroni서비스가 자동으로 설치 후에 시작됩니다.이진 파일에 대한 symlink를/usr/sbin디렉토리로 만듭니다. 이렇게 함으로써patroni가 PostgreSQL 이진 파일을 실행하여 PostgreSQL을 생성하고 관리할 수 있습니다.

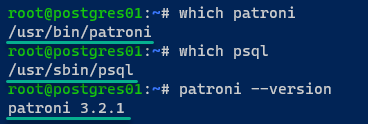

6. 마지막으로 다음 명령을 실행하여 patroni와 psql의 이진 경로를 확인하고 patroni의 설치된 --version을 확인합니다.

아래는 patroni (/usr/bin/patroni)와 psql (/usr/sbin/psql) 이진 파일의 경로입니다; 설치된 Patroni 버전은 3.2.1입니다.

etcd 서버 설정 및 구성

이제 PostgreSQL 서버와 Patroni가 설치되었으므로 PostgreSQL 서버 간의 원활한 고가용성을 위한 조정을 견고하게 하는 백본이 필요합니다. etcd, 키-값 데이터 저장소를 설정하고 구성합니다.

이 키-값 데이터 저장소는 데이터 관련 정보를 안전하게 저장하고 효율적으로 관리하여 PostgreSQL 클러스터 배포에 관련된 데이터가 순조롭게 처리되도록하는 조용한 설계자입니다.

? 참고: etcd는 별도의 서버에 설치해야 합니다. 이 예제에서는 etcd를 etcd 서버에 설치합니다.

etcd를 설치하고 구성하려면 다음 단계를 따르십시오:

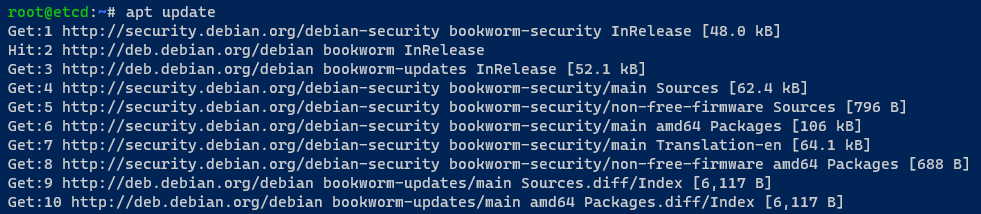

1. etcd 서버에서 아래 명령을 실행하여 리포지토리 인덱스를 업데이트하고 최신 패키지 정보를 가져옵니다.

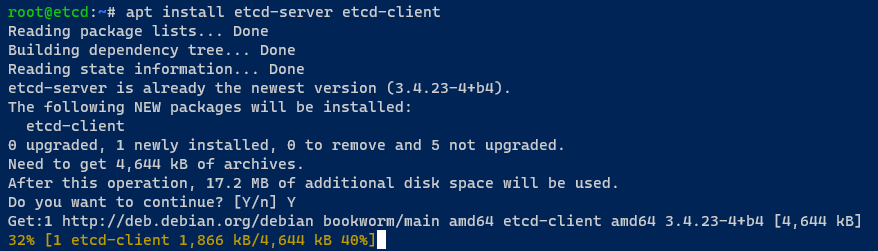

2. 다음으로 아래 명령을 실행하여 서버에 etcd를 install하세요.

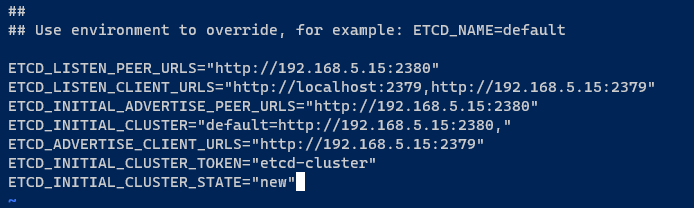

3. etcd를 설치한 후 기본 구성 파일 /etc/default/etcd을 선호하는 편집기로 열어 다음 구성을 삽입하세요.

이 구성은 단일 etcd 클러스터를 설정하며, IP 주소 192.168.5.15를 내부 IP 주소로 변경해야 합니다.

ETCD_LISTEN_PEER_URLS="<http://192.168.5.15:2380>"

ETCD_LISTEN_CLIENT_URLS="<http://localhost:2379>,<http://192.168.5.15:2379>"

ETCD_INITIAL_ADVERTISE_PEER_URLS="<http://192.168.5.15:2380>"

ETCD_INITIAL_CLUSTER="default=http://192.168.5.15:2380,"

ETCD_ADVERTISE_CLIENT_URLS="<http://192.168.5.15:2379>"

ETCD_INITIAL_CLUSTER_TOKEN="etcd-cluster"

ETCD_INITIAL_CLUSTER_STATE="new" 변경 사항을 저장하고 편집기를 종료하세요.

4. 이제 아래 systemctl 명령을 실행하여 etcd를 다시 시작하고 수정 사항을 적용하세요.

이 명령에는 출력이 없지만 다음 단계에서 변경 사항을 확인할 수 있습니다.

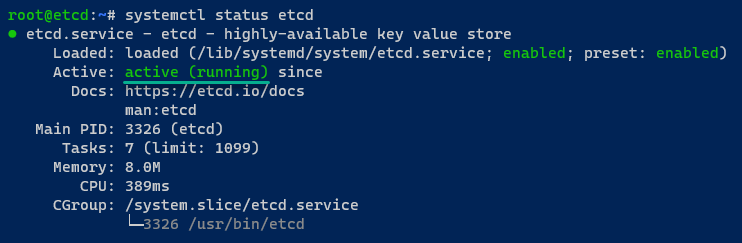

5. etcd가 다시 시작되면 etcd 서비스가 실행되고 활성화되었는지 확인하세요.

etcd 서비스가 실행 중인 경우 출력에 active (running)이 표시됩니다. 활성화된 경우 enabled 출력이 나오며 이는 etcd가 부팅시 자동으로 시작됨을 의미합니다.

6. 마지막으로 아래 etcdctl 명령을 실행하여 etcd 클러스터에서 사용 가능한 서버 목록을 확인하세요.

이 경우 etcd는 로컬 IP 주소 http://192.168.5.15:2379/에서 단일 노드 클러스터로 실행됩니다.

Patroni를 통한 PostgreSQL 클러스터 부트스트래핑

다음 중요한 단계의 문턱에 서 있습니다. Patroni를 사용하여 부팅 프로세스를 시작하여 PostgreSQL 구성을 견고하고 내결함성 있는 클러스터로 업그레이드합니다.

? 기존의 PostgreSQL 서버에 PostgreSQL 클러스터를 배포하는 경우 먼저 데이터베이스를 백업하는 것이 좋습니다.

Patroni를 통해 PostgreSQL 클러스터를 부팅하려면 각 PostgreSQL 서버에서 다음을 수행하세요:

1. 텍스트 편집기에서 Patroni의 기본 구성(/etc/patroni/config.yml)을 열고 다음 구성을 추가합니다.

name 옵션의 값을 PostgreSQL 서버의 호스트 이름(예: postgres01)으로 교체하되 편집기를 닫지 마십시오.

이 구성은 postgres라는 이름의 PostgreSQL 클러스터를 설정합니다.

2. 다음으로, Patroni REST API를 192.168.5.20:8008에서 실행하도록 아래 구성을 추가합니다.

각 PostgreSQL 서버가 API를 통해 클러스터 내에서 연결할 수 있도록 합니다. 따라서 IP 주소 192.168.5.20을 각 PostgreSQL 서버의 해당 IP 주소로 변경해야 합니다.

3. 아래 구성을 추가하여 etcd와 통합을 활성화합니다. 이 경우 etcd 서버가 IP 주소 192.168.5.15에서 실행 중입니다.

4. 이제 아래 구성을 추가하여 initdb를 통해 PostgreSQL 서버를 bootstrap합니다.

이 구성은 클라이언트 인증을 위한 기본 규칙 및 설정(pg_hba.conf) 및 비밀번호가 admin이고 새 사용자 admin을 설정합니다.

pg_hba 섹션에 PostgreSQL 클러스터의 IP 주소를 입력하고 users 섹션에서 기본 admin 암호를 변경해야 합니다.

5. PostgreSQL이 시작되는 방식을 구성 한 후 각 서버에서 PostgreSQL이 실행되는 방식을 설정하려면 다음 구성을 삽입하십시오.

postgres01 서버의 경우 PostgreSQL은 IP 주소 192.168.5.20에서 데이터 디렉토리 /var/lib/patroni로 실행됩니다. 또한이 구성은 복제 작업을위한 replicator라는 새 사용자를 만들고 암호가 (secretpassword)인 슈퍼 사용자/관리자로 postgres 사용자를 만듭니다.

IP 주소 및 기본 암호 (secretpassword)를 변경하는지 확인하십시오.

6. 클러스터에서 PostgreSQL 서버의 동작을 결정하는 구성 태그를 설정하기 위해 다음 구성을 삽입하고 변경 사항을 저장한 후 파일을 닫으십시오.

7. 설정을 저장한 후 아래 명령을 실행하여 Patroni 데이터 디렉토리를 함께 준비하십시오. PostgreSQL 사용을 위해 적절하게 소유되고 보안이 되도록 합니다.

이 명령은 출력을 제공하지 않지만, 이 단계는 Patroni를 사용하여 고가용성을 갖춘 PostgreSQL 데이터베이스 클러스터를 설정하는 데 중요합니다.

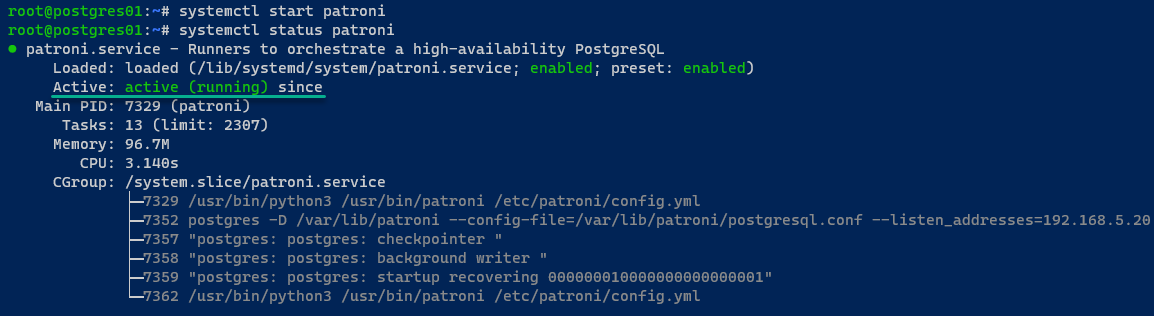

8. 다음으로, 아래의 systemctl 명령을 실행하여 patroni 서비스를 시작하고 확인하십시오.

postgres01 서버에서 PostgreSQL 서버가 실행되며 클러스터가 초기화됩니다. 또한, postgres01 서버가 클러스터 리더로 선택됩니다.

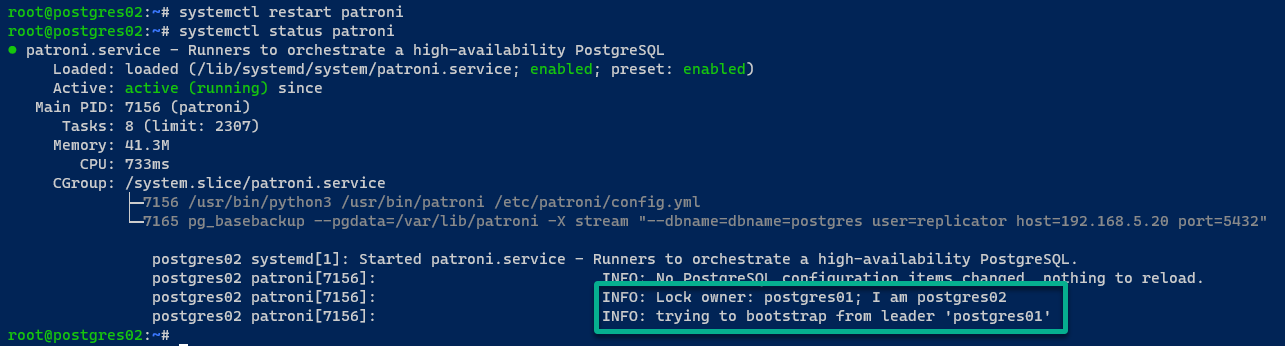

postgres02 서버에서는 Patroni를 통해 PostgreSQL 서버가 시작되고 REST API를 통해 PostgreSQL 클러스터에 참여합니다.

모든 것이 순조롭게 진행되면 다음 메시지가 표시됩니다:

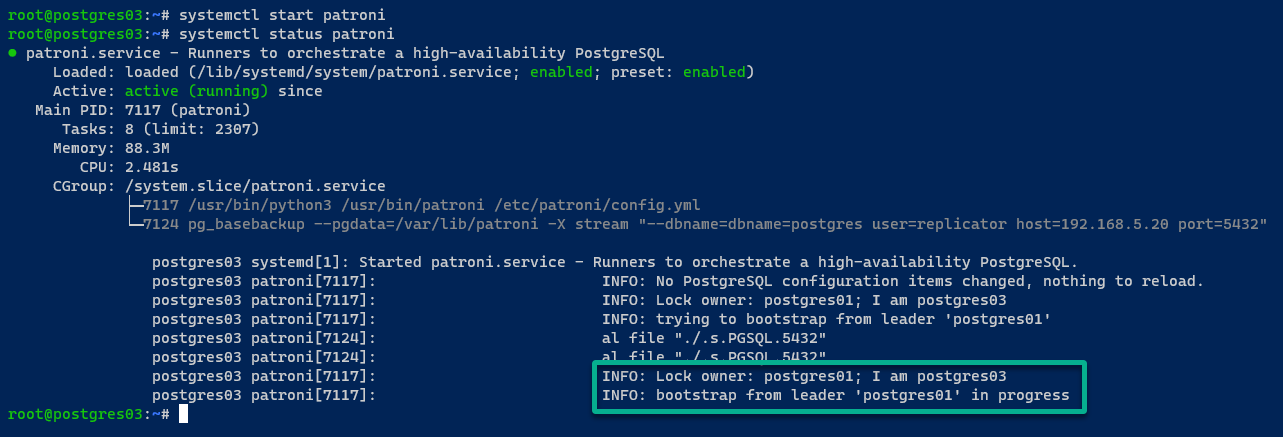

postgres03 서버에서의 출력은 postgres02 서버와 유사합니다.

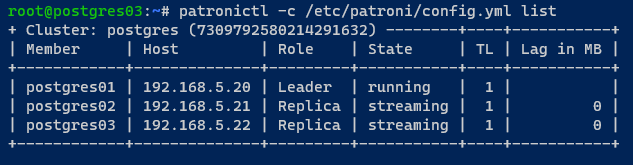

9. PostgreSQL 클러스터를 초기화 한 후 다음 patronictl 명령을 실행하여 Patroni로 관리되는 PostgreSQL 인스턴스의 목록을 표시합니다.

다음 출력에서 PostgreSQL 클러스터 (postgres)가 실행되는 것을 볼 수 있습니다.

클러스터가 세 멤버와 함께 실행되는 것을 알아두세요: postgres01은 클러스터 Leader, postgres02는 Replica로서 streaming 모드/상태로 실행됩니다.

10. 마지막으로 시스템 부팅시 postgresql 서비스의 자동 시작을 비활성화하기 위해 아래의 systemctl 명령을 실행하세요.

이 명령은 성공하면 출력이 없지만, 새로운 PostgreSQL 서버를 Patroni가 제어하기 때문에 중요합니다.

HAProxy로 로드 밸런서 설치 및 구성하기

PostgreSQL 클러스터를 배포 한 후, 클라이언트에서 액세스하고 문제가 발생했을 때 장애 조치를 활성화하는 방법은 무엇입니까? 해결책은 PostgreSQL 클러스터 앞에 로드 밸런서로서 HAProxy를 사용하는 것입니다.

HAProxy는 PostgreSQL 클러스터가 다양한 워크로드를 처리하고 요청을 지능적으로 분산하며 고가용성을 유지할 수 있도록 하는 중요한 구성 요소입니다.

? 참고: HAProxy를 별도의 서버에 설치하세요. 이 경우 HAProxy 서버는 IP 주소가 192.168.5.16인 haproxy 서버에 설치됩니다.

PostgreSQL 클러스터를 위해 HAProxy로 로드 밸런서를 설치하고 구성하려면 다음 단계를 따르세요:

1. 선호하는 텍스트 편집기를 사용하여 /etc/hosts 파일을 열고 PostgreSQL 서버의 IP 주소와 호스트 이름을 삽입한 후 변경 사항을 저장하고 파일을 닫으십시오.

192.168.5.20 postgres01

192.168.5.21 postgres02

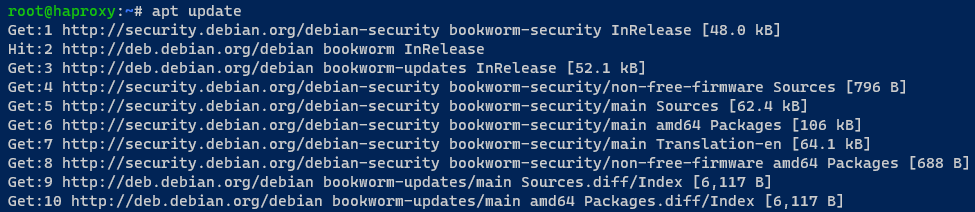

192.168.5.22 postgres032. 다음 명령을 실행하여 패키지 인덱스를 업데이트하십시오.

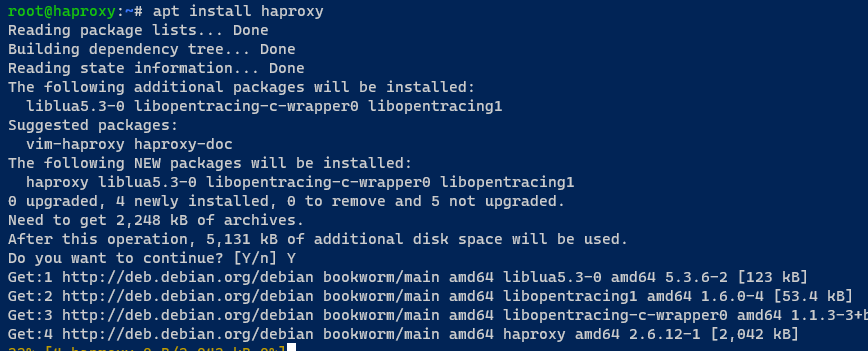

3. 업데이트가 완료되면 아래 명령을 실행하여 시스템에 haproxy 패키지를 설치하십시오.

4. 이제 다음 명령을 실행하여 기본 HARPOXY 구성을 /etc/haproxy/haproxy.cfg.orig로 백업하십시오.

이 명령은 출력을 생성하지 않지만 수정하기 전에 예방 조치로 사용됩니다.

5. 다음으로 선호하는 편집기를 사용하여 /etc/haproxy/haproxy.cfg라는 새 파일을 생성하고 다음 구성을 삽입하십시오. 각 PostgreSQL 서버의 IP 주소를 자신의 것으로 대체한 다음 파일을 저장하고 편집기를 닫으십시오.

이 HAProxy 구성은 다음과 같이 PostgreSQL 클러스터를 위한 로드 밸런서로 HAProxy를 설정합니다:

stats– 이 블록은 포트8080에서 실행되며 HAProxy 서버의 성능 및 백엔드를 모니터링합니다.postgres– 이 블록은 PostgreSQL 클러스터의 로드 밸런서 구성입니다.

# 글로벌 구성 설정

global

# 전역 최대 연결 수

maxconn 100

# 로깅 설정

log 127.0.0.1 local2

# 기본 설정

defaults

# 글로벌 로그 구성

log global

# 모드를 TCP로 설정

mode tcp

# 재시도 횟수

retries 2

# 클라이언트 타임아웃

timeout client 30m

# 연결 타임아웃

timeout connect 4s

# 서버 타임아웃

timeout server 30m

# 체크 타임아웃

timeout check 5s

# 통계 구성

listen stats

# 모드를 HTTP로 설정

mode http

# 포트 8080에 바인딩

bind *:8080

# 통계 활성화

stats enable

# 통계 URI

stats uri /

# PostgreSQL 구성

listen postgres

# 포트 5432에 바인딩

bind *:5432

# HTTP 체크 활성화

option httpchk

# 상태 200을 기대

http-check expect status 200

# 서버 설정

default-server inter 3s fall 3 rise 2 on-marked-down shutdown-sessions

# PostgreSQL 서버 정의

server postgres01 192.168.5.20:5432 maxconn 100 check port 8008

server postgres02 192.168.5.21:5432 maxconn 100 check port 8008

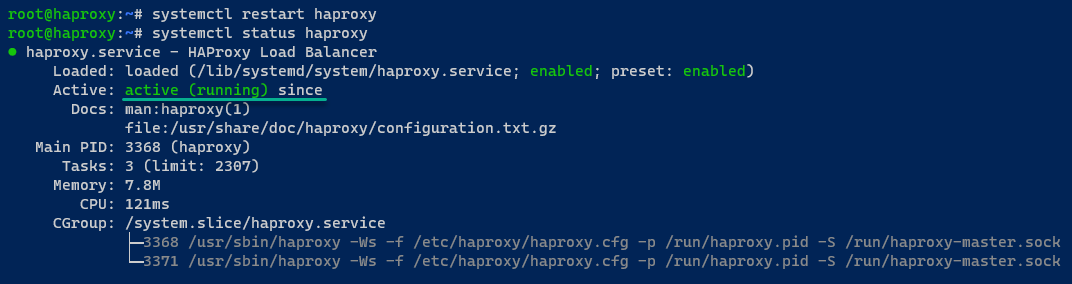

server postgres03 192.168.5.22:5432 maxconn 100 check port 80086. HAProxy가 구성되면 아래의 systemctl 명령을 실행하여 haproxy 서비스를 재시작하고 확인(status)합니다.

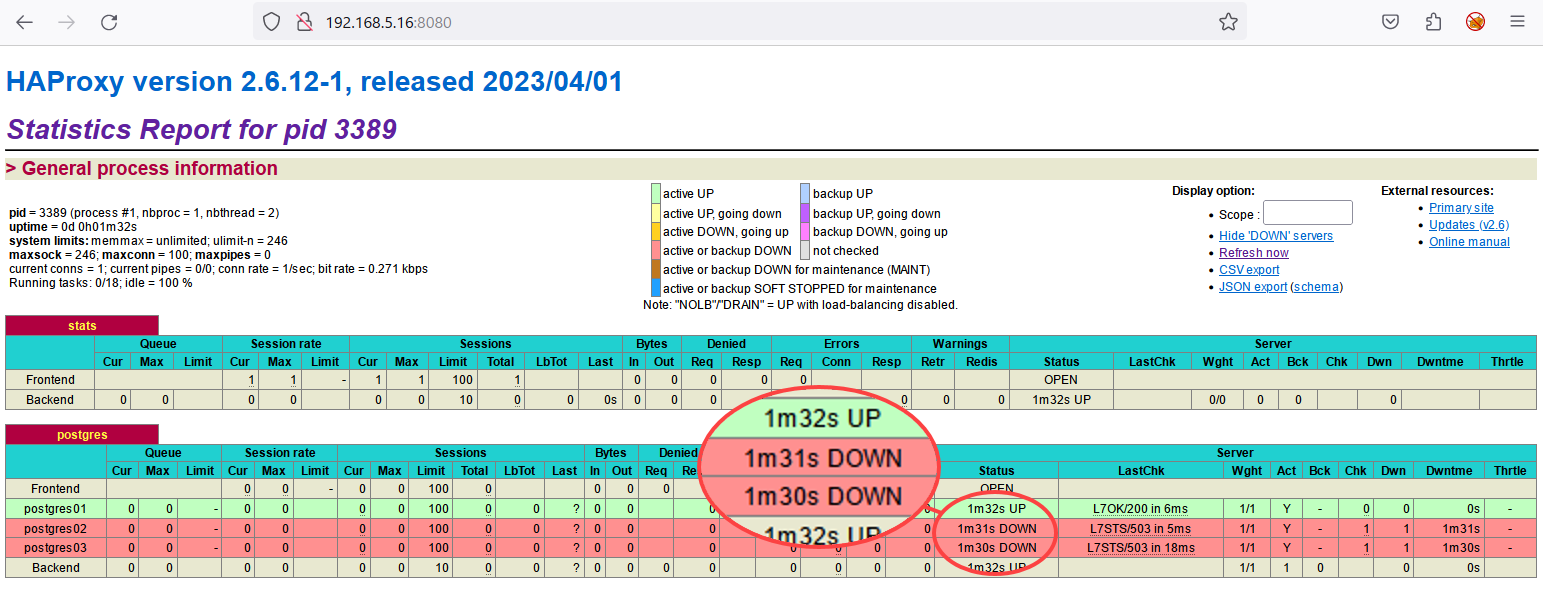

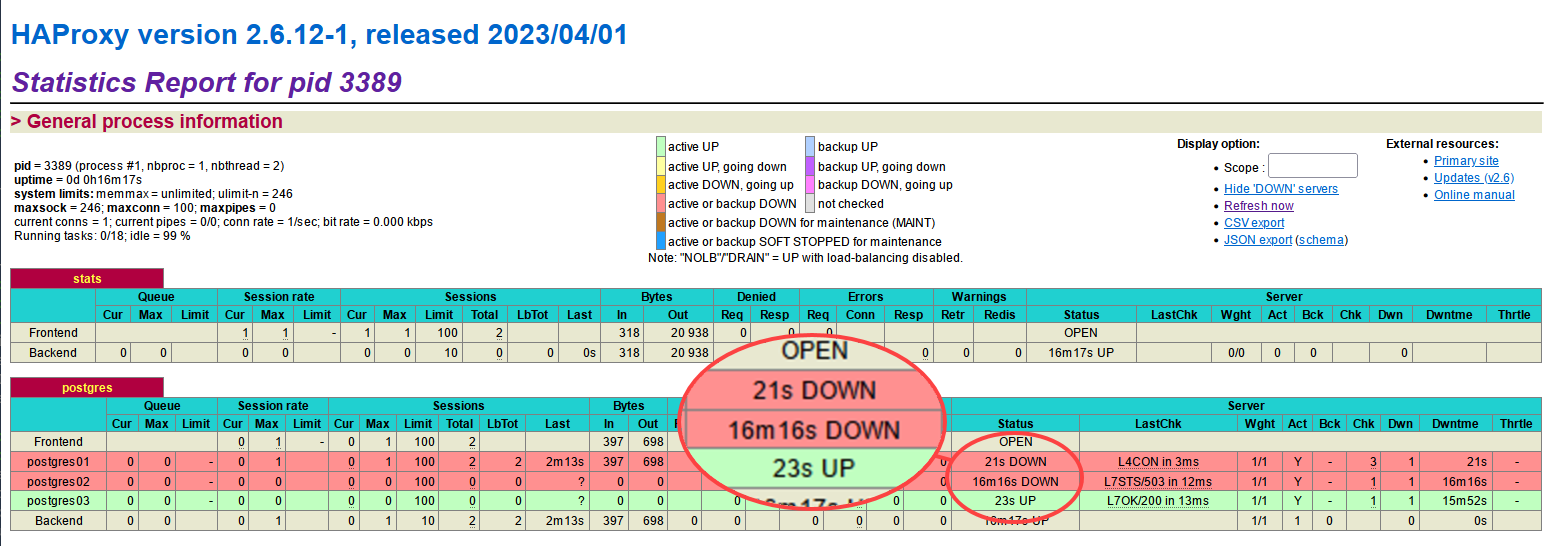

7. 마지막으로 선호하는 웹 브라우저를 열고 HAProxy IP 주소와 포트 8080을 방문합니다 (예: http://192.168.5.16:8080/). 아래의 출력에서 다음을 확인할 수 있습니다:

아래의 출력에서 다음을 확인할 수 있습니다:

- stats 프록시는 HAProxy 상태를 모니터링하는 데 사용됩니다.

- postgres 프록시는 PostgreSQL 클러스터의 로드 밸런서입니다.

두 서버 postgres02와 postgres03은 모두 streaming 모드에서 실행되기 때문에 다운 상태로 표시됩니다.

포스트그레SQL 클러스터의 장애 조치 기능을 테스트합니다

HAProxy를 신뢰할 수 있는 로드 밸런서로 설정한 후, 이제 포스트그레SQL 클러스터를 테스트할 시간입니다. 이 중요한 단계에서는 고가용성 설정의 내구성이 드러납니다. 잠재적인 장애 상황에서도 포스트그레SQL 클러스터가 견고하고 반응적임을 보장해야 합니다.

포스트그레SQL 클러스터의 장애 조치 기능을 테스트하려면 클라이언트 머신에서 클러스터에 연결한 다음 다음 단계를 통해 장애 조치 작업을 확인해야 합니다:

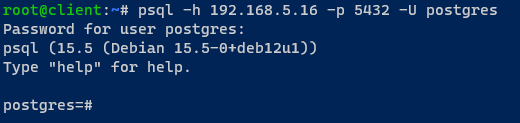

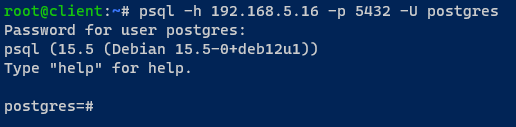

1. 클라이언트 머신에 로그인하고 터미널을 열고 다음 명령을 실행하여 HAProxy 로드 밸런서를 통해 포스트그레SQL에 연결합니다.

요청 시 포스트그레SQL 비밀번호를 입력하십시오. 필요한 비밀번호 정보는 /etc/patroni/config.yml 파일에서 찾을 수 있습니다.

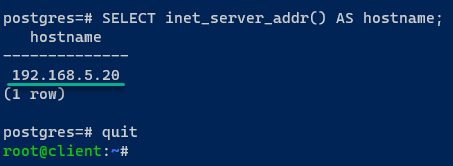

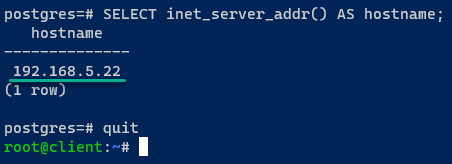

2. 연결된 후 다음 쿼리를 실행하여 현재 연결된 포스트그레SQL 서버를 찾고 현재 포스트그레SQL 세션을 quit합니다.

포스트그레SQL 설치가 성공하면 postgres01 서버에 연결됩니다.

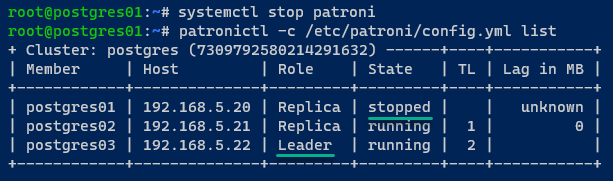

3. 이제 postgres01 서버로 전환하여 다음 명령을 실행하여 patroni 서비스를 중지하고 포스트그레SQL 클러스터의 상태를 list합니다.

이 단계를 통해 포스트그레SQL 장애 조치를 테스트할 수 있습니다.

postgres01 서버의 상태가 stopped로 변경되었고, 새 클러스터 리더는 postgres03 서버로 지정되었습니다.

4. HAProxy 모니터링 통계로 돌아가면, postgres01 서버가 다운되었음을 알 수 있고, 반면에 postgres03은 이제 UP입니다.

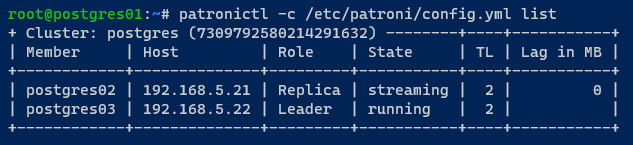

대안으로, PostgreSQL 클러스터 상태를 확인하기 위해 다음 patronictl 명령을 실행하세요.

아래에서 확인할 수 있듯이, postgres01 서버는 더 이상 클러스터에 없습니다.

5. 클라이언트 머신으로 돌아가서, 아래 psql 명령을 실행하여 HAProxy를 통해 PostgreSQL 서버에 연결합니다.

6. 연결되면, 현재 연결된 PostgreSQL 서버를 확인하기 위해 다음 쿼리를 실행하세요.

장애 조치가 성공하면, 여기서는 postgres03인 서버 중 하나에 연결됩니다.

결론

이 여정에 도전함으로써, PostgreSQL 데이터베이스의 고가용성을 보장하기 위한 복잡성에 몰두했으며, Patroni와 HAProxy의 강력한 조합을 활용했습니다. PostgreSQL과 Patroni의 설정 단계를 원활하게 진행하면서, etcd 서버를 구성하는 세부 사항을 능숙하게 처리했습니다.

조정 기술이 전면에 나타나면서, Patroni를 사용하여 견고한 PostgreSQL 클러스터를 구축하고, HAProxy를 사용하여 로드 밸런싱의 기술을 세밀하게 조정했습니다. 이 고도의 위험을 감수한 모험의 결정적인 부분은 PostgreSQL 클러스터의 장애 조치 기능을 철저히 테스트한 것입니다.

강건하고 장애 허용 가능한 PostgreSQL 환경을 구축한 성과를 돌아보며 전문성을 확장해 보세요. 왜 더 동적인 환경을 위해 Patroni with Kubernetes를 구현해 보지 않을까요? 또는 여러 데이터 센터 간에 PostgreSQL 고가용성을 설정하는 복잡성에 대해 탐구해 보세요.