Office365 MFAの有効化と強制化—違いは何ですか?パスワードは、ユーザー識別の最も実装されている方法であり続けていますが、単一要因の認証は、サイバー攻撃に非常に脆弱である可能性があります。Microsoftのマルチファクタ認証(MFA)は、AzureディレクトリとOffice365をフィッシングやサイバー侵入の試みから保護します。しかし、その採用率は一定していません。調査によると、Microsoft365管理者の78%はMFAをアクティブ化していません。

画像ソース:ramsac

このブログ投稿では、MFA(多要素認証)について探り、なぜそれが必要なのか、2種類のOffice365 MFA—有効化(Enabled)と強制(Enforced)、それらの主な違いについて説明します。その結果、あなたのビジネスに最適な選択肢を決定することができるでしょう。

Office365 MFA有効化(Enabled)対強制(Enforced)—違いは何でしょうか?

MFAとは何ですか?

したがって、パスワード保護方法は、以下のような他の要因と組み合わされます:

- 知識—名前がつけられるパスワード、特殊文字と文字の組み合わせなど。

- 所持—セキュリティキー、承認されたモバイルアプリなどの物理的なもの。

- 内在—網膜スキャン、指紋スキャン、音声認識、顔認識などの生体スキャン。

- 場所—主にスマートフォンの場所とGPSによって決定されます。

- 時間—従業員の資格情報が、その場所での時間と照合され、ユーザーの正当性が確認される論理的な障壁として機能します。

なぜMFAが必要なのか?

パスワード盗難

最も一般的なアイデンティティ盗難の方法です。攻撃者は、キーロギング、フィッシング、およびフィルメリングの3つの方法でパスワードを盗むことができます。MFAは、パスワードが盗まれた場合でも、重要なデータを保護する追加の防御層があることを保証します。

セキュリティを強化

複数の資格情報要件を設定することで、条件付きデータアクセスに対して、ハッカーが盗まれたパスワードやデバイスなどを使用してシステムに侵入することを阻止します。オンプレミスおよびクラウドベースのデータを保護するのに理想的です。

カスタマイズ可能なソリューション

組織の要件に応じてカスタマイズできます。厳格なデータセキュリティが必要な場合、網膜や指紋スキャンなどの物理的要因を実装することもできます。

スケーラブル

MFAはどのようなビジネスタイプにも適応し、複数のパスワードを必要とせずにサインインプロセスを合理化します。それにより、ユーザーの経験を向上させ、パスワードの支援に関するサポートコールの必要性を減らします。

規制遵守

それは、アイデンティティとアクセス管理の規制に従っていることを確認するのに役立ちます。

Office365 MFAが有効になっているのは何ですか?

MFA有効認証プロセスでは、Office365管理者がアカウントにページへのアクセスを許可しますが、ログインするたびに登録完了を求められます。これは、数時間から数日間のプッシュ通知などのタイムベースです。

登録プロセスを完了し、管理者が定義したポリシーに従った後、プロンプトはもはや表示されず、完全なページにアクセスしたり、以前のようにリソースへのアクセスを続けることができます。

Office365 MFA有効の機能

- 組織内の信頼を築くのに役立ちます。新しいチームメンバーがクラウド上の会社のデータへのアクセスを許可された場合、認証ポリシーへの遵守により、職場で信頼できる作業環境が構築されます。

- 管理者が設定した期間内に登録手続きが完了しない場合、アクセスは自動的に取り消されます。

- 企業がデータ盗難を回避するのに役立ちます。

- Office365では、管理者がAzure Active Directory Admin Centerを介してMFAを有効にできます。

- 銀行、大企業など、データに敏感な業界に有益です。

Office365 MFA有効化の利点

Office365 MFA有効化の欠点

認証要件は貴重なデータの漏洩を防ぐのに役立ちますが、MFAを有効にすると、消費者とサービスプロバイダーの間に摩擦が生じる可能性があります。さらなる認証段階の繰り返しポップアップは、通常、ユーザーがすばやくログインして作業を開始(または再開)したいと考えているため、ユーザーをイライラさせる可能性があります。

Active DirectoryセキュリティとAzure ADを改善する

無料で試してみてください、すべての機能にアクセス。 -200以上のADレポートテンプレートが利用可能。簡単に独自のADレポートをカスタマイズできます。

Office365 MFA強制とは何ですか?

Office365 MFA強制の機能

Office365 MFA強制のメリット

- 厳格な認証方法の強制は、Office365テナントのセキュリティを高めるのに役立ちます。

- このような厳格なアカウントアクセス方法は、信頼性を高めることでユーザーエクスペリエンスを向上させます。

- 全体的なセキュリティを強化するだけでなく、ブルートフォース攻撃などの一般的なサイバー攻撃からアカウントを保護します。

Office365 MFAの強制の欠点

このようなマルチレイヤ認証方法の実装が不十分な場合、偏りと不正確さが生じることがあります。認証方法にバイオメトリクスが含まれている場合、固有の人口統計学的偏りが誤検知を引き起こす可能性があります。一般的なバイオメトリクス方法は、部分的なデータに依存して本人確認を行うことが多く、誤った拒否や承認が発生し、実際のユーザーがアクセスできず、攻撃者がアカウントにアクセスできることがあります。

さらに、このプロセスは、認証に問題が発生する可能性のあるレガシーアプリケーションに関連する第三者サービスに影響を与える可能性があります。

MFAを設定または強制する前の前提条件

サポートチームを準備する

MFAのようなものがユーザーに強制されると、彼らは適応するための全体的なプロセスを新しいものと感じるかもしれません。MFAトークンの損失やセットアップ後の問題に関する問い合わせがあるかもしれません。そのため、ITサポートチームは、アカウントユーザーの登録と回復サポートを用意しておく必要があります。

これは、サポートチームにモックの問題リクエストや問い合わせを行ってテストすることで最も効果的です。

アプローチを理解する

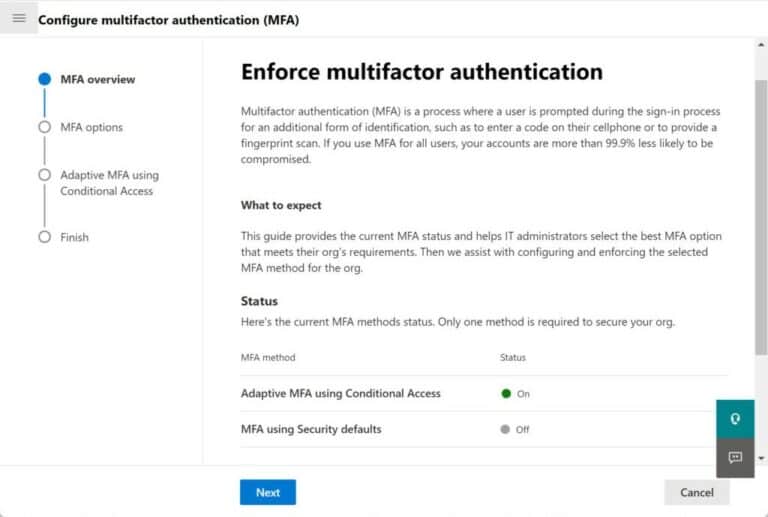

セキュリティデフォルトの適切さを理解するために、以下が重要です:

- セキュリティデフォルトが有効になると、ブレークガラスアカウント、ライセンスのないユーザー、およびサービスアカウントを含むすべてのアカウントに適用されます。

- 登録プロセスを完了していないユーザーは、アカウントにログインするたびにプロンプトが表示されます。設定された期間が経過しても登録が完了していない場合、アカウントにアクセスできなくなります。

- この強制は、登録されたデバイスでプッシュ通知を送信する認証アプリが必要であり、2要素認証として機能します。

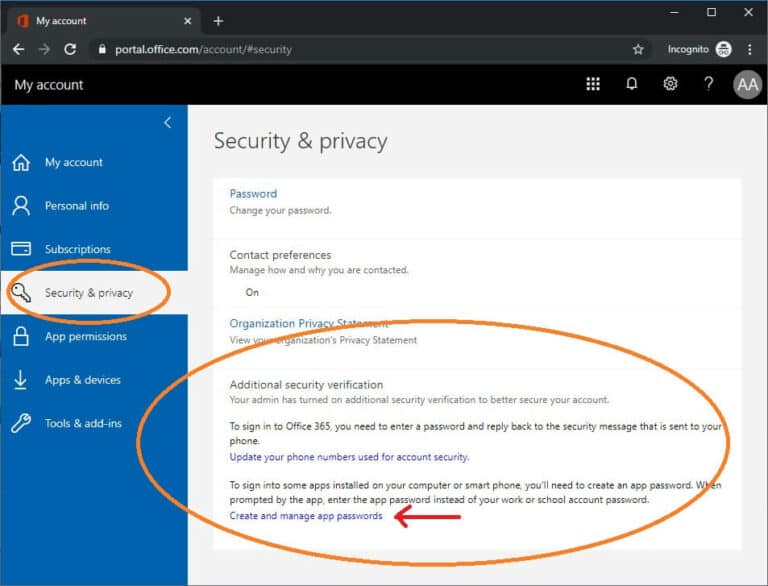

Office365 MFAを有効にする方法

ユーザー状態の変更

これは、ユーザーがアカウントにサインインするたびに従来の二要素認証(2FA)を伴います。この方法は個人レベルでは簡単ですが、組織規模で実行すると時間がかかり、誤りが多く、管理が難しくなる可能性があります。

セキュリティデフォルトで

Microsoftは2019年に事前に設定されたセキュリティでこの方法をリリースしました。その目的は、あらゆる種類のサイバーセキュリティ脅威から組織を防ぐことでした。この設定により、すべてのサービスおよびユーザーアカウントにMFAが有効になります。リリース後にテナントが作成された場合、これはアカウントのデフォルト設定になる可能性があります。そうでない場合は、Azureポータルで有効にする必要があります。

条件付きアクセスポリシーで

Azure Active Directory(Premium P1またはP2エディションの有料機能)の有料機能である条件付きアクセスは、認証の柔軟な方法です。これらのアクセスポリシーは、グループだけでなく個々のアカウントにも適用されます。この方法を使用すると、グループまたはアカウント(低リスクまたは高リスクアカウント)の要件に応じて制限を調整できます。

また、PowerShellでActive Directoryセキュリティレポートを作成する方法もお読みください。

Office365 MFA有効化と強制化の違いは何ですか?

画像出典:Cayosoft

アカウントアクセシビリティ

Office365 MFA有効化

登録が完了していない場合でも、アカウントにアクセスできますが、設定された期間内にプロセスを完了するように求められます。完了していない場合、アクセスはより多くのプロンプトが表示されたままか、取り消される可能性があります。

Office365 MFA強制化

セキュリティデフォルト設定は、ユーザーにアカウントへのアクセスを得るために登録を完了するよう強制します。これは硬直的な方法であり、管理者が定めた厳格な認証ポリシーに従う必要があります。

信頼係数

Office365 MFA有効化

MFAが有効になると、ユーザーは認証プロセスを理解する時間を与えられ、それに従って進むことができます。それをよく理解することで、ユーザーとサービスプロバイダーの間に信頼が築かれます。

Office365 MFA強制化

このプロセスでは、ユーザーがオプトインする前にプロセスを理解する余地がありません。アカウントアクセシビリティのために厳格な認証ポリシーに従う必要があります。アカウント保護の追加の保証があるにもかかわらず、ユーザーにとってプロセスはイライラさせられることがあります。

データ盗難の可能性

Office365 MFA有効化

アカウントへの完全なアクセスを得るためには、登録の完了が必要です。しかし、完了していなくても、ユーザーから部分的なアクセスを奪うことは常にありません。管理者がタイムフレームを設定していない場合、単にプロンプトが続きます。いずれの場合も、ユーザー(彼らが誠実でない場合)はデータ盗難につながります。

Office365 MFA強制化

認証プロセスに物理的な要因を含む、例えば生体認証スキャンなどがあります。それがどれほど安全に見えても、生体認証は時に偽造されます。これにより、正当なユーザーがアクセシビリティを拒否され、攻撃者がそれを獲得し、組織全体のデータがリスクにさらされます。

有効化方法

Office365 MFA有効化

Microsoft365のMFAは、AzureActive Directory管理センターを使用して「有効」になります。プロパティを選択し、そこからセキュリティデフォルトを有効または無効にすることで管理する必要があります。

Office365 MFA強制化

強制されたMFAサインインのポリシーが作成されたら、あるいはいくつかのアクションを除いてすべてのアクションを禁止するカスタマー管理ポリシーを作成する必要がありますIAM (Identity Access Management)アクション。これに続いて、ポリシーをテストユーザーグループにアタッチします。最後に、ユーザーアクセスがテストされます。

適合性

Office365 MFA有効化

個人ユーザーアカウント、スタートアップ、小規模企業に適しています。

Office365 MFA強制

リモートファーストのスタートアップ、大規模な組織、データセットが膨大な企業、または機密性の高いユーザーデータや資産が関係する銀行業界に適しています。

セキュリティ

Office365 MFA有効化

サインイン時に完全な登録がない場合、タイムバインドプロンプト(セッションセキュリティレベル)が表示されます。プロセスが完了すると、システムにアクセスできるようになります。これにより、アカウントセキュリティが大幅に向上しますが、登録期間中の部分的なアカウントアクセスについては疑問視されます。

Office365 MFA強制

Office 365 MFAの有効化と強制の違いについてご覧いただき、ありがとうございました。この記事のブログを結びます。

Office 365 MFAの有効化と強制の違い(結論)

全体を通して、データはどこにでもあり、組織がスタートアップであろうとエンタープライズであろうと、その保護の必要性も同様です。

有効なMFAには、主にユーザーの適応性がありますが、最終的にはさまざまな厳格な認証方法を組み合わせた「強制的なMFA」に変わる必要があります。これにより、データセキュリティと長期的なコスト効率が保証され、あらゆる種類のユーザーアカウントにとってより有益なものとなります。

Source:

https://infrasos.com/office-365-mfa-enabled-vs-enforced-whats-the-difference/