恶意软件正在全球范围内传播,并每天感染许多计算机。恶意软件可能导致数据损坏和数据丢失,对特定用户和整个公司产生负面影响。黑客使用复杂的技术和复杂的算法来实施身份盗窃和恶意软件攻击。

如果您在云中使用虚拟机,它们也可能面临风险。因此,您应该保护所有计算机免受恶意软件的侵害。恶意软件感染计算机的方式有很多,包括在共享存储上分发恶意文件、电子邮件附件、有害链接等。本博客文章将解释在使用Microsoft Office 365备份时如何保护自己免受恶意软件的侵害,并介绍Microsoft Office 365的恶意软件保护措施。

恶意软件的主要类别

首先,让我们了解什么是恶意软件以及已知的恶意软件类型。了解这些有助于制定恶意软件防护策略。

病毒是一种经典的恶意软件形式。病毒是一种感染文件以传播并感染其他文件和计算机的程序。被程序或可执行感染文件所感染的文件用于传播病毒。病毒可以是一段恶意代码,可以附加到适当的文件类型上,例如,DOC文件中的宏可以包含恶意代码并感染其他文件和计算机。计算机蠕虫是一种利用软件漏洞在网络上传播并感染其他计算机上的文件的计算机病毒。例如,Stuxnet是最知名的计算机蠕虫之一,可以针对核电站以阻止生产核武器。

如果您注意到您的计算机运行缓慢,操作系统的一些系统文件丢失,显示错误,或者操作系统的图形用户界面中缺少一些组件,您应该检查您的计算机是否感染了病毒。

间谍软件是另一种用于窃取计算机数据的恶意软件。间谍软件是不受欢迎的软件,可以收集/窃取输入的密码、安全密钥、访问的站点、个人数据和存储的文件。间谍软件可以包含键盘记录器。然后,窃取的数据可以出售给广告公司,或者用于攻击者从不同计算机、站点或服务中妥协帐户。网络犯罪攻击者可以窃取有关通过互联网支付的信用卡和银行帐户的数据,以从受害者那里窃取钱财。间谍软件通常很难识别,因为它被开发成看不见的。

间谍软件可以分为四种类型:

- 广告软件

- 特洛伊木马

- 跟踪Cookie

- 系统监控

勒索软件可能是最危险的恶意软件类型之一。当计算机感染了勒索软件时,勒索软件开始加密目标类型的文件(例如,JPG、DOC、XLS、MOV、AVI、VMDK、VHD、VDI)使用长加密密钥。加密后的文件是损坏的文件,在大多数情况下无法修复。加密文件后,勒索软件要求用户在有限的时间内支付解密文件的费用。然而,在大多数情况下,即使支付了钱,也无法恢复文件,因为它们无法修复/解密。几乎不可能找到解密密钥。例如,以当前计算机性能水平,破解128位密钥需要500亿年的时间。因此,在这种情况下,加密文件是不可逆转的损坏文件。

文件加密是现代操作系统内置的合法功能,这就是为什么防病毒软件不能在所有情况下检测到勒索软件。一些轻量级的勒索软件可以通过修改系统文件和配置来锁定操作系统,而不损坏磁盘上的其他文件。然而,如今这种类型的勒索软件已经成为例外而不是规则。当文件被勒索软件损坏时,恢复文件的可能性极低。避免数据丢失的最有效方法是采取预防措施。建议您预先定义恶意软件防护策略。

如何预防恶意软件感染

预防恶意软件感染的一般建议:

- 不要从不受信任和可疑的来源下载文件

- 不要点击弹出消息

- 不要打开来自未知发件人的电子邮件附件

- 安装已安装软件的关键安全补丁

- 使用强密码

- 将证书保存在安全的地方

- 备份您的数据

至于微软Office 365的恶意软件防护,除了上述建议外,您可以使用两种互补的方法:

- 使用微软Office 365高级威胁防护及相关功能进行恶意软件防护

- 执行微软Office 365备份

微软Office 365中的恶意软件防护

考虑使用微软Office 365的用户通常会问:

- 微软Office 365是否包括病毒防护?

- 微软Office 365是否包括Exchange Online Protection?

- 微软Office 365是否对勒索软件安全?

答案是“是的”。阅读以下信息了解更多。

微软Office 365中的恶意软件防护由三个主要组件提供,这些组件相互集成:

这些主要的Microsoft Office 365组件包含了许多较小的功能,可以保护Microsoft Office 365用户免受威胁。这些威胁包括最流行的恶意软件感染方式,例如来自伪造发件人地址的电子邮件中的恶意链接或附件、带有感染附件的电子邮件,以及使用社交工程技术编写的电子邮件。通过电子邮件分发恶意软件是感染受害者的最流行方法之一。

现在您已经了解了主要的恶意软件类型、感染方法和恶意软件传播方式,让我们看看如何使用Microsoft的本地组件和功能来保护Microsoft Office 365免受恶意软件侵害。

Microsoft Office 365中恶意软件保护的配置

让我们来看看如何通过使用Web界面在Microsoft Office 365中配置恶意软件保护。

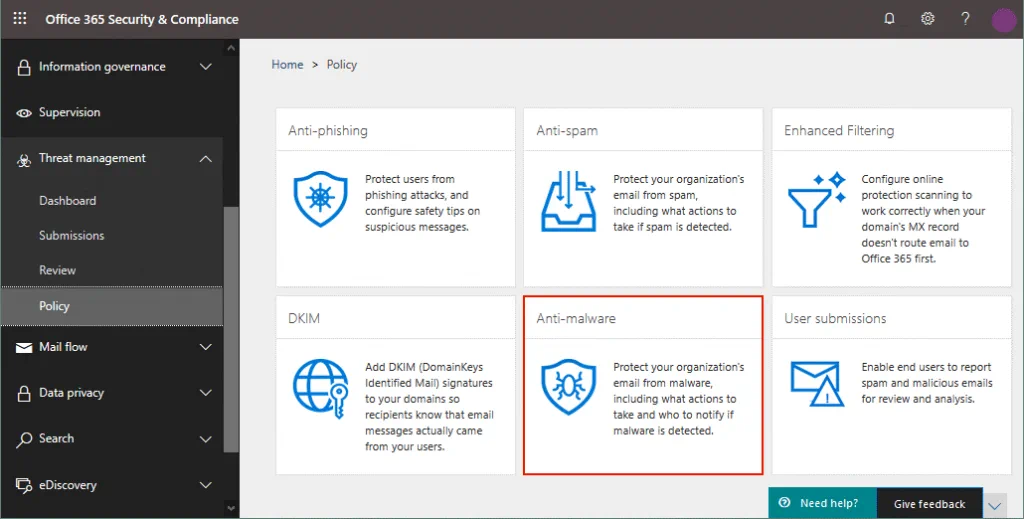

- 通过以下链接打开Microsoft Office 365安全与合规管理中心的链接:

https://protection.office.com/

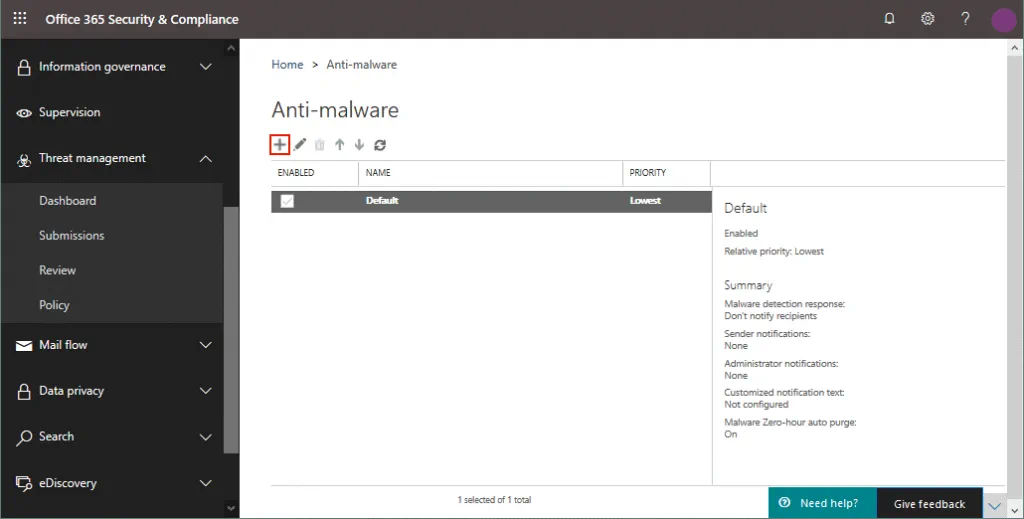

您还可以从Microsoft 365管理中心访问Microsoft Office 365安全与合规页面。 - 在左侧窗格中,点击威胁管理,然后点击策略。反恶意软件策略用于控制恶意软件检测的设置及其通知选项。

- 在策略页面上,点击反恶意软件。

现在您位于Microsoft Office 365的恶意软件保护中心。

现在您位于Microsoft Office 365的恶意软件保护中心。 - 您可以看到默认策略,该策略可以由管理员查看和编辑,但不能被删除。让我们创建一个新策略。

- 点击+图标以创建新的反恶意软件策略。

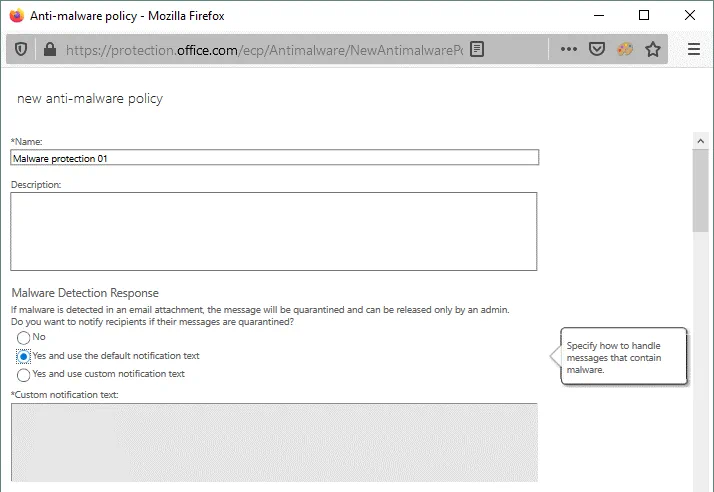

- A new window opens. You should enter a policy name and description. Settings are grouped in multiple sections.

恶意软件检测响应

恶意软件检测响应选项允许您在电子邮件附件中检测到恶意软件时通知收件人。默认情况下,此选项是关闭的,当检测到恶意软件并且电子邮件消息被移动到隔离区时,收件人不会自动收到通知。您可以通过使用以下建议的选项之一来启用自动收件人通知:

- 是的,并使用默认通知文本

- 是的,并使用自定义通知文本

如果您通过使用第一个选项启用通知并使用默认通知文本,则已发送的电子邮件消息中的所有附件将被删除。被删除的附件将替换为包含以下信息的恶意软件警报文本.txt文件:

在本电子邮件消息中检测到一个或多个附件包含恶意软件。

操作:所有附件已被删除。

<原始恶意软件附件名称> <恶意软件检测结果>

如果您选择使用自定义通知文本,您的自定义消息将替换默认文本,该文本将附加到电子邮件消息中,而不是隔离或删除的恶意软件文件。

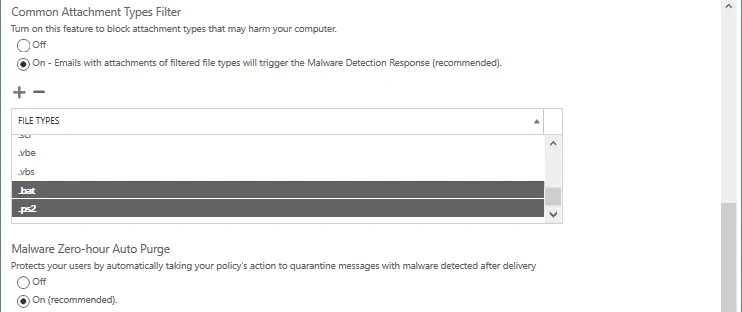

常见附件类型过滤器

此过滤器允许您阻止具有适当扩展名的某些文件类型,这些文件类型可能构成威胁。建议您阻止可执行文件类型,例如EXE、BAT、COM、CMD、PS1、SH、RPM、JS、DMG、VBS等。当可能时,使用最佳努力进行真实类型检测,以检测文件类型,无论文件的扩展名如何。默认情况下,常见附件类型过滤器是禁用的,您应该通过选择适当的选项手动启用它(请参见下面的屏幕截图)。

点击+图标,添加在电子邮件附件中检测到时必须被阻止的文件类型。

默认情况下,ACE、ANI、APP、DOCM、EXE、JAR、REG、SCR、VBE 和 VBS 被选中。

恶意软件零时自动清除

恶意软件零时自动清除(ZAP)功能会在恶意电子邮件被传递到Exchange Online邮箱后,将这些邮件移除。该功能默认开启,建议为Microsoft Office 365的恶意软件保护保持此功能启用状态。

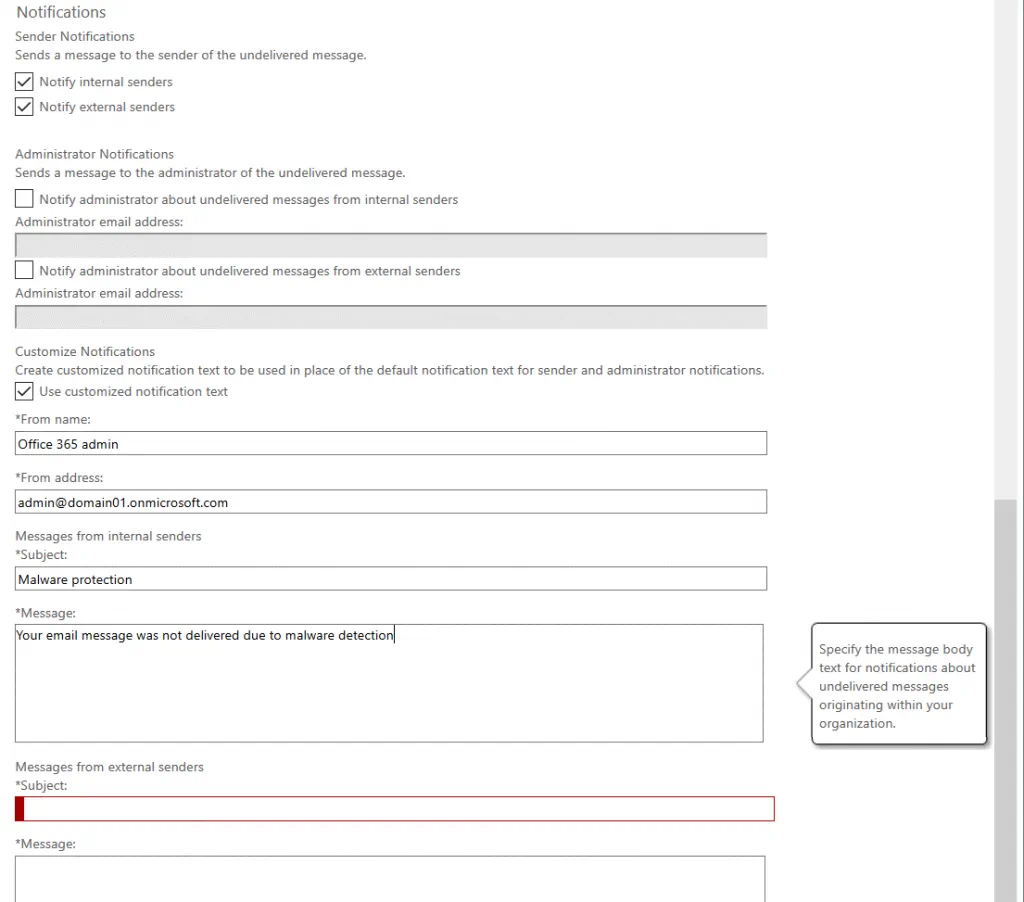

通知

发件人通知功能允许您在因检测到恶意软件而将邮件移至隔离区导致邮件无法投递时,通知发件人。默认情况下,此选项是禁用的。要启用发件人通知,请选择相应的复选框以通知内部发件人和/或通知外部发件人(请参见下面的截图)。内部发件人是您组织内的发件人,而外部发件人是使用其他域名的组织外的发件人。

默认通知消息的文本包含以下信息:

发件人:邮局主管 [email protected]

主题:无法投递的邮件

此消息是由邮件投递软件自动创建的。您的电子邮件消息因检测到恶意软件而未被投递给预期的收件人。所有附件已被删除。

您还可以配置向内部和外部发件人的未投递邮件的管理员发送通知。

自定义通知选项允许您设置名称、电子邮件账户、电子邮件主题和文本,这些通知必须为内部和外部发送者设置。

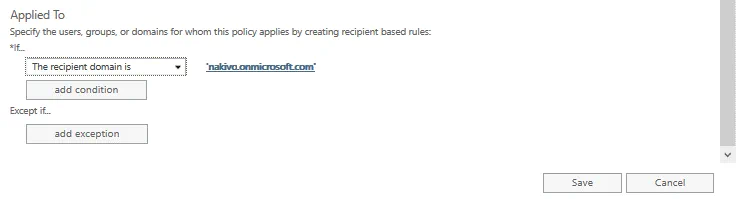

应用于

收件人过滤器允许您定义收件人条件和例外。它们决定了策略应用的用户。您可以使用以下条件指定用户、组或域:

- 收件人是(选择一个或多个电子邮件账户)

- 收件人域是(选择一个或多个域)

- 收件人是(您可以选择包含多个用户的组电子邮件账户)

可以设置多个条件和例外。相同的条件或例外使用OR逻辑,不同的条件或例外使用AND逻辑。例如:

- domain1.com或domain2.com

- [email protected]且为[email protected]的成员

因此,在如果部分点击下拉菜单并选择所需选项,然后点击添加条件。再次点击添加条件以添加第二个条件。

之后,在除非部分点击添加条件并添加所需的例外条件。您可以向反恶意软件策略添加多个例外。

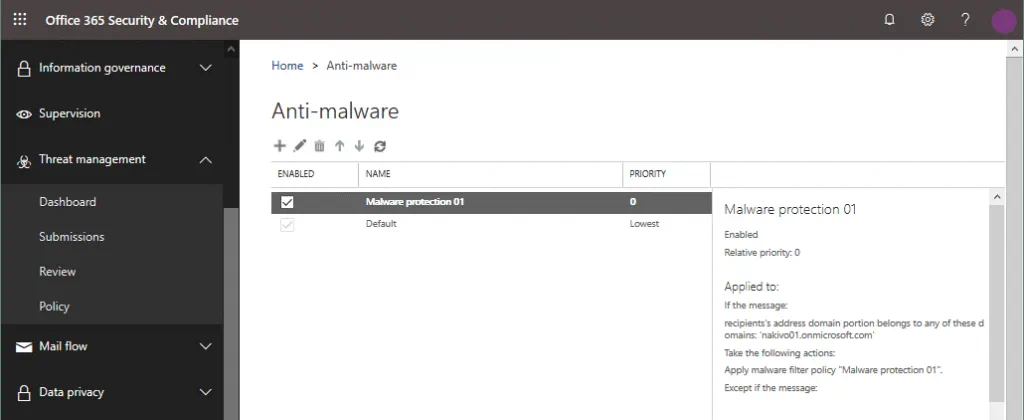

点击保存以保存设置并创建新的反恶意软件策略,以在Microsoft Office 365中保护恶意软件。

现在创建的反恶意软件策略显示在反恶意软件策略页面的策略列表中。您可以启用、禁用、编辑和删除策略。如果要禁用策略,您应取消策略名称附近的复选框。如果要在列表中移动策略以更改策略的顺序(优先级),您应单击策略并点击网页界面中的箭头图标。双击策略名称以编辑策略。列表顶部的策略具有最高优先级。

您可以通过发送带有用于测试防病毒软件的特殊附加文件的测试电子邮件来测试为 Microsoft Office 365 恶意软件防护配置的反恶意软件策略。创建 EICAR.TXT 文件并将字符串添加到此文件中:

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

此字符串必须是文本文件中的唯一字符串。保存后文件的大小必须为 68 字节。保存此文件,创建新的电子邮件消息,附加 IECAR.TXT 文件,并将此消息发送到用于 Microsoft Office 365 的域中的用户。

Microsoft Office 365 垃圾邮件和恶意软件保护应过滤此电子邮件消息,并根据您的策略配置和恶意软件检测响应设置发送通知消息(整个消息可以被删除或附件可以被删除)。

使用备份解决方案的恶意软件防护

在使用 Microsoft Office 365 时保护数据的另一种预防策略是执行数据备份。

阅读我们关于OneDrive备份、SharePoint备份和Exchange Online备份的博客文章以了解更多信息。

除了使用Microsoft提供的Microsoft Office 365恶意软件保护功能之外,您还可以进行Microsoft Office 365数据备份。

结论

对于每个用户和整个公司来说,防护恶意软件至关重要。本博客文章涵盖了一般的恶意软件保护建议,并解释了如何使用Microsoft Office 365恶意软件保护。Microsoft Office 365保护包括三个主要组件和许多功能。您应根据自己的要求和安全策略在Microsoft Office 365管理中心的Web界面中配置规则和策略。Microsoft还提供了一个服务,可用于发送可疑文件进行恶意软件分析。

Source:

https://www.nakivo.com/blog/microsoft-office-365-malware-protection-guide/