البرمجيات الخبيثة تنتشر في جميع أنحاء العالم وتصيب العديد من أجهزة الكمبيوتر كل يوم. يمكن أن تسبب البرمجيات الخبيثة تلف البيانات وفقدان البيانات الذي يعكس سلباً على مستخدم معين والشركة بأكملها. يستخدم المتسللون تقنيات متطورة وخوارزميات معقدة لتنفيذ سرقة الهوية والهجمات بواسطة البرمجيات الخبيثة.

إذا كنت تستخدم أجهزة افتراضية في السحابة، فإنها يمكن أن تكون أيضًا في خطر. لهذا السبب يجب أن تحمي جميع الآلات ضد البرمجيات الخبيثة. هناك طرق مختلفة يمكن أن تصيب البرمجيات الخبيثة أجهزة الكمبيوتر بما في ذلك توزيع ملفات خبيثة على التخزين المشترك، ومرفقات البريد الإلكتروني، وروابط ضارة، وما إلى ذلك. تشرح هذه المنشور المدوني كيف يمكنك الحماية ضد البرمجيات الخبيثة عند استخدام نسخة احتياطية لـ Microsoft Office 365 ويغطي حماية Microsoft Office 365 من البرمجيات الخبيثة.

الفئات الرئيسية للبرمجيات الخبيثة

أولاً، دعونا نكتشف ما هي البرمجيات الخبيثة وما هي أنواع البرمجيات الخبيثة المعروفة. فهم هذا يساعد على تحديد استراتيجية حماية من البرمجيات الخبيثة.

الفيروسات هي شكل كلاسيكي من البرامج الضارة. الفيروس هو البرنامج الذي يصيب الملفات للانتشار والعدوان على الملفات والكمبيوترات الأخرى. تستخدم الملفات المصابة بالفيروسات أو الملفات التنفيذية المصابة للانتشار للفيروسات. يمكن أن يكون الفيروس قطعة من الشفرة الخبيثة التي يمكن إرفاقها بأنواع الملفات المناسبة، على سبيل المثال، يمكن أن تحتوي ماكروهات في ملف DOC على شفرة خبيثة وتصيب الملفات والكمبيوترات الأخرى. الدودة الحاسوبية هي نوع من الفيروسات الحاسوبية تستخدم ثغرات البرمجيات للانتشار عبر الشبكة والانتقال إلى ملفات على كمبيوترات أخرى. على سبيل المثال، يعتبر Stuxnet واحدًا من أشهر الدود الحاسوبية التي يمكن أن تستهدف محطة طاقة نووية لمنع إنتاج الأسلحة النووية.

إذا لاحظت أن جهاز الكمبيوتر الخاص بك يعمل ببطء، أو أن بعض ملفات نظام التشغيل الخاص بك ناقصة، أو تظهر أخطاء، أو يفتقد بعض المكونات في واجهة المستخدم الرسومية لنظام التشغيل، يجب عليك التحقق من جهاز الكمبيوتر الخاص بك للبحث عن الفيروسات.

برمجيات التجسس هي نوع آخر من البرامج الضارة تستخدم لسرقة البيانات من الكمبيوترات. برمجيات التجسس هي برامج غير مرغوب فيها يمكن أن تجمع / تسرق كلمات المرور المدخلة، ومفاتيح الأمان، والمواقع التي تم زيارتها، والبيانات الشخصية، والملفات المخزنة. يمكن أن تحتوي برمجيات التجسس على مسجل لضغط المفاتيح. ثم يمكن بيع البيانات المسروقة لشركات الإعلان أو يمكن استخدامها لاختراق الحسابات من أجهزة كمبيوتر مختلفة، أو مواقع، أو خدمات. يمكن للمهاجمين في جرائم الإنترنت سرقة البيانات حول بطاقات الائتمان والحسابات المصرفية المستخدمة للدفع عبر الإنترنت لسرقة أموال ضحاياهم. غالبًا ما يكون من الصعب تحديد برمجيات التجسس لأنها تم تطويرها لتكون غير مرئية.

يمكن تقسيم برمجيات التجسس إلى أربعة أنواع:

- الإعلانات

- الطروادة

- ملفات تعقب

- مراقب النظام

برامج الفدية هي على الأرجح أخطر أنواع البرمجيات الخبيثة. عندما يُصاب الكمبيوتر ببرامج الفدية، تبدأ برامج الفدية في تشفير أنواع معينة من الملفات المستهدفة (مثل JPG، DOC، XLS، MOV، AVI، VMDK، VHD، VDI) باستخدام مفتاح تشفير طويل. تكون الملفات المشفرة ملفات معطوبة لا يمكن إصلاحها في معظم الحالات. بعد تشفير الملفات، تطالب برامج الفدية المستخدم بدفع مبلغ مالي لفك تشفير الملفات في فترة زمنية محدودة. ومع ذلك، في معظم الحالات، فإن استعادة الملفات مستحيلة لأنها لا يمكن إصلاحها/فك تشفيرها حتى بعد دفع الأموال. العثور على مفتاح الفك تقريبًا مستحيل. على سبيل المثال، يستغرق الوقت اللازم لكسر مفتاح بت 128 حوالي 500 مليار سنة بمعدل الأداء الحالي للكمبيوترات. بالتالي، تكون الملفات المشفرة ملفات معطوبة بشكل لا رجعة فيه في هذه الحالة.

تشفير الملفات هو ميزة قانونية مضمنة في أنظمة التشغيل الحديثة ولهذا السبب لا يمكن لبرامج مكافحة الفيروسات اكتشاف برامج الفدية في جميع الحالات. يمكن أن تقوم بعض النسخ الخفيفة من برامج الفدية بقفل نظام التشغيل عن طريق تعديل ملفات النظام والتكوين دون إلحاق أضرار بالملفات الأخرى على الأقراص. ومع ذلك، في الوقت الحاضر، أصبحت هذه النوعية من برامج الفدية استثناء بدلاً من القاعدة. عندما تتلف الملفات بواسطة برامج الفدية، فإن احتمال استعادة الملفات يكون شديد الانخفاض. أكثر الطرق فعالية لتجنب فقدان البيانات هي التدابير الوقائية. يُوصى بتحديد استراتيجية حماية ضد البرامج الضارة مسبقًا.

كيفية تجنب الإصابة بالبرمجيات الخبيثة

التوصيات العامة لتجنب الإصابة بالبرمجيات الخبيثة:

- لا تقم بتحميل الملفات من مصادر غير موثوقة ومشبوهة

- لا تنقر على الرسائل المنبثقة

- لا تفتح مرفقات البريد الإلكتروني من المرسلين الغير معروفين

- قم بتثبيت التعديلات الأمنية الحرجة للبرامج المثبتة

- استخدمكلمات مرورقوية

- احتفظ بالشهاداتفي مكان آمن

- أجِب عن البيانات

أما بالنسبة لحماية Microsoft Office365 من الفيروسات،فإلى جانب التوصيات أعلاه،يمكنك استخدام طريقتين تتلائمان مع بعضهما:

- استخدم حماية Microsoft Office365 Advanced Threat Protection وميزاتها ذات الصلة لحماية من الفيروسات

- أجرِ نسخة احتياطية لـ Microsoft Office365

حماية من الفيروساتفي Microsoft Office365

المستخدمون الذينيفكرونفي استخدام Microsoft Office365 عادة مايسألون:

- هليشمل Microsoft Office365 حماية من الفيروسات؟

- هليشمل Microsoft Office365 حماية Exchange Online؟

- هل Microsoft Office365 آمن من ضربات التخويل؟

الإجابة هي “نعم”. اقرأ المعلومات أدناهلمعرفة المزيد.

تتم حماية من الفيروساتفي Microsoft Office365 من خلال ثلاثة أجزاء رئيسية، والتي تتكامل مع بعضها البعض:

- Microsoft Office365 Advanced Threat Protection

- Microsoft Office365 Exchange Online Protection

- Microsoft Office365 Threat Intelligence

هذه المكونات الرئيسية لـ Microsoft Office365 تحتوي على العديد من الميزات الأصغر التييمكن أن تحمي مستخدمي Microsoft Office365 من التهديدات. تشملهذه التهديدات أشهر الطرقللإصابة بعدوى الفيروسات مثل الروابط الضارة أو المرفقاتفي رسائل البريد الإلكتروني التي تأتي من عناوين المرسل المزيفة، والرسائل البريدية مع مرفقات ملوثة، والرسائل البريدية التي تحتوي على أكواد أو التيكتبت باستخدام تقنيات الهندسة الاجتماعية. توزيع الفيروسات عبر البريد الإلكترونيهو أحد أشهر طرق إصابة الضحايا.

الآن وقد تعرفت على أنواع الفيروسات الرئيسية، وطرق الإصابة بها وانتشارها، دعونا ننظرفيكيفية استخدام المكونات والميزات الأصلية لـ Microsoftلحماية Microsoft Office365 من الفيروسات.

تكوين حماية من الفيروساتفي Microsoft Office365

دعونا ننظرفيكيفية تكوين حماية من الفيروساتفي Microsoft Office365 باستخدام واجهة الويب.

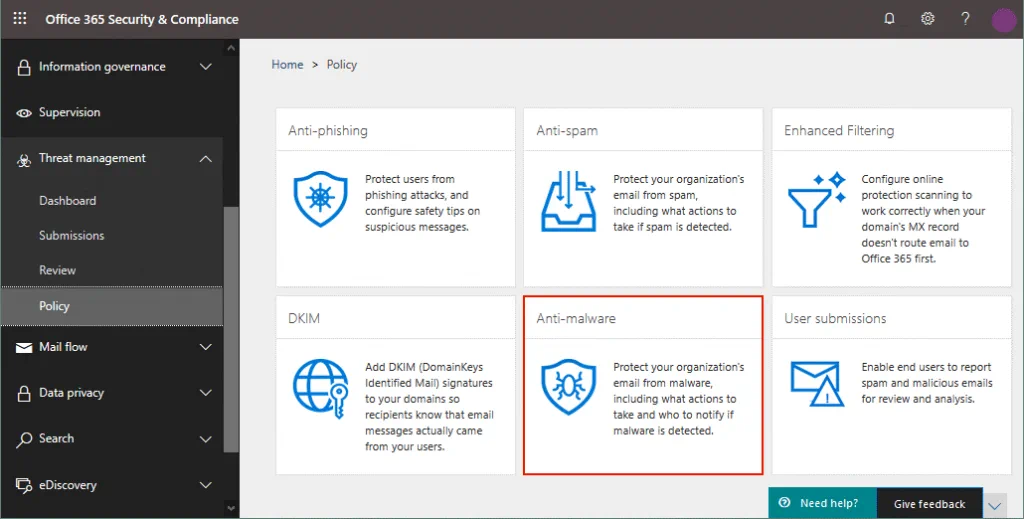

- افتح مركز إدارة Microsoft Office365 Security & Compliance باستخدام الرابط:

https://protection.office.com/

يمكنك أيضًا الوصول إلى صفحة Microsoft Office365 Security & Compliance من مركز إدارة Microsoft365. - في الشريط الأيسر، انقرفوق إدارة التهديدات ثم انقرفوق السياسات. تُستخدم سياسات مكافحة الفيروساتللتحكمفي إعدادات الكشف عن الفيروسات وخيارات إشعاراتها.

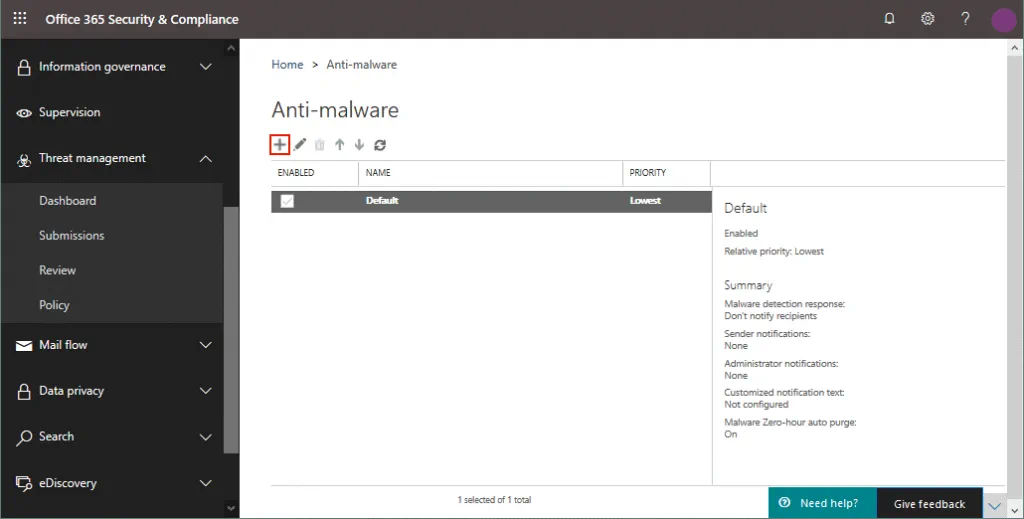

- انقرفوق السياسة على صفحة مكافحة الفيروسات.

الآن أنتفي مركز حماية من الفيروساتلـ Microsoft Office365.

الآن أنتفي مركز حماية من الفيروساتلـ Microsoft Office365. - يمكنك رؤية السياسة الافتراضية التييمكن مشاهدتها وتعديلها منقبل المسؤولين ولكنلايمكن حذفها.لننشئ سياسة جديدة.

- انقرفوق أيقونة +لإنشاء سياسة جديدة لمكافحة الفيروسات.

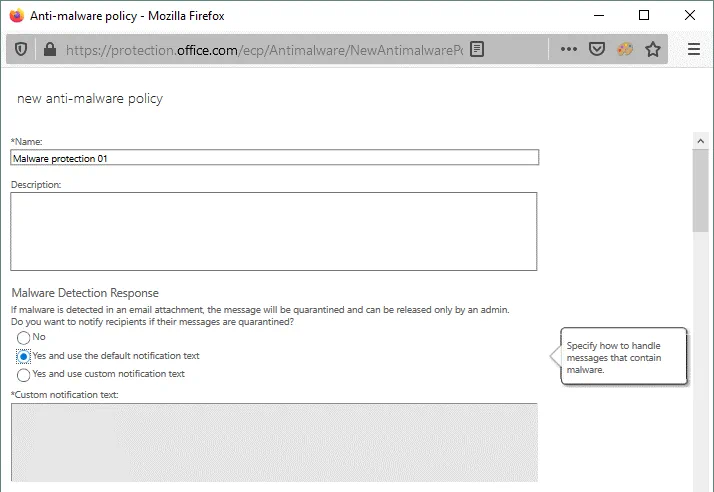

- A new window opens. You should enter a policy name and description. Settings are grouped in multiple sections.

استجابة كشف الفيروسات

يتيحلك خيار استجابة كشف الفيروسات إعلام المستلمين إذا تم اكتشاف الفيروساتفي مرفقات البريد الإلكتروني. بشكل افتراضي،يتم تعطيلهذا الخيار ولايتم إعلام المستلمين تلقائيًا عند اكتشاف الفيروسات ونقل رسالة البريد الإلكتروني إلى الحجز.يمكنك تمكين إشعارات المستلمين التلقائية باستخدام إحدى الخيارات المقترحة:

- نعم، واستخدم نص التنبيه الافتراضي

- نعم، واستخدم نص التنبيه المخصص

إذا قمت بتمكين الإشعارات باستخدام الخيار الأول مع نص التنبيه الافتراضي، سيتم إزالة جميع المرفقات من رسالة البريد الموجهة. سيتم استبدال المرفقات المزالة بملف Malware Alert Text.txt الذي يحتوي على المعلومات التالية:

تم الكشف عن برنامج مؤذي في واحد أو أكثر من المرفقات المضمنة في هذه الرسالة البريدية.

الإجراء: تمت إزالة جميع المرفقات.

<اسم المرفق المؤذي الأصلي> <نتيجة كشف البرنامج المؤذي>

إذا قمت بتحديد استخدام نص التنبيه المخصص، سيتم استبدال النص الافتراضي برسالتك المخصصة في ملف Malware Alert Text.txt المرفق إلى الرسالة البريدية بدلاً من ملفات البرنامج المؤذي المحجوزة أو المحذوفة.

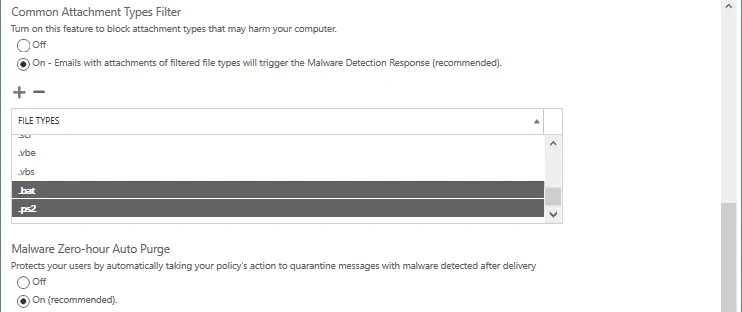

مرشح أنواع المرفقات الشائعة

تسمح هذه الفلترة بمنع بعض أنواع الملفات بامتدادات مناسبة قد تشكل تهديدًا. يوصى بمنع أنواع الملفات التنفيذية مثل EXE، BAT، COM، CMD، PS1، SH، RPM، JS، DMG، VBS، وغيرها. يتم استخدام التحديد الصحيح للنوع الافتراضي عندما يكون ذلك ممكناً للكشف على أنواع الملفات الصحيحة بغض النظر عن امتداد الملف. بشكل افتراضي، يظل مرشح أنواع المرفقات الشائعة معطلًا وينبغي عليك تفعيله يدويًا بتحديد الخيار المناسب (انظر الصورة أدناه).

انقر على أيقونة + لإضافة أنواع الملفات التي ينبغي حجبها عندما يتم الكشف عليها في مرفقات البريد الإلكتروني.

بشكل افتراضي، ACE، ANI، APP، DOCM، EXE، JAR، REG، SCR، VBE، و VBS محددة.

تنظيف البرمجيات الخبيثة في الساعة الأولى تلقائيًا

تنقل “تنظيف البرمجيات الخبيثة في الساعة الأولى تلقائيًا” (ZAP) رسائل البريد الإلكتروني الخبيثة بعد إيصال هذه الرسائل إلى صناديق البريد Exchange Online. هذه الميزة مفعلة بشكل افتراضي ومن المفضل تركها مفعلة لحماية Microsoft Office 365 من البرمجيات الخبيثة.

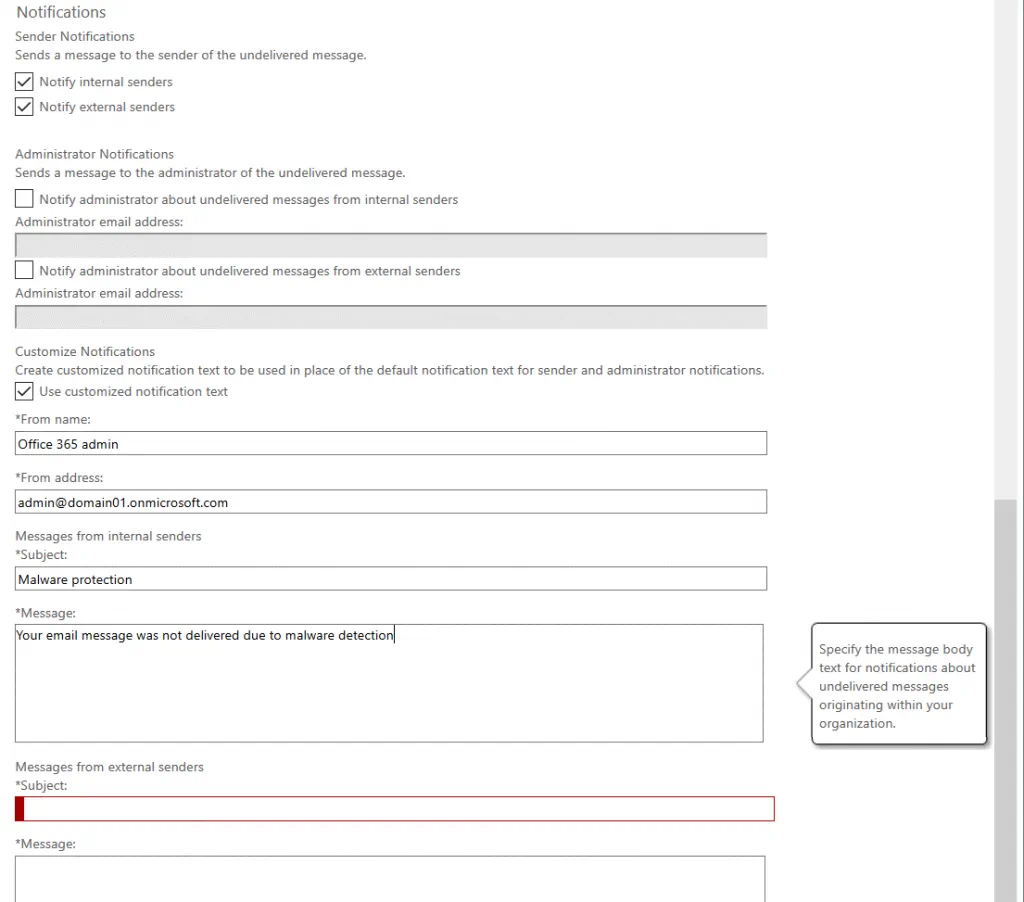

الإشعارات

تتيح لك إشعارات الراسل إذا لم تتم توصيل رسالة مرسلة بسبب اكتشاف البرمجيات الخبيثة وتنقل الرسالة إلى الحظيرة. بشكل افتراضي، هذا الخيار معطل. من أجل تمكين إشعارات الراسل، حدد علامة الصندوق المناسبة لإشعار المرسلين الداخليين و/أو إشعار المرسلين الخارجيين (انظر الصورة أدناه). المرسلون الداخليون هم المرسلون داخل منظمتك والمرسلون الخارجيون هم المرسلون خارج منظمتك الذين يستخدمون اسم دومين آخر.

تحتوي رسالة الإشعار الافتراضية على المعلومات التالية:

من: مسؤول البريد [email protected]

الموضوع: رسالة غير قابلة للتوصيل

تم إنشاء هذه الرسالة تلقائيًا بواسطة برنامج توصيل البريد. لم تتم توصيل رسالتك للمستقبلين المقصودين بسبب اكتشاف البرمجيات الخبيثة. تم حذف جميع المرفقات.

يمكنك أيضًا تكوين إرسال إشعارات إلى مدير رسالة غير قابلة للتوصيل من الراسلين الداخليين والخارجيين.

خصص الإشعارات تتيح لك خيارات لتعيين الاسم، حساب البريد الإلكتروني، موضوع البريد الإلكتروني، ونص الإشعارات الذي يجب تعيينه للمرسلين الداخليين والخارجيين.

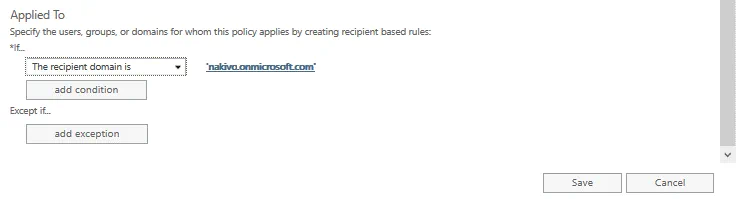

تطبيق على

مرشحات المستلمين تتيح لك تحديد شروط و استثناءات المستلمين. وهي تحدد المستخدمين الذين سيتم تطبيق السياسة عليهم. يمكنك تحديد المستخدمين، الجماعات أو النطاقات باستخدام الشروط:

- المستلم هو (حدد واحد أو أكثر من حسابات البريد الإلكتروني)

- نطاق المستلم هو (حدد واحد أو أكثر من النطاقات)

- المستلم هو عضو في (يمكنك تحديد حساب بريد جماعي يحتوي على عدة مستخدمين)

يمكن تحديد عدة شروط واستثناءات. تستخدم الشروط أو الاستثناءات المتشابهة منطق OR والشروط أو الاستثناءات المختلفة منطق AND. على سبيل المثال:

- domain1.com أو domain2.com

- [email protected] وعضو في [email protected]

ولذلك، في قسم إذا انقر فوق القائمة المنسدلة وحدد الخيار المطلوب، ثم انقر فوق إضافة شرط. انقر فوق إضافة شرط مرة أخرى لإضافة الشرط الثاني.

بعد ذلك في قسم ما عدا إذا انقر فوق إضافة شرط وأضف الشرط الاستثناءي المطلوب. يمكنك إضافة عدة استثناءات لسياسة مكافحة البرمجيات الخبيثة.

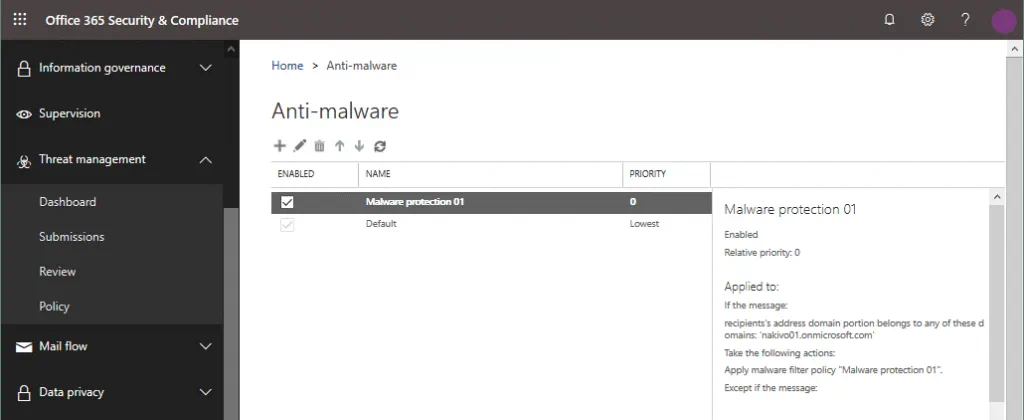

اضغط حفظ لحفظ الإعدادات وإنشاء سياسة مكافحة البرمجيات الخبيثة الجديدة لحماية مايكروسوفت أوفيس 365 من البرمجيات الخبيثة.

الآن تُعرض سياسة مكافحة البرامج الضارة التي تم إنشاؤها في قائمة السياسة على صفحة سياسة مكافحة البرامج الضارة. يمكنك تمكين، تعطيل، تحرير، وحذف السياسات. إذا كنت ترغب في تعطيل سياسة، يجب عليك عدم تحديد مربع الاختيار بجوار اسم السياسة. إذا كنت ترغب في نقل سياسة لأعلى أو لأسفل في القائمة لتغيير الترتيب (الأولوية) للسياسات، يجب عليك النقر فوق السياسة وضرب رموز السهم في واجهة الويب. انقر نقرًا مزدوجًا فوق اسم السياسة لتحرير السياسة. السياسة في أعلى القائمة لديها أعلى أولوية.

يمكنك اختبار سياسات مكافحة البرامج الضارة التي تم تكوينها لحماية Microsoft Office 365 من البرامج الضارة عن طريق إرسال رسالة بريد إلكتروني تجريبية بملف مرفق خاص يستخدم لاختبار برامج مكافحة الفيروسات. قم بإنشاء ملف EICAR.TXT وأضف السلسلة إلى هذا الملف:

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

يجب أن تكون هذه السلسلة هي السلسلة الوحيدة في ملف النص. يجب أن يكون حجم الملف 68 بايت بعد الحفظ. قم بحفظ هذا الملف، وأنشئ رسالة بريد إلكتروني جديدة، وأرفق ملف IECAR.TXT، وأرسل هذه الرسالة إلى مستخدم في النطاق الخاص بك المستخدم لـ Microsoft Office 365.

يجب أن يقوم حماية Microsoft Office 365 من الرسائل العشوائية والبرامج الضارة بتصفية هذه الرسالة الإلكترونية وإرسال رسالة إشعار وفقًا لإعدادات سياسة التعامل مع البرامج الضارة والرد على اكتشاف البرامج الضارة (يمكن حذف الرسالة بأكملها أو حذف المرفق).

حماية البرامج الضارة باستخدام حل النسخ الاحتياطي

استراتيجية وقائية إضافية لحماية بياناتك عند استخدام Microsoft Office 365 هي القيام بنسخ احتياطي للبيانات.

اقرأوا مشاركاتنا في المدوّنة حول النسخ الاحتياطي لـ OneDrive، SharePoint، و Exchange Online للمزيد من المعلومات.

يمكنكم إجراء نسخ احتياطية لبيانات Microsoft Office 365 بالإضافة إلى استخدام قدرات حماية البرامج الضارة المقدمة من مايكروسوفت.

الختام

الحماية ضد البرامج الضارة أمر مهم لكل مستخدم وللشركة بأكملها. تناولت هذه المدوّنة توصيات عامة للحماية ضد البرامج الضارة وشرحت كيفية استخدام حماية برامج الأمان من مايكروسوفت Office 365. تشمل حماية Microsoft Office 365 ثلاث مكونات رئيسية والعديد من الميزات. يجب عليكم تكوين القواعد والسياسات في واجهة الويب لمركز إدارة مايكروسوفت Office 365 وفقًا لاحتياجاتكم وسياسات الأمان الخاصة بكم. توفر مايكروسوفت أيضًا خدمة يمكن استخدامها لإرسال الملفات المشبوهة لـ تحليل البرامج الضارة.

Source:

https://www.nakivo.com/blog/microsoft-office-365-malware-protection-guide/