マルウェアが世界中に広がり、多くのコンピューターを毎日感染させています。マルウェアはデータの破損や損失を引き起こし、特定のユーザーと企業全体に否定的な影響を与える可能性があります。ハッカーは、アイデンティティ盗難とマルウェア攻撃を実行するために洗練された技術や複雑なアルゴリズムを使用しています。

クラウドで仮想マシンを使用している場合、それらもリスクにさらされる可能性があります。そのため、すべてのマシンをマルウェアから保護する必要があります。マルウェアがコンピューターに感染するさまざまな方法には、共有ストレージに悪意のあるファイルを配布すること、メールの添付ファイル、有害なリンクなどがあります。このブログ投稿では、Microsoft Office 365 バックアップを使用したマルウェア対策と Microsoft Office 365 マルウェア保護について説明します。

マルウェアの主なカテゴリ

まず最初に、マルウェアとその既知のタイプについて知りましょう。これを理解することで、マルウェア保護戦略を定義するのに役立ちます。

ウイルスはマルウェアの古典的な形態です。ウイルスは、ファイルを感染させて拡散し、他のファイルやコンピューターを感染させるプログラムです。プログラムまたは実行可能ファイルに感染したファイルは、ウイルスを拡散させるために使用されます。ウイルスは、適切なファイルタイプに添付された悪意のあるコードであり、例えば、DOCファイルのマクロには悪意のあるコードが含まれ、他のファイルやコンピューターを感染させることができます。コンピューターワームは、ネットワークを横断して他のコンピューター上のファイルを感染させるためにソフトウェアの脆弱性を利用するコンピューターウイルスの一種です。たとえば、Stuxnetは、核兵器の製造を防ぐために核発電所を標的にすることができる最もよく知られたコンピューターワームの1つです。

コンピューターが遅く動作している、オペレーティングシステムのシステムファイルが欠落している、エラーが表示される、またはオペレーティングシステムのグラフィカルユーザーインターフェイスに一部のコンポーネントが欠落している場合は、ウイルスをチェックする必要があります。

スパイウェアは、コンピューターからデータを盗むために使用されるもう1つのマルウェアのタイプです。スパイウェアは、入力されたパスワード、セキュリティキー、訪れたサイト、個人データ、および保存されたファイルを収集/盗み出すことができる不要なソフトウェアです。スパイウェアにはキーロガーが含まれる場合があります。その後、盗まれたデータは広告会社に販売されるか、または異なるコンピューター、サイト、またはサービスのアカウントを危険にさらすために使用される可能性があります。サイバー犯罪者は、インターネットを介して支払いに使用されるクレジットカードや銀行口座に関するデータを盗んで被害者からお金を盗むことができます。スパイウェアは、目立たないように開発されているため、しばしば識別が難しいです。

スパイウェアは、次の4つのタイプに分類されます:

- 広告ウェア

- トロイの木馬

- トラッキングクッキー

- システムモニター

ランサムウェアはおそらく最も危険な種類のマルウェアです。コンピューターがランサムウェアに感染すると、ランサムウェアは対象の種類のファイル(例:JPG、DOC、XLS、MOV、AVI、VMDK、VHD、VDI)を長い暗号化キーで暗号化し始めます。暗号化されたファイルはほとんどの場合修復できない破損したファイルです。ファイルを暗号化した後、ランサムウェアは一定期間内にファイルの復号を求めます。しかし、ほとんどの場合、ファイルを取り戻すことは不可能です。支払いをしてもファイルを修復/復号化できません。復号キーを見つけることはほとんど不可能です。たとえば、128ビットのキーをクラックするのに必要な時間は、現在のコンピューターの性能レベルでは500億年かかります。したがって、この場合、暗号化されたファイルは不可逆的に破損したファイルです。

ファイルの暗号化は現代のオペレーティングシステムに組み込まれている合法的な機能であり、それが理由で、アンチウイルスソフトウェアはすべての場合においてランサムウェアを検出することができません。いくつかの軽量版のランサムウェアは、他のディスク上のファイルを破損させることなく、システムファイルや設定を変更することでオペレーティングシステムをロックすることができます。しかし、現在では、この種のランサムウェアは例外であり、決してルールではありません。ファイルがランサムウェアによって破損された場合、ファイルを復元する可能性は非常に低いです。データ損失を避ける最も効果的な方法は予防措置です。マルウェア保護戦略を事前に定義することが推奨されています。

マルウェア感染の防止方法

マルウェア感染を防ぐための一般的な推奨事項:

- 信頼できないおよび疑わしいソースからファイルをダウンロードしない

- ポップアップメッセージをクリックしない

- 未知の送信者からの添付ファイルを開かないでください

- インストールされたソフトウェアの重要なセキュリティパッチをインストールしてください

- 強力なパスワードを使用してください

- 証明書を安全な場所に保管してください

- データをバックアップしてください

Microsoft Office 365のマルウェア保護については、上記の推奨事項に加えて、相互に補完する2つのアプローチを使用できます。

- Microsoft Office 365 Advanced Threat Protectionと関連する機能を使用してマルウェア保護を行います

- Microsoft Office 365のバックアップを実行します

Microsoft Office 365のマルウェア保護

Microsoft Office 365を検討しているユーザーは通常、次のように尋ねます。

- Microsoft Office 365にはウイルス保護が含まれていますか?

- Microsoft Office 365にはExchange Online Protectionが含まれていますか?

- Microsoft Office 365はランサムウェアに対して安全ですか?

答えは「はい」です。以下の情報を読んで、詳細を学びましょう。

Microsoft Office 365のマルウェア保護は、互いに統合された3つの主要コンポーネントによって提供されます。

- Microsoft Office 365 Advanced Threat Protection

- Microsoft Office 365 Exchange Online Protection

- マイクロソフトオフィス365脅威インテリジェンス

これらの主要なマイクロソフトオフィス365コンポーネントは、マイクロソフトオフィス365ユーザーが脅威から保護するための多くの小さな機能を含んでいます。これらの脅威には、迷惑メールの送信元アドレスで送信された電子メール内の悪意のあるリンクや添付ファイル、感染した添付ファイルを含む電子メール、そしてソーシャルエンジニアリング技術を使用して書かれたスクリプトや電子メールなど、最も一般的なマルウェア感染方法が含まれます。メールでのマルウェアの配布は、被害者を感染させる最も一般的な方法の1つです。

マルウェアの主なタイプ、感染方法、マルウェアの拡散方法を知ったところで、マイクロソフトのネイティブコンポーネントと機能を使用してマイクロソフトオフィス365のマルウェア保護を行う方法を見てみましょう。

マイクロソフトオフィス365でのマルウェア保護の構成

Webインターフェイスを使用してマイクロソフトオフィス365でマルウェア保護を構成する方法を見てみましょう。

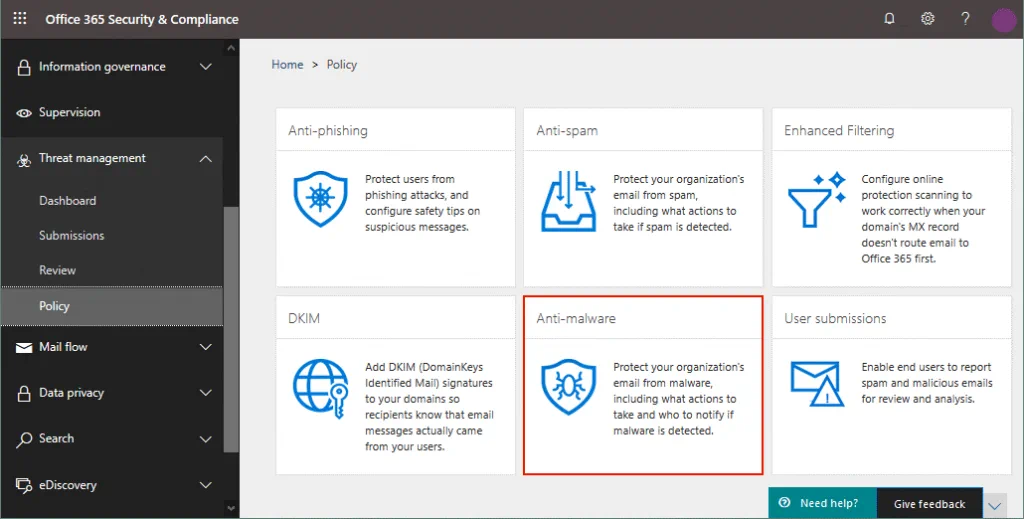

- 次のリンクを使用してマイクロソフトオフィス365セキュリティ&コンプライアンス管理者センターを開きます:

https://protection.office.com/

また、Microsoft 365管理者センターからマイクロソフトオフィス365セキュリティ&コンプライアンスページにアクセスすることもできます。 - 左側のペインで、脅威管理をクリックし、次にポリシーをクリックします。マルウェア対策ポリシーは、マルウェアの検出設定とその通知オプションを制御するために使用されます。

- ポリシーのページで、ポリシーをクリックし、マルウェア対策をクリックします。

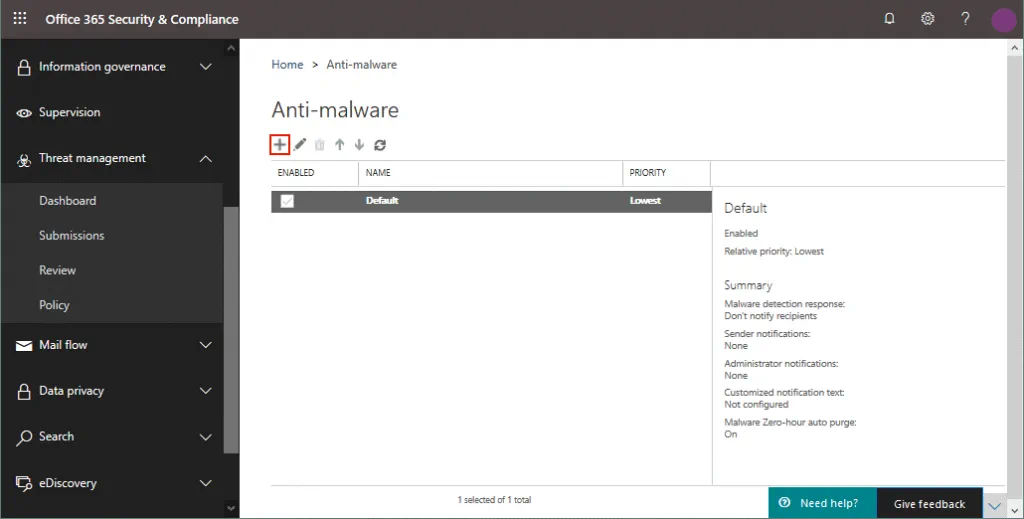

これで、Microsoft Office 365のマルウェア保護センターにいます。

これで、Microsoft Office 365のマルウェア保護センターにいます。 - 管理者が表示および編集できるが削除できない既定のポリシーが表示されます。新しいポリシーを作成しましょう。

- 新しいマルウェア対策ポリシーを作成するには、+アイコンをクリックします。

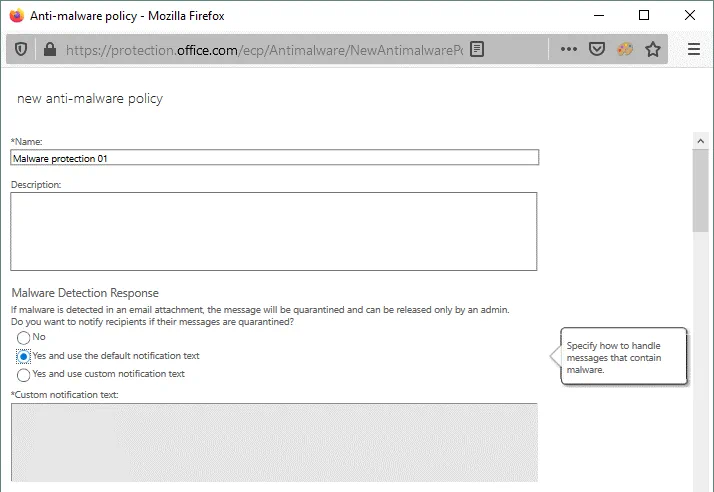

- A new window opens. You should enter a policy name and description. Settings are grouped in multiple sections.

マルウェア検出対応

マルウェア検出対応オプションを使用すると、メール添付ファイルにマルウェアが検出された場合に受信者に通知できます。既定では、このオプションはオフになっており、マルウェアが検出され、メッセージが検疫に移動された場合に自動的に受信者に通知されません。提案されたオプションのいずれかを使用して、自動受信者通知を有効にできます。

- はい、デフォルトの通知テキストを使用します

- はい、カスタム通知テキストを使用します

デフォルトの通知テキストを使用して通知を有効にすると、配信されたメールメッセージからすべての添付ファイルが削除されます。削除された添付ファイルは、次の情報が含まれているマルウェアアラートテキスト.txtファイルで置き換えられます。

このメールメッセージに含まれている1つ以上の添付ファイルでマルウェアが検出されました。

アクション: すべての添付ファイルが削除されました。

<元のマルウェア添付ファイル名> <マルウェア検出結果>

カスタム通知テキストを選択すると、カスタムメッセージが検疫または削除されたマルウェアファイルの代わりに、メールメッセージに添付されたマルウェアアラートテキスト.txtファイルのデフォルトテキストを置き換えます。

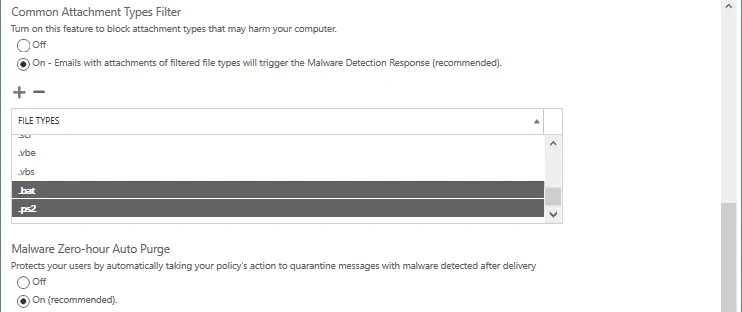

一般的な添付ファイルタイプフィルター

このフィルターを使用すると、適切な拡張子を持つ脅威と見なされる可能性のある一部のファイルタイプをブロックできます。EXE、BAT、COM、CMD、PS1、SH、RPM、JS、DMG、VBSなどの実行ファイルタイプをブロックすることをお勧めします。デフォルトでは、一般的な添付ファイルタイプフィルターは無効になっており、適切なオプションを選択して手動で有効にする必要があります(下のスクリーンショットを参照)。

メール添付ファイルで検出されたブロックされるべきファイルタイプを追加するには、+アイコンをクリックします。

デフォルトで、ACE、ANI、APP、DOCM、EXE、JAR、REG、SCR、VBE、およびVBSが選択されています。

マルウェアゼロアワーオートパージ

マルウェアゼロアワーオートパージ(ZAP)は、Exchange Onlineメールボックスに配信された後、これらのメッセージが悪意のある電子メールメッセージであることを検出し、これらのメッセージをキューに移動します。この機能はデフォルトで有効になっており、Microsoft Office 365のマルウェア保護のためにこの機能を有効のままにすることをお勧めします。

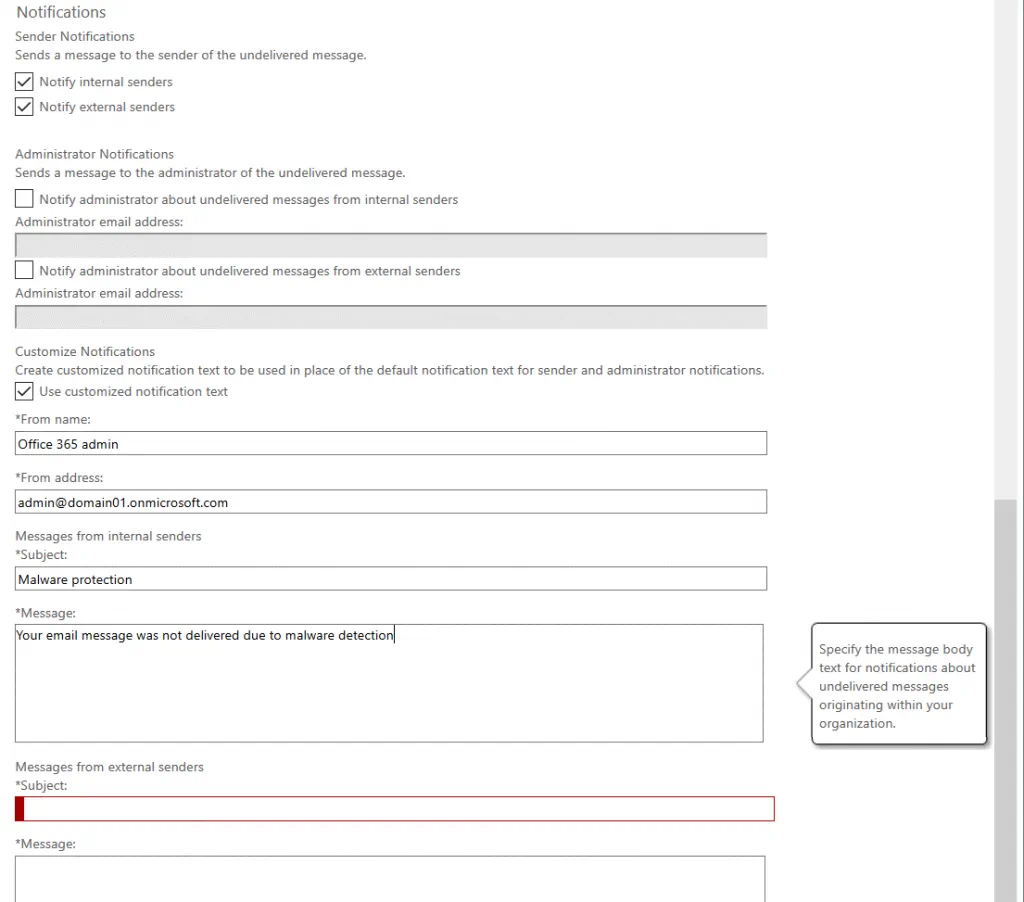

通知

送信者通知を使用すると、マルウェアの検出によりメッセージが隔離され、配信されなかった場合に送信者に通知できます。デフォルトでは、このオプションは無効になっています。内部送信者および/または外部送信者に通知するには、適切なチェックボックスを選択して、内部送信者および/または外部送信者に通知します(下のスクリーンショットを参照)。内部送信者は組織内の送信者であり、外部送信者は別のドメイン名を使用する組織外の送信者です。

デフォルトの通知メッセージのテキストには、次の情報が含まれています。

From: Postmaster [email protected]

件名:配信不能メッセージ

このメッセージは、メール配信ソフトウェアによって自動的に作成されました。マルウェアが検出されたため、電子メールメッセージは意図した受信者に配信されませんでした。すべての添付ファイルが削除されました。

また、内部送信者および外部送信者から配信されなかったメッセージの管理者に通知を送信することもできます。

通知のカスタマイズオプションを使用すると、名前、メールアカウント、メール件名、およびメール本文を設定できます。これらは、内部および外部の送信者に通知するために設定する必要があります。

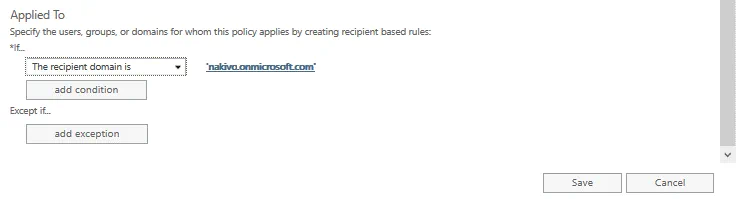

適用対象

受信者フィルターを使用すると、受信者の条件と例外を定義できます。これらは、ポリシーが適用されるユーザーを決定します。条件を使用して、ユーザー、グループ、またはドメインを指定できます。

- 受信者は(1つ以上のメールアカウントを選択)

- 受信者のドメインは(1つ以上のドメインを選択)

- 受信者は(複数のユーザーを含むグループのメールアカウントを選択)のメンバーです。

複数の条件と例外を設定できます。同じ条件または例外はORロジックを使用し、異なる条件または例外はANDロジックを使用します。例:

- domain1.comまたはdomain2.com

- [email protected]および[email protected]のメンバー

したがって、もしセクションでドロップダウンメニューをクリックして必要なオプションを選択し、次に条件を追加するために条件を追加をクリックします。もう一度条件を追加をクリックして、2番目の条件を追加します。

その後、ただしセクションで条件を追加をクリックして、必要な例外条件を追加します。アンチウイルスポリシーに複数の例外を追加できます。

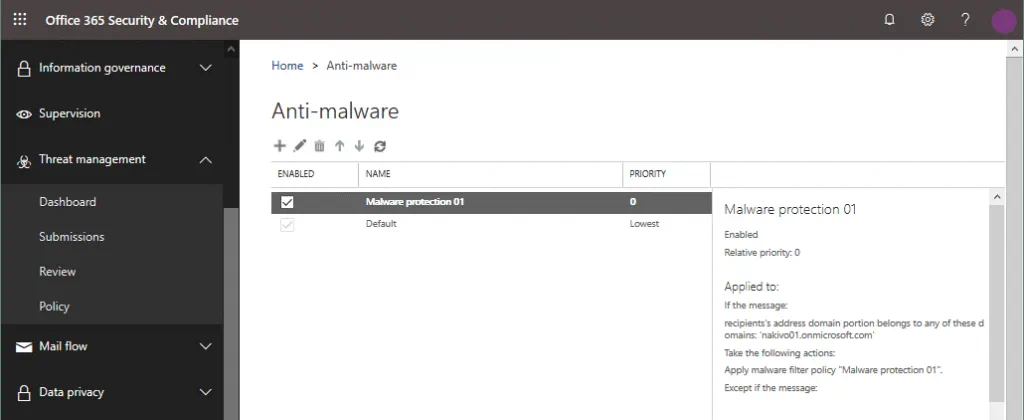

設定を保存して、Microsoft Office 365のウイルス対策に新しいアンチウイルスポリシーを作成するには、保存を押します。

以下の作成されたアンチマルウェアポリシーは、アンチマルウェアポリシーページのポリシーリストに表示されます。ポリシーを有効にしたり、無効にしたり、編集したり、削除したりできます。ポリシーを無効にする場合は、ポリシー名の近くのチェックボックスをオンにします。ポリシーをリスト内で上または下に移動してポリシーの順序(優先度)を変更する場合は、ウェブインターフェイスでポリシーをクリックして矢印アイコンをクリックします。ポリシー名をダブルクリックしてポリシーを編集します。リストのトップにあるポリシーが最優先されます。

Microsoft Office 365マルウェア保護に構成されたアンチマルウェアポリシーをテストできます。テストアンチウイルス用の特別な添付ファイルを使用して、テスト電子メールを送信します。EICAR.TXTファイルを作成し、このファイルに文字列を追加します:

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

この文字列は、テキストファイル内の唯一の文字列である必要があります。ファイルのサイズは保存後に68バイトである必要があります。このファイルを保存し、新しい電子メールメッセージを作成し、IECAR.TXTファイルを添付して、Microsoft Office 365で使用されるドメインのユーザーにこのメッセージを送信します。

Microsoft Office 365のスパムおよびマルウェア保護は、この電子メールメッセージをフィルタリングし、ポリシーの構成とマルウェア検出応答設定に従って通知メッセージを送信します(メッセージ全体を削除するか、添付ファイルを削除することができます)。

バックアップソリューションを使用したマルウェア保護

Microsoft Office 365を使用する際にデータを保護するためのもう1つの予防戦略は、データバックアップを実行することです。

私たちのブログ記事を読んで、OneDriveバックアップ、SharePointバックアップ、Exchange Onlineバックアップについて詳しく学んでください。

Microsoftが提供するMicrosoft Office 365データバックアップを行うことができます。これに加えて、Microsoftが提供するMicrosoft Office 365マルウェア保護機能を利用することもできます。

結論

マルウェアに対する保護は、すべてのユーザーおよび企業全体にとって重要です。このブログ記事では、一般的なマルウェア保護の推奨事項をカバーし、Microsoft Office 365マルウェア保護の使用方法を説明しました。Microsoft Office 365保護には3つの主要なコンポーネントと多くの機能が含まれています。要件とセキュリティポリシーに応じて、Microsoft Office 365管理センターのウェブインターフェイスでルールとポリシーを設定する必要があります。Microsoftはまた、疑わしいファイルをマルウェア分析に送信するために使用できるサービスも提供しています。

Source:

https://www.nakivo.com/blog/microsoft-office-365-malware-protection-guide/