如今,存在无数的威胁可能导致安全漏洞和随后的数据丢失。在2021年,垃圾邮件和钓鱼邮件是导致勒索软件感染的最常见传递方式。试图手动检测和阻止恶意攻击是一项不可能完成的任务。然而,对于Office 365应用程序和服务,微软提供了一套检测和响应工具来实现自动化和简化安全性。

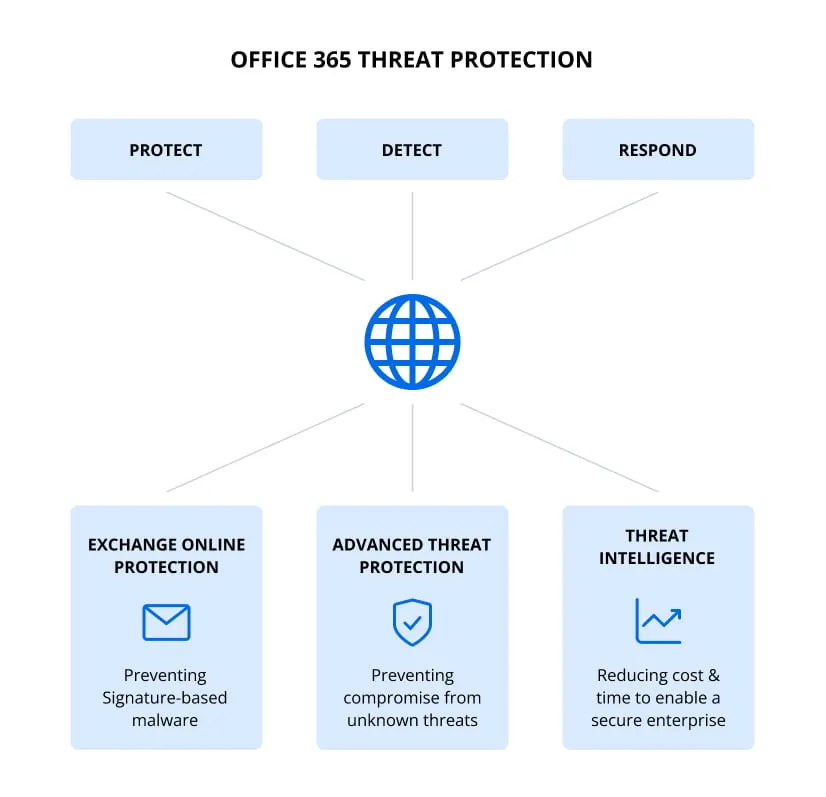

Office 365高级威胁防护(ATP),自2020年9月起已更名为Microsoft Defender for Office 365,是一套专门用于防止在线威胁的工具集合。不同的策略和规则允许您通过过滤进出通信和验证其他共享内容来保护本地和云环境。

什么是高级威胁防护?

Office 365高级威胁防护(ATP)是一种基于云的过滤服务,用于预防和检测网络威胁。ATP可以保护您的组织免受通过Office 365服务传播的病毒和其他恶意软件,包括零日攻击。ATP能够识别最新的病毒和未被研究过的复杂威胁,这些威胁甚至不能被大多数拥有最新病毒签名数据库的防病毒软件识别。

Office 365高级威胁防护的工作原理

Office 365高级威胁保护依赖于应由系统管理员配置的策略。 ATP在组织、域、用户和收件人级别过滤数据、可疑行为和其他参数。

Office 365高级威胁保护可以与Exchange Online Protection(EOP)和Office 365威胁情报集成。在云中使用ATP可以卸载您的邮件服务器和保护系统对邮件服务器的保护,包括本地服务器。即使使用其他工具如EOP,也不建议关闭Office 365高级威胁保护。

高级威胁保护可以保护电子邮件附件、链接和用户上传到OneDrive for Business、SharePoint Online和Teams的文件。此外,ATP可以检测到钓鱼网站的链接、上传了恶意软件代码的站点以及下载/上传文件中的恶意代码。 URL跟踪功能可以帮助您阻止潜在的威胁源,并了解它们的性质和来源。

高级威胁保护功能

Office 365高级威胁保护包含许多有用的功能,用于在使用Office 365服务时保护您的数据。让我们详细了解这些功能。

策略

策略确定了保护级别和对预定义威胁的响应,这两者都可以在不同级别上设置。策略提供了灵活的选项,系统管理员可以配置。作为系统管理员,您可以设置受策略影响的对象以及这些策略的严格程度。

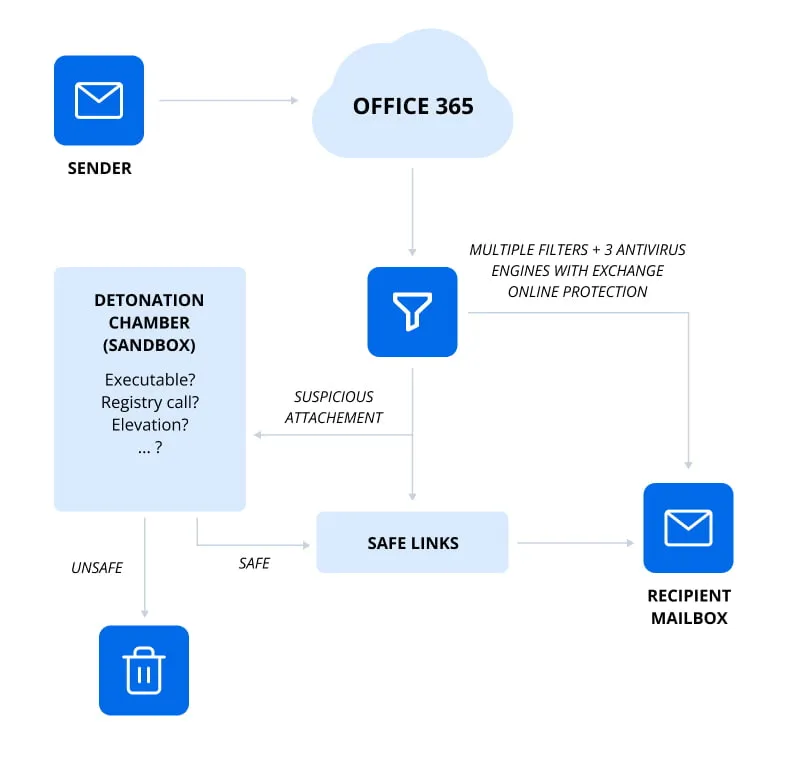

安全附件

安全附件确保附加到电子邮件消息的文件不是恶意的。提供了零日保护,以保护您的电子邮件消息系统。在消息到达用户邮箱之前,消息被路由到一个特殊的环境,在这里,附件文件通过病毒签名、机器学习和高级分析技术进行检查,以检测病毒。如果在电子邮件附件中未检测到病毒,则将该电子邮件消息转发到邮箱。负责安全附件的功能称为附件沙盒。

安全链接

安全链接使用类似于安全附件的工作原理。此功能检查电子邮件中的链接以及在 Microsoft 365 环境中上传/下载的其他文件。如果 Microsoft 365 ATP 检测到链接不安全,则会显示警告消息(就像可下载文件一样)。

您可以配置该功能,以便在用户尝试点击被检测为恶意的链接时将用户重定向到警告页面。系统动态阻止恶意链接。安全链接功能已进行更新,现在不会用修改后的链接替换原始链接,将其指向 Microsoft 云中的网页。

用于 SharePoint Online 的 ATP

ATP for SharePoint Online 保护使用 SharePoint Online 站点和组织内共享文件进行协作的用户。此功能检测并阻止文档库和团队站点中的可疑文件,包括存储在 OneDrive 上的文件。已识别的恶意内容将被阻止。用户无法打开、复制、移动、编辑或共享被分类为恶意的被阻止文件。恶意文件只能被删除。下载文件的能力取决于配置。

反钓鱼保护

在定义反钓鱼策略后,使用复杂算法的自学习系统模型自动快速检测钓鱼攻击。邮箱智能分析用户电子邮件和通信习惯,并汇总数据以帮助未来检测钓鱼尝试。这些严格措施使任何欺诈攻击难以实现。

隔离

不需要和潜在危险的文件可以移至隔离区。作为系统管理员,您可以手动恢复或删除被隔离的数据。否则,此数据将在配置的保留期限到期后被删除。如果您使用过 Microsoft 365 Exchange Online Protection,您可能熟悉隔离的工作原理。

欺骗情报

黑客可以替换发件人的姓名,代表一个或多个帐户发送电子邮件。 当用户收到这样的“伪造”电子邮件时,如果发件人在发件人字段中使用经理的姓名,它可能看起来是安全的。 伪造的电子邮件可能包含要求转账资金、发送凭据或恶意脚本的内容,不安全并构成对用户和整个组织的威胁。

Office 365高级威胁防护包括Spoof Intelligence功能,可以检测发件人是使用真实姓名还是伪造姓名。 您可以查看使用特定公司域的完整用户列表,并查看是谁伪造了您组织的域或任何外部域。 作为管理员,您可以阻止使用假冒为贵组织员工的域名或用户名的发件人。

报告

Office 365高级威胁防护提供信息性报告,以便您查看保护状态并分析入侵威胁。 报告是一个单一视图,结合了有关检测到的威胁的信息,包括恶意电子邮件和其他恶意内容。 Office 365高级威胁防护和Exchange Online保护检测到的威胁显示在报告中。 报告显示了过去90天(可配置的最大期限)的信息。 分析报告后,您可以调整策略。

威胁调查与响应

如果您在一个拥有许多Office 365用户的大公司工作,您可能会因为需要处理大量安全警报而感到不知所措。基于属性对大量电子邮件进行排序是一项耗时的任务。Office 365威胁调查与响应可以帮助系统管理员和安全专家更高效地运作。您可以查看检测到的威胁并配置自动操作以减轻不同类型的威胁。您可以编写适用于检测到的威胁的操作手册,并在自动调查后审核和批准由Office 365高级威胁防护建议的操作或建议,以纠正威胁。

Microsoft 365许可证

与默认提供给Microsoft 365用户的Exchange Online保护不同,高级威胁防护适用于顶级订阅计划或可以单独购买。例如,即使Microsoft 365 E3也不包括高级威胁防护。

Microsoft Office 365高级威胁防护包含在以下订阅计划中:

- Microsoft 365 E5

- Microsoft 365 A5

- Microsoft 365 Business Premium

但是,您可以在以下订阅计划之上购买Office 365高级威胁防护许可证:

- Exchange Online计划1

- Exchange Online计划2

- Exchange Online Kiosk

- Exchange Online保护

- Microsoft 365 Business Basic

Microsoft 365 Business Standard - 微软365商业标准版

- 微软365企业版E1

- 微软365企业版E3

- 微软365企业版F3

- 微软365 A1

- 微软365 A3

如果您的订阅计划中不包含Office 365高级威胁防护,您可以根据每用户许可模型购买以下独立ATP订阅计划之一:

- 高级威胁防护计划1

- 高级威胁防护计划2

高级威胁防护配置

更新:Office 365高级威胁防护已于2020年9月更名为Microsoft Defender for Office 365。现在,要配置以下任何功能,您需要访问Defender门户。

让我们来看看如何配置Office 365高级威胁防护:

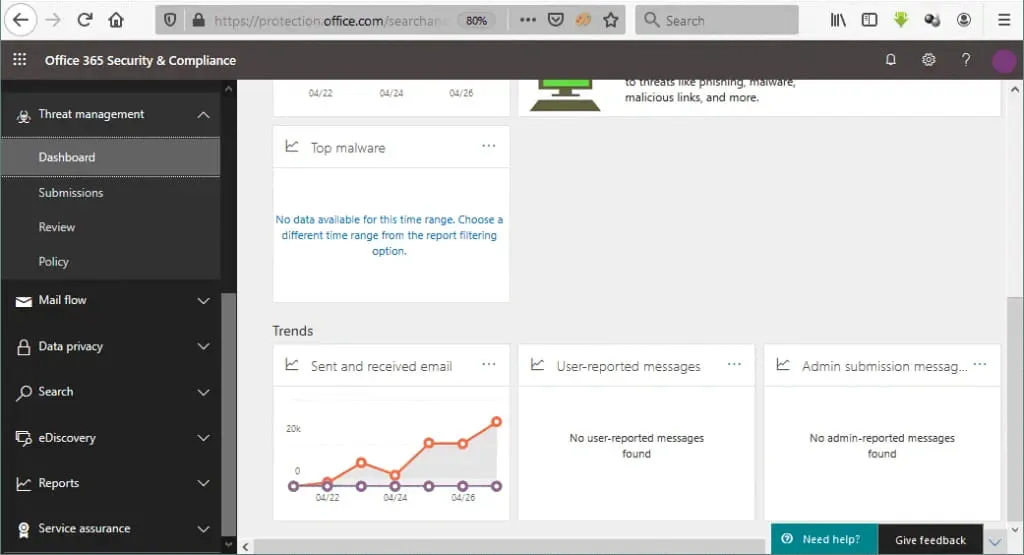

- 通过使用链接https://admin.microsoft.com打开Microsoft 365管理中心的网页界面,然后在窗口的左侧窗格中转到管理中心>安全。

作为替代方案,您可以打开直接链接到Microsoft365安全与合规管理中心的链接:https://protection.office.com

- 在左侧窗格中,点击威胁管理器,然后点击仪表板。

安全仪表板,也称为威胁仪表板,显示当前的威胁保护状态和链接到配置页面。

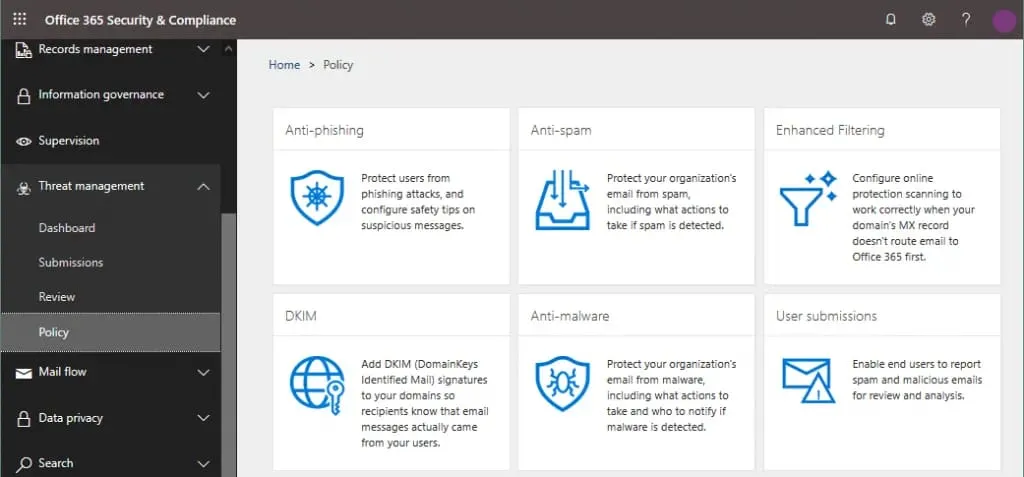

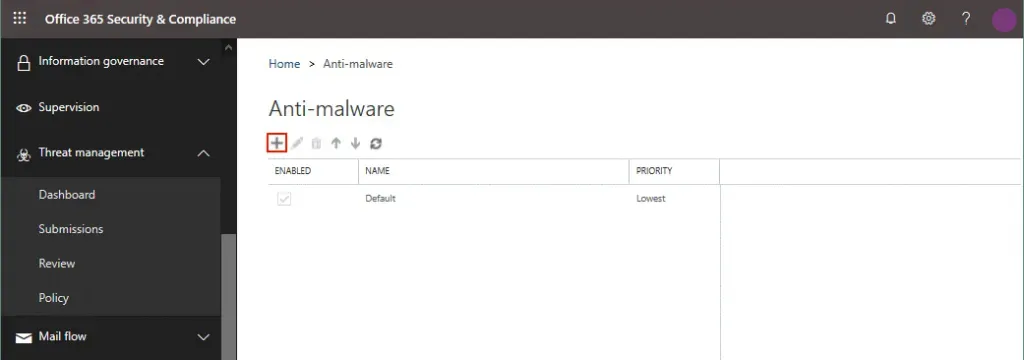

反恶意软件策略

在左侧窗格或导航窗格中点击策略,然后出现一个页面,您可以在其中查看、编辑和创建策略。您可以配置反钓鱼、反垃圾邮件和反恶意软件策略。让我们看看如何创建新的反恶意软件策略:

- 点击反恶意软件。

- 在打开的反恶意软件页面上,点击加号图标以创建新的Office365高级威胁保护反恶意软件策略。

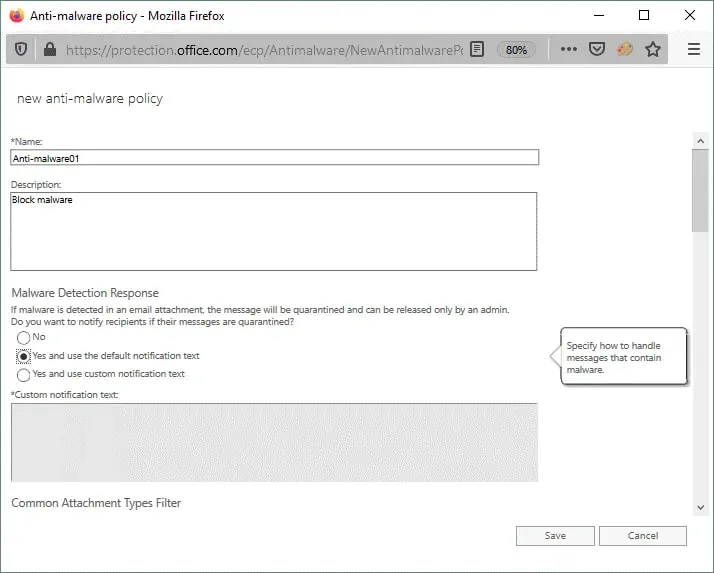

- A new pop-up window opens.

输入策略名称和描述,并定义其他策略选项,例如:

- 恶意软件检测响应

- 常见附件类型过滤器

- 恶意软件零小时自动清除

- 通知

最后,指定此策略适用于谁,然后点击保存。

策略现已创建,并显示在恶意软件页面上的策略列表中。

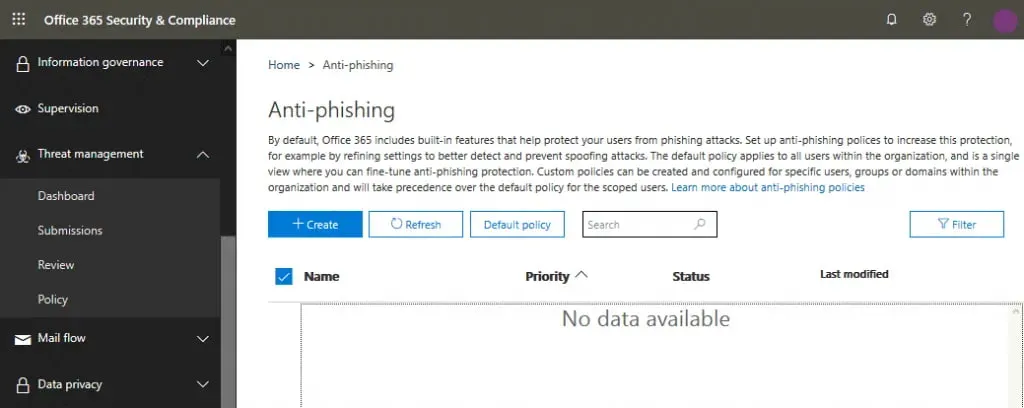

反钓鱼策略

反钓鱼策略的创建方式与反恶意软件策略略有不同:

- 前往威胁管理 > 策略并点击反钓鱼。

反钓鱼页面打开。如果您是第一次打开此页面,反钓鱼策略列表将为空。

- 点击+创建 按钮为Office365高级威胁防护创建一个新的反钓鱼策略。

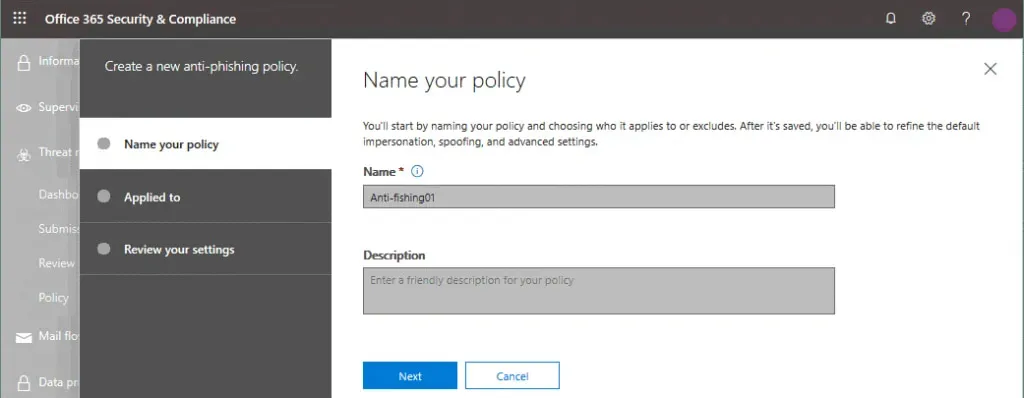

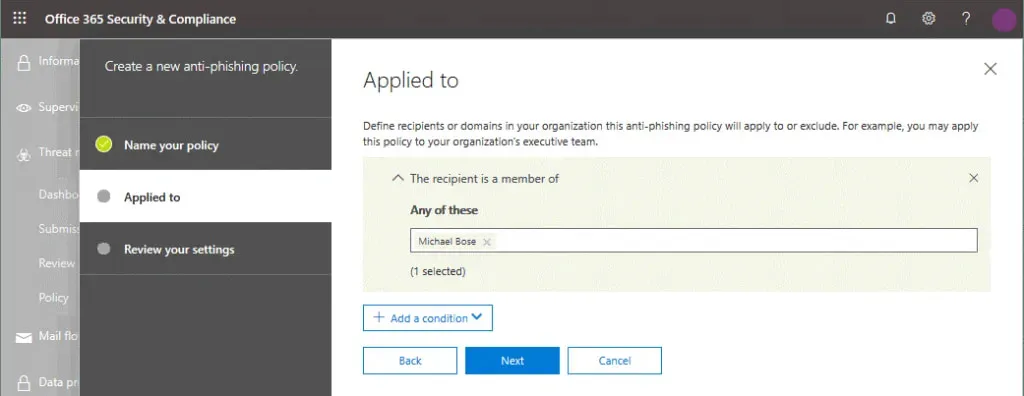

- A new policy wizard opens as a pop-up window. Complete all the steps in the wizard:

- 命名您的策略。为新的反钓鱼策略输入一个名称。您还可以输入描述。

- 应用到。定义组织中此策略将应用于或排除的收件人或域,通过添加条件和选择收件人。例如,您可以将策略应用于整个域、组成员资格或组和域的组合。然后点击下一步。

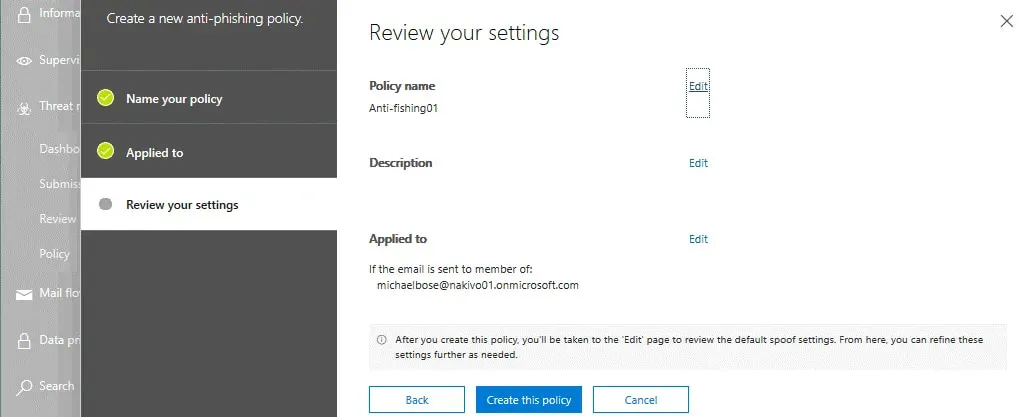

- 审查您的设置。检查您的设置并在需要时编辑它们。如果一切正确,点击创建此策略。

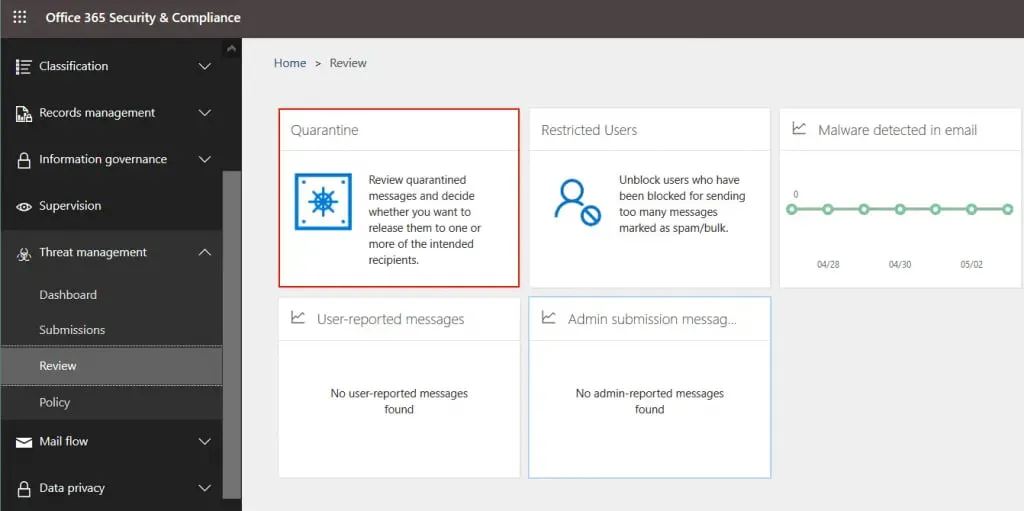

隔离

被分类为潜在危险的电子邮件消息和文件如果为Office365高级威胁防护使用了适当的设置,则会被移动到隔离区。前往威胁管理 > 审查 > 隔离打开隔离区。您也可以使用此直接链接:https://protection.office.com/quarantine

注意:隔离区可以由管理员或其他有权管理隔离区的用户访问。在Office365安全与合规中心中,隔离角色成员有权管理隔离区。

在隔离页面上,您可以通过单击所需列的标题来对结果进行排序。单击修改列以选择要显示的列。

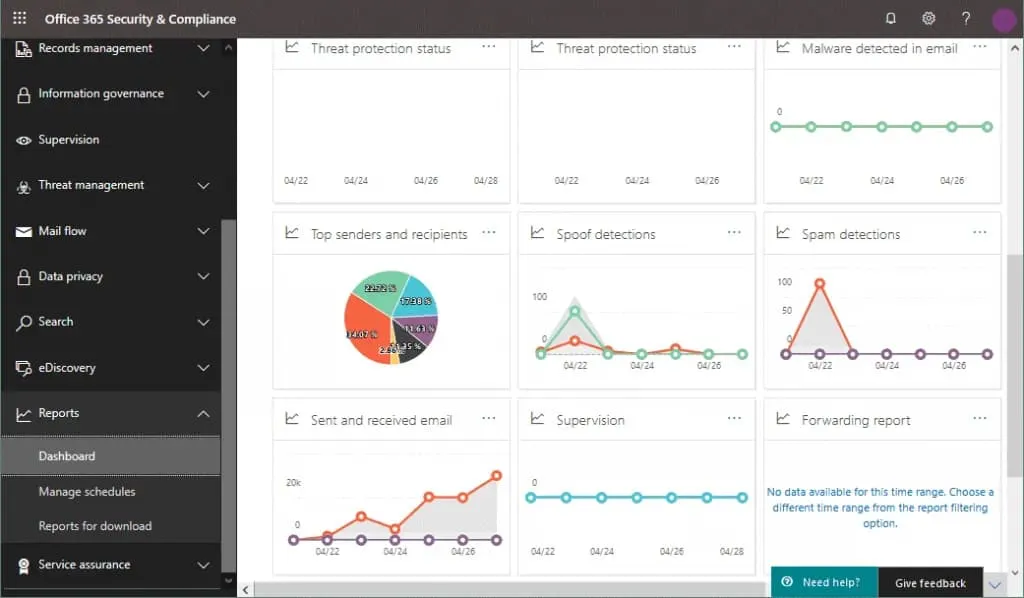

报告

报告对于查看您的Microsoft365环境的当前状态和统计信息非常有用。在Office365安全与合规管理中心的导航窗格中,单击报告 > 仪表板以查看带有图表和图形的仪表板。

在此页面上,您可以看到包括以下内容的摘要:

- 最近的可下载报告

- 前5个标签

- 过去90天的标签趋势

- 标签的应用方式

- 被归类为记录的标签

- Exchange传输规则

- 威胁保护状态

- 电子邮件中检测到的恶意软件

- 顶级恶意软件

- 顶级发件人和收件人

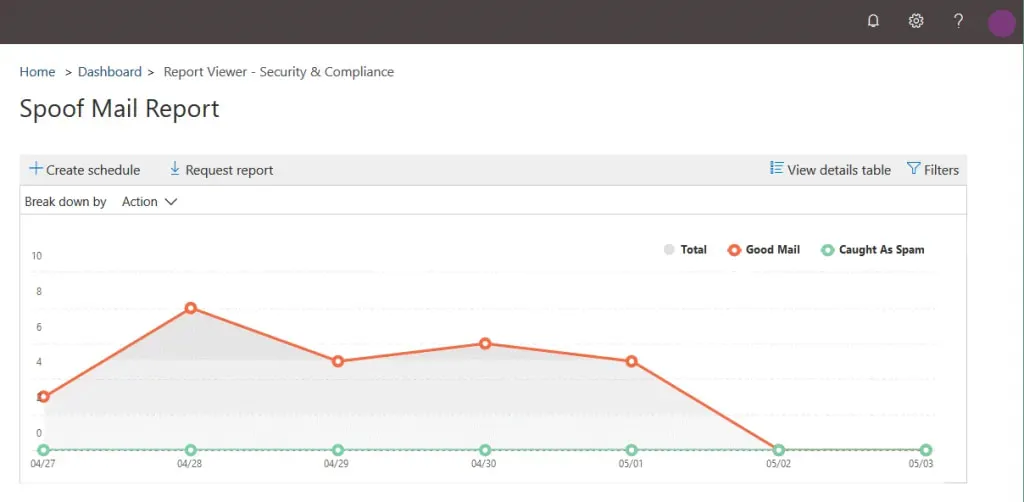

- 欺骗检测

- 垃圾邮件检测

- 被入侵的用户

- 发送和接收的电子邮件

- 监督

- 转发报告

- 连接器报告

- 加密报告

将鼠标悬停在图表上以查看更多信息。单击所需的图表或图表以全窗口模式打开并查看详细信息。单击欺骗检测后,将显示详细的欺骗邮件报告。

默认情况下,图表和图表上显示7天的时间段,但可以在设置中将此时间段增加到最多90天。Microsoft 365具有高级威胁防护的试用用户可以在报告中查看最多30天的数据。

结论

Office 365高级威胁防护与其他Microsoft 365服务(如OneDrive,SharePoint Online,Exchange Online,SharePoint Online和其他服务)集成。ATP帮助您保护电子邮件免受各种安全威胁,如有害链接,病毒和恶意软件。

但是,为了实现更高级别的数据保护,您应该使用专用解决方案(如NAKIVO Backup&Replication)备份所有Microsoft Office 365数据。NAKIVO解决方案允许您创建Microsoft 365数据的增量备份,并提供灵活的按时间点恢复。

Source:

https://www.nakivo.com/blog/microsoft-office-365-advanced-threat-protection-overview/