Распространяющееся по интернету вредоносное программное обеспечение заражает множество компьютеров каждый день по всему миру. Вредоносное программное обеспечение может приводить к повреждению данных и их утрате, что негативно отражается как на конкретном пользователе, так и на всей компании. Хакеры используют сложные техники и алгоритмы для реализации кражи личности и атак на вредоносное программное обеспечение.

Если вы используете виртуальные машины в облаке, они также могут быть подвержены риску. Поэтому важно защищать все машины от вредоносного программного обеспечения. Существуют различные способы заражения компьютеров вредоносным программным обеспечением, включая распространение злонамеренных файлов на общих ресурсах хранения, вложения в электронные письма, вредные ссылки и т. д. Эта запись блога объясняет, как вы можете защититься от вредоносного программного обеспечения при использовании резервного копирования Microsoft Office 365 и охватывает защиту от вредоносного программного обеспечения в Microsoft Office 365.

Основные категории вредоносного программного обеспечения

Во-первых, давайте узнаем, что такое вредоносное программное обеспечение и какие известны его типы. Понимание этого помогает определить стратегию защиты от вредоносного программного обеспечения.

Вирусы – это классическая форма вредоносного программного обеспечения. Вирус – это программа, которая заражает файлы для распространения и заражения других файлов и компьютеров. Зараженные файлы, используемые программами или зараженные исполняемые файлы, используются для распространения вируса. Вирус может быть кусочком вредоносного кода, который может быть прикреплен к соответствующим типам файлов, например, макросы в файле DOC могут содержать вредоносный код и заражать другие файлы и компьютеры. Компьютерный червь – это тип компьютерного вируса, который использует уязвимости программного обеспечения для распространения по сети и заражения файлов на других компьютерах. Например, Стукснет – один из самых известных компьютерных червей, который может атаковать ядерную электростанцию, чтобы предотвратить производство ядерного оружия.

Если вы замечаете, что ваш компьютер работает медленно, отсутствуют некоторые системные файлы вашей операционной системы, появляются ошибки или отсутствуют некоторые компоненты в графическом пользовательском интерфейсе операционной системы, вам следует проверить ваш компьютер на наличие вирусов.

Шпионское ПО – это еще один тип вредоносного программного обеспечения, используемого для кражи данных с компьютеров. Шпионское ПО – это нежелательное программное обеспечение, которое может собирать/красть введенные пароли, ключи безопасности, посещенные сайты, личные данные и сохраненные файлы. В шпионском ПО может содержаться программа-клавиатурный шпион. Затем украденные данные могут быть проданы рекламным компаниям или использованы для взлома учетных записей на разных компьютерах, сайтах или сервисах. Злоумышленники в киберпреступности могут украсть данные о кредитных картах и банковских счетах, используемых для оплаты через интернет, чтобы украсть деньги у своих жертв. Шпионское ПО часто трудно обнаружить, потому что оно разработано так, чтобы быть невидимым.

Шпионское ПО можно разделить на четыре типа:

- Рекламное ПО

- Троян

- Отслеживающие куки

- Системный мониторинг

Рансомвеare вероятно самый опасный тип маларева. Когда компьютер заражен рэнсомвером, рэнсомвеare начинает шифровать целевые типы файлов (например, JPG, DOC, XLS, MOV, AVI, VMDK, VHD, VDI) с длинным ключом шифрования. Шифрованные файлы являются поврежденными файлами, которые невозможно восстановить в большинстве случаев. После шифрования файлов рэнсомвеare требует, чтобы пользователь заплатил деньги за дешифровку файлов в ограниченный период времени. Однако в большинстве случаев восстановление файлов невозможно, так как они невозможно восстановить/дешифровать даже после оплаты. Нахождение дешифрующего ключа почти невозможно. Например, время, необходимое для взлома 128-битного ключа, составляет 500 миллиардов лет при текущем уровне производительности компьютеров. Таким образом, зашифрованные файлы являются необратимо поврежденными файлами в этом случае.

Шифрование файлов – это законная функция, встроенная в современные операционные системы, и поэтому антивирусы не могут обнаружить рэнсомвеare в всех случаях. Некоторые легкие версии рэнсомвера могут заблокировать операционную систему, изменив систему файлов и конфигурацию без повреждения других файлов на дисках. Однако сегодня этот тип рэнсомвера является исключением, а не правилом. Когда файлы повреждены рэнсомвером, вероятность восстановления файлов крайне низка. Самые эффективные методы предотвращения потери данных – preventive меры. Рекомендуется определить стратегию защиты от вредоносного программного обеспечения.

Как предотвратить заражение маларем

Общие рекомендации по предотвращению заражения маларем:

- Не скачивайте файлы из ненадежных и подозрительных источников

- Не нажимайте на всплывающие сообщения

- Не открывайте вложения в письмах от неизвестных отправителей

- Устанавливайте критические обновления безопасности для установленного программного обеспечения

- Используйте надежные пароли

- Храните сертификаты в безопасном месте

- Сохраняйте резервные копии ваших данных

Что касается защиты от вредоносных программ в Microsoft Office 365, помимо вышеупомянутых рекомендаций, вы можете использовать два подхода, дополняющих друг друга:

- Используйте Microsoft Office 365 Advanced Threat Protection и связанные функции для защиты от вредоносных программ

- Выполняйте резервное копирование Microsoft Office 365

Защита от вредоносных программ в Microsoft Office 365

Пользователи, рассматривающие возможность использования Microsoft Office 365, обычно спрашивают:

- Входит ли в Microsoft Office 365 защита от вирусов?

- Включает ли Microsoft Office 365 Exchange Online Protection?

- Безопасен ли Microsoft Office 365 от вымогателей?

Ответ – “Да”. Читайте информацию ниже, чтобы узнать больше.

Защита от вредоносных программ в Microsoft Office 365 обеспечивается тремя основными компонентами, которые интегрированы друг с другом:

- Microsoft Office 365 Advanced Threat Protection

- Microsoft Office 365 Exchange Online Protection

- Интеллектуальный анализ угроз Microsoft Office 365

Основные компоненты Microsoft Office 365 содержат множество более мелких функций, которые могут защитить пользователей Microsoft Office 365 от угроз. Эти угрозы включают самые популярные способы заражения вредоносными программами, такие как вредоносные ссылки или вложения в электронных сообщениях, отправленных от поддельных адресов отправителей, сообщения с зараженными вложениями и сообщения, содержащие сценарии или написанные с использованием социальных инженерийных техник. Распространение вредоносных программ через электронную почту является одним из самых популярных методов заражения жертв.

Теперь, когда вы знаете основные типы вредоносных программ, методы заражения и распространения вредоносных программ, давайте рассмотрим, как вы можете использовать встроенные компоненты и функции Microsoft для защиты от вредоносных программ в Microsoft Office 365.

Настройка защиты от вредоносных программ в Microsoft Office 365

Давайте рассмотрим, как настроить защиту от вредоносных программ в Microsoft Office 365 с помощью веб-интерфейса.

- Откройте центр администрирования безопасности и соответствия требованиям Microsoft Office 365, используя ссылку:

https://protection.office.com/

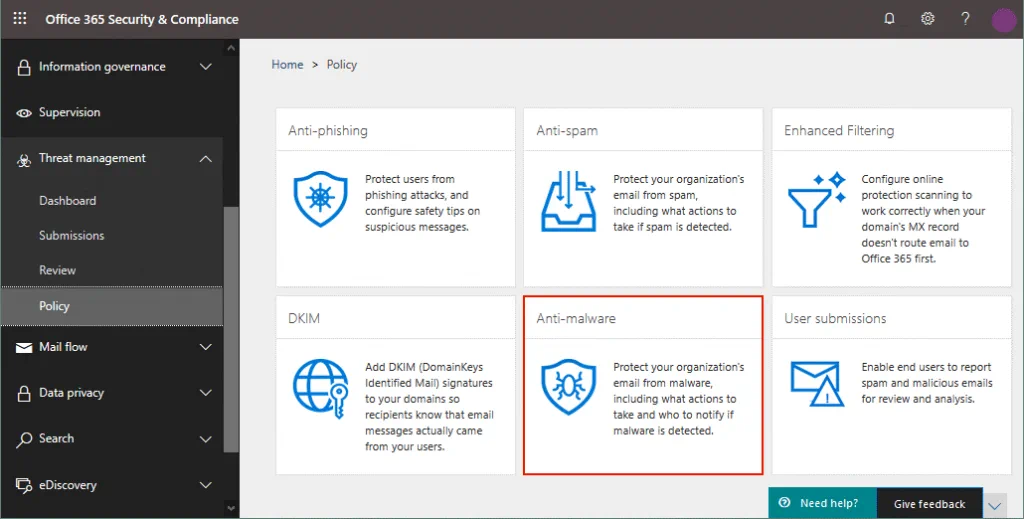

Вы также можете получить доступ к странице безопасности и соответствия требованиям Microsoft Office 365 из центра администрирования Microsoft 365. - В левой панели нажмите Управление угрозами, а затем нажмите Политики. Политики антивирусной защиты используются для управления настройками обнаружения вредоносных программ и их опциями уведомлений.

- На странице Политика нажмите Антивирус.

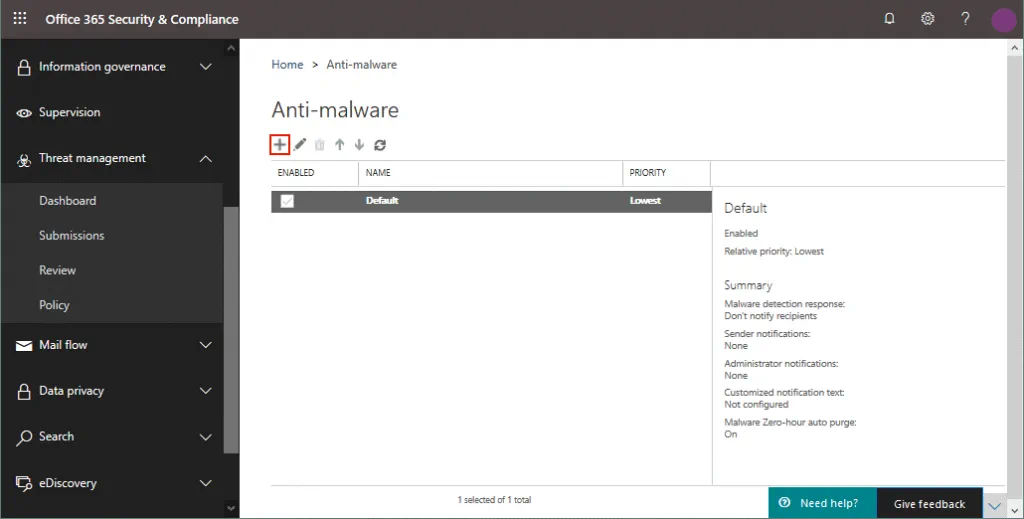

Теперь вы находитесь в центре защиты от вредоносных программ для Microsoft Office 365.

Теперь вы находитесь в центре защиты от вредоносных программ для Microsoft Office 365. - Вы можете увидеть стандартную политику, которую могут просматривать и редактировать администраторы, но ее нельзя удалить. Давайте создадим новую политику.

- Нажмите значок + для создания новой политики антивирусной защиты.

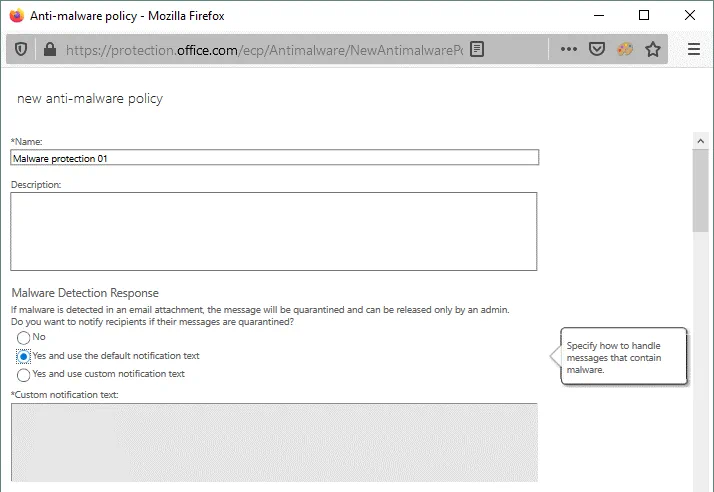

- A new window opens. You should enter a policy name and description. Settings are grouped in multiple sections.

Ответ на обнаружение вредоносных программ

Опция ответа на обнаружение вредоносных программ позволяет уведомлять получателей, если в вложениях электронной почты обнаружена вредоносная программа. По умолчанию эта опция отключена, и получатели не уведомляются автоматически при обнаружении вредоносных программ, а сообщение электронной почты перемещается в карантин. Вы можете включить автоматические уведомления получателей, используя одну из предложенных опций:

- Да, и используйте стандартное уведомление

- Да, и используйте настраиваемое уведомление

Если вы включите уведомления, используя первый вариант со стандартным текстом уведомления, все вложения будут удалены из доставленного электронного письма. Удаленные вложения будут заменены файлом Текст предупреждения о вредоносном ПО.txt, содержащим следующую информацию:

Обнаружено вредоносное ПО в одном или нескольких вложениях, включенных в это электронное письмо.

Действие: Все вложения были удалены.

<Имя оригинального вредоносного вложения> <Результат обнаружения вредоносного ПО>

Если вы выберете использовать настраиваемый текст уведомления, ваш настраиваемый текст заменит стандартный текст в файле Текст предупреждения о вредоносном ПО.txt, прикрепленном к электронному письму, вместо изолированных или удаленных вредоносных файлов.

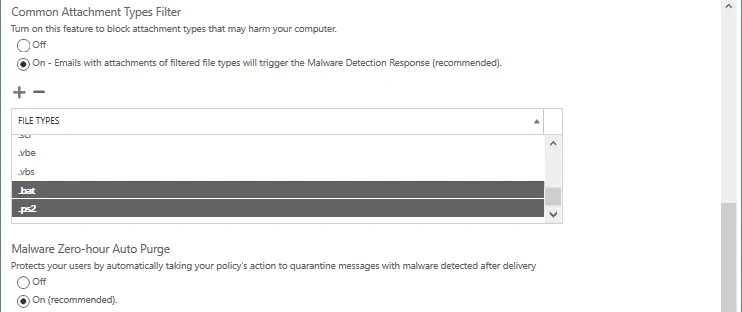

Фильтр Общих Типов Вложений

Этот фильтр позволяет блокировать некоторые типы файлов с соответствующими расширениями, которые могут представлять угрозу. Рекомендуется блокировать исполняемые файлы, такие как EXE, BAT, COM, CMD, PS1, SH, RPM, JS, DMG, VBS и другие. Используется лучшее возможное определение типа файла независимо от расширения файла. По умолчанию Фильтр Общих Типов Вложений отключен, и вам следует включить его вручную, выбрав соответствующий вариант (см. скриншот ниже).

Нажмите значок +, чтобы добавить типы файлов, которые должны блокироваться при обнаружении в электронных письмах.

По умолчанию, выбраны ACE, ANI, APP, DOCM, EXE, JAR, REG, SCR, VBE и VBS.

Автоматическая очистка вредоносных программ в момент обнаружения

Автоматическая очистка вредоносных программ в момент обнаружения (ZAP) перемещает вредоносные сообщения электронной почты после того, как эти сообщения были доставлены в почтовые ящики Exchange Online. Эта функция включена по умолчанию и рекомендуется оставлять эту функцию включенной для защиты от вредоносных программ Microsoft Office 365.

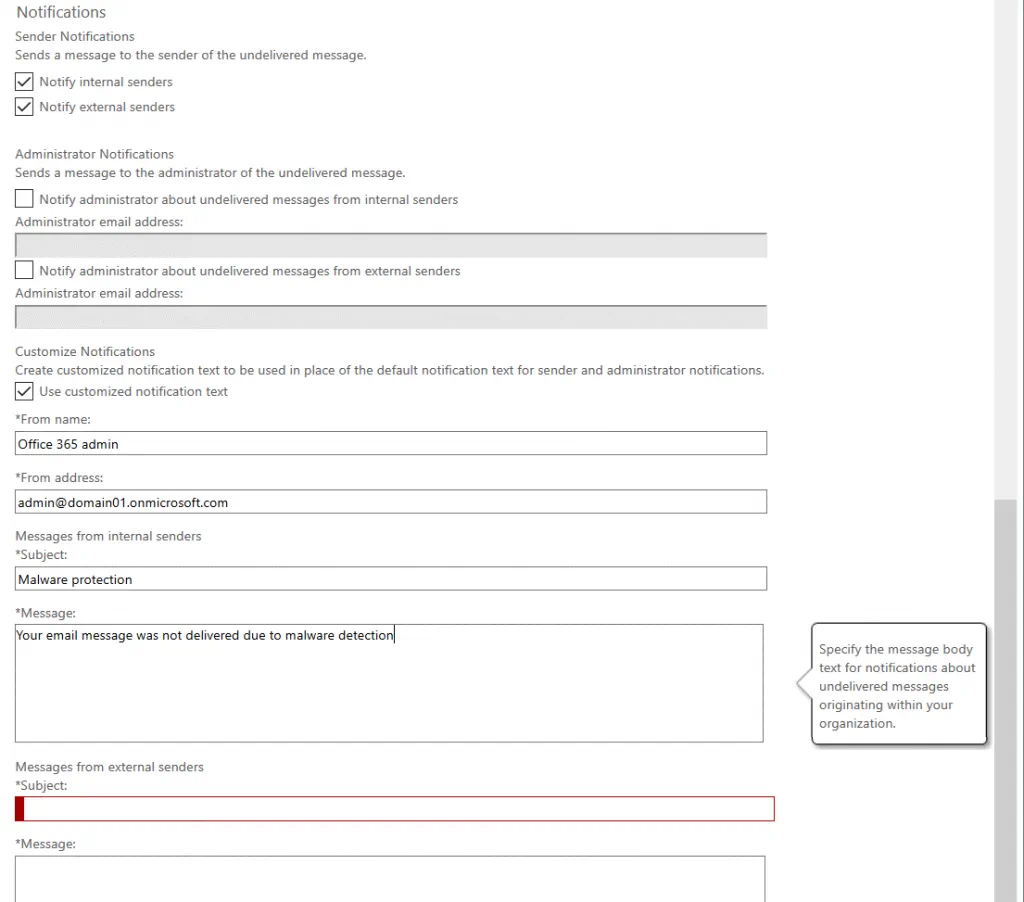

Уведомления

Уведомления отправителя позволяют уведомить отправителя, если сообщение не было доставлено из-за обнаружения вредоносных программ и перемещения сообщения в карантин. По умолчанию этот параметр отключен. Чтобы включить уведомления отправителя, выберите соответствующий флажок, чтобы уведомить внутренних отправителей и/или уведомить внешних отправителей (см. скриншот ниже). Внутренние отправители – это отправители в вашей организации, а внешние отправители – это отправители вне вашей организации, которые используют другое доменное имя.

Текст дефолтного уведомления содержит информацию:

От: Postmaster [email protected]

Тема: Невозможно доставить сообщение

Это сообщение было создано автоматически программным обеспечением доставки почты. Ваше электронное сообщение не было доставлено адресатам, так как была обнаружена вредоносная программа. Все вложения были удалены.

Вы также можете настроить отправку уведомлений администратору не доставленного сообщения от внутренних и внешних отправителей.

Настройка уведомлений позволяет установить имя, учетную запись электронной почты, тему электронного письма и текст для уведомлений, которые должны быть установлены для внутренних и внешних отправителей.

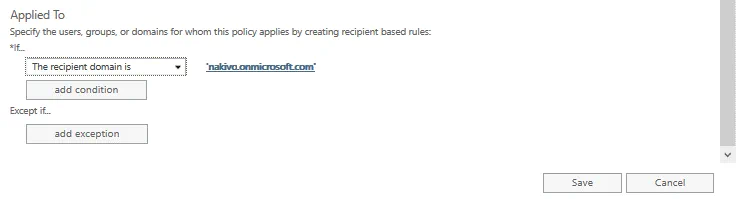

Применяется к

Фильтры получателей позволяют определять условия и исключения для получателей. Они определяют пользователей, для которых применяется политика. Вы можете указать пользователей, группы или домены, используя условия:

- Получатель (выберите одну или несколько учетных записей электронной почты)

- Домен получателя (выберите один или несколько доменов)

- Получатель является членом (вы можете выбрать групповую учетную запись электронной почты, содержащую несколько пользователей)

Можно установить несколько условий и исключений. Одни и те же условия или исключения используют логику ИЛИ, а разные условия или исключения используют логику И. Например:

- domain1.com или domain2.com

- [email protected] и член [email protected]

Таким образом, в разделе Если нажмите на раскрывающееся меню и выберите нужный вариант, затем нажмите добавить условие. Еще раз нажмите добавить условие, чтобы добавить второе условие.

После этого в разделе Исключение, если нажмите добавить условие и добавьте нужные условия исключения. Вы можете добавить несколько исключений в политику антивредоносной защиты.

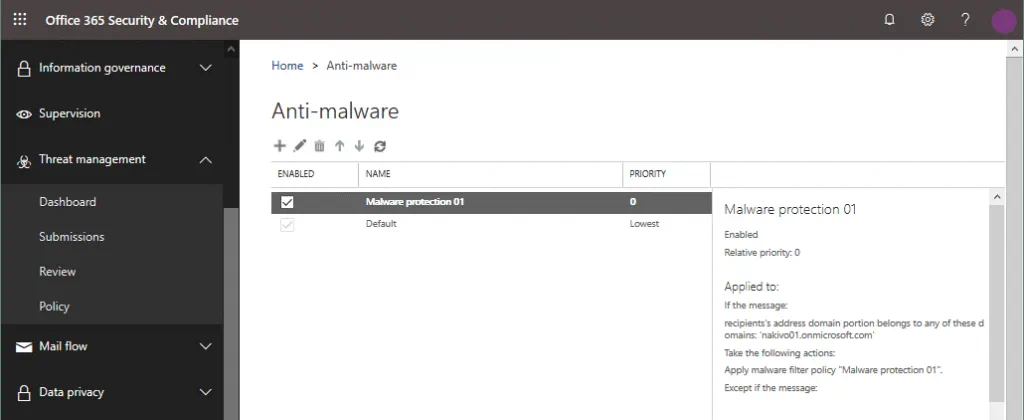

Нажмите Сохранить, чтобы сохранить настройки и создать новую политику антивредоносной защиты для защиты от вредоносных программ в Microsoft Office 365.

Теперь созданная политика антивирусной защиты отображается в списке политик на странице политики антивирусной защиты. Вы можете включить, отключить, изменить и удалить политики. Если вы хотите отключить политику, вы должны снять флажок рядом с названием политики. Если вы хотите переместить политику вверх или вниз в списке для изменения порядка (приоритета) политик, вы должны щелкнуть по политике и нажать значки стрелок в веб-интерфейсе. Дважды щелкните по названию политики, чтобы отредактировать политику. Политика в верхней части списка имеет самый высокий приоритет.

Вы можете проверить свои политики антивирусной защиты, настроенные для защиты от вредоносных программ Microsoft Office 365, отправив тестовое письмо с особым прикрепленным файлом, используемым для проверки антивирусов. Создайте файл EICAR.TXT и добавьте эту строку в этот файл:

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

Эта строка должна быть единственной строкой в текстовом файле. Размер файла после сохранения должен составлять 68 байт. Сохраните этот файл, создайте новое сообщение электронной почты, прикрепите файл IECAR.TXT и отправьте это сообщение пользователю в вашем домене, используемому для Microsoft Office 365.

Защита от спама и вредоносных программ Microsoft Office 365 должна отфильтровать это электронное письмо и отправить уведомление в соответствии с настройками вашей политики и параметрами реагирования на обнаружение вредоносного программного обеспечения (весь текст сообщения может быть удален или удалено вложение).

Защита от вредоносных программ с использованием резервного решения

Еще одна предотвращающая стратегия защиты ваших данных при использовании Microsoft Office 365 – выполнение резервного копирования данных.

Прочтите наши блог-посты о резервном копировании OneDrive, SharePoint и Exchange Online, чтобы узнать больше.

Вы можете выполнять резервное копирование данных Microsoft Office 365, помимо использования возможностей защиты от вредоносного программного обеспечения Microsoft Office 365, предоставленных компанией Microsoft.

Заключение

Защита от вредоносного программного обеспечения важна для каждого пользователя и всей компании. В этом блог-посте описаны общие рекомендации по защите от вредоносного программного обеспечения и объяснено, как использовать защиту от вредоносного программного обеспечения Microsoft Office 365. Защита Microsoft Office 365 включает три основных компонента и множество функций. Вы должны настраивать правила и политики в веб-интерфейсе центра администрирования Microsoft Office 365 в соответствии с вашими требованиями и политикой безопасности. Microsoft также предоставляет сервис, который можно использовать для отправки подозрительных файлов на анализ вредоносного программного обеспечения.

Source:

https://www.nakivo.com/blog/microsoft-office-365-malware-protection-guide/