Como Configurar e Gerenciar a Política de Senhas do Active Directory. As organizações precisam de uma política de senha forte agora mais do que nunca, com o aumento nos ataques cibernéticos em todo o mundo. Infelizmente, os hackers usam usuários e administradores para acessar redes corporativas, o que resulta em violações de segurança e falhas de conformidade. Este artigo aborda o desenvolvimento e a manutenção de uma política de senha (AD) do Active Directory sólida e eficiente.

Vamos começar com Como Configurar e Gerenciar a Política de Senhas do Active Directory.

Como Configurar e Gerenciar a Política de Senhas do Active DirectoryAD .

Antes de começarmos, vamos ver por que precisamos impor senhas fortes em nosso ambiente AD.

Como os Ataques Comprometem Senhas Corporativas

Impor senhas fortes no Active Directory passwords é crucial para garantir a segurança da rede da sua organização. Os atacantes exploram senhas fracas ou fáceis de adivinhar para obter acesso não autorizado a informações sensíveis, comprometer contas de usuário e realizar atividades mal-intencionadas, como roubo de dados ou sabotagem. Por outro lado, senhas fortes tornam muito mais difícil para os atacantes quebrar ou adivinhar a senha e obter acesso não autorizado.

Alguns dos métodos que os adversários empregam para comprometer senhas corporativas:

- Ataque de força bruta: Os hackers utilizam ferramentas para inserir inúmeras senhas potenciais para uma determinada conta de usuário até que encontrem a que funciona em um ataque de força bruta.

- Ataque de dicionário: Este ataque de força bruta envolve testar palavras do dicionário como senhas potenciais.

- Ataque de spray de senhas: Este ataque usa muitas contas de usuário para testar a eficácia de senhas comuns, conhecido como “ataque de spray de senhas”.

- Ataque de fornecimento de credenciais: Este ataque usa sistemas automatizados para enviar listas de credenciais a vários sites de login de empresas, conhecidos como “ataques de fornecimento de credenciais”.

- Raspagem de informações: Este ataque é a prática de adversários coletando o máximo de informações possível sobre um alvo para invasão antes de testar senhas criadas com essas informações.

Visualização e edição da Política de Senhas do Active Directory

As organizações necessitam de uma robusta política de senhas do Active Directory para se protegerem contra essas ameaças. As políticas de senhas especificam os critérios de criação de senhas, como o comprimento mínimo, a complexidade (por exemplo, se um caractere especial é necessário) e a frequência das alterações de senha.

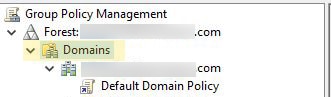

Os administradores configuram uma política de senha de domínio usando o Objeto de Política de Grupo da Política de Grupo Padrão do Domínio (GPO), que possui configurações que se aplicam a todos os objetos de domínio. Consulte ou modifique este GPO da seguinte maneira:

- Acesse a Consola de Gerenciamento de Política de Grupo (GPMC).

- Expanda a pasta Domínios e selecione o domínio para o qual deseja acessar a política.

3. Clique em Objetos de Política de Grupo.

4. Clique com o botão direito do mouse na pasta Política de Domínio Padrão e selecione Editar.

5. Navegue até a seção Política de Senha sob Configuração do Computador, depois navegue até Políticas > Configurações de Windows > Configurações de Segurança > Políticas de Conta.

Alternativamente, podemos acessar nossa política de senha de domínio executando o seguinte comando PowerShell:

Get-ADDefaultDomainPasswordPolicyLembre-se de que quaisquer alterações que fizermos em uma política de senha padrão de domínio afetarão todas as suas contas. O Active Directory Administrative Center (ADAC) em Windows Server nos permite projetar e administrar políticas de senha com granularidade mais fina. Além disso, recomendamos contra a criação de um novo GPO e a conexão da nova política a um OU.

Melhore sua Segurança do Active Directory & Azure AD

Experimente nossa solução gratuitamente, com acesso a todos os recursos. – Mais de 200 modelos de relatórios de AD disponíveis. Personalize facilmente seus próprios relatórios de AD.

Entendendo as Configurações de Política de Senha do AD

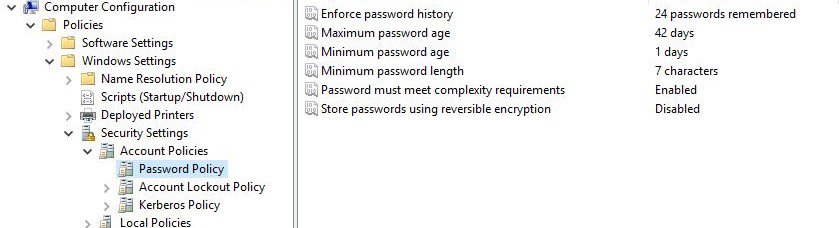

Entender as configurações de política de senha do AD é essencial para qualquer organização que deseja manter uma postura de segurança forte e manter seus dados e recursos sensíveis seguros. Temos seis opções de política de senha listadas abaixo, juntamente com seus valores padrão:

- Impor histórico de senha — O valor padrão é 24. Determina quantas senhas únicas um usuário deve criar antes de poder usar uma senha anterior. Essa política reduz o risco de senhas comprometidas.

- Período máximo de senha — O padrão é 42.Especifica o período mínimo antes que um usuário altere sua senha novamente. Ele impede o reuso de senha imediatamente.

- Período mínimo de senha — O valor padrão é um dia.A duração de uma senha antes que um usuário altere esse parâmetro especifica isso. Uma restrição de idade mínima impede que os usuários mudem constantemente suas senhas para contornar a configuração “Impor histórico de senha” e reutilizar imediatamente uma senha favorita.

- Comprimento mínimo de senha —O valor padrão é 7. Determina o número mínimo de caracteres para uma senha. Senhas mais longas são mais seguras, mas podem levar a bloqueios e riscos de segurança, se escritas.

- Requisitos de complexidade — O valor padrão é Habilitado. Especifica os tipos de caracteres que uma senha deve incluir, como letras maiúsculas ou minúsculas, caracteres numéricos e caracteres não alfanuméricos.

- Armazenar senhas usando criptografia reversível — O valor padrão é Desabilitado. Se habilitado, os invasores fazem logon na rede, se eles decifram a criptografia.

Configurando Políticas de Senha de Granularidade Fina

Apenas criamos uma política de senha para cada domínio nas iterações anteriores do AD. No entanto, os administradores agora definem várias regras de senha para melhor atender às necessidades do negócio graças às políticas de senha de granularidade fina (FGPP). Por exemplo, devemos exigir que as contas de administrador utilizem senhas mais fortes do que as contas de usuário padrão. Além disso, devemos definir nossa estrutura organizacional de forma cuidadosa, para que seja mapeado para nossas políticas de senha desejadas.

Embora definamos a política de senha de domínio padrão dentro de um GPO, também configuramos os FGPPs nas configurações de senha de objetos (PSOs). Precisamos alterar a política padrão de domínio para modificar a política de senha.

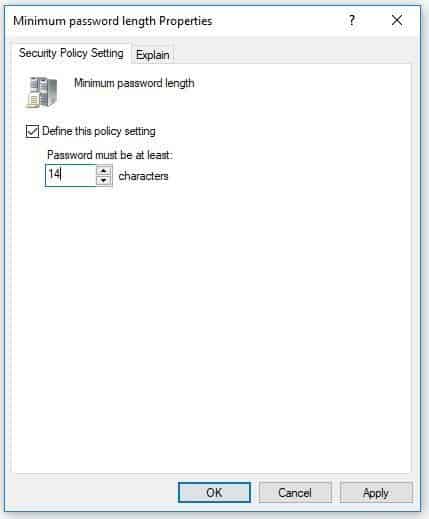

A partir do nosso último passo anterior, vamos tentar clicar duas vezes na configuração que você deseja modificar, como Comprimento Mínimo da Senha.

Melhores Práticas de Política de Senha

Para melhorar a segurança do Active Directory, recomenda-se seguir as melhores práticas de política de senhas. Além disso, também devemos ter uma política de bloqueio de conta configurada para bloquear usuários após muitas tentativas falhas de login. Abaixo estão as melhores práticas de política de senhas a partir das diretrizes da Microsoft, CIS e NIST security benchmarks.

Diretrizes de Senha da Microsoft

Essas configurações são deMicrosoft’s Security Compiance Toolkit.Este toolkit fornece configurações recomendadas de GPO da Microsoft.

- Impor Histórico de Senhas: 24

- Máximo de idade da senha: não definido

- Mínimo de idade da senha: não definido

- Comprimento mínimo da senha: 14

- A senha deve atender a complexidade: Ativado

- Armazenar senhas usando criptografia reversível: Desativado

Nota: A Microsoft abandonou as políticas de expiração de senha a partir da linha de base de segurança 1903.

Diretrizes de Senha do Benchmark CIS

Essas configurações são do Benchmark CIS. O centro para segurança na internet é uma organização sem fins lucrativos que desenvolve diretrizes e benchmarks de segurança.

- Histórico de senhas aplicado: 24

- Idade máxima da senha: 60 dias ou menos

- Duração mínima da senha: 1 ou mais

- Comprimento mínimo da senha: 14

- A senha deve atender a complexidade: Habilitado

- Armazenar senhas usando criptografia reversível: Desabilitado

Diretrizes de Senha NIST SP 800-63

A federal organization called the National Institute of Standards (NIST) is responsible for issuing guidelines and specifications for managing digital IDs. Special Publication 800-63B covers the standards for strong passwords. The most recent version of SP 800-63B is Revision 3, released in 2017 and revised in 2019.

Essas recomendações fornecem às empresas uma base sólida para estabelecer uma infraestrutura vital para a segurança das senhas. O NIST oferece as seguintes sugestões:

- Defina um comprimento mínimo de senha de oito (8) caracteres para senhas geradas pelo usuário e seis para geradas por máquina.

- Permitir usuários criar senhas até um tamanho máximo de 64 caracteres.

- Permitir o uso de quaisquer caracteres ASCII/Unicode nas senhas.

- Proibir senhas contendo caracteres sequenciais (“12345” ou “qwerty”) ou repetidos (“ffff”).

- Evite exigir mudanças frequentes de senha, pois isso resulta em usuários fazendo alterações incrementais facilmente adivinháveis em suas senhas ou anotando-as. Em vez disso, considere usar listas de senhas proibidas, promover senhas longas e impor autenticação multifatorial autenticação (MFA) para maior segurança, conforme recomendado pelos mais recentes padrões NIST 800-63B e pesquisa recente.

Microsoft, CIS e NIST são todas organizações respeitáveis que orientam a configuração de políticas de senha. As diretrizes da Microsoft são baseadas em práticas recomendadas e recomendações para seus produtos de software, enquanto o CIS fornece um benchmark para configurações padrão de segurança do setor. Por outro lado, o NIST fornece orientação detalhada e atualizada sobre políticas de senha que muitas organizações usam amplamente.

É importante notar que cada diretriz pode ter recomendações diferentes com base em vários fatores, incluindo o tamanho da organização, setor e requisitos específicos de segurança. Portanto, é essencial revisar cada diretriz e selecionar a que melhor se alinha às necessidades da sua organização.

Obrigado por ler Como Configurar e Gerenciar a Política de Senha do Active Directory. Vamos concluir o artigo.

Como Configurar e Gerenciar a Política de Senhas do AD Conclusão

Em conclusão, configurar e gerenciar uma política de senhas para o Active Directory é crucial para garantir a segurança da rede de nossa organização. Ao implementar uma política de senhas forte e fazer cumprir alterações regulares de senhas, reduzimos o risco de acesso não autorizado e protegemos informações sensíveis. Lembre-se de escolher uma complexidade de senha adequada, definir configurações de bloqueio de conta e expiração de senha, e revisar e atualizar regularmente nossa política de senhas para acompanhar as ameaças de segurança em evolução.

Com essas melhores práticas em vigor, fortalecemos a postura de segurança de nossa organização e nos protegemos contra possíveis violações de segurança.

Source:

https://infrasos.com/how-to-setup-and-manage-active-directory-password-policy/