Práticas Recomendadas de Política de Grupo – Configurações de Segurança do GPO. Embarcar em uma administração de rede eficaz exige uma compreensão apurada das Objetos de Política de Grupo (GPOs). Esta exploração se concentra nas configurações de segurança do GPO, desvendando princípios fundamentais e estratégias para fortalecer ambientes do Active Directory. Este artigo discute mais sobre várias práticas recomendadas de Política de Grupo.

Práticas Recomendadas de Política de Grupo – Configurações de Segurança do GPO

Certas configurações de Política de Grupo simples, quando configuradas corretamente, têm o potencial de reduzir o risco de violações de dados. Melhorando a segurança e o comportamento operacional dos computadores em nossa organização é alcançado ajustando as configurações no registro do computador por meio da Política de Grupo. Esta ferramenta poderosa nos permite restringir o acesso do usuário a recursos específicos, executar scripts e realizar tarefas rotineiras, como impor uma página inicial designada para cada usuário na rede.

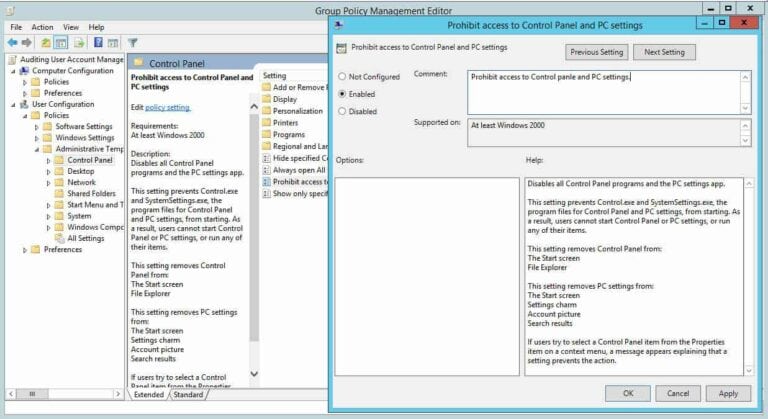

Moderação de Acesso ao Painel de Controle

Estabelecer limites no Painel de Controle de um computador cria um ambiente empresarial mais seguro. Através do Painel de Controle, controlamos todos os aspectos de nosso computador. Portanto, ao moderar quem tem acesso ao computador, mantemos os dados e outros recursos seguros. Execute as seguintes etapas:

- No Editor de Gerenciamento de Política de Grupo (aberto para uma GPO criada pelo usuário), navegue até Configuração do Usuário>Modelos Administrativos>Painel de Controle.

- Dê um clique duplo na Política Proibir acesso ao Painel de Controle e configurações do PC no painel direito para revelar suas propriedades.

- Selecione Habilitado entre as três opções.

- Clique Aplicar e OK.

Evite que o Windows Armazene o Hash do Gerenciador de LAN

O Windows gera e armazena senhas de conta de usuário em hashes. O Windows gera tanto um hash do LAN Manager (hash LM) quanto um hash do Windows NT (hash NT) das senhas. Ele os armazena no banco de dados local do Gerenciador de Contas de Segurança (SAM) ou no Active Directory.

O hash LM é fraco e susceptível a hacking. Portanto, devemos evitar que o Windows armazene um hash LM de nossas senhas. Siga as etapas a seguir para fazer isso:

- Localize Opções de Segurança emConfiguração do Computador>Configurações do Windows>Configurações de Segurança>Diretivas Locais na janela do Editor de Gerenciamento de Diretiva de Grupo que apareceu para uma GPO personalizada.

- Na área de trabalho à direita, clique duas vezes emNão armazenar o valor do hash do gerenciador LAN na próxima alteração de senha.

- Selecione a caixa de seleção Definir esta configuração de política e clique em Habilitado.

- Clique em Aplicar e OK.

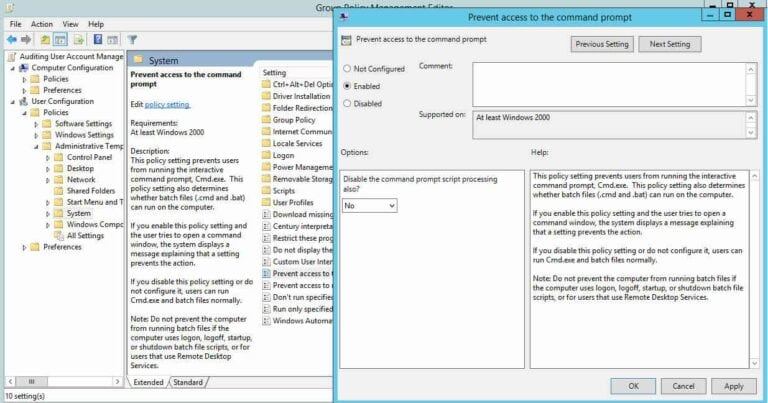

Controlar o Acesso ao Prompt de Comando

Usamos prompts de comando para executar comandos que dão acesso de alto nível aos usuários e evitam outras restrições no sistema. Portanto, para garantir a segurança dos recursos do sistema, é prudente desativar o Prompt de Comando.

Depois de desativar o Prompt de Comando e alguém tentar abrir uma janela de comando, o sistema exibe uma mensagem informando que algumas configurações impedem essa ação. Execute as seguintes etapas:

- Na janela do Editor de Gerenciamento de Diretiva de Grupo (aberto para uma GPO personalizada), vá para Configuração do Usuário>Configurações do Windows>Políticas>Modelos Administrativos>Sistema.

- Na área de trabalho à direita, clique duas vezes em Impedir o acesso ao prompt de comando política.

- Clique em Habilitado para aplicar a política.

- Clique em Aplicar e OK.

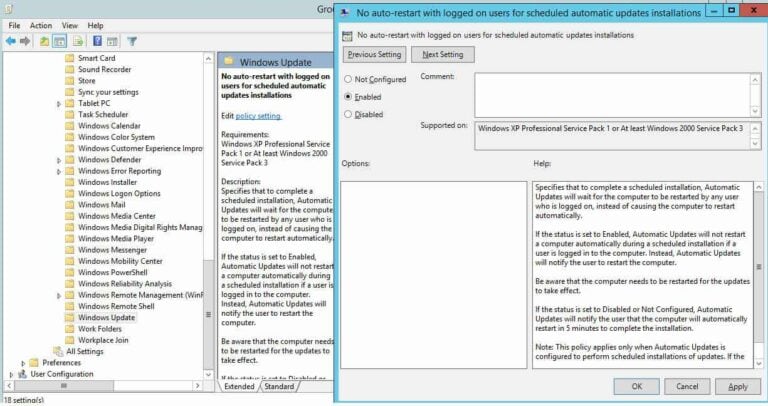

Desativar Reinicializações Forçadas do Sistema

Reiniciar um sistema à força é frequente. Por exemplo, nos encontramos em uma situação em que precisamos usar nosso computador. Uma notificação aparece no Windows nos informando que uma atualização de segurança requer que reiniciemos nosso sistema.

O computador muitas vezes reinicia sozinho, e perdemos trabalhos essenciais não salvos se ignorarmos o alerta ou demorarmos para reagir. Para desativar a continuação forçada através do GPO, siga as seguintes etapas:

- Para acessar Atualização do Windows, navegue até Configuração do Computador>Modelos Administrativos>Componente do Windows na janela Editor de Gerenciamento de Diretivas de Grupo que foi aberta para uma GPO personalizada.

- Na janela da direita, clique duas vezes emNão reiniciar automaticamente com usuários logados para instalações de atualizações automáticas agendadas política.

- Clique emHabilitado para habilitar a política.

- Clique emAplicar eOK.

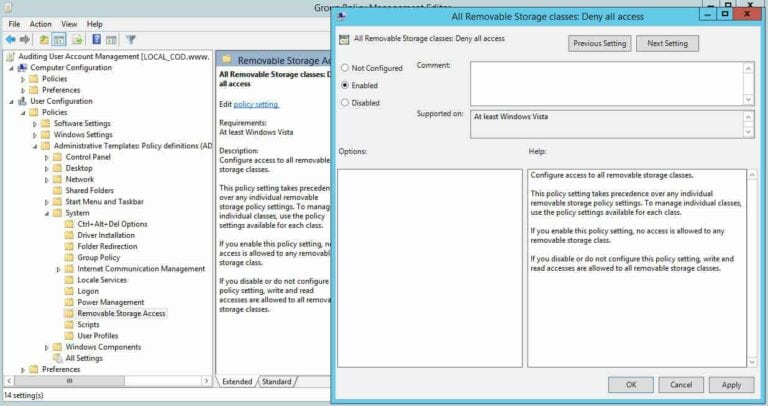

Desativar Unidades de Mídia Removível

As unidades de mídia removível são muito propensas a infecções e também podem conter um vírus ou malware. Se um usuário conectar uma unidade infectada a um computador em rede, isso afeta toda a rede. Da mesma forma, DVDs, CDs e até mesmo unidades de disquete, apesar de quão antigos sejam, ainda são propensos a infecções.

Portanto, é melhor desativar completamente todas essas unidades. Siga as etapas a seguir para fazê-lo:

- No Editor de Group Policy Management (aberto para um GPO personalizado), acesse Configuração do Usuário>Modelos de Política>Configurações do Sistema>Acesso ao armazenamento removível.

- No painel direito, clique duas vezes na política Todas as classes de armazenamento removível: Negar todos os acessos .

- Clique em Ativado para habilitar a política.

- Clique em Aplicar eOK.

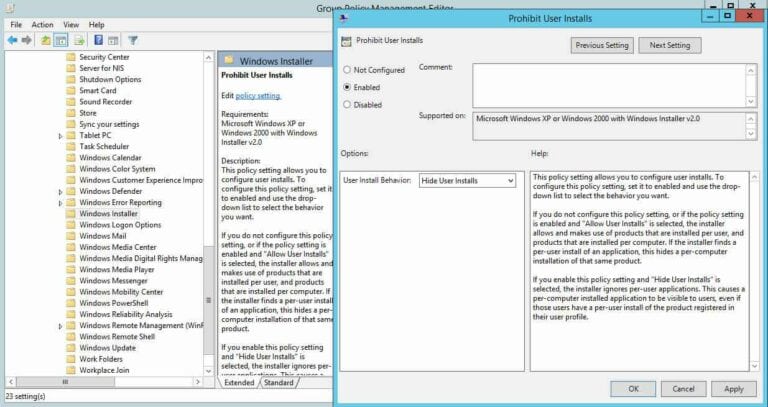

Restrição de Instalações de Software

Quando damos aos usuários a liberdade de instalar software, eles podem instalar aplicativos indesejáveis que comprometam nosso sistema. Geralmente, os administradores de sistema têm que fazer manutenção e limpeza de tais sistemas rotineiramente. É aconselhável impedir instalações de software através da Group Policy:

- No Editor de Group Policy Management (aberto para um GPO personalizado), acesse Configuração do Computador>Modelos de Política>Componentes do Windows>Windows Installer.

- Na janela da direita, clique duas vezes na política Proibir Instalação de Usuário.

- Clique em Habilitado para habilitar a política.

- Clique em Aplicar e em OK.

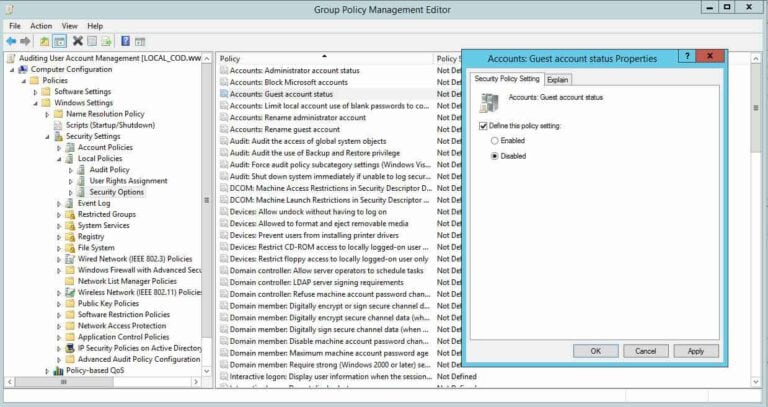

Desativar Conta de Convidado

Através de uma conta de convidado, os usuários têm acesso a dados sensíveis. Tais contas concedem acesso a um computador com Windows e não exigem uma senha. Habilitar esta conta significa que qualquer pessoa pode abusar do acesso aos nossos sistemas.

Felizmente, podemos desativar essas contas por padrão. É melhor verificar se este é o caso em nosso ambiente de TI, pois, se esta conta estiver habilitada em nosso domínio, desativá-la impede que as pessoas abusem do acesso:

- No Editor de Gerenciamento de Política de Grupo (aberto para um GPO personalizado), vá para Configuração do Computador>Configurações do Windows>Configurações de Segurança>Políticas Locais>Opções de Segurança.

- No painel direito, dê um duplo clique na política “Status da conta da conta de convidado”..

- Marque a caixa de seleção “Definir esta configuração de política” e clique em “Desabilitado”.

- Clique em “Aplicar” e “OK”.

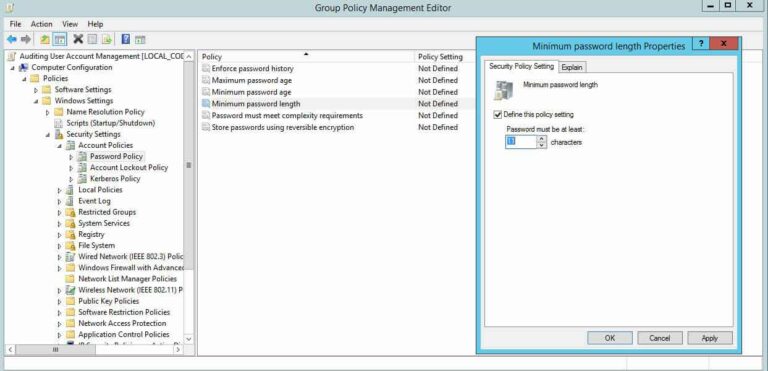

Defina o comprimento mínimo da senha para limites mais altosDefina o comprimento mínimo da senha para limites mais altos. Por exemplo, para contas elevadas, devemos definir senhas com pelo menos 15 caracteres, e para contas regulares, pelo menos 12 caracteres. Definir um valor menor para o comprimento mínimo da senha cria um risco desnecessário. A configuração padrão é “zero” caracteres, então devemos especificar um número:

- Na janela Editor de Gerenciamento de Diretiva de Grupo (aberta para uma GPO personalizada), vá paraConfiguração do Computador>Configurações do Windows>Configurações de Segurança>Políticas de Conta>Política de Senhas.

- Dê um duplo clique na política Comprimento mínimo de senha no painel direito e escolha a caixa de seleção Definir esta configuração de política.

- Especifique um valor para o comprimento da senha.

- Clique emAplicar eOK.

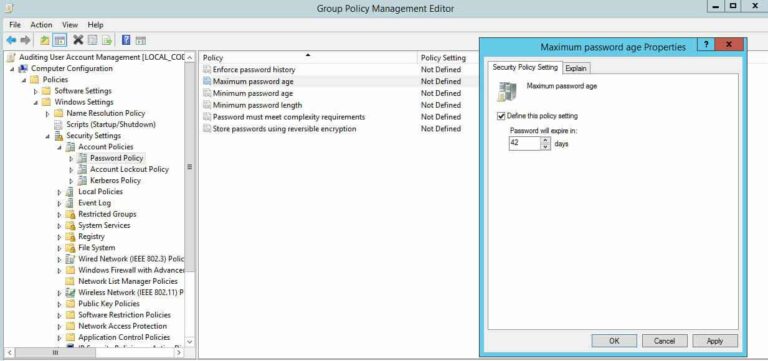

Defina a Idade Máxima da Senha para Limites Inferiores

Se definirmos a idade de expiração da senha para um período longo, os usuários só precisarão alterá-la ocasionalmente, o que significa que é mais provável que uma senha possa ser roubada. Períodos de expiração de senha mais curtos são sempre preferíveis.

O Windows define a idade máxima padrão da senha para 42 dias. A captura de tela a seguir mostra a configuração de política para configurarIdade Máxima da Senha. Execute as seguintes etapas:

- Vá para Configuração do Computador>Configurações do Windows>Configurações de Segurança>Políticas de Conta>Política de Senhas na caixa do Editor de Gerenciamento de Diretiva de Grupo que aparece (aberta para uma GPO personalizada).

- No painel direito, clique duas vezes na política Idade máxima da senha.

- Selecione a caixa de seleção Definir esta configuração de política e especifique um valor.

- Clique em Aplicar e OK.

Desativar a Enumeração de SID Anônima

O Active Directory atribui um número único a todos os objetos de segurança no Active Directory, incluindo Usuários, Grupos e outros, chamados de números de Identificadores de Segurança (SID). Em versões mais antigas do Windows, os usuários podiam consultar os SIDs para identificar usuários e grupos essenciais. Hackers exploram essa disposição para obter acesso não autorizado a dados.

Por padrão, essa configuração está desativada. Garanta que continue desativada. Execute as seguintes etapas:

- Navegue até Configuração do Computador>Políticas>Configurações do Windows>Configurações de Segurança>Políticas Locais>Opções de Segurança na janela do Editor de Gerenciamento de Diretiva de Grupo.

- Dê um duplo clique em Acesso à Rede no painel direito.Não permitir a enumeração de contas SAM e a comunicação anônima configurações de políticas.

- Escolha Habilitado e em seguida clique em Aplicar e OK para salvar as configurações.

Se conseguirmos configurar corretamente essas configurações de Política de Grupo, a segurança da nossa organização será automaticamente melhorada. Esta lista pode não estar completa, mas é um ótimo guia inicial para reforçar a segurança em nosso ambiente de domínio.

Boas Práticas de Política de Grupo – Conclusão das Configurações de Segurança de GPO

Source:

https://infrasos.com/group-policy-best-practices-gpo-security-settings/