グループポリシーのベストプラクティス – GPOセキュリティ設定。効果的なネットワーク管理の実行には、グループポリシーオブジェクト(GPO)の理解が不可欠です。この探求では、GPOセキュリティ設定に焦点を当て、基本的な原則と戦略を解き明かして Active Directory環境を強化します。この記事では、複数のグループポリシーのベストプラクティスについても説明します。

グループポリシーのベストプラクティス – GPOセキュリティ設定

正しく構成された場合、特定のシンプルなグループポリシー設定は、データ漏洩のリスクを軽減する可能性があります。セキュリティの強化 組織内のコンピューターの操作規範は、グループポリシーを介してコンピューターのレジストリ設定を調整することで達成されます。この強力なツールを使用すると、特定のリソースへのユーザー アクセスを制限、スクリプトを実行、定型作業を実行できます。たとえば、ネットワーク上のすべてのユーザーに指定されたホームページを適用するなどです。

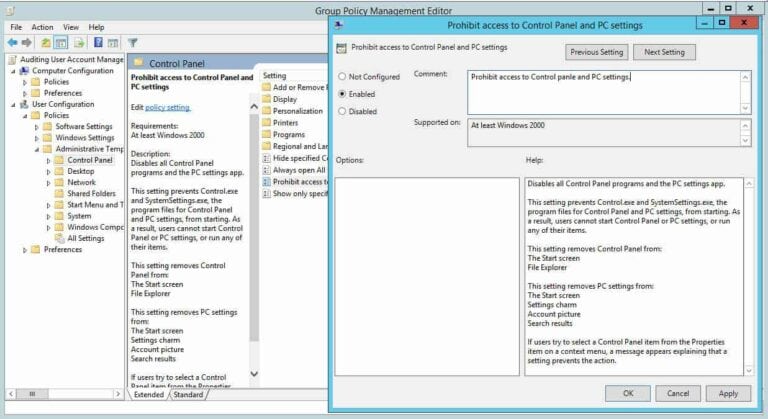

コントロールパネルへのアクセスの調整

コンピュータのコントロールパネルへの制限を設定することで、より安全なビジネス環境を作ることができます。コントロールパネルを通じてコンピュータのすべての側面を制御します。そのため、コンピュータへのアクセスを制限することで、データやその他のリソースを安全に保ちます。以下の手順を実行します:

- グループポリシー管理エディター(ユーザー作成のGPO用に開かれた)で、ユーザー構成>管理用テンプレート>コントロールパネルに移動します。

- 右ペインの コントロールパネルとPCの設定へのアクセスを禁止するポリシー をダブルクリックすると、そのプロパティが表示されます。

- 3つのオプションから有効を選択します。

- クリック適用 および OK。

LAN Managerハッシュの保存を防止

Windowsはユーザーアカウントのパスワードをハッシュ値で生成して保存します。WindowsはパスワードのLAN Managerハッシュ(LMハッシュ)とWindows NTハッシュ(NTハッシュ)の両方を生成します。これらはローカルのSecurity Accounts Manager(SAM)データベースまたはActive Directoryに保存されます。

LMハッシュは弱く、ハッキングのリスクが高いです。したがって、WindowsがパスワードのLMハッシュを保存しないようにする必要があります。次の手順を実行してください:

- コンピューターの構成>Windowsの設定>セキュリティの設定>ローカルポリシー で、カスタムGPO用に表示されたグループポリシー管理エディターウィンドウでセキュリティオプションを見つけます。

- 右ペインで、次回のパスワード変更時にLAN Managerハッシュ値を保存しない ポリシーをダブルクリックします。

- このポリシー設定を定義する チェックボックスを選択し、有効 をクリックします。

- 適用 と OK をクリックします。

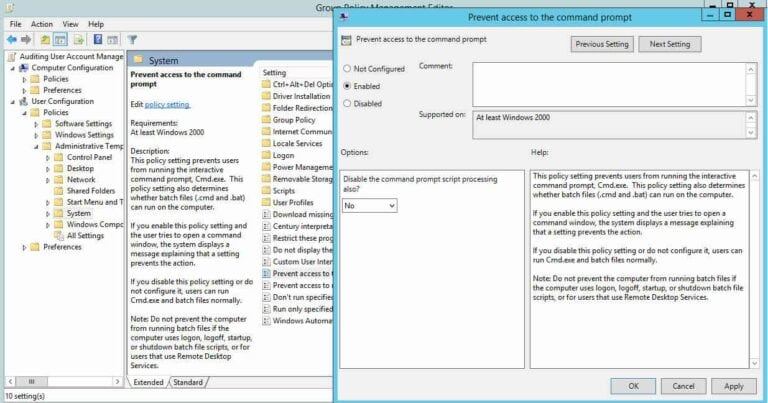

コマンドプロンプトへのアクセス制御

コマンドプロンプトを使用して、ユーザーに高レベルのアクセス権を与え、システム上の他の制限を回避します。したがって、システムリソースのセキュリティを確保するためには、コマンドプロンプトを無効にすることが賢明です。

コマンドプロンプトを無効にした後、誰かがコマンドウィンドウを開こうとすると、システムはこの操作を妨げるいくつかの設定があるというメッセージが表示されます。以下の手順を実行してください:

- カスタムGPO用に開いたGroup Policy Management Editorのウィンドウで、ユーザー構成>Windows設定>ポリシー>管理用テンプレート>システムに移動します。

- 右ペインで、コマンドプロンプトへのアクセスを防止ポリシーをダブルクリックします。

- ポリシーを適用するには、有効をクリックします。

- クリック適用 and OK。

Also Read Windows Serverのセキュリティイベントを監視および監査する方法

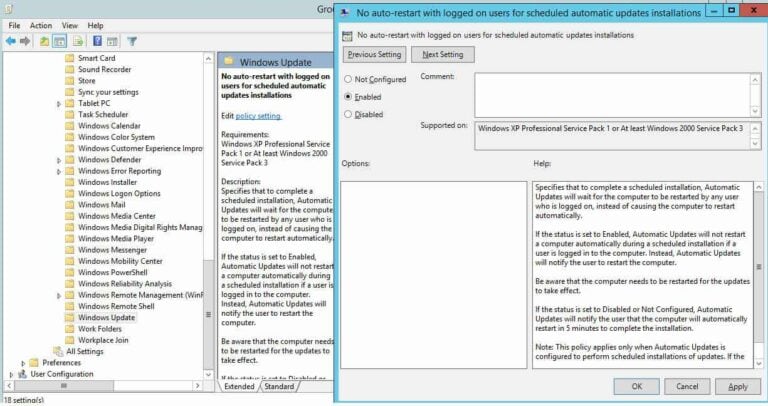

強制的なシステム再起動を無効にする

システムを強制的に再起動することは頻繁です。たとえば、コンピュータを使用する必要があるシナリオに自分自身を見つけます。 Windowsに通知が表示され、セキュリティ更新プログラムによりシステムを再起動する必要があることが通知されます。

コンピュータはしばしば自動的に再起動し、アラートを無視するか反応に時間がかかると、重要な保存されていない作業が失われます。強制的な継続を無効にするには、GPOを介して次の手順を実行してください。

- Windows Updateにアクセスするには、カスタムGPO用に開かれたGroup Policy Management Editorウィンドウで、Computer Configuration>Administrative Templates>Windows Componentに移動します。

- 右ペインで、スケジュールされた自動更新のインストールのためのログオンユーザーによる自動再起動なしポリシーをダブルクリックします。

- ポリシーを有効にするには、有効をクリックします。

- 適用をクリックし、OKをクリックします。

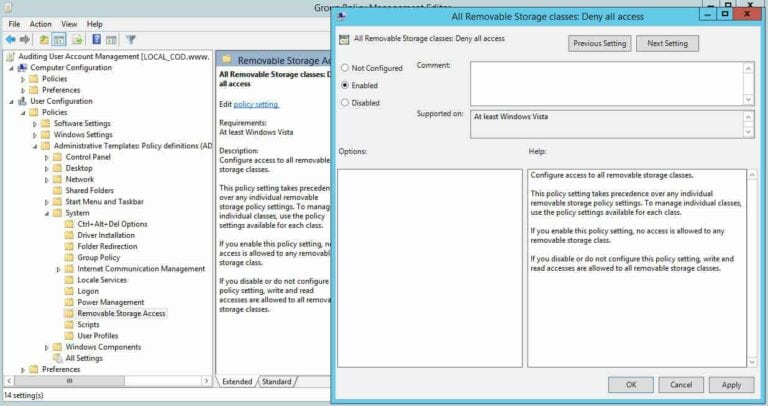

リムーバブルメディアドライブの使用を禁止

リムーバブルメディアドライブは感染しやすく、ウイルスやマルウェアが含まれている可能性があります。ユーザーが感染したドライブをネットワークコンピューターに挿入すると、ネットワーク全体に影響を与えます。同様に、DVD、CD、さらにはフロッピードライブも感染しやすいです。

そのため、これらのドライブを完全にオフにするのが最善です。次の手順を実行してください:

- Group Policy Management Editorウィンドウ(カスタムGPO用に開いた)で、User Configuration>Policies>Administrative Templates>System>Removable Storage Accessに移動します。

- 右ペインで、全てのリムーバブルストレージクラス:全アクセスを拒否ポリシーをダブルクリックします。

- ポリシーを有効にするには、有効をクリックします。

- 適用とOKをクリックします。

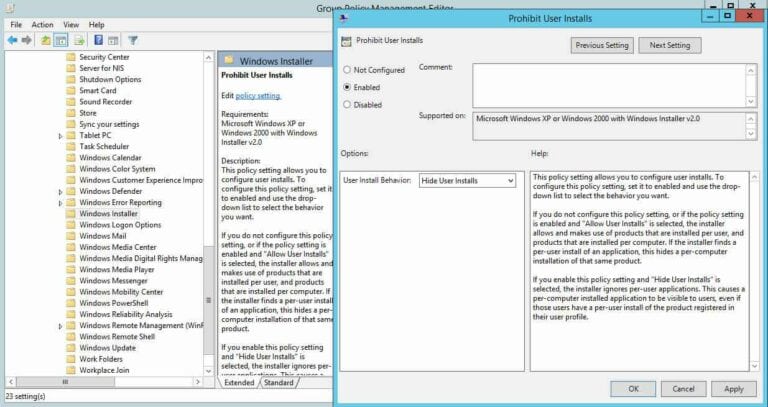

ソフトウェアのインストールの制限

ユーザーにソフトウェアのインストールの自由を与えると、システムに影響を与える望ましくないアプリケーションをインストールする可能性があります。システム管理者は通常、そのようなシステムのメンテナンスとクリーニングを定期的に行う必要があります。グループポリシーを使用してソフトウェアのインストールを防止することが望ましいです。

- Group Policy Management Editor(カスタムGPO用に開いた)で、Computer Configuration>Administrative Templates>Windows Component>Windows Installerに移動します。

- 右ペインで、ユーザーインストールを禁止ポリシーをダブルクリックします。

- ポリシーを有効にするには、有効をクリックします。

- 適用とOKをクリックします。

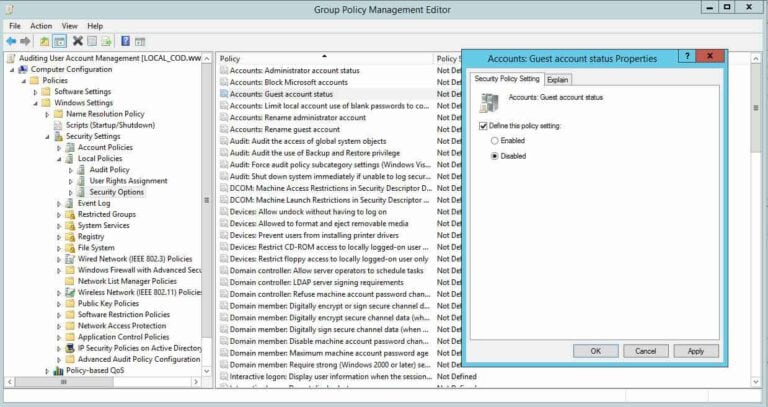

ゲストアカウントを無効にする

ゲストアカウントを介して、ユーザーは機密データにアクセスできます。このようなアカウントはWindowsコンピュータにアクセス権を与え、パスワードを必要としません。このアカウントを有効にすると、誰もが私たちのシステムへのアクセスを誤用および濫用する可能性があります。

幸いなことに、これらのアカウントをデフォルトで無効にすることができます。このアカウントがドメインで有効になっている場合は、このアカウントを無効にすることで、人々がアクセスを濫用するのを防ぐことができます。

- グループポリシー管理エディタ(カスタムGPOで開かれた)で、コンピューターの構成>Windowsの設定>セキュリティの設定>ローカルポリシー>セキュリティオプションに移動します。

- 右ペインで、アカウント:ゲストアカウントの状態 ポリシーをダブルクリックします。

- このポリシー設定を定義 チェックボックスを選択し、無効 をクリックします。無効をクリックします。

- 適用 とOK をクリックします。OKをクリックします。

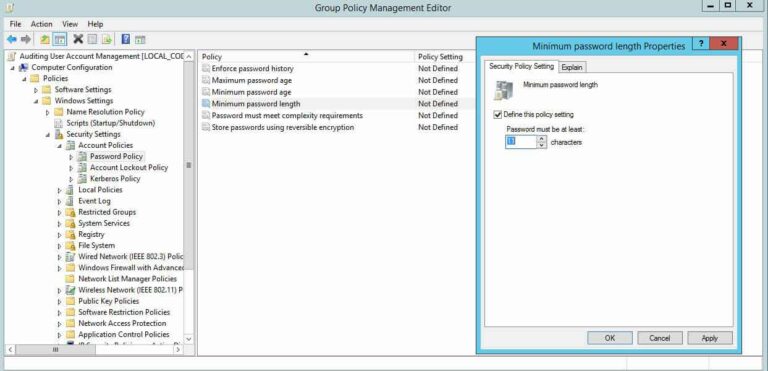

最小パスワード長をより大きな制限に設定

最小パスワード長をより大きな制限に設定します。たとえば、昇格されたアカウントの場合、パスワードを少なくとも15文字に設定し、通常のアカウントの場合、少なくとも12文字に設定する必要があります。最小パスワード長の値を低く設定すると、不必要なリスクが生じます。デフォルト設定は「ゼロ」文字なので、数値を指定する必要があります:

- カスタムGPOで開いたGroup Policy Management Editorウィンドウで、コンピュータの構成>Windowsの設定>セキュリティの設定>アカウントポリシー>パスワードポリシーに移動します。

- 右側のペインで、最小パスワード長度ポリシーをダブルクリックし、このポリシー設定のチェックボックスを選択します。

- パスワードの長さの値を指定します。

- 適用をクリックし、OKをクリックします。

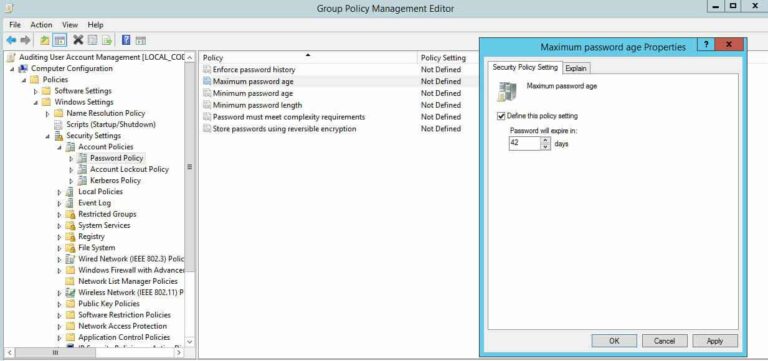

最大パスワード有効期限を下限に設定する

パスワードの期限を長く設定すると、ユーザーはたまにしか変更しないため、パスワードが盗まれる可能性が高くなります。短いパスワードの有効期限が常に好まれます。

Windowsはデフォルトで最大パスワード有効期限を42日に設定しています。以下のスクリーンショットは、最大パスワード有効期限のポリシー設定を構成するための手順を示しています。

- ゴー コンピュータ構成>Windows設定>セキュリティ設定>アカウントポリシー>パスワードポリシー グループポリシー管理エディターの表示されるボックス (カスタムGPO用) へ移動してください。

- 右ペインで、パスワード有効期限 ポリシーをダブルクリックします。

- このポリシー設定を定義 チェックボックスを選択し、値を指定します。

- 適用 とOK.

匿名SID列挙を無効にする

Active Directoryでは、Active Directory内のセキュリティオブジェクトに一意の数字を割り当てる、セキュリティ識別子 (SID) Numbers があります。古いWindowsバージョンでは、ユーザーがSIDsを照会して、重要なユーザーやグループを特定できました。ハッカーはこの提供を利用して、データへの不正なアクセスを得る可能性があります。

既定で、この設定は無効になっています。この状態をそのままにしておいてください。以下の手順を実行してください:

- 次に進みますコンピュータの構成>ポリシー>Windowsの設定>セキュリティの設定>ローカルのポリシー>セキュリティ オプション を Group Policy Management Editor ウィンドウで開きます。

- 右ペインで ネットワーク アクセス をダブルクリックします。SAM アカウントの列挙と匿名での通信を許可しない ポリシー設定を選択します。

- を選択し、次に 適用 をクリックし、その後 適用 と OK をクリックして設定を保存します。

これらのグループ ポリシー設定を正しく設定すると、組織のセキュリティが自動的に向上します。このリストは完全ではないかもしれませんが、ドメイン環境でセキュリティを強化するための素晴らしいスタートガイドです。

グループ ポリシーのベスト プラクティス – GPO セキュリティ設定の結論

ネットワーク環境のセキュリティと効率を強化するうえで、グループ ポリシーの複雑なベスト プラクティスを理解することは重要な基盤となります。これらのガイドラインに従うことで、管理者はシステムの復元力を高めるだけでなく、組織全体で一貫性があり標準化された構成を保証することができます。デジタル環境が進化する中、これらのベスト プラクティスを採用することが、データ保護、運用上の信頼性の向上、効果的なネットワーク管理のための強固な基盤を維持するために不可欠となります。

Source:

https://infrasos.com/group-policy-best-practices-gpo-security-settings/