Shodan은 인터넷에 연결된 장치를 발견하는 검색엔진입니다. 이 글에서 우리는 그것이 왜 가치 있는 도구이자 потенциаль한 위협인지 살펴봅니다.

“검색엔진”이라는 용어를 들으면, Google, Bing, Yahoo를 떠올릴 것입니다. 대부분의 우리에게 익숙한 이러한 플랫폼은 우리가 웹사이트, 이미지, 뉴스를 찾는 데 도움을 줍니다.

그러나 대부분의 사람들이 들어보지 못한 다른 검색엔진이 있습니다. 그리고 그것은 훨씬 더 강력하고 위험하습니다. 그것은 Shodan입니다.

Shodan은 온라인 장치의 데이터베이스로, 그 중 많은 것들은 공개되지 않을 것입니다. Shodan의 무서운 점은 당신의 장치도 가지고 있을 수 있다는 것입니다.

Shodan이 무엇인지, 어떻게 동작하는지, 왜 그것이 가치 있는 도구이자 potenital threat인지 살펴보겠습니다.

Shodan은 무엇인가?

Shodan은 인터넷에 연결된 장치를 발견하는 검색엔진입니다. 이에는 간단한 웹캠과 라우터에서 복잡한 산업 제어 시스템까지 모든 것이 포함됩니다.

傳統的 검색엔진은 웹사이트를 색인합니다. Shodan은 인터넷을 스캔하고 IP 주소, 열린 포트, 기타 공개적으로 사용할 수 있는 데이터를 기반으로 장치를 목록으로 만듭니다.

Shodan은 특정 프로토콜을 사용하여 인터넷을 스캔하여 연결된 장치를 식별합니다. 그것은 장치에 대한 모든 정보를 수집합니다.

이러한 정보는 IP 주소, 개방 포트, 그리고 사용하고 있는 소프트웨어 버전을 포함합니다. 이 데이터는 사용자가 데이터베이스에 대한 조회를 허용하여 검색 가능하게 만들어집니다. Shodan의 UI나 CLI 도구를 사용하여 특정 종류의 기기 또는 취약성을 찾을 수 있습니다.

이제 Shodan을 웹 인터페이스와 명령 行으로 사용하는 方法을 보겠습니다.

Shodan Web Interface 사용법

Shodan.io로 가고 account를 생성하십시오. 계정 없이도 일부 search가 가능하지만, 대부분의 기능을 사용하기 위해서는 로그인이 필요합니다.

또한, 대부분의 기기를 찾기 위해서는 가격 대신 계정이 필요하며, 免费的 계정의 결과는 非常に 제한적입니다.

홈 화면에는 간단한 search bar가 있습니다. “default password”나 “webcam”과 같은 일반적인 query를 입력하여 Shodan이 어떻게 찾는지 보실 수 있습니다.

또한 Shodan은 결과를 특정 파라미터로 過濾할 수 있습니다. 예를 들어:

-

특정 기기를 찾기: webcam을 찾고자 하면 “webcam country:US”라고 입력할 수 있습니다. 이 쿼리는 미국에 위치한 webcam을 리턴합니다.

-

IP 주소로 검색:

특정 IP에 대한 자세한 정보를 보려면, 검색 창에 IP 주소를 입력하세요.

-

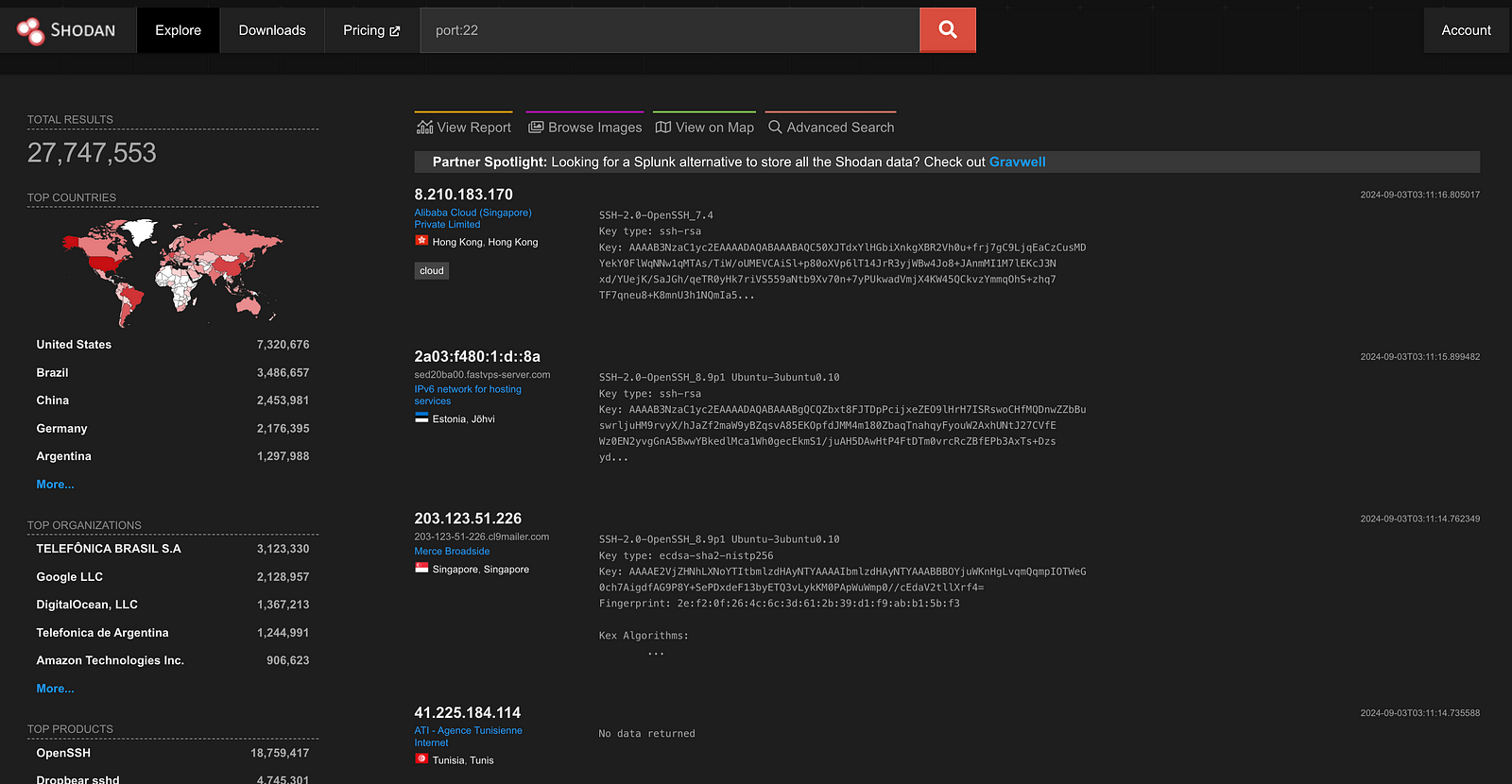

포트로 검색: 특정 포트를 열려 있는 장치를 찾으려면, “port:22″과 같은 쿼리를 사용하세요. 이것은 SSH(포트 22)를 인터넷에 노출 된 장치를 발견할 것입니다.

검색을 실행한 후, Shodan은 일치하는 장치의 목록을 제시합니다. 각 결과에는 IP 주소, 열린 포트, 장치上的 소프트웨어가 포함됩니다.

예를 들어, “port:22″로의 검색은 SSH 서버와 그들의 구성 세부 사항을 발견할 수 있습니다.

Shodan 명령줄 인터페이스 (CLI) 사용 방법

고급 사용자를 위해, Shodan은 명령줄 인터페이스 (CLI)를 제공합니다. 검색과 자동화 작업을 수행할 수 있습니다.

참고: API 사용은 계정 종류에 따라 제한 될 수 있으며, 이를 사용하려면 비용이 발생할 수 있습니다.

CLI를 사용하기 전에, 설치해야 합니다. 이를 위해 Python의 패키지 매니저인 pip를 사용할 수 있습니다. 터미널을 열고 다음을 입력하세요.

pip install shodan

설치 후, 도움말 명령을 시도하여 작동하는지 확인할 수 있습니다.

shodan -h

이제 API 키를 사용하여 Shodan CLI를 추가해야 합니다. API 키는 Shodan 계정 페이지에서 찾을 수 있습니다. 설정하려면 다음 명령어를 사용하세요:

shodan init YOUR_API_KEY

이제 검색을 시작할 수 있습니다. 기본 검색의 예는 다음과 같습니다:

shodan search "default password"

이 명령어는 배너에 “기본 비밀번호”가 있는 장치를 반환합니다. 이는 종종 보안 관행이 부족함을 나타냅니다.

이전과 같이 특정 특성을 가진 장치를 검색할 수 있습니다:

shodan search "port:80 country:US"

이 명령어는 미국에 위치한 웹 서버(포트 80)를 찾습니다.

특정 IP 주소에 대한 자세한 정보를 얻으려면 이 명령어를 사용하세요:

shodan host 8.8.8.8

지정된 IP에 대한 모든 알려진 데이터를 반환합니다. 여기에는 열린 포트와 감지된 서비스가 포함됩니다.

더 많은 명령어를 보거나 CLI 문제를 디버그하려면 여기에서 Shodan의 공식 문서를 확인하세요.

좋은 점, 나쁜 점, 그리고 위험한 점

Shodan은 양날의 검입니다. 사이버 보안 전문가에게 강력한 도구입니다. 또한 악의적인 의도로 사용될 경우 상당한 위험을 초래할 수 있습니다.

보안 팀은 Shodan을 사용하여 네트워크 내 노출된 장치를 찾습니다. 이를 통해 누군가 악용하기 전에 취약점을 수정할 수 있습니다.

연구원들은 Shodan에서 장치를 모니터링하여 취약점이나 악성 소프트웨어를 추적할 수 있습니다.

Shodan는 해커들의 꿈이 될 수도 있다는 경각심을 주는 것입니다. 해커들은 Shodan을 사용하여 인터넷에 노출된 장치를 발견할 수 있습니다. 이에는 웹캠, 서버, 심지어는 산업 제어 시스템까지 포함됩니다.

Shodan에 대한 걱정스러운 사실은 산업 제어 시스템을 발견할 수 있는 능력입니다. 산업 제어 시스템(ICS)은 공장, 발전소, 수질 처리 공장의 기계의 “뇌”을 역할하는 산업 과정을 제어하고 모니터링합니다.

Shodan은 수천 개의 보안이 없는 인터넷에 연결된 산업 제어 시스템(ICS)을 발견했습니다. 어떤 경우에는 이 시스템에는 암호가 없거나 기본 인증서가 사용되었습니다.

Shodan은 또한 수천 개의 보안 카메라, 데이터베이스 서버, IoT 장치를 색인했습니다. 이러한 것들은 심각한 개인 프라이버시 및 보안 문제를 일으킵니다. 적절히 보안되지 않으면 쉽게 침해당할 수 있습니다.

당신의 장치를 보호하려면 Shodan을 이해해야 합니다. 그 작동 방식과 무엇을 발견할 수 있는지 알아야 합니다.

그렇다면, Shodan이 당신의 장치를 노출시키지 않도록 하는 방법은 무엇인가요?

1. 기본 인증서 변경: 항상 장치의 기본 사용자 이름과 암호를 변경합니다.

2. 강력한 암호 사용: 약한 암호를 사용하지 마십시오. 문자, 숫자, 기호를 혼합하여 사용하고, 암호 관리자를 사용하는 것을 고려하세요.

3. 필요 없는 서비스 비활성화: 장치에 사용하지 않는 서비스가 있다면 비활성화하십시오. 이렇게 하면潛在적인 취약점의 수를 줄입니다.

결론

Shodan은 강력한 도구입니다. 인터넷에 연결된 모든 장치가 потенциjalmente 노출되어 있음을 기억하게 해주는 것입니다. cybersecurity 전문가들에게 유용한 인사이트를 제공하는 동시에 해킹자들에게도 기회를 제공합니다.

Shodan이 하는 일을 알고 있으면 cybersecurity에 신경 쓰는 것이 중요합니다. 모든 것이 연결된 세계에서, 보안의 강함은 가장 약한 장치와 같습니다. 정보를 유지하고, 업데이트되고, 가장 중요하게, 안전하게 지내세요.

공격과 방어를 다루는 cybersecurity 관련 기사들을 위해 Stealth Security 뉴스레터 에 가입하세요. cybersecurity에 대한 산업을 구축하는 방법을 배우고자 한다면 해커의 핸드북를 확인하세요.