Shodan ist eine Suchmaschine, die mit dem Internet verbundene Geräte aufspürt. In diesem Artikel erfahren Sie, warum sie sowohl ein wertvolles Werkzeug als auch eine potenzielle Bedrohung ist.

Wenn Sie den Begriff „Suchmaschine“ hören, denken Sie wahrscheinlich sofort an Google, Bing oder Yahoo. Diese Plattformen sind den meisten von uns vertraut und helfen uns, Websites, Bilder und Nachrichten zu finden.

Aber es gibt noch eine andere Suchmaschine, von der die meisten Menschen noch nie gehört haben. Und sie ist viel mächtiger und gefährlicher. Sie heißt Shodan.

Shodan ist eine Datenbank von Online-Geräten, von denen viele nicht für die Öffentlichkeit bestimmt sind. Das Beängstigende an Shodan ist, dass es auch eines Ihrer Geräte haben kann.

Lassen Sie uns einen Blick darauf werfen, was Shodan ist, wie es funktioniert und warum es sowohl ein wertvolles Werkzeug als auch eine potenzielle Bedrohung ist.

Was ist Shodan?

Shodan ist eine Suchmaschine, die mit dem Internet verbundene Geräte aufspürt. Das reicht von einfachen Webcams und Routern bis hin zu komplexen industriellen Kontrollsystemen.

Traditionelle Suchmaschinen indizieren Websites. Shodan durchsucht das Internet nach Geräten und listet sie auf der Grundlage ihrer IP-Adressen, offenen Ports und anderer öffentlich verfügbarer Daten auf.

Shodan scannt das Internet mithilfe bestimmter Protokolle, um angeschlossene Geräte zu identifizieren. Es sammelt alle Informationen über das Gerät.

Dies beinhaltet IP-Adressen, offene Ports und sogar die verwendeten Softwareversionen. Diese Daten werden durch die Möglichkeit der Nutzer, die Datenbank abzufragen, durchsuchbar gemacht. Sie können nach bestimmten Gerätetypen oder Schwachstellen suchen, indem Sie Shodans UI oder das CLI-Tool verwenden.

Wir schauen uns an, wie Sie Shodan sowohl über die Web-Oberfläche als auch die Befehlszeile verwenden können.

Wie man die Shodan-Web-Oberfläche verwendet

Gehen Sie auf shodan.io und erstellen Sie ein Konto. Obwohl einige Suchen ohne Konto möglich sind, müssen Sie sich anmelden, um auf die meisten Funktionen zugreifen zu können.

Außerdem benötigen Sie ein Premium-Konto, um die meisten Geräte zu finden, und die Ergebnisse des kostenfreien Plans sind sehr begrenzt.

Auf der Homepage sehen Sie eine einfache Suchleiste. Sie können allgemeine Abfragen eingeben, wie “default password” oder “webcam”, um zu sehen, was Shodan finden kann.

Wenn Sie beispielsweise “default password” eingeben, werden Geräte mit Standardeinstellungen aufgelistet. Sie sind verwundbar gegenüber unautorisierten Zugriffen.

Shodan ermöglicht es Ihnen auch, Suchergebnisse mit spezifischen Parametern zu filtern. Zum Beispiel:

-

Suchen nach spezifischen Geräten: Wenn Sie nach Webcams suchen, könnten Sie “webcam country:US” eingeben. Diese Abfrage gibt Webcams zurück, die in den Vereinigten Staaten liegen.

-

Durchsuchung nach IP-Adresse: Um Details zu einer bestimmten IP-Adresse zu sehen, geben Sie die IP-Adresse in die Suchleiste ein.

-

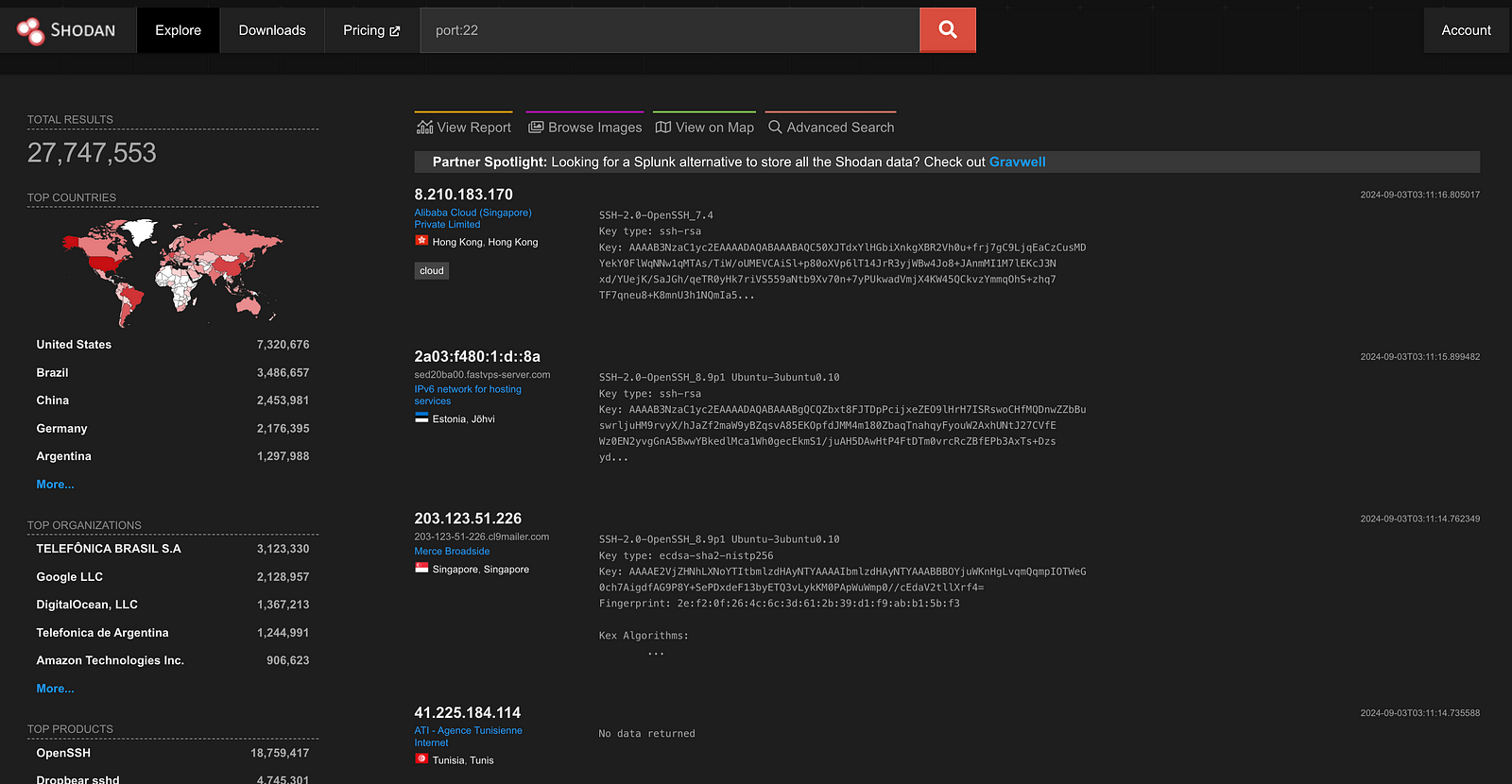

Durchsuchung nach Port: Um Geräte mit einem bestimmten offenen Port zu finden, verwenden Sie eine Abfrage wie “port:22”. Dies wird Geräte mit SSH (Port 22) erfolgen, die auf dem Internet sichtbar sind.

Nach Ausführung einer Suche zeigt Shodan eine Liste von passenden Geräten an. Jedes Ergebnis enthält die IP-Adresse, offene Ports und die Software auf dem Gerät.

Zum Beispiel könnte eine Suche nach “port:22” SSH-Server und ihre Konfigurationsdetails finden.

Wie man die Shodan Command-Line Interface (CLI) verwendet

Für fortgeschrittene Benutzer bietet Shodan eine command-line interface (CLI) an, mit der Sie durchsuchen und Aufgaben automatisieren können.

Anmerkung: API-Nutzung kann basierend auf Ihrem Konto beschränkt sein und Sie müssen dafür bezahlen, um sie zu verwenden.

Bevor Sie die CLI verwenden können, müssen Sie sie installieren. Dies können Sie mit Python’s Paketmanager, pip, tun.Öffnen Sie Ihren Terminal und tippen Sie folgendes ein.

pip install shodan

Nach der Installation können Sie überprüfen, ob es funktioniert, indem Sie den Hilfebefehl versuchen.

shodan -h

Fügen Sie Ihren Shodan CLI mit Ihrer API-Schlüssel hinzu. Sie finden Ihren API-Schlüssel auf Ihrer Shodan-Kontoseite. Um ihn einzurichten, verwenden Sie folgenden Befehl:

shodan init YOUR_API_KEY

Jetzt können Sie mit der Suche beginnen. Hier ist ein Beispiel für eine grundlegende Suche:

shodan search "default password"

Dieser Befehl gibt Geräte zurück, die „default password“ in ihren Bannern enthalten. Dies weist oft auf schlechte Sicherheitspraktiken hin.

Wie bisher können Sie nach Geräten mit bestimmten Merkmalen suchen:

shodan search "port:80 country:US"

Dieser Befehl findet Webserver (Port 80) in den Vereinigten Staaten.

Um detaillierte Informationen über eine spezifische IP-Adresse zu erhalten, verwenden Sie diesen Befehl:

shodan host 8.8.8.8

Es werden alle bekannten Daten über die angegebene IP zurückgegeben. Dazu gehören offene Ports und erkannte Dienste.

Um weitere Befehle zu sehen oder CLI-Probleme zu debuggen, hier ist die offizielle Dokumentation von Shodan.

Das Gute, das Schlechte und das Gefährliche

Shodan ist ein zweischneidiges Schwert. Es ist ein leistungsfähiges Tool für Cybersecurity-Profis. Es birgt aber auch erhebliche Risiken, wenn es mit böser Absicht verwendet wird.

Sicherheitsteams verwenden Shodan, um offene Geräte innerhalb Ihrer Netzwerke zu finden. Es ermöglicht ihnen, Vulnerabilitäten zu patchen, bevor jemand sie ausnutzen kann.

Forscher können Vulnerabilitäten oder Malware durch Überwachen von Geräten auf Shodan verfolgen.

Leider kann Shodan auch der Traum eines jeden Hackers sein. Hacker können Shodan nutzen, um Geräte ausfindig zu machen, die dem Internet ausgesetzt sind. Dazu gehören Webcams, Server und sogar industrielle Kontrollsysteme.

Eine beunruhigende Tatsache über Shodan ist seine Fähigkeit, industrielle Kontrollsysteme zu finden. Ein industrielles Kontrollsystem (ICS) steuert und überwacht industrielle Prozesse. Es ist das „Gehirn“ hinter den Maschinen in Fabriken, Kraftwerken und Wasseraufbereitungsanlagen.

Shodan hat Tausende von ungesicherten, mit dem Internet verbundenen industriellen Kontrollsystemen (ICS) gefunden. In einigen Fällen hatten diese Systeme kein Passwort oder verwendeten Standard-Anmeldeinformationen.

Shodan hat auch Tausende von Sicherheitskameras, Datenbankservern und IoT-Geräten indiziert. Dies wirft ernsthafte Datenschutz- und Sicherheitsbedenken auf. All dies kann leicht ausgenutzt werden, wenn es nicht ordnungsgemäß gesichert ist.

Um Ihre eigenen Geräte zu schützen, müssen Sie Shodan verstehen. Sie müssen wissen, wie es funktioniert und was es finden kann.

Wie können Sie also verhindern, dass Shodan Ihre Geräte enttarnt?

1. Ändern Sie die Standard-Anmeldeinformationen: Ändern Sie immer die Standard-Benutzernamen und Passwörter auf Ihren Geräten.

2. Verwenden Sie sichere Passwörter: Vermeiden Sie schwache Passwörter. Verwenden Sie eine Mischung aus Buchstaben, Zahlen und Symbolen und erwägen Sie die Verwendung eines Passwortmanagers.

3. Deaktivieren Sie nicht benötigte Dienste: Wenn Ihr Gerät über Dienste verfügt, die Sie nicht verwenden, deaktivieren Sie diese. Dadurch wird die Anzahl der potenziellen Schwachstellen reduziert.

Abschluss

Shodan ist ein leistungsstarkes Tool. Es ist ein Erinnerung daran, dass jedes Gerät, das mit dem Internet verbunden ist, potenziell曝光risiko. Es bietet nützliche Einsichten für Cybersecurity-Experten, aber auch eine Gelegenheit für Cyberkriminelle.

Die Kenntnis der Möglichkeiten von Shodan sollte Sie dazu veranlassen, Cybersecurity ernst zu nehmen. In einer Welt, in der alles verbunden ist, ist Ihre Sicherheit nur so stark wie Ihr schwächstes Gerät. Bleiben Sie informiert, halten Sie sich auf dem neuesten Stand und vor allem, bleiben Sie sicher.

Treten Sie der Stealth Security-Nachrichten bei, um weitere Artikel über offensive und defensive Cybersecurity zu lesen. Wenn Sie erfahren möchten, wie Sie eine Karriere in der Cybersecurity aufbauen können, lesen Sie Das Hacker-Handbuch.