Shodan è un motore di ricerca che scopre dispositivi connessi a internet. In questo articolo, analizzeremo perché sia una valida strumento e una potenziale minaccia.

Quando sentite il termine “motore di ricerca”, la mente probabilmente viene alla Google, Bing o Yahoo. Queste piattaforme sono familiari a molti di noi, ci aiutano a trovare siti web, immagini e notizie.

Ma c’è un altro motore di ricerca in giro, uno che la maggior parte delle persone non ha mai sentito parlare. E ‘molto più potente e pericoloso. Si chiama Shodan.

Shodan è una base di dati di dispositivi online, molti dei quali non sono destinati ad essere pubblici. Ciò che è spaventoso di Shodan è che può avere anche uno dei vostri dispositivi.

Osservate cosa è Shodan, come funziona e perché sia sia una valida strumento e una potenziale minaccia.

Cosa è Shodan?

Shodan è un motore di ricerca che scopre dispositivi connessi a internet. Questo include tutto, dalla semplice webcam e dal router alla complessa sistema di controllo industriale.

I motori di ricerca tradizionali indicizzano i siti web. Shodan scannerizza internet per cercare dispositivi e li elenca in base ai loro indirizzi IP, porte aperte e altri dati pubblicamente disponibili.

Shodan funziona scannerizzando internet utilizzando specifici protocolli per identificare i dispositivi connessi. Raccoglie tutte le informazioni riguardo il dispositivo.

Questi includono indirizzi IP, porte aperte e persino le versioni del software in uso. Questi dati vengono poi resi ricercabili permettendo agli utenti di eseguire query sulla base del database. È possibile cercare specifici tipi di dispositivi o vulnerabilità utilizzando l’interfaccia utente di Shodan o l’tool CLI.

Ora guardiamo come è possibile utilizzare Shodan sia attraverso l’interfaccia web che attraverso la riga di comando.

Come utilizzare l’interfaccia web di Shodan

Vai su shodan.io e crea un account. Alcune ricerche sono possibili senza account, ma per accedere a molte funzionalità è necessario effettuare l’accesso.

Inoltre, è necessario un account premium per trovare la maggior parte dei dispositivi, e i risultati del piano gratuito sono molto limitati.

Nella pagina iniziale, troverai una semplice barra di ricerca. È possibile digitare query generali come “password predefinita” o “webcam” per vedere cosa può trovare Shodan.

Ad esempio, digitando “password predefinita” vedrai elencati dispositivi con impostazioni predefinite. Sono vulnerabili all’accesso non autorizzato.

Shodan consente inoltre di filtrare i risultati con parametri specifici. Per esempio:

-

Ricerca di dispositivi specifici: Se cerchi webcam, potresti digitare “webcam country:US”. Questa query restituirà le webcam situate negli Stati Uniti.

-

Cerca per indirizzo IP: Per visualizzare i dettagli di un indirizzo IP specifico, inserisci l’indirizzo IP nella barra di ricerca.

-

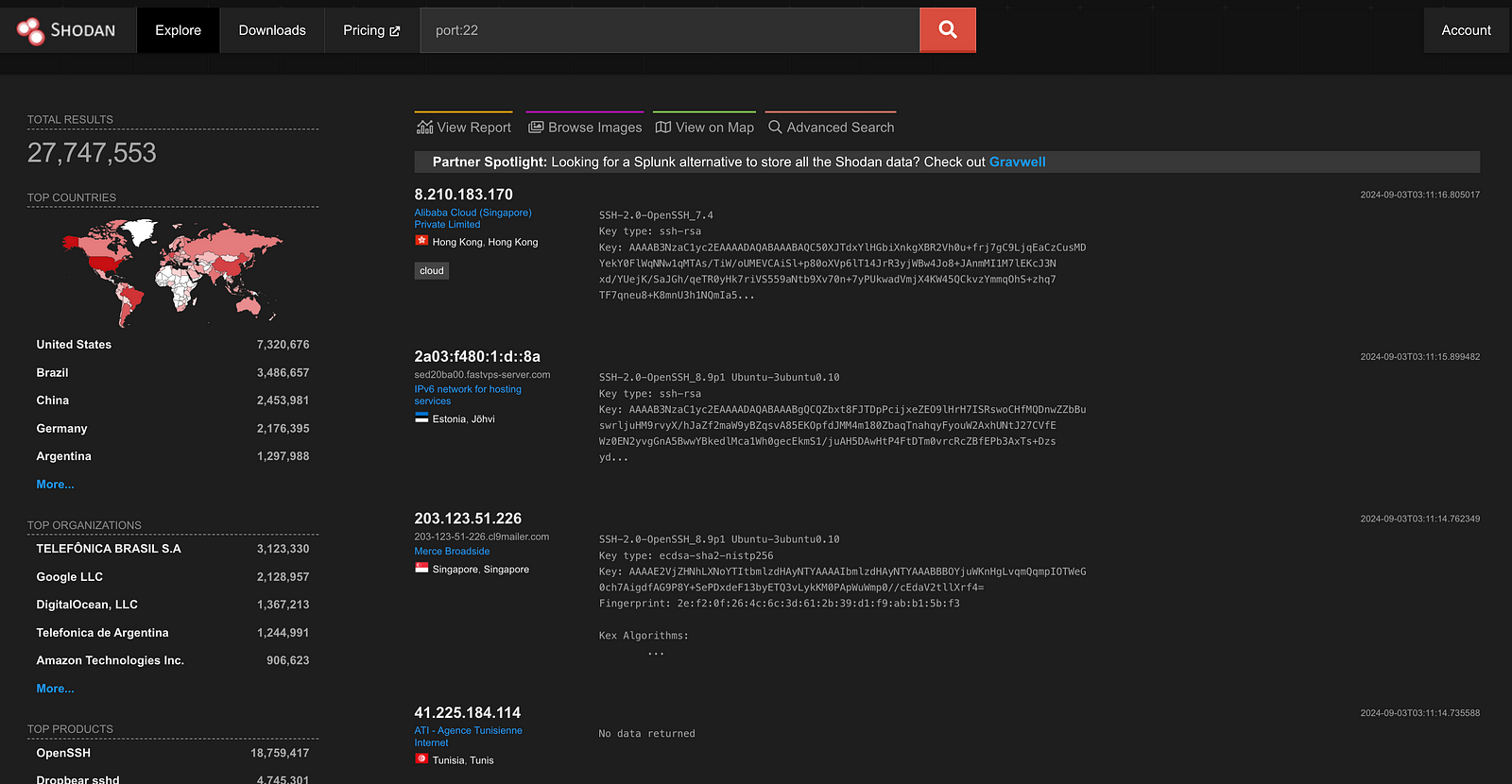

Cerca per porta: Per trovare dispositivi con una porta aperta specifica, usa una query come “porta:22”. Questo troverà i dispositivi con SSH (porta 22) esposti all’Internet.

Dopo aver eseguito una ricerca, Shodan presenterà una lista di dispositivi corrispondenti. Ogni risultato include l’indirizzo IP, le porte aperte e il software sul dispositivo.

Ad esempio, una ricerca per “porta:22” potrebbe trovare server SSH e i loro dettagli di configurazione.

Come utilizzare l’interfaccia da riga di comando di Shodan (CLI)

Per gli utenti avanzati, Shodan fornisce una interfaccia da riga di comando (CLI). Permette di cercare e automatizzare compiti.

Nota: l’utilizzo dell’API potrebbe essere limitato in base al tuo account e potresti dover pagare per utilizzarlo.

Prima di poter utilizzare la CLI, dovrai installarla. Puoi fare questo usando il gestore di pacchetti di Python, pip. Apri il tuo terminale e digita il seguente.

pip install shodan

Una volta installato, puoi verificare se funziona provando il comando di aiuto.

shodan -h

Ora devi aggiungere la tua chiave API alla CLI di Shodan. Puoi trovare la tua chiave API sulla pagina dell’account Shodan. Per impostarla, usa il seguente comando:

shodan init YOUR_API_KEY

Ora puoi iniziare la ricerca. Ecco un esempio di ricerca base:

shodan search "default password"

Questo comando restituirà i dispositivi con “password predefinita” negli header. questo di solito indica pratiche di sicurezza scadenti.

Puoi cercare dispositivi con caratteristiche specifiche come prima:

shodan search "port:80 country:US"

Questo comando trova server web (porta 80) situati negli Stati Uniti.

Per ottenere informazioni dettagliate su un indirizzo IP specifico, usa questo comando:

shodan host 8.8.8.8

Restituirà tutti i dati noti relativi all’IP specificato. Questo include le porte aperte e i servizi rilevati.

Per vedere altri comandi o per risolvere problemi della CLI, qui si trova la documentazione ufficiale di Shodan.

Il Buono, il Cattivo e il Pericoloso

Shodan è una spada a doppio taglio. È una potente strumento per i professionisti della sicurezza informatica. Anche se presenta significative rischi se utilizzato con intenti esterni.

I team di sicurezza usano Shodan per trovare dispositivi esposti all’interno delle loro reti. Permette loro di aggiornare le vulnerabilità prima che qualcuno le possa sfruttare.

I ricercatori possono monitorare le vulnerabilità o il malware seguendo i dispositivi su Shodan.

Unfortunately, anche Shodan può diventare il sogno di un hacker. Gli hacker possono usare Shodan per localizzare dispositivi esposti su Internet. Questi includono webcam, server e anche sistemi di controllo industriali.

Una cosa allarmante riguardo Shodan è la sua abilità nel trovare sistemi di controllo industriali. Un Sistema di Controllo Industriale (ICS) controlla e monitora processi industriali. È il “cervello” dietro le macchine nelle fabbriche, centrali elettriche e impianti di trattamento dell’acqua.

Shodan ha scoperto migliaia di sistemi di controllo industriali (ICS) collegati a Internet non protetti. In alcuni casi, questi sistemi non avevano password o utilizzavano le credenziali di default.

Shodan ha anche indicizzato migliaia di telecamere di sicurezza, server di database e dispositivi IoT. Questi sollevano gravi preoccupazioni in termini di privacy e sicurezza. Tutti questi possono essere facilmente sfruttati se non adeguatamente protetti.

Per proteggere i tuoi dispositivi, devi capire Shodan. Devi conoscere come funziona e cosa può trovare.

Quindi, come puoi impedire a Shodan di esporre i tuoi dispositivi?

1. Cambia le Credenziali di Default: Cambia sempre i nomi utente e le password predefiniti sui tuoi dispositivi.

2. Usa Password Forti: Evita password deboli. Usa una combinazione di lettere, numeri e simboli, e considera di usare un manager di password.

3. Disabilita Servizi Non Necessari: Se il tuo dispositivo ha servizi che non usi, disabilitali. Questo riduce il numero di potenziali vulnerabilità.

Conclusione

Shodan è uno strumento potente. E ‘un avviso che ogni dispositivo connesso a internet è potenzialmente esposto. Offre indicazioni utili per gli esperti di cybersecurity, ma anche un’opportunità per i criminali informatici.

Sapere cosa può fare Shodan dovrebbe farti prendere sul serio la sicurezza informatica. In un mondo in cui tutto è connesso, la tua sicurezza è solo così forte quanto è vulnerabile il tuo dispositivo più debole. rimani informato, aggiornato e, soprattutto, sicuro.

Iscriviti al newsletter di Stealth Security per ulteriori articoli sulla cybersecurity offensiva e difensiva. Per imparare come costruire una carriera in cybersecurity, visita The Hacker’s Handbook.