Shodan é um motor de busca que descobre dispositivos conectados à Internet. Neste artigo, vamos olhar porque é tanto uma ferramenta valiosa quanto uma ameaça potencial.

Quando você ouve o termo “motor de busca”, a mente provavelmente pula para Google, Bing ou Yahoo. Estes são plataformas familiares para a maioria de nós, ajudando-nos a encontrar websites, imagens e notícias.

Mas há outro motor de busca aí fora, um que a maioria das pessoas nunca ouviu falar. E é muito mais poderoso e perigoso. Chama-se Shodan.

Shodan é uma base de dados de dispositivos online, muitos dos quais não são destinados a ser públicos. O assustador em Shodan é que ele pode ter um dos seus dispositivos também.

Vamos olhar para o que é Shodan, como funciona e porque é tanto uma ferramenta valiosa quanto uma ameaça potencial.

O que é o Shodan?

Shodan é um motor de busca que descobre dispositivos conectados à Internet. Isso inclui tudo,从简单的网络摄像头和路由器到复杂的工业控制系统。

Motores de busca tradicionais indexam websites. Shodan escaneia a Internet para dispositivos e os lista com base em seu Endereço IP, portas abertas e outos dados públicos disponíveis.

Shodan funciona scanando a Internet usando protocolos específicos para identificar dispositivos conectados. Ele coleta toda informação sobre o dispositivo.

Esses incluem endereços IP, portas abertas e até mesmo as versões de software em uso. Esses dados são então tornados pesquisáveis, permitindo que os usuários consultem o banco de dados. Você pode procurar tipos específicos de dispositivos ou vulnerabilidades usando a interface do usuário do Shodan ou a ferramenta CLI.

Vamos ver como você pode usar o Shodan tanto pela interface web quanto pela linha de comando.

Como Usar a Interface Web do Shodan

Acesse shodan.io e crie uma conta. Embora algumas pesquisas sejam possíveis sem uma conta, você precisará fazer login para acessar a maioria dos recursos.

Além disso, você precisará de uma conta premium para encontrar a maioria dos dispositivos, e os resultados do plano gratuito são muito limitados.

Na página inicial, você verá uma barra de pesquisa simples. Você pode digitar consultas gerais como “senha padrão” ou “webcam” para ver o que o Shodan pode encontrar.

Por exemplo, digitar “senha padrão” listará dispositivos com configurações padrão. Eles são vulneráveis a acesso não autorizado.

O Shodan também permite que você filtre os resultados com parâmetros específicos. Por exemplo:

-

Procure dispositivos específicos: Se você está procurando webcams, pode digitar “webcam country:US”. Esta consulta retornará webcams localizadas nos Estados Unidos.

-

Pesquisa por endereço de IP: Para ver detalhes sobre um IP específico, digite o endereço de IP na barra de pesquisa.

-

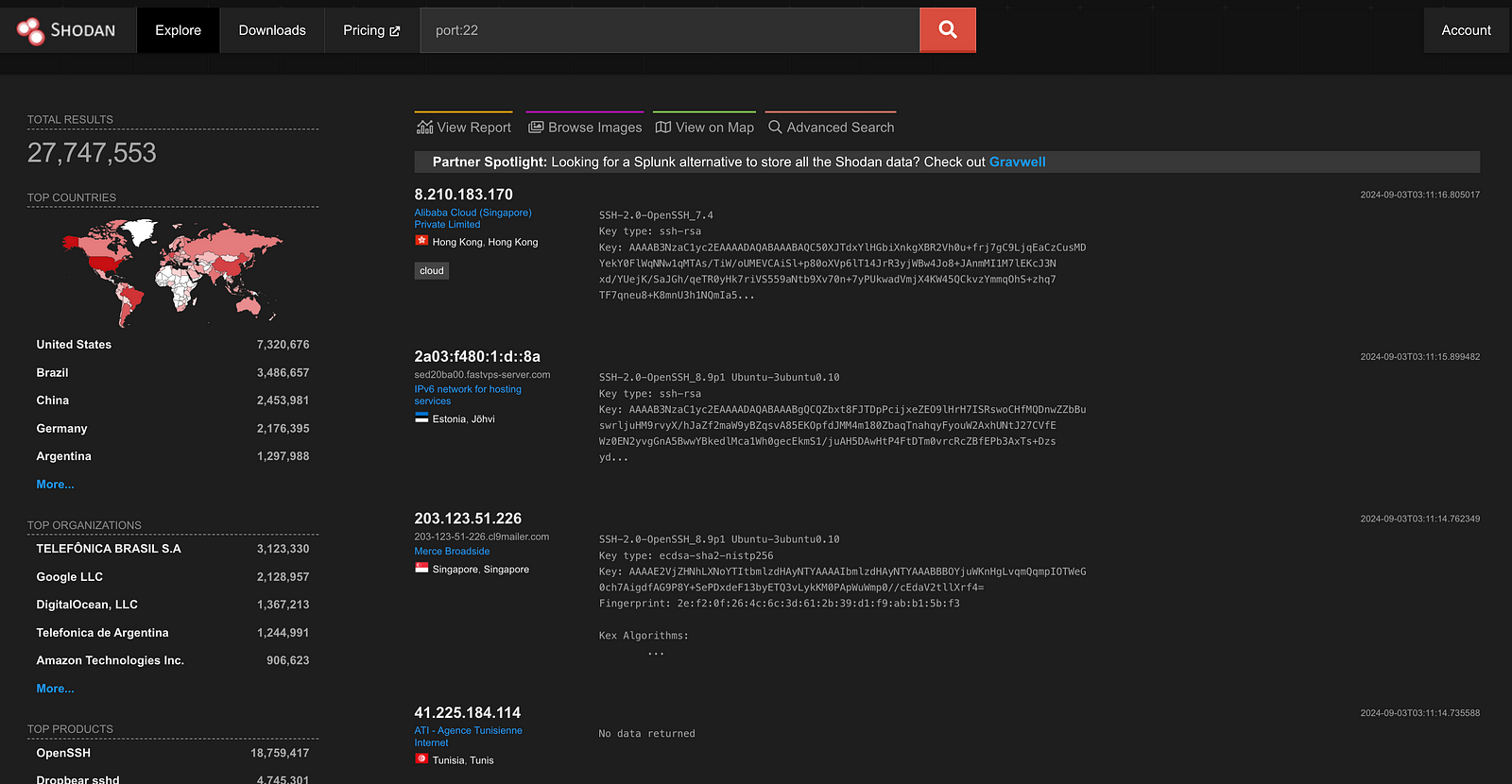

Pesquisa por porta: Para encontrar dispositivos com uma porta específica aberta, use uma consulta como “porta:22”. Isso irá encontrar dispositivos com SSH (porta 22) expostos à Internet.

Após executar uma pesquisa, o Shodan apresentará uma lista de dispositivos correspondentes. Cada resultado inclui o endereço de IP, portas abertas e o software no dispositivo.

Por exemplo, uma pesquisa por “porta:22” pode encontrar servidores SSH e seus detalhes de configuração.

Como usar a Interface de Linha de Comando do Shodan (CLI)

Para usuários avançados, o Shodan fornece uma interface de linha de comando (CLI). Ela permite pesquisar e automatizar tarefas.

Nota: O uso da API pode ser limitado com base em sua conta e você pode ter que pagar para usá-la.

Antes de usar o CLI, você precisará instalá-lo. Você pode fazer isso usando o gerenciador de pacotes do Python, pip. Abra seu terminal e digite o seguinte.

pip install shodan

Uma vez instalado, você pode verificar se funciona tentando o comando de ajuda.

shodan -h

Agora você precisa adicionar sua CLI do Shodan com sua chave API. Você pode encontrar sua chave API na página de conta Shodan. Para configurá-la, use o seguinte comando:

shodan init YOUR_API_KEY

Agora você pode começar a procurar. Este é um exemplo de uma busca básica:

shodan search "default password"

Este comando retornará dispositivos com “senha padrão” em seus banner. Isso frequentemente indica má prática de segurança.

Você pode procurar dispositivos com características específicas, como antes:

shodan search "port:80 country:US"

Este comando encontra servidores web (porta 80) localizados nos Estados Unidos.

Para obter informações detalhadas sobre um endereço IP específico, use esse comando:

shodan host 8.8.8.8

Ele retornará toda a informação conhecida sobre o endereço IP especificado. Isso inclui portas abertas e serviços detectados.

Para ver mais comandos ou resolver problemas de CLI, veja a documentação oficial do Shodan aqui.

O Bom, o Mau e o Perigoso

Shodan é uma espada com dois lados. É uma ferramenta poderosa para profissionais de cadeia de segurança. Também representa riscos significativos se usada com intenções ruins.

Equipes de segurança usam o Shodan para encontrar dispositivos expostos em suas redes. Isso permite que eles consertem vulnerabilidades antes de alguém as explorar.

Researchers can track vulnerabilities or malware by monitoring devices on Shodan.

Infelizmente, o Shodan também pode ser um sonho de um hacker. Hackers podem usar o Shodan para localizar dispositivos expostos à Internet. Estes incluem webcams, servidores e até sistemas de controle industriais.

Uma fato preocupante sobre o Shodan é sua capacidade de encontrar sistemas de controle industrial. Um Sistema de Controle Industrial (ICS) controla e monitora processos industriais. É o “cérebro” por trás das máquinas em fábricas, centrais elétricas e estações de tratamento de água.

Shodan encontrou milhares de sistemas de controle industrial (ICS) conectados à Internet e não protegidos. Em alguns casos, esses sistemas não tinham senha ou usavam credenciais padrão.

Shodan também indexou milhares de câmeras de segurança, servidores de banco de dados e dispositivos IoT. Estes levantam sérias preocupações de privacidade e segurança. Todos esses podem ser facilmente explorados se não estiverem adequadamente protegidos.

Para proteger seus próprios dispositivos, você deve entender o Shodan. Você precisa saber como ele funciona e o que pode encontrar.

Então, como você pode prevenir o Shodan de expor seus dispositivos?

1. Mude as Credenciais Padrão: Sempre mude os nomes de usuário e senhas padrão em seus dispositivos.

2. Use Senhas Fortes: Evite senhas fracas. Use uma mistura de letras, números e símbolos, e considere usar um gerenciador de senhas.

3. Desabilite Serviços desnecessários: Se o seu dispositivo tem serviços que você não usa, desabilite-os. Isso reduz o número de vulnerabilidades potenciais.

Conclusão

Shodan é uma ferramenta poderosa. É um lembrete de que qualquer dispositivo conectado à internet está potencialmente exposto. Ela oferece insigts úteis para os especialistas em cibersegurança, mas também uma oportunidade para os cibercriminosos.

Sabendo o que o Shodan pode fazer deveria fazer você tomar a cibersegurança a sério. Num mundo onde tudo está conectado, sua segurança é apenas tão forte quanto o seu dispositivo mais fraco. permaneça informado, atualize-se e, acima de tudo, esteja seguro.

Junte-se ao newsletter de Segurança Furtiva para mais artigos sobre ciberdefesa e ofensiva. Para aprender a construir uma carreira na Cibersegurança, veja O Manual do Hacker.