Shodan 是一个搜索引擎,可以发现连接到互联网的设备。在这篇文章中,我们将探讨为什么它是一个有价值的工具,同时也可能构成潜在威胁。

当你听到“搜索引擎”这个词汇时,你的脑海可能立刻跳转到谷歌、必应或雅虎。这些平台对我们大多数人来说都很熟悉,帮助我们找到网站、图片和新闻。

但还有一种搜索引擎,大多数人从未听说过。它更加强大且危险。它被称为 Shodan。

Shodan 是一个在线设备的数据库,其中许多设备并不打算公开。Shodan 可怕的地方在于,它可能拥有你的一种设备。

让我们来看看 Shodan 是什么,它是如何工作的,以及为什么它既是一个有价值的工具又是一个潜在威胁。

Shodan 是什么?

Shodan 是一个发现连接到互联网的设备的搜索引擎。这包括从简单的网络摄像头和路由器到复杂的工业控制系统的一切。

传统的搜索引擎索引网站。Shodan 通过使用特定协议扫描互联网来识别连接的设备,并根据它们的 IP 地址、开放端口和其他公开可用数据进行列表。

Shodan 通过使用特定协议扫描互联网来识别连接的设备,并收集有关该设备的全部信息。

这些包括IP地址、开放的端口,甚至是正在使用的软件版本。然后通过允许用户查询数据库,使这些数据可以被搜索。您可以使用Shodan的用户界面或CLI工具查找特定类型的设备或漏洞。

让我们看看您如何通过网页界面和命令行使用Shodan。

如何使用Shodan网页界面

访问shodan.io并创建一个账户。尽管在没有账户的情况下也可以进行一些搜索,但您需要登录才能访问大多数功能。

此外,您需要一个高级账户来查找大多数设备,免费计划的结果非常有限。

在主页上,您会看到一个简单的搜索栏。您可以输入像“default password”或“webcam”这样的通用查询,看看Shodan能找到什么。

例如,输入“default password”将会列出具有默认设置的设备。它们容易受到未经授权的访问。

Shodan还允许您使用特定的参数来过滤结果。例如:

-

搜索特定设备:如果您正在寻找网络摄像头,您可能会输入“webcam country:US”。这个查询将返回位于美国的网络摄像头。

-

通过IP地址搜索:要查看特定IP的详细信息,请将IP地址输入搜索栏。

-

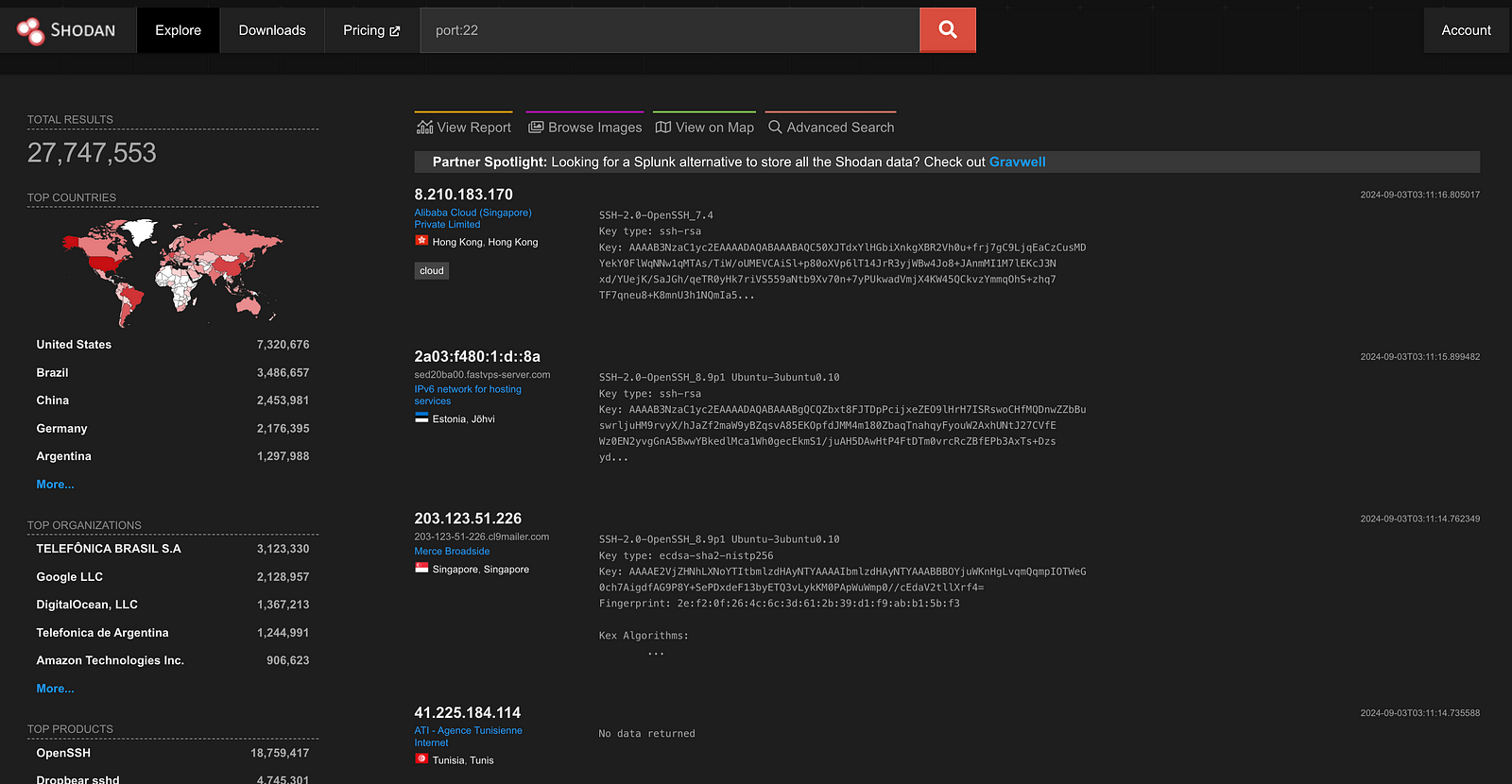

通过端口搜索:要查找打开特定端口的设备,请使用如“port:22”的查询。这将找到暴露于互联网上的SSH(端口22)设备。

执行搜索后,Shodan 将展示一组匹配的设备列表。每个结果包括IP地址、打开的端口以及设备上的软件。

例如,“port:22”的搜索可能会找到SSH服务器及其配置详情。

如何使用Shodan命令行界面(CLI)

对于高级用户,Shodan提供了一个命令行界面(CLI)。它让你能够搜索和自动化任务。

注意:API的使用可能会根据你的账户有限制,你可能需要为此支付费用。

在您可以使用CLI之前,您需要先安装它。您可以使用Python的包管理器pip来完成这个操作。打开您的终端并输入以下内容。

pip install shodan

安装后,您可以尝试帮助命令来检查它是否正常工作。

shodan -h

现在您需要将您的Shodan CLI与您的API密钥添加在一起。您可以在您的Shodan账户页面上找到您的API密钥。要进行设置,请使用以下命令:

shodan init YOUR_API_KEY

现在您可以开始搜索了。这是一个基本搜索的示例:

shodan search "default password"

此命令将返回在其横幅中包含“default password”的设备。这通常表明安全措施薄弱。

您还可以像以前那样搜索具有特定特征的设备:

shodan search "port:80 country:US"

这个命令找到了位于美国的服务器(端口80)。

要获取有关特定IP地址的详细信息,请使用此命令:

shodan host 8.8.8.8

它将返回有关指定IP的所有已知信息。这包括开放的端口和检测到的服务。

要查看更多命令或解决CLI问题,请参阅Shodan的官方文档。

好坏与危险

Shodan是一把双刃剑。它是网络安全专业人员强大的工具。如果被不良意图使用,它也带来了重大风险。

安全团队使用Shodan在他们的网络中寻找暴露的设备。它允许他们在有人利用它们之前修复漏洞。

研究人员可以通过监控Shodan上的设备来跟踪漏洞或恶意软件。

不幸的是,Shodan也可能是一个黑客的梦想。黑客可以使用Shodan来定位暴露在互联网上的设备。这些设备包括网络摄像头、服务器,甚至工业控制系统。

关于Shodan的一个令人担忧的事实是它查找工业控制系统的能力。工业控制系统(ICS)控制和监控工业过程。它是工厂、发电厂和水处理厂中机器的“大脑”。

Shodan已经找到了数千个未加密的、互联网连接的工业控制系统(ICS)。在某些情况下,这些系统没有密码或使用了默认凭据。

Shodan还索引了数千个安全摄像头、数据库服务器和物联网设备。这些设备引发了严重的隐私和安全隐患。如果这些设备没有得到妥善保护,都可能被轻易利用。

为了保护您自己的设备,您必须了解Shodan。您需要知道它是如何工作的以及它能找到什么。

那么,您如何防止Shodan暴露您的设备呢?

1. 更改默认凭据:总是更改您设备上的默认用户名和密码。

2. 使用强密码:避免使用弱密码。使用字母、数字和符号的混合,并考虑使用密码管理器。

3. 禁用不必要的服务:如果您的设备有您不使用的服务,请禁用它们。这减少了潜在漏洞的数量。

结论

Shodan是一个强大的工具。它提醒我们,任何连接到互联网的设备都可能暴露无遗。它为网络安全专家提供了有用的洞察力,同时也为网络犯罪分子提供了机会。

了解Shodan的能力应该让您更加重视网络安全。在一个万物互联的世界里,您的安全仅取决于您最脆弱的设备。保持了解,保持更新,最重要的是,保持安全。