了解Azure AD登录和登录(预览)日志

Azure AD登录日志为组织提供了强大的见解,了解用户如何访问和使用应用程序和服务。这种日志类型是三种活动日志之一。

IT管理员通过登录日志上记录的信息来确定用户登录模式。此外,此日志显示了在特定时间段登录的用户数量。还显示了登录的状态。

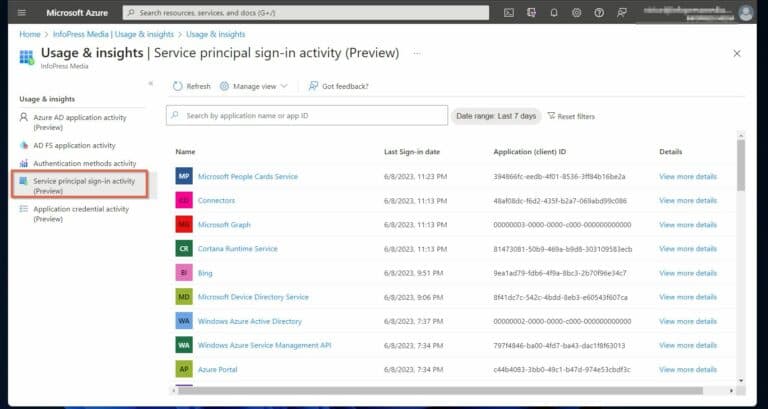

截止到2023年6月,Microsoft发布了一个名为“登录日志(预览)”的预览版本。虽然经典的登录日志记录交互式用户活动,但预览版本还跟踪这一并且还有3种额外类型的登录(非交互式用户,服务主体和托管标识)用于Azure资源登录。

互动登录发生在用户使用用户名和密码或MFA访问Azure AD时。另一方面,非互动登录是指应用程序代表用户登录。

此外,服务主体代表它们进行登录,而托管标识记录了使用在Azure Key Vault中安全存储的密钥的应用程序的登录。

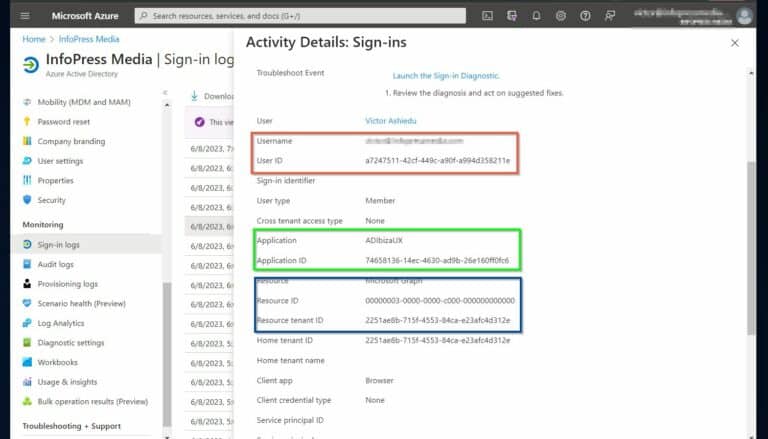

除了“用户”组件外,登录日志记录了用户或应用程序访问Azure资源时的3个基本组件。第一个关键元素是“谁”。

此记录显示了进行登录的身份(用户)。日志还记录了“如何”,指示用于登录的客户端或应用程序。

最后,您还会得到“what,” – 记录了身份访问的目标资源。

因此,每当您监视和审计Azure AD安全活动时,要注意“who”,“how”和“what”记录为“user”,“resource”和“application”或“client app”。

了解Azure活动目录审计日志

审计日志是另一个Azure AD活动日志,可帮助监视和分析用户操作。审计日志记录目录内的活动。

具体来说,Azure AD审计日志记录目录中对用户,组或应用程序所做的更改。这些活动日志通常用于合规目的。

当组织监视Azure AD审计日志时,可能会揭示需要修复的安全漏洞或合规问题。

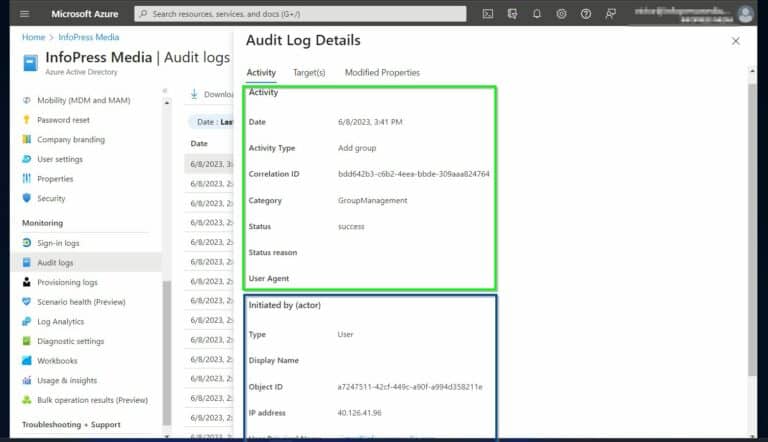

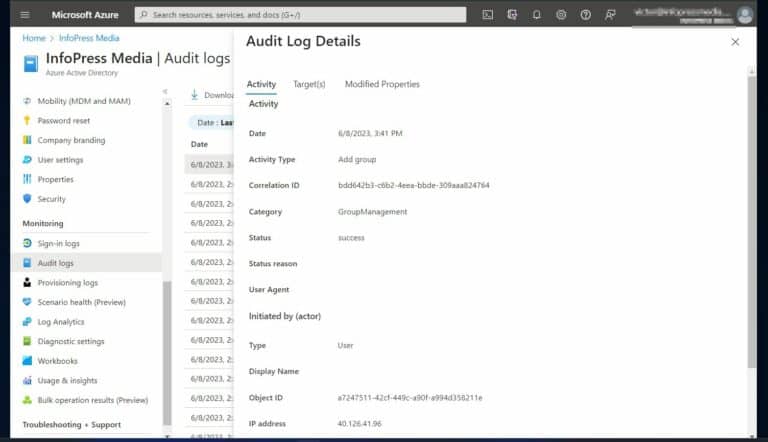

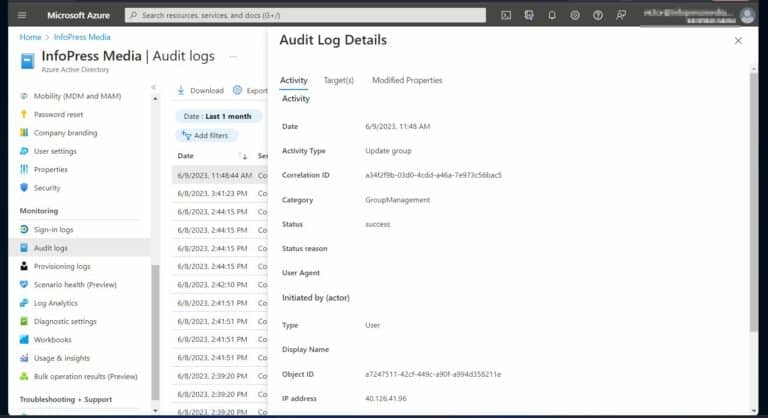

审计日志的主题(用户、组或应用程序)注册为“活动类型”。除了活动类型外,它还记录了“类别”、“状态”以及发起活动的人,记录为“由谁发起(操作者)”。

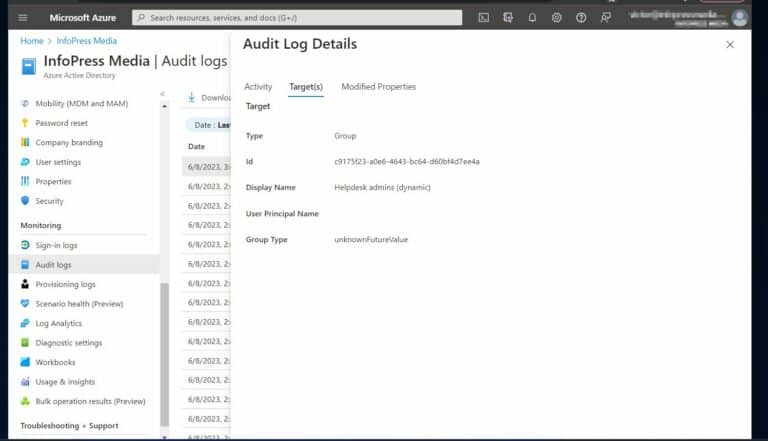

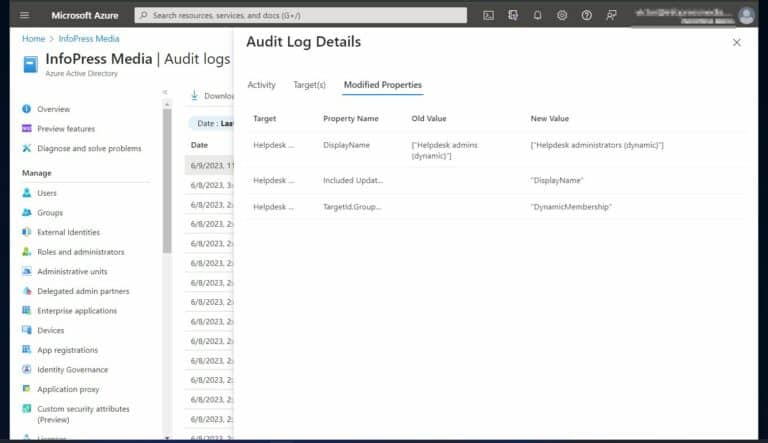

打开审计日志时,有三个标签页:“活动”、“目标”和“修改的属性”。

了解 Azure AD“使用和见解”报告

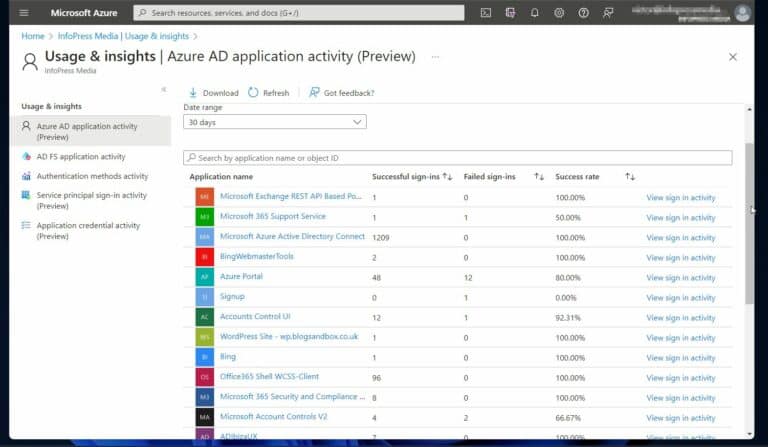

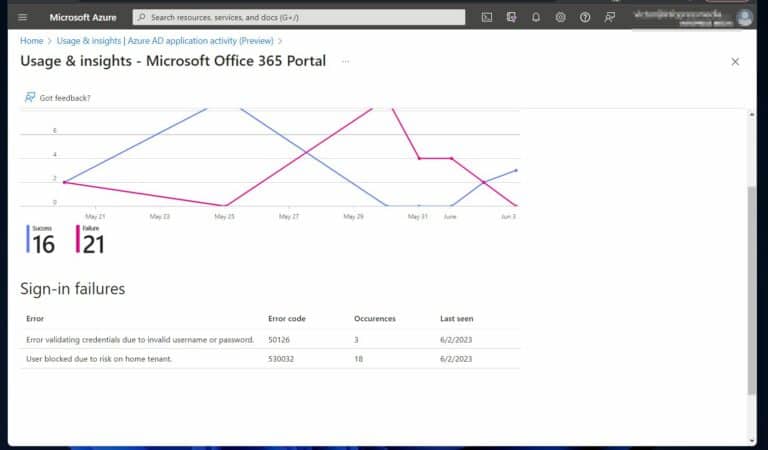

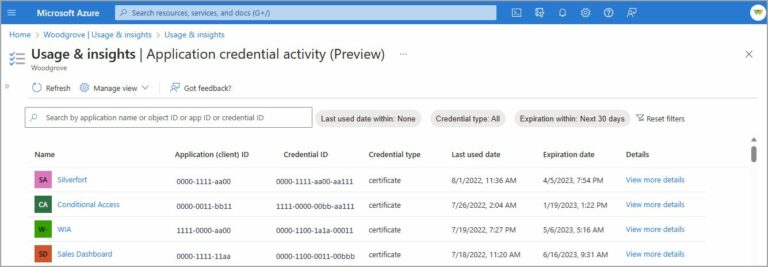

“使用情况和见解”报告是Azure AD记录其他Microsoft 365应用程序的登录活动的中央存储库。这是一个单一的位置,用于查看登录活动。

该页面记录了成功和失败的登录次数,以及成功率。除此之外,它还显示了每个应用程序的登录活动链接。

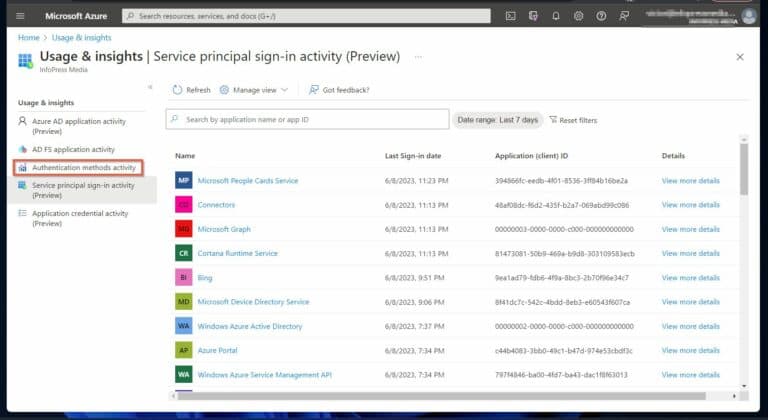

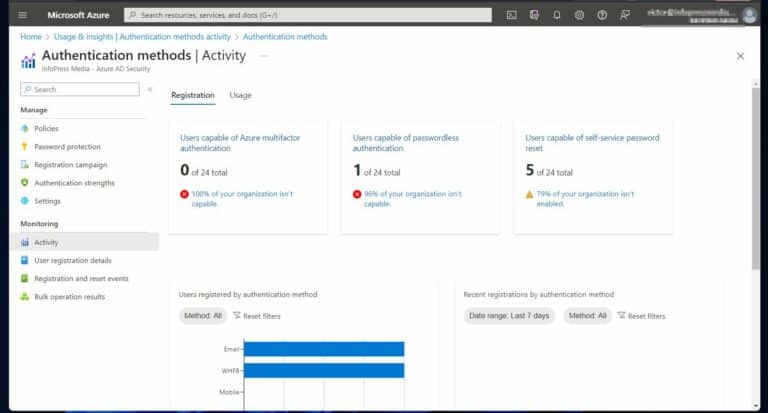

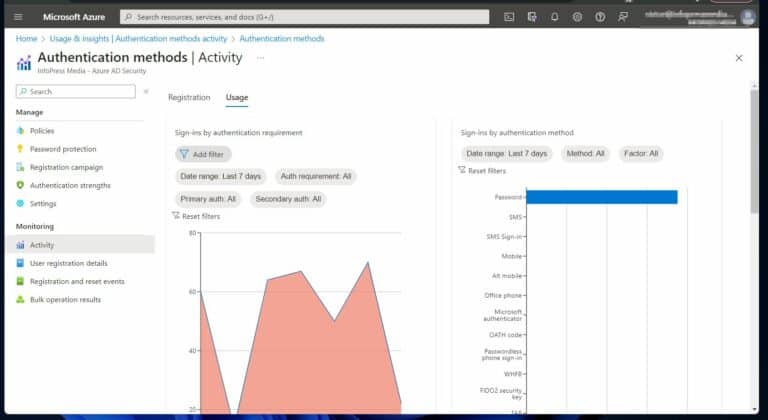

“身份验证方法活动”记录身份验证方法组织中用户用于在 Azure AD 中注册的使用情况。

页面有 2 个选项卡:注册和使用。注册选项卡记录了已注册可用身份验证方法的用户。

还可以阅读使用 Office 365 用户报告

使用 Azure AD 安全性和审计日志监视和分析 Azure AD 活动

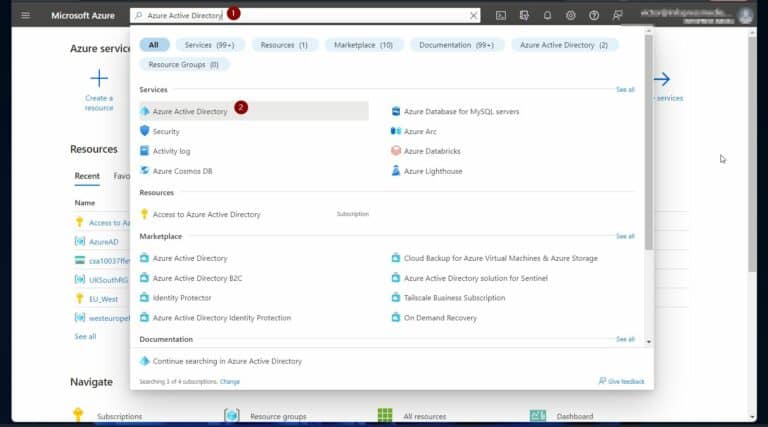

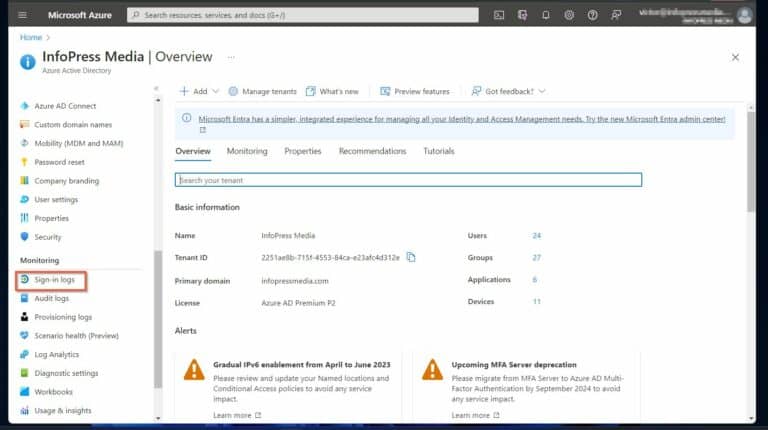

在此部分,通过portal.azure.com登录 Azure 门户。然后,搜索并打开“Azure Active Directory”。

使用登录日志来监视和分析用户活动

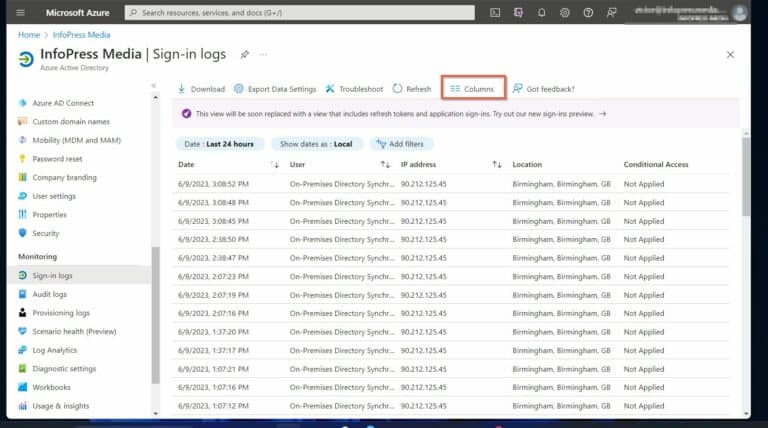

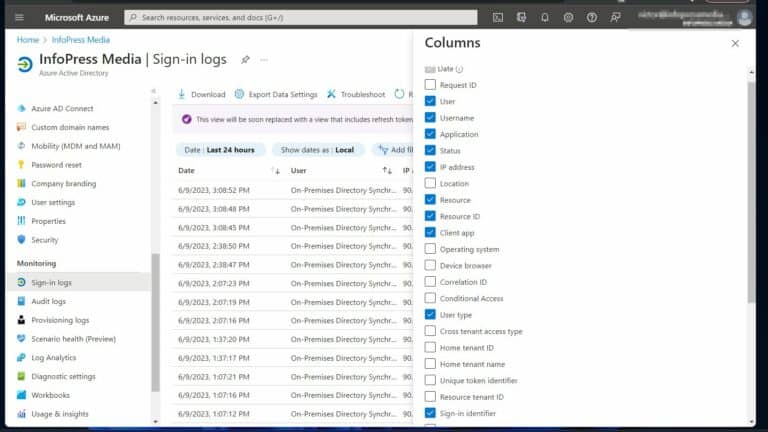

要访问登录日志,请从Azure活动目录门户的监视菜单中打开它。

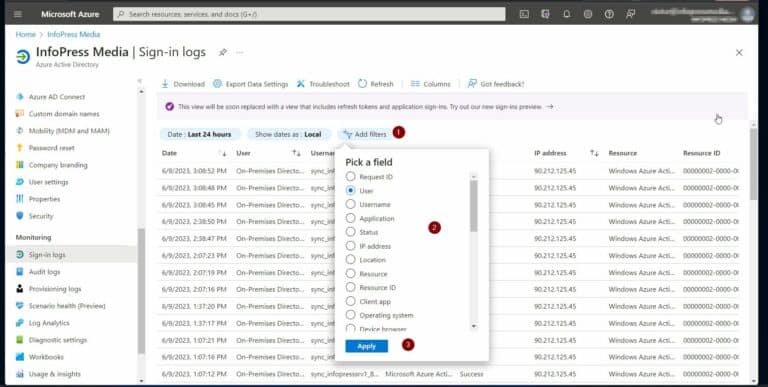

接下来,单击一个过滤器并添加条件。在下面的截图中,我已将我的登录日志筛选为仅返回包含“victor”的用户的日志。

这种过滤已将日志数量减少到我想要查看的内容。根据我们的故障排除需求,我们添加额外的过滤器。

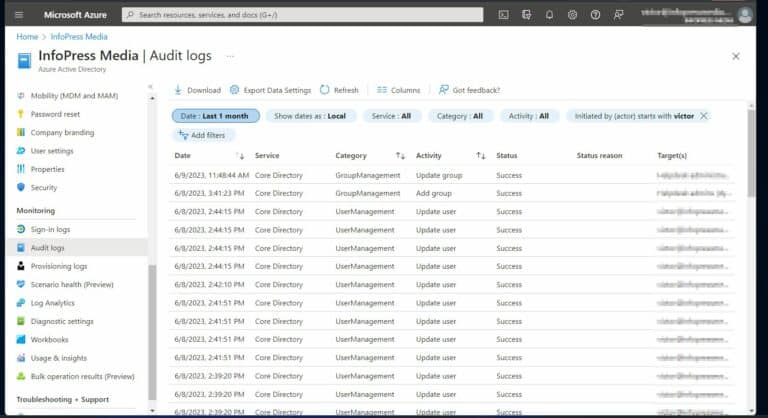

使用Azure AD审计日志分析用户活动

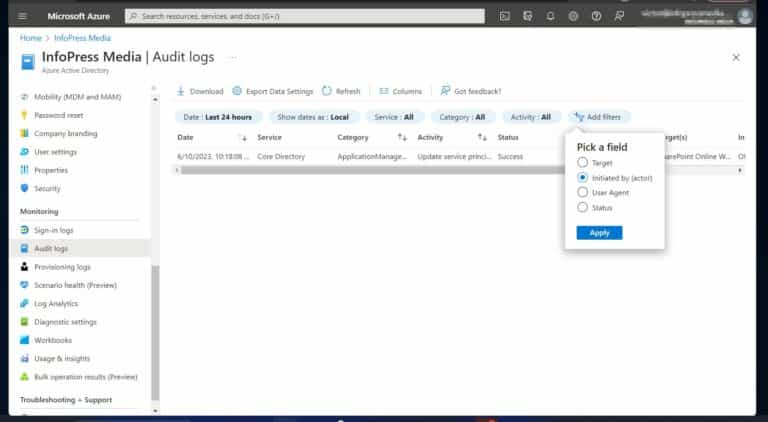

要打开审计日志,请在Azure Active Directory菜单中点击它。

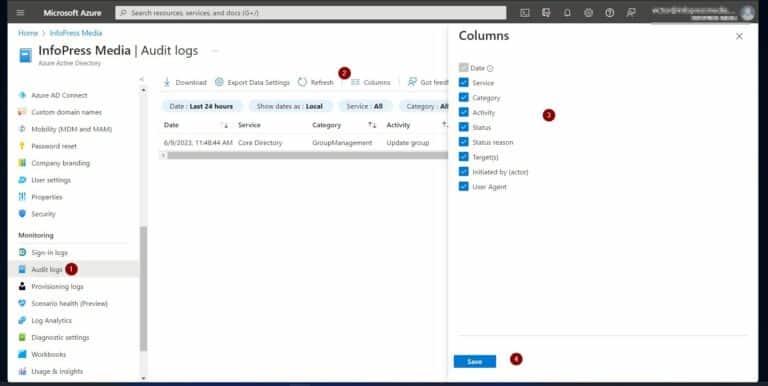

然后,按照最后一小节中描述的步骤自定义列以符合您的需求。

分析Azure AD安全日志:审计和监视Azure AD活动 结论

Source:

https://infrasos.com/analyze-azure-ad-security-logs-audit-monitor-azure-ad-activity/