Analysieren Sie Azure AD-Sicherheitsprotokolle: Überwachen und überwachen Sie die Azure AD-Aktivität. Möchten Sie Ihr Wissen über die Verwendung von Azure AD-Sicherheit und Audit-Protokollen zur Überwachung und Analyse von Azure AD-Aktivitäten verbessern?

In diesem Artikel wird erläutert, wie Sie jeden Protokoll verwenden können, um Benutzeraktivitäten in Azure AD zu überwachen und zu überprüfen.

Der Artikel beginnt mit der Erkundung von 4 Protokollen und erläutert die Informationen, die sie bereitstellen. Anschließend werden die Lizenzierungs- und Rollenvoraussetzungen für die Verwendung dieser Protokolle erläutert.

Zum Schluss gibt es eine schrittweise Anleitung zur Verwendung der Protokolle zur Überwachung und Analyse von Benutzeraktivitäten.

Azure AD-Sicherheits- und Auditprotokolle zur Überwachung und Analyse von AktivitätenAnmelde -Protokolle, Audit -Protokolle, Bereitstellungsprotokolle und „Nutzungs- und Einblicke“-Berichte.

Verstehen Sie die Azure AD-Anmeldungs- und Anmeldung (Vorschau) Logs

Die Azure AD-Anmeldungslogs bietenOrganisationen eine starke Insight in die Art und Weise, wie Benutzer Anwendungen und Dienste zugreifen und verwenden. Dieser Logtyp ist einer von drei Aktivitätslogs.

IT-Administratoren bestimmen die Anmeldeabmusterung der Benutzer mit den Informationen, die im Anmeldeprotokoll erfasst wurden. Darüber hinaus zeigt dieser Log die Anzahl der Benutzer an, die zu einer bestimmten Periode angemeldet wurden. Auch wird der Status der Anmeldungen angezeigt.

Seit Juni 2023 hat Microsoft eine Vorschauversion veröffentlicht, die „Anmeldungslogs (Vorschau)“ genannt wird. Während das klassische Anmeldeprotokoll interaktive Benutzeraktivitäten aufzeichnet, verfolgt die Vorschau diese und drei weitere Arten von Anmeldungen (nicht-interaktive Benutzer, Dienstprinzipale und verwaltete Identitäten) für Azure-Ressourcenanmeldungen.

Natürlich, interaktives Anmelden erfolgt, wenn Benutzer auf Azure AD mit einem Benutzernamen und Passwort oder MFA zugreifen. Andererseits erfolgen nicht-interaktive Anmeldungen von Anwendungen, die im Namen eines Benutzers anmelden.

Weiterhin melden sich Dienstprinzipien in ihrem Namen an, während die verwalteten Identitäten Anmeldeprotokolle Anmeldungen von Anwendungen mit geheimen Zugriffsdaten aufzeichnen, die sicher in Azure Key Vault gespeichert sind.

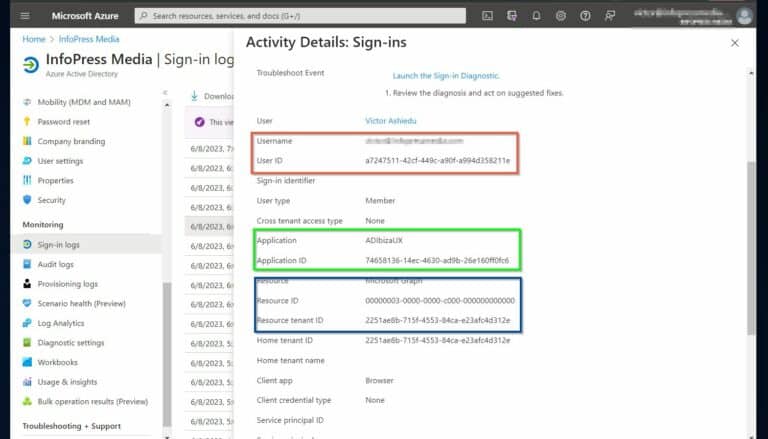

Jenseits des „Benutzer“-Komponenten erfassen Anmeldeprotokolle 3 wesentliche Komponenten, wenn Benutzer oder Anwendungen auf eine Azure-Ressource zugreifen. Der erste kritische Aspekt ist „wer.“

Dieses Protokoll zeigt die Identität (Benutzer) an, der angemeldet wurde. Das Protokoll speichert auch „wie,“ was bedeutet, dass der Client oder die Anwendung für die Anmeldung verwendet wurde.

Schließlich erhalten Sie auch „was“, was die vom Identitätsobjekt aufgerufene Zielressource aufzeichnet.

Also, wann immer Sie die Azure AD-Sicherheitsaktivität über Anmeldungsprotokolle überwachen und prüfen, achten Sie auf „wer“, „wie“ und „was“, aufgezeichnet als „Benutzer“, „Ressource“ und „Anwendung“ oder „Client-App“.

Verständnis von Azure Active Directory Audit Logs

Das Audit-Protokoll ist ein weiteres Azure AD-Aktivitätsprotokoll, das bei der Überwachung und Analyse von Benutzeraktionen hilft. Das Audit-Protokoll zeichnet Aktivitäten innerhalb des Verzeichnisses auf.

Insbesondere zeichnet das Azure AD-Audit-Protokoll Änderungen an Benutzern, Gruppen oder Anwendungen im Verzeichnis auf. Diese Aktivitätsprotokolle werden oft für Konformitätszwecke benötigt.

Wenn Organisationen Azure AD-Audit-Protokolle überwachen, könnten sie Sicherheitsverletzungen oder Konformitätsprobleme aufdecken, die behoben werden müssen.

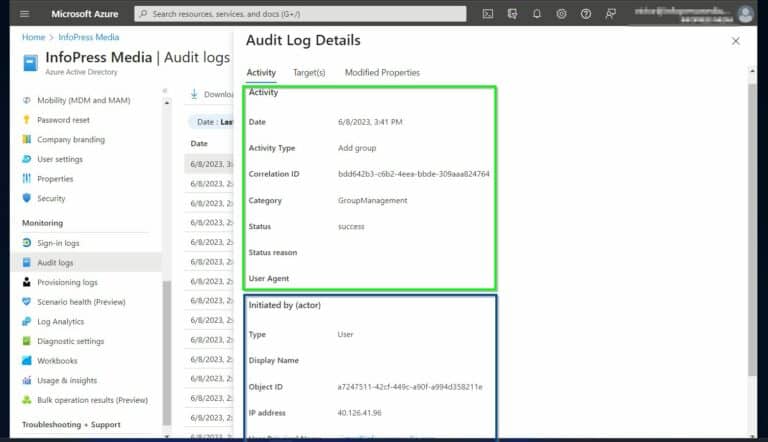

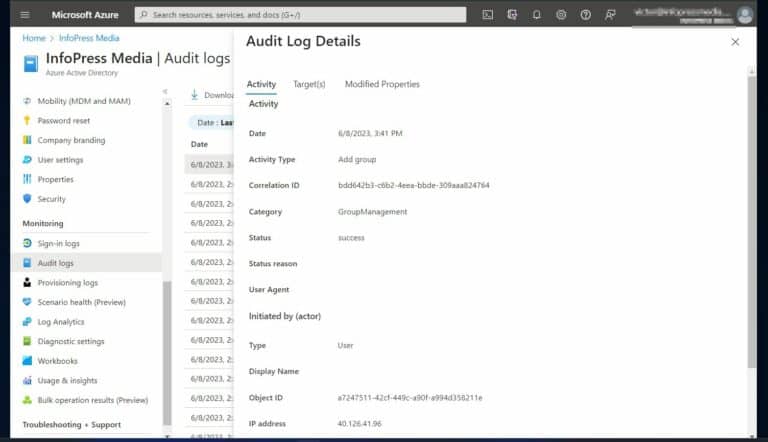

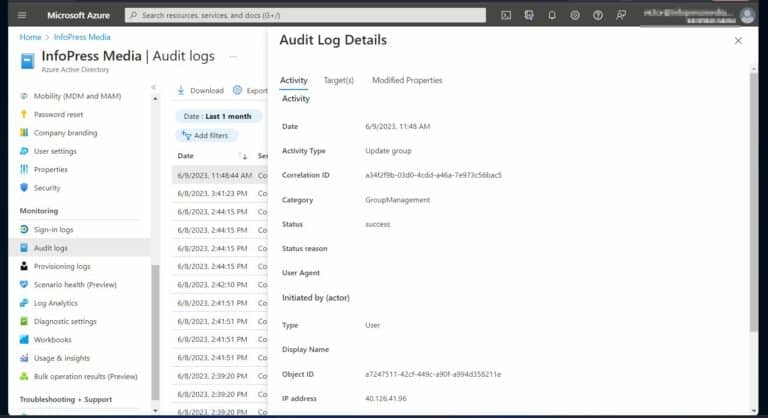

Das Subjekt des Prüfprotokolls (Benutzer, Gruppe oder Anwendung) wird als „Aktivitätstyp“ registriert. Neben dem Aktivitätstyp werden auch die „Kategorie“, der „Status“ und die Person, die die Aktivität initiiert hat, als „Initiiert von (Darsteller)“ aufgezeichnet.

Wenn ein Prüfprotokoll geöffnet wird, gibt es drei Registerkarten: „Aktivität“, „Ziele“ und „Geänderte Eigenschaften“.

Die Registerkarte „Aktivität“ zeigt den „Aktivitätstyp“ an, der aufzeichnet, ob die Änderung an einer Gruppe, einem Benutzer oder einer Anwendung vorgenommen wurde. Darüber hinaus zeichnet die Registerkarte die Kategorie des Protokolls und ihren Status auf.

Es werden auch Informationen über „Initiiert von (Darsteller)“ aufgezeichnet, einschließlich des Benutzers, der die Änderungen vorgenommen hat, der IP-Adresse und der UPN des Benutzers.

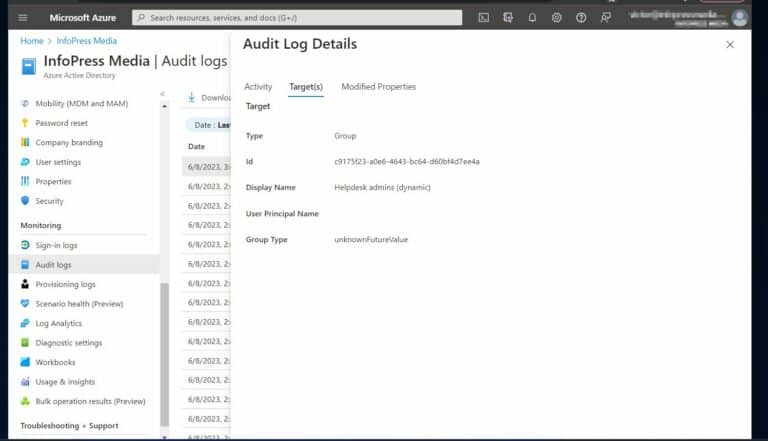

Die Registerkarte „Ziele“ zeichnet Details des geänderten Objekts auf. Sofern verfügbar, werden der Name des Objekts, der Anzeigename, die ID und die UPN aufgezeichnet.

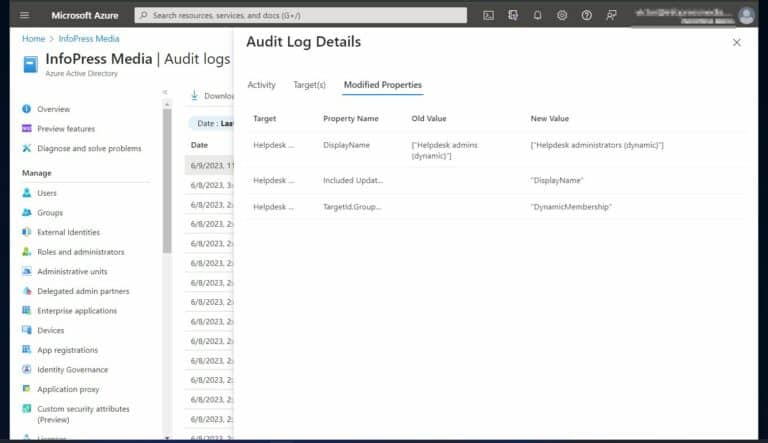

Zuletzt zeigt die Registerkarte „Geänderte Eigenschaften“ die Eigenschaften des geänderten Objekts an, einschließlich der alten und neuen Werte.

Verständnis der Protokolle für die Azure Active Directory-Bereitstellung

Azure Active Directory integriert mit drittanbieterischen Anwendungen, die Benutzer im Verzeichnis bereitstellen. Es protokolliert ihre Aktivitäten in den Bereitstellungsprotokollen für IT-Administratoren, um Fehler zu beheben oder Änderungen, die diese Anwendungen vornehmen, zu verfolgen.

Hinsichtlich der Datensätze verfolgen die Bereitstellungsprotokolle Informationen wie Benutzer erfolgreich von einem Dienst wie ServiceNow erstellt oder geändert wurden. Zusätzlich verfolgt es Gruppenchangen und welcher Dienst die Änderung durchgeführt hat.

Diese Einträge helfen bei der Sicherheit, Audit und Compliance Information.

Azure AD „Nutzung und Einsichten“ Berichte verstehen

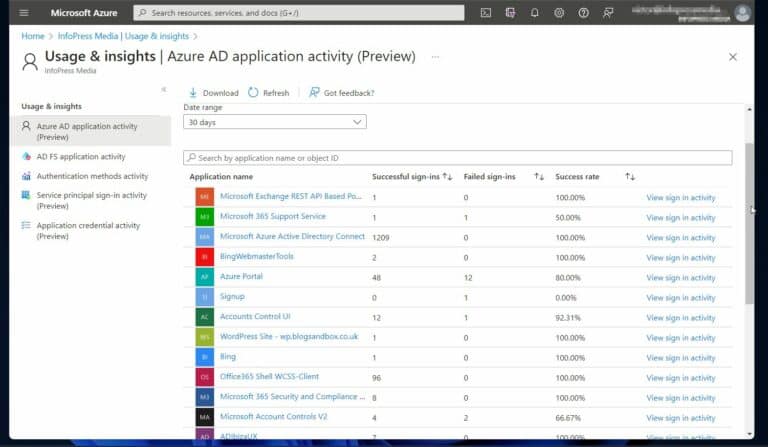

Die „Nutzung und Einsichten“-Berichte bilden ein zentrales Repositorium, in dem Azure AD Signin-Aktivitäten anderer Microsoft 365-Anwendungen aufzeichnet. Es ist ein einziger Ort, an dem Signin-Aktivitäten betrachtet werden.

Die Seite speichert erfolgreiche und fehlgeschlagene Signins, die Anzahl jedes und die Erfolgsquote. Nicht nur das, es zeigt auch einen Link an, um die Signin-Aktivität für jede Anwendung anzuzeigen.

Wie in dem oben gezeigten Screenshot zu sehen ist, bietet die „Nutzung und Einsichten“-Seite Informationen über die in einer Organisation am meisten genutzten Anwendungen, Anwendungen mit der niedrigsten Signin-Erfolgsquote und die häufigsten Signin-Fehler an.

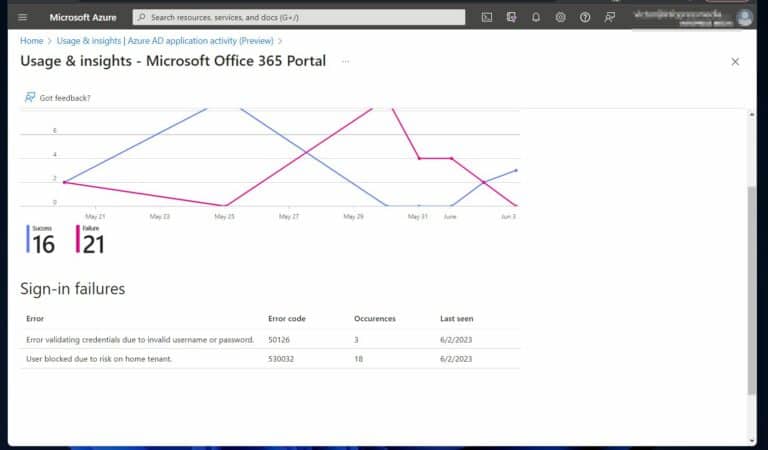

Klicken Sie auf den Link „Signin-Aktivität anzeigen“ für eine Anwendung, um Signin-Fehler anzuzeigen. Zusätzlich zeigt die Detailseite die Fehlercodes, Vorkommnisse und die letzte Datum an, an dem der Fehler aufgetreten ist.

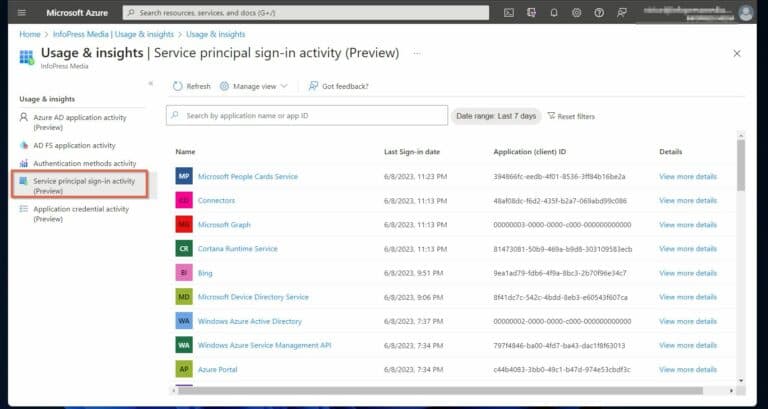

Bevor wir von „Nutzung & Insights“ fortfahren, möchte ich hier andere wichtige Berichte hervorheben. Zuvor habe ich erwähnt, dass Signin-Protokolle Serviceprincipal-Signins verfolgen.

Diese Information ist in „Nutzung & Insights“ als „Serviceprincipal-Signin-Aktivität (Vorschau)“ verfügbar. Klicken Sie auf diese, um Serviceprincipals zu sehen, die Azure Active Directory authentifiziert hat.

Dieser Bericht enthält den Namen des Serviceprincipals, das letzte Mal, als er sich angemeldet hat, und einen Link, um mehr Details anzuzeigen.

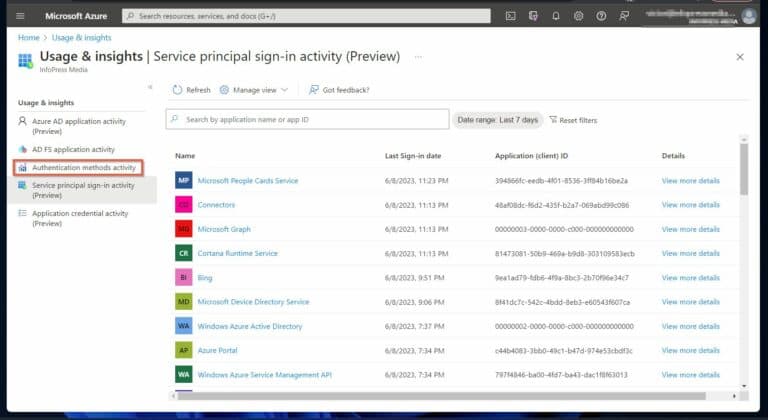

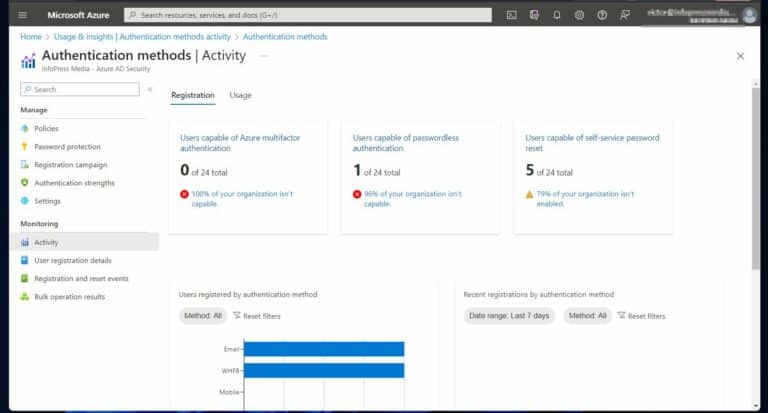

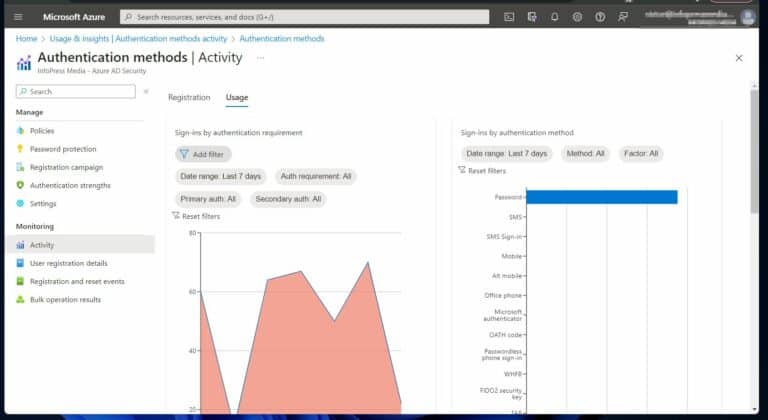

“Authentifizierungsmethodenaktivitäten” zeichnen auf, welche Authentifizierungsmethoden Benutzer in einer Organisation zur Registrierung in Azure AD verwenden.

Die Seite hat 2 Registerkarten: Registrierung und Verwendung. Die Registerkarte „Registrierung“ zeichnet Benutzer auf, die sich für die verfügbaren Authentifizierungsmethoden angemeldet haben.

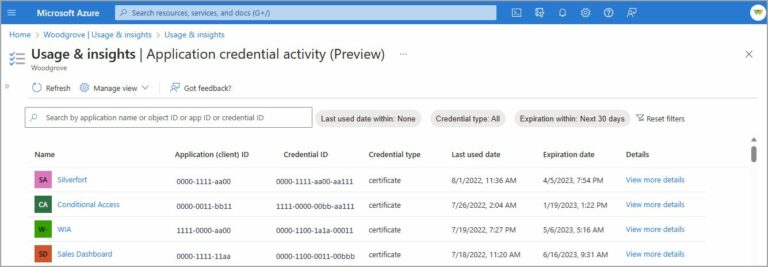

Das letzte Protokoll, das Sie in Ihrem Werkzeugkasten benötigen, ist der Bericht „Anwendungsberechtigungsaktivität (Vorschau)“. Dieser Bericht gibt das letzte Datum an, an dem eine Anwendungsberechtigung verwendet wurde.

Darüber hinaus protokolliert dieser Bericht die Anwendungs-ID, den Zertifikatstyp und einen Link, um die Aufzeichnungsdetails anzuzeigen.

Auch lesen Sie Verwenden von Office 365-Benutzerberichten

Überwachen und Analysieren von Azure AD-Aktivitäten mit Azure AD-Sicherheits- & Überwachungsprotokollen

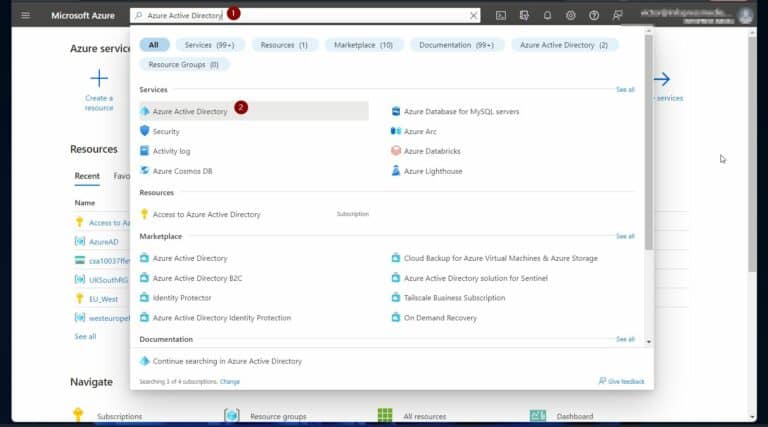

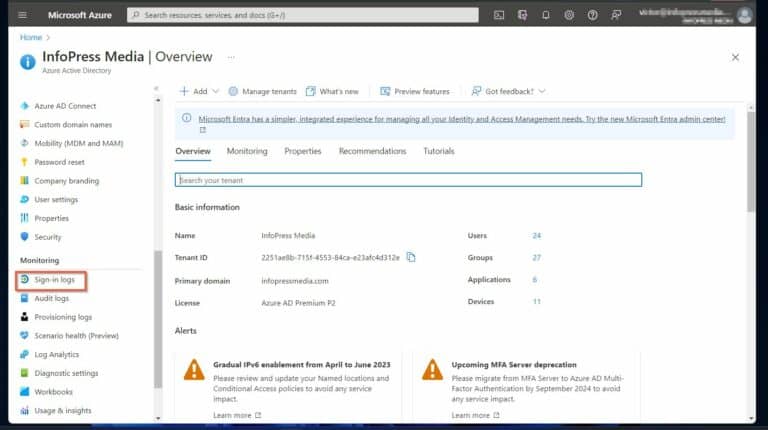

In diesem Abschnitt melden Sie sich über portal.azure.com im Azure-Portal an. Suchen Sie dann nach „Azure Active Directory“ und öffnen Sie es.

Verwenden von Anmeldungsprotokollen zur Überwachung und Analyse von Benutzeraktivitäten

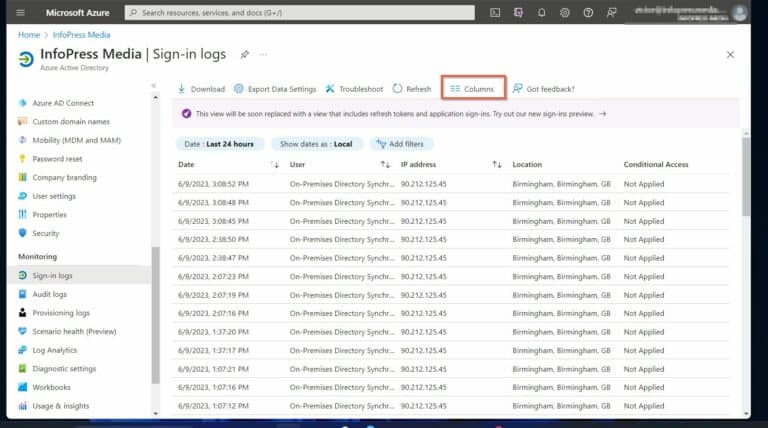

Um auf die Anmeldeprotokolle zuzugreifen, öffnen Sie sie im Menü Überwachung des Azure Active Directory-Portals.

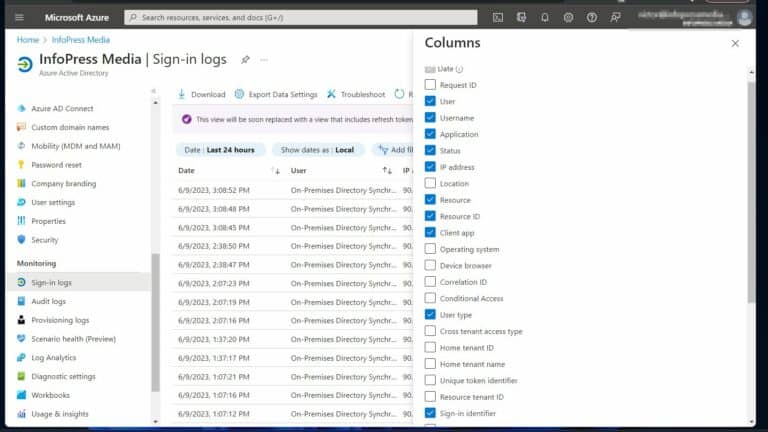

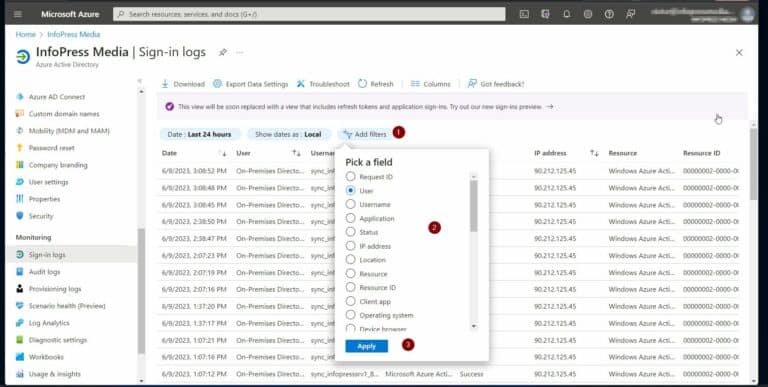

Fügen Sie Filter zum Protokoll hinzu, nachdem Sie die Spalten nach Ihren Wünschen eingestellt haben, um die Informationen anzuzeigen, die Sie analysieren möchten.

Um einen Filter hinzuzufügen, klicken Sie auf „Filter hinzufügen“, wählen Sie einen Filter aus und klicken Sie auf Übernehmen. Wiederholen Sie dies für so viele Filter, wie Sie benötigen.

Anschließend klicken Sie auf einen Filter und fügen eine Bedingung hinzu. In dem untenstehenden Screenshot habe ich meine Anmeldeprotokolle gefiltert, um nur Protokolle mit Benutzern anzuzeigen, die „victor“ enthalten.

Durch dieses Filtern wurde die Anzahl der Protokolle reduziert, die ich anzeigen möchte. Je nachdem, was wir untersuchen, fügen wir zusätzliche Filter hinzu.

Das Öffnen eines Protokolleintrags liefert detaillierte Berichte darüber. Der Tab „Grundlegende Informationen“ enthüllt wichtige Informationen über die Anmeldung, wie das Datum, „Authentifizierungsanforderung“, Informationen über den Benutzer, die aufgerufene Anwendung und das Anmelde-Diagnosewerkzeug.

Das Anmelde-Diagnosewerkzeug wird verwendet, um zusätzliche Fehlerbehandlung in Bezug auf die Anmeldung durchzuführen und empfohlene Schritte zur Behebung von Problemen zu erhalten.

Der Protokolleintrag hat weitere Reiter.

Na ja, der Reiter „Standort“ speichert den Ort und die IP-Adresse, von der der Benutzer die Anmeldung versucht hat.

Der Reiter „Geräteinfo“ speichert auch das Betriebssystem des Benutzers, den Browser und ob das Gerät konform ist.

Schließlich verwenden Sie Informationen aus den Reitern „Bedingte Zugriff“ und „Nur-Berichterstattung“, um bedingte Zugriffe und andere Strategien anzuzeigen, die möglicherweise oder nicht auf die Anmeldung angewendet wurden.

Verwendung von Azure AD-Auditprotokollen zur Analyse von Benutzeraktivitäten

Um das Auditprotokoll zu öffnen, klicken Sie auf es im Azure Active Directory-Menü.

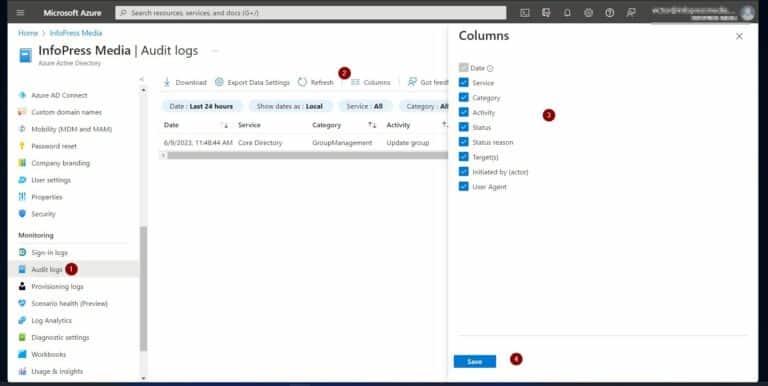

Wählen Sie anschließend die Schritte aus, die in dem letzten Unter Abschnitt beschrieben sind, um die Spalten Ihren Bedürfnissen anzupassen.

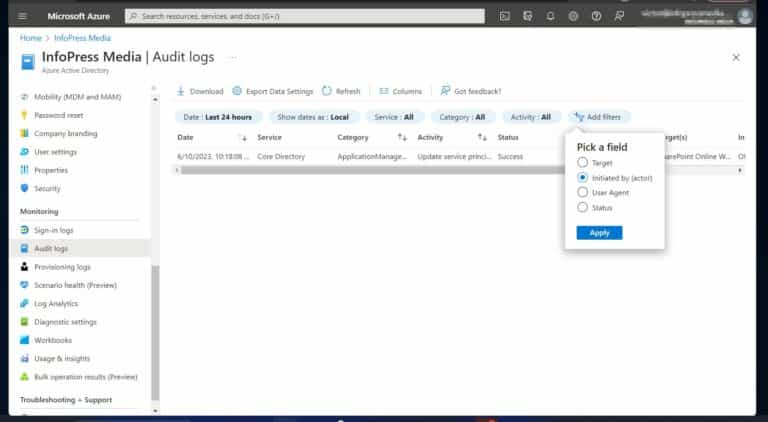

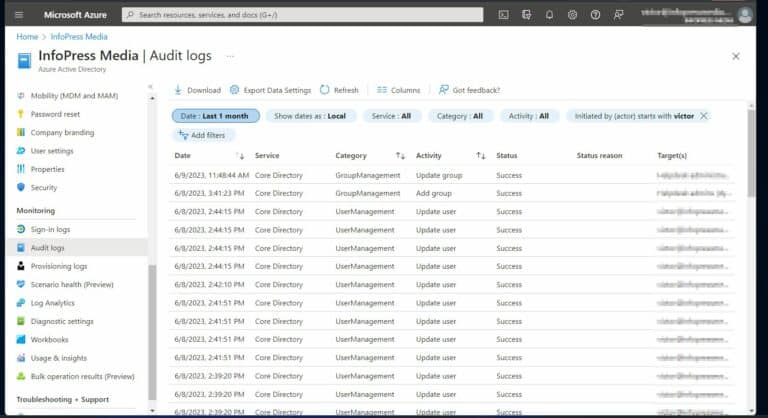

Ähnlich wie bei Anmeldeprotokollen können auch Auditsprotokolle gefiltert werden. Glücklicherweise fügt Microsoft die erforderlichen Filterbedingungen – Dienst, Aktivität und Kategorie hinzu.

Allerdings bietet das Auditsprotokoll auch die Möglichkeit, benutzerdefinierte Filter hinzuzufügen. Um einen Filter hinzuzufügen, klicken Sie auf „Filter hinzufügen“, wählen Sie einen Filter aus und klicken Sie auf Anwenden.

Analysieren von Azure AD-Sicherheitsprotokollen: Überwachen & Verwalten von Azure AD-Aktivitäten Schluss

Das Überwachen und Analysieren von Prüfprotokollen ist ebenso entscheidend wie die Konfiguration von Azure Identity Protection, Conditional Access, Privileged Identity Management und anderen Sicherheits-Funktionen. Durch die Analyse von Protokollen im Azure Active Directory erkennen IT-Administratoren potenzielle Sicherheitsvorfälle proaktiv und mildern sie ab.

Glücklicherweise verfügt Azure AD über alle erforderlichen Protokolle, um dieses Ziel zu erreichen. Insbesondere bietet es Organisationen Anmelde-, Anmelde- (Vorschau-) und Prüfprotokolle.

Zusätzlich verfügt dieses robuste Cloud-Identitätsmanagement-Tool auch über Bereitstellungsprotokolle und „Nutzungs- und Einblicke“-Berichte. Diese Protokolle bieten verschiedene Datenprotokollierungen, um die Sicherheitsgesundheit einer Azure AD-Infrastruktur zu bestimmen.

Um Organisationen dabei zu helfen, die Protokolle effektiv zu nutzen, erklärt dieser Artikel die Daten, die die Azure AD-Protokolle bereitstellen, und wie sie verwendet werden können, um die Sicherheitslage von Azure AD zu überwachen und zu analysieren.

Source:

https://infrasos.com/analyze-azure-ad-security-logs-audit-monitor-azure-ad-activity/