Analizza i log di sicurezza di Azure AD: Controllo e monitoraggio dell’attività di Azure AD. Vuoi migliorare la tua conoscenza dell’utilizzo della sicurezza di Azure AD e dei log di controllo per monitorare e analizzare le attività di Azure AD?

Questo articolo spiega come utilizzare ogni log per monitorare e rivedere le attività degli utenti in Azure AD.

L’articolo inizia esplorando 4 log e spiegando le informazioni che forniscono. Quindi, discute le premesse di licenza e ruolo per l’utilizzo di questi log.

Infine, ci sono istruzioni passo-passo su come utilizzare i log per il monitoraggio e l’analisi delle attività degli utenti.

Sicurezza di Azure AD e log di controllo per il monitoraggio e l’analisi delle attività

Azure Active Directory fornisce quattro tipi di log con vari dati che le organizzazioni devono monitorare e analizzare per tenere traccia delle attività degli utenti nel sistema. Questi includono i log di accesso, i log di controllo, i log di provisioning e i report “utilizzo e informazioni”.

Comprendere i log di accesso e di accesso (anteprima) di Azure AD

I log di accesso di Azure AD forniscono alle organizzazioni informazioni dettagliate su come gli utenti accedono e utilizzano applicazioni e servizi. Questo tipo di log è uno dei tre log di attività.

Gli amministratori IT identificano i modelli di accesso degli utenti utilizzando le informazioni registrate nei log di accesso. Inoltre, questi log rivelano il numero di utenti che si sono autenticati in un determinato periodo e mostrano lo stato degli accessi.

A partire da giugno 2023, Microsoft ha rilasciato una versione di anteprima chiamata “log di accesso (anteprima)”. Mentre il log classico di accesso registra le attività degli utenti interattivi, la versione di anteprima segue questo e altri 3 tipi di accessi aggiuntivi (utenti non interattivi, entità servizio e identità gestite) per gli accessi alle risorse di Azure.

Beh, l’accesso interattivo avviene quando gli utenti accedono ad Azure AD con un nome utente e una password o MFA. D’altro canto, gli accessi non interattivi provengono da applicazioni che accedono a nome dell’utente.

Inoltre, i principali dei servizi accedono per conto dell’utente mentre le identità gestite registrano gli accessi da applicazioni con segreti memorizzati in modo sicuro in Azure Key Vault.

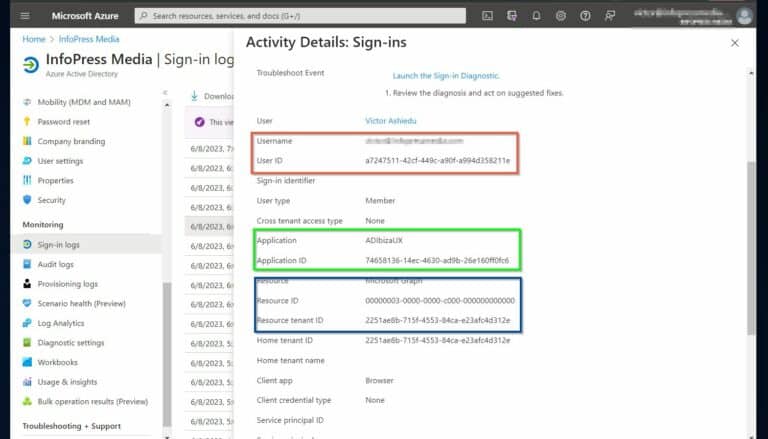

Oltre al componente “utente”, i registri degli accessi registrano 3 componenti essenziali quando gli utenti o le applicazioni accedono a una risorsa di Azure. Il primo elemento critico è il “chi”.

Questo registro mostra l’Identità (utente) che ha effettuato l’accesso. Il registro registra anche il “come”, indicando il client o l’applicazione utilizzati per l’accesso.

Infine, ottieni anche “cosa,” – che registra la risorsa di destinazione a cui ha accesso l’identità.

Quindi, ogni volta che monitori e ispezioni la sicurezza di Azure AD attività utilizzando i log di accesso, fai attenzione a “chi”, “come” e “cosa” registrato come “utente”, “risorsa” e “applicazione” o “applicazione client”.

Comprensione dei log di controllo di Azure Active Directory

Il log di controllo è un altro registro delle attività di Azure AD che aiuta a monitorare e analizzare le azioni dell’utente. Il log di controllo registra le attività all’interno della directory.

In particolare, i log di controllo di Azure AD registrano le modifiche apportate a utenti, gruppi o applicazioni nella directory. Questi log delle attività sono spesso necessari per motivi di conformità.

Quando le organizzazioni monitorano i log di controllo di Azure AD, potrebbero emergere violazioni della sicurezza o problemi di conformità che richiedono correzione.

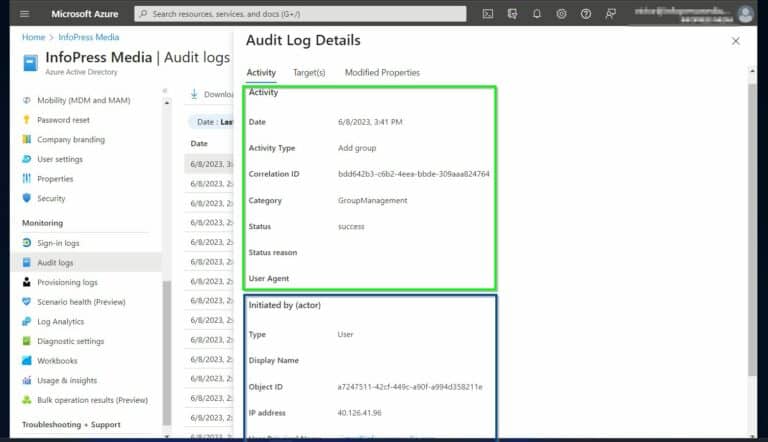

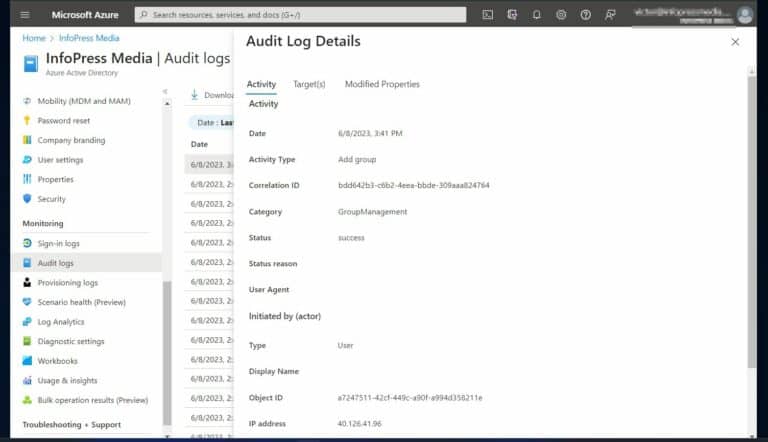

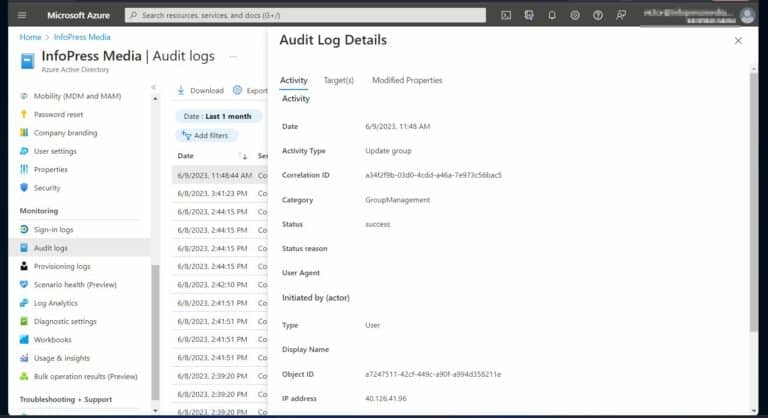

Il soggetto del registro di controllo (utente, gruppo o applicazione) è registrato come “Tipo di attività”. Oltre al tipo di attività, registra anche “Categoria”, “Stato” e la persona che ha avviato l’attività, registrata come “Avviata da (attore)”.

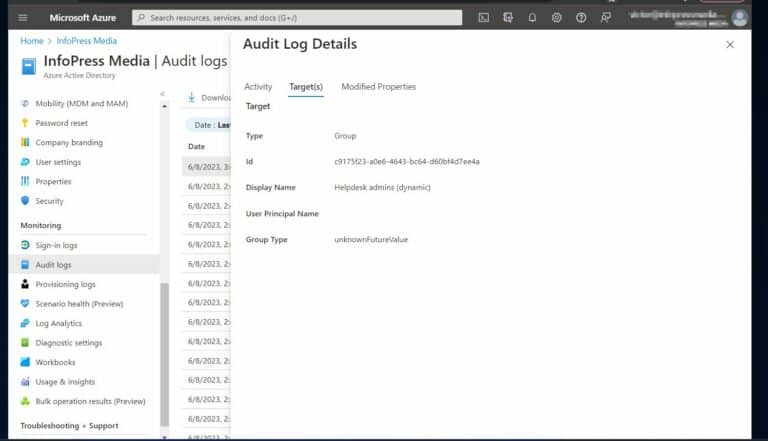

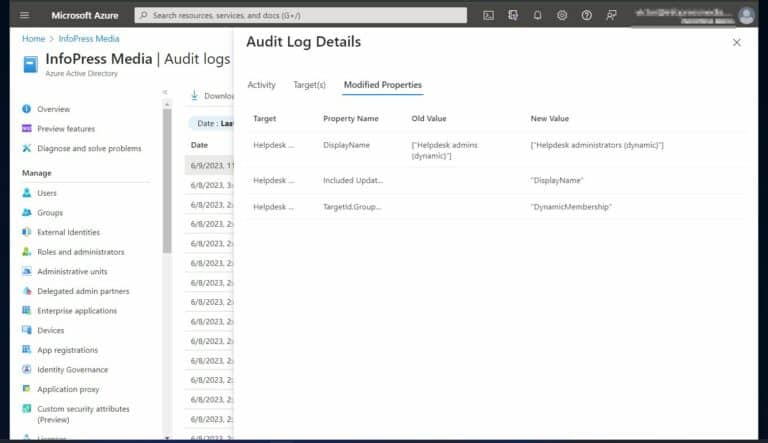

Quando viene aperto un registro di controllo, ha tre schede: “Attività”, “Obiettivo/i” e “Proprietà modificate.”

La scheda Attività visualizza il “Tipo di attività”, che registra se la modifica è stata apportata a un gruppo, utente o applicazione. Inoltre, la scheda registra la categoria del registro e il suo stato.

Registra anche le informazioni “Avviata da (attore)”, che includono l’utente che ha apportato le modifiche, l’indirizzo IP e l’UPN dell’utente.

La scheda “Obiettivo/i” registra i dettagli dell’oggetto modificato. Se disponibile, registra il nome dell’oggetto, il nome visualizzato, l’ID e l’UPN.

Infine, la scheda “Proprietà modificate” mostra le proprietà dell’oggetto modificato, inclusi i valori vecchi e nuovi.

Comprensione dei log di provisioning di Azure Active Directory

Azure Active Directory si integra con le applicazioni di terze parti che progettano gli utenti nella directory. Registra le loro attività nei log di provisioning per consentire agli amministratori IT di risolvere i problemi o tracciare le modifiche apportate da queste applicazioni.

Per quanto riguarda i record, i log di provisioning tengono traccia di informazioni come utenti creati o modificati con successo da un servizio di terze parti come ServiceNow. Inoltre, tiene traccia dei cambiamenti di gruppo e del servizio che ha apportato la modifica.

Questi record sono utili per informazioni su sicurezza, verifica, e conformità.

Comprensione dei rapporti “Utilizzo e insight” di Azure AD.

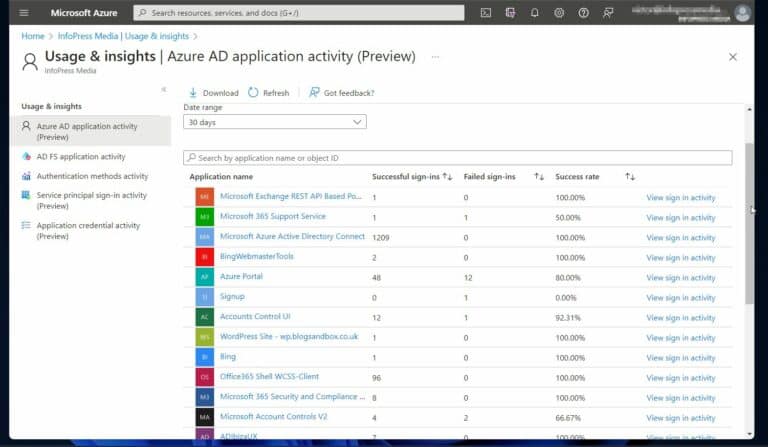

I report “utilizzi e insights” sono un repository centrale in cui Azure AD registra l’attività di accesso ad altre applicazioni Microsoft 365. Si tratta di un unico punto in cui visualizzare le attività di accesso.

La pagina registra accessi riusciti e falliti, il numero di ciascuno e il tasso di successo. Non solo quelli, ma mostra anche un link per visualizzare l’attività di accesso per ogni applicazione.

Come mostrato nello screenshot sopra, la pagina “utilizzi e insights” fornisce informazioni sulle applicazioni più utilizzate in un’organizzazione, sulle app con il tasso di successo dell’accesso più basso e sugli errori di accesso più frequenti.

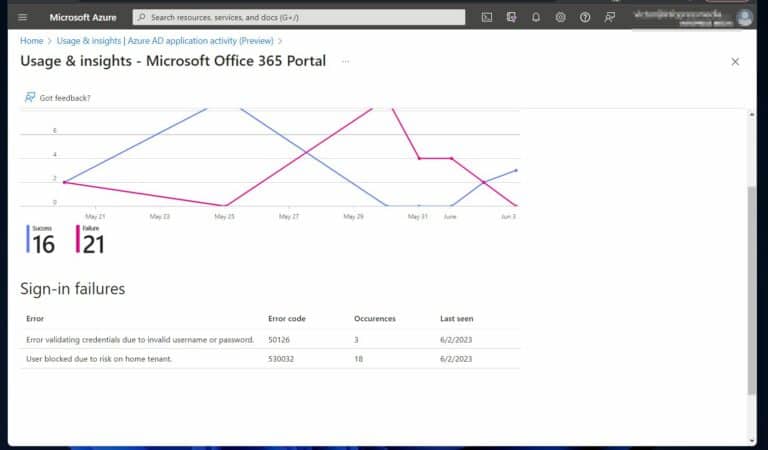

Fare clic sul link “Visualizza attività di accesso” per un’app visualizza gli errori di accesso. Inoltre, la pagina dei dettagli mostra i codici di errore, le occorrenze e l’ultima data in cui si è verificato l’errore.

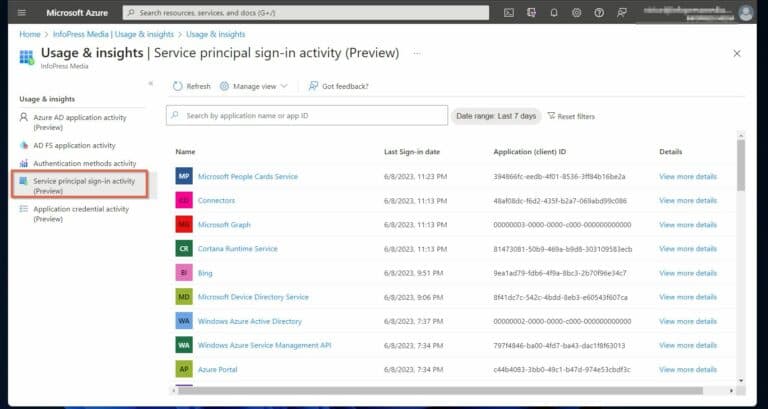

Prima di procedere da “Usage & Insights”, voglio sottolineare altri report importanti qui. Ho menzionato prima che i registri di accesso tracciano gli accessi dei principi del servizio.

Queste informazioni sono disponibili in “Usage & Insights” come “Service Principal Sign-In Activity (Preview)”. Facendo clic su di esso vengono visualizzati i principi del servizio che Azure Active Directory ha autenticato.

Questo report include il nome del principio del servizio, l’ultima volta che ha effettuato l’accesso e un link per “visualizzare altri dettagli”.

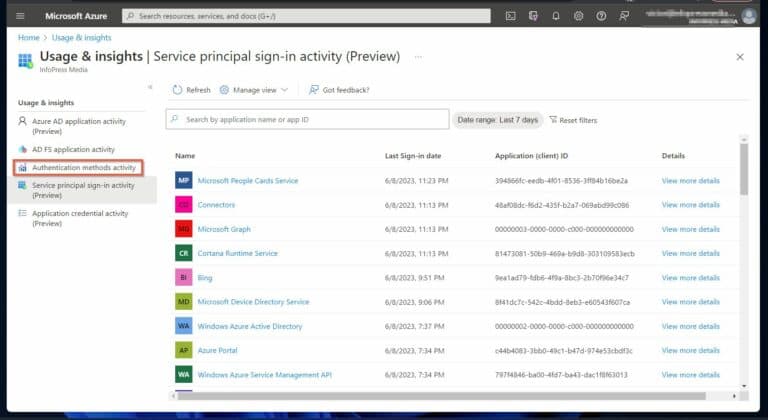

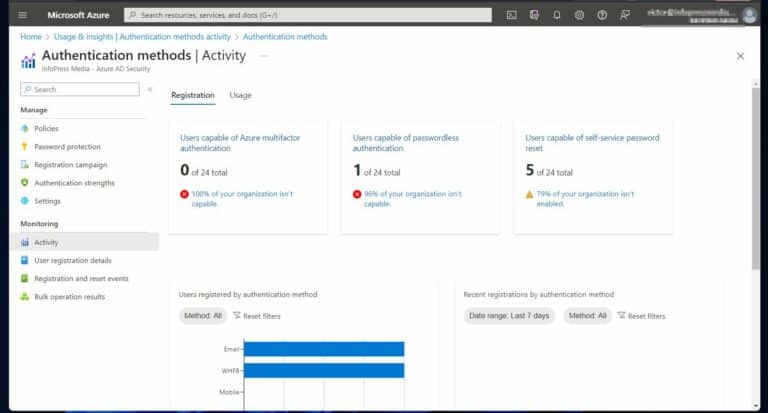

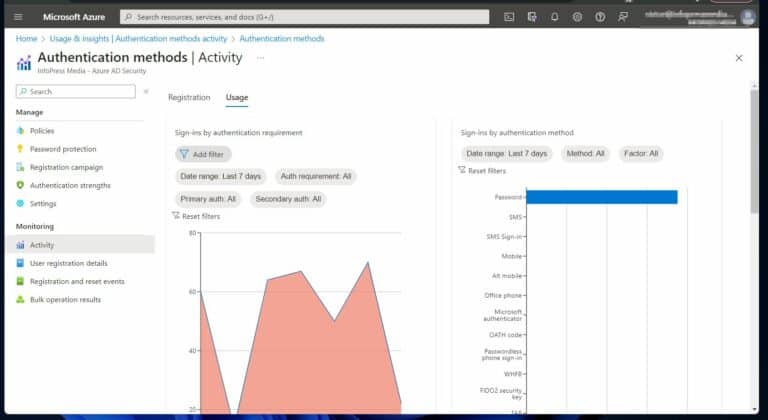

Il record “Attività dei metodi di autenticazione” registra i metodi di autenticazione utilizzati dagli utenti di un’organizzazione per registrarsi in Azure AD.

La pagina ha 2 schede: Registrazione e Utilizzo. La scheda Registrazione registra gli utenti iscritti ai metodi di autenticazione disponibili.

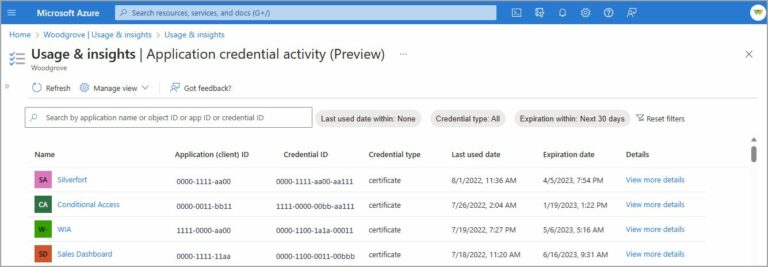

Il registro finale di cui hai bisogno nel tuo toolbox è il report “Attività delle credenziali dell’applicazione (anteprima)”. Questo report fornisce l’ultima data in cui è stata utilizzata un’attestazione dell’applicazione.

Inoltre, questo report registra l’ID dell’applicazione, il tipo di certificato e un link per visualizzare i dettagli del record.

Leggi anche Utilizzare i report utente di Office 365

Monitorare e analizzare l’attività di Azure AD con i log di sicurezza e audit di Azure AD

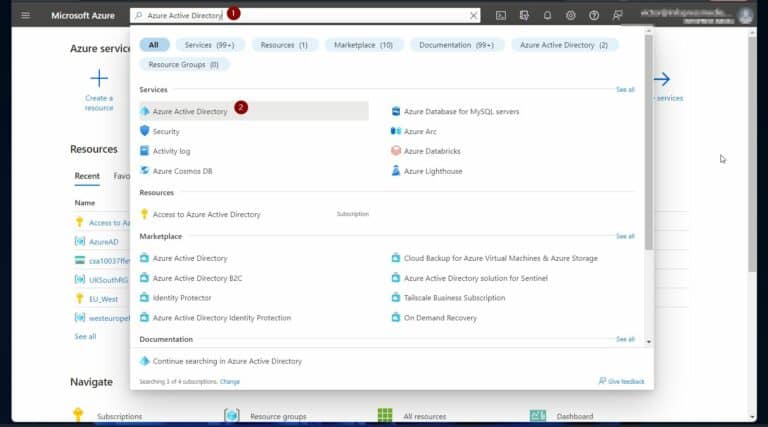

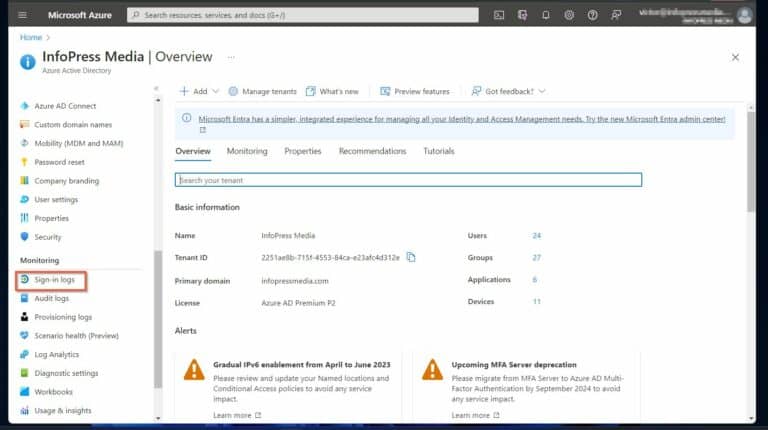

In questa sezione accedi al portale di Azure tramite portal.azure.com. Quindi, cerca e apri “Azure Active Directory”.

Utilizzare i log di accesso per monitorare e analizzare le attività degli utenti

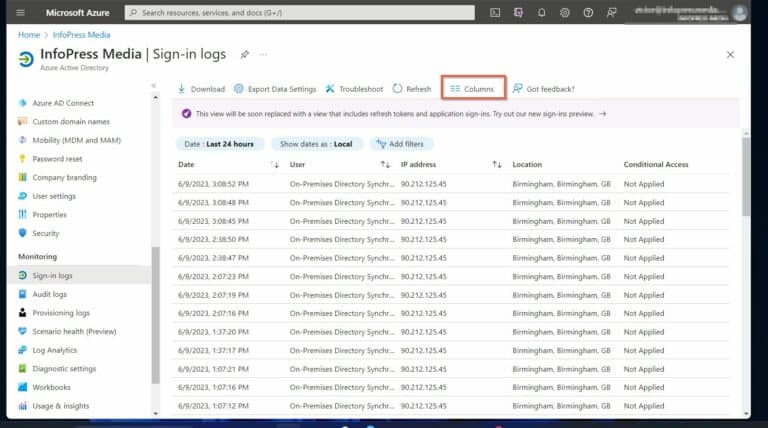

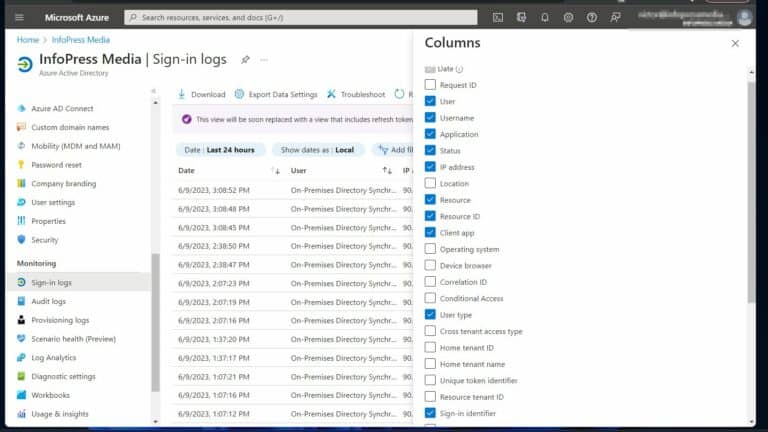

Per accedere ai log di accesso, aprilo dal menu Monitor del portale di Azure Active Directory.

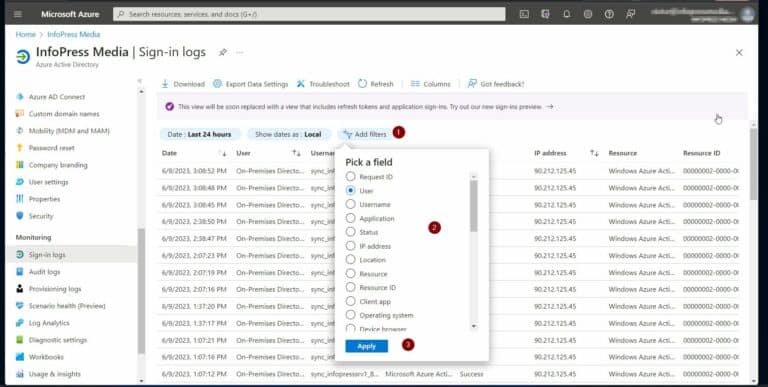

Successivamente, fai clic su un filtro e aggiungi una condizione. Nello screenshot qui sotto, ho filtrato i miei log di accesso per visualizzare solo i log con utenti contenenti “victor”.

Questo filtraggio ha ridotto il numero di log a quelli che desidero visualizzare. A seconda di cosa stiamo risolvendo, aggiungiamo filtri aggiuntivi.

Aprire una voce di log fornisce dettagliati rapporti su di esso. La scheda “Informazioni di base” rivela informazioni critiche sull’accesso, come la data, il “Requisito di autenticazione”, informazioni sull’utente, l’applicazione a cui si è acceduto e lo strumento di diagnostica dell’accesso.

Lo strumento di diagnostica dell’accesso viene utilizzato per eseguire ulteriori procedure di risoluzione dei problemi relativi all’accesso e ottenere azioni consigliate per risolvere i problemi.

L’ingresso nel registro ha altre schede.

Bene, la scheda “Posizione” registra la posizione e l’indirizzo IP da cui l’utente ha tentato l’autenticazione.

La scheda “Informazioni sul dispositivo” registra anche il sistema operativo dell’utente, il browser e se il dispositivo è conforme.

Infine, utilizzare le informazioni nelle schede “Accesso condizionale” e “Solo report” per visualizzare l’accesso condizionale e altre politiche che potrebbero essere state applicate o meno all’accesso.

Utilizzare i log di controllo di Azure AD per analizzare le attività dell’utente

Per aprire il registro di controllo, fare clic su di esso nel menu di Azure Active Directory.

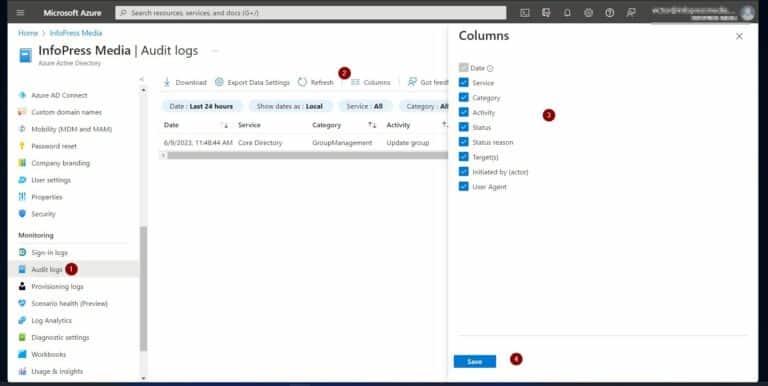

Quindi, seguire i passaggi descritti nell’ultima sottosezione per personalizzare le colonne secondo le proprie esigenze.

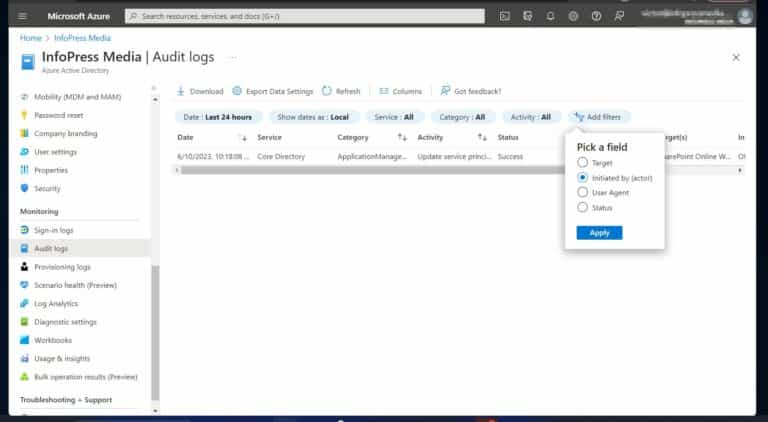

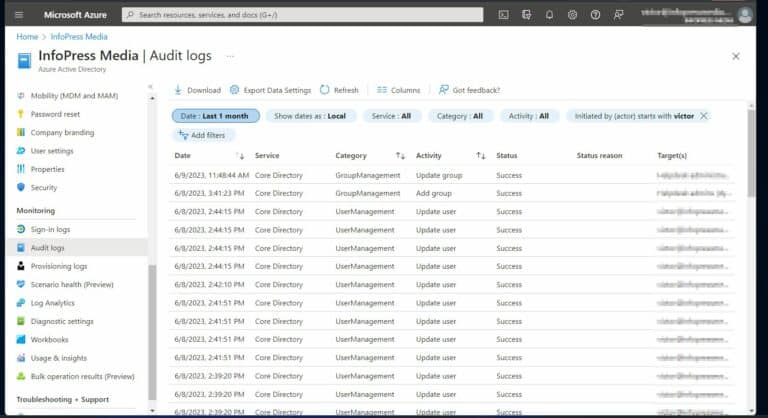

Simili ai registri di accesso, i registri di controllo hanno capacità di filtraggio. Fortunatamente, Microsoft aggiunge le condizioni di filtraggio – Servizio, Attività e Categoria – di cui hai più bisogno.

Tuttavia, il registro di controllo offre la possibilità di aggiungere filtri personalizzati. Per aggiungere un filtro, fare clic su “Aggiungi filtri”, selezionare un filtro e fare clic su Applica.

Analizzare i registri di sicurezza di Azure AD: Conclusione dell’attività di controllo e monitoraggio di Azure AD

Il monitoraggio e l’analisi dei log di controllo sono importanti quanto la configurazione di Azure Protezione dell’identità, Accesso Condizionale, Gestione delle identità privilegiate e altre funzionalità di sicurezza. Analizzando i log in Azure Active Directory, gli amministratori IT rilevano preventivamente e mitigano potenziali incidenti di sicurezza.

Fortunatamente, Azure AD dispone di tutti i log necessari per raggiungere questo obiettivo. In particolare, offre alle organizzazioni log di accesso, log di accesso (anteprima) e log di controllo.

Inoltre, questo potente strumento cloud di gestione delle identità dispone anche di log di provisioning e rapporti “utilizzo e insight”. Questi log forniscono vari dati di registrazione per aiutare a determinare la salute della sicurezza di un’infrastruttura Azure AD.

Per aiutare le organizzazioni a utilizzare efficacemente i log, questo articolo spiega i dati forniti dai log di Azure AD e come utilizzarli per monitorare e analizzare la postura di sicurezza di Azure AD.

Source:

https://infrasos.com/analyze-azure-ad-security-logs-audit-monitor-azure-ad-activity/