Hyper-V possui ferramentas integradas para a replicação de máquinas virtuais de um anfitrião Hyper-V para outro. Isso é útil para o recuperação em caso de falha. frequentemente, a replicação Hyper-V é configurada em servidores Hyper-V conectados a um domínio Active Directory e dentro de um cluster. No entanto, é possível configurar a replicação Hyper-V quando os servidores executando Hyper-V estão em um Workgroup. Para fazer isso, você precisa de certificados.

Este post do blog explica como criar certificados para configurar a replicação Hyper-V em um Workgroup usando ferramentas integradas do Windows Server 2016.

Por que usar certificados para Hyper-V

A replicação baseada em certificados permite que você replicaçãoe máquinas virtuais sem adicionar hosts Hyper-V a um domínio Windows ou cluster. Essa funcionalidade é especialmente útil para pequenas empresas que têm três ou quatro servidores e não querem implementar um cluster e configurar um domínio usando Active Directory.

Outra razão para usar a replicação Hyper-V com certificados em Workgroups é a segurança. Se os servidores Hyper-V envolvidos no processo de replicação de VM são membros de um domínio, esses servidores Hyper-V podem ser totalmente controlados se um usuário tiver as credenciais para a conta administrativa do Active Directory. Em certos cenários indesejados, como ataques de ransomware, com credenciais de administrador de domínio AD, atacantes podem destruir toda a informação disponível em recursos acessíveis. É por isso que, em alguns casos, pode ser mais seguro deixar os servidores Hyper-V usados para a replicação de VM em um Workgroup.

Hyper-V suporta dois tipos de autenticação: Kerberos e certificados HTTPS. O Kerberos é usado para computadores em um domínio do Active Directory, e os certificados HTTPS são usados em ambientes não pertencentes a um domínio. Uma solicitação de certificado SSL é realizada quando uma conexão segura HTTPS é usada.

Visão Geral das Principais Etapas

Antes de iniciar uma explicação detalhada do fluxo de trabalho, vamos listar as principais etapas que devem ser realizadas para configurar a replicação do Hyper-V em um Workgroup usando certificados.

- Configurar os nomes de host em ambos os servidores Hyper-V. Um papel de servidor Hyper-V deve estar habilitado.

- Habilitar o tráfego HTTPS e as conexões de entrada necessárias no firewall do Windows.

- Criar e configurar certificados no primeiro servidor. Exportar/importar certificados.

- Copiar certificados para o segundo servidor

- Configurar a replicação no segundo servidor usando certificados.

- Configurar a replicação no primeiro servidor. As VMs não devem ter checkpoints.

Em nossa postagem no blog, usamos duas máquinas Windows Server 2016 com um papel Hyper-V instalado.

Configurando Nomes de Host nos Servidores

Vamos começar editando os nomes de host. Configurar nomes de DNS para o servidor de origem (o servidor primário) e o servidor de réplica (o segundo servidor ou servidor de destino). Você deve adicionar o sufixo DNS principal. Usar nomes de domínio totalmente qualificados (FQDN) é necessário para usar certificados. Em nosso exemplo, os nomes dos servidores são:

Hyper-v-prim.test.net – o servidor primário (o primeiro servidor);

Hyper-v-repl.test.net – o servidor de réplica (o segundo servidor)

Para alterar um nome de host, abra as configurações do sistema (clique com o botão direito no ícone Meu Computador ou Este PC) e, na seção Nome do computador, domínio e configurações do grupo de trabalho, clique em Configurações. Na guia Nome do computador, clique em Alterar. Em seguida, na janela Alterações do Nome do Computador/Domínio, insira um nome de computador, selecione Grupo de Trabalho (não um Domínio), clique em Mais, e insira um sufixo DNS primário do computador. Como mencionado acima, um nome completo com um sufixo DNS é necessário para os hosts do Hyper-V habilitarem a replicação usando certificados. Um sufixo é test.net em nosso exemplo. Se um nome de host for hyper-v-prim, um nome de domínio totalmente qualificado é Hyper-v-prim.test.net para nosso servidor primário.

Na captura de tela abaixo, você pode ver a configuração do nome do computador para o servidor primário.

Depois de configurar os nomes de host em ambos os servidores, você pode começar a criar certificados nos servidores.

Criando Certificados no Servidor Primário

Os certificados podem ser criados usando vários métodos. A interface de linha de comando geralmente é usada para esse fim. A primeira opção é usar a ferramenta MakeCert para criar certificados autoassinados. Agora a ferramenta MakeCert está obsoleta, e vamos usar outra solução.

Use o cmdlet New-SelfSignedCertificate como uma alternativa moderna à ferramenta MakeCert para criar certificados autoassinados.

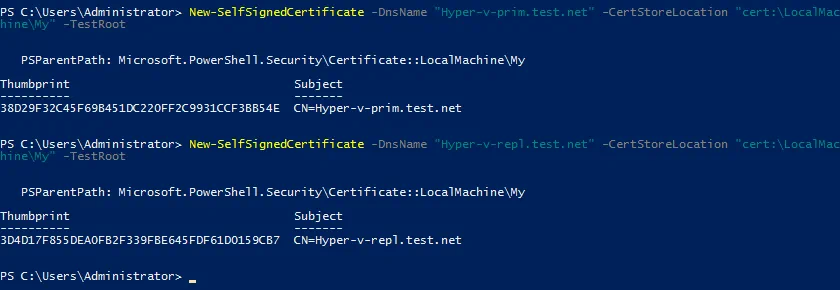

No host principal (Hyper-v-prim.test.net), execute os seguintes comandos no PowerShell (como Administrador) para gerar certificados:

New-SelfSignedCertificate -DnsName “Hyper-v-prim.test.net” -CertStoreLocation “cert:\LocalMachine\My” -TestRoot

New-SelfSignedCertificate -DnsName “Hyper-v-repl.test.net” -CertStoreLocation “cert:\LocalMachine\My” -TestRoot

Em seguida, verifique os certificados criados e continue configurando o servidor. Três certificados devem ser criados após a execução desses comandos (dois certificados de servidor e um certificado raiz).

Verificando os certificados criados no MMC

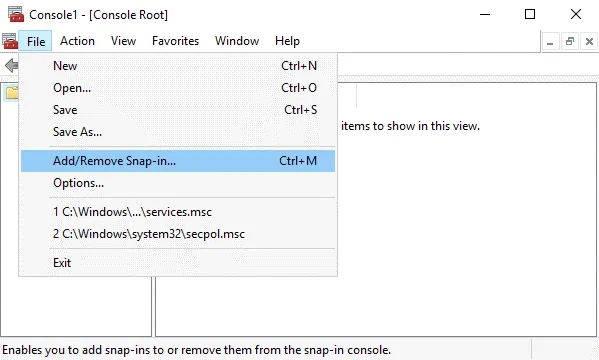

Abra o MMC (Console de Gerenciamento da Microsoft) no primeiro servidor. Para abrir o MMC, digite mmc no PowerShell).

Adicione um novo snap-in no MMC para gerenciar certificados na GUI do Windows (Interface Gráfica do Usuário).

Clique em Arquivo > Adicionar/Remover Snap-in…

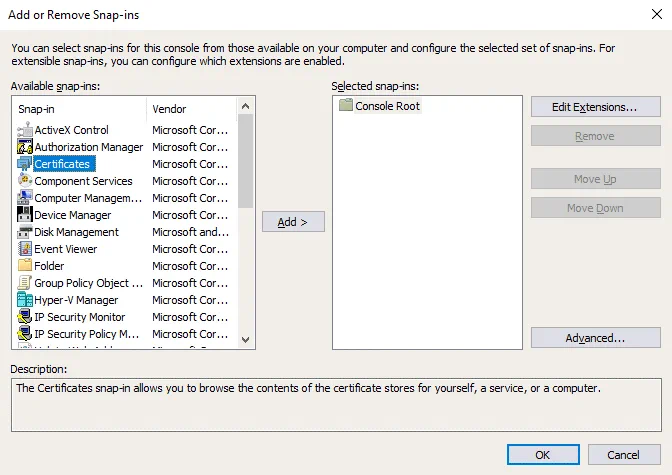

No painel esquerdo (Snap-ins disponíveis) da janela que abrir, selecione Certificados e clique em Adicionar.

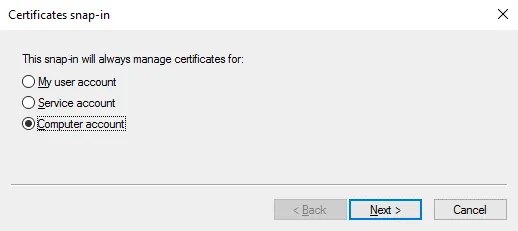

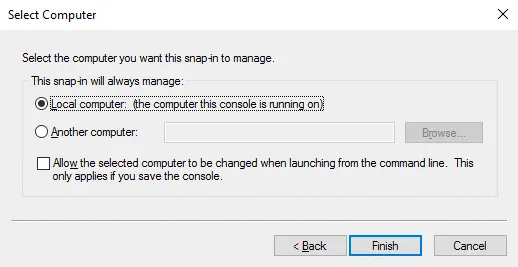

Na janela pop-up, selecione Conta do computador e clique em Avançar.

Deixe selecionado Computador local (já vem selecionado por padrão) e clique em Concluir.

Certificados (Computador Local) devem ser exibidos no painel direito (Snap-ins selecionados) da janela agora.

Na janela Adicionar ou Remover Snap-ins, clique em OK (um snap-in já foi selecionado).

Você pode salvar o snap-in adicionado em MMC.

Clique em Arquivo > Salvar como.

Insira um nome de arquivo, por exemplo, Certificados1.msc.

Vá para Certificados (Computador Local) / Pessoal / Certificados. Você deveria ver dois certificados que criamos anteriormente em PowerShell – Hyper-v-prim.test.net e Hyper-v-repl.test.net.

Clique duas vezes em um certificado para ver os detalhes. Um certificado para o segundo servidor (Hyper-v-repl.test.net) não é confiável agora.

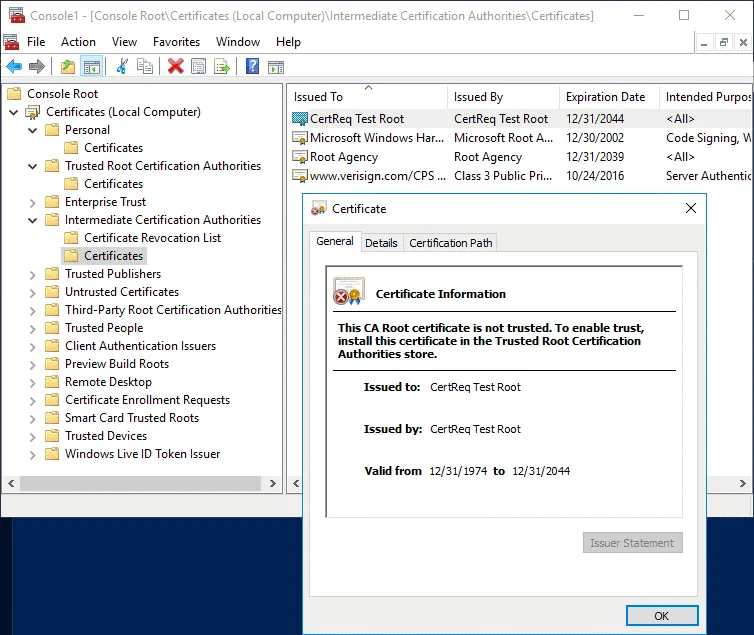

Vá para Certificados (Computador Local) / Autoridades de Certificação Intermediárias / Certificados. Encontre o certificado CertReq Test Root necessário para o funcionamento correto. Clique duas vezes neste certificado para ver os detalhes. O certificado CA Root não é confiável.

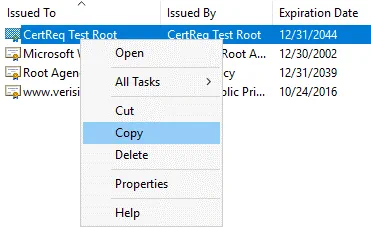

Copie o certificado CertReq Test Root de Autoridades de Certificação Intermediárias / Certificados para Autoridades de Certificação de Raiz Confiáveis/Certificados para tornar os certificados confiáveis. Selecione o certificado, pressione Ctrl+C para copiar e Ctrl+V para colar.

O certificado CertReq Test Root deve estar localizado em Autoridades de Certificação de Raiz Confiáveis / Certificados (como mostrado na imagem abaixo).

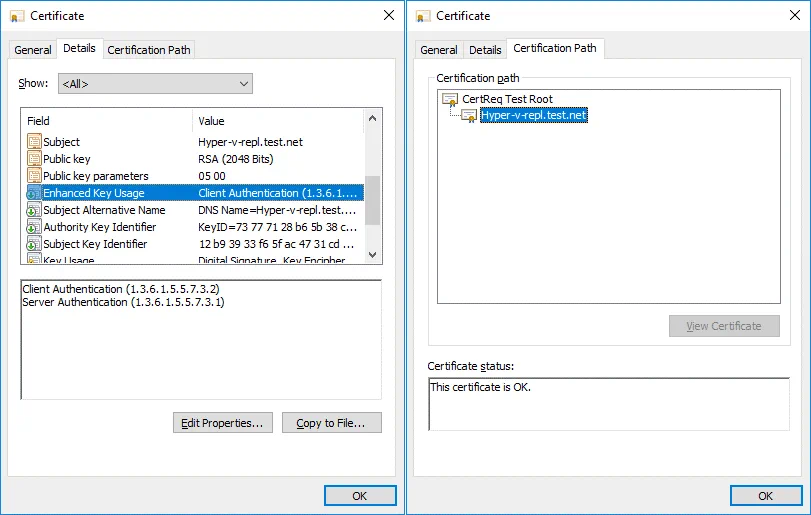

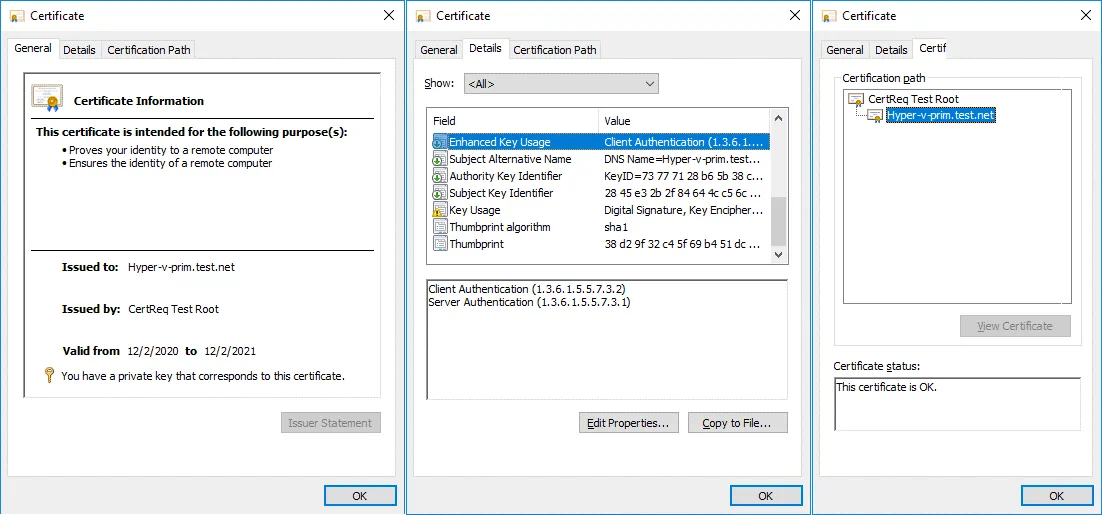

Verifique seus certificados localizados em Personal/Certificados novamente. Primeiro, verificamos o certificado para um servidor réplica (Hyper-v-repl.test.net). O certificado agora é confiável e tem a data de validade que você pode ver na guia Geral. Agora você também sabe como verificar a data de expiração do certificado SSL no Windows.

Verifique outros parâmetros para o certificado na guia Detalhes (Uso Avançado de Chave) e na guia Caminho de Certificação. Este certificado está OK.

Em seguida, verifique o certificado para o servidor primário da mesma forma que verificou o certificado para o servidor réplica.

Nós configuramos certificados para o servidor primário (Hyper-v-prim.test.net), e agora precisamos configurar o certificado no segundo servidor. Precisamos copiar os certificados necessários para o segundo servidor (Hyper-v-repl.test.net) onde as réplicas serão armazenadas. Para fazer isso, exporte os certificados.

Exportando um certificado do primeiro servidor

No primeiro servidor, selecione o certificado necessário para o segundo servidor (Hyper-v-repl.test.net) que está localizado em Personal/Certificados. Clique com o botão direito do mouse no certificado e no menu de contexto clique em Todas as Tarefas > Exportar.

O Assistente de Exportação de Certificados será aberto.

1. Bem-vindo. Não há nada para configurar na tela de boas-vindas. Clique em Avançar em cada etapa para continuar.

2. Exportar Chave Privada. Selecione Sim, exportar a chave privada.

3. Formato do Arquivo de Exportação. Selecione Exchange de Informações Pessoais – PKCS #12 (.PFX) e selecione Incluir todos os certificados no caminho de certificação, se possível.

4. Segurança. Insira uma senha para manter a segurança e proteger a chave privada.

5. Arquivo a ser Exportado. Especifique o nome e a localização do arquivo que deseja exportar, por exemplo, C:\temp\Hyper-v-repl.pfx

6. Concluindo o Assistente de Exportação de Certificados. Verifique a configuração e clique em Concluir.

Você deve ver a mensagem: A exportação foi bem-sucedida. Isso significa que está tudo bem.

Exportando o certificado raiz do primeiro servidor

Dois certificados foram exportados. Agora você deve exportar o certificado raiz da mesma forma. As ações são realizadas no primeiro servidor (Hyper-v-prim.test.net).

Selecione o certificado CertReq Test Root localizado em Autoridades de Certificação Raiz Confiáveis / Certificados.

Clique com o botão direito no certificado; clique em Todas as Tarefas > Exportar.

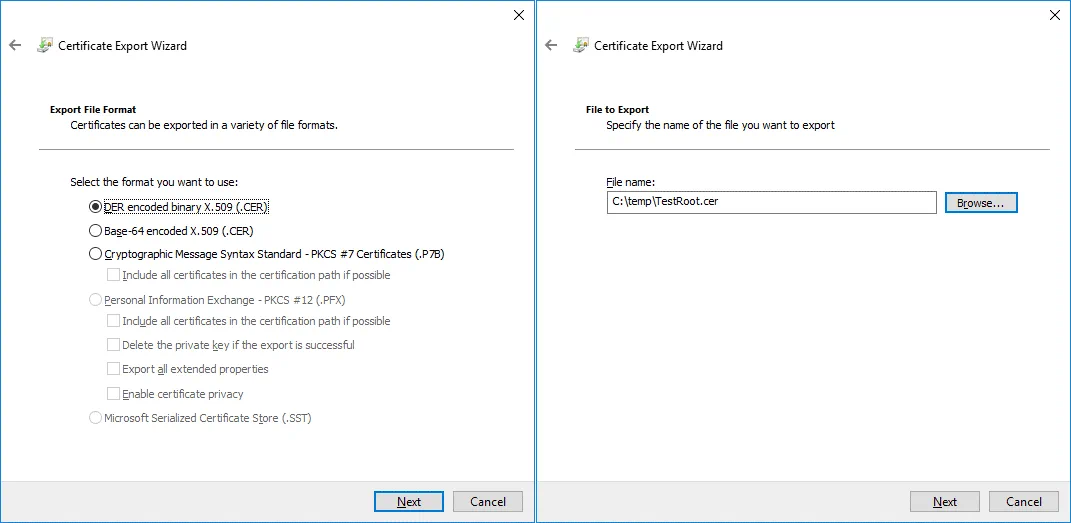

O Assistente de Exportação de Certificados será aberto.

1. Bem-vindo. Clique em Avançar para continuar.

2. Formato do Arquivo de Exportação. Selecione o formato que deseja usar:

DER codificado em binário X.509 (.CER)

3. Arquivo para Exportação. Insira o nome do arquivo e o caminho para salvar o arquivo, por exemplo, C:\temp\testRoot.cer

4. Concluindo o Assistente de Exportação de Certificados. Verifique a configuração e conclua a exportação.

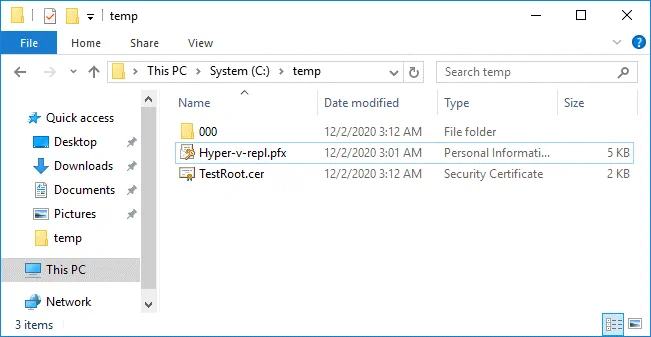

Os certificados são exportados para os arquivos Hyper-v-repl.pfx e TestRoot.cer que agora estão localizados em C:\temp\ no primeiro servidor.

Copiando os certificados exportados para o segundo servidor

Copie os dois arquivos de certificado exportados (Hyper-v-repl.pfx e TestRoot.cer) do primeiro servidor para o segundo servidor.

Nós copiamos os arquivos para C:\temp\ no segundo servidor.

Nós podemos usar o caminho de rede \\Hyper-v-repl\C$ ou \\192.168.101.213\C$ para copiar certificados via rede (onde 192.168.101.213 é o endereço IP do servidor de réplica no nosso caso). A configuração do firewall deve permitir conexões para o protocolo SMB.

Importando certificados no segundo servidor

Depois de ter copiado os certificados para o servidor de réplica, você deve importar esses certificados para o servidor de réplica.

Abra o MMC no servidor de réplica (o segundo servidor) assim como você fez no servidor primário.

Adicione um snap-in na janela do MMC.

Clique em Arquivo > Adicionar/Remover Snap-in.

Selecione Certificados, clique em Adicionar.

Selecione Conta de Computador, e selecione Computador Local.

Clique em OK.

Como atalho para abrir este snap-in na interface gráfica do Windows, você pode usar o comando no CMD do Windows ou no PowerShell:

certlm.msc

Este comando abre o gerenciador de certificados do Windows (o console de gerenciamento de certificados) para configurar certificados de máquina local.

Vá para Certificados (Computador Local) / Pessoal.

Clique com o botão direito do mouse no espaço vazio e, no menu de contexto, clique em Todas as tarefas > Importar.

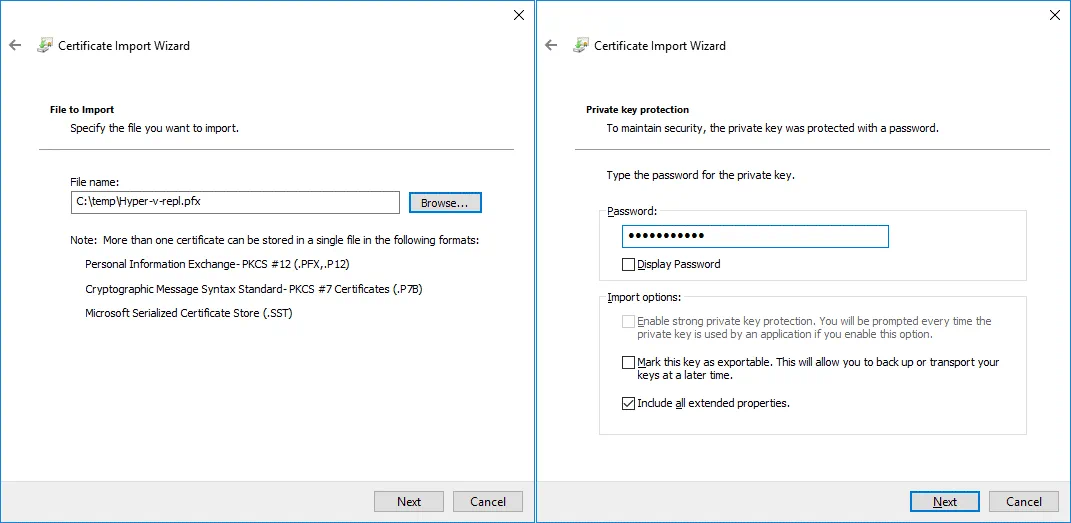

O Assistente de Importação de Certificados será aberto.

1. Bem-vindo. Selecione Máquina local.

2. Arquivo a ser Importado. Procure pelo arquivo Hyper-v-repl.pfx. Clique em Procurar, selecione para exibir todos os arquivos e selecione Hyper-v-repl.pfx

3. Proteção da Chave Privada. Insira a senha que você definiu ao exportar o certificado.

4. Armazenamento de Certificados. Coloque todos os certificados no seguinte armazenamento:

Armazenamento de certificados: Pessoal

5. Concluindo o Assistente de Importação de Certificados. Verifique a configuração e clique em Concluir.

Se tudo estiver correto, você deverá ver a mensagem: A importação foi bem-sucedida.

Agora o certificado Hyper-v-repl.test.net está localizado em Certificados (Computador Local) / Pessoal / Certificados no servidor de réplica (o segundo servidor). No nosso caso, o certificado CertReq Test Root também foi importado para este local.

O certificado CertReq Test Root deve estar localizado em Autoridades de Certificação Raiz Confiáveis / Certificados. Copie este certificado para o local necessário. Você pode importar o arquivo TestRoot.cer manualmente da mesma forma que importou o arquivo Hyper-v-repl.pfx.

Verificação de revogação de certificado

Lembre-se de que a verificação de revogação de certificado é obrigatória por padrão, e certificados autoassinados não suportam verificações de revogação no Windows Server 2012. Por esse motivo, você precisa desabilitar a verificação de revogação de certificado para certificados de teste. Adicione configurações ao Registro do Windows em ambas as máquinas. Execute o seguinte comando no CMD ou PowerShell como Administrador.

reg add “HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Virtualization\Replication” /v DisableCertRevocationCheck /d 1 /t REG_DWORD /f

![]()

Pode ser necessário reiniciar a máquina.

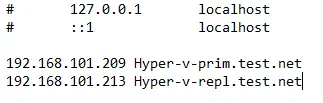

Resolução de nomes de host

Adicione registros ao arquivo hosts (C:\Windows\system32\drivers\etc\hosts) em ambas as máquinas para permitir a resolução de nomes de host para endereços IP ao trabalhar em Grupo de Trabalho (quando as máquinas não são membros de um Domínio do Active Directory). No nosso caso, adicionamos estas linhas ao arquivo hosts em ambos os servidores:

192.168.101.209 Hyper-v-prim.test.net

192.168.101.213 Hyper-v-repl.test.net

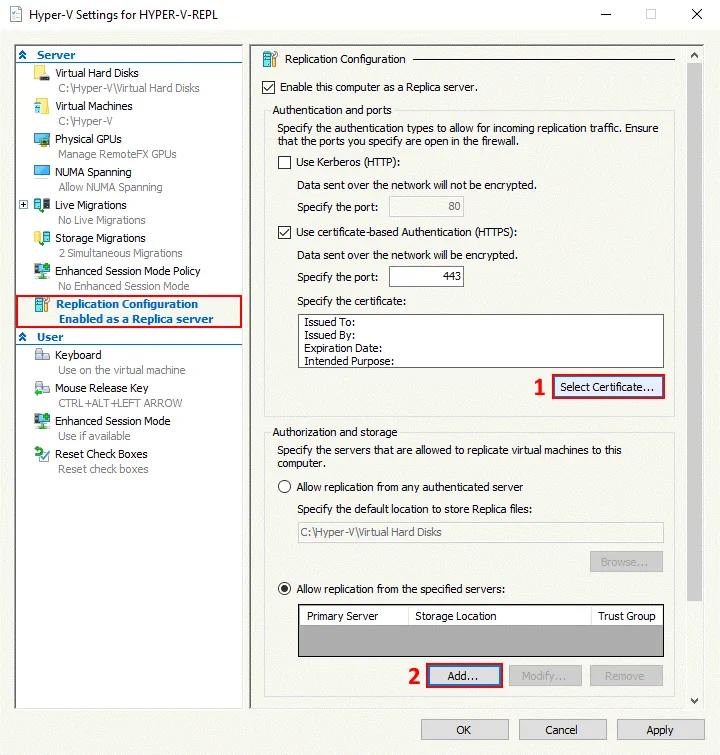

Configurando Configurações de Replicação em um Servidor Réplica

Realize as seguintes ações no segundo servidor onde as réplicas de VM devem ser armazenadas.

Abra o Gerenciador do Hyper-V.

Clique com o botão direito do mouse no servidor de réplicas (Hyper-v-repl.test.net no nosso caso), e, no menu de contexto, clique em Configurações do Hyper-V.

No painel esquerdo da janela de Configurações do Hyper-V, selecione Configuração de Replicação.

Marque estas caixas de seleção em Configuração de Replicação:

- Habilitar este computador como um servidor de Réplica

- Usar Autenticação baseada em certificado (HTTPS)

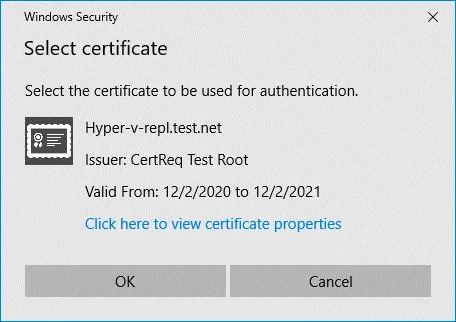

Clique em Selecionar Certificado.

A janela pop-up Segurança do Windows exibe informações sobre o seu certificado. Clique em OK para selecionar este certificado.

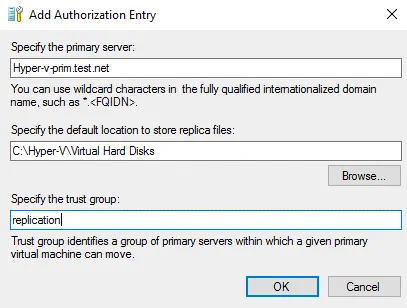

Em Configuração de Replicação, selecione a opção Permitir a replicação dos servidores especificados, e clique em Adicionar.

Configure os parâmetros na janela de Adicionar Entrada de Autorização.

Especifique o servidor primário: Hyper-v-prim.test.net

Especifique o local padrão para armazenar arquivos de réplica: C:\Hyper-V\Discos Rígidos Virtuais\ (este é um exemplo – use seu local personalizado não em C:)

Especifique o grupo de confiança: replicação

Configurando o Firewall do Windows

Configurar o firewall para permitir tráfego de entrada. Habilitar conexões TCP de entrada na porta 443 no servidor de réplicas (ou desabilitar o firewall temporariamente para fins de teste).

Habilitar regra de firewall -displayname “Hyper-V Replica HTTPS Listener (TCP-In)“

netsh advfirewall firewall show rule name=all dir=in | find “Hyper-V“

Configurando Replicação no Primeiro Servidor

Crie uma VM em um servidor Hyper-V primário para replicar. Certifique-se de que a VM de origem não possui instantâneos antes de habilitar a replicação. Habilite a replicação na primeira máquina, que é o servidor primário (Hyper-v-prim.test.net em nosso caso).

Clique com o botão direito em uma VM e, no menu de contexto, clique em Habilitar Replicação.

O assistente de Habilitar Replicação será aberto.

Antes de Começar. Clique em Avançar para continuar.

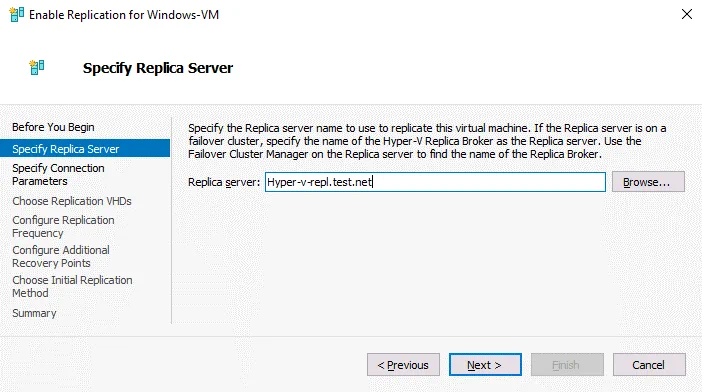

Especificar Servidor de Réplica. Insira o nome do seu servidor de réplica. Em nosso caso, usamos Hyper-v-repl.test.net como servidor de réplica.

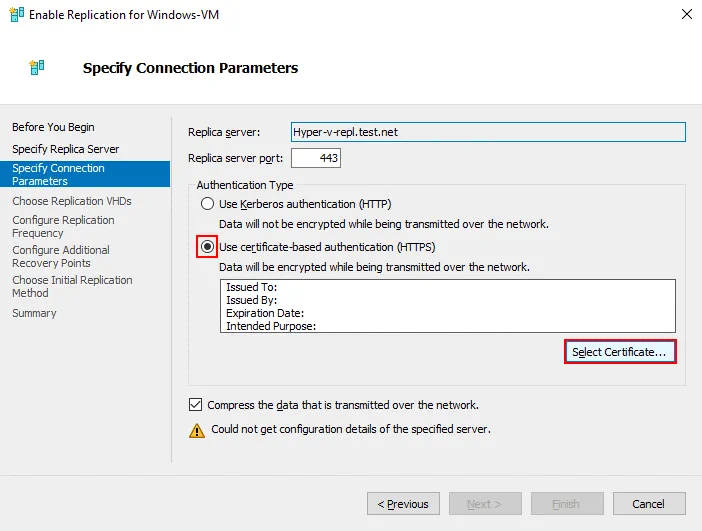

Especificar Parâmetros de Conexão. Selecione Usar autenticação baseada em certificado (HTTPS) e clique em Selecionar Certificado.

Depois de clicar em Selecionar Certificado, uma janela pop-up será aberta com detalhes sobre o certificado que você configurou anteriormente. Clique em OK para usar este certificado.

Configure outras configurações de replicação conforme o habitual para completar a configuração de replicação no servidor de origem.

Escolha os Discos Virtuais de Replicação. Selecione os discos virtuais da VM que devem ser replicados. Você pode selecionar todos os discos virtuais da VM ou apenas alguns deles.

Configure a Frequência de Replicação. Escolha a frequência com que as alterações são enviadas para o servidor de réplica, por exemplo, 5 minutos.

Configure pontos de recuperação adicionais para esta máquina virtual. Optamos por criar pontos de recuperação adicionais a cada hora em nosso exemplo. Selecione as opções que melhor atendam às suas necessidades. Os pontos de recuperação são resultado da replicação incremental (baseada em snapshot).

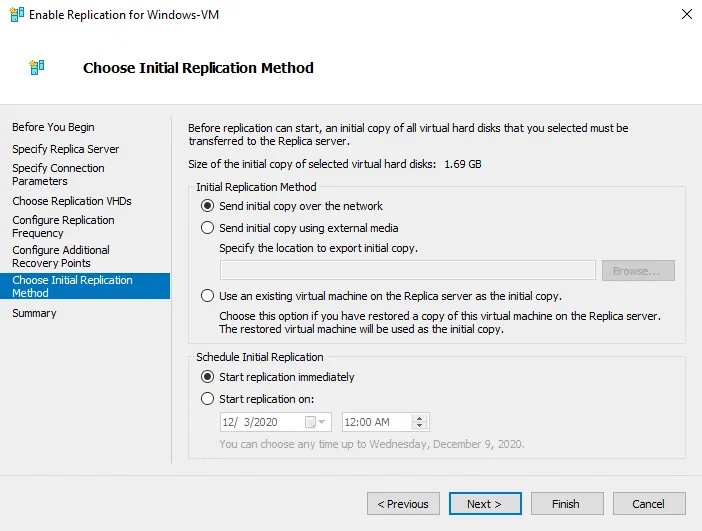

Escolha o Método de Replicação Inicial. Selecione Enviar cópia inicial pela rede.

Clique em Concluir para finalizar a configuração da replicação nativa do Hyper-V usando certificados em um Grupo de Trabalho e feche o Assistente.

Alternativas à Replicação Nativa do Hyper-V

A funcionalidade de replicação do Hyper-V integrada é útil. Mas às vezes você pode precisar de funcionalidades estendidas para realizar a replicação do Hyper-V e a falha da máquina virtual. Existe uma boa alternativa à replicação nativa do Hyper-V.

O Backup & Replicação NAKIVO é uma solução universal de proteção de dados que pode fazer backup de máquinas virtuais Hyper-V e realizar failover de VM. O produto suporta replicação do Hyper-V em domínios do Active Directory e Grupos de Trabalho. As seguintes funcionalidades estão incluídas:

- Replicação consciente da aplicação. Os dados em uma réplica de VM estão consistentes quando você replica uma VM em estado de execução devido ao uso do serviço Microsoft Volume Shadow Copy (VSS) em execução dentro das máquinas virtuais.

- Replicação incremental usando o Resilient Change Tracking (RCT) da Microsoft permite economizar espaço em disco e tempo. A primeira execução de um trabalho de replicação copia todos os dados de uma VM de origem e, em seguida, apenas os dados alterados são copiados criando os pontos de recuperação apropriados para uma réplica de VM.

- Configurações flexíveis de retenção e política de retenção GFS. Mantenha uma ampla variedade de pontos de recuperação para diferentes períodos de tempo e otimize o espaço de armazenamento usado em um repositório de backup. A aceleração de rede aumenta a velocidade de replicação usando compressão de dados, economizando tempo.

- Truncamento de log para Microsoft Exchange e SQL para economizar espaço de armazenamento para VMs Hyper-V em execução de banco de dados ao replicá-los.

- Failover automatizado de VM permite que você recupere uma VM em pouco tempo.

- Recuperação de site permite criar cenários complexos de recuperação de desastres com múltiplas ações, incluindo replicação e failover de VMs Hyper-V. Você pode recuperar uma máquina de um backup de servidor físico para uma VM ou recuperar um backup de VM Hyper-V para uma VM VMware. Não espere por um desastre – baixe o NAKIVO Backup & Replicação e proteja suas VMs Hyper-V hoje!

Conclusão

A replicação do Hyper-V é importante para proteger as máquinas virtuais do Hyper-V e garantir que você possa recuperar dados e cargas de trabalho em pouco tempo após qualquer falha. Às vezes, pode ser necessário configurar a replicação do Hyper-V em ambientes não pertencentes a domínios quando os servidores do Hyper-V não são membros de um domínio do Active Directory e pertencem a um Grupo de Trabalho.

Você precisa criar certificados autoassinados para replicar VMs do Hyper-V em um Grupo de Trabalho e configurar a autenticação para os servidores do Hyper-V usando esses certificados. A configuração se aplica aos nomes de host, firewall e verificação de revogação de certificado antes de configurar a replicação de VM nos hosts do Hyper-V.

Source:

https://www.nakivo.com/blog/how-to-request-ssl-certificates-for-hyper-v/