A key part of vSphere infrastructure administration is being able to assign roles and permissions for vSphere resources. Managing logins and privileges in a VMware vSphere vCenter Server environment is critical for several reasons. You want to allow granular permissions and also provide an audit trail of the actions performed in the vCenter environment.

vCenter Single Sign-On (SSO) 및 Active Directory를 기반으로 역할 또는 권한을 할당하는 주요 포인트를 살펴보겠습니다.

vCenter SSO 도메인이란 무엇입니까?

VMware vCenter Single Sign-On(SSO)은 VMware vSphere의 신원 관리를 위한 인증 구성 요소입니다. SSO는 단일 계정의 자격 증명을 사용하여 다른 vSphere 구성 요소에 액세스하는 사용자를 인증합니다. SSO는 안전한 토큰 메커니즘을 기반으로 하여 여러 vSphere 구성 요소가 서로 통신할 수 있도록 합니다.

VMware vSphere 제품 스위트는 SSO 인증 메커니즘을 통해 vCenter와 통합됩니다. 이를 통해 SSO를 사용하여 스위트 전체의 리소스에 대한 권한을 제어하거나 부여할 수 있습니다. SSO가 VMware Horizon Identity Manager를 대체하지 않는다는 점에 유의하십시오. 자세한 내용은 저희의 VMware Horizon 및 VDI 게시물에서 확인하십시오.

vSphere 5.1부터 VMware는 SSO를 도입하여 여러 ESXi 호스트 및 기타 vSphere 리소스의 관리를 간소화하고 동일한 사용자 자격 증명으로 vSphere 인증 메커니즘의 보안을 강화했습니다. SSO는 Active Directory 인증 뿐만 아니라 Security Assertion Markup Language (SAML) 2.0을 기반으로 한 기타 인증 소스도 허용합니다.

vCenter SSO 식별원은 도메인과 연결될 수 있지만 Active Directory의 대체재는 아닙니다. SSO는 Active Directory와 상호 작용하며 인증 및 관련된 쿼리를 Active Directory 도메인 컨트롤러에 연동할 수 있습니다. 환경에 AD 도메인 컨트롤러가 없는 경우 vCenter SSO를 구성하기 위해 Active Directory 도메인을 설정할 필요가 없습니다 – SSO는 인증 목적을 위한 내부 사용자 저장소를 갖고 있습니다.

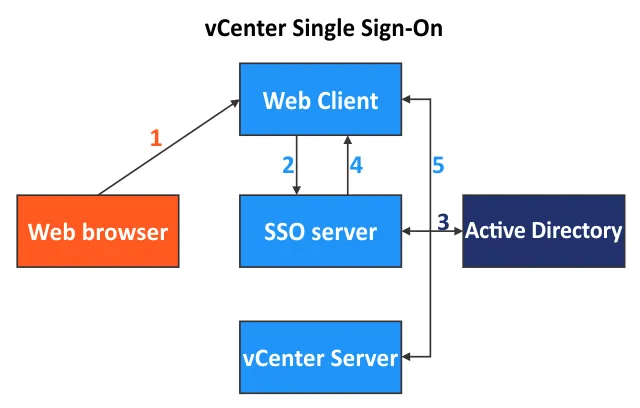

vCenter SSO의 작동 방식

- A user logs in to VMware vSphere Web Client.

- SSO 서버는 사용자가 입력한 사용자 이름과 비밀번호를 받습니다.

- SSO 서버는 해당 인증 메커니즘(예: Active Directory 또는 로컬 인증)으로 요청을 전달합니다.

- 인증에 성공한 후, SSO는 토큰을 VMware vSphere Client에 전달합니다.

- 토큰은 vCenter Server 및 다른 VMware vSphere 구성 요소와 직접 인증에 사용될 수 있습니다.

vCenter Single Sign-On에 사용되는 서비스는 다음과 같습니다:

- 사용자 인증

- 보안 토큰 서비스

- 인증서를 통한 인증

- 보안 트래픽을 위한 SSL

사용자 인증은 vCenter 내장 식별 공급자 또는 외부 식별 공급자(IdP)를 통해 수행됩니다. 내장 공급자는 Active Directory, OpenLDAP, 로컬 계정, 통합 Windows 인증, 스마트 카드, Windows 세션 인증 및 RSA securID를 지원합니다. 보안 토큰 서비스는 사용자의 식별을 나타내는 SAM 토큰을 발급합니다.

vCenter SSO 구성

vCenter 인프라의 SSO 부분은 vCenter가 설치될 때 플랫폼 서비스 컨트롤러에 의해 처리됩니다. 플랫폼 서비스 컨트롤러는 vSphere에 배포된 거의 사전 구성된 VM 템플릿으로 제공되는 vCenter Server Appliance (VCSA)의 구성 중에 설정됩니다. VCSA는 Linux 기반 Photon OS에서 실행됩니다. 플랫폼 서비스 컨트롤러는 인증 프레임워크 및 장치 관리 외에도 인증 프레임워크 및 장치 관리를 실행합니다.

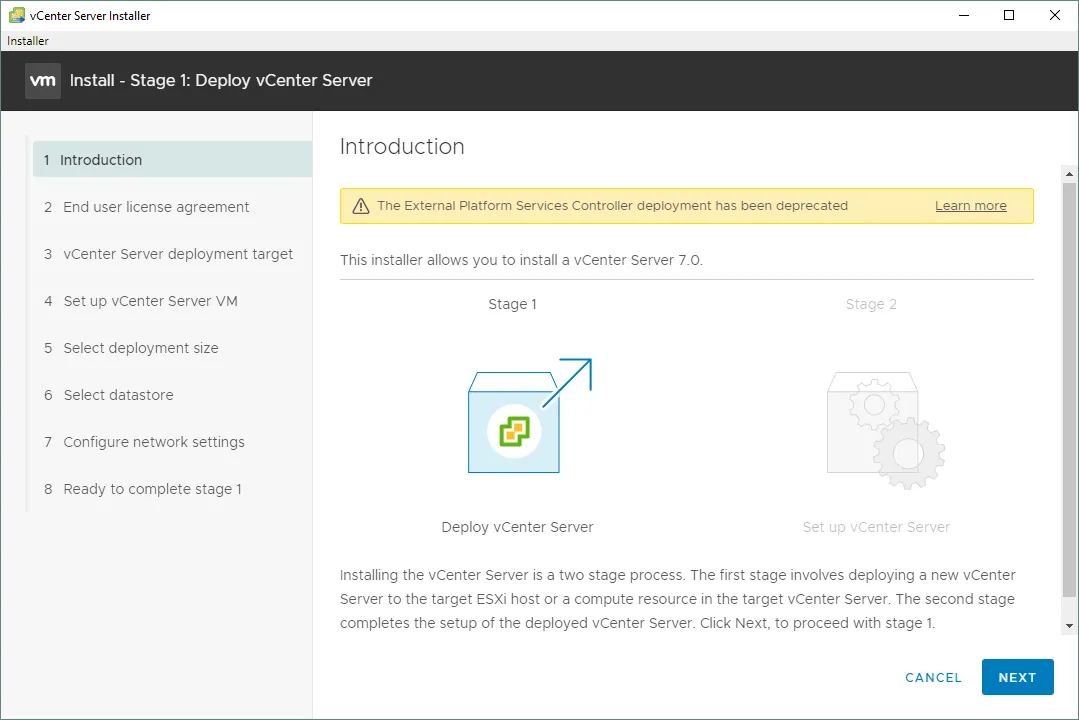

v.6.7 이하의 vCenter 버전에서는 PSC를 포함된 플랫폼 서비스 컨트롤러 또는 외부 플랫폼 서비스 컨트롤러로 구성할 수 있었습니다. vSphere v6.7에서는 외부 플랫폼 서비스 컨트롤러가 더 이상 사용되지 않았습니다. vSphere 7에서는 포함된 플랫폼 서비스 컨트롤러만 사용하여 vCenter를 설치할 수 있습니다.

아래 스크린샷에서는 vCenter 7을 설치할 때 Stage 1의 단계 1 (소개)와 더 이상 외부 플랫폼 서비스 컨트롤러를 사용할 수 없다는 경고 메시지를 볼 수 있습니다.

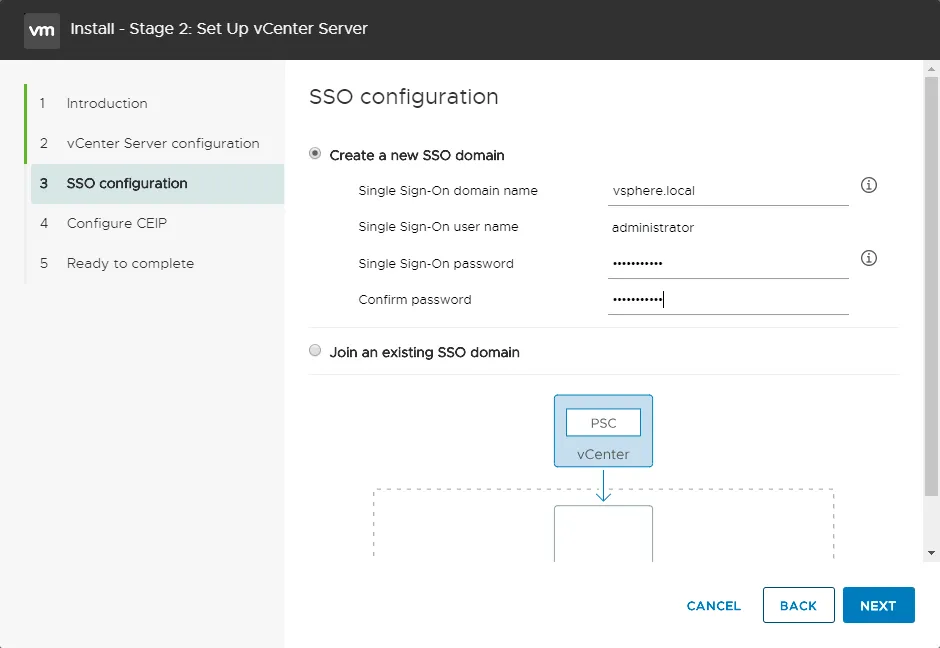

vSphere의 SSO 도메인은 vCenter Server appliance를 배포하는 동안 구성됩니다. vCenter를 배포할 때 (아래 스크린샷 참조) 단계 2의 단계 3에서 vCenter SSO 구성에 대한 자세한 내용을 확인할 수 있습니다. SSO 관리자, 비밀번호, SSO 도메인 이름 및 SSO 사이트 이름은 설치 중에 구성됩니다.

새로운 SSO 도메인을 생성하거나 기존의 SSO 도메인에 가입할 수 있습니다. 첫 번째 vCenter 설치 중에 생성하는 vCenter SSO 도메인은 VMware vSphere 가상 환경에서의 기본 ID 소스입니다.

다른 인증 도메인(예: Active Directory)이 지정되지 않은 경우 SSO 도메인은 vSphere 환경의 기본 ID 소스입니다. 이미 언급한 대로 SSO는 Active Directory 등과 같은 ID 소스와의 인증을 위한 토큰 교환 메커니즘(SAML을 기반으로 함)을 제공합니다. 또한 SSO 도메인을 AD 도메인 이름과 동일하게 설정하면 문제가 발생할 수 있다는 점을 염두에 두어야 합니다. 많은 사람들이 “local”이라는 접미사를 가진 SSO 도메인 이름을 선택합니다.

vCenter SSO 도메인 이름: 권장 사항

vCenter SSO 도메인 이름의 권장 사항은 작은 환경에서는 “vsphere.local” 도메인 이름을 사용하는 것이지만, 대형 환경에서도 사용할 수 있습니다. “vsphere.local” SSO 도메인 이름은 vRealize Automation을 포함한 VMware vSphere의 상호 운용성에 적합합니다. vCenter SSO 도메인 이름을 어떤 것을 사용해야 할지 확신이 없다면 “vsphere.local”을 사용하세요.

vCenter에서 로컬 인증에 사용되는 SSO 도메인 이름은 기존의 Active Directory 도메인 이름과 동일해서는 안 됩니다. vCenter를 설치한 후에 AD 도메인과 해당 이름을 사용하기 위해 Active Directory 통합을 사용하세요. 소문자로 된 문자를 사용하여 vCenter SSO 도메인 이름을 입력하세요.

설치 후 vCenter SSO 구성

VMware vCenter Server를 배포한 후에 vCenter SSO 구성을 편집할 수 있습니다.

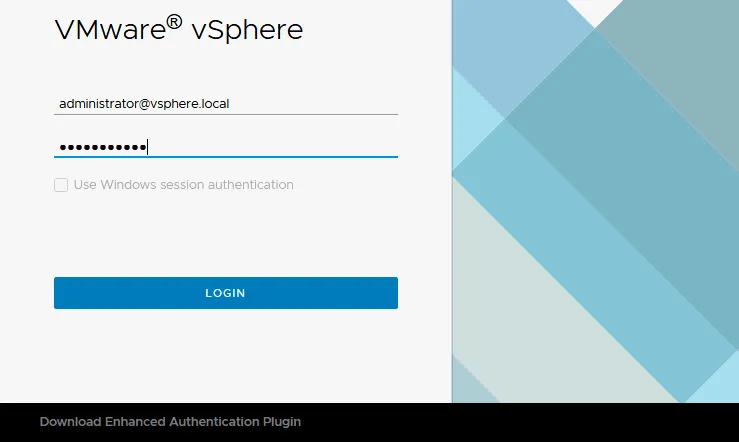

VMware vSphere Client에 로그인하여 기존 관리자 계정을 사용하여 vCenter를 관리하십시오. 예를 들어, [email protected].

참고: vCenter를 관리하기 위해 Windows 기계에서 브라우저를 사용하여 VMware vSphere Client에 액세스하고, 이 Windows가 도메인 사용자로 로그인 된 후에 활성 디렉토리 도메인의 구성이 vCenter SSO 도메인으로 구성되어 있다면, 더욱 편리하게 Windows 세션 인증 사용을 선택할 수 있습니다. 이 확인란이 회색으로 표시되어 있는 경우(비활성화), 강화된 인증 플러그인을 다운로드해야 합니다. 아래에서 기존 활성 디렉토리 도메인을 사용한 vCenter SSO 구성을 설명합니다.

활성 디렉토리 도메인 추가

vCenter 인증을 활성 디렉토리와 통합하고 활성 디렉토리 도메인을 vCenter SSO 도메인으로 사용할 수 있습니다. 이미 활성 디렉토리 도메인 컨트롤러가 구성되어 있다고 가정하고 Windows Server에서 AD 구성 프로세스의 세부 사항에 대해 설명하지 않겠습니다. 다른 서비스가 인증에 AD를 사용하는 경우 특히 정기적으로 활성 디렉토리 백업을 생성해야 합니다.

vCenter SSO 구성을 편집하고 활성 디렉토리와 통합하려면 다음 작업을 수행하십시오:

- 웹 인터페이스의 왼쪽 상단에 있는 메뉴 아이콘을 클릭하십시오. 왼쪽 창에서 단일 로그인 섹션으로 스크롤하고 구성을 클릭하십시오.

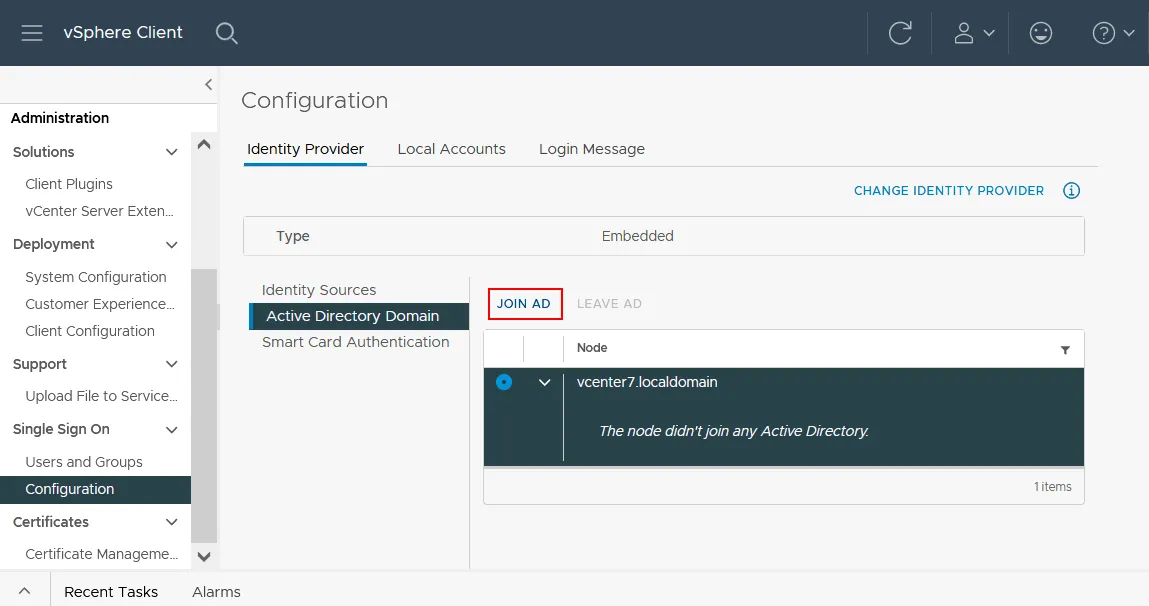

- 아이덴티티 제공자 탭을 선택한 다음 Active Directory 도메인을 선택하십시오.

- Active Directory 도메인을 vCenter Single Sign-On (vCenter SSO 도메인으로)에 가입하려면 AD 가입을 클릭하십시오.

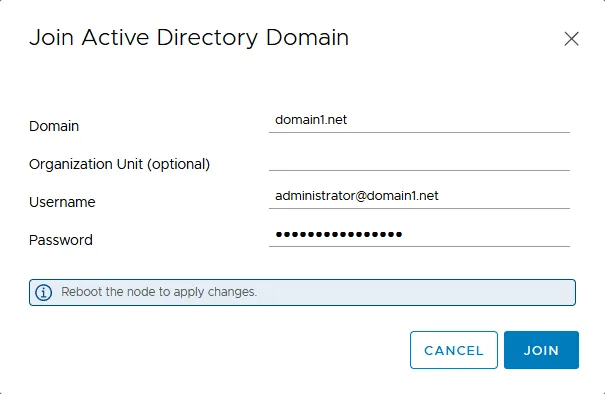

- 도메인 이름을 입력하고 조직 단위를 선택하고 AD 도메인 관리자 자격 증명(사용자 이름 및 암호)을 입력하십시오.

- 가입을 클릭하고 변경 사항을 적용하려면 vCenter 인스턴스(VCSA)를 다시 부팅하십시오.

아이덴티티 제공자

vCenter Single Sign On 도메인에 대체 아이덴티티 소스를 사용할 수 있습니다.

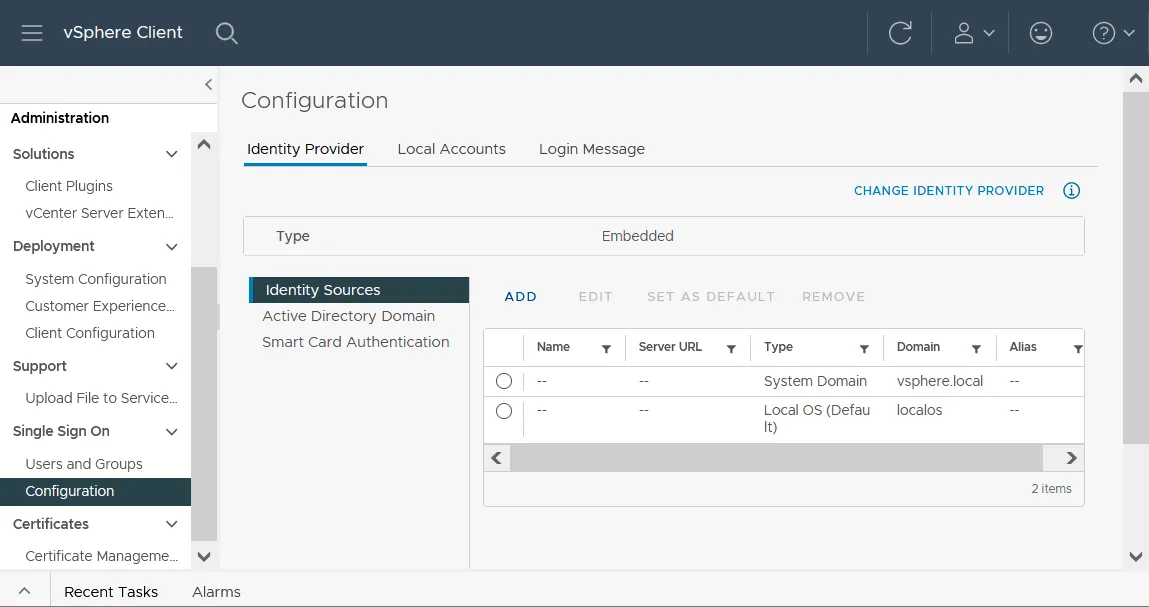

- VMware vSphere Client의 관리 > 단일 로그인 > 구성으로 이동하여 아이덴티티 소스를 아이덴티티 제공자 탭에서 클릭하십시오.

- 사용 가능한 아이덴티티 소스를 선택하거나 새로운 소스를 추가하려면 추가를 클릭하십시오.

로컬 계정 탭을 선택하고 암호 만료 시간 및 기타 암호 정책을 구성할 수 있습니다.

사용자 및 그룹 관리

vCenter SSO 도메인을 구성한 후에는 사용자를 생성하고 사용자를 그룹에 추가하여 적절한 권한을 제공할 수 있습니다.

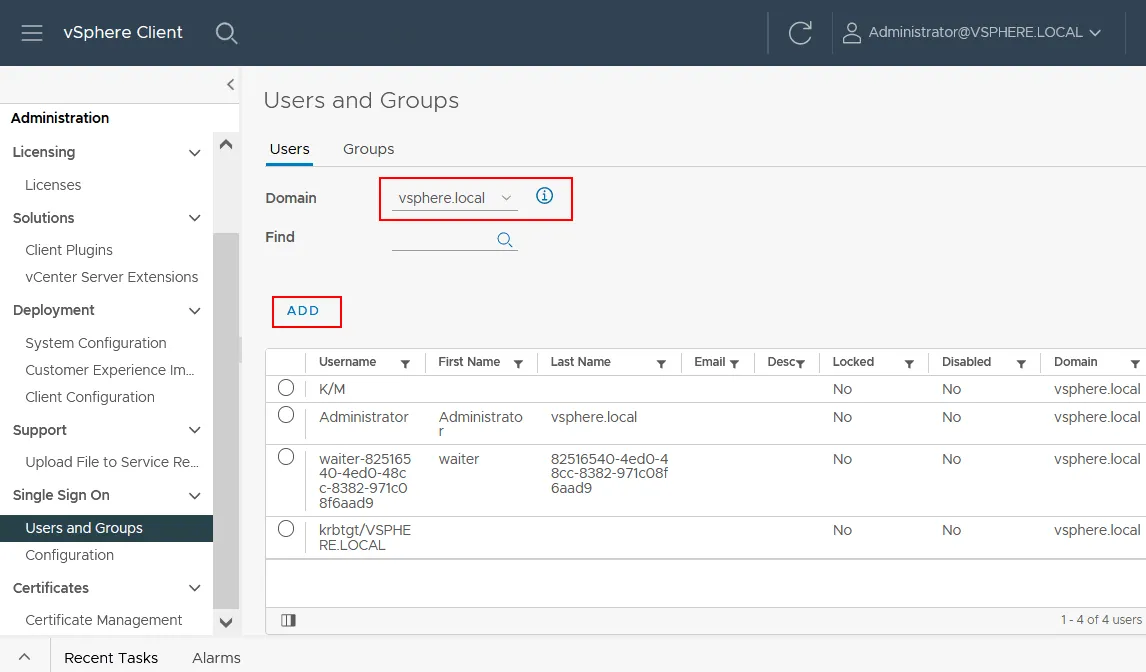

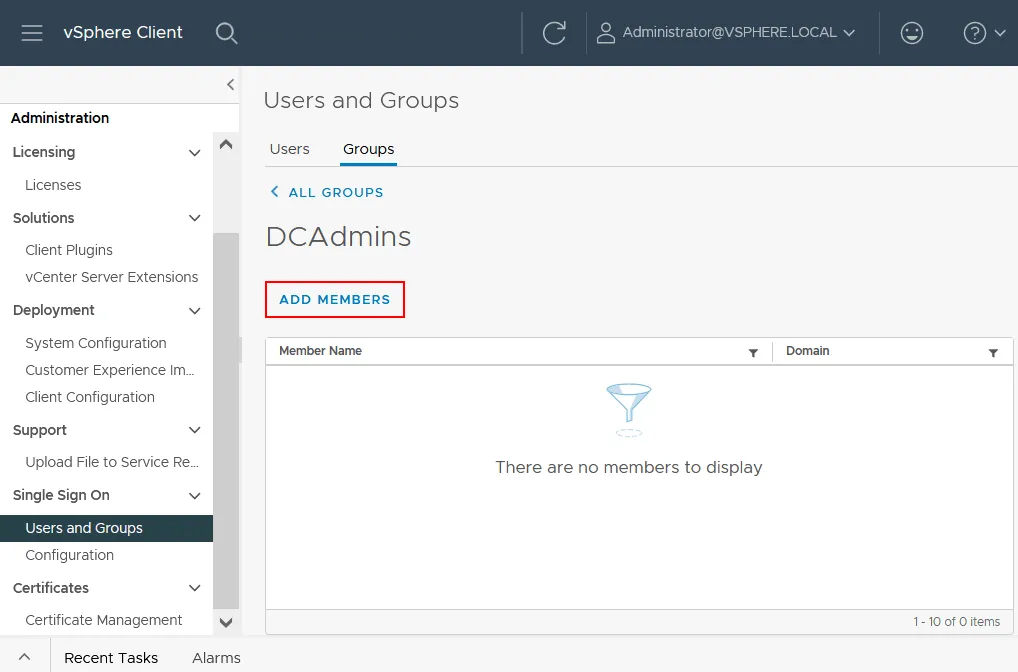

- vCenter 관리 페이지의 왼쪽 창에서 사용자 및 그룹을 클릭하십시오. 단일 로그인 섹션 아래에서.

- 사용자 탭을 선택하십시오.

- 기본(내장) 도메인 또는 vCenter Single Sign on 도메인으로 사용하도록 수동으로 추가한 Active Directory 도메인 중 하나를 선택하십시오.

- 선택한 도메인에 대한 새 사용자를 추가하려면 추가를 클릭하십시오.

- 필수 필드를 작성하고 설정을 저장하십시오.

그룹 관리의 장점은 그룹에 필요한 권한을 할당하고 해당 권한을 자동으로 부여하기 위해 여러 사용자를 그룹에 추가할 수 있는 능력입니다.

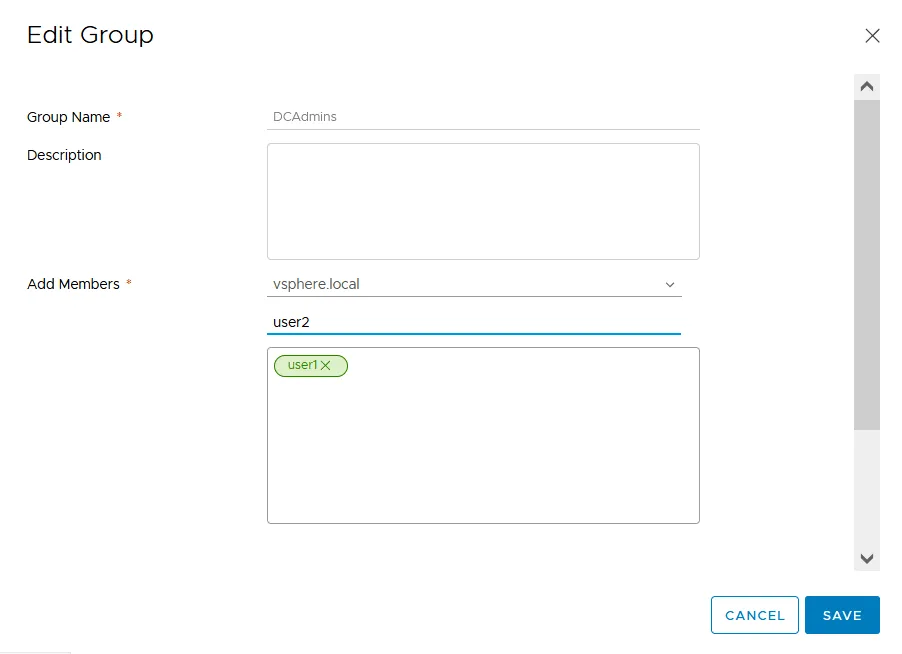

- 그룹 탭을 사용자 및 그룹 페이지에서 선택하십시오.

- 구성원 추가을 클릭하십시오.

- 그룹 이름과 구성원을 추가할 도메인을 선택하는 등 필수 필드를 작성하십시오. 이는 vsphere.local과 같은 내장 vCenter SSO 도메인 또는 Active Directory 도메인일 수 있습니다.

- 선택한 도메인에서 구성원(사용자 또는 그룹)을 추가하고 저장을 클릭하십시오.

미리 정의된 사용자 및 그룹(설치 후에 존재하는 사용자 및 그룹)을 삭제하지 마십시오.

마무리

vCenter Server Appliance VM 및 Active Directory 도메인 컨트롤러를 실행하는 기계를 백업하는 것이 좋습니다. 이러한 기계들은 중앙 집중식 관리 및 인증에 사용되며 장애가 발생하면 심각한 결과와 다운타임으로 이어질 수 있습니다.

Source:

https://www.nakivo.com/blog/vsphere-authentication-vcenter-single-sign-on/