오늘날, 보안 침해 및 后续 데이터 손실을 인duce 할 수 있는 countless threats가 存在하고 있습니다. 2021에서는, 스팸 및 사칭 이메일은 ransomware 감염의最常见의 投递 방법 였습니다. 悪性 攻撃을 감지하고 阻止하려고 수동으로 하는 것은 impossi ble task입니다. 그러나 Office 365 应用程序과 서비스의 경우, Microsoft은 감지와 响应对 tools로 자동화하고 보안을 간단하게 하기 위한 套件을 제공합니다.

Office 365 Advanced Threat Protection (ATP), 2020 년 9 월부터 Microsoft Defender for Office 365로 이름이 바뀌었습니다., 온라인 threats를 prev ent하기 위한 도구의 collectsion입니다. 다양한 정책과 룰은 들어가는 통신과 나가는 통신을 필터링하고 공유 CONTENT의 인증을 실시하여 사로잡힌 환경과 облач environment를 보호하는 것을 허용합니다.

Advanced Threat Protection는 무엇입니까?

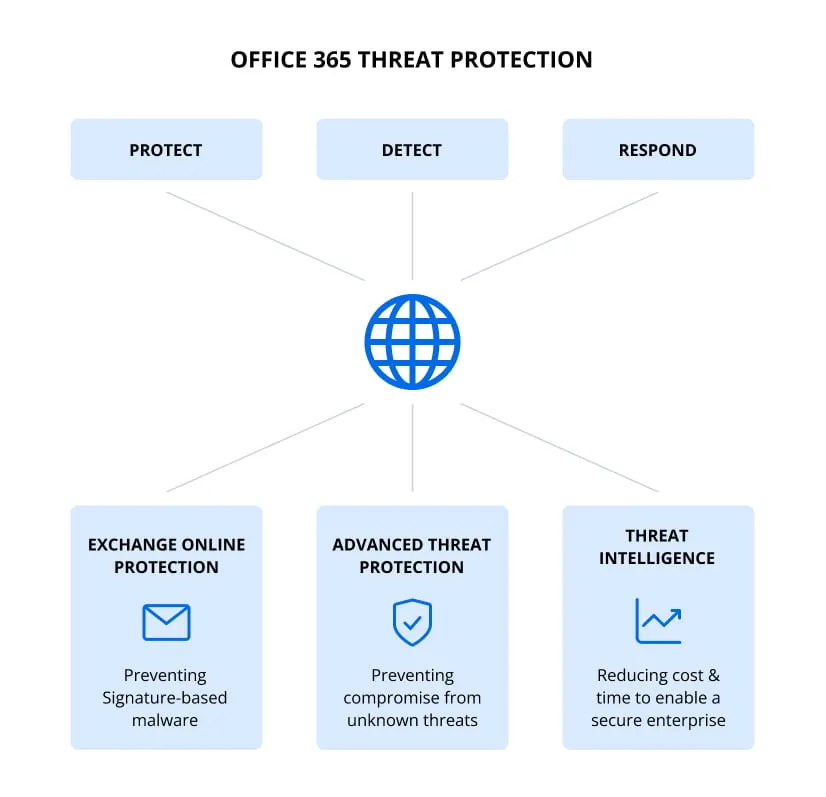

Office 365 Advanced Threat Protection (ATP)는 사이버 threats를 예방하고 감지하기 위한 облач based 필터링 서비스입니다. ATP는 오피스 365 서비스를 통해 유통되는 바이러스와 다른 恶意程式, 包括 zero-day attacks를 조직에 대해 보호할 수 있습니다. ATP는 가장 новые virus와 まだ identifierd된 복잡한 threats를 인지하며, 가장 최신 virus 서명 데이터베이스를 갖추고 있는 대부분의 防病毒 제품에도 인지되지 않습니다.

Office 365 Advanced Threat Protection의 동작 방법

Office 365 고급 위협 보호는 시스템 관리자가 구성해야 하는 정책에 의존합니다. ATP는 조직, 도메인, 사용자 및 수신자 수준에서 데이터, 의심스러운 동작 및 기타 매개변수를 필터링합니다.

Office 365 고급 위협 보호는 Exchange Online Protection (EOP) 및 Office 365 위협 인텔리전스와 통합하여 작동할 수 있습니다. 클라우드에서 ATP를 사용하면 메일 서버 및 메일 서버의 보호 시스템, 그리고 온프레미스 서버를 비롯한 메일 서버의 부하를 줄일 수 있습니다. 다른 도구인 EOP와 함께 사용하더라도 Office 365 고급 위협 보호를 끄지 않는 것이 권장됩니다.

고급 위협 보호는 이메일 첨부 파일, 링크 및 사용자가 OneDrive for Business, SharePoint Online 및 Teams에 업로드한 파일을 보호할 수 있습니다. 또한, ATP는 피싱 웹사이트로의 링크, 악성 코드가 업로드된 사이트, 다운로드/업로드된 파일의 악성 코드의 존재를 감지할 수 있습니다. URL 추적 기능을 사용하여 잠재적인 위협의 원천을 차단하고 그들의 성격 및 출처를 이해할 수 있습니다.

고급 위협 보호 기능

Office 365 고급 위협 보호에는 Office 365 서비스를 사용할 때 데이터를 보호하는 데 유용한 많은 기능이 포함되어 있습니다. 이러한 기능을 자세히 살펴보겠습니다.

정책

정책은 보호 수준과 사전에 정의된 위협에 대한 응답을 결정하며, 둘 다 다른 수준에서 설정할 수 있습니다. 정책은 시스템 관리자가 Microsoft 365를 관리할 수 있는 유연한 옵션을 제공합니다. 시스템 관리자로서 정책에 영향을 받는 대상과 정책의 엄격성을 설정할 수 있습니다.

안전한 첨부 파일

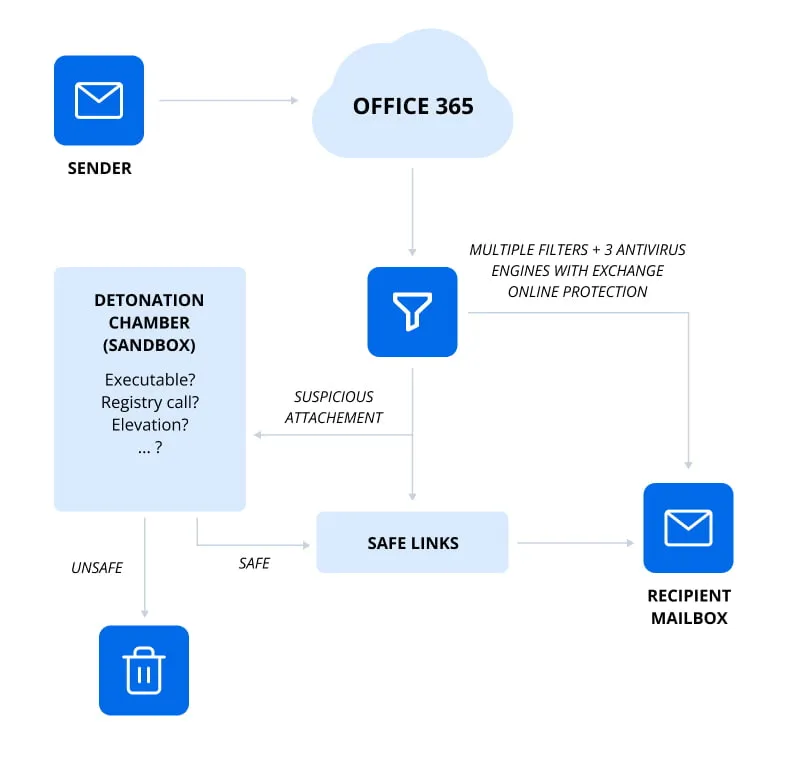

안전한 첨부 파일은 이메일 메시지에 첨부된 파일이 악성인지 확인합니다. 제로데이 보호가 제공되어 이메일 메시징 시스템을 보호합니다. 사용자의 메일함에 메시지가 수신되기 전에, 메시지는 첨부 파일이 바이러스를 감지하기 위해 바이러스 서명, 기계 학습 및 고급 분석 기술을 사용하여 확인되는 특수 환경으로 라우팅됩니다. 이메일 첨부 파일에서 바이러스가 감지되지 않으면, 이메일 메시지는 메일함으로 전달됩니다. 안전한 첨부 파일을 담당하는 기능을 첨부 파일 샌드박싱이라고합니다.

안전한 링크

안전한 링크는 안전한 첨부 파일과 유사한 작동 원리를 사용합니다. 이 기능은 Microsoft 365 환경에서 이메일 및 다른 파일에 있는 링크를 확인합니다. Microsoft 365 ATP가 링크가 안전하지 않다고 감지하면 경고 메시지가 표시됩니다 (다운로드 가능한 파일과 마찬가지로).

사용자가 악성으로 감지된 링크를 클릭하려고 시도하면 경고 페이지로 사용자를 리디렉션하는 기능을 설정할 수 있습니다. 시스템은 악성 링크를 동적으로 차단합니다. 안전한 링크 기능이 업데이트되어 이제 Microsoft 클라우드의 웹 페이지로 변경된 링크를 원래 링크로 대체하지 않습니다.

SharePoint Online용 ATP

SharePoint Online의 ATP는 조직 내에서 SharePoint Online 사이트와 공유 파일을 활용하는 사용자를 보호합니다. 이 기능은 문서 라이브러리와 팀 사이트에 저장된 파일뿐만 아니라 OneDrive에 저장된 파일도 감지하고 의심스러운 파일을 차단합니다. 식별된 악성 콘텐츠는 차단됩니다. 사용자는 악성으로 분류된 차단된 파일을 열거나 복사하거나 이동하거나 편집하거나 공유할 수 없습니다. 악성 파일은 삭제만 가능합니다. 파일 다운로드 가능 여부는 구성에 따라 다릅니다.

피싱 방지 보호

피싱 방지 정책을 정의한 후, 복잡한 알고리즘을 사용하여 피싱 공격을 자동으로 빠르게 감지하기 위해 자체 학습 시스템 모델이 사용됩니다. 메일함 지능은 사용자 이메일 및 통신 습관을 분석하고 이러한 데이터를 집계하여 향후 피싱 시도를 감지하는 데 도움을 줍니다. 이러한 엄격한 조치로 어떠한 사기 공격도 어렵게 만듭니다.

격리

원치 않는 위험한 파일은 격리 영역으로 이동할 수 있습니다. 시스템 관리자로서 격리된 데이터를 수동으로 복원하거나 삭제할 수 있습니다. 그렇지 않으면 이 데이터는 구성된 보존 기간이 만료된 후 삭제됩니다. Microsoft 365 Exchange Online Protection을 사용한 적이 있다면 격리 작동 원리에 익숙할 것입니다.

스푸핑 지능

해커는 발신자의 이름을 대체하여 하나 이상의 계정을 대신하여 이메일을 보낼 수 있습니다. 사용자가 이러한 “위조된” 이메일을 받을 때, 발신자가 관리자의 이름을 사용하는 경우 안전해 보일 수 있습니다. 그러나 위조된 이메일은 돈을 이체하거나 자격 증명을 보내거나 악성 스크립트를 포함할 수 있으며, 안전하지 않으며 사용자 및 전체 조직에 위협이 됩니다.

Office 365 고급 위협 보호에는 발신자가 실제 이름을 사용하는지 여부를 감지할 수 있는 위조 정보 기능이 포함되어 있습니다. 특정 회사 도메인을 사용하는 사용자의 완전한 목록을 볼 수 있으며, 귀하의 조직 도메인 또는 외부 도메인을 위조하는 사람을 검토할 수 있습니다. 관리자로서, 귀하의 조직의 직원인 척하는 도메인 이름 또는 사용자 이름을 사용하는 발신자를 차단할 수 있습니다.

보고서

Office 365 고급 위협 보호는 정보를 제공하는 보고서를 제공하여 보호 상태를 확인하고 들어오는 위협을 분석할 수 있습니다. 보고서는 악성 이메일 및 기타 악성 콘텐츠를 포함한 감지된 위협에 대한 정보를 결합한 단일 뷰입니다. Office 365 고급 위협 보호 및 Exchange Online 보호에서 감지된 위협이 보고서에 표시됩니다. 보고서에는 이전 90일간의 정보(구성할 수 있는 최대 기간)가 표시됩니다. 보고서를 분석한 후 정책을 조정할 수 있습니다.

위협 조사 및 대응

대기업에서 많은 Office 365 사용자를 대상으로 근무한다면, 처리해야 할 보안 경보가 많을 수 있습니다. 속성을 기준으로 이메일을 많이 분류하는 것은 시간이 많이 소요되는 작업입니다. Office 365 위협 조사 및 대응은 시스템 관리자와 보안 전문가가 더 효율적으로 작동할 수 있도록 돕습니다. 감지된 위협을 볼 수 있고 다른 유형의 위협을 완화하기 위해 자동 조치를 구성할 수 있습니다. 감지된 위협에 대한 적절한 조치로 플레이북을 작성하고, 자동 조사 후 Office 365 고급 위협 보호에서 제안된 조치 또는 권고 사항을 검토하고 승인할 수 있습니다.

Microsoft 365 라이선스

Microsoft 365 사용자에게 기본으로 제공되는 Exchange Online Protection과 달리 고급 위협 보호는 최상위 구독 요금제에 포함되어 있거나 별도로 구매할 수 있습니다. 예를 들어, Microsoft 365 E3조차도 고급 위협 보호가 포함되어 있지 않습니다.

Microsoft Office 365 고급 위협 보호는 다음 구독 요금제에 포함되어 있습니다:

- Microsoft 365 E5

- Microsoft 365 A5

- Microsoft 365 비즈니스 프리미엄

그러나 다음 구독 요금제 위에 Office 365 고급 위협 보호 라이선스를 구매할 수 있습니다:

- Exchange Online Plan 1

- Exchange Online Plan 2

- Exchange Online Kiosk

- Exchange Online Protection

- Microsoft 365 비즈니스 베이직

Microsoft 365 비즈니스 표준 - Microsoft 365 비즈니스 스탠다드

- Microsoft 365 엔터프라이즈 E1

- Microsoft 365 엔터프라이즈 E3

- Microsoft 365 엔터프라이즈 F3

- Microsoft 365 A1

- Microsoft 365 A3

Office 365 고급 위협 방지가 구독 플랜에 포함되어 있지 않으면 사용자 기반 라이선스 모델을 사용하여 독립 실행형 ATP 구독 플랜 중 하나를 구입할 수 있습니다.

- 고급 위협 방지 플랜 1

- 고급 위협 방지 플랜 2

고급 위협 방지 구성

업데이트: Office 365 고급 위협 방지는 Microsoft Defender for Office 365로 2020년 9월에 변경되었습니다. 이제 아래에 나열된 기능을 구성하려면 Defender 포털에 액세스해야 합니다.

Office 365 고급 위협 방지를 구성하는 방법을 살펴보겠습니다.

- Microsoft 365 관리 센터의 웹 인터페이스를 https://admin.microsoft.com 링크를 사용하여 열고 창의 왼쪽 창으로 이동합니다.관리 센터 > 보안.

대안으로, Microsoft 365 Security & Compliance 관리 센터에 직접 링크를 열 수 있습니다: https://protection.office.com

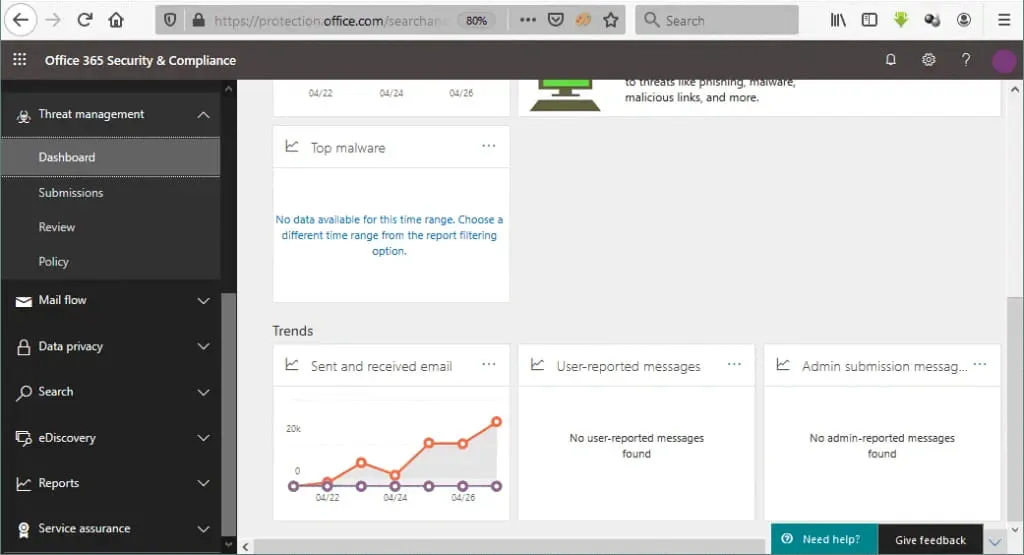

- 왼쪽 창에서 위협 관리자를 클릭한 다음 대시보드를 클릭하십시오.

보안 대시보드, 즉 위협 대시보드는 현재 위협 방지 상태를 표시하고 구성 페이지에 대한 링크를 제공합니다.

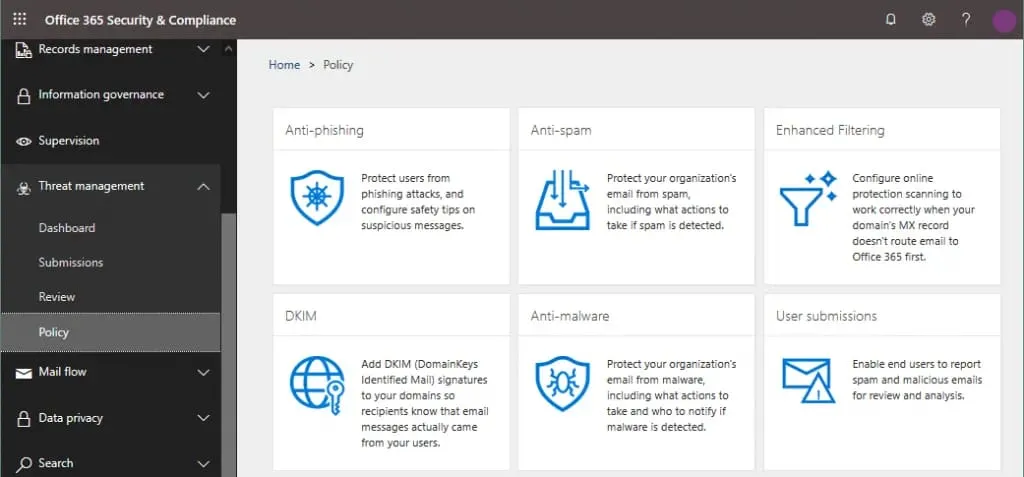

맬웨어 방지 정책

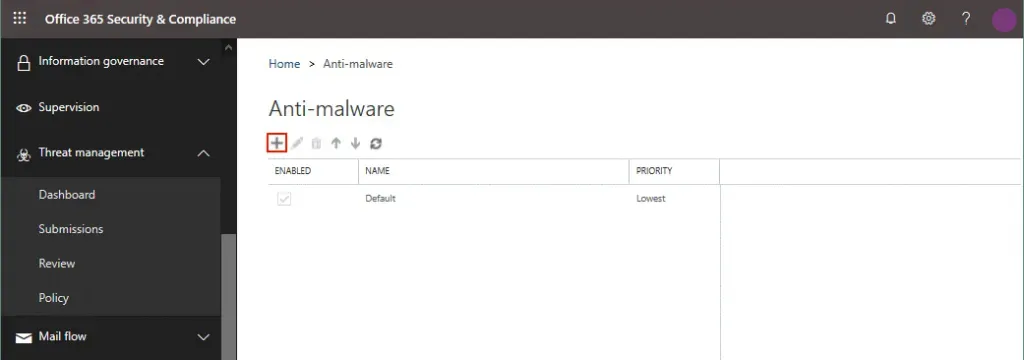

왼쪽 창 또는 탐색 창에서 정책을 클릭하면 정책을 보고, 수정하고, 생성할 수 있는 페이지가 나타납니다. 바이럴 방지, 스팸 방지, 맬웨어 방지 정책을 구성할 수 있습니다. 새 맬웨어 방지 정책을 생성하는 방법을 살펴보겠습니다.

- 을(를) 클릭합니다.맬웨어 방지.

- 열리는 맬웨어 방지 페이지에서 + 아이콘을 클릭하여 Office 365 Advanced Threat Protection용 새 맬웨어 방지 정책을 생성합니다.

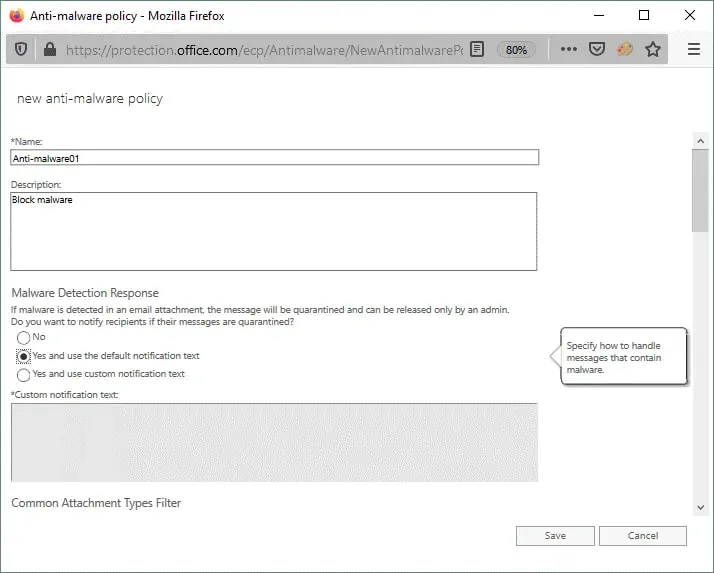

- A new pop-up window opens.

정책 이름과 설명을 입력하고 다음과 같은 다른 정책 옵션을 정의하십시오.

- 맬웨어 감지 응답

- 일반 첨부 유형 필터

- 맬웨어 제로아워 오토 퍼지

- 알림

마지막으로 이 정책이 적용되는 대상을 지정한 다음 저장을 누릅니다.

정책이 생성되었으며 맬웨어 페이지의 정책 목록에 표시됩니다.

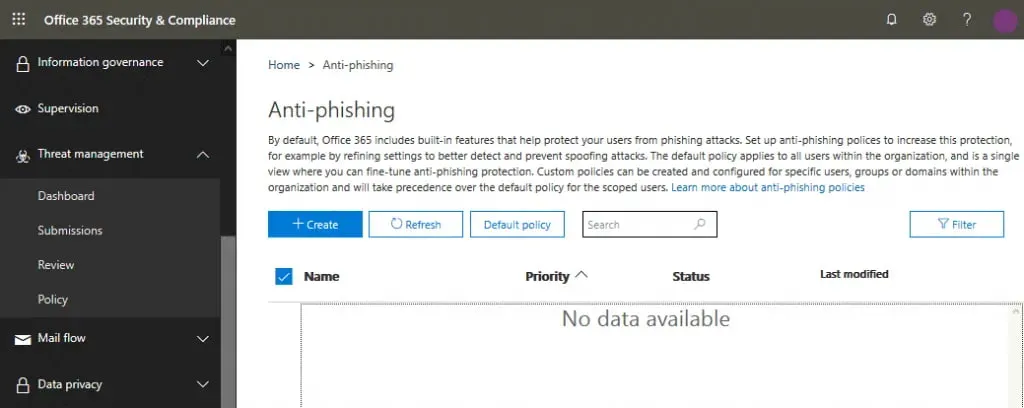

바이럴 방지 정책

바이럴 방지 정책은 맬웨어 방지 정책과 약간 다르게 생성됩니다:

- 이동하여 위협 관리 > 정책에서 바이러스 방지를 클릭하십시오.

바이러스 방지 페이지가 열립니다. 이 페이지를 처음으로 열려면 바이러스 방지 정책 목록이 비어 있습니다.

- + 생성 버튼을 클릭하여 Office 365 고급 위협 방지용 새 바이러스 방지 정책을 생성하십시오.

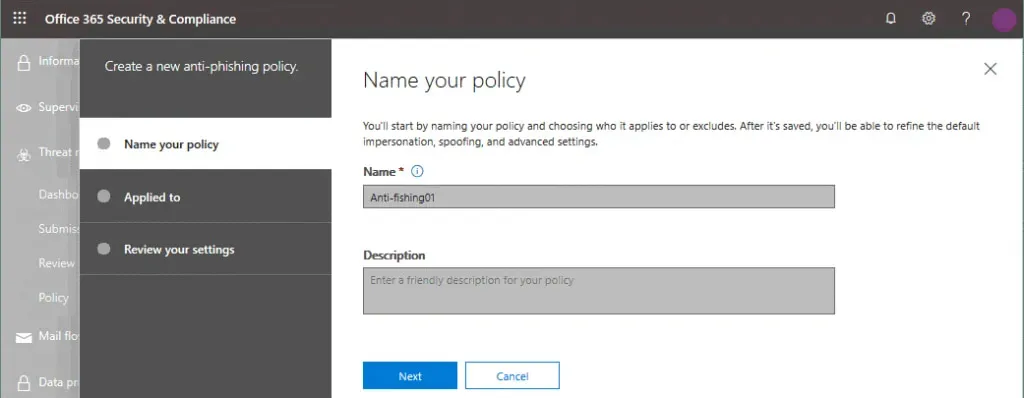

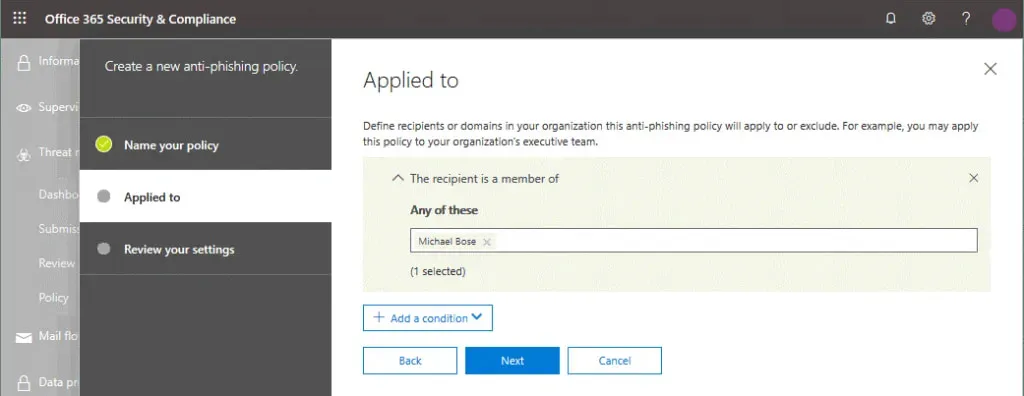

- A new policy wizard opens as a pop-up window. Complete all the steps in the wizard:

- 정책 이름 지정. 새 바이러스 방지 정책의 이름을 입력하십시오. 설명을 입력할 수도 있습니다.

- 적용 대상. 이 정책이 적용되거나 제외되는 조직의 수신자 또는 도메인을 정의하고 조건을 추가하고 수신자를 선택하십시오. 예를 들어, 정책을 전체 도메인, 그룹 멤버십 또는 그룹 및 도메인 조합에 적용할 수 있습니다. 그런 다음 다음을 누릅니다.

- 설정 검토. 설정을 확인하고 필요한 경우 편집하십시오. 모든 것이 올바르면 이 정책 생성을 누릅니다.

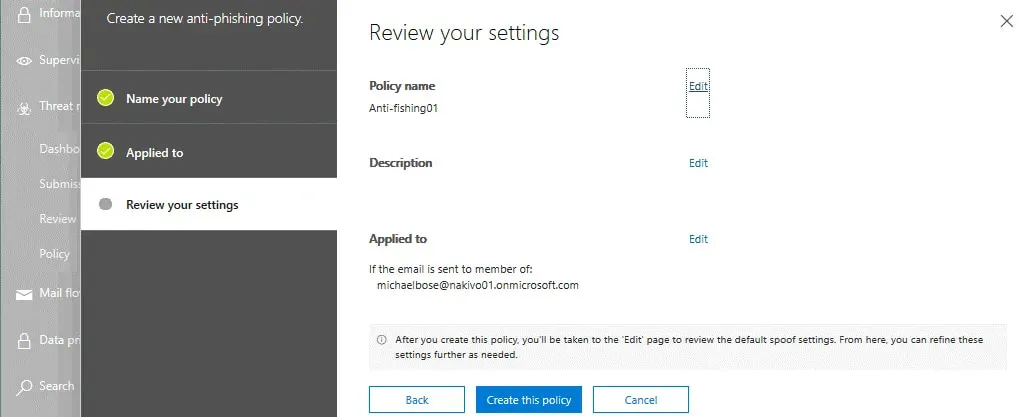

격리

Office 365 고급 위협 방지에 대한 적절한 설정을 사용하는 경우 잠재적으로 위험한 이메일 메시지 및 파일이 격리됩니다. 위협 관리 > 검토 > 격리로 이동하여 격리를 열 수 있습니다. 이 직접 링크를 사용할 수도 있습니다: https://protection.office.com/quarantine

참고: 격리는 관리자 또는 격리를 관리할 수 있는 권한이 있는 다른 사용자에 의해 액세스할 수 있습니다. Office 365 보안 및 규정 준수 센터의 격리 역할 구성원은 격리를 관리할 수 있는 권한이 있습니다.

격리 페이지에서 필요한 열의 제목을 클릭하여 결과를 정렬할 수 있습니다. 표시할 열을 선택하려면 열 수정을 클릭하세요.

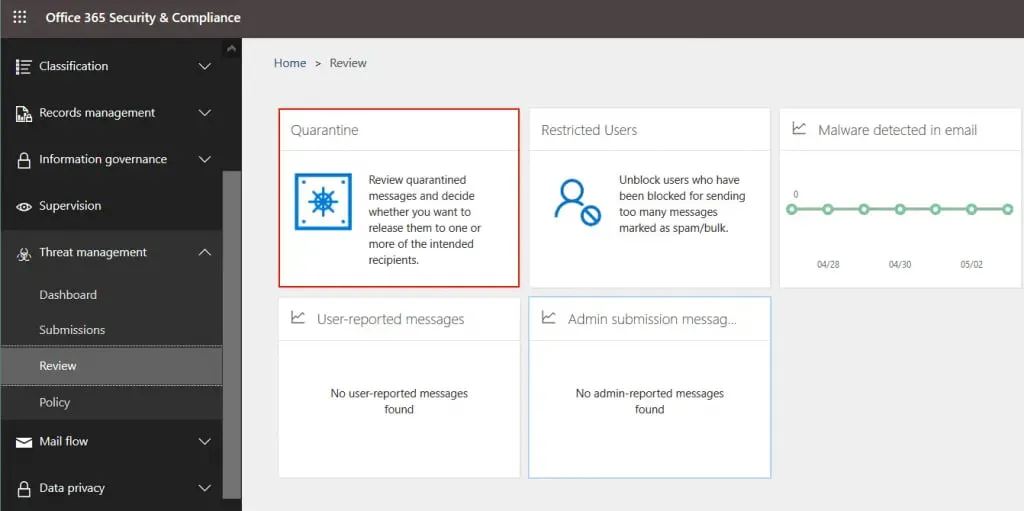

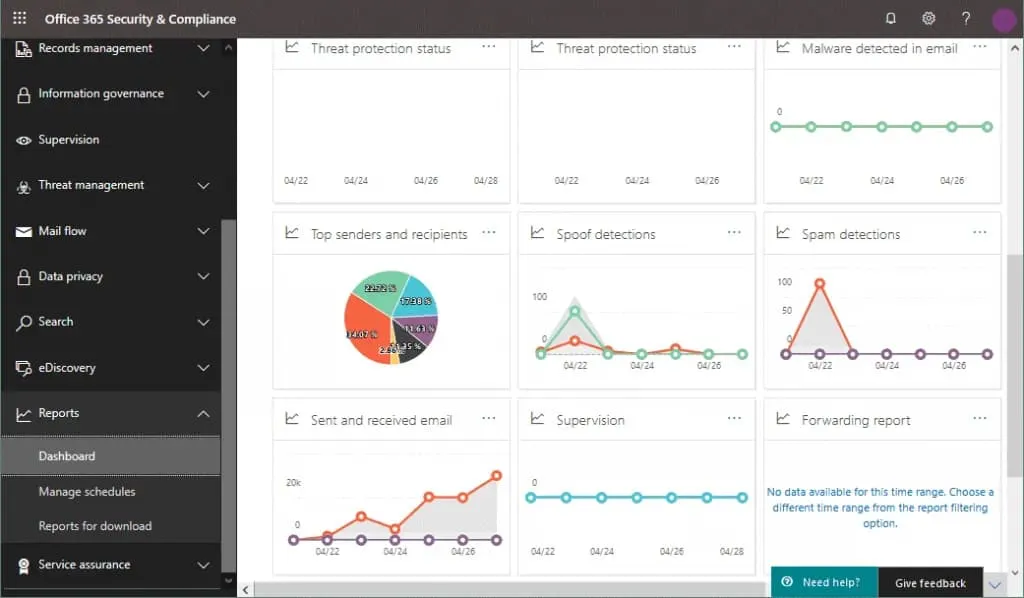

보고서

보고서는 Microsoft 365 환경의 현재 상태 및 통계를 보는 데 유용합니다. Office 365 보안 및 규정 준수 관리 센터의 탐색 창에서 보고서를 클릭한 다음 대시보드를 클릭하여 그래프 및 다이어그램이 포함된 대시보드를 볼 수 있습니다.

이 페이지에서 다음을 포함한 요약을 볼 수 있습니다:

- 다운로드를 위한 최근 보고서

- 상위 5개 레이블

- 지난 90일 동안의 레이블 동향

- 레이블이 적용된 방법

- 기록으로 분류된 레이블

- Exchange 전송 규칙

- 위협 방지 상태

- 이메일에서 검색된 맬웨어

- 상위 맬웨어

- 상위 발신자 및 수신자

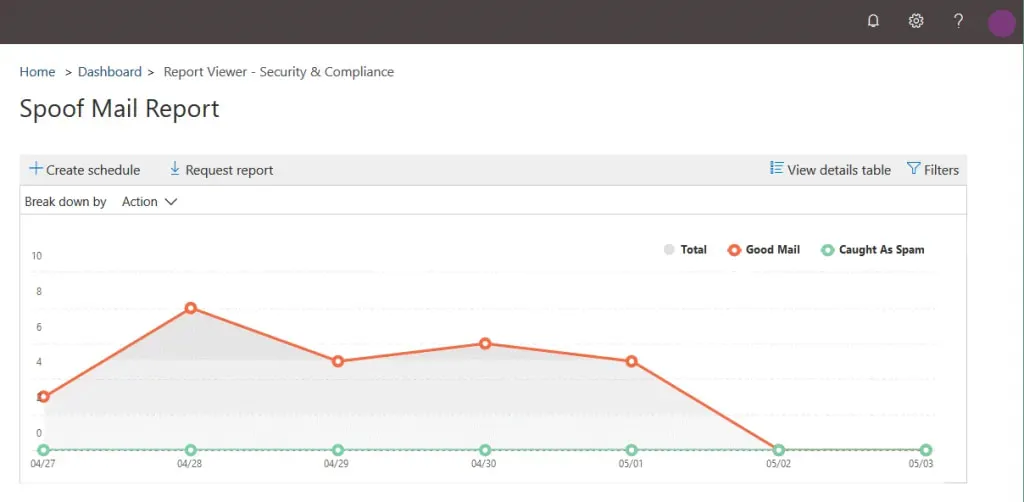

- 스푸핑 감지

- 스팸 감지

- 손상된 사용자

- 보내고 받은 이메일

- 감독

- 전송 보고서

- 커넥터 보고서

- 암호화 보고서

그래프 위에 마우스를 올려놓으면 더 많은 정보를 볼 수 있습니다. 필요한 차트나 다이어그램을 클릭하여 전체 창 모드로 열고 세부 사항을 확인하십시오. 스푸핑 감지를 클릭하면 자세한 스푸핑 메일 보고서가 표시됩니다.

기본적으로 차트와 그래프에는 7일 기간이 표시되지만 설정에서 이 기간을 최대 90일까지 늘릴 수 있습니다. Microsoft 365 with Advanced Threat Protection의 평가판 사용자는 보고서에서 최대 30일 동안의 데이터를 볼 수 있습니다.

결론

Office 365 Advanced Threat Protection은 OneDrive, SharePoint Online, Exchange Online, SharePoint Online 등과 같은 다른 Microsoft 365 서비스와 통합되어 있습니다. ATP는 손상된 링크, 바이러스 및 악성코드와 같은 다양한 보안 위협으로부터 이메일을 보호합니다.

그러나 더 높은 수준의 데이터 보호를 달성하려면 NAKIVO Backup & Replication과 같은 전용 솔루션을 사용하여 모든 Microsoft Office 365 데이터를 백업해야 합니다. NAKIVO 솔루션을 사용하면 Microsoft 365 데이터의 증분 백업을 생성하고 유연한 포인트-인-타임 복원을 제공할 수 있습니다.

Source:

https://www.nakivo.com/blog/microsoft-office-365-advanced-threat-protection-overview/