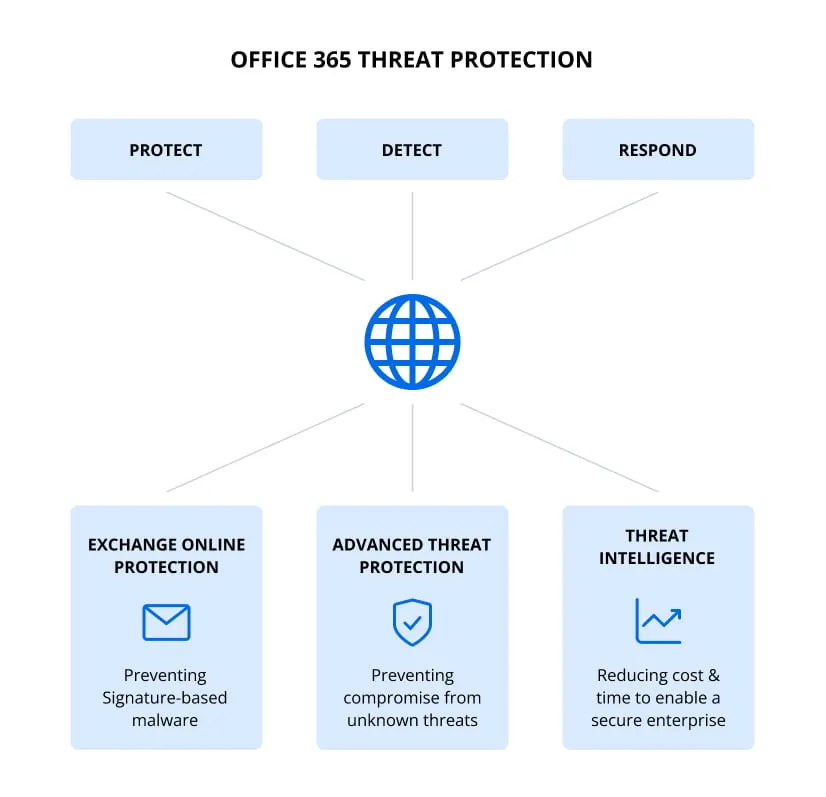

Heutzutage gibt es unzählige Bedrohungen, die zu einem Sicherheitsverstoß und anschließendem Datenverlust führen können. Im Jahr 2021 waren Spam- und Phishing-E-Mails die häufigste Methode zur Verbreitung von Ransomware Infektionen. Der Versuch, bösartige Angriffe manuell zu erkennen und abzuwehren, ist eine unmögliche Aufgabe. Microsoft bietet jedoch für Office 365-Anwendungen und -Dienste eine Reihe von Erkennungs- und Reaktionstools an, um die Sicherheit zu automatisieren und zu vereinfachen.

Office 365 Advanced Threat Protection (ATP), die seit September 2020 zu Microsoft Defender für Office 365 geworden ist, ist eine Sammlung von Tools, die der Vorbeugung von Online-Bedrohungen dienen. Die verschiedenen Richtlinien und Regeln ermöglichen es Ihnen, lokale und Cloud-Umgebungen zu schützen, indem eingehender und ausgehender Kommunikation gefiltert und andere gemeinsam genutzte Inhalte überprüft werden.

Was ist Advanced Threat Protection?

Office 365 Advanced Threat Protection (ATP) ist ein cloudbasierter Filterdienst zur Prävention und Erkennung von Cyberbedrohungen. ATP kann Ihre Organisation vor Viren und anderer Malware schützen, einschließlich Zero-Day-Angriffen, die über Office 365-Dienste verbreitet werden. ATP kann die neuesten Viren und unbekannte komplexe Bedrohungen erkennen, die noch nicht untersucht wurden und selbst von den meisten Antivirenprogrammen mit den neuesten Virensignaturdatenbanken nicht erkannt werden können.

Wie funktioniert Office 365 Advanced Threat Protection?

Office 365 Advanced Threat Protection basiert auf Richtlinien, die von einem Systemadministrator konfiguriert werden sollten. ATP filtert Daten, verdächtiges Verhalten und andere Parameter auf Organisationsebene, Domäne, Benutzer und Empfänger.

Office 365 Advanced Threat Protection kann in Integration mit Exchange Online Protection (EOP) und Office 365 Threat Intelligence arbeiten. Die Verwendung von ATP in der Cloud kann Ihre Mailserver entlasten und Schutzsysteme auf den Mailservern einschließlich lokaler Server einsparen. Es wird nicht empfohlen, Office 365 Advanced Threat Protection auszuschalten, auch wenn Sie andere Tools wie EOP verwenden.

Advanced Threat Protection kann E-Mail-Anhänge, Links und von Benutzern in OneDrive for Business, SharePoint Online und Teams hochgeladene Dateien schützen. Darüber hinaus kann ATP Links zu Phishing-Websites erkennen, Websites mit hochgeladenem Schadcode und das Vorhandensein von bösartigem Code in heruntergeladenen/hochgeladenen Dateien feststellen. Die URL-Trace-Funktionen können Ihnen helfen, potenzielle Bedrohungsquellen zu blockieren und ihre Art sowie ihren Ursprung zu verstehen.

Erweiterte Bedrohungsschutzfunktionen

Office 365 Advanced Threat Protection enthält viele nützliche Funktionen zum Schutz Ihrer Daten bei der Verwendung von Office 365-Diensten. Lassen Sie uns diese Funktionen im Detail erkunden.

Richtlinien

Policies bestimmen das Schutzniveau und die Reaktion auf vordefinierte Bedrohungen, die beide auf unterschiedlichen Ebenen festgelegt werden können. Richtlinien bieten flexible Optionen, die ein Systemadministrator, der Microsoft 365 verwaltet, konfigurieren kann. Als Systemadministrator können Sie festlegen, wer von Richtlinien betroffen ist und wie streng diese Richtlinien sind.

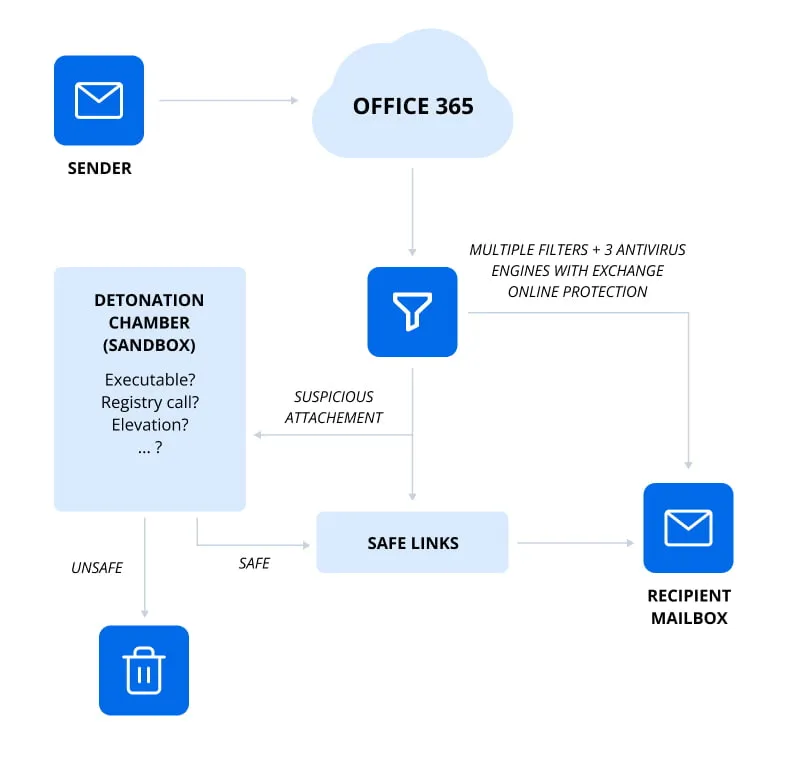

Sichere Anhänge

Sichere Anhänge stellen sicher, dass an E-Mail-Nachrichten angehängte Dateien nicht bösartig sind. Ein Schutz vor Zero-Day-Bedrohungen wird bereitgestellt, um Ihr E-Mail-Nachrichtensystem zu schützen. Bevor eine Nachricht im Postfach eines Benutzers empfangen wird, wird die Nachricht an eine spezielle Umgebung geleitet, in der Anhangsdateien mithilfe von Virensignaturen, maschinellem Lernen und fortgeschrittenen Analysetechniken auf Viren überprüft werden. Wenn keine Viren in dem E-Mail-Anhang erkannt werden, wird die E-Mail-Nachricht an ein Postfach weitergeleitet. Die Funktion, die für sichere Anhänge verantwortlich ist, wird Anhang-Sandboxing genannt.

Sichere Links

Sichere Links verwenden ein Arbeitsprinzip, das dem von sicheren Anhängen ähnelt. Diese Funktion überprüft Links in E-Mails und anderen Dateien, die in der Microsoft 365-Umgebung hoch- oder heruntergeladen werden. Wenn Microsoft 365 ATP feststellt, dass ein Link nicht sicher ist, wird eine Warnmeldung angezeigt (genau wie bei herunterladbaren Dateien).

Sie können die Funktion so konfigurieren, dass Benutzer auf eine Warnseite umgeleitet werden, wenn ein Benutzer versucht, auf einen als bösartig erkannten Link zu klicken. Das System blockiert bösartige Links dynamisch. Die Funktion Sichere Links wurde aktualisiert und ersetzt den Original-Link jetzt nicht mehr durch einen modifizierten Link zu einer Webseite in der Microsoft-Cloud.

ATP für SharePoint Online

ATP für SharePoint Online schützt Benutzer, die innerhalb Ihrer Organisation SharePoint Online-Sites und freigegebene Dateien zusammen bearbeiten. Diese Funktion erkennt und blockiert verdächtige Dateien in Dokumentbibliotheken und Teamsites, einschließlich Dateien, die auf OneDrive gespeichert sind. Der identifizierte bösartige Inhalt wird blockiert. Benutzer können eine blockierte Datei, die als bösartig klassifiziert ist, nicht öffnen, kopieren, verschieben, bearbeiten oder freigeben. Die bösartige Datei kann nur gelöscht werden. Die Möglichkeit, die Datei herunterzuladen, hängt von der Konfiguration ab.

Anti-Phishing-Schutz

Nach Definition von Anti-Phishing-Richtlinien werden selbstlernende Systemmodelle mit komplexen Algorithmen verwendet, um Phishing-Angriffe automatisch und schnell zu erkennen. Die Mailbox-Intelligenz analysiert die E-Mail- und Kommunikationsgewohnheiten der Benutzer und aggregiert die Daten, um zukünftige Phishing-Versuche zu erkennen. Diese strengen Maßnahmen machen es schwierig, einen Betrugsversuch durchzuführen.

Quarantäne

Unerwünschte und potenziell gefährliche Dateien können in die Quarantäne verschoben werden. Als Systemadministrator können Sie die unter Quarantäne gestellten Daten manuell wiederherstellen oder löschen. Andernfalls werden diese Daten nach Ablauf des konfigurierten Aufbewahrungszeitraums gelöscht. Sie sind mit dem Arbeitsprinzip der Quarantäne vertraut, wenn Sie Microsoft 365 Exchange Online Protection verwendet haben.

Spoof-Intelligenz

Hacker können E-Mails im Namen eines oder mehrerer Konten senden, indem sie den Absendernamen ersetzen. Wenn ein Benutzer eine solche „gefälschte“ E-Mail erhält, kann sie sicher erscheinen, wenn der Absender den Namen eines Managers im Absenderfeld verwendet. Eine gefälschte E-Mail, die einen Aufruf zur Überweisung von Geld, zum Senden von Anmeldeinformationen oder bösartige Skripte enthalten kann, ist nicht sicher und stellt eine Bedrohung für Benutzer und die gesamte Organisation dar.

Office 365 Advanced Threat Protection umfasst die Funktion Spoof Intelligence, die erkennen kann, ob ein Absender einen echten Namen oder einen gefälschten Namen verwendet. Sie können die vollständige Liste der Benutzer sehen, die eine bestimmte Unternehmensdomäne verwenden, und überprüfen, wer die Domäne Ihrer Organisation oder externe Domänen fälscht. Als Administrator können Sie den Absender blockieren, der einen Domainnamen oder Benutzernamen verwendet, der vorgibt, ein Mitarbeiter Ihrer Organisation zu sein.

Berichte

Office 365 Advanced Threat Protection bietet informative Berichte, damit Sie den Schutzstatus sehen und eingehende Bedrohungen analysieren können. Ein Bericht ist eine einzige Ansicht, die Informationen zu erkannten Bedrohungen kombiniert, einschließlich bösartiger E-Mails und anderer bösartiger Inhalte. Bedrohungen, die von Office 365 Advanced Threat Protection und Exchange Online Protection erkannt wurden, werden in den Berichten angezeigt. Informationen für die letzten 90 Tage (der maximale konfigurierbare Zeitraum) werden in den Berichten angezeigt. Nach Analyse der Berichte können Sie die Richtlinien anpassen.

Bedrohungsuntersuchung und -reaktion

Wenn Sie in einem großen Unternehmen mit vielen Office 365-Benutzern arbeiten, können Sie möglicherweise von einer großen Anzahl von Sicherheitswarnungen überwältigt werden, mit denen Sie umgehen müssen. Das Sortieren einer großen Anzahl von E-Mails basierend auf den Attributen ist eine zeitaufwändige Aufgabe. Die Office 365 Bedrohungsuntersuchung und -reaktion kann Systemadministratoren und Sicherheitsspezialisten dabei helfen, effizienter zu arbeiten. Sie können erkannte Bedrohungen anzeigen und automatisierte Aktionen konfigurieren, um verschiedene Arten von Bedrohungen zu mildern. Sie können Playbooks mit den geeigneten Aktionen für erkannte Bedrohungen erstellen sowie Aktionen oder Empfehlungen überprüfen und genehmigen, die von Office 365 Advanced Threat Protection nach einer automatisierten Untersuchung zur Behebung von Bedrohungen vorgeschlagen werden.

Microsoft 365 Lizenzierung

Im Gegensatz zum Exchange Online-Schutz, der standardmäßig für Microsoft 365-Benutzer verfügbar ist, ist der Advanced Threat Protection nur für Top-Abonnementpläne verfügbar oder kann separat erworben werden. Zum Beispiel enthält selbst Microsoft 365 E3 keinen erweiterten Bedrohungsschutz.

Microsoft Office 365 Advanced Threat Protection ist in den folgenden Abonnementplänen enthalten:

- Microsoft 365 E5

- Microsoft 365 A5

- Microsoft 365 Business Premium

Sie können jedoch die Lizenz für Office 365 Advanced Threat Protection zusätzlich zu den folgenden Abonnementplänen erwerben:

- Exchange Online Plan 1

- Exchange Online Plan 2

- Exchange Online Kiosk

- Exchange Online Protection

- Microsoft 365 Business Basic

Microsoft 365 Business Standard - Microsoft 365 Business Standard

- Microsoft 365 Enterprise E1

- Microsoft 365 Enterprise E3

- Microsoft 365 Enterprise F3

- Microsoft 365 A1

- Microsoft 365 A3

Falls das Office 365 Advanced Threat Protection nicht in Ihrem Abonnementplan enthalten ist, können Sie eines der eigenständigen ATP-Abonnementpläne unter Verwendung eines lizenzierten Benutzer-Modells erwerben:

- Advanced Threat Protection Plan 1

- Advanced Threat Protection Plan 2

Advanced Threat Protection Konfiguration

Update: Office 365 Advanced Threat Protection wurde im September 2020 zu Microsoft Defender für Office 365 . Um nun eine der folgenden aufgeführten Funktionen zu konfigurieren, müssen Sie auf das Defender-Portal zugreifen.

Schauen wir uns an, wie man Office 365 Advanced Threat Protection konfiguriert:

- Öffnen Sie die Weboberfläche des Microsoft 365 Admin Center unter Verwendung des Links https://admin.microsoft.com und wechseln Sie zu Admin Centers > Security im linken Bereich des Fensters.

Als Alternative können Sie direkt auf das Microsoft 365 Security & Compliance Admin Center zugreifen: https://protection.office.com

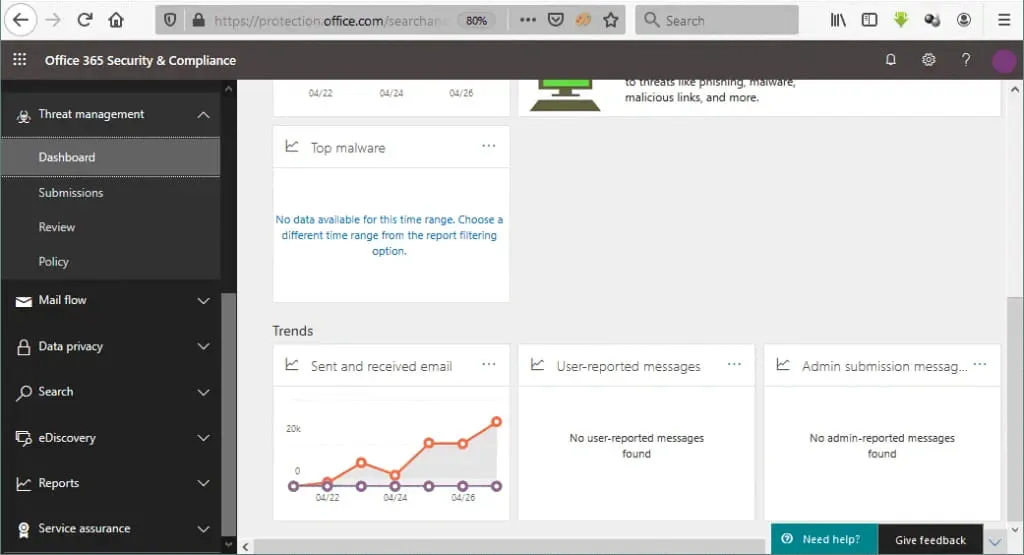

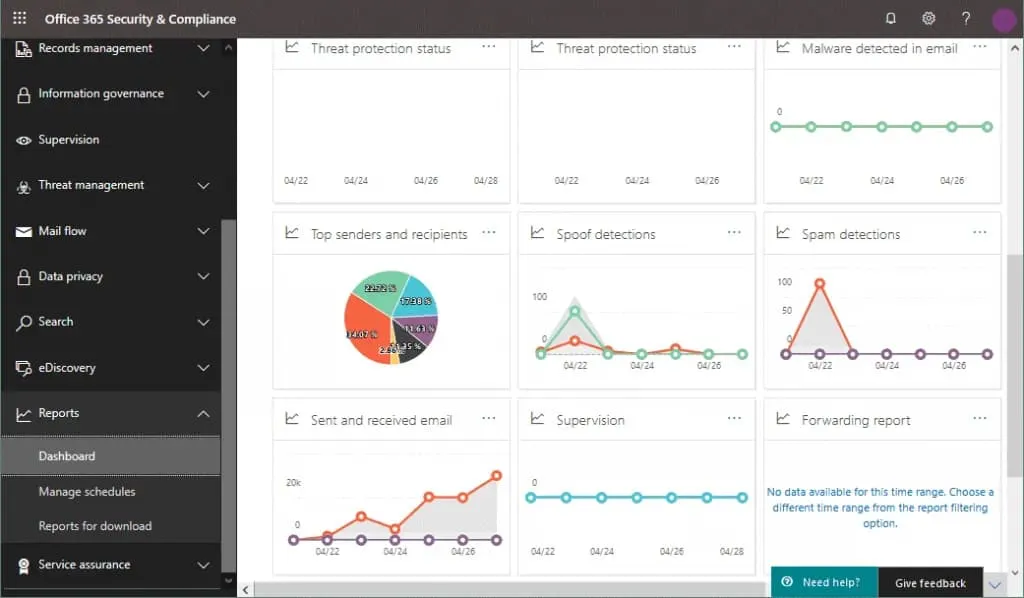

- Klicken Sie im linken Bereich auf Bedrohungsmanager und anschließend auf Dashboard.

Das Sicherheitsdashboard, auch als Bedrohungsdashboard bezeichnet, zeigt den aktuellen Status des Bedrohungsschutzes und bietet Links zu Konfigurationsseiten.

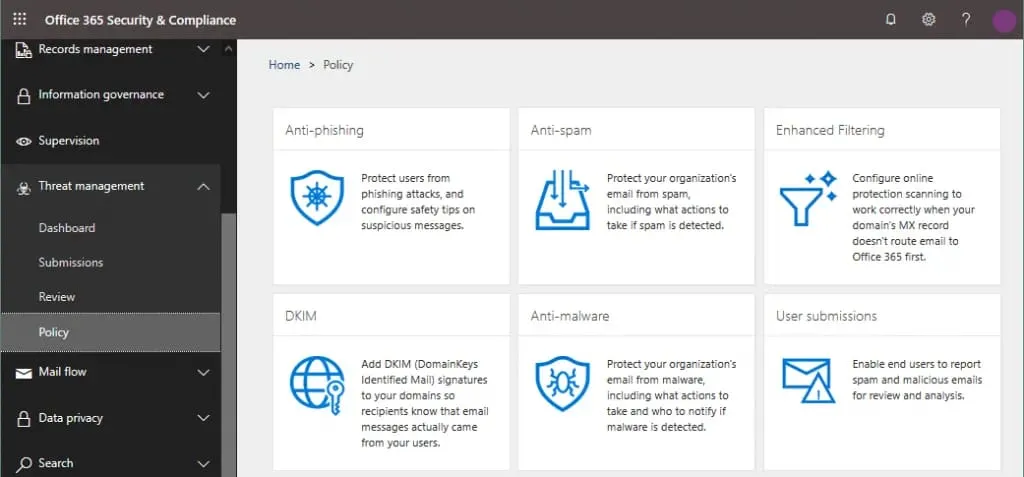

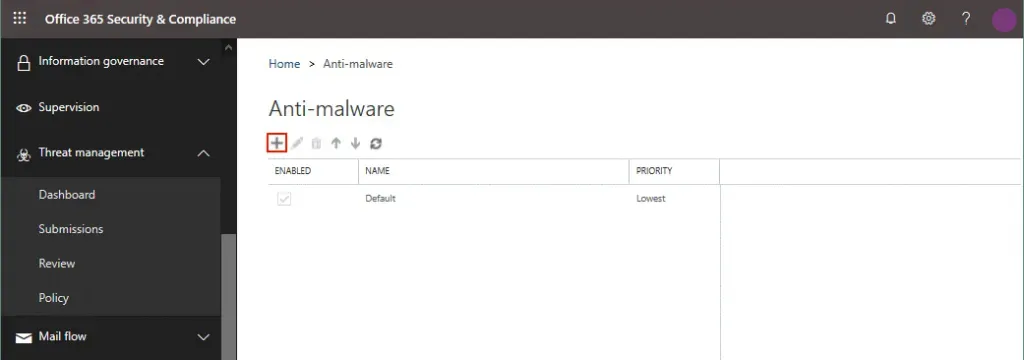

Antischadsoftwarerichtlinien

Klicken Sie im linken Bereich oder im Navigationsbereich auf Richtlinie, und die Seite erscheint, auf der Sie Richtlinien anzeigen, bearbeiten und erstellen können. Sie können Richtlinien für Anti-Phishing, Anti-Spam und Anti-Malware konfigurieren. Schauen wir uns an, wie man eine neue Anti-Malware-Richtlinie erstellt:

- Klicken Sie auf Anti-Malware.

- Öffnen Sie auf der Anti-Malware-Seite, die geöffnet wird, die Plus-Schaltfläche, um eine neue Anti-Malware-Richtlinie für Office 365 Advanced Threat Protection zu erstellen.

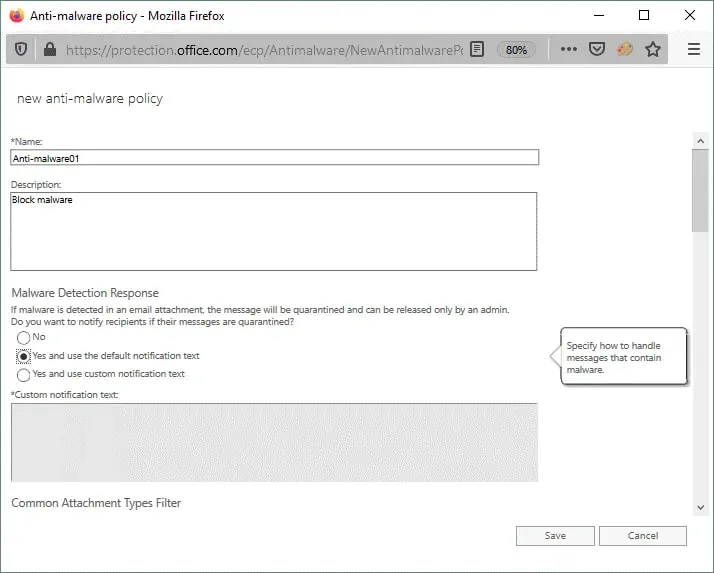

- A new pop-up window opens.

Geben Sie den Richtliniennamen und die Beschreibung ein und definieren Sie andere Richtlinienoptionen wie:

- Antwort auf Malware-Erkennung

- Filter für gemeinsame Anhängertypen

- Automatische Reinigung von Malware bei Erkennung

- Benachrichtigungen

Geben Sie schließlich an, auf wen diese Richtlinie zutrifft, und klicken Sie auf Speichern.

Die Richtlinie ist nun erstellt und wird in der Liste der Richtlinien auf der Malware-Seite angezeigt.

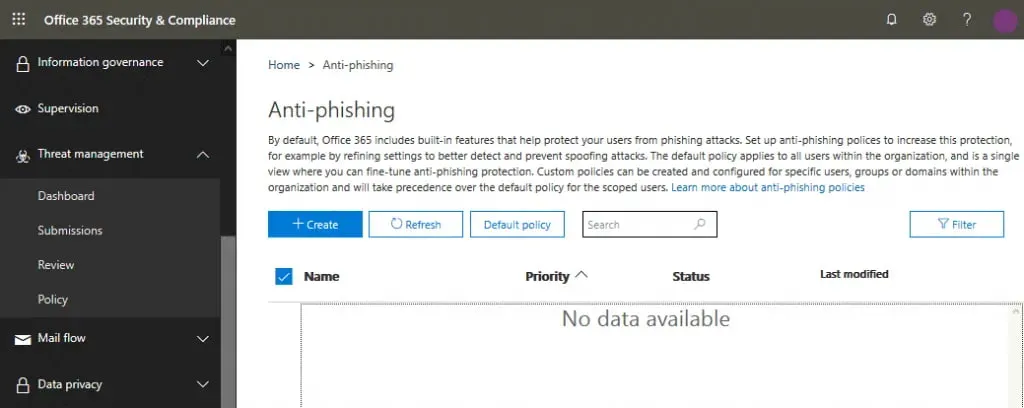

Anti-Phishing-Richtlinien

Anti-Phishing-Richtlinien werden etwas anders als Anti-Malware-Richtlinien erstellt:

- Gehen Sie zu Bedrohungsmanagement > Richtlinie und klicken Sie auf Anti-Phishing.

Die Anti-Phishing-Seite wird geöffnet. Wenn Sie diese Seite zum ersten Mal öffnen, wird die Liste der Anti-Phishing-Richtlinien leer sein.

- Klicken Sie auf die Schaltfläche +Erstellen , um eine neue Anti-Phishing-Richtlinie für Office 365 Advanced Threat Protection zu erstellen.

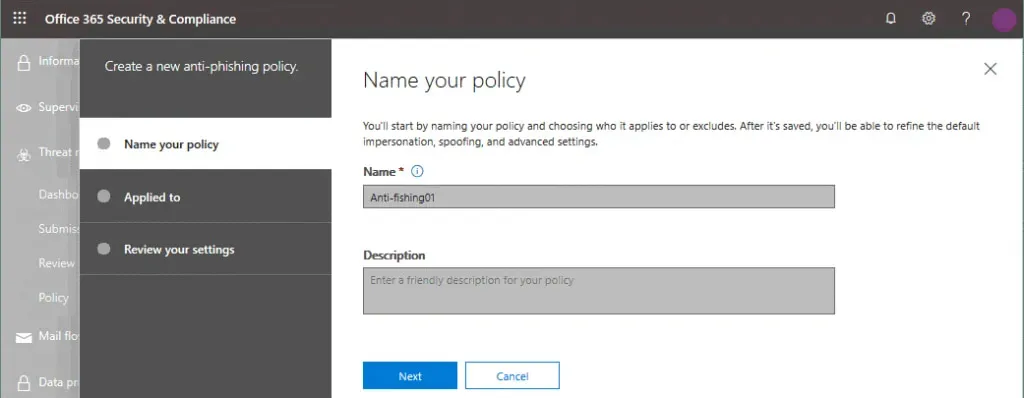

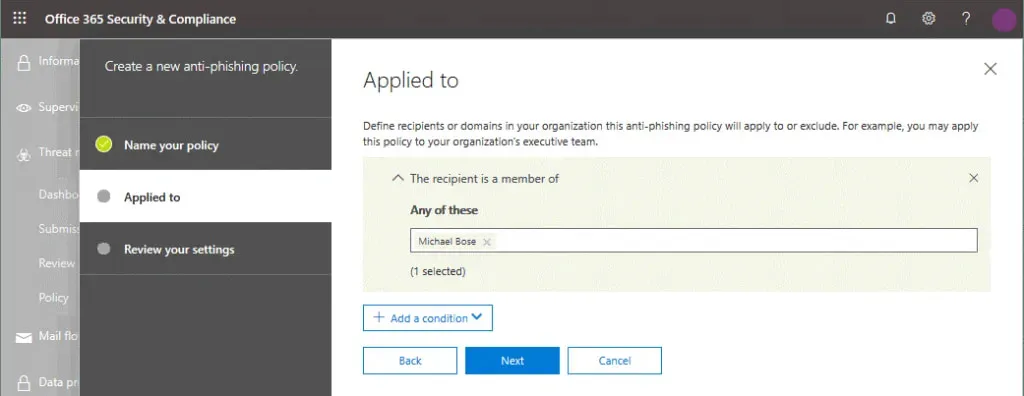

- A new policy wizard opens as a pop-up window. Complete all the steps in the wizard:

- Benennen Sie Ihre Richtlinie. Geben Sie einen Namen für eine neue Anti-Phishing-Richtlinie ein. Sie können auch eine Beschreibung eingeben.

- Angewendet auf. Definieren Sie die Empfänger oder Domains in Ihrer Organisation, auf die diese Richtlinie angewendet oder von der sie ausgeschlossen werden soll, indem Sie Bedingungen hinzufügen und Empfänger auswählen. Beispielsweise können Sie die Richtlinie auf eine gesamte Domain, Gruppenmitgliedschaft oder Gruppen- und Domain-Kombinationen anwenden. Klicken Sie dann auf Weiter.

- Überprüfen Sie Ihre Einstellungen. Überprüfen Sie Ihre Einstellungen und ändern Sie sie gegebenenfalls. Wenn alles korrekt ist, klicken Sie auf Diese Richtlinie erstellen.

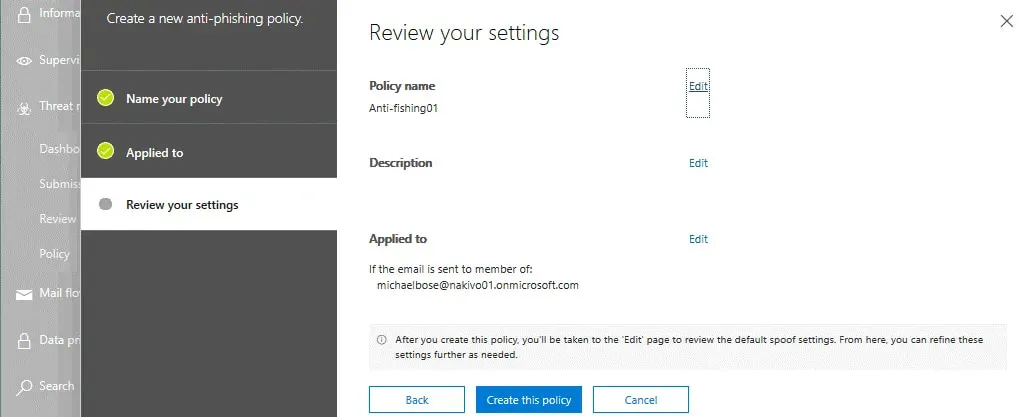

Quarantäne

E-Mail-Nachrichten und Dateien, die als möglicherweise gefährlich eingestuft werden, werden in Quarantäne verschoben, wenn die entsprechenden Einstellungen für Office 365 Advanced Threat Protection verwendet werden. Gehen Sie zu Bedrohungsmanagement > Überprüfen > Quarantäne, um die Quarantäne zu öffnen. Sie können auch diesen direkten Link verwenden: https://protection.office.com/quarantine

Hinweis: Die Quarantäne kann vom Administrator oder einem anderen Benutzer aufgerufen werden, der Berechtigungen zur Verwaltung der Quarantäne hat. Mitglieder der Quarantänerolle im Office 365 Security & Compliance Center verfügen über Berechtigungen zur Verwaltung der Quarantäne.

Auf der Quarantäneseite können die Ergebnisse durch Anklicken des gewünschten Spaltenkopfes sortiert werden. Klicken Sie auf Spalten ändern, um auszuwählen, welche Spalten angezeigt werden sollen.

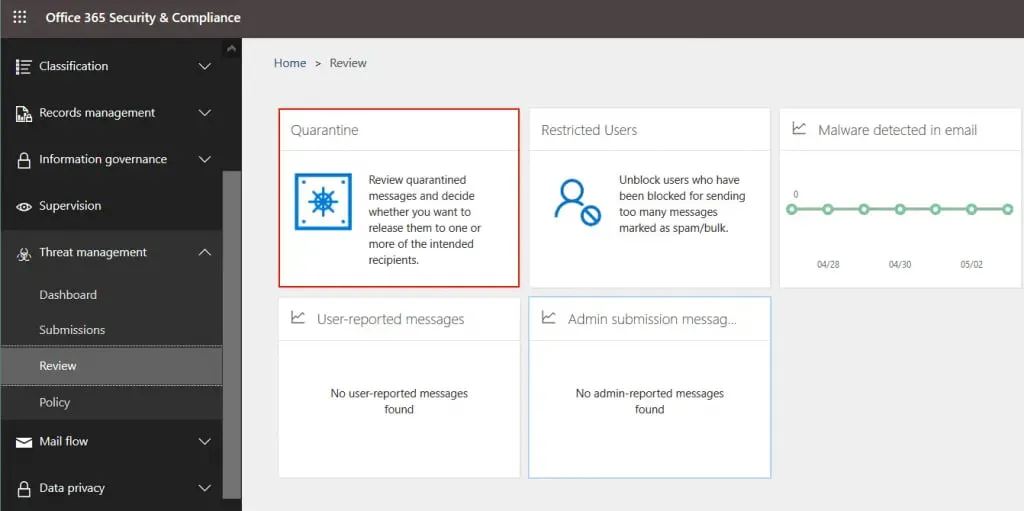

Berichte

Berichte sind nützlich, um den aktuellen Status und die Statistiken Ihres Microsoft 365-Umfelds anzuzeigen. Klicken Sie im Navigationsbereich des Office 365 Security & Compliance Admin Centers auf Berichte > Dashboard, um das Dashboard mit Grafiken und Diagrammen anzuzeigen.

Auf dieser Seite sehen Sie die Zusammenfassung einschließlich:

- Aktuelle Berichte zum Herunterladen

- Top 5 Labels

- Labels-Trend der letzten 90 Tage

- Wie Labels angewendet wurden

- Labels als Aufzeichnungen klassifiziert

- Exchange Transport Rule

- Schutzstatus vor Bedrohungen

- Viren in E-Mails erkannt

- Top-Viren

- Top-Absender und -Empfänger

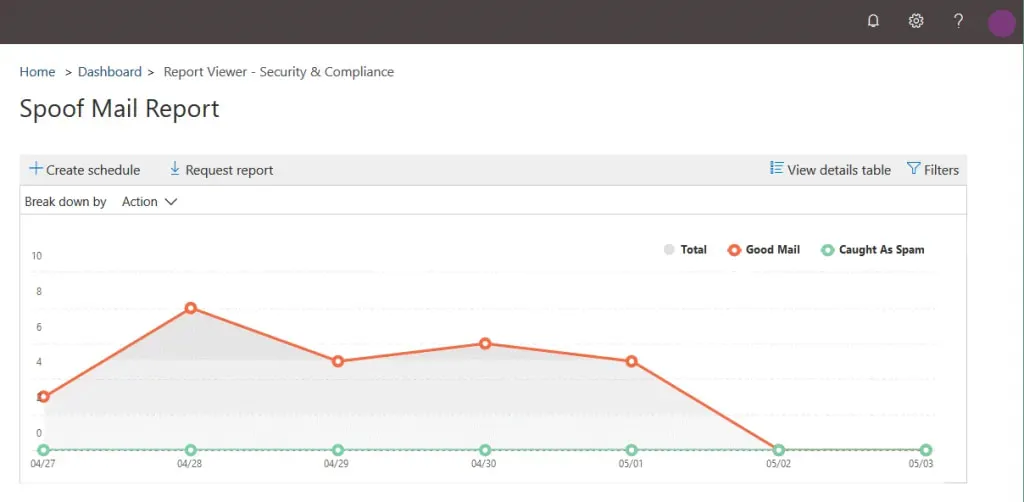

- Spoof-Erkennungen

- Spam-Erkennungen

- Kompromittierte Benutzer

- Gesendete und empfangene E-Mails

- Überwachung

- Weiterleitungsbericht

- Connector-Bericht

- Verschlüsselungsbericht

Führen Sie den Mauszeiger über die Grafik, um weitere Informationen zu erhalten. Klicken Sie auf das gewünschte Diagramm oder Diagramm, um es im Vollbildmodus zu öffnen und die Details anzuzeigen. Nach dem Klicken auf Spoof-Erkennungen wird ein detailliertes Spoofing-E-Mail-Bericht angezeigt.

Standardmäßig werden auf den Diagrammen und Grafiken ein 7-tägiger Zeitraum angezeigt, dieser kann jedoch in den Einstellungen auf bis zu 90 Tage erhöht werden. Die Testnutzer von Microsoft 365 mit Advanced Threat Protection können in Berichten für maximal 30 Tage Daten anzeigen.

Schlussfolgerung

Office 365 Advanced Threat Protection ist in andere Microsoft 365-Dienste wie OneDrive, SharePoint Online, Exchange Online, SharePoint Online und andere Dienste integriert. ATP schützt Ihre E-Mails vor verschiedenen Sicherheitsbedrohungen wie schädlichen Links, Viren und Malware.

Um jedoch ein höheres Maß an Datenschutz zu erreichen, sollten Sie alle Ihre Microsoft Office 365-Daten mit einer dedizierten Lösung wie NAKIVO Backup & Replication sichern. Die NAKIVO-Lösung ermöglicht Ihnen die Erstellung inkrementeller Sicherungen von Microsoft 365-Daten und bietet flexible Restore-Punkte.

Source:

https://www.nakivo.com/blog/microsoft-office-365-advanced-threat-protection-overview/