ניתוח יומני אבטחה של Azure AD: בדיקה וניטור של פעילות Azure AD. האם ברצונך לשפר את הידע שלך בשימוש באבטחת Azure AD ו לוגי הבדיקה ל ניטור וניתוח של פעילויות Azure AD?

מאמר זה מסביר כיצד להשתמש בכל יומן לניטור וביקורת פעילות משתמש ב-Azure AD.

המאמר מתחיל עם בדיקת 4 לוגים ומסביר את המידע שהם מספקים. לאחר מכן, הוא דנה ברישיונות ובתנאים הנדרשים לשימוש בלוגים אלה.

לבסוף, יש הוראות שלב אחר שלב לשימוש בלוגים לניטור וניתוח של פעילויות משתמש.

לוגי אבטחה ובדיקה של Azure AD לניטור וניתוח פעילויות

Azure Active Directory מספקת ארבעה יומנים עם נתונים שונים שארגונים צריכים לעקוב אחריהם ולנתח את פעילות המשתמשים במערכת. אלה כוללים יומני התחברות, יומני אימות, יומני תפעול, ודוחות "שימוש ותובנות".

הבנת יומני התחברות ויומני התחברות ל-Azure AD

מעניקים לארגונים תובנות עוצמתיות לגבי איך משתמשים גוששים ומשתמשים ביישומים ושירותים. סוג יומן זה הוא אחד משלושת יומני הפעילות.

מנהלי ה-IT קובעים דפוסי התחברות של המשתמש עם המידע שנרשם ביומן התחברות. בנוסף, יומן זה חושף את מספר המשתמשים שנכנסו בתקופה מסוימת. גם הוא מציג את מצב התחברויות.

מאז יוני 2023, מיקרוסופט השיקה גרסה מקדימה בשם "יומני התחברות (תצוגה מקדימה)". בעוד היומן הקלאסי לתחברות רשומן פעילויות משתמש אינטראקטיביות, התצוגה מעקב אחר זה ועוד 3 סוגים נוספים של תחברויות (משתמשים לא אינטראקטיביים, נציגי שירות, וזהויות מנוהלות) עבור תחברויות משאבי Azure.

כניסה אינטראקטיבית מתרחשת כאשר משתמשים גוששים ל-Azure AD עם שם משתמש וסיסמה או MFA. מצד שני, כניסות לא אינטראקטיביות הן מיישומים שנכנסים בשמו של המשתמש.

בנוסף, עקרונות שירות נכנסים בשמם בעוד זהויות מנוהלות מקליטות כניסות מיישומים עם סודות מאוחסנים בצורה מאובטחת ב-Azure Key Vault.

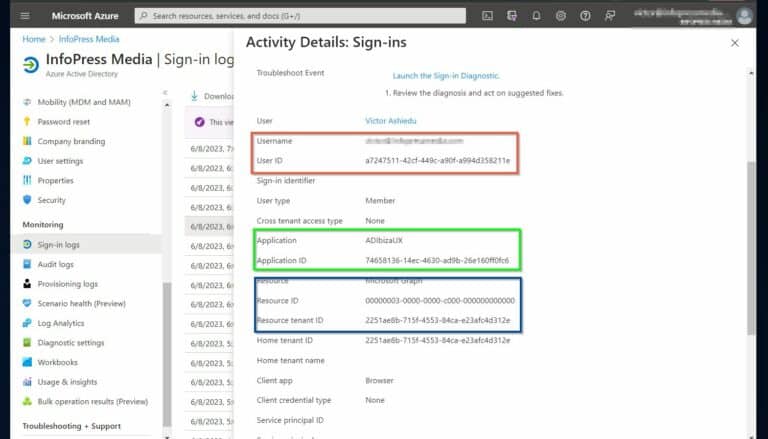

מעבר לרכיב "משתמש", רשומות הכניסה מקליטות 3 רכיבים עיקריים כאשר משתמשים או מיישומים גוששים למשאב Azure. הרכיב הקריטי הראשון הוא "מי". מי הוא הרשומה המציגה את הזהות (המשתמש) שנכנס. הרשומה גם מקליטה "איך", מציינת את הלקוח או היישום המשמש לכניסה.

סוף סוף, אתה גם מקבל "מה", – שמתעד את המשאב המטרה שנכנס אליו הזהות.

לכן, כשאתה מנטר ובודק אבטחה של Azure AD באמצעות יומני כניסה, שים לב ל"מי", "איך" ו"מה" שנרשמו כ"משתמש", "משאב" ו"יישום" או "אפליקציית לקוח".

הבנת יומני בדיקת Azure Active Directory

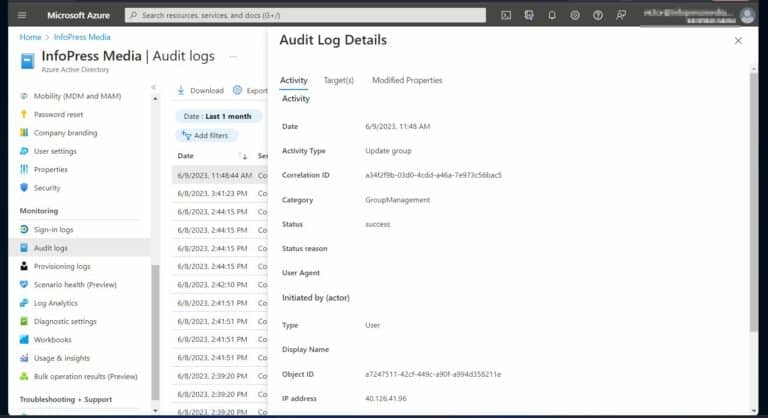

יומן הבדיקה הוא עוד יומן פעילות Azure AD המסייע לנטר ולנתח פעולות משתמש. יומן הבדיקה מתעד פעולות בתיקייה.

במיוחד, יומני הבדיקה של Azure AD מתעדים שינויים שנעשו במשתמשים, קבוצות או יישומים בתיקייה. יומני הפעילות האלה נדרשים לעתים קרובות למטרות תאימות.

כאשר ארגונים מנטרים את יומני הבדיקה של Azure AD, זה יכול לחשוף הפרות אבטחה או בעיות תאימות שדורשות תיקון.

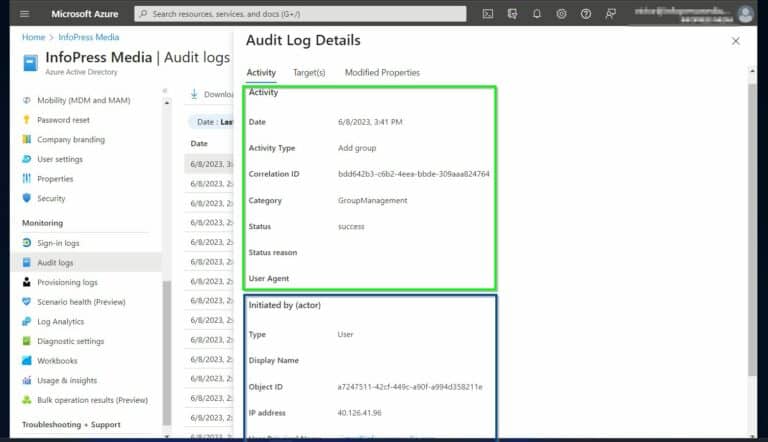

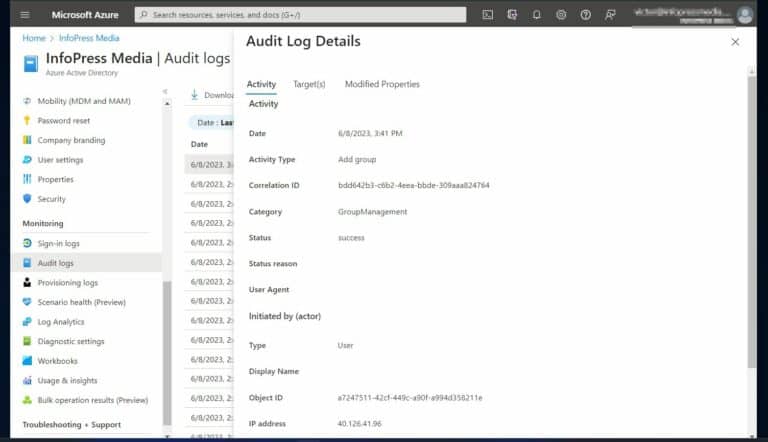

הנתונים שנרשמים ביומן האודיט (משתמש, קבוצה, או אפליקציה) מתיחסים ל"סוג הפעילות". בנוסף לסוג הפעילות, הוא מזהה גם את "הקטגוריה", "המצב", ואת האדם שיזמה את הפעילות, רשומה כ"נפעל על ידי (שחקן)".

כאשר נפתח יומן אודיט, יש בו שלוש כרטיסיות: "פעילות", "יעדים", ו"נכסים ששונו".

הכרטיסייה של "פעילות" מציגה את "סוג הפעילות", שמזהה האם השינוי בוצע לקבוצה, משתמש, או אפליקציה. בנוסף, הכרטיסייה מזהה את קטגוריית היומן ואת מצבו.

היא גם מרשומת את "נפעל על ידי (שחקן)", המכילה את המשתמש שביצע את השינויים, כתובת ה-IP, וה-UPN של המשתמש.

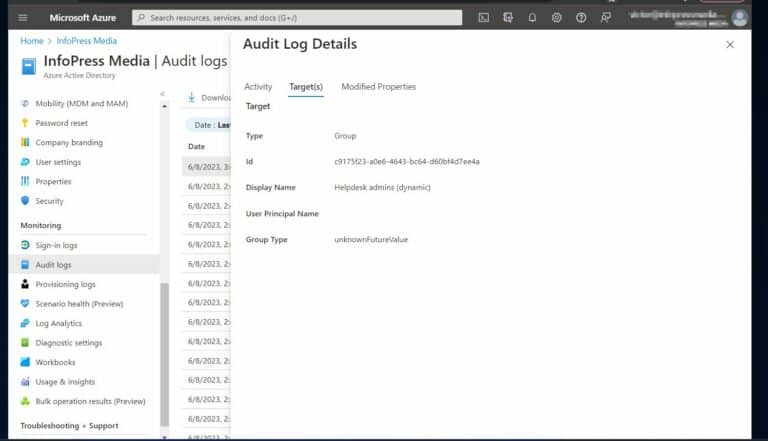

הכרטיסייה של "יעדים" מרשמת פרטים על העצם ששונה. אם זמין, היא רשומה את שם העצם, השם המוצג, המזהה, וה-UPN שלו.

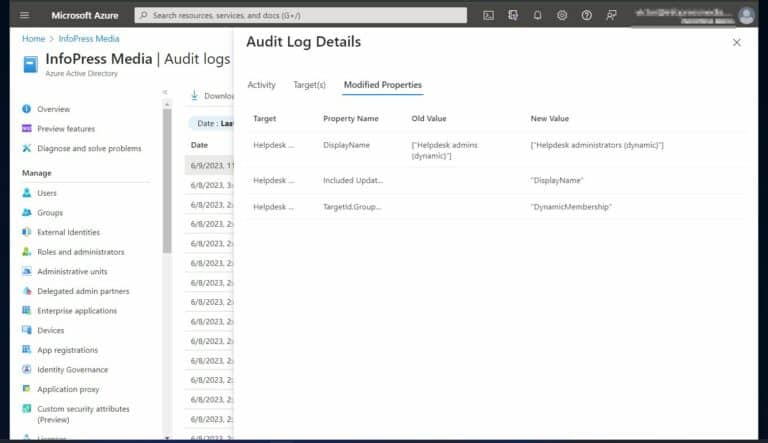

לבסוף, הכרטיסייה "נכסים ששונו" מציגה את תכונות העצם ששונה, כולל הערכים הישנים והחדשים.

הבנת יומני האודיט של מנהל הפעילות ב-Azure Active Directory

Azure Active Directory משתלב עם יישומים של צד שלישי שמבצעים הטמעת משתמשים בספרייה. הוא מקליט את פעילותם ביומני הטמעה כדי לאפשר למנהלי ה-IT לפתור בעיות או לעקוב אחר השינויים שהיישומים האלו עושים.

בנוגע לרשומות, יומני הטמעה משמרים מידע כגון משתמשים שנוצרו בהצלחה או ששונו על ידי שירות של צד שלישי כמו ServiceNow. בנוסף, הם משמרים שינויים בקבוצות ואיזה שירות ביצע את השינוי.

רשומות אלו מסייעות בכניסה למידע על אבטחה, בדיקה והתאמה לתקנים.

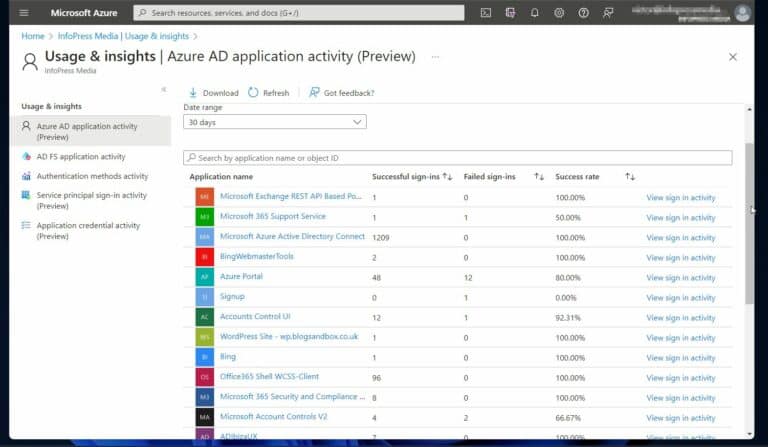

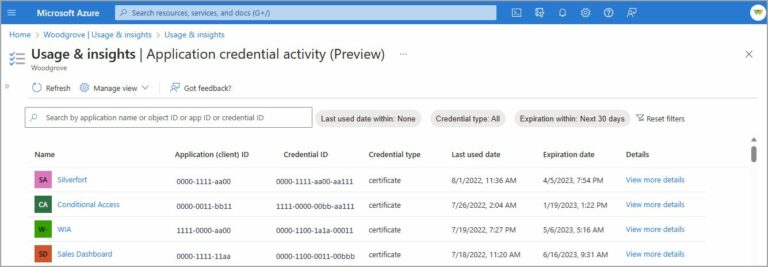

הבנת דוחות "שימוש ותובנות" ב-Azure AD

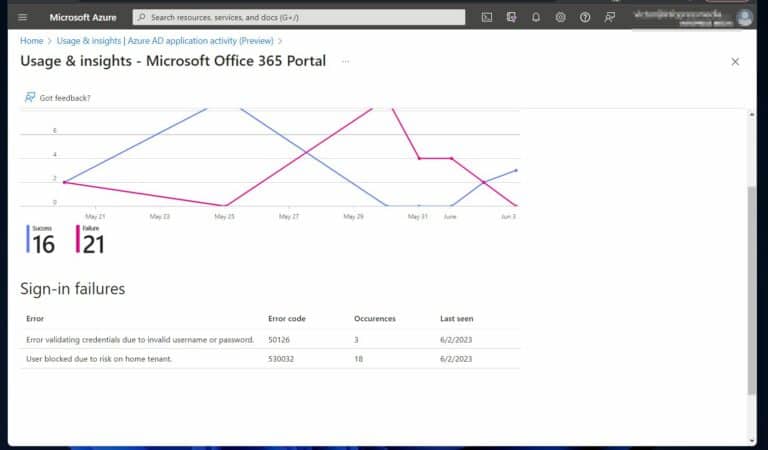

הדוחות "שימוש ותובנות" הם מאגר מרכזי שבו Azure AD מרשמת פעילויות כניסה של אפליקציות אחרות של Microsoft 365. זהו מקום יחיד בו ניתן לצפות בפעילויות כניסה.

הדף מרשים כניסות הצליחות והנכשלות, מספר כל אחת, ושיעור הצלחה. לא רק זאת, אלא הוא גם מציג קישור לצפייה בפעילות הכניסה של כל אפליקציה.

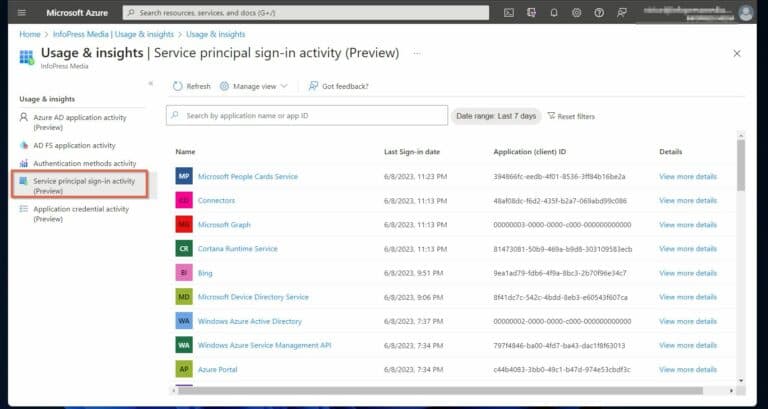

לפני שנמשיך מ"שימוש ותובנות", אני רוצה להדגיש דוחות קריטיים נוספים כאן. קודם, ציינתי שיומני הכניסה מעקבים אחר כניסות של עקרונות שירות.

המידע הזה זמין ב"שימוש ותובנות" כ "פעילות כניסה של עקרונות שירות (תצוגה מקדימה)". לחיצה על זה מציגה עקרונות שירות שה-Directive Active Directory של Azure אימתה.

הדוח כולל את שם העקרון השירות, הפעם האחרונה שנכנס, וקישור ל "צפייה בפרטים נוספים".

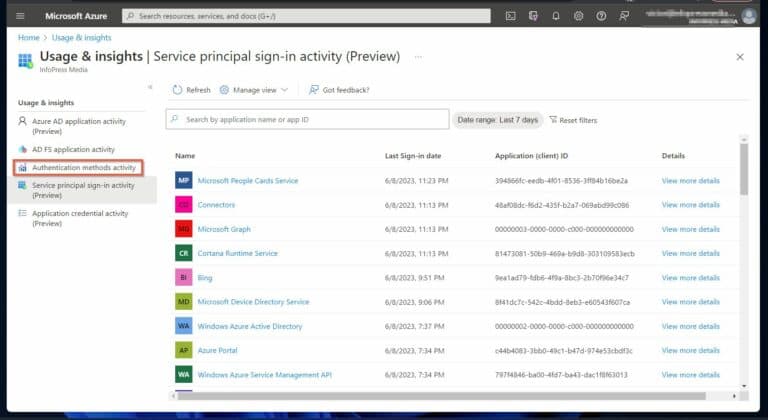

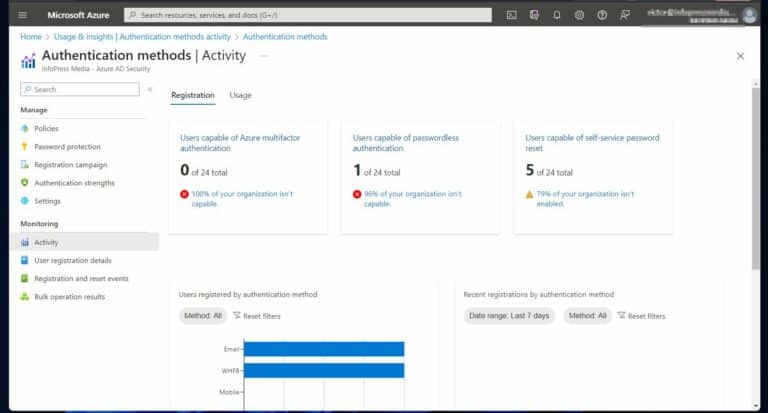

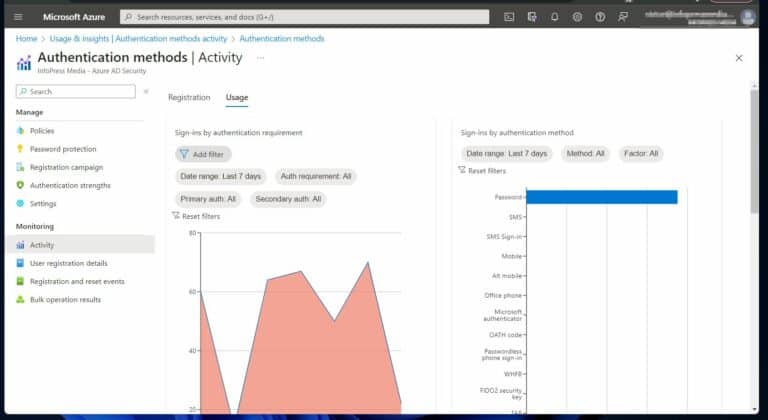

רשומות פעילויות שיטות אימות משתמשים שיטות אימות בארגון משתמשים נרשמים ב-Azure AD.

בדף יש שני לשוניות: רישום ושימוש. לשונית הרישום רושמת משתמשים שנרשמו לשיטות האימות הזמינות.

ניטור וניתוח פעילות Azure AD עם לוגים לאבטחה ולאודיט ב-Azure AD

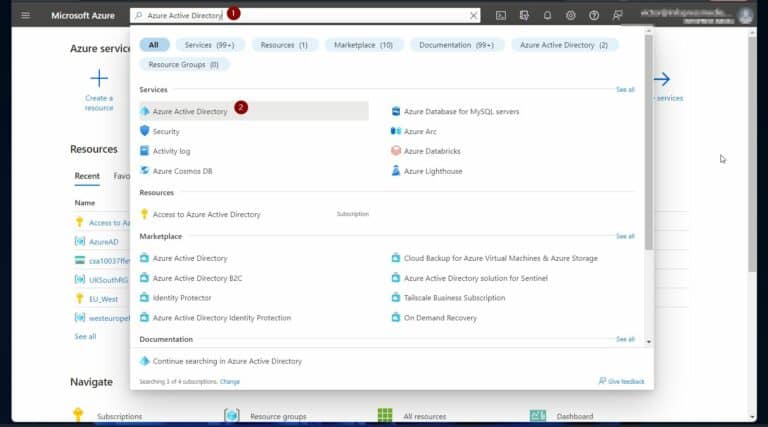

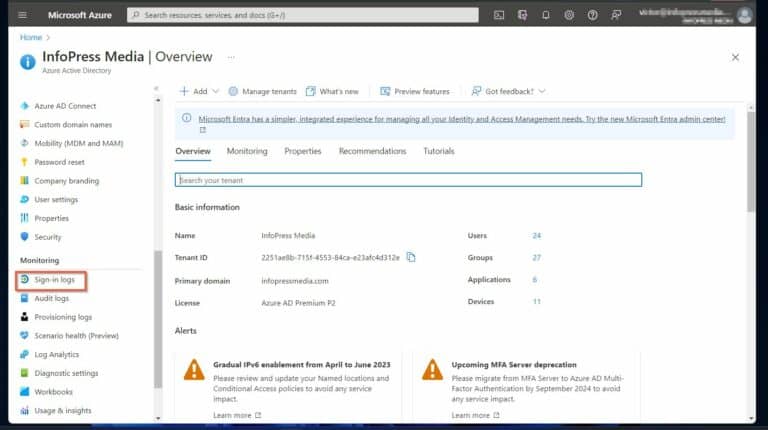

בסעיף זה תתחבר לפורטל Azure דרך portal.azure.com. לאחר מכן, תחפש ותפתח "Azure Active Directory".

שימוש בלוגי הכניסה כדי לנטר ולנתח פעילות משתמשים

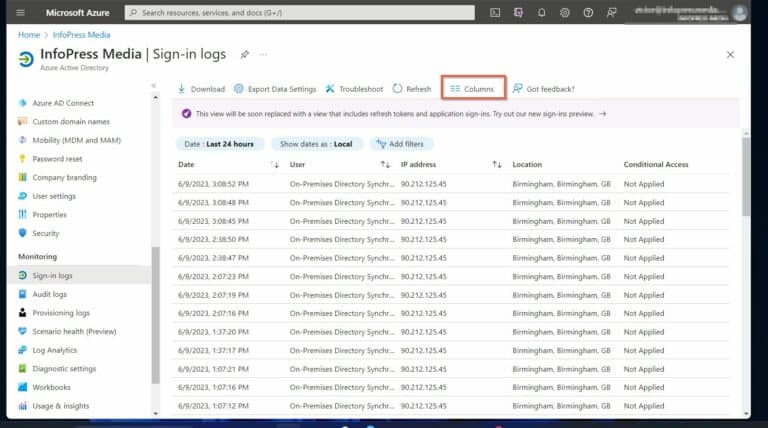

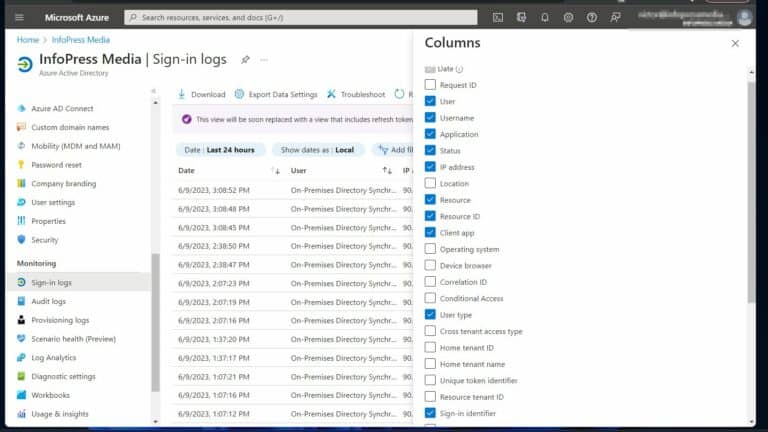

כדי לגשת ליומני ההתחברות, פתח אותם מתפריט מוניטור בפורטל של Azure Active Directory.

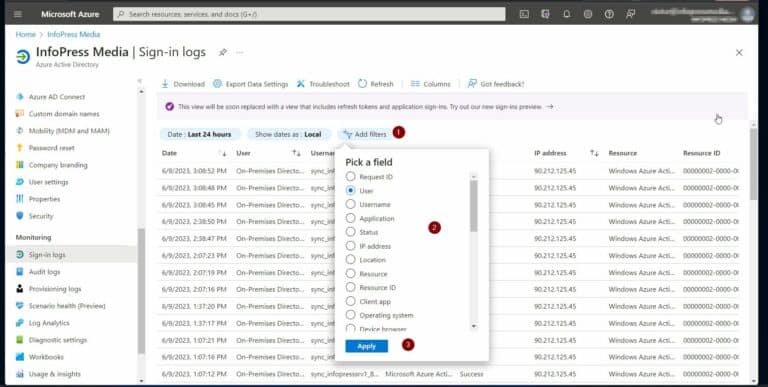

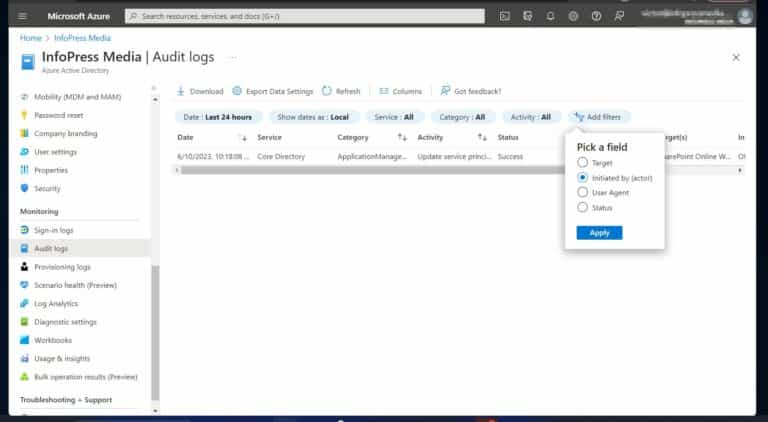

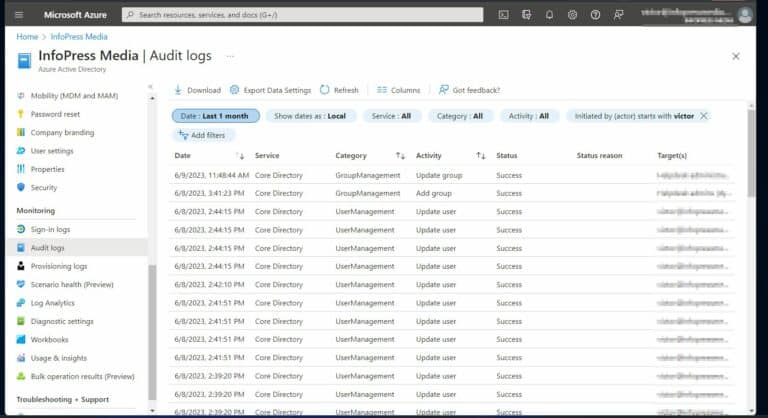

לבסוף, לחץ על סנן והוסף תנאי. בתמונה שלי למטה, סיננתי את יומני ההתחברות שלי כך שיחזירו רק לוגים עם משתמשים המכילים "ויקטור".

הסנן הזה צמצם את מספר הלוגים למה שאני רוצה להציג. תלוי בבעיה שאנו מבקשים פתרון להוסיף סננים נוספים.

פתיחת רשומת יומן מספקת מידע מפורט עליה. הלשונית "מידע בסיסי" מגלה מידע חיוני על ההתחברות, כמו התאריך, "דרישת אימות", מידע על המשתמש, היישום שנגש, וכלי האבחון להתחברות.

הכלי לאבחון התחברות משמש לבצע בדיקות נוספות לגבי ההתחברות ולקבל המלצות לתיקון בעיות.

רשומת הלוג כוללת לשוניות נוספות.

הלוח "מיקום" רושם את המיקום וכתובת ה-IP ממנה ניסתה ההזדהות של המשתמש.

לוח "מידע על המכשיר" רושם גם את מערכת ההפעלה, הדפדפן ואם המכשיר תואם.

לבסוף, השתמשו במידע בלוחות "גישה תנאי" ו"דוח רק" כדי לצפות במדיניות גישה תנאי ואחרות שיכולות להיות שהתחילו או לא היו רלוונטיות להתחברות.

שימוש בלוגי הבדיקה של Azure AD לנתח פעילויות משתמש

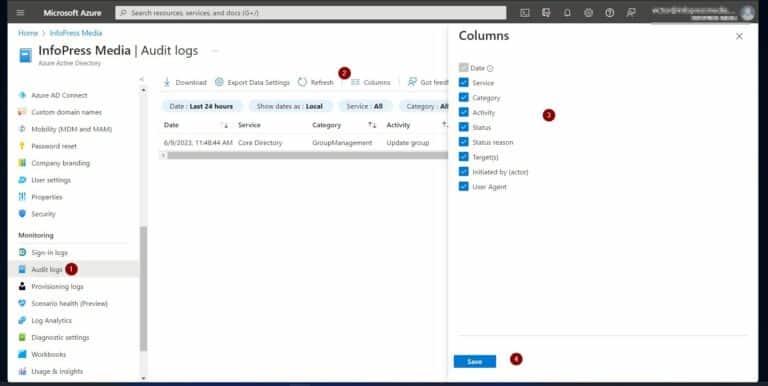

כדי לפתוח את יומן הבדיקה, לחצו עליו בתפריט הפעילות הפעיל של ה- Azure Active Directory.

לאחר מכן, עקבו אחר השלבים המתוארים בסעיף האחרון כדי להתאים את העמודה לצרכים שלכם.

נתח את יומני האבטחה של Azure AD: בקר ונטור פעילות Azure AD מסקנה

המעקב והניתוח של לוגי הבדיקה חיוני כמו קביעת הגדרות עבור הגנת זהות Azure Identity Protection, Conditional Access, Privileged Identity Management, ותכונות אבטחה אחרות. על ידי ניתוח הלוגים ב-Azure Active Directory, מנהלי ה-IT יכולים לזהות ולהוחז אירעות אבטחה פוטנציאליים באופן פרואקטיבי.

למרבה המזל, ל-Azure AD יש את כל הלוגים הדרושים כדי להשיג את המטרה הזו. במיוחד, הוא מציע לארגונים לוגי התחברות, התחברות (תצוגה מקדימה) ולוגי בדיקה.

בנוסף, כלי ניהול זה מוצק בענן מציע גם לוגי קיום ודו"חות "שימוש ותובנות". לוגים אלה מספקים מגוון נתונים לשם סיווג בריאות האבטחה של תשתיות Azure AD.

כדי לעזור לארגונים להשתמש בלוגים בצורה יעילה, מאמר זה מסביר את הנתונים שהלוגים של Azure AD מספקים ואיך להשתמש בהם למעקב וניתוח של תפקוד האבטחה של Azure AD.

Source:

https://infrasos.com/analyze-azure-ad-security-logs-audit-monitor-azure-ad-activity/