Shodan es un motor de búsqueda que descubre dispositivos conectados a internet. En este artículo, veremos por qué es una herramienta valiosa y una posible amenaza.

Cuando escuchas el término “motor de búsqueda”, probablemente piensas en Google, Bing o Yahoo. Estas plataformas son conocidas por la mayoría de nosotros, ayudándonos a encontrar sitios web, imágenes y noticias.

Pero hay otro motor de búsqueda que la mayoría de la gente nunca ha oído. Y es mucho más poderoso y peligroso. Se llama Shodan.

Shodan es una base de datos de dispositivos en línea, muchos de los cuales no están destinados a ser públicos. Lo aterrador de Shodan es que podría tener uno de tus dispositivos también.

Veamos qué es Shodan, cómo funciona y por qué es tanto una herramienta valiosa como una posible amenaza.

¿Qué es Shodan?

Shodan es un motor de búsqueda que descubre dispositivos conectados a internet. Esto incluye desde simples cámaras web y enrutadores hasta complejos sistemas de control industrial.

Los motores de búsqueda tradicionales indexan sitios web. Shodan escanea internet en busca de dispositivos y los lista según sus direcciones IP, puertos abiertos y otros datos disponibles públicamente.

Shodan funciona escaneando internet usando protocolos específicos para identificar dispositivos conectados. Recoge toda la información sobre el dispositivo.

Estos incluyen direcciones IP, puertos abiertos e incluso las versiones de software en uso. Esta información se hace buscable permitiendo a los usuarios consultar la base de datos. Puede buscar tipos específicos de dispositivos o vulnerabilidades usando la interfaz de usuario de Shodan o la herramienta de línea de comandos.

Vamos a ver cómo puedes usar Shodan a través de la interfaz web y la línea de comandos.

Cómo usar la Interfaz Web de Shodan

Ve a shodan.io y crea una cuenta. Si bien algunas búsquedas son posibles sin una cuenta, necesitarás iniciar sesión para acceder a la mayoría de las características.

También, necesitarás una cuenta premium para encontrar la mayoría de los dispositivos, y los resultados del plan gratuito son muy limitados.

En la página de inicio, verás una barra de búsqueda simple. Puedes escribir consultas generales como “contraseña predeterminada” o “cámara web” para ver lo que Shodan puede encontrar.

Por ejemplo, escribir “contraseña predeterminada” listará dispositivos con ajustes predeterminados. Son vulnerables al acceso no autorizado.

Shodan también te permite filtrar los resultados con parámetros específicos. Por ejemplo:

-

Búsqueda de dispositivos específicos: Si estás buscando cámaras web, puedes escribir “cámara web país:US”. Esta consulta devolverá las cámaras web ubicadas en los Estados Unidos.

-

Búsqueda por dirección IP: Para ver detalles sobre una dirección IP específica, escribe la dirección IP en la barra de búsqueda.

-

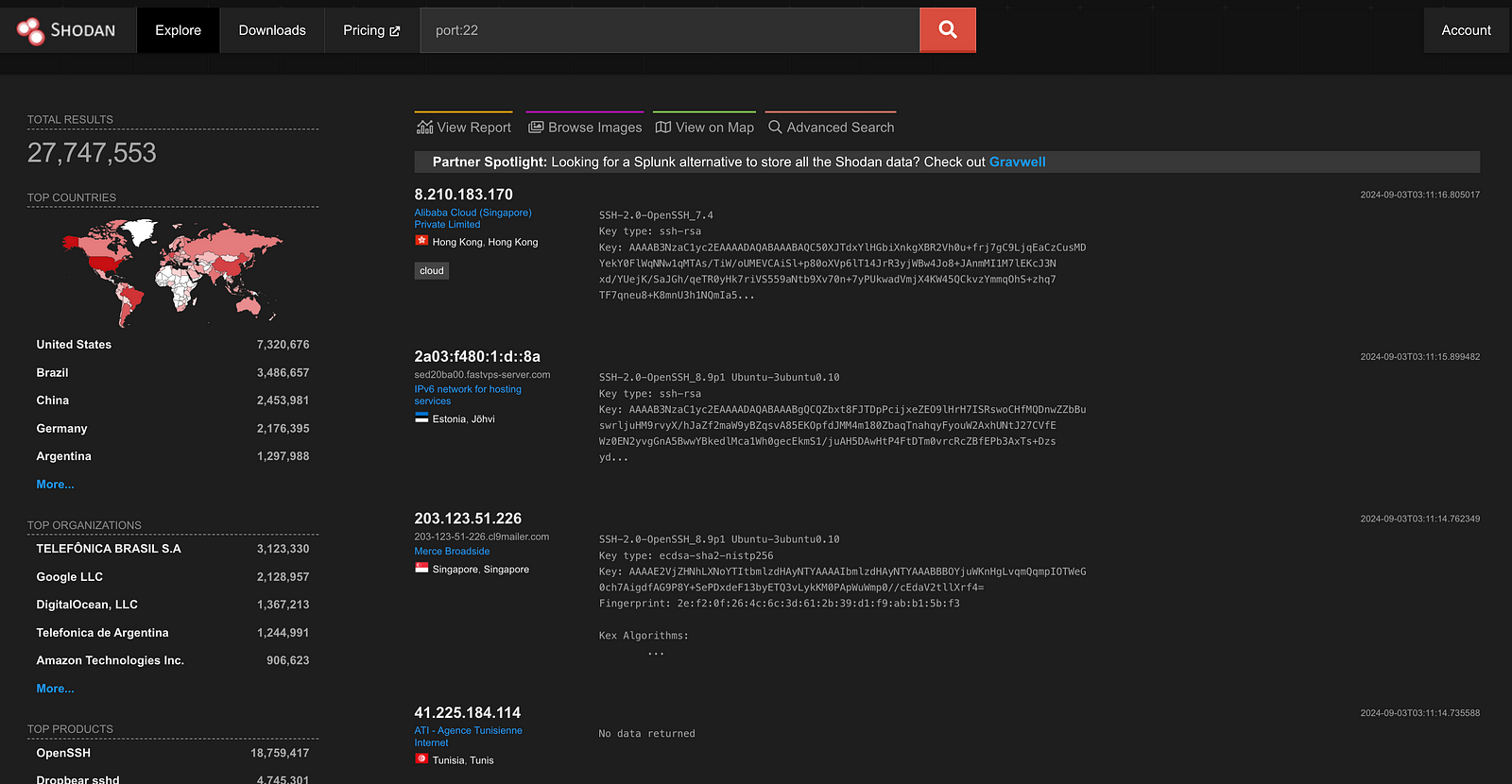

Búsqueda por puerto: Para encontrar dispositivos con un puerto abierto específico, use una consulta como “puerto:22”. Esto encontrará dispositivos con SSH (puerto 22) expuesto a Internet.

Después de ejecutar una búsqueda, Shodan presentará una lista de dispositivos coincidentes. Cada resultado incluye la dirección IP, puertos abiertos y el software del dispositivo.

Por ejemplo, una búsqueda de “puerto:22” puede encontrar servidores SSH y detalles de su configuración.

Cómo usar la Interfaz de Línea de Comandos de Shodan (CLI)

Para usuarios avanzados, Shodan proporciona una interfaz de línea de comandos (CLI). Permite buscar y automatizar tareas.

Nota: El uso de la API puede estar limitado basado en su cuenta y podría tener que pagar para usarla.

Antes de que pueda usar la CLI, tendrá que instalarla. Puede hacer esto usando el administrador de paquetes de Python, pip. Abre tu terminal y escribe lo siguiente.

pip install shodan

Una vez instalado, puede verificar si funciona intentando el comando de ayuda.

shodan -h

Ahora tienes que agregar tu Shodan CLI con tu clave de API. Puedes encontrar tu clave de API en tu página de cuenta de Shodan. Para configurarla, use el siguiente comando:

shodan init YOUR_API_KEY

Ahora puedes comenzar a buscar. Aquí hay un ejemplo de una búsqueda básica:

shodan search "default password"

Este comando devolverá dispositivos con “contraseña predeterminada” en sus cartas de presentación. Esto a menudo indica malas prácticas de seguridad.

Puedes buscar dispositivos con características específicas como antes:

shodan search "port:80 country:US"

Este comando encuentra servidores web (puerto 80) ubicados en los Estados Unidos.

Para obtener información detallada sobre una dirección IP específica, use este comando:

shodan host 8.8.8.8

Devolverá toda la información conocida sobre la dirección IP especificada. Esto incluye los puertos abiertos y los servicios detectados.

Para ver más comandos o resolver problemas de la CLI, aquí está la documentación oficial de Shodan.

Lo Bueno, lo Malo y lo Peligroso

Shodan es una espada de doble filo. Es una herramienta poderosa para los profesionales de ciberseguridad. También representa un riesgo significativo si se utiliza con malas intenciones.

Los equipos de seguridad usan Shodan para encontrar dispositivos expuestos en sus redes. Permite que puedan reparar las vulnerabilidades antes de que alguien las explote.

Los investigadores pueden rastrear vulnerabilidades o malware monitoreando los dispositivos en Shodan.

Lamentablemente, Shodan también puede ser un sueño hecho realidad para los hackers. Los hackers pueden utilizar Shodan para localizar dispositivos expuestos a Internet. Estos incluyen cámaras web, servidores y incluso sistemas de control industrial.

Un hecho preocupante sobre Shodan es su capacidad para encontrar sistemas de control industrial. Un Sistema de Control Industrial (ICS) controla y monitorea procesos industriales. Es el “cerebro” detrás de las máquinas en fábricas, centrales eléctricas y plantas de tratamiento de agua.

Shodan ha encontrado miles de sistemas de control industrial inseguros y conectados a Internet (ICS). En algunos casos, estos sistemas no tenían contraseña o utilizaban credenciales por defecto.

Shodan también ha indexado miles de cámaras de seguridad, servidores de bases de datos y dispositivos IoT. Esto plantea graves inquietudes de privacidad y seguridad. Todo esto puede ser fácilmente explotado si no está protegido adecuadamente.

Para proteger los propios dispositivos, es necesario comprender a Shodan. Es importante saber cómo funciona y qué puede encontrar.

Entonces, ¿cómo puede prevenir que Shodan exponga sus dispositivos?

1. Cambie las Credenciales por Defecto: Siempre cambie las contraseñas y nombres de usuario predeterminados de sus dispositivos.

2. Use Contraseñas fuertes: Evite contraseñas débiles. Use una mezcla de letras, números y símbolos, y considere utilizar un gestor de contraseñas.

3. Deshabilite Servicios innecesarios: Si su dispositivo tiene servicios que no utiliza, deshabilítelos. Esto reduce el número de vulnerabilidades potenciales.

Conclusión

Shodan es una herramienta poderosa. Es un recordatorio de que cualquier dispositivo conectado a Internet está potencialmente expuesto. Ofrece insumos útiles para expertos en ciberseguridad, pero también una oportunidad para cibercriminales.

Saber lo que puede hacer Shodan debería hacer que tomen seriamente la ciberseguridad. En un mundo donde todo está conectado, su seguridad es tan fuerte como su dispositivo más débil. Sigan informados, actualizados, y, sobre todo, estén seguros.

Únase al boletín de noticias de Stealth Security para leer más artículos sobre ciberseguridad ofensiva y defensiva. Para aprender cómo construir una carrera en Ciberseguridad, consulten El manual del Hacker.