Azure AD Rolgebaseerd Toegangsbeheer Beste Praktijken: Hoe Azure AD Rollen en Privileges Effectief te Gebruiken. Bent u verantwoordelijk voor het beheren van Azure AD rollen en zoekt u naar het ontwikkelen van een beste praktijken strategie voor Rolgebaseerd Toegangsbeheer?

Om een beste praktijken strategie te ontwikkelen, moet u eerst de Rollen en Rolgebaseerd Toegangsbeheer concepten in Azure AD begrijpen. Dit artikel begint met het uitleggen van deze Azure AD concepten.

Vervolgens beschrijft de gids 10 beste praktijken voor efficiënt beheer van Azure AD Rollen en Privileges.

Wat zijn Rollen en Rolgebaseerd Toegangsbeheer in Azure AD? gebruikers , groepen , of andere objecten staat bekend als Azure AD rolgebaseerd toegangsbeheer (Azure AD RBAC) .

Azure AD gebruikt rollen om directoryresources te beheren. Het toewijzen van rollen aan gebruikers, groepen of andere objecten staat bekend als Azure AD rolgebaseerde toegangscontrole (Azure AD RBAC).

Wat betreft rollen, biedt Azure AD meerdere ingebouwde opties met specifieke machtigingen. Er kunnen echter zeldzame gevallen zijn waarin de ingebouwde rollen niet volledig aan de behoeften van organisaties voldoen.

In dergelijke gevallen maken beheerders aangepaste rollen met beperkte machtigingen om hun vereisten te behandelen.

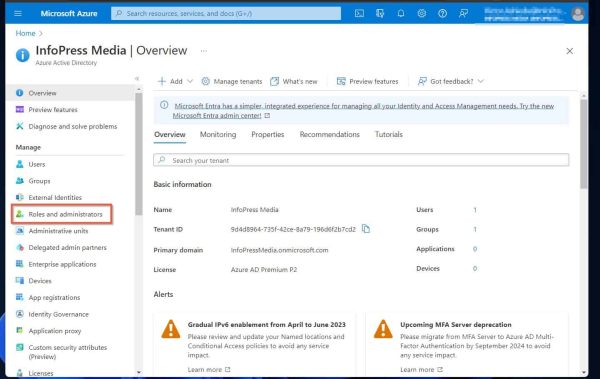

De 3 belangrijkste Azure AD ingebouwde rollen omvatten Billing Admin, User Admin en Global Admin. Om alle rollen in Azure AD te bekijken, navigeer naar “Rollen en beheerders” in het Azure Active Directory-portal.

Het is belangrijk om te vermelden dat gebruikers met een gratis Azure AD-abonnement de ingebouwde rollen kunnen gebruiken. Een gebruiker moet echter een Azure AD Premium P1 licentie hebben om aangepaste rollen te maken.

Beste praktijken voor Azure AD Role-Based Access Control

1. Gebruik Ingebouwde Azure AD-rollen waar mogelijk

Zoek een bestaande rol en gebruik deze om resourcebeheer toe te wijzen. Azure AD heeft meer dan 70 ingebouwde rollen.

Als er echter geen aan uw behoefte voldoet, maak en gebruik dan aangepaste rollen.

Om Azure AD-rollen te controleren, meld u aan bij porta.azure.com. Zoek en open “Azure Active Directory.”

Klik tot slot op “Rollen en beheerders”.

2. Benader Azure AD RBAC vanuit het principe van Minste Rechten

Het principe van “Minste Rechten” bevordert het verlenen van beheerders de expliciete toestemming die nodig is om een taak uit te voeren. Door deze richtlijn te volgen, beperkt u het risico voor uw omgeving.

Het omarmen van dit principe kan het maken van aangepaste rollen vereisen. Dit is essentieel omdat bestaande rollen mogelijk meer machtigingen hebben dan nodig zijn om toe te wijzen voor een specifieke taak.

3. Wijs tijdelijk machtigingen toe met behulp van Just-in-time Access

Een andere functie van de “Least Privilege”-benadering is om gebruikers tijdelijk toestemming te verlenen.

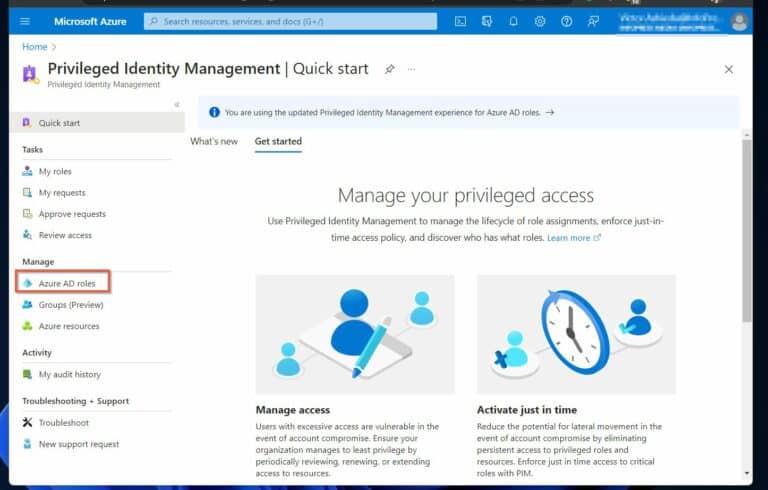

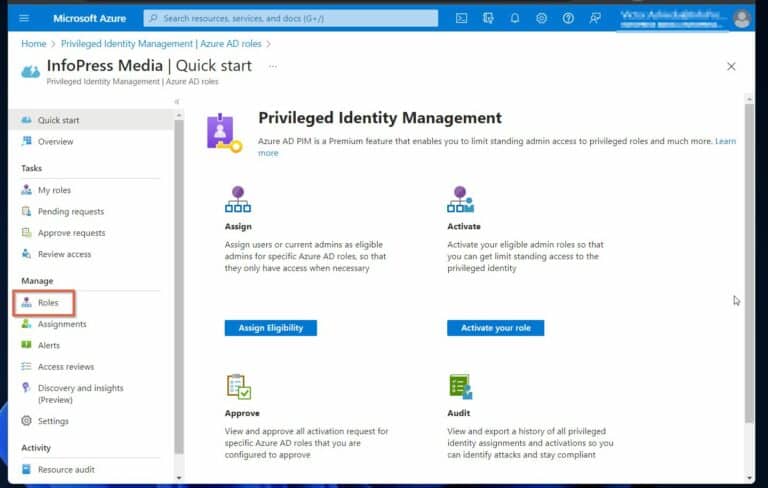

Om dit te bereiken, gebruiken beheerders Azure AD Privileged Identity Management (PIM). Deze functie maakt het mogelijk om just-in-time toegang te verlenen aan een andere beheerder.

Zodra u Azure AD PIM inschakelt, vragen beheerders die machtigingen nodig hebben autorisatie. Daarna verlenen of weigeren gebruikers in de goedkeurders groep het verzoek.

Met just-in-time toegang vermijden beheerders het verlenen van machtigingen voor onbeperkte perioden door gebruik te maken van Azure AD Role-Based Access Control, wat een van de cruciale beste praktijken is.

4. Minimaliseer de kwetsbaarheid en aanvalsoppervlakte van bevoorrechte accounts

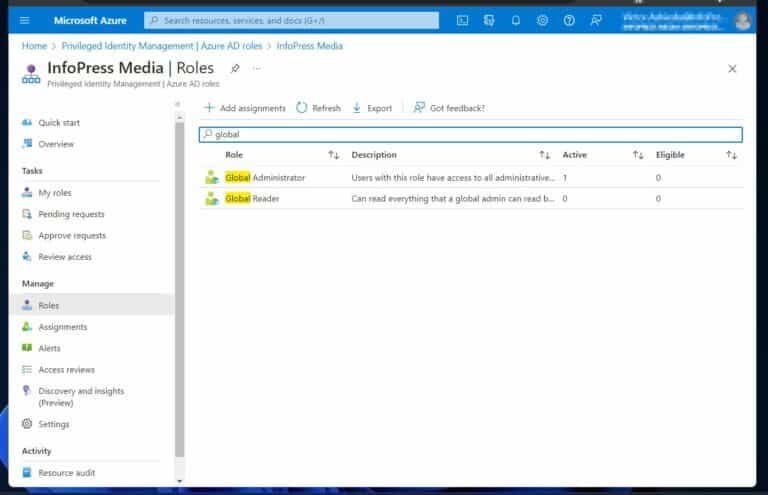

Azure AD heeft enkele bevoorrechte rollen, waarbij de rol van Global Admins de hoogste toegang heeft. Aanvallers richten zich op deze accounts omdat toegang hen onmiddellijke autorisatie verleent om de grootste schade aan te richten.

Het is daarom een goede praktijk om de kwetsbaarheid van deze accounts en het aanvalsoppervlak te verminderen. Een manier om dit te bereiken is door het aantal beheerders dat de rol van Global Admin heeft toegewezen te beperken tot maximaal 5.

Waarom is deze beste praktijk cruciaal?

Deze rol heeft volledige toegang om alle resources in de Microsoft 365 tenant te wijzigen.

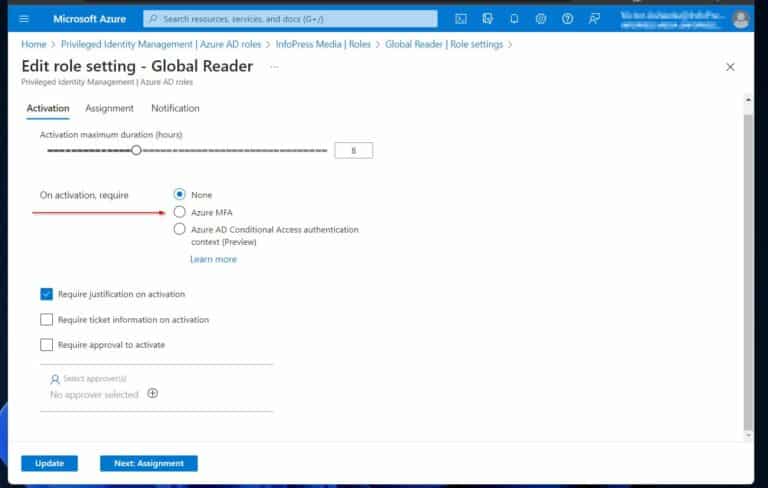

5. (Optie 1 van 2) Bescherm alle beheerdersaccounts met Multi-factor Authenticatie via Rolinstellingen

Organisaties verminderen dit verder door multi-factor authenticatie (MFA) in te schakelen. Wanneer MFA is ingeschakeld voor beheerdersaccounts, heeft een indringer extra authenticatie nodig om in te loggen.

Deze aanvullende beveiligingslaag vermindert het “aanvalsoppervlak” van deze zeer belangrijke rol.

Schakel MFA in vanuit rolinstellingen of door Conditional Access in te schakelen.

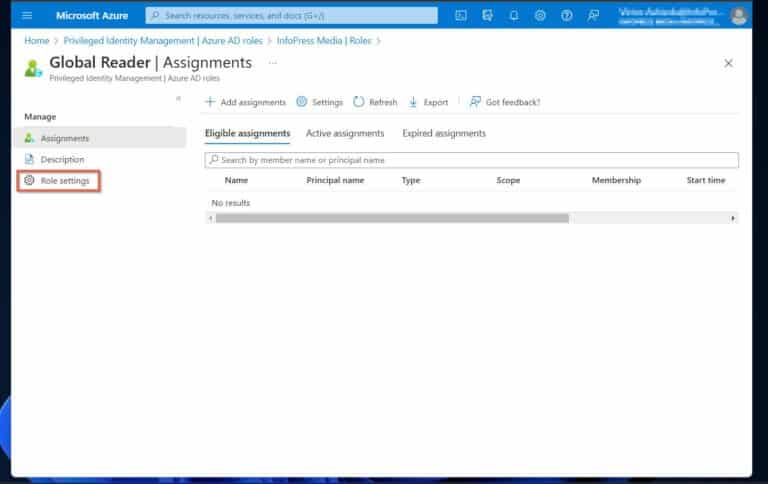

Om MFA in te schakelen vanuit rolinstellingen, meld u aan bij de Azure-portal, open het Azure AD Privileged Identity Management. Klik op “Azure AD-rollen -> Rollen”.

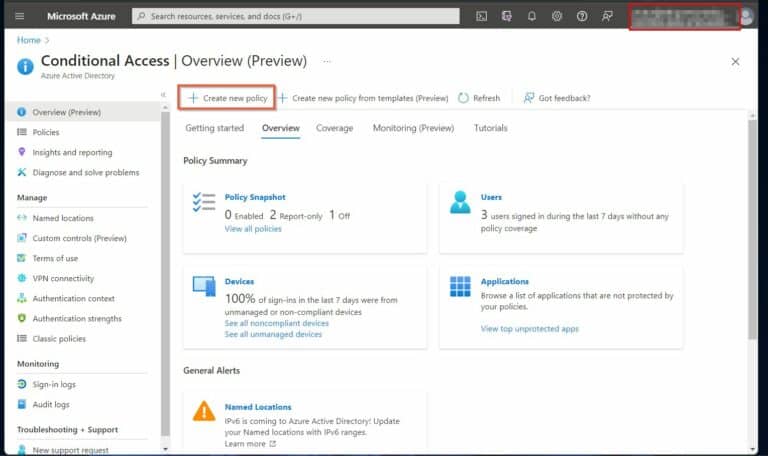

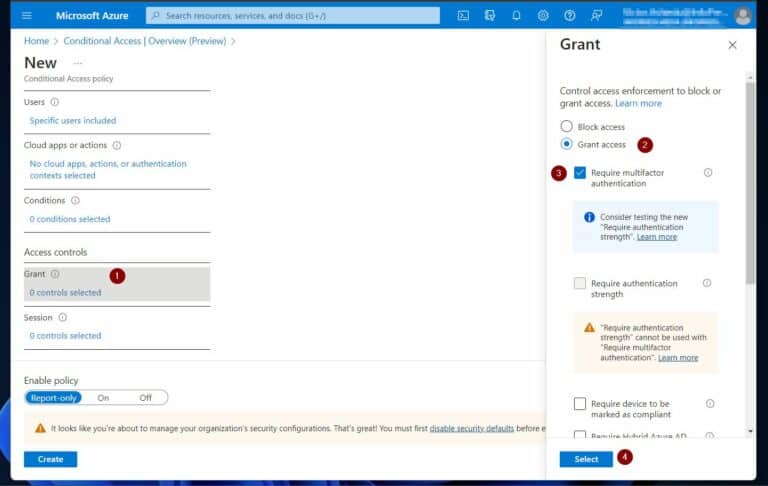

5. (Optie 2 van 2) Bescherm alle beheerdersaccounts met Multi-factor Authenticatie via Conditional Access-beleid

Welnu, Azure AD biedt een betere optie via de Conditional Access-beleidsfunctie.

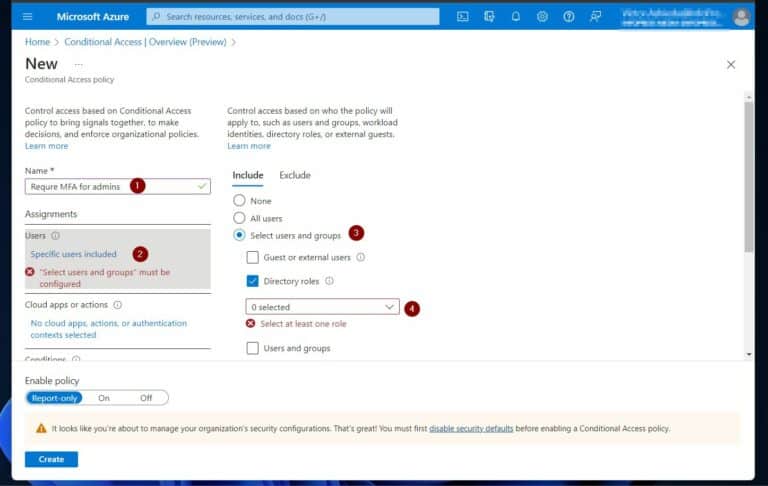

Om MFA in te schakelen voor beheerdersaccounts via Conditional Access-beleid, opent u de tool in de Azure-portal. Klik vervolgens op “+ Nieuw beleid maken”.

Vervolgens geeft u het een naam op de nieuwe beleidspagina en klikt u op de sectie “Gebruikers“. Klik op “Gebruikers en groepen” op het tabblad Opnemen en klik vervolgens op “Mappenrollen.”

Ten slotte klikt u op de vervolgkeuzelijst en vinkt u de selectievakjes aan voor alle beheerrollen die u wilt inschakelen MFA.

6. Intrekken van onnodige machtigingen automatisch uitvoeren met toegangsbeoordelingen

Gedurende de levenscyclus van een Azure AD-tenant worden rollen en machtigingen toegewezen aan gebruikers. Na verloop van tijd kunnen sommige gebruikers machtigingen behouden die ze niet langer nodig hebben.

Gezien het principe van het “minste privilege” als beste praktijk, moeten organisaties een strategie ontwikkelen om onnodige beheerprivileges in te trekken.

Voer regelmatig accountaudits of -beoordelingen van beheerders uit.

Voor de stappen om toegang te creëren, bezoek de Microsoft-pagina. Bekijk ook de stappen om een auditbeoordeling te maken voor Azure AD-groepsapplicaties.

7. Wijs rollen toe aan groepen in plaats van rechtstreeks aan gebruikers

Sommige beheerders wijzen Azure AD-rollen rechtstreeks toe aan gebruikers. Dit is een onjuiste manier om machtigingen te beheren.

De beste praktijk is om gebruikers toe te voegen als leden van een groep. Wijs vervolgens rollen toe aan de groep.

Als u bijvoorbeeld een rol van een gebruikersaccount moet verwijderen, verwijder dan de gebruiker uit de groep.

Nog een essentiële beste praktijk is om eigendom toe te wijzen aan alle groepen. Door groepseigenaren toe te wijzen, hebben Globale beheerders indirect controle en beheer van die groep gedelegeerd aan de eigenaar.

8. Gebruik “break glass”-accounts om globale accountvergrendelingen te voorkomen

Dit zou bovenaan je lijstje moeten staan van Azure AD Role-Based Access Control best practices die je moet implementeren. Stel je voor dat de Azure AD-tenant van je organisatie één Global Admin heeft en dat account is uitgeschakeld.

Om dit negatieve ervaring te voorkomen, raadt Microsoft aan om ” break glass.” of noodtoegang accounts aan te maken en te gebruiken.

Naast het hebben van een “break glass” account, zoals vermeld in best practice 4, moet een organisatie’s Azure AD tenant meer dan één Global Admin hebben.

Het implementeren van deze best practice zorgt ervoor dat het bedrijf geen toegang verliest tot zijn Azure AD als één Global Admin is uitgeschakeld.

9. Proactief zijn bij het detecteren en reageren op identiteitsbedreigingen

Het proactief detecteren en reageren op identiteitsbedreigingen is een essentiële Azure AD Role-Based Access Control best practice. Om vroegtijdige dreigingsdetectie en -mitigatie te waarborgen, lees hoe je deze aanbevolen best practice kunt implementeren. Lees ons artikel over het detecteren en reageren op identiteitsbedreigingen.

10. Implementeer Privileged Identity Management (PIM) voor groepen

Het implementeren van efficiënt Azure AD-groepsbeheer met PIM voor groepen is de laatste, maar even belangrijke, best practice. Dit stelt Azure AD-beheerders in staat om het lidmaatschap of eigendom te activeren voor Azure AD beveiligingsgroepen of Microsoft 365-groepen.

Door PIM voor groepen te activeren, creëren beheerders beleidsregels die goedkeuring vereisen voor groepslidmaatschap en andere vereisten zoals MFA.

Azure AD Role-Based Access Control Best Practices: Hoe Azure AD-rollen en privileges effectief te gebruiken Conclusie

Samenvattend is het gebruik van Azure AD rollen en privileges op een effectieve manier van vitaal belang voor een veilige en goed beheerde omgeving.

Dit artikel benadrukte het gebruik van ingebouwde Azure AD rollen, het toepassen van het principe van de minste bevoegdheden en het implementeren van just-in-time toegang. Ook werd de belangrijkheid van het beschermen van beheerdersaccounts met multi-factor authenticatie en het automatiseren van toegangsbeoordelingen benadrukt.

Niet alleen dat, maar het toewijzen van rollen aan groepen, niet aan individuele gebruikers, wordt aanbevolen. Bovendien zijn “break glass” accounts en proactieve dreigingsdetectie en respons cruciaal.

Tot slot voegt het implementeren van Privileged Identity Management (PIM) voor groepen controle en verantwoording toe. Organisaties passen deze praktijken toe om een robuust en veilig Azure AD-rolgebaseerd toegangscontrolekader te garanderen.