Come verificare se MFA è abilitato in Office 365 per gli utenti. Con la maggior parte delle aziende (specialmente le imprese) che si affidano all’uso intensivo della comunicazione tramite email, è ovvio che i dati sensibili siano anche parte dei contenuti condivisi. In generale, il lavoro remoto in tutto il mondo è gestito principalmente attraverso Office (Microsoft) 365 utilizzando email, Teams, Skype, ecc. per lavorare in collaborazione.

Secondo i dati dell’Istituto di sicurezza del software Sans, circa il 99,9% degli attacchi informatici può essere prevenuto semplicemente abilitando MFA.

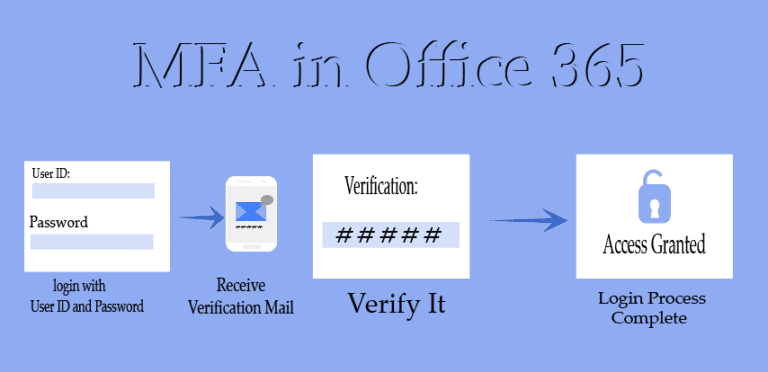

Importante, l’autenticazione a più fattori autenticazione aiuta a proteggere i dati critici dalle minacce cibernetiche. Secondo uno studio, i servizi cloud subiscono oltre 300 milioni di tentativi di accesso fraudolenti ogni giorno. In Office 365, l’autenticazione a più fattori (MFA) serve a proteggere gli account di posta elettronica e l’accesso a Office 365 con ulteriore sicurezza in cui l’approvazione dell’accesso richiede un’autenticazione aggiuntiva del dispositivo, come un OTP sul dispositivo mobile registrato.

Con un livello aggiuntivo di protezione utilizzando un fattore fisico, un fattore di località, un fattore di fuso orario, ecc., l’MFA—

- Salva i tuoi account dalle minacce potenziali alle credenziali.

- Protegge le tue password dagli attacchi all’identità.

- Offre un’esperienza utente fluida.

- Verifica l’identità dell’utente e protegge l’account da qualsiasi accesso non autorizzato.

Bene, iniziamo con Come controllare se MFA è abilitato in Office 365 per gli utenti?

Che cos’è MFA di Office 365?

Innanzitutto, MFA di Office 365 (Multi Factor Authentication) è un metodo per identificare e autenticare gli utenti che hanno accesso ai servizi Office 365 della tua organizzazione.

Richiede agli utenti di inserire il loro numero di telefono o altri identificatori unici per accedere al loro account. Ciò aiuta a prevenire che i tuoi account di posta siano vittima di qualsiasi tipo di phishing o attacchi informatici.

Pensaci come un ulteriore livello di sicurezza che aiuta a proteggere la tua organizzazione da accessi non autorizzati o utilizzo dei tuoi account. Aggiunge un passaggio aggiuntivo per chiunque tenti di accedere al tuo account utilizzando qualsiasi credenziale, comprese quelle associate a un dispositivo mobile o a un computer.

(Microsoft) Office 365 ti offre un software robusto di autenticazione a più fattori già pronto all’uso che previene ulteriori danni in caso di attacco di forza bruta (o qualsiasi altro tipo di attacco informatico) alle password degli utenti. E non è richiesto alcun pagamento extra per questa funzione di sicurezza.

Scopo Dell’Abilitazione di Office 365 MFA

Sicurezza

In modo importante, migliora la sicurezza degli account utente e protegge informazioni aziendali e personali cruciali utilizzando un metodo di accesso condizionale. Circa il 61% delle violazioni dei dati avviene a causa di accessi non autorizzati agli account utente.

Usabilità

Inoltre, l’MFA limita l’uso delle password. Un utente ha accesso a circa 40 app mobili e ricordare tutte le password può essere un fastidio. Secondo un rapporto del 2023, circa 73% delle password sono duplicate, il che rende più facile per gli assalti hacker di violare i conti degli utenti.

Compliance

L’MFA aiuta a soddisfare la conformità con le regole e le normative di varie organizzazioni che aiuta a ridurre i risultati dell’audit nonché a minimizzare le potenziali multe.

Tipi di stato MFA di Office 365

Microsoft 365 MFA utilizza Azure Active Directory per la sua autenticazione che è una configurazione predefinita.

Quattro Autenticatori Disponibili

App Microsoft Authenticator

Genera password monouso basate sul tempo. Come parte del processo di accesso, ricevi un messaggio o un codice a tempo limitato sul tuo dispositivo per scopi di autenticazione.

SMS

Fondamentalmente, questa procedura di autenticazione ti consente di accedere al tuo account senza password o nome utente. Sei tenuto a inserire il numero di telefono per effettuare l’accesso, che invia quindi un messaggio o un codice al numero registrato.

Token OATH

È un’applicazione simile all’App Microsoft Authenticator. Un segreto chiave viene generato da Azure AD che deve essere inserito nell’app.

Voce

Questo è il processo di autenticazione tramite chiamata vocale in cui accedi all’account inserendo un codice ricevuto sulla chiamata vocale sul numero registrato.

Tipi di Stato MFA

- Abilitato — MFA è abilitato quando sei iscritto all’autenticazione multi-factor Azure AD per utente, ma la tua registrazione non è completa. In questo caso, ti viene richiesto di completare la registrazione durante il prossimo tentativo di accesso utilizzando mezzi come un Web browser.

- Forzato —Questo stato MFA suggerisce che sei stato iscritto dopo il completamento dell’iscrizione. Gli utenti che completano l’iscrizione fornendo i dettagli di autenticazione a più fattori nella categoria ‘Abilitata’, vengono automaticamente aggiornati nella categoria ‘Forzato‘.

- Disabilitato — Questa è una impostazione predefinita dell’autenticazione a più fattori.

Come Controllare se MFA è Abilitato in Office 365 per gli Utenti?

Si prega di notare che per poter visualizzare la pagina per la configurazione di MFA o per attivarla, è necessario essere l’amministratore del tenant. Se si dispone di un account amministratore globale, si hanno tutti i permessi richiesti.

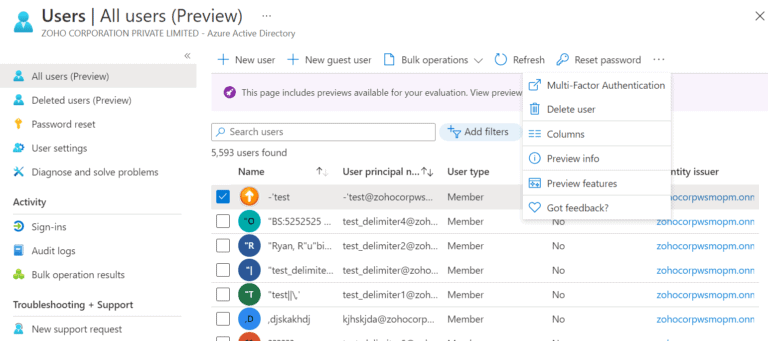

Metodo 1

- Vai sul tuo browser e visita https://Office.com

- Accedi all’account e fai clic su ‘Admin’.

- Fai clic su ‘Users’.

- Seleziona ‘Utenti Attivi’ e clicca sull’opzione ‘Multi Factor Authentication’ nella parte superiore della pagina.

Fonte dell’immagine: ManageEngine

- Questo ti porta al portale MFA dove puoi controllare quali utenti per i quali è già stato abilitato.

- Se l’MFA non è stato abilitato, puoi selezionare gli utenti e abilitarlo.

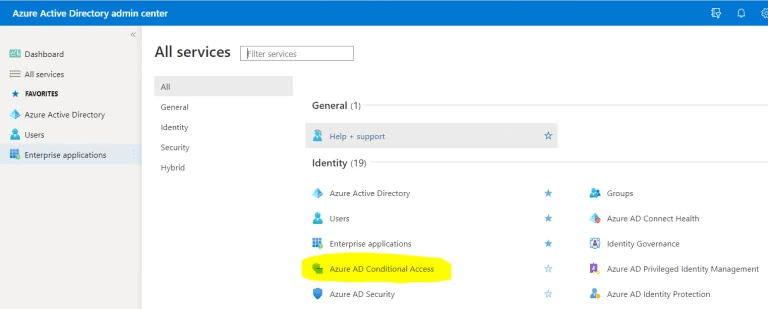

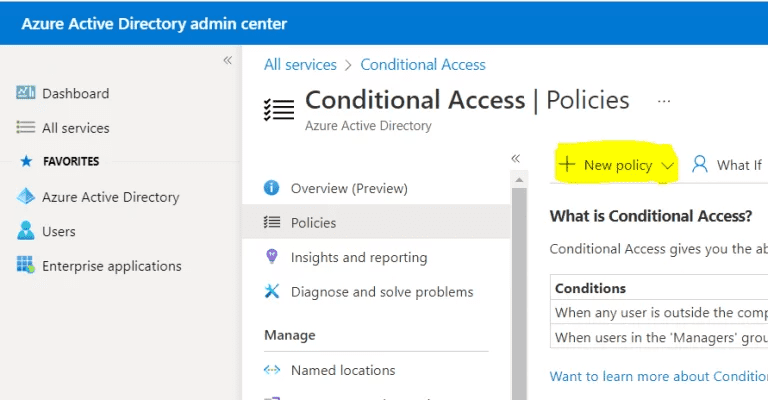

Metodo 2

Si prega di notare che questo richiede una Licenza Premium di Azure AD per l’accessibilità.

- Accedi al tuo account e vai al ‘Centro Amministratore’.

- Dai selezionati a sinistra, fai clic su ‘Azure Active Directory’.

- Fai clic su ‘Tutti i servizi’. In questo modo, puoi esaminare l’accesso condizionale di Azure AD.

- Se l’opzione ‘Nuova politica’ è disattivata, suggerisce che è necessaria una licenza Azure AD Premium per poter creare l’accesso condizionale.

- Se disponi della licenza richiesta, sarai in grado di selezionare l’opzione ‘Nuova Politica’.

- Una volta selezionato, controlla le politiche impostate con MFA come requisito.

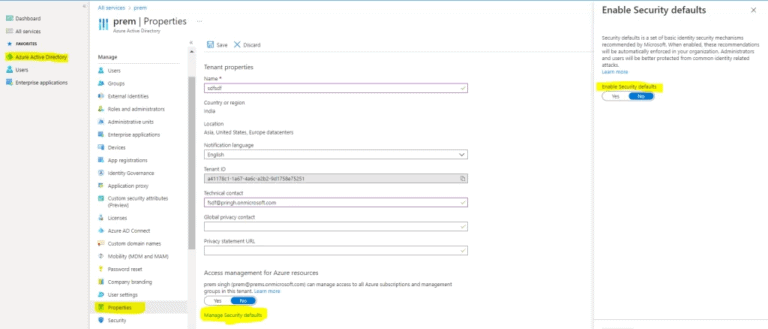

Metodo 3

Si noti che questo metodo non richiede alcuna licenza aggiuntiva licenza ed è disponibile di default per tutti gli account tenant.

- Accedi al tuo account e vai al Centro amministrazione.

- Fai clic su Azure Active Directory.

- Vai a Proprietà.

- Seleziona Gestisci impostazioni di sicurezza.

- Se questa opzione è impostata su ‘Sì’, significa che la MFA è abilitata per il tenant.

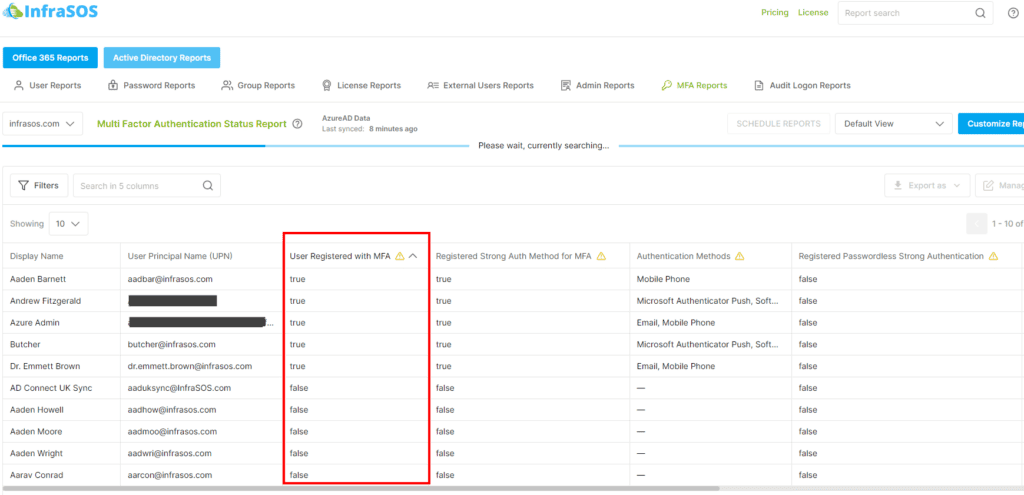

Metodo 4

Usa il portale InfraSOS per controllare lo stato MFA dei tuoi utenti di Azure AD. Esegui report su tutti i tuoi utenti di Office 365 / Azure AD e ottieni informazioni sullo stato MFA dei tuoi utenti, i metodi di autenticazione utilizzati, se hanno registrato l’autenticazione forte o senza password e altro ancora: Prova InfraSOS

Controlla se MFA di Office 365 è abilitato utilizzando lo strumento di reporting InfraSOS

Provaci tu per Gratis, Accesso a tutte le funzionalità. – 200+ modelli di report Azure AD disponibili. Personalizza facilmente i tuoi report AD personali.

Cos’è il report MFA in PowerShell?

Passaggi per ottenere informazioni sull’MFA utilizzando Powershell

- Installa Azure Active Directory con PowerShell e connettiti ad esso.

Passaggi per installare Azure Active Directory:

-

- Esegui Windows PowerShell come amministratore. Fai clic sul prompt dei comandi di Windows PowerShell.

- Esegui ‘Install-Module MS Online’.

- Se compare un prompt di ‘Provider NuGet’, digita ‘S’ e premi invio.

- Se compare il prompt per l’installazione da PSGallery, digita ‘S’ e premi invio.

- Come amministratore, avvia Windows PowerShell e utilizza il cmdlet ‘Connect-MsolService’.

Il comando ‘Connect-MsolService’ stabilisce una connessione ad Azure Active Directory.

Per poter utilizzare i credenziali utente esistenti, specifica le credenziali come ‘PSCredential Object’ o ‘CurrentCredential’ parametri. (Se la versione è obsoleta, potrebbe comparire un messaggio di avviso.)

Ad esempio, PS C:\> Connect-MsoLService è il comando che avvia una connessione con Azure Active Directory.

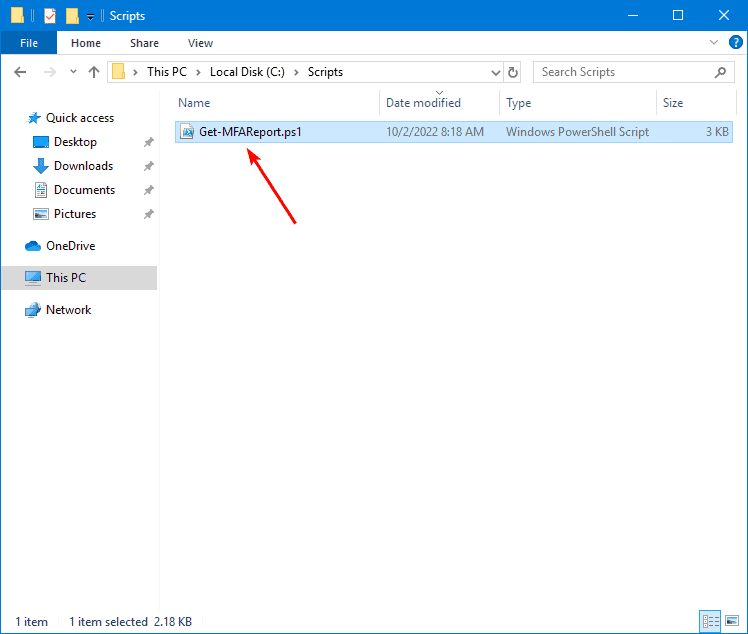

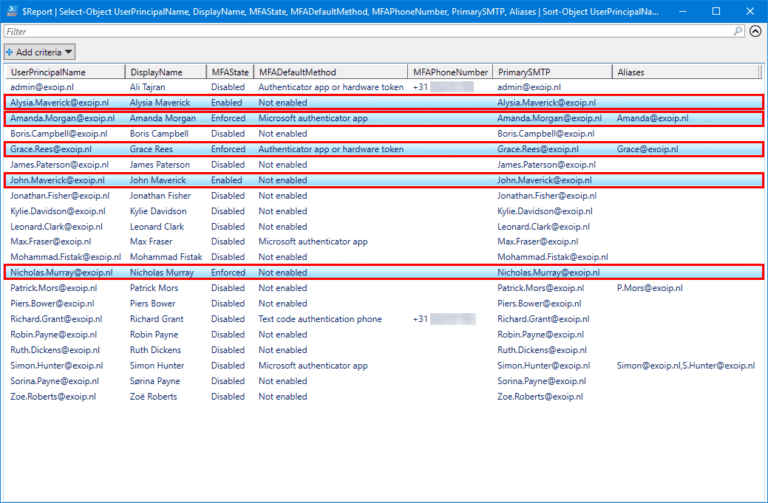

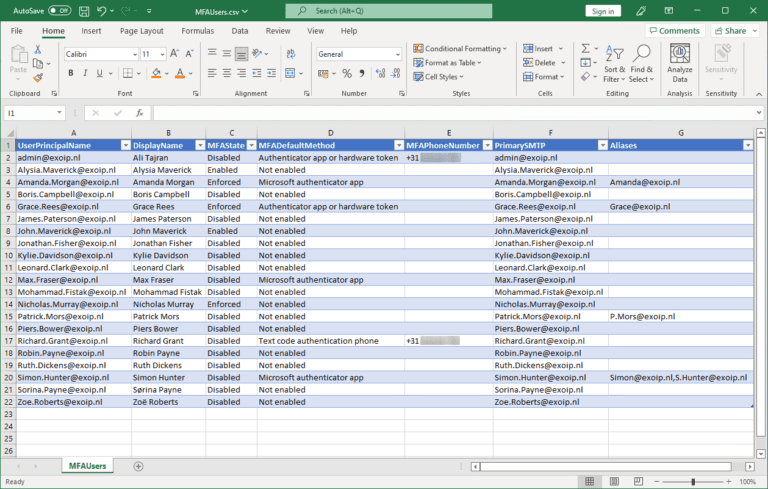

- Prepara lo script di PowerShell ‘Get-MFAReport’ (che aiuta a mostrare gli utenti che non hanno l’autenticazione MFA).

-

- Crea due cartelle: Temp e Scripts.

- Scarica lo script di PowerShell del report di Get-MFAReport.ps1 (Fonte: Ali Tajran) e mettilo nella cartella Scripts.

- Modificando il percorso alla cartella dei script, ottieni il rapporto MFA per tutti gli utenti eseguendo lo script sopra menzionato.

Appare una vista OutGrid con tutti gli utenti e i dettagli riguardanti la pagina dello stato dell’autenticazione a più fattori.

- Lo script esporta il file CSV nella cartella Temp.

Grazie per aver letto Come controllare se MFA è abilitato in Office 365 per gli utenti. Concluderemo ora questo articolo.

Come controllare se MFA è abilitato in Office 365 per gli utenti (Conclusione)

Certamente, basta un account hackerato per compromettere l’intero dato critico di una società. Con maggiori rischi nasce la forte necessità di software di sicurezza dei dati robusto. Nonostante questo potenziale pericolo, secondo il rapporto di Weinert, il tasso di adozione di MFA da parte degli utenti cloud aziendali è solo del 11%.

Indubbiamente, l’MFA è un ottimo modo per aggiungere un ulteriore livello di sicurezza al tuo account Microsoft (Office) 365 e mantenere al sicuro le tue informazioni. Viene utilizzato anche in molte altre applicazioni come Google, DropBox e altri.

Abilitare l’MFA garantisce una maggiore sicurezza e protezione della proprietà intellettuale che si dirige lungo la catena di approvvigionamento verso il tuo cliente e aiuta anche a ridurre la quantità di danni che potrebbero verificarsi in caso di violazione.

Si stima che i criminali informatici detengano quasi 15 miliardi di credenziali rubate che utilizzano per catturare conti bancari, dati telefonici, documenti aziendali, dati sanitari e altro ancora. Infine, l’MFA rende quasi impossibile questo furto grazie al suo sistema di accesso condizionale multilivello.

Source:

https://infrasos.com/how-to-check-if-mfa-is-enabled-in-office-365-for-users/