Wanneer een besturingssysteem zoals Linux draait, zijn er veel gebeurtenissen gaande en processen die op de achtergrond draaien om efficiënt en betrouwbaar gebruik van systeembronnen mogelijk te maken. Deze gebeurtenissen kunnen plaatsvinden in systeemsoftware zoals het init– of systemd-proces of gebruikersapplicaties zoals Apache, MySQL, FTP, en nog veel meer.

Om de status van het systeem en verschillende applicaties en hoe ze werken te begrijpen, moeten systeembeheerders dagelijks logbestanden blijven bekijken in productieomgevingen.

Je kunt je voorstellen dat je logbestanden van verschillende systeemgebieden en applicaties moet bekijken, daar komen logging systemen van pas. Ze helpen bij het monitoren, bekijken, analyseren en zelfs genereren van rapporten uit verschillende logbestanden zoals geconfigureerd door een systeembeheerder.

In dit artikel zullen we kijken naar de top vier meest gebruikte open-source logbeheersystemen in Linux van vandaag, het standaard logprotocol in de meeste, zo niet alle distributies vandaag is Syslog.

Inhoudsopgave

1. ManageEngine EventLog Analyzer

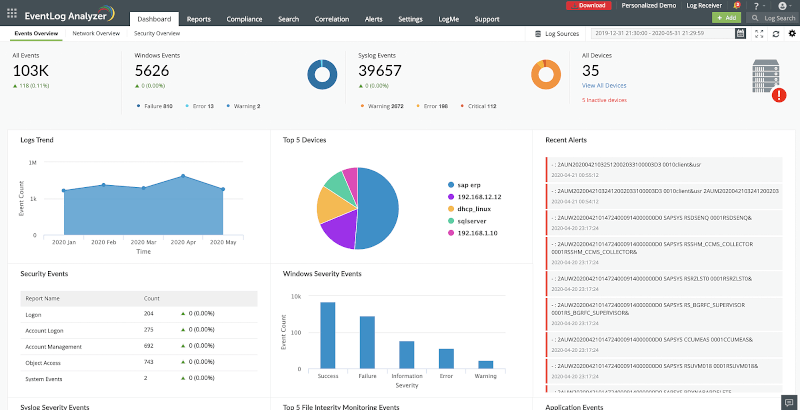

ManageEngine EventLog Analyzer is een on-premise logbeheeroplossing die is ontworpen voor bedrijven van alle groottes en in verschillende sectoren zoals informatietechnologie, gezondheidszorg, detailhandel, financiën, onderwijs en meer. De oplossing biedt gebruikers zowel op agent gebaseerde als agentloze logboekverzameling, logboekanalyse mogelijkheden, een krachtige logboekzoekmachine en logboekarchiveringsmogelijkheden.

Met functionaliteit voor het auditen van netwerkapparaten kunnen gebruikers hun eindgebruikersapparaten, firewalls, routers, switches en meer in realtime bewaken. De oplossing toont geanalyseerde gegevens in de vorm van grafieken en intuïtieve rapporten.

De incidentdetectiemechanismen van EventLog Analyzer zoals gebeurtenislogboekcorrelatie, dreigingsinformatie, implementatie van het MITRE ATT&CK-framework, geavanceerde dreigingsanalyse en meer, helpen bij het opsporen van beveiligingsbedreigingen zodra ze zich voordoen.

Het realtime waarschuwingssysteem waarschuwt gebruikers voor verdachte activiteiten, zodat ze hoogrisico-beveiligingsdreigingen kunnen prioriteren. Met een geautomatiseerd incidentresponsysteem kunnen SOCs potentiële bedreigingen verminderen.

De oplossing helpt gebruikers ook om te voldoen aan verschillende IT-nalevingsnormen zoals PCI DSS, ISO 27001, GLBA, SOX, HIPAA, CCPA, GDPR en meer. Op abonnement gebaseerde diensten worden aangeboden, afhankelijk van het aantal logbronnen voor monitoring. Ondersteuning is beschikbaar voor gebruikers via telefoon, productvideo’s en een online kennisbank.

2. Graylog 2

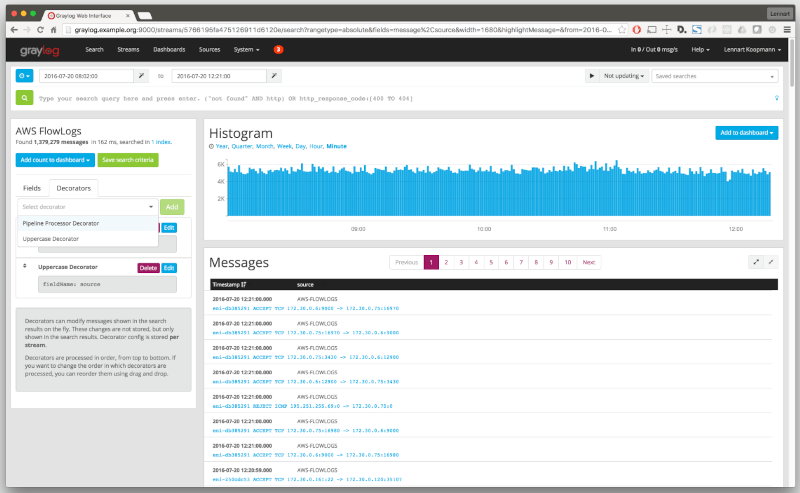

Graylog is een toonaangevende open-source en robuuste centraal logbeheer tool die veel wordt gebruikt om logs te verzamelen en te bekijken in verschillende omgevingen, waaronder test- en productieomgevingen. Het is eenvoudig in te stellen en wordt sterk aanbevolen voor kleine bedrijven.

Graylog helpt je om eenvoudig gegevens te verzamelen van meerdere apparaten, waaronder netwerkswitches, routers en draadloze toegangspunten. Het integreert met de Elasticsearch analyse-engine en maakt gebruik van MongoDB om gegevens op te slaan, en de verzamelde logs bieden diepgaande inzichten en zijn nuttig bij het oplossen van systeemfouten en fouten.

Met Graylog krijg je een nette en overzichtelijke WebUI met coole dashboards die je helpen om gegevens naadloos bij te houden. Ook krijg je een set handige tools en functionaliteiten die helpen bij compliance-auditing, dreigingszoeken en nog veel meer. Je kunt meldingen inschakelen op zo’n manier dat er een waarschuwing wordt geactiveerd wanneer aan een bepaalde voorwaarde is voldaan of wanneer er een probleem optreedt.

Over het algemeen doet Graylog het behoorlijk goed in het samenvoegen van grote hoeveelheden gegevens en vereenvoudigt het zoeken en analyseren van gegevens. De nieuwste versie is Graylog 5.2.4 en biedt nieuwe functies zoals Donkere modus, integratie met Slack en ElasticSearch en nog veel meer.

3. Logcheck

Logcheck is nog een ander open-source logmonitoringstool dat wordt uitgevoerd als een cronjob. Het doorzoekt duizenden logbestanden om overtredingen of systeemgebeurtenissen die worden geactiveerd, op te sporen. Logcheck stuurt vervolgens een gedetailleerde samenvatting van de waarschuwingen naar een geconfigureerd e-mailadres om operationele teams te waarschuwen voor een probleem zoals een ongeautoriseerde inbraak of een systeemfout.

Er zijn drie verschillende niveaus van logbestandsfiltering ontwikkeld in dit logboeksysteem, waaronder:

- Paranoïde: is bedoeld voor zeer beveiligde systemen die zo min mogelijk services draaien.

- Server: dit is het standaardfilterniveau voor logcheck en de regels zijn gedefinieerd voor veel verschillende systeemdaemons. De regels gedefinieerd onder het paranoïde niveau zijn ook opgenomen onder dit niveau.

- Werkstation: het is voor beschermde systemen en helpt om de meeste berichten te filteren. Het omvat ook regels gedefinieerd onder paranoïde en serverniveaus.

Logcheck is ook in staat om berichten te sorteren die moeten worden gerapporteerd in drie mogelijke lagen, waaronder beveiligingsgebeurtenissen, systeemgebeurtenissen en systeemaanvalsalerts. Een systeembeheerder kan het niveau van details kiezen waarop systeemgebeurtenissen worden gerapporteerd, afhankelijk van het filterniveau, hoewel dit geen invloed heeft op beveiligingsgebeurtenissen en systeemaanvalsalerts.

Logcheck biedt de volgende functies:

- Vooraf gedefinieerde rapporttemplates.

- A mechanism for filtering logs using regular expressions.

- Directe e-mailmeldingen.

- Directe beveiligingsmeldingen.

4. Logwatch

Logwatch is een open-source en zeer aanpasbare logboekverzamelings- en analyse-applicatie. Het analyseert zowel systeem- als toepassingslogboeken en genereert een rapport over hoe toepassingen draaien. Het rapport wordt geleverd via de opdrachtregel of via een toegewijd e-mailadres.

U kunt Logwatch eenvoudig aanpassen aan uw voorkeur door de parameters in het pad /etc/logwatch/conf te wijzigen. Het biedt ook iets extra’s in de vorm van vooraf geschreven PERL-scripts om het parsen van logs eenvoudiger te maken.

Logwatch werkt met een opdeling in lagen en er zijn 3 hoofdlocaties waar configuratiedetails worden gedefinieerd:

- /usr/share/logwatch/default.conf/*

- /etc/logwatch/conf/dist.conf/*

- /etc/logwatch/conf/*

Alle standaardinstellingen zijn gedefinieerd in het bestand /usr/share/logwatch/default.conf/logwatch.conf. De aanbevolen praktijk is om dit bestand ongewijzigd te laten en in plaats daarvan uw eigen configuratiebestand aan te maken op het pad /etc/logwatch/conf/ door het originele configuratiebestand te kopiëren en vervolgens uw eigen instellingen te definiëren.

De nieuwste versie van Logwatch is versie 7.10 en het biedt ondersteuning voor het direct bevragen van het systemd-journaal met behulp van journalctl. Als u geen eigen logbeheertool kunt veroorloven, biedt Logwatch u gemoedsrust in de wetenschap dat alle gebeurtenissen worden gelogd en meldingen worden afgeleverd als er iets misgaat.

5. Logstash

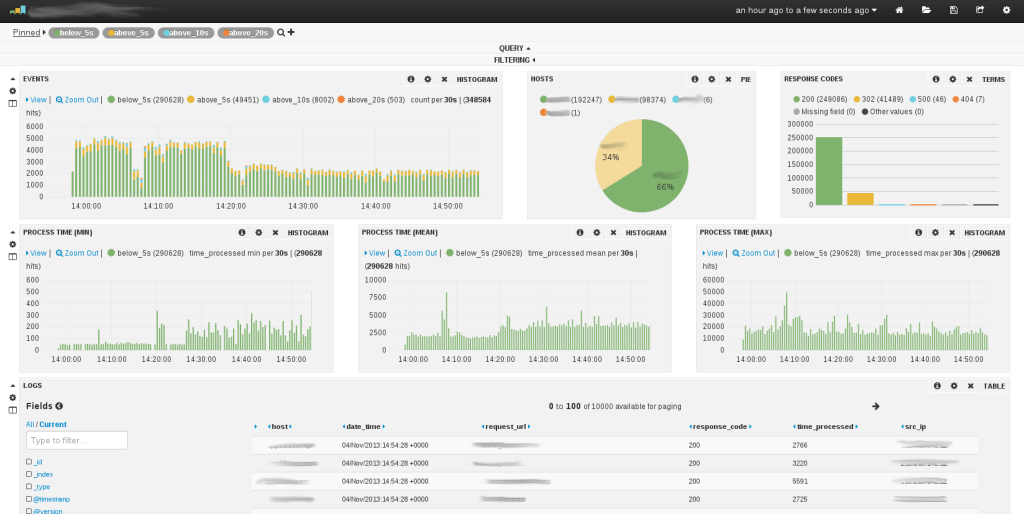

Logstash is een open-source server-side dataprocessing-pijplijn die gegevens accepteert van verschillende bronnen, waaronder lokale bestanden, of gedistribueerde systemen zoals S3. Vervolgens verwerkt het de logs en leidt ze door naar platforms zoals Elasticsearch waar ze later worden geanalyseerd en gearchiveerd. Het is een vrij krachtig instrument omdat het grote hoeveelheden logs kan opnemen van meerdere toepassingen en ze later tegelijkertijd naar verschillende databases of engines kan uitvoeren.

Logstash structureert ongestructureerde gegevens en voert geolocatie-opzoekingen uit, anonimiseert persoonlijke gegevens en schaalt over meerdere knooppunten. Er is een uitgebreide lijst van gegevensbronnen waar Logstash naar kan luisteren, waaronder SNMP, hartslagen, Syslog, Kafka, puppet, Windows event log, enzovoort.

Logstash vertrouwt op ‘beats’ die lichtgewicht datapakketten zijn die gegevens aan Logstash leveren voor parsing en structurering, enzovoort. De gegevens worden vervolgens naar andere bestemmingen gestuurd, zoals Google Cloud, MongoDB, en Elasticsearch voor indexering. Logstash is een sleutelcomponent van Elastic Stack waarmee gebruikers gegevens in elke vorm kunnen verzamelen, analyseren en visualiseren op interactieve dashboards.

Wat meer is, is dat Logstash geniet van wijdverspreide communityondersteuning en regelmatige updates.

Samenvatting

Dat is het voor nu en onthoud dat dit niet alle beschikbare logboeksbeheersystemen zijn die u kunt gebruiken op Linux. We zullen blijven kijken en de lijst bijwerken in toekomstige artikelen. Ik hoop dat u dit artikel nuttig vindt en dat u ons op de hoogte kunt stellen van andere belangrijke loggingtools of -systemen door een opmerking achter te laten.

Source:

https://www.tecmint.com/best-linux-log-monitoring-and-management-tools/