Linux è un sistema operativo molto ricco di eventi e processi che girano in background per consentire un uso efficiente e affidabile delle risorse di sistema. Questi eventi possono verificarsi nel software di sistema, ad esempio nel processo init o systemd, o in applicazioni utente come Apache, MySQL, FTP e molte altre.

Per comprendere lo stato del sistema e delle diverse applicazioni e il loro funzionamento, gli Amministratori di Sistema devono controllare regolarmente i file di log su base giornaliera negli ambienti di produzione.

Si può immaginare di dover controllare i file di log di diverse aree di sistema e applicazioni, ed è qui che i sistemi di logging diventano molto utili. Essi aiutano a monitorare, controllare, analizzare e persino generare report da diversi file di log in base alle configurazioni definite dall’Amministratore di Sistema.

In questo articolo, esamineremo i quattro sistemi di gestione dei log open source più utilizzati in Linux oggi, il protocollo di logging standard nella maggior parte, se non in tutte le distribuzioni odierna, è Syslog.

Tabella dei contenuti

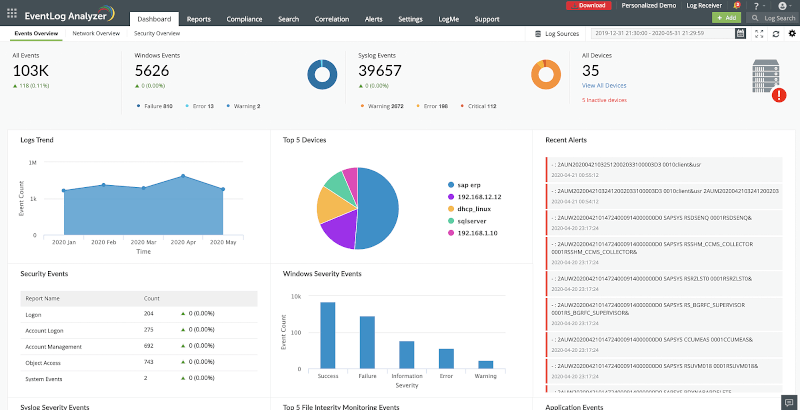

1. ManageEngine EventLog Analyzer

ManageEngine EventLog Analyzer è una soluzione di gestione dei log in locale progettata per aziende di tutte le dimensioni in vari settori come tecnologia dell’informazione, sanità, commercio al dettaglio, finanza, istruzione e altro ancora. La soluzione fornisce agli utenti sia la raccolta di log basata su agente che senza agente, capacità di analisi dei log, un potente motore di ricerca dei log e opzioni di archiviazione dei log.

Con la funzionalità di audit dei dispositivi di rete, consente agli utenti di monitorare i propri dispositivi degli utenti finali, firewall, router, switch e altro in tempo reale. La soluzione visualizza i dati analizzati sotto forma di grafici e report intuitivi.

I meccanismi di rilevamento degli incidenti di EventLog Analyzer come la correlazione dei log degli eventi, l’intelligence sulle minacce, l’implementazione del framework MITRE ATT&CK, l’analisi avanzata delle minacce e altro ancora, aiutano a individuare le minacce alla sicurezza non appena si verificano.

Il sistema di allerta in tempo reale avvisa gli utenti sulle attività sospette, in modo che possano dare priorità alle minacce alla sicurezza ad alto rischio. Con un sistema automatizzato di risposta agli incidenti, i SOC possono mitigare le minacce potenziali.

La soluzione aiuta anche gli utenti a rispettare vari standard di conformità IT come PCI DSS, ISO 27001, GLBA, SOX, HIPAA, CCPA, GDPR e altro ancora. I servizi basati sulla sottoscrizione sono offerti a seconda del numero di origini di log da monitorare. Il supporto è reso disponibile agli utenti tramite telefono, video del prodotto e una base di conoscenza online.

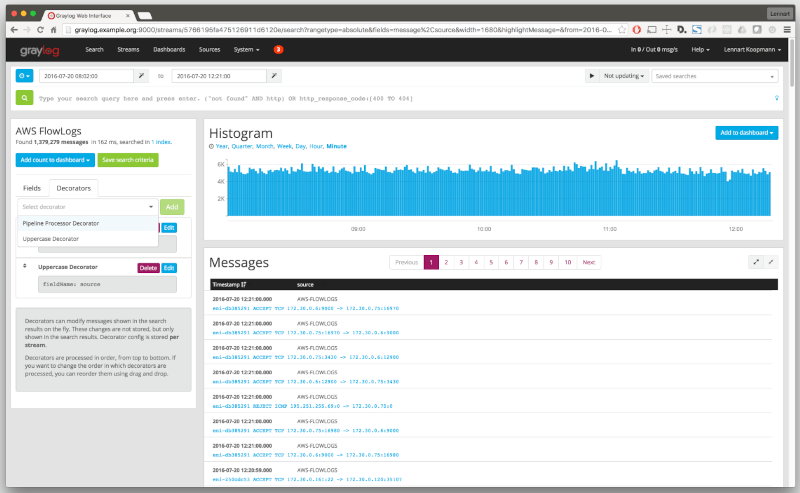

2. Graylog 2

Graylog è uno strumento di gestione dei log centralizzati open-source e robusto che viene ampiamente utilizzato per raccogliere e rivedere i log in vari ambienti, inclusi quelli di test e produzione. È facile da configurare ed è altamente raccomandato per le piccole imprese.

Graylog ti aiuta a raccogliere facilmente dati da più dispositivi, tra cui switch di rete, router e punti di accesso wireless. Si integra con l’Elasticsearch analytics engine e sfrutta MongoDB per memorizzare i dati e i log raccolti offrono profonde intuizioni e sono utili per risolvere guasti e errori del sistema.

Con Graylog, ottieni un’interfaccia Web pulita e intuitiva con dashboard interessanti che ti aiutano a monitorare i dati in modo efficiente. Inoltre, ottieni un insieme di strumenti e funzionalità che aiutano nell’audit di conformità, nella ricerca delle minacce e molto altro ancora. Puoi abilitare le notifiche in modo che un avviso venga attivato quando viene soddisfatta una determinata condizione o si verifica un problema.

Nel complesso, Graylog fa un ottimo lavoro nel raccogliere grandi quantità di dati e semplifica la ricerca e l’analisi dei dati. L’ultima versione è Graylog 5.2.4 e offre nuove funzionalità come la modalità scura, l’integrazione con Slack e ElasticSearch e molto altro ancora.

3. Logcheck

Logcheck è un altro strumento di monitoraggio dei log open-source che viene eseguito come un job cron. Filtra attraverso migliaia di file di log per rilevare violazioni o eventi di sistema che vengono attivati. Logcheck quindi invia un riassunto dettagliato degli avvisi a un indirizzo email configurato per avvisare i team operativi di un problema come una violazione non autorizzata o un difetto di sistema.

Sono sviluppati tre diversi livelli di filtraggio dei file di log in questo sistema di logging che includono:

- Paranoico: è destinato a sistemi ad alta sicurezza che eseguono il minor numero possibile di servizi.

- Server: questo è il livello di filtraggio predefinito per logcheck e le sue regole sono definite per molti diversi daemon di sistema. Le regole definite sotto il livello paranoico sono incluse anche sotto questo livello.

- Postazione di lavoro: è per sistemi protetti e aiuta a filtrare la maggior parte dei messaggi. Include anche le regole definite sotto i livelli paranoico e server.

Logcheck è in grado anche di ordinare i messaggi da riportare in tre possibili livelli che includono eventi di sicurezza, eventi di sistema e avvisi di attacco di sistema. Un amministratore di sistema può scegliere il livello di dettaglio a cui vengono riportati gli eventi di sistema a seconda del livello di filtraggio, anche se questo non influisce sugli eventi di sicurezza e sugli avvisi di attacco di sistema.

Logcheck fornisce le seguenti funzionalità:

- Modelli di report predefiniti.

- A mechanism for filtering logs using regular expressions.

- Notifiche email istantanee.

- Avvisi di sicurezza istantanei.

4. Logwatch

Logwatch è un’applicazione open-source e altamente personalizzabile per la raccolta e l’analisi dei log. Analizza sia i log di sistema che quelli delle applicazioni e genera un report su come stanno funzionando le applicazioni. Il report viene consegnato sia sulla riga di comando che tramite un indirizzo email dedicato.

È possibile personalizzare facilmente Logwatch secondo le proprie preferenze modificando i parametri nel percorso /etc/logwatch/conf. Fornisce inoltre qualcosa in più sotto forma di script PERL predefiniti per rendere più semplice l’analisi dei log.

Logwatch viene fornito con un approccio a livelli e ci sono 3 posizioni principali in cui vengono definite le informazioni di configurazione:

- /usr/share/logwatch/default.conf/*

- /etc/logwatch/conf/dist.conf/*

- /etc/logwatch/conf/*

Tutte le impostazioni predefinite sono definite nel file /usr/share/logwatch/default.conf/logwatch.conf. La pratica consigliata è lasciare questo file intatto e invece creare il proprio file di configurazione nel percorso /etc/logwatch/conf/ copiando il file di configurazione originale e quindi definendo le proprie impostazioni personalizzate.

La versione più recente di Logwatch è la versione 7.10 e fornisce il supporto per interrogare direttamente il journal di systemd utilizzando journalctl. Se non si può permettere un tool proprietario di gestione dei log, Logwatch fornirà la tranquillità di sapere che tutti gli eventi verranno registrati e le notifiche inviate nel caso qualcosa vada storto.

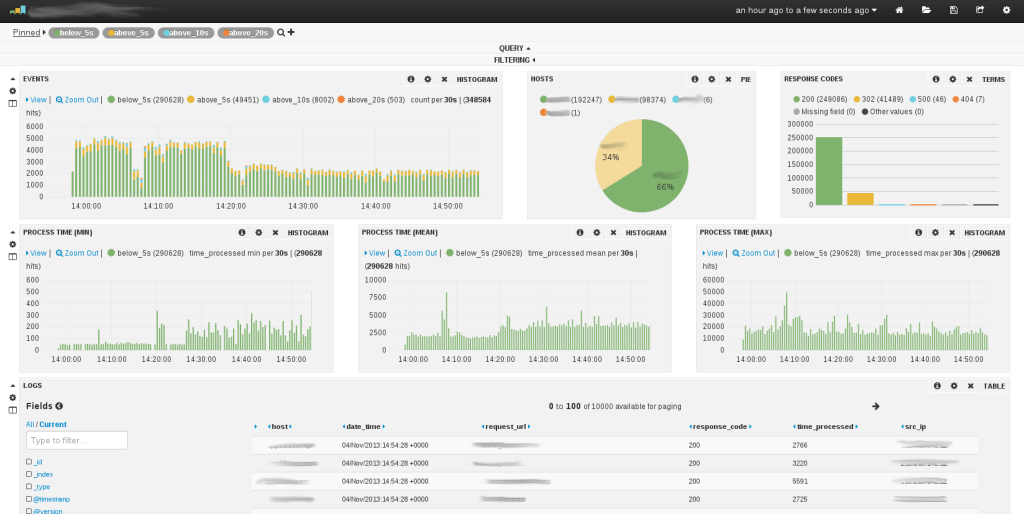

5. Logstash

Logstash è una pipeline di elaborazione dati lato server open-source che accetta dati da una moltitudine di fonti, inclusi file locali o sistemi distribuiti come S3. Successivamente elabora i log e li invia a piattaforme come Elasticsearch dove vengono analizzati e archiviati in seguito. È uno strumento molto potente in quanto può inglobare volumi di log da diverse applicazioni e successivamente inviarli a database o motori diversi contemporaneamente.

Logstash struttura dati non strutturati, effettua ricerche di geolocalizzazione, anonimizza dati personali e si scalda su più nodi. C’è un’ampia lista di fonti di dati a cui è possibile far ascoltare Logstash, tra cui SNMP, battiti cardiaci, Syslog, Kafka, puppet, registro eventi di Windows, ecc.

Logstash si basa su ‘beats’ che sono leggeri trasportatori di dati che alimentano dati a Logstash per il parsing e la strutturazione ecc. I dati vengono quindi inviati ad altre destinazioni come Google Cloud, MongoDB ed Elasticsearch per l’indicizzazione. Logstash è un componente chiave di Elastic Stack che consente agli utenti di raccogliere dati in qualsiasi forma, analizzarli e visualizzarli su dashboard interattive.

Inoltre, è importante notare che Logstash gode di un ampio supporto della comunità e aggiornamenti regolari.

Sommario

Ecco tutto per ora e ricorda che questi non sono tutti i sistemi di gestione dei log disponibili che puoi utilizzare su Linux. Continueremo a esaminare e aggiornare l’elenco in futuri articoli, spero che troverai utile questo articolo e puoi farci sapere altri importanti strumenti o sistemi di logging là fuori lasciando un commento.

Source:

https://www.tecmint.com/best-linux-log-monitoring-and-management-tools/