Azure AD 권한 있는 역할: 관리 및 모니터링 권한 있는 액세스. Azure AD에서 권한 있는 역할과 액세스를 효과적으로 관리 및 모니터링하려고 하십니까? 이 기사는 이 목표를 성공적으로 달성하는 데 도움이 되는 포괄적인 정보를 제공합니다.

이 요구 사항을 충족하기 위해 기사는 Azure AD 권한 있는 역할을 설명하기 시작합니다. 이것이 무엇을 의미하고 왜 이러한 역할을 모니터링하는 것이 중요한지 설명합니다.

그 후 Azure Active Directory 도구를 사용하여 권한 있는 또는 강화된 권한을관리 및 모니터링하는 3가지 방법을 제공합니다.

또한 읽으십시오 Azure AD 역할 및 권한: Azure AD RBAC 모델

Azure Active Directory 권한 있는 역할이란?

역할이 사용자에게 직접 할당되거나 그룹을 통해 할당되면 사용자는 해당 역할과 관련된 권한을 얻습니다. 그러나 여기서 쉬운 부분은 끝납니다.

Azure AD 역할 할당을 통해 권한을 부여하는 것 외에도 IT 보안 관리자는 보안 전략이 세 가지 테스트를 통과하는지 확인해야 합니다.

먼저, IT 관리자들이 자신의 업무 요구를 벗어나는 불필요한 권한을 부여받지 않도록 보장해야 합니다. 게다가 특권 액세스는 제한된 기간 동안에만 부여되어야 합니다.

마지막으로 역할, 특권 및 권한을 정기적으로 모니터링하여 과도한 사용자 권한을 식별하고 취소하는 것이 중요합니다.

다행히 Azure Active Directory는 이러한 역할 및 권한 관리 요구를 충족시키기 위한 다양한 도구와 기능을 제공합니다.

이 문서의 후속 섹션에서는 Azure AD 특권 액세스를 모니터링하고 관리하는 다양한 방법에 대해 설명합니다.

Azure Active Directory에서 특권 역할을 관리하고 모니터링하는 방법

옵션 1: PIM에서 Azure AD 역할에 대한 액세스 검토 생성

사용자들의 특권 액세스 요구는 주기적으로 변경됩니다. 따라서 정기적인 모니터링이 필요하여 사용자들이 필요한 정확한 권한을 할당받는지 확인해야 합니다.

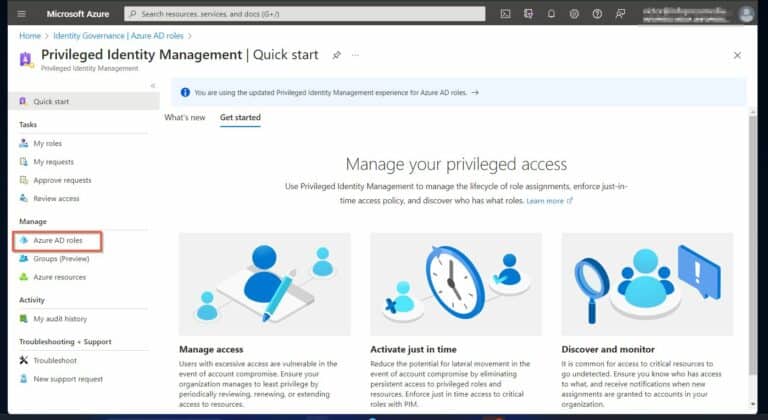

Azure AD Privileged Identity Management (PIM)는 특권 액세스에 대한 액세스 검토를 생성하는 옵션을 제공합니다. 구체적으로 액세스 검토는 Azure 리소스 또는 Azure Active Directory 역할에 대한 특권 액세스를 모니터링하기 위해 생성됩니다.

그러나 액세스 검토를 생성하기 전에 계정이 라이선스 및 역할 요구 사항을 충족하는지 확인하십시오.

Azure AD Premium P2는 라이선스 전제 조건입니다. 또한 액세스 검토를 생성하려면 사용자가 Global Administrator 또는 Privileged Role Administrator 역할에 할당되어 있어야 합니다.

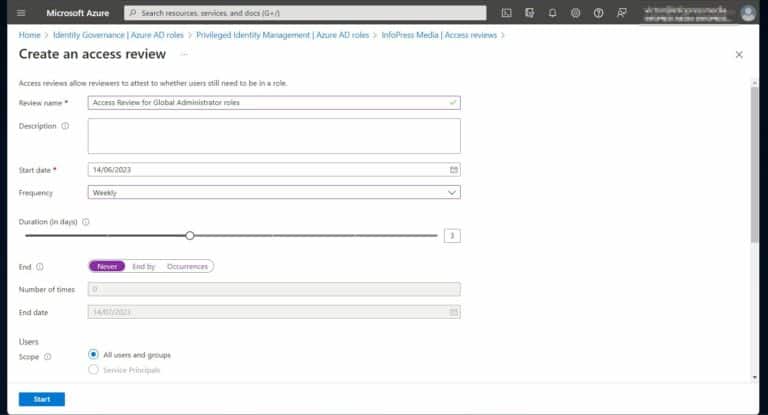

계정이 라이선스 및 역할 할당 요구 사항을 충족하는 경우 Azure AD 역할에 대한 액세스 검토를 생성하기 위해 다음 단계를 따르십시오:

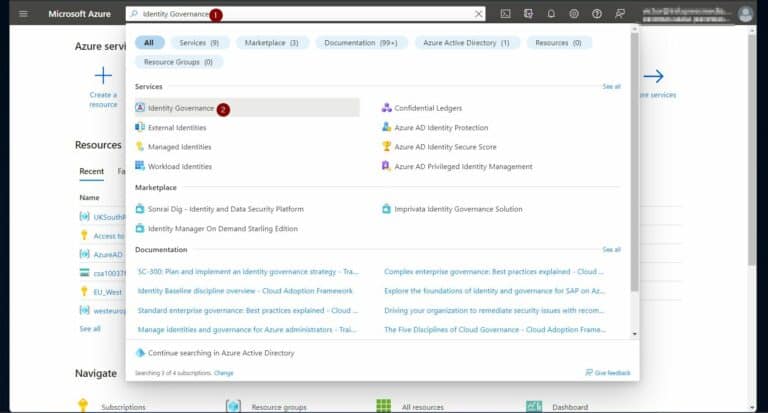

1. portal.azure.com에 로그인하여 “Identity Governance”를 검색하고 서비스를 엽니다.

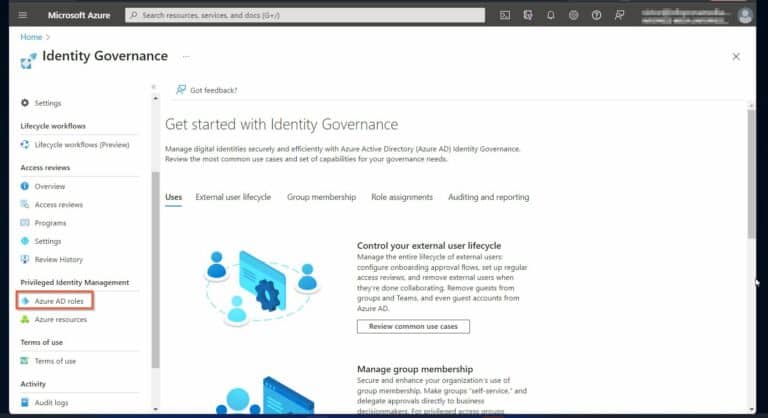

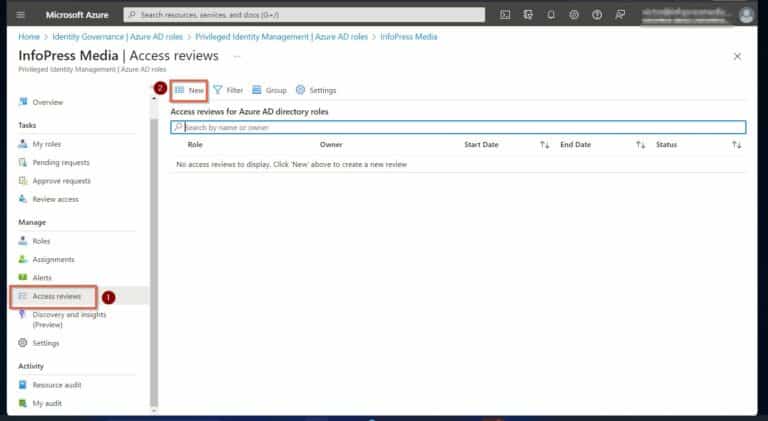

3. 다음으로 “관리” 메뉴에서 “Azure AD 역할”을 선택한 다음, “관리” 아래에서 “액세스 검토”를 클릭한 다음 “새로 만들기”를 클릭하여 새 액세스 검토를 만듭니다.

4. 마지막으로 “액세스 검토 생성” 페이지에 필요한 세부 정보를 입력하고 시작을 클릭합니다.

액세스 검토를 만드는 데 사용할 옵션을 결정하는 데 도움이 필요한 경우, 액세스 검토의 섹션 설명을 참조하십시오.

옵션 2: 사용자 또는 그룹에 할당된 Azure AD 할당된 역할 목록

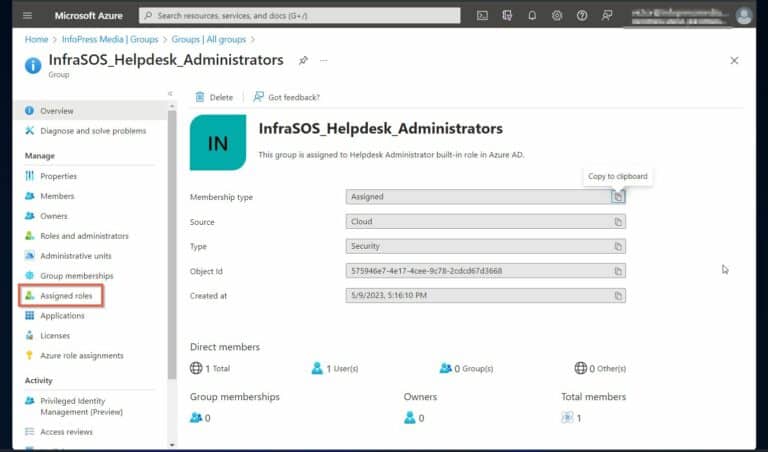

Azure Active Directory를 사용하여 사용자 또는 그룹에 할당된 역할을 확인할 수 있습니다. 이는 개별 역할 할당을 검토함으로써 수행됩니다.

사용자 또는 그룹 역할에 대한 역할 할당을 보려면 다음 단계를 따르십시오.

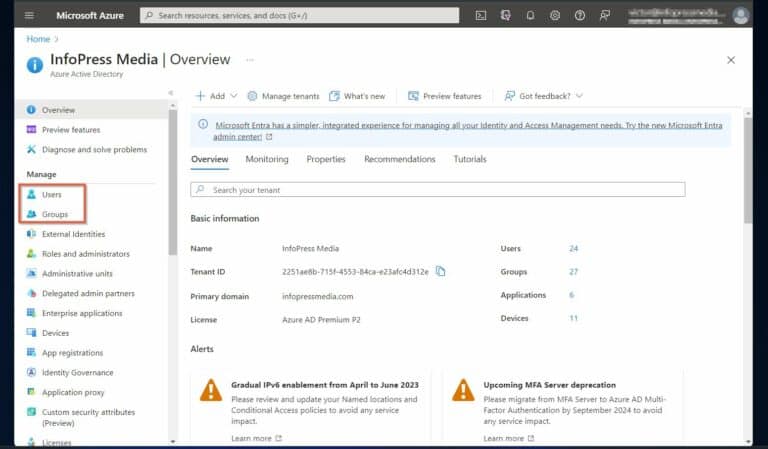

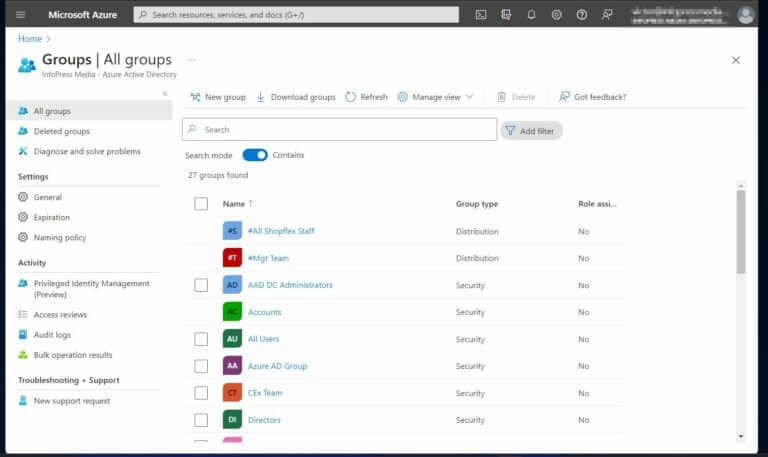

1. portal.azure.com에 로그인하고 Azure Active Directory를 엽니다. 그런 다음 “사용자” 또는 “그룹” 메뉴를 클릭하십시오.

I will click Groups to show how to list the role assignment for a group.

옵션 3: Azure AD 역할 리소스 감사 이력 검토

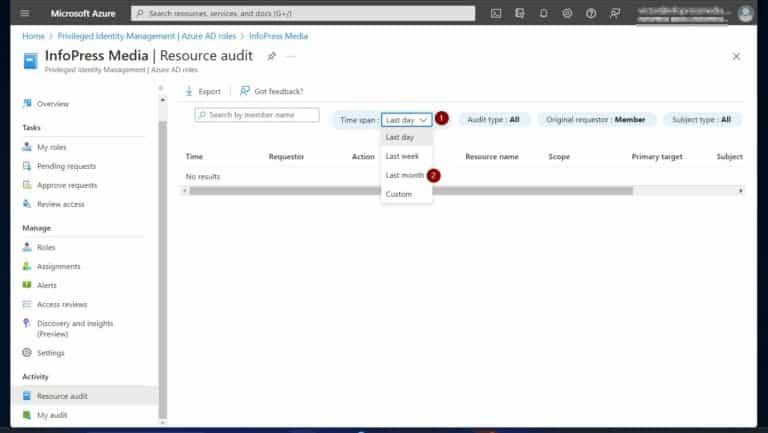

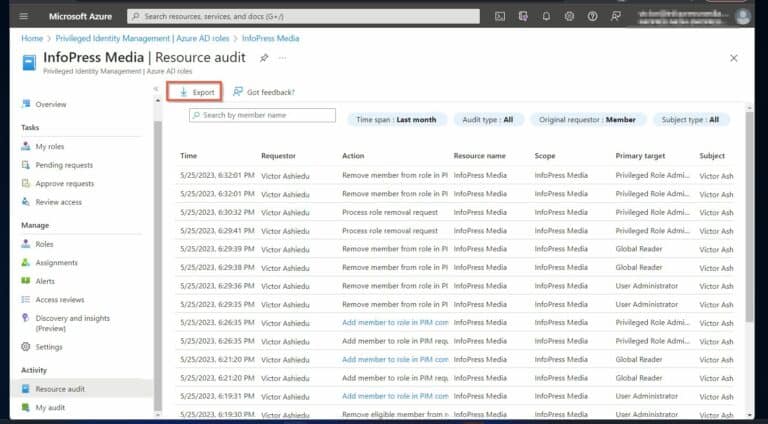

Azure Privileged Identity Management (PIM)은 모든 특별한 역할 할당 또는 삭제의 30일 감사 이력을 유지합니다. IT 관리자는 이 도구를 사용하여 지난 30일간 특정 역할이 할당된 사용자를 결정합니다.

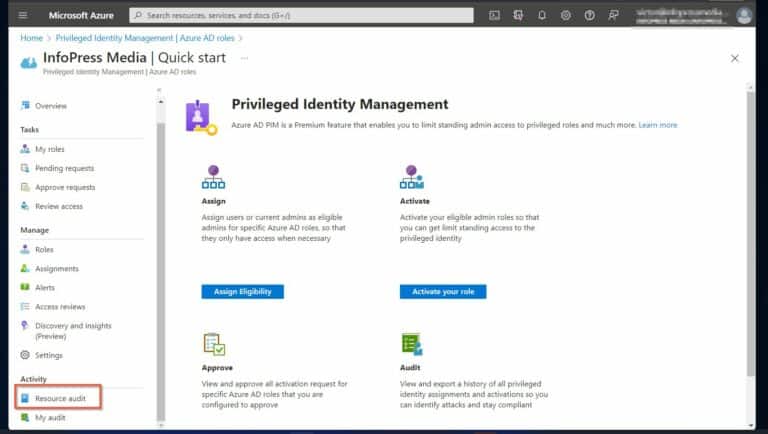

다음은 Azure PIM의 “리소스 감사” 로그를 사용하는 방법입니다:

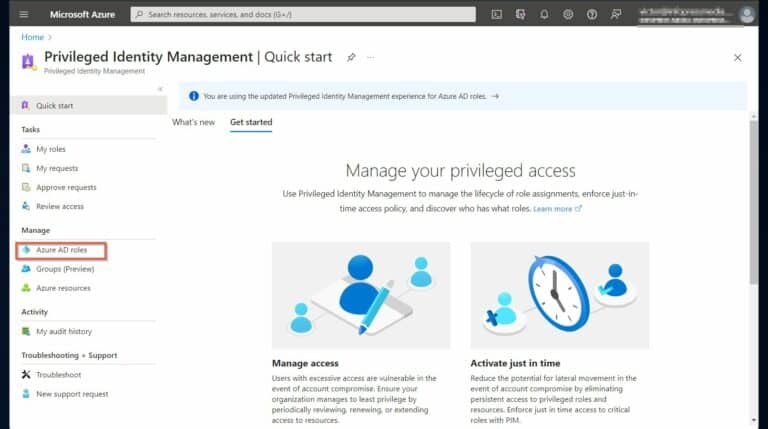

1. Azure Portal에서 “Privileged Identity Management”을 엽니다. 그런 다음 “Azure AD 역할”을 관리 메뉴에서 선택하십시오.

Azure AD 특권 역할: 특권 액세스 관리 및 모니터링 결론

Azure AD는 특정 기능을 수행할 수 있도록 할당할 수 있는 최대 60개의 특권 역할을 기관에 제공합니다. 그러나 기관은 두 가지 이유로 역할 할당을 적극적으로 모니터링해야 합니다.

첫째, 사용자가 직무를 수행하는 데 필요한 권한보다 더 많은 권한을 가지지 않도록 보장하십시오. 둘째, 역할 할당을 모니터링하여 사용자가 필요 이상으로 특권 역할을 할당받지 않도록 보장하십시오.

두 가지 목표를 달성하는 데 도움을 주기 위해 이 문서에서는 특권 역할이 무엇인지 설명합니다. 또한 Azure AD에서 특권 액세스를 관리하고 모니터링하는 세 가지 방법을 탐구했습니다.

Source:

https://infrasos.com/azure-ad-privileged-roles-manage-monitor-privileged-access/