Al giorno d’oggi, ci sono innumerevoli minacce che possono portare a una violazione della sicurezza e alla successiva perdita di dati. Nel 2021, le e-mail di spam e phishing sono state il metodo di consegna più comune che ha portato a infezioni di ransomware. Cercare di rilevare e contrastare gli attacchi malevoli manualmente è un compito impossibile. Tuttavia, per le applicazioni e i servizi di Office 365, Microsoft offre un set di strumenti di rilevamento e risposta per automatizzare e semplificare la sicurezza.

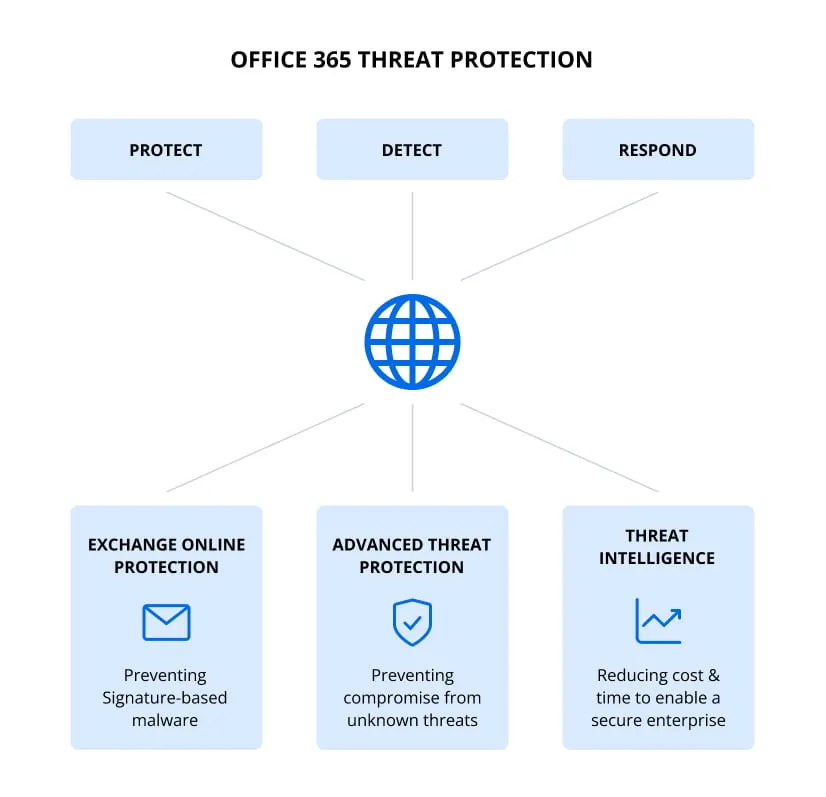

Office 365 Advanced Threat Protection (ATP), che da settembre 2020 è diventato Microsoft Defender per Office 365, è una raccolta di strumenti dedicati a prevenire le minacce online. Le diverse politiche e regole consentono di proteggere gli ambienti on-premise e cloud filtrando la comunicazione in entrata e in uscita e verificando altri contenuti condivisi.

Che cos’è la Protezione avanzata dalle minacce?

Office 365 Advanced Threat Protection (ATP) è un servizio di filtraggio basato sul cloud per la prevenzione e il rilevamento di minacce cibernetiche. ATP può proteggere la tua organizzazione contro virus e altri malware, compresi gli attacchi zero-day, che vengono diffusi tramite i servizi di Office 365. ATP può riconoscere i virus più recenti e le minacce complesse sconosciute che non sono ancora state studiate e non possono essere riconosciute nemmeno da molti antivirus con i database delle firme virali più aggiornati.

Come funziona la Protezione avanzata dalle minacce di Office 365

Office 365 Advanced Threat Protection si basa su politiche che dovrebbero essere configurate da un amministratore di sistema. ATP filtra dati, comportamenti sospetti e altri parametri a livello di organizzazione, dominio, utente e destinatario.

Office 365 Advanced Threat Protection può funzionare integrato con Exchange Online Protection (EOP) e Office 365 Threat Intelligence. Utilizzare ATP nel cloud può alleggerire i vostri server di posta e i sistemi di protezione sui server di posta, compresi i server locali. Non è consigliabile disattivare Office 365 Advanced Threat Protection anche se si utilizzano altri strumenti come EOP.

Advanced Threat Protection può proteggere allegati di posta elettronica, link e file caricati dagli utenti su OneDrive for Business, SharePoint Online e Teams. Inoltre, ATP può rilevare link a siti di phishing, siti con codice malware caricato e la presenza di codice maligno in file scaricati/caricati. Le capacità di tracciamento degli URL possono aiutarti a bloccare potenziali fonti di minacce e comprendere la loro natura e provenienza.

Caratteristiche della Protezione dalle Minacce Avanzate

Office 365 Advanced Threat Protection contiene molte utili caratteristiche per proteggere i tuoi dati quando utilizzi i servizi Office 365. Esploriamo queste caratteristiche in dettaglio.

Politiche

Le politiche determinano il livello di protezione e la risposta alle minacce predefinite, entrambi dei quali possono essere impostati su diversi livelli. Le politiche forniscono opzioni flessibili, che un amministratore di sistema che gestisce Microsoft 365 può configurare. Come amministratore di sistema, è possibile impostare chi è interessato dalle politiche e quanto rigide sono queste politiche.

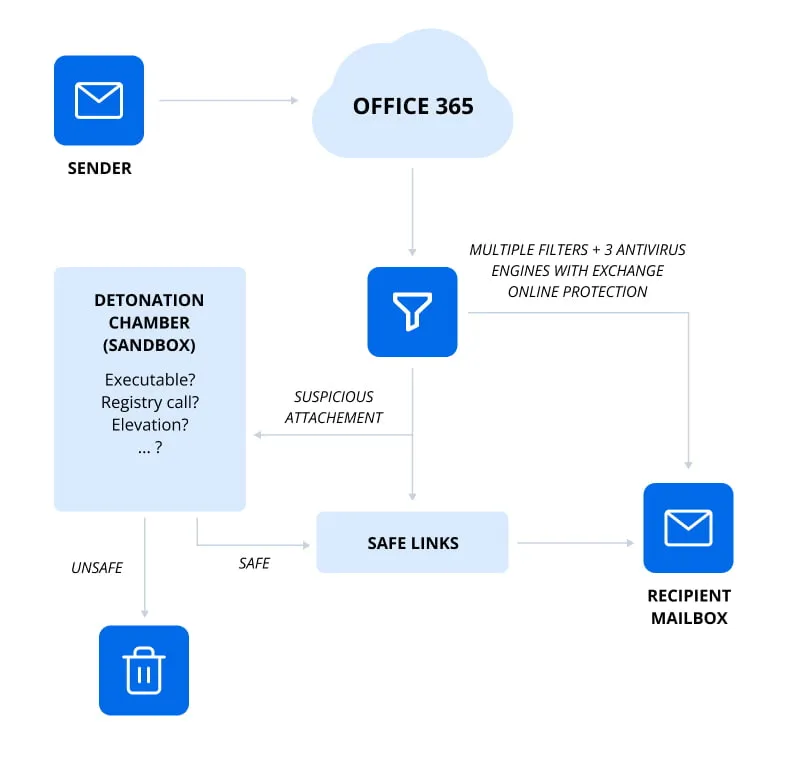

Allegati sicuri

Gli allegati sicuri garantiscono che i file allegati ai messaggi di posta elettronica non siano dannosi. La protezione dei zero-day viene fornita per salvaguardare il sistema di messaggistica di posta elettronica. Prima che un messaggio venga ricevuto nella casella di posta di un utente, il messaggio viene instradato in un ambiente speciale, dove i file allegati vengono controllati utilizzando firme antivirus, apprendimento automatico e tecniche di analisi avanzate per rilevare virus. Se non vengono rilevati virus nell’allegato dell’email, il messaggio di posta elettronica viene inoltrato a una casella di posta. La funzione responsabile degli allegati sicuri è chiamata sandboxing degli allegati.

Link sicuri

I link sicuri utilizzano un principio di funzionamento simile agli allegati sicuri. Questa funzione controlla i link nelle email e altri file che vengono caricati/scaricati nell’ambiente Microsoft 365. Se Microsoft 365 ATP rileva che un link non è sicuro, viene visualizzato un messaggio di avviso (come per i file scaricabili).

È possibile configurare la funzione per reindirizzare gli utenti a una pagina di avviso se un utente cerca di fare clic su un link rilevato come dannoso. Il sistema blocca dinamicamente i link dannosi. La funzione Link sicuri è stata aggiornata e ora non sostituisce il link originale con un link modificato a una pagina web nel cloud Microsoft.

ATP per SharePoint Online

ATP per SharePoint Online protegge gli utenti che collaborano utilizzando siti SharePoint Online e file condivisi all’interno della tua organizzazione. Questa funzionalità rileva e blocca file sospetti nelle librerie documenti e nei siti del team, inclusi i file archiviati su OneDrive. Il contenuto maligno identificato viene bloccato. Gli utenti non possono aprire, copiare, spostare, modificare o condividere un file bloccato classificato come maligno. Il file maligno può solo essere eliminato. La possibilità di scaricare il file dipende dalla configurazione.

Protezione anti-phishing

Dopo aver definito le politiche anti-phishing, vengono utilizzati modelli di sistema a autoapprendimento con algoritmi complessi per rilevare attacchi di phishing in modo automatico e rapido. L’intelligenza della casella di posta analizza le email degli utenti e le abitudini di comunicazione e aggrega i dati per aiutare a rilevare tentativi di phishing in futuro. Queste misure rigorose rendono difficile compiere qualsiasi attacco di phishing.

Quarantena

I file indesiderati e potenzialmente pericolosi possono essere spostati in quarantena. Come amministratore di sistema, puoi ripristinare o eliminare manualmente i dati messi in quarantena. Altrimenti, questi dati vengono eliminati dopo che è scaduto il periodo di conservazione configurato. Potresti essere familiare con il principio di funzionamento della quarantena se hai utilizzato Microsoft 365 Exchange Online Protection.

Intelligenza sullo spoofing

Gli hacker possono inviare email per conto di uno o più account sostituendo il nome del mittente. Quando un utente riceve una email “spoofata”, può sembrare sicura se il mittente utilizza il nome di un manager nel campo mittente. Un’email spoofata, che può contenere una richiesta di trasferimento di denaro, l’invio di credenziali o script maligni, non è sicura e costituisce una minaccia per gli utenti e l’intera organizzazione.

Office 365 Advanced Threat Protection include la funzione di Spoof Intelligence che può rilevare se un mittente sta utilizzando un nome reale o un nome spoofato. È possibile vedere l’elenco completo degli utenti che utilizzano un particolare dominio aziendale e verificare chi sta spoofando il dominio della propria organizzazione o eventuali domini esterni. Come amministratore, è possibile bloccare il mittente che utilizza un nome di dominio o un nome utente che si spaccia per un dipendente della propria organizzazione.

Report

Office 365 Advanced Threat Protection fornisce report informativi in modo da poter vedere lo stato della protezione e analizzare le minacce in arrivo. Un report è una visualizzazione singola, che combina informazioni sulle minacce rilevate, inclusa l’email maligna e altri contenuti maligni. Le minacce rilevate da Office 365 Advanced Threat Protection e Exchange Online Protection sono mostrate nei report. Le informazioni degli ultimi 90 giorni (il periodo massimo che può essere configurato) sono visualizzate nei report. Dopo aver analizzato i report, è possibile regolare le politiche.

Indagine e Risposta sulle Minacce

Se lavori in una grande azienda con molti utenti di Office 365, potresti essere sopraffatto da un gran numero di allarmi di sicurezza da gestire. Ordinare un alto numero di email in base agli attributi è un compito che richiede tempo. Office 365 Threat Investigation and Response può aiutare gli amministratori di sistema e gli specialisti della sicurezza a operare in modo più efficiente. Puoi visualizzare le minacce rilevate e configurare azioni automatizzate per mitigare diversi tipi di minacce. Puoi comporre playbook con le azioni appropriate per le minacce rilevate, nonché esaminare e approvare azioni o raccomandazioni suggerite da Office 365 Advanced Threat Protection dopo un’indagine automatizzata per sanare le minacce.

Licensing di Microsoft 365

A differenza di Exchange Online Protection, che è disponibile per impostazione predefinita per gli utenti di Microsoft 365, Advanced Threat Protection è disponibile per i piani di abbonamento di alto livello o può essere acquistato separatamente. Ad esempio, anche Microsoft 365 E3 non include protezione avanzata dalle minacce.

La protezione avanzata dalle minacce di Microsoft Office 365 è inclusa nei seguenti piani di abbonamento:

- Microsoft 365 E5

- Microsoft 365 A5

- Microsoft 365 Business Premium

Tuttavia, è possibile acquistare la licenza di protezione avanzata dalle minacce di Office 365 in aggiunta ai seguenti piani di abbonamento:

- Exchange Online Plan 1

- Exchange Online Plan 2

- Exchange Online Kiosk

- Exchange Online Protection

- Microsoft 365 Business Basic

Microsoft 365 Business Standard - Microsoft 365 Business Standard

- Microsoft 365 Enterprise E1

- Microsoft 365 Enterprise E3

- Microsoft 365 Enterprise F3

- Microsoft 365 A1

- Microsoft 365 A3

Se Office 365 Advanced Threat Protection non è incluso nel tuo piano di abbonamento, puoi acquistare uno dei piani ATP autonomi disponibili utilizzando un modello di licensing per utente:

- Advanced Threat Protection Plan 1

- Advanced Threat Protection Plan 2

Configurazione Advanced Threat Protection

Aggiornamento: Office 365 Advanced Threat Protection è diventato Microsoft Defender per Office 365 a settembre 2020. Ora, per configurare una delle funzionalità elencate di seguito, è necessario accedere al Portale Defender.

Diamo un’occhiata a come configurare Office 365 Advanced Threat Protection:

- Apri l’interfaccia web del centro di amministrazione Microsoft 365 utilizzando il link https://admin.microsoft.com e vai a Centri di amministrazione > Sicurezza nel riquadro sinistro della finestra.

Come alternativa, è possibile aprire un collegamento diretto al Centro di amministrazione di Microsoft 365 Security & Compliance: https://protection.office.com

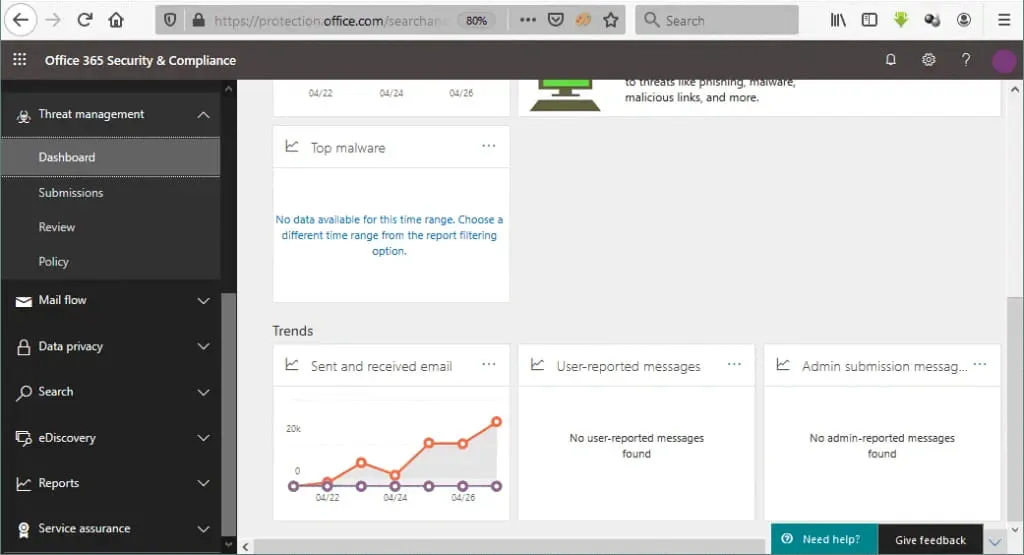

- Nella parte sinistra della finestra, fare clic su Gestione delle minacce e quindi su Dashboard.

Il dashboard di sicurezza, noto anche come dashboard delle minacce, mostra lo stato attuale della protezione dalle minacce e collegamenti alle pagine di configurazione.

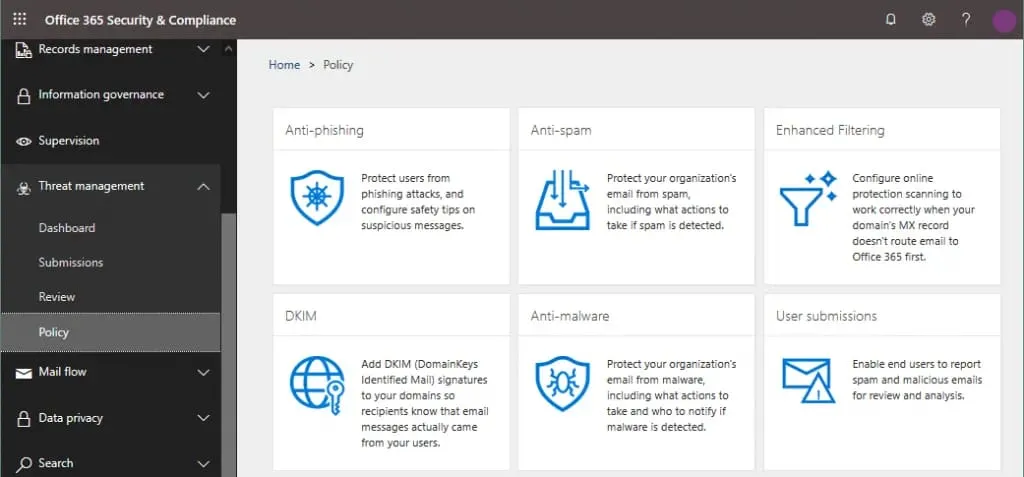

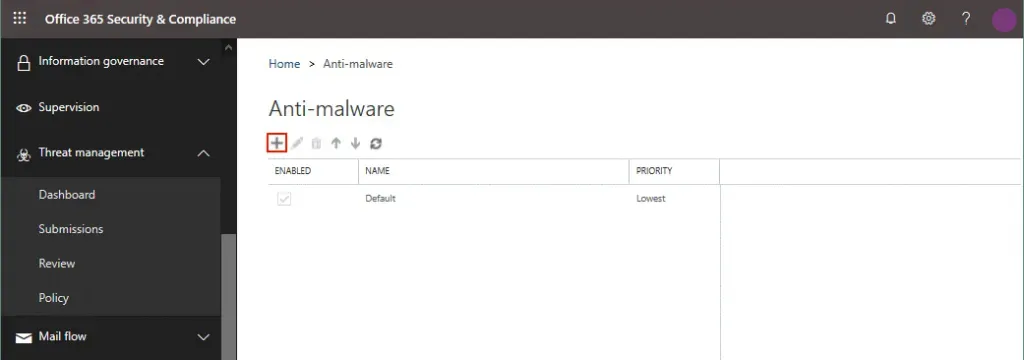

Criteri antimalware

Fare clic su Criterio nella parte sinistra della finestra, ovvero nel riquadro di navigazione, e viene visualizzata la pagina dove è possibile visualizzare, modificare e creare criteri. È possibile configurare criteri antispam, antiphishing e antimalware. Diamo un’occhiata a come creare un nuovo criterio antimalware:

- Fare clic su Antimalware.

- Nella pagina antimalware che si apre, fare clic sull’icona + per creare un nuovo criterio antimalware per Office 365 Advanced Threat Protection.

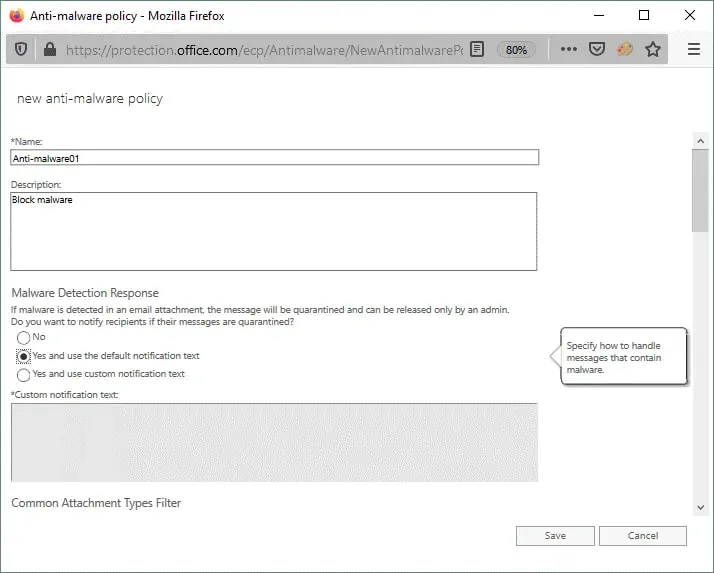

- A new pop-up window opens.

Inserire il nome e la descrizione del criterio e definire altre opzioni del criterio come:

- Risposta alla rilevazione del malware

- Filtro dei Tipi comuni di allegati

- Malware Zero-hour Auto Purge

- Notifiche

Infine, specificare a chi si applica questo criterio e premere Salva.

Il criterio è ora creato e visualizzato nell’elenco dei criteri sulla pagina Malware.

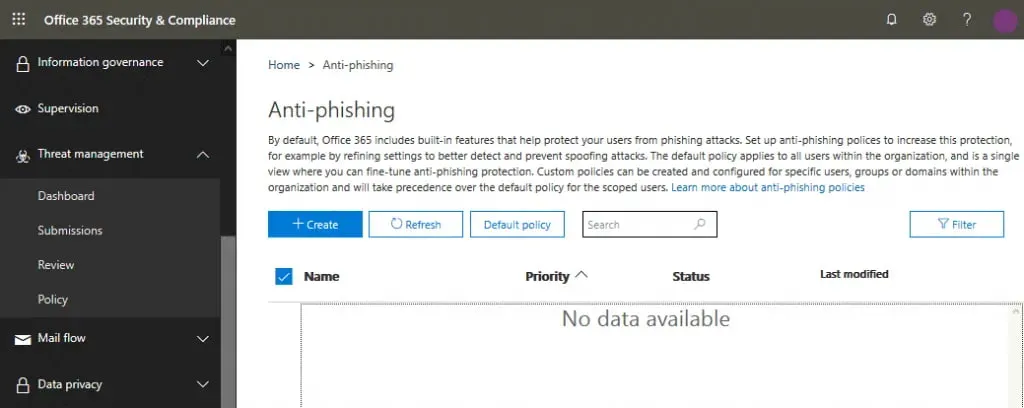

Criteri antiphishing

I criteri antiphishing vengono creati in modo leggermente diverso dai criteri antimalware:

- Vai a Gestione delle minacce > Politica e fai clic su Anti-phishing.

Viene aperta la pagina Anti-phishing. Se stai aprendo questa pagina per la prima volta, l’elenco delle politiche anti-phishing sarà vuoto.

- Fai clic sul pulsante +Crea per creare una nuova politica anti-phishing per Office 365 Advanced Threat Protection.

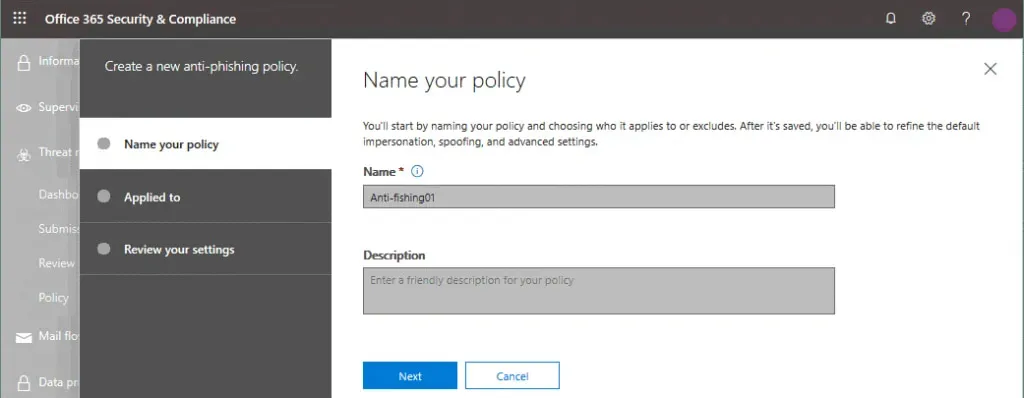

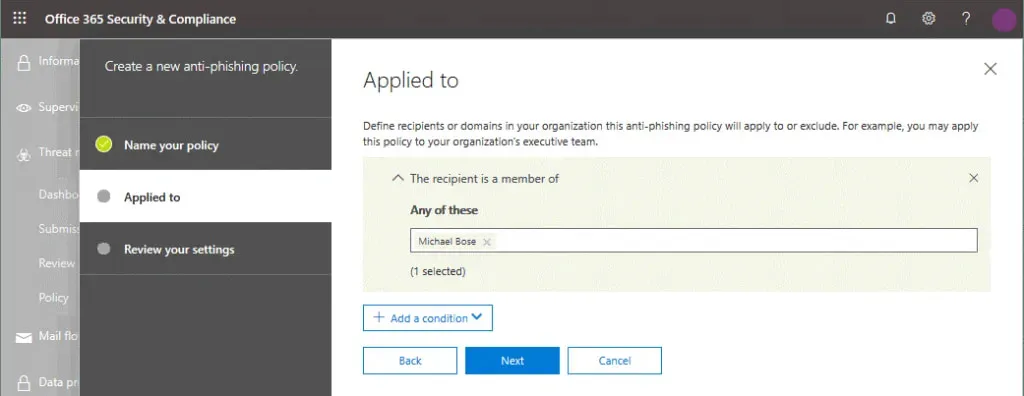

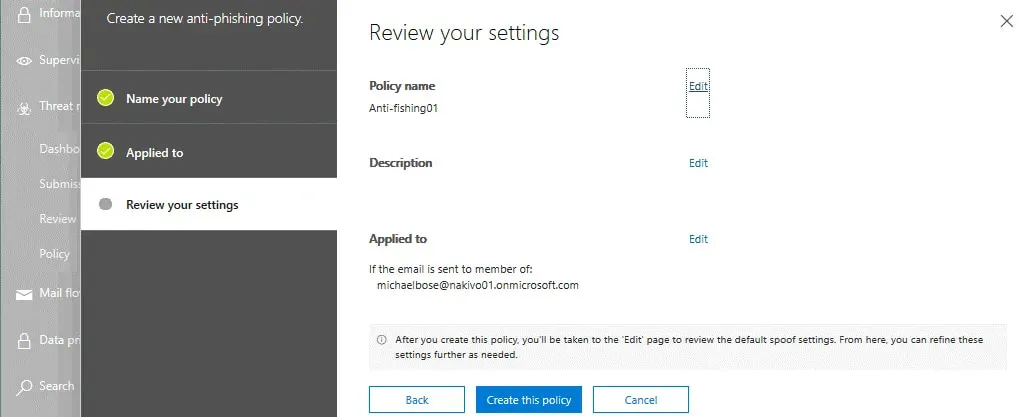

- A new policy wizard opens as a pop-up window. Complete all the steps in the wizard:

- Denomina la tua politica. Inserisci un nome per la nuova politica anti-phishing. Puoi anche inserire una descrizione.

- Applicato a. Definisci i destinatari o i domini nella tua organizzazione a cui verrà applicata o esclusa questa politica aggiungendo condizioni e selezionando destinatari. Ad esempio, puoi applicare la politica a un dominio intero, appartenenza a un gruppo o combinazioni di gruppo e dominio. Quindi fai clic su Avanti.

- Rivedi le tue impostazioni. Controlla le tue impostazioni e modifica se necessario. Se tutto è corretto, fai clic su Crea questa politica.

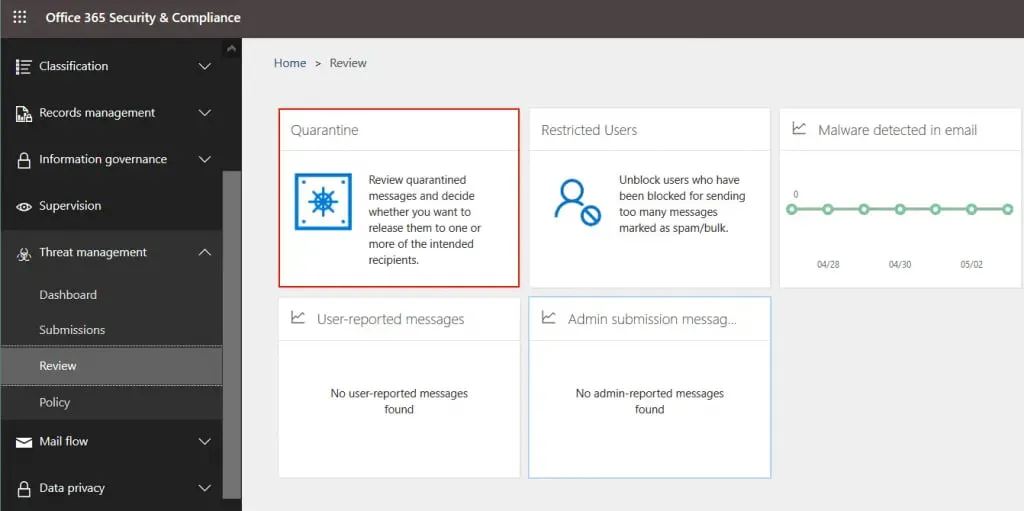

Quarantena

Le email e i file classificati come potenzialmente pericolosi vengono spostati in quarantena se vengono utilizzate le impostazioni appropriate per Office 365 Advanced Threat Protection. Vai a Gestione delle minacce > Rivedi > Quarantena per aprire la quarantena. Puoi anche utilizzare questo collegamento diretto: https://protection.office.com/quarantine

Nota: La quarantena può essere acceduta dall’amministratore o da un altro utente che ha i permessi per gestire la quarantena. I membri del ruolo Quarantena nel Centro sicurezza & conformità di Office 365 hanno i permessi per gestire la quarantena.

Nella pagina Quarantena, è possibile ordinare i risultati facendo clic sul titolo della colonna necessaria. Fare clic su Modifica colonne per selezionare quali colonne devono essere visualizzate.

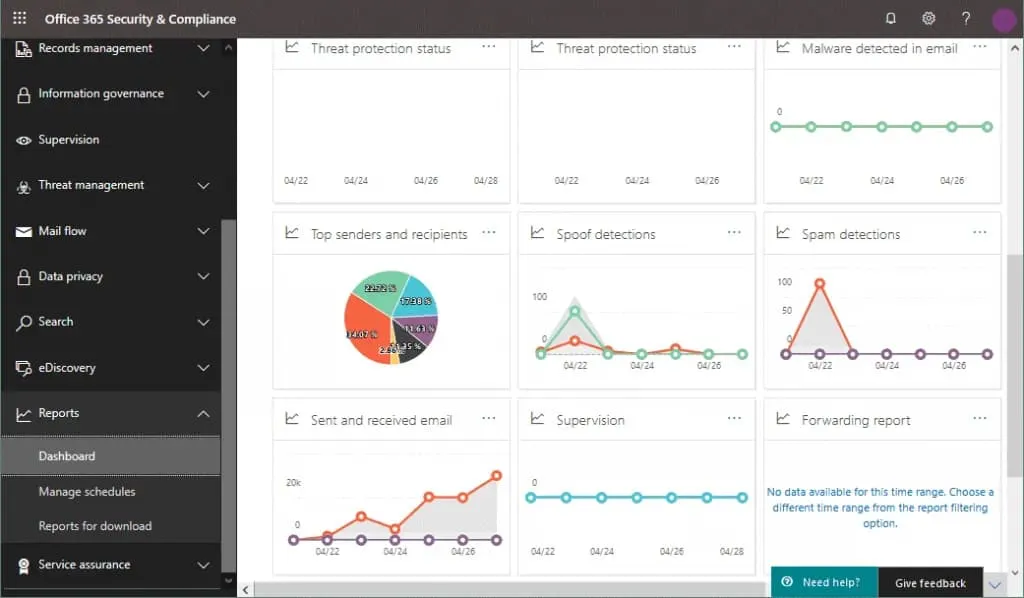

Rapporti

I rapporti sono utili per visualizzare lo stato e le statistiche correnti del tuo ambiente Microsoft 365. Nella navigazione del Centro di amministrazione sicurezza & conformità di Office 365, fare clic su Rapporti > Dashboard per vedere il dashboard con grafici e diagrammi.

Su questa pagina è possibile visualizzare il riepilogo comprendente:

- Rapporti recenti per il download

- Primi 5 etichette

- Trend delle etichette negli ultimi 90 giorni

- Modalità di applicazione delle etichette

- Etichette classificate come record

- Regola di trasporto Exchange

- Stato della protezione dalle minacce

- Malware rilevato nelle email

- Top malware

- Top mittenti e destinatari

- Rilevamenti di spoofing

- Rilevamenti di spam

- Utenti compromessi

- Email inviate e ricevute

- Supervisione

- Rapporto di forwarding

- Rapporto del connettore

- Rapporto di crittografia

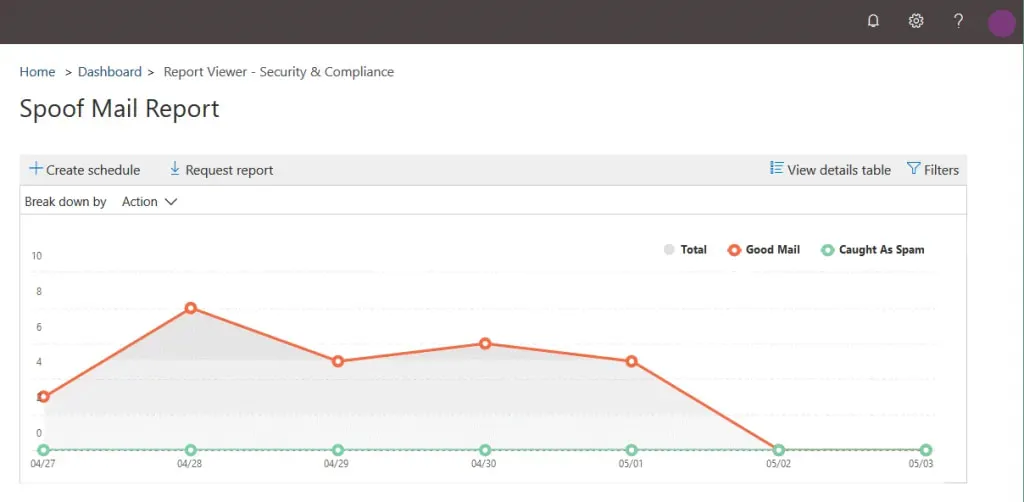

Passa il mouse sul grafico per visualizzare maggiori informazioni. Fai clic sulla tabella o sul diagramma desiderati per aprirli in modalità a tutta finestra e visualizzare i dettagli. Dopo aver fatto clic su Spoof detections, viene visualizzato un dettagliato rapporto sulle e-mail spoofing.

Per impostazione predefinita, sui grafici e sulle tabelle viene mostrato un periodo di 7 giorni, ma questo periodo può essere aumentato fino a 90 giorni nelle impostazioni. Gli utenti in prova di Microsoft 365 con Advanced Threat Protection possono visualizzare i dati per un massimo di 30 giorni nei report.

Conclusione

Office 365 Advanced Threat Protection è integrato con altri servizi Microsoft 365 come OneDrive, SharePoint Online, Exchange Online, SharePoint Online e altri servizi. ATP aiuta a proteggere le e-mail da vari rischi per la sicurezza come collegamenti dannosi, virus e malware.

Tuttavia, per ottenere un livello di protezione dei dati più elevato, è consigliabile eseguire il backup di tutti i dati di Microsoft Office 365 con una soluzione dedicata come NAKIVO Backup & Replication. La soluzione NAKIVO consente di creare backup incrementali dei dati di Microsoft 365 e offre ripristini flessibili a un determinato momento.

Source:

https://www.nakivo.com/blog/microsoft-office-365-advanced-threat-protection-overview/