Beheer en bewaak toegang tot bevoorrechte rollen in Azure AD. Bent u op zoek naar een effectieve manier om bevoorrechte rollen en toegang te beheren en te bewaken in Azure AD? Dit artikel biedt uitgebreide informatie om u te helpen dit doel succesvol te bereiken.

Om aan deze eis te voldoen, begint het artikel met het uitleggen van Azure AD bevoorrechte rollen. We leggen uit wat dit betekent en waarom het van cruciaal belang is om deze rollen te bewaken.

Daarna bieden we 3 manieren om Azure Active Directory-tools te gebruiken om bevoorrechte of verbeterde machtigingen te bewaken en te beheren.

Wat zijn Azure Active Directory bevoorrechte rollen

Wanneer een rol rechtstreeks aan een gebruiker wordt toegewezen of via een groep, verwerft de gebruiker de machtigingen die aan de rol zijn gekoppeld. Maar hier eindigt het gemak.

Naast het verlenen van machtigingen via Azure AD roltoewijzing, moeten IT-beveiligingsbeheerders ervoor zorgen dat hun beveiligingsstrategie drie tests doorstaat.

Ze moeten er eerst voor zorgen dat IT-beheerders geen onnodige rechten krijgen buiten hun takenvereisten. Bovendien moet bevoorrechte toegang alleen worden verleend voor beperkte duur.

Tenslotte is regelmatige controle van rollen, privileges en machtigingen cruciaal om overtollige gebruikersrechten te identificeren en in te trekken.

Gelukkig biedt Azure Active Directory verschillende tools en functies om aan deze eisen voor rol- en machtigingenbeheer te voldoen.

In de volgende secties van dit artikel leggen we verschillende methoden uit voor het controleren en beheren van Azure AD-bevoorrechte toegang.

Hoe Bevoorrechte Rollen in Azure Active Directory te Beheren en Te Monitoren

Optie 1: Maak een Toegangsbeoordeling van Azure AD-rollen in PIM

De vereisten voor bevoorrechte toegang van gebruikers veranderen periodiek. Daarom is regelmatige controle noodzakelijk om ervoor te zorgen dat gebruikers de exacte rechten krijgen toegewezen die ze nodig hebben.

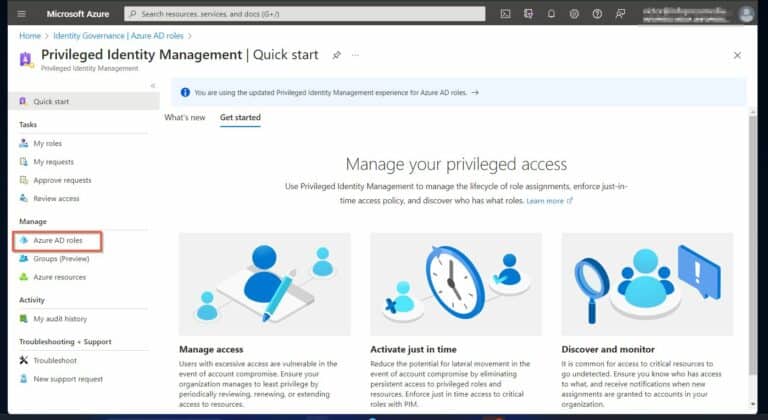

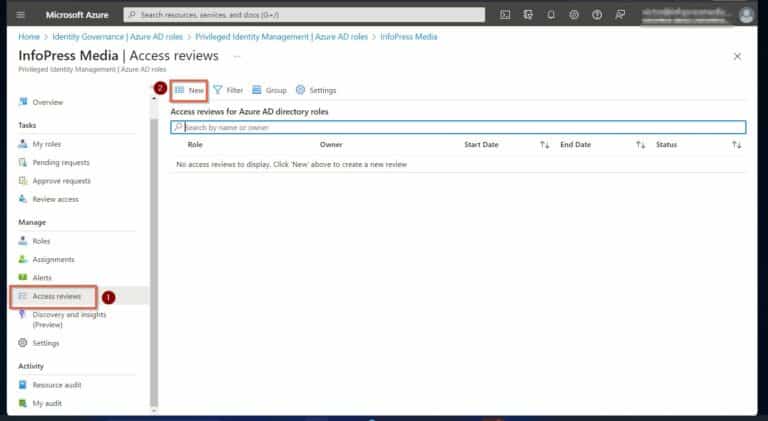

De Azure AD Privileged Identity Management (PIM) biedt de mogelijkheid om toegangsbeoordelingen te maken voor bevoorrechte toegang. Specifiek worden toegangsbeoordelingen gemaakt om bevoorrechte toegang tot Azure-resources of Azure Active Directory-rollen te controleren.

Zorg er echter voor dat uw account voldoet aan de licentie- en rolvereisten voordat u toegangsbeoordelingen maakt.

Azure AD Premium P2 is de licentievoorwaarde. Bovendien moet een gebruiker de Global Administrator of de Privileged Role Administrator rol toegewezen krijgen om toegangsbeoordelingen te maken.

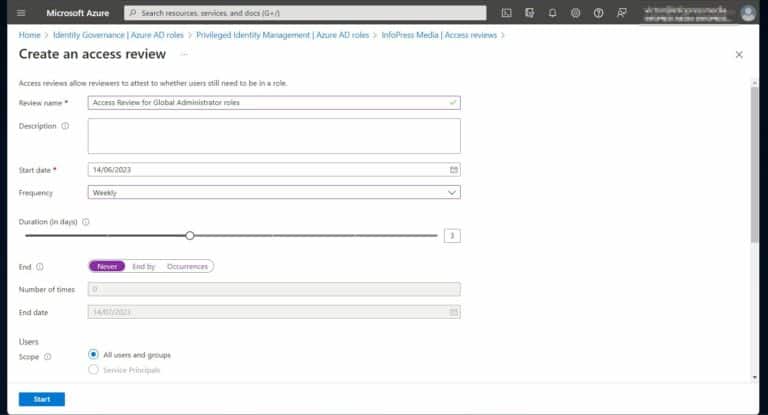

Als uw account voldoet aan de licentie- en roltoewijzingsvereisten, volg dan deze stappen om toegangsbeoordelingen voor Azure AD-rollen te maken:

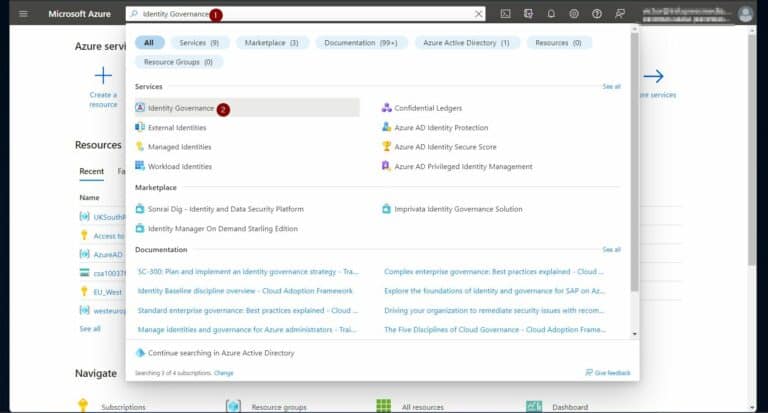

1. Meld u aan bij portal.azure.com, zoek naar “Identity Governance” en open de service.

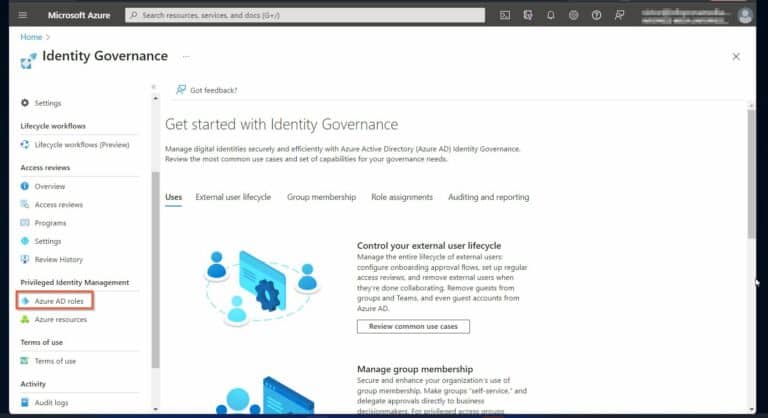

3. Selecteer vervolgens “Azure AD-rollen” in het menu Beheren,” klik vervolgens onder Beheren op “Toegangsbeoordelingen” en vervolgens op “Nieuw” om een nieuwe toegangsbeoordeling te maken.

4. Voer tot slot de vereiste gegevens in op de pagina “Een toegangsbeoordeling maken” en klik op Start.

Als u hulp nodig heeft bij het bepalen welke opties u moet gebruiken bij het maken van uw toegangsbeoordeling, krijgt u de uitleg van de secties van de toegangsbeoordeling.

Optie 2: Lijst met toegewezen Azure AD-rollen voor gebruikers of groepen

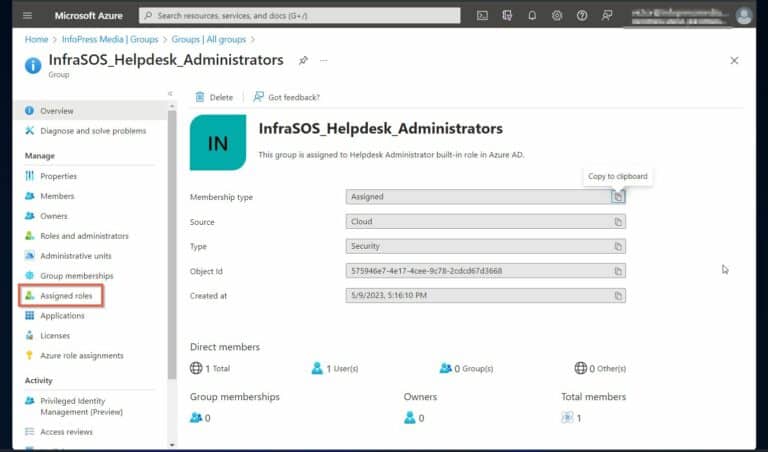

Azure Active Directory staat toe om de rol toegewezen aan gebruikers of groepen te controleren. Dit wordt uitgevoerd door individuele roltoewijzingen te bekijken.

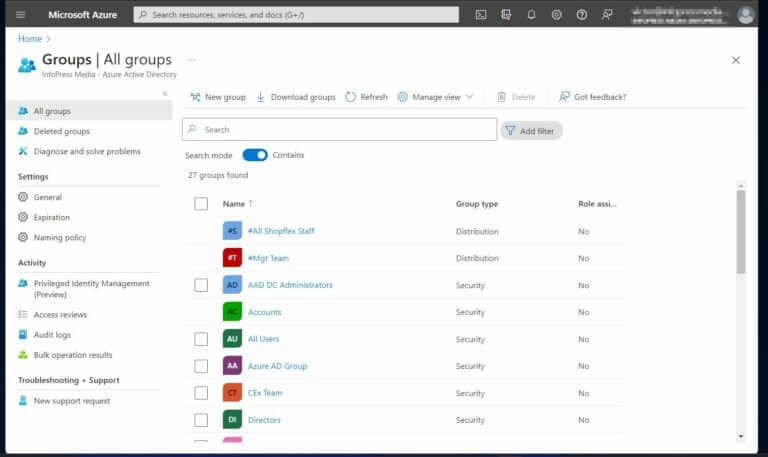

Volg deze stappen om roltoewijzingen voor een gebruiker of groepsrol te bekijken.

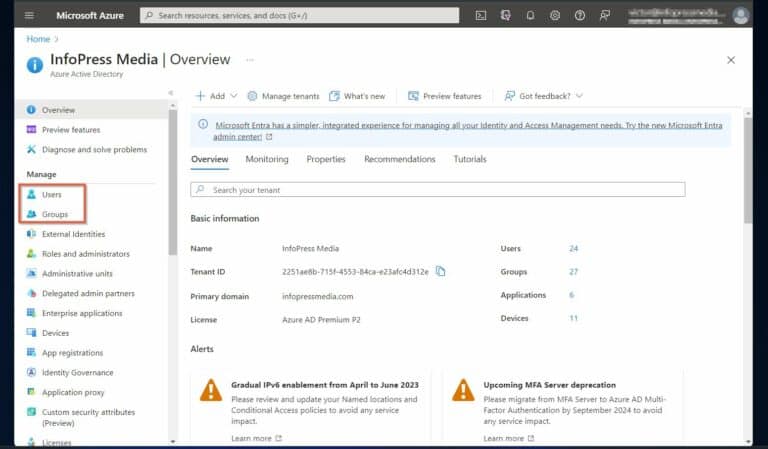

1. Meld je aan bij portal.azure.com en open Azure Active Directory. Klik vervolgens op het menu “Gebruikers” of “Groepen”.

I will click Groups to show how to list the role assignment for a group.

Optie 3: Bekijk de auditgeschiedenis van Azure AD-rollenbronnen

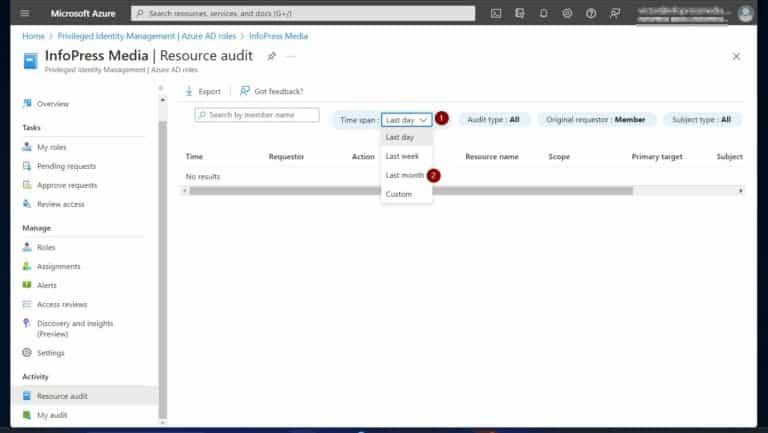

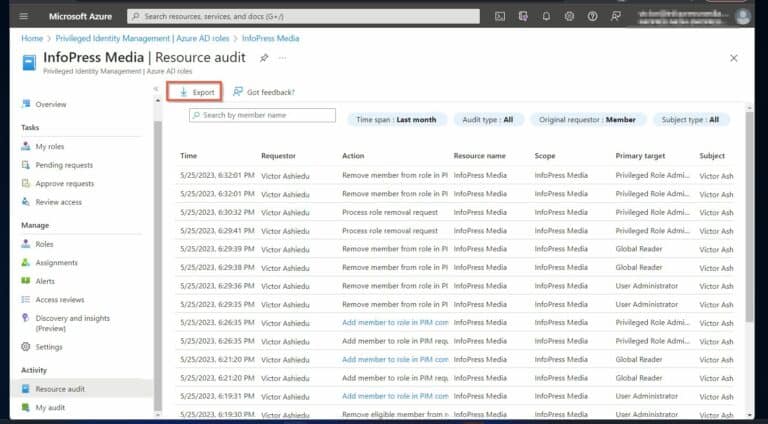

Azure Privileged Identity Management (PIM) houdt een auditgeschiedenis van 30 dagen bij van alle toegewezen of verwijderde bevoorrechte rollen. IT-beheerders gebruiken deze tool om te bepalen wie in de afgelopen 30 dagen een bevoorrechte rol heeft gekregen.

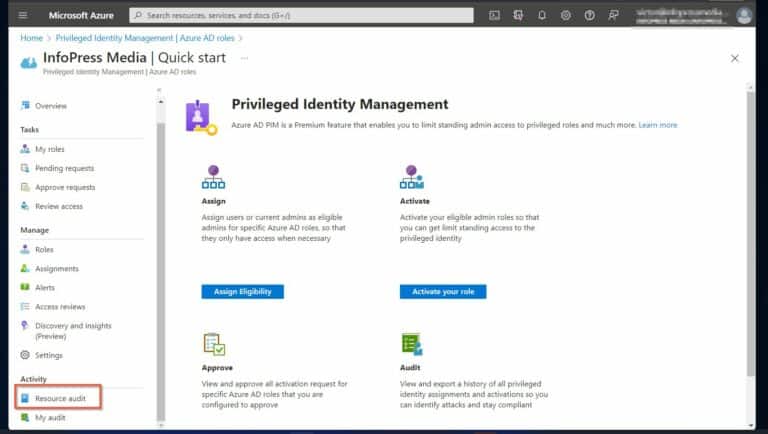

Hier zijn de stappen om het logboek “Resource audit” in Azure PIM te gebruiken:

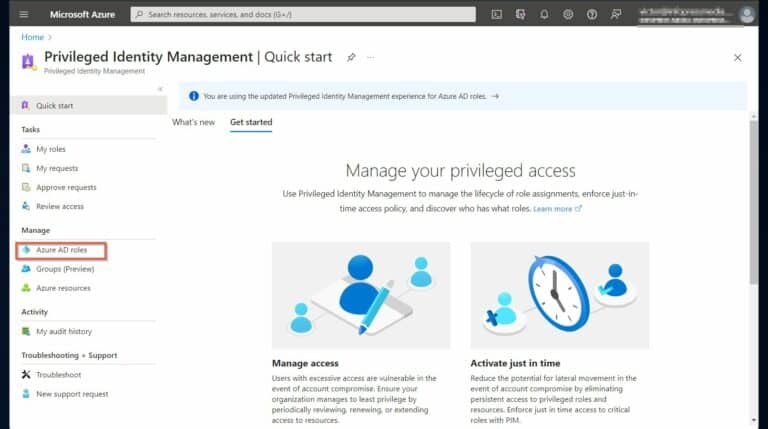

1. Open “Privileged Identity Management” in de Azure Portal. Selecteer vervolgens “Azure AD-rollen” in het Beheren menu.

Tenslotte, exporteer de Azure AD Roles Resourceauditgeschiedenis naar CSV om het te analyseren.

Azure AD Privileged Roles: Beheer & Monitor Privileged Access Conclusie

Azure AD biedt organisaties tot 60 bevoorrechte rollen die kunnen worden toegewezen om specifieke functies uit te voeren. Echter, organisaties moeten actief toezicht houden op roltoewijzingen om twee redenen.

Ten eerste, zorg ervoor dat gebruikers niet meer toestemming hebben dan nodig is om hun taken uit te voeren. Ten tweede, het monitoren van roltoewijzingen zorgt ervoor dat gebruikers niet langer bevoorrechte rollen toegewezen krijgen dan nodig is.

Om u te helpen de twee doelstellingen te bereiken, legt dit artikel uit wat bevoorrechte rollen zijn. Bovendien, het onderzocht drie methoden om Beheer en Monitor bevoorrechte toegang in Azure AD.

Source:

https://infrasos.com/azure-ad-privileged-roles-manage-monitor-privileged-access/