Ci sono livelli costanti di attacchi elevati e scansioni del port su server Linux costantemente, mentre un firewall configurato correttamente e aggiornamenti regolari del sistema di sicurezza aggiungono un ulteriore strato per mantenere il sistema sicuro, ma dovresti anche controllare frequentemente se qualcuno riesce ad entrare. Ciò aiuterà anche a garantire che il tuo server rimanga libero da qualsiasi programma che mira a disturbare la sua normale operatività.

Gli strumenti presentati in questo articolo sono creati per queste scansioni di sicurezza e sono in grado di identificare virus, malware, rootkit e comportamenti malevoli. Puoi utilizzare questi strumenti per eseguire scansioni regolari del sistema, ad esempio ogni notte, e inviare rapporti al tuo indirizzo e-mail.

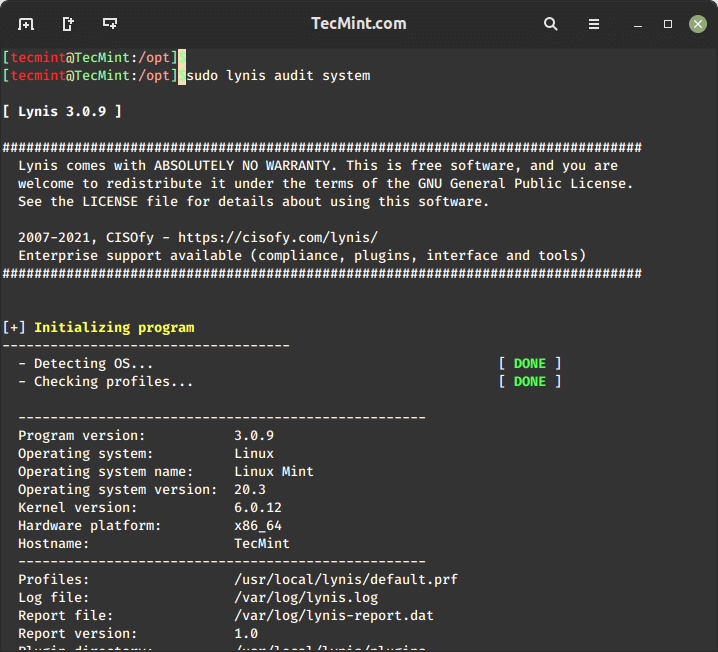

1. Lynis – Security Auditing and Rootkit Scanner

Lynis è uno strumento di auditing e scansione della sicurezza gratuito, open source, potente e popolare per sistemi operativi simili a Unix/Linux. Si tratta di uno strumento di scansione malware e rilevamento delle vulnerabilità che esegue scansioni del sistema per informazioni e problemi di sicurezza, integrità dei file, errori di configurazione; esegue auditing del firewall, controlla il software installato, i permessi dei file/directory e molto altro ancora.

È importante notare che non esegue automaticamente alcun rafforzamento del sistema, tuttavia offre semplicemente suggerimenti che ti consentono di rafforzare il tuo server.

Installeremo la versione più recente di Lynis (cioè 3.0.9) dalle fonti, utilizzando i seguenti comandi.

cd /opt/ sudo wget https://downloads.cisofy.com/lynis/lynis-3.0.9.tar.gz sudo tar xvzf lynis-3.0.9.tar.gz sudo mv lynis /usr/local/ sudo ln -s /usr/local/lynis/lynis /usr/local/bin/lynis

Ora puoi eseguire la scansione del tuo sistema con il comando seguente.

sudo lynis audit system

Per eseguire lynis automaticamente ogni notte, aggiungi la seguente voce cron, che si avvierà alle 3 di notte e invierà i report al tuo indirizzo email.

0 3 * * * /usr/local/bin/lynis --quick 2>&1 | mail -s "Lynis Reports of My Server" [email protected]

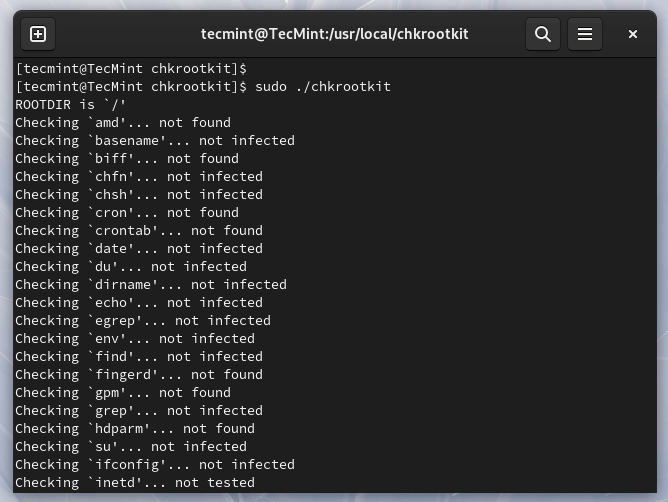

2. Chkrootkit – Uno Scanner di Rootkit Linux

Chkrootkit è un altro rilevatore di rootkit gratuito e open-source che controlla localmente la presenza di segni di un rootkit su sistemi simili a Unix. Aiuta a rilevare falle di sicurezza nascoste.

Il pacchetto chkrootkit è composto da uno script shell che controlla le modifiche ai binari di sistema per rootkit e da una serie di programmi che controllano varie problematiche di sicurezza.

Lo strumento chkrootkit può essere installato utilizzando il seguente comando su sistemi basati su Debian.

sudo apt install chkrootkit

Su sistemi basati su RHEL, è necessario installarlo dalle sorgenti utilizzando i seguenti comandi.

sudo yum update sudo yum install wget gcc-c++ glibc-static sudo wget -c ftp://ftp.chkrootkit.org/pub/seg/pac/chkrootkit.tar.gz sudo tar –xzf chkrootkit.tar.gz sudo mkdir /usr/local/chkrootkit sudo mv chkrootkit-0.58b/* /usr/local/chkrootkit cd /usr/local/chkrootkit sudo make sense

Per verificare il tuo server con Chkrootkit esegui il seguente comando.

sudo chkrootkit OR sudo /usr/local/chkrootkit/chkrootkit

Una volta eseguito, inizierà a controllare il tuo sistema per malware noti e Rootkit e, dopo che il processo è terminato, puoi visualizzare il riepilogo del rapporto.

Per eseguire Chkrootkit automaticamente ogni notte, aggiungi la seguente voce cron, che verrà eseguita alle 3 di notte e invierà rapporti al tuo indirizzo email.

0 3 * * * /usr/sbin/chkrootkit 2>&1 | mail -s "chkrootkit Reports of My Server" [email protected]

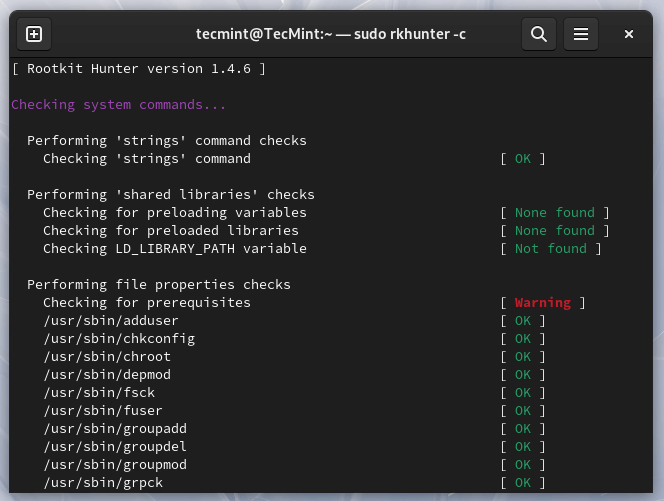

3. Rkhunter – Scanner di Rootkit per Linux

RootKit Hunter è uno strumento gratuito, open-source, potente, facile da usare e ben noto per la scansione di backdoor, rootkit e exploit locali su sistemi POSIX-compliant come Linux.

Come suggerisce il nome, è un cacciatore di rootkit, uno strumento di monitoraggio e analisi della sicurezza che esamina accuratamente un sistema per rilevare buchi nella sicurezza nascosti.

Lo strumento rkhunter può essere installato utilizzando il seguente comando su Ubuntu e su sistemi basati su RHEL.

sudo apt install rkhunter [On Debian systems] sudo yum install rkhunter [On RHEL systems]

Per verificare il tuo server con rkhunter esegui il seguente comando.

sudo rkhunter -c

Per eseguire rkhunter automaticamente ogni notte, aggiungi la seguente voce cron, che verrà eseguita alle 3 di notte e invierà rapporti al tuo indirizzo email.

0 3 * * * /usr/sbin/rkhunter -c 2>&1 | mail -s "rkhunter Reports of My Server" [email protected]

4. ClamAV – Toolkit software antivirus

ClamAV è un motore antivirus open-source, versatile, popolare e multipiattaforma per rilevare virus, malware, trojan e altri programmi malevoli su un computer.

È uno dei migliori programmi antivirus gratuiti per Linux e lo standard open-source per il software di analisi dei gateway mail che supporta quasi tutti i formati di file mail.

Supporta gli aggiornamenti della base dati dei virus su tutti i sistemi e la scansione in accesso su Linux solo. Inoltre, può scansionare all’interno di archivi e file compressi e supporta formati come Zip, Tar, 7Zip, e Rar tra gli altri e altre funzionalità.

Il ClamAV può essere installato utilizzando il seguente comando su sistemi basati su Debian.

sudo apt install clamav

Il ClamAV può essere installato utilizzando il seguente comando su sistemi basati su RHEL.

sudo yum -y update sudo -y install clamav

Una volta installato, è possibile aggiornare le firme e scansionare una directory con i seguenti comandi.

# freshclam sudo clamscan -r -i DIRECTORY

Dove DIRECTORY è la posizione da scansionare. Le opzioni -r, significano scansione ricorsiva e il -i significa mostrare solo i file infettati.

5. LMD – Linux Malware Detect

LMD (Linux Malware Detect) è uno scanner malware open-source, potente e completo per Linux specificamente progettato e indirizzato verso ambienti di hosting condiviso, ma può essere utilizzato per rilevare minacce su qualsiasi sistema Linux. Può essere integrato con il motore di scanner ClamAV per prestazioni migliori.

Offre un sistema di reporting completo per visualizzare i risultati delle scansioni attuali e passate, supporta la segnalazione via e-mail dopo ogni esecuzione della scansione e molte altre caratteristiche utili.

Per l’installazione e l’uso di LMD, leggi il nostro articolo Come installare LMD con ClamAV come motore antivirus in Linux.

Questo è tutto per ora! In questo articolo, abbiamo condiviso un elenco di 5 strumenti per scansionare un server Linux per malware e rootkit. Facci sapere cosa ne pensi nella sezione commenti.

Source:

https://www.tecmint.com/scan-linux-for-malware-and-rootkits/