الدليل النشط (AD) هو خدمة دليل توفر خدمات المصادقة والترخيص المركزية. تستضيف المؤسسات AD على مراقبي النطاق (DCs) الذين يقومون بتكرار المعلومات بينهم في تكوين متعدد الماستر. تضمن أدوار العمليات الرئيسية لمفتاح واحد المرونة والموثوقية في البيانات عبر جميع مصادر البيانات.

تساعد أدوار العمليات الرئيسية لمفتاح واحد في تشغيل تكرار AD بسلاسة وضمان تشغيل الخدمات الحرجة الأخرى على النحو المقصود. في هذا المقال، ستتعرف على ما هي أدوار العمليات الرئيسية لمفتاح واحد، وكيفية تأثيرها على AD، وكيف يمكنك التحكم فيها بأمان في غابة AD.

بحلول نهاية هذا المقال، ستفهم أفضل أدوار العمليات الرئيسية لمفتاح واحد وكيفية إدارتها لبيئة AD صحية.

ما هي أدوار العمليات الرئيسية لمفتاح واحد؟

أدوار العمليات الرئيسية لمفتاح واحد هي خدمات مستضافة بشكل مستقل على DC في غابة AD. لكل دور غرض محدد، مثل الحفاظ على التوقيت متزامنًا عبر الأجهزة، وإدارة معرفات الأمان (SIDs)، وما إلى ذلك.

تكون أدوار العمليات الرئيسية لمفتاح واحد محددة على مستوى الغابة أو المجال وفريدة لهذا النطاق، كما هو موضح أدناه. على سبيل المثال، ستحتوي غابة تحتوي على نطاقين على Mأ DC في كل مجال (مجموع اثنين) يستضيف الدور الرئيسي RID بينما يستضيف مراقب واحد DC الدور الرئيسي للمخطط.

| FSMO Role | Scope |

| Schema Master | Forest |

| Domain Naming Master | Forest |

| Primary Domain Controller Emulator | Domain |

| RID Master | Domain |

| Infrastructure Master | Domain |

A DC can hold multiple roles at one time.

مخطط رئيسي

A critical component of AD is the database. The database, like all other databases, has a schema that dictates its structure with various partitions or naming contexts. The AD schema is a database partition that contains metadata about AD objects. For example, it contains classes like person, group, or msPKI-Key-RecoveryAgent and attributes like phone number, badPwdCount, or dNS-HostName.

مخطط AD هو القسم “الأكثر حساسية” في قاعدة بيانات الدليل النشط.

يحتاج AD إلى خدمة لإدارة المخطط ولذلك دور أساسي لمدير المخطط. دور مدير المخطط له واجب التحكم في تغييرات مخطط AD. إذا كنت قد مددت مخطط AD لتثبيت منتجات مثل Exchange أو رفع مستوى وظيفي للغابة، فقد عملت مع دور مدير المخطط.

يجب أن تقوم بأية تغييرات على مخطط AD عبر دور مدير المخطط فقط تحت شروط صارمة على DC واحد. لا تريد أن تقوم بالتغييرات على DCs اثنين وتنتظر للتكرار لرؤية أي تغيير “يفوز” عبر التكرار.

مدير تسمية النطاق

قاعدة بيانات AD تحتوي على عدة أقسام عند مستوى الغابة والنطاق. AD تقوم بين الحين والآخر بتغييرات على هذه الأقسام وتحتاج إلى خدمة للقيام بذلك ولذلك دور مدير تسمية النطاق FSMO.

عندما تقوم بتغييرات على مساحة نطاق الغابة (إضافة أقسام إلى الغابة)، يقوم مدير تسمية النطاق بكتابة هذه التغييرات في Configuration\\Partitions تحدث هذه النشاط عندما يتم ترقية وحدة تحكم النطاق أو إزالة ترقيتها، على سبيل المثال.

محاكي متحكم النطاق الأساسي (PDCe)

يمكن القول، أن أهم دور FSMO في AD هو PDCe. دور PDCe مسؤول عن مهام مثل مزامنة تغييرات كلمة السر، حظر الحسابات (وفتحها)، مزامنة الوقت، والعديد من المهام الأخرى.

في بدايات Active Directory (Windows NT)، كان المراقب الرئيسي للمجال (PDC) هو السيرفر الوحيد القابل للكتابة في مجال AD. كانت كل السيرفرات الأخرى مراقبات نطاق النسخ الاحتياطي (BDCs) تستخدم فقط لطلبات المصادقة

ابتداءً من Windows 2000، أصبحت جميع السيرفرات الرئيسية قابلة للكتابة باستثناء مراقبات النطاق القابلة للقراءة فقط (RODCs)، التي تم تقديمها في Windows Server 2008. لأن AD كانت ما زالت بحاجة إلى وظيفة PDC لكنها لم تكن تمتلك فعليًا PDC بعد الآن، قامت Microsoft بتقديم دور محاكي PDC (PDCe).

إعادة توجيه التطبيقات القديمة

أحد أهم ميزات دور PDCe هو أن يكون متاحًا للتطبيقات القديمة لإعلامها بأن السيرفر الذي يتم استضافته عليه هو المكان الذي يمكن لـ AD كتابة التغييرات إليه. على سبيل المثال، إذا كنت محظوظًا بما فيه الكفاية للعمل مع خدمة Windows NT ولكن هذه الخدمة لا تعرف أين تكتب التغييرات إلى قاعدة بيانات AD، فستتصل بـ PDCe لطلب المساعدة.

مزامنة الوقت

من المهم أن تحافظ جميع الأجهزة المنضمة إلى مجال على وقت ثابت. مصادقة Kerberos (وضع المصادقة الافتراضي) يتطلب فجوة قصوى قدرها خمس دقائق بين العميل والسيرفر أو بين شركاء التكرار للسيرفر.

دور PDCe هو المصدر الزمني المركزي لجميع الحواسيب الأخرى في غابة AD.

- تزامن الوقت لجميع أجهزة العميل يتم من السيرفر الذي يسجلون الدخول إليه.

- جميع مراكز التحكم النطاقية تزامن الوقت من PDCe في نطاقها.

- في غابات AD متعددة النطاقات، تزامن مراكز التحكم النطاقية التي تستضيف دور PDCe وقتها من PDCe في النطاق الأصلي.

- ثم يستخدم دور PDCe في النطاق الأصلي مصدر وقت خارجي موثوق للمزامنة منه.

إدارة تغييرات كلمات المرور

عندما يتم إجراء تغيير في AD، لا يتم نسخ هذا التغيير فورًا إلى جميع مراكز التحكم النطاقية؛ بل يتبع جدول نسخ AD بدلاً من ذلك. ومع ذلك، يتم نسخ تغييرات كلمات المرور بطريقة مختلفة قليلاً. دائمًا ما تتم نسخ تغييرات كلمات المرور أولاً من مركز التحكم الأصلي إلى مركز التحكم الذي يحمل دور PDCe، ثم إلى المراكز الأخرى في التوبولوجيا.

إذا، على سبيل المثال، لم يكن لدى مركز التحكم حاليًا أحدث كلمة مرور وحاول المستخدم المصادقة باستخدام الكلمة القديمة، يتصل مركز التحكم المصادق أولاً بمركز التحكم الذي يحمل دور PDCe للتحقق من تحديث كلمة المرور قبل رفض المصادقة.

ستلاحظ مشاكل مع PDCe على الفور عندما تكتشف أن المستخدمين الذين قاموا بتغيير كلمة المرور يواجهون مشكلات في الاتصال بمراكز التحكم الأخرى التي لم تنسخ بعد الكلمة الجديدة.

معالجة قفل الحسابات

دور PDCe يعالج أيضًا قفل الحسابات. على عكس تغييرات كلمات المرور، لا تتبع قفل الحسابات فترات النسخ المتكررة العادية. يتم نسخ قفل الحسابات على الفور إلى مراكز البيانات الأخرى من خلال آلية تسمى نسخ كائن واحد. هذا إجراء أمني للتأكد من أن الحساب المقفل لا يمكنه تسجيل الدخول إلى مركز بيانات آخر لم يتم نسخه بعد.

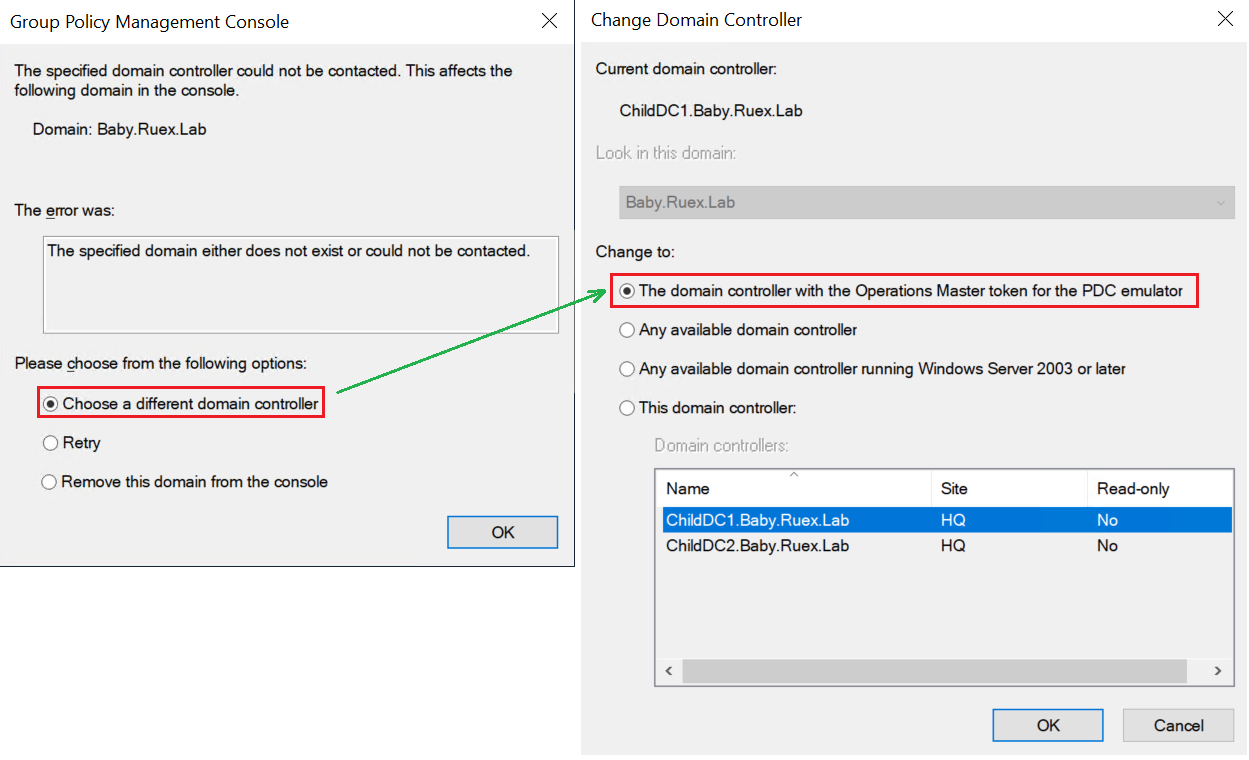

الهدف الافتراضي لوحدة التحكم في إدارة سياسة المجموعات (GPMC)

إدارة سياسة المجموعات تتم باستخدام أداة وحدة التحكم في إدارة سياسة المجموعات (GPMC). لإجراء تغييرات على AD، يحتاج GPMC للاتصال بمركز بيانات. بشكل افتراضي، سيقوم GPMC دائمًا بالاتصال بمركز البيانات الذي يحمل دور PDCe حتى لو كان موجودًا في موقع AD مختلف.إذا كان PDCe غير قابل للوصول، ستتلقى تحذيرًا يفيد بأن دور PDCe غير قابل للوصول وسيطلب منك GPMC اختيار مركز بيانات مختلف.

ذات صلة: ما هي سياسة المجموعات وكيف تعمل (بالتفصيل)

تقديم معلومات مساحة أسماء نظام الملفات الموزع (DFS)

لاستكمال وظيفة دور PDCe FSMO، يقوم دور PDCe بتقديم معلومات مساحة أسماء نظام الملفات الموزع (DFS). بشكل دوري، سيطلب خوادم جذر DFS معلومات محدثة عن مساحة أسماء DFS من PDCe الذي يحتوي على معلومات DFS الموثوقة.

على الرغم من عدم كونها عبء مفرطًا بشكل عام لدور PDCe FSMO، إلا أنك تقوم بتغيير سلوك البحث الافتراضي لمساحة NDFS في البيئات ذات عدد كبير من خوادم DFS.

سيد RID

يجب أن يكون لكل كائن في مجال AD معرف فريد للتمييز عن جميع الكائنات المماثلة الأخرى. من الأمور الحرجة أن يُخصص AD دائمًا معرفًا فريدًا لكل كائن جديد يُسمى معرف الأمان أو SID.

يتكون كل SID من عدة مكونات: S (لـ SID)، رقم الـ المراجعة، I -سلطة المعرفة-، معرف المجال، والمعرف النسبي. معرف المجال فريد لكل مجال في غابة. المعرف النسبي فريد لكل كائن في مجال. يبدو SID مثل ما يلي مع DomainId يمثل معرف المجال و RelativeId يمثل المعرف النسبي.

يضمن دور ماجستير معرف النسبي (RID) أن يكون SID المخصص لكل كائن AD فريدًا.

يتم حجز بعض RIDs لـ الحسابات الخاصة والمجموعات المعروفة جيدًا.

أول DC في المجال يصبح تلقائياً RID Master للحفاظ على صدور RID تحت السيطرة.

يتدخل DC الذي يحمل دور RID Master أساساً في ثلاثة أحداث مختلفة:

ترقية/تخفيض DC

في كل مرة يتم فيها ترقية DC جديد ، يُسند له RID Master كتلة من 500 RIDs. يتم تعيين هذه الـ RIDs (بترتيب تصاعدي) عند إنشاء حساب جديد يحتاج إلى SID على ذلك الـ DC.

على سبيل المثال ، إذا كانت آخر كتلة من RIDS المسندة كانت من 5501 إلى … 6000 ، سيتلقى الـ DC التالي الذي يحتاج إلى كتلة (إما DC تم ترقيته حديثًا أو DC استنفدت حتى الآن كتلته الحالية) …6001 إلى …6500 وهكذا.

عند إزالة DC من قاعدة بيانات AD ، يرى RID Master ذلك ويضمن عدم تعيين أي من RIDs التي كانت لـ DC هذا كإجراء وقائي لمنع تكرار SIDs.

إنهاء RID

عندما يصل DC إلى سعة 50٪ من RID ، سيتوجه إلى RID Master ويطلب كتلة جديدة من RIDs. يطلب DCs RIDs جديدة عند 50٪ في حالة عدم تواجد RID Master مما يمنحه وقتًا كافيًا للتأكد من أن تخصيص RIDs لم يستنفد.

استيلاء على دور RID Master

يمكن للمسؤولين نقل الأدوار من DC إلى آخر عن طريق استيلاء أو نقل دور FSMO. عندما يقوم المسؤول بنقل دور RID Master من DC إلى آخر ، يتم زيادة الرقم التسلسلي RID الذي يتوفر بواسطته بـ 10000.

ذات الصلة: كيفية نقل أدوار FSMO (واجهة المستخدم الرسومية و PowerShell)

تزيد زيادة الـ RID القادمة بمقدار 10000 آلية أمان وُضعت لتجنب تكرار الـ SIDs. إذا قام المسؤول بامتلاك دور رئيس RID، على سبيل المثال، وعاد رئيس RID القديم إلى الخدمة، قد يبدأ في إصدار SIDs مكررة جنبًا إلى جنب مع رئيس RID الجديد.

رئيس البنية التحتية

يتم تخصيص SID لكل كائن AD بواسطة دور RID Master FSMO. عند عرض المستخدمين والمجموعات ومعلومات AD الأخرى، نريد كبشر رؤية اسم وليس SID؛ هنا يأتي دور رئيس البنية التحتية.

بشكل افتراضي، يتم تكوين كل مركز تحكم ككتالوج عالمي (GC). يستضيف GC معلومات من جميع النطاقات في الغابة. كانت إحدى الطرق لتقليل حركة التكرار بين المواقع هي تكوين بعض مراكز التحكم لعدم كونها GCs.

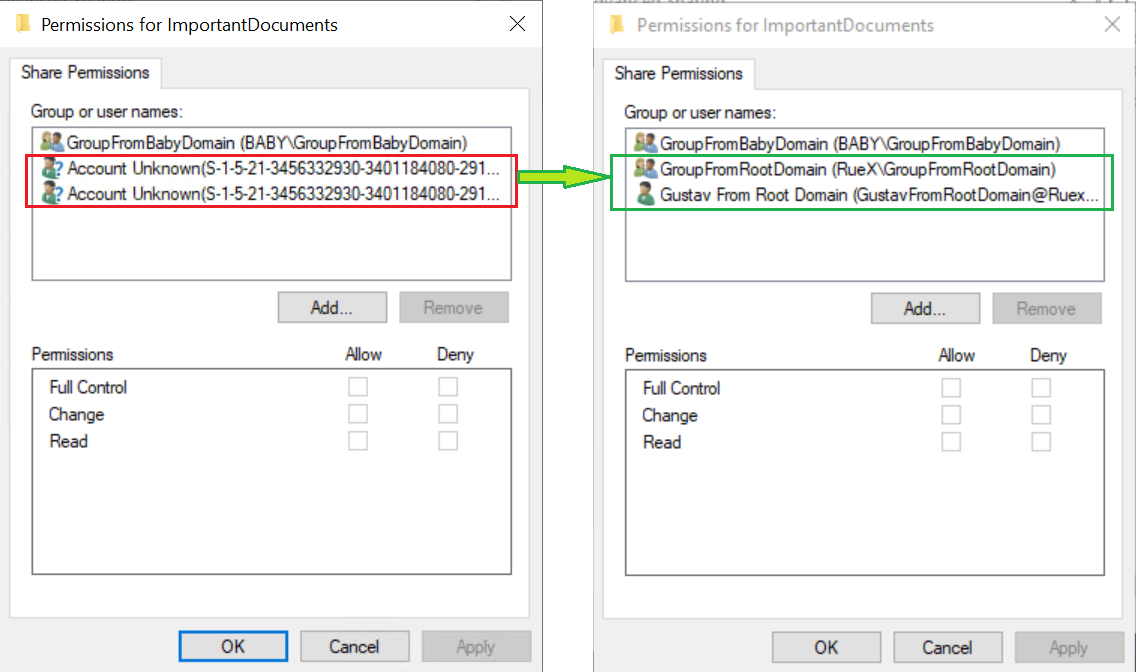

إذا كنت مصادقًا على DC الذي ليس GC، كان رئيس البنية التحتية مسؤولًا عن ترجمة SIDs من النطاقات الأخرى إلى أسماء صديقة للإنسان.

على سبيل المثال، من جهاز كمبيوتر منضم إلى النطاق، قم بفحص علامة التبويب الأمان أو المشاركة لمجلد في مستكشف Windows مع تكوين أذونات لحسابات في نطاق آخر. سترى أسماء المستخدمين والأجهزة والمجموعات؛ لا تراهن على SIDs. إذا كان كمبيوترك لا يستطيع العثور على دور رئيس البنية التحتية في النطاق، سترى فقط SIDs للحسابات في نطاقات أخرى.

إذا قمت بتمكين سلة التسليم الفعّالة لدليل الخدمة النشطة، يظهر أن جميع مراكز التحكم النطاقية تتصرف تقنيًا كما لو كانت تحمل دور رئيس البنية التحتية. سلة التسليم الفعّالة تجعل دور رئيس البنية التحتية في كلمات مايكروسوفت غير مهم.

متعلق: كيفية إنقاذ لحم الخنزير الخاص بك باستخدام سلة المهملات في الدليل النشط

الاستنتاج

تعتبر أدوار AD FSMO جزءًا حيويًا من ضمان استمرار عمل AD كما تم تصميمه. على الرغم من أن معظم الوقت لا داعي للقلق بشأن أدوار FSMO، فإنه من المهم لاستيعاب كيفية عملها عندما يحين الوقت!