Top 10 Melhores Ferramentas IAM – Gerenciamento de Identidade e Acesso (Prós e Contras). Neste post, apresentamos o IAM e depois explicamos sobre as principais ferramentas IAM que você pode implementar em seu negócio para manter os dados seguros contra atividades maliciosas.

A segurança desempenha um papel crucial para empresas com presença online. No geral, ela permanece na vanguarda de sua estratégia de administração de rede. Por quê? Porque elas sempre precisam ter informações sobre pessoas que acessam seus recursos digitais.

Portanto, é essencial aproveitar todas as soluções disponíveis para eles, desde software até hardware. Dessa forma, eles manterão seus dados e redes seguros. Entre essas maneiras, a ferramenta de Gerenciamento de Acesso à Identidade é algo que mantém os dados e a rede seguros e protegidos.

Vamos começar com as Top 10 Melhores Ferramentas IAM – Gerenciamento de Identidade e Acesso (Prós e Contras).

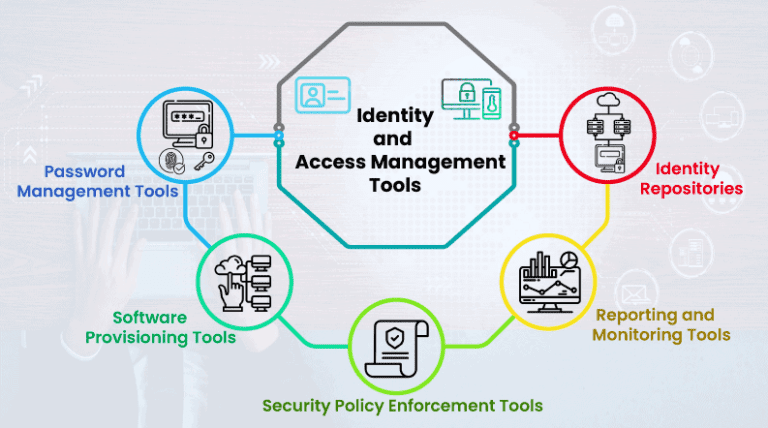

O que são Ferramentas IAM?

Primeiramente, a ferramenta de Gerenciamento de Identidade e Acesso, ou IAM, é um software que permite acessar dados e aplicativos de forma segura e sem esforço. Além disso, garante que apenas funcionários autorizados acessem as informações sensíveis da sua empresa. Suponha que a equipe de contabilidade precise de acesso a certas informações que o departamento de marketing não precisa. Basicamente, as ferramentas IAM fornecem acesso baseado em papéis que mantém os recursos da sua empresa seguros.

As ferramentas IAM geralmente desempenham duas funções.

- Elas confirmam que o usuário, dispositivo e aplicativo são quem dizem ser. Isso é feito através da verificação cruzada das credenciais fornecidas com o que o sistema tem em arquivos.

- Após a confirmação das credenciais, o software fornece apenas o acesso necessário.

Benefícios das Soluções IAM

Se você usar Soluções IAM, pode esperar as seguintes vantagens:

- Menor risco de violações de dados.

- Fornece controle de acesso que se estende a aplicativos individuais, APIs e serviços.

Oferece uma melhor experiência ao usuário com recursos como SSO e interfaces personalizadas.

- Oferece uma melhor experiência do usuário com recursos como SSO e interfaces personalizadas.

- Fornece integração perfeita entre organizações, mesmo quando o sistema não está em vigor.

- A garantia de segurança de uma organização cria confiança de marca, tornando seu negócio compatível, confiável e confiável.

- Forneça baseado em nuvem acesso e controle sobre usuários e aplicativos localizados em qualquer lugar do mundo.

- Controle aprimorado controle sobre acessos e privilégios de conta de usuário.

Top 10 Ferramentas de Gerenciamento de Identidade e Acesso (IAM)

1. Twingate

No topo da lista dos Top 10 Melhores Ferramentas de IAM – Gerenciamento de Acesso à Identidade está o Twingate. Com a ajuda do Twingate, empresas em rápido crescimento implementam sem esforço uma solução de acesso seguro de Zero Trust sem comprometer segurança, usabilidade ou desempenho. Além disso, acredita que a frase “Trabalhe de Qualquer Lugar” deve funcionar. Além disso, a plataforma de acesso seguro substitui as VPNs legadas por Soluções de Rede de Identidade Moderna. Também, compreende segurança de nível empresarial com experiência de usuário de nível consumidor. Você pode configurá-lo em apenas 15 minutos e integrá-lo com todos os provedores de nuvem central e provedores de identidade.

Prós do Twingate

- Implementa continuamente uma rede contemporânea de zero trust, que é mais segura e sustentável do que as VPNs.

- Experiência administrativa simplificada e otimizada.

- Segregação automática do tráfego empresarial/pessoal.

- Fornece controle de nível de recurso, restringindo hackers de acessar toda a sua rede quando um usuário é comprometido.

Gerencia centralmente o acesso do usuário a aplicativos internos, independentemente de estarem no local ou na nuvem .Experiência do usuário simples e ágil.

- Experiência do usuário simples e rápida.

Contras do Twingate

- Não é adequado para organizações com requisitos de segurança rigorosos.

- Oferece apenas integração premium e serviço de consultoria.

- Não há controle de acesso no nível do porto.

- Não fornece cliente GUI Linux no momento.

2. Ping Identity

Ping Identity é outro líder no domínio de IAM. Certamente, é uma escolha ideal para uma organização que deseja melhorar a segurança de seus ativos baseados em nuvem sem comprometer a interface do usuário dos clientes. Também controla o acesso a sistemas locais e híbridos. Usando o Ping Identity, é possível autenticar qualquer dispositivo, seja ele móvel, tablet, laptop ou desktop. É a melhor ferramenta de IAM para integrar com outras soluções de IAM, incluindo Active Directory, Azure AD, Oracle, CA Technologies e IBM.

Prós do Ping Identity

- Suporta SSO, MFA e aplicação de autenticação.

- Aplicável para ambientes locais, em nuvem ou híbridos.

- Opção de escrever código manualmente se a notificação falhar

- Notificação Instantânea.

- Opção de login em vários dispositivos.

- Aplicação multiplataforma

Contras do Ping Identity

- Concentra-se apenas em empresas de nível empresarial. Não é apropriado para redes menores.

Notificações requerem internet. Pode ser um problema possível quando há congestionamento na rede. Não suporta todos os fluxos de trabalho e ganchos.

- Notificações requerem internet. Pode ser um possível problema quando há congestionamento na rede.

- Não suporta todos os fluxos de trabalho e ganchos.

- Mais funcionalidades devem estar disponíveis no local como PingID.

3. InfraSOS

Vantagens do InfraSOS

InfraSOS é uma solução unificada de AD, Teams, Exchange, Microsoft 365, e Azure AD reporting para simplificar as tarefas de gerenciamento de usuários em Active Directory e Office 365. Consequentemente, você adquire 200 relatórios internos reports que incluem relatórios sobre usuários inativos, licenças do Microsoft 365 e horários do último logon dos usuários. Também permite que você crie um fluxo de trabalho personalizado para ticket e conformidade, automatize tarefas do AD e delegue tarefas aos técnicos.

- Obras e se integra a outros produtos da Microsoft e em ambientes AD locais.

- Altamente escalável e capaz de gerenciar milhares de contas de usuários.

- Ótimas recursos de relatórios.

- Simplifica os processos de contratação e rescisão.

- Ajuda a gerar logs de relatórios para auxiliar no limpeza do AD.

- Não é necessária infraestrutura local, tudo é executado por meio de nossa plataforma SaaS.

Contras do InfraSOS

- Atualmente, fornece apenas relatórios por meio do nosso portal SaaS.

- Disponível apenas em inglês

Melhore a segurança do seu Active Directory & Azure AD

Experimente-nos gratuitamente, acesso a todos os recursos. – Mais de 200 modelos de relatórios do AD disponíveis. Personalize facilmente seus próprios relatórios do AD.

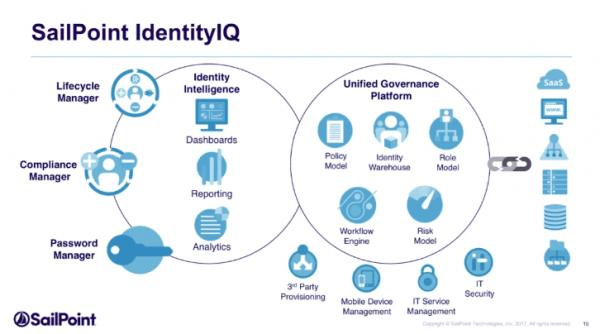

4. SailPoint Identity IQ

SailPoint Identity IQ é o precursor das soluções IAM. As empresas confiam nesse software por causa de suas robustas capacidades de governança de identidade e provisionamento. Da mesma forma, você pode usar essa solução como uma solução autônoma, no local ou como serviço de identidade. Além disso, com a ajuda do IdentityIQ, você pode ter uma longa lista de aplicativos para gerenciar o acesso a eles. Também controla repositórios de dados.

Prós do SailPoint Identity IQ

- Fornece uma boa visão de governança de identidade para sua organização.

- Integra-se com inúmeras plataformas empresariais.

- Painéis altamente personalizáveis e fáceis de navegar.

- Fácil de conectar ao nosso aplicativo interno para extrair as atribuições de usuário para certificações de gerentes.

- O processo de admissão e demissão é tão fácil.

- Protege e gerencia o acesso a aplicativos e recursos críticos em todo o grupo.

Contras do SailPoint Identity IQ

- Requer uma quantidade considerável de personalização para funcionar.

- Não escala bem para ambientes grandes ou quando os dados não estão 100% limpos.

- Em um modelo híbrido onde a automação de aplicativos não está totalmente implementada, isso pode levar a inconsistências no processo, o que resulta em contas duplicadas.

- As capacidades de auditoria e log são limitadas.

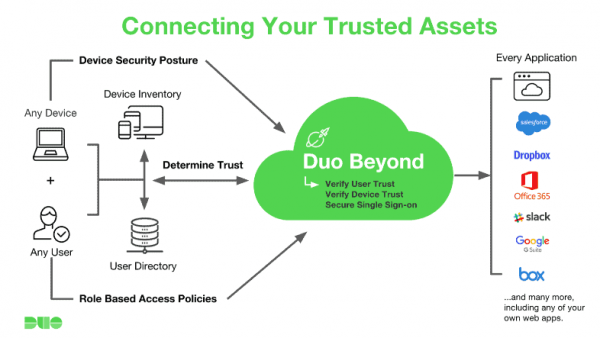

5. Cisco Duo Security

Adquiriu Duo Security em 2018, a Cisco oferece uma presença robusta tanto em IAM quanto em Zero Trust. Seu Segurança de Microsegmentação Tetration, Tecido de Acesso SD e Soluções de Controle de Acesso à Rede de Serviços de Identidade tornam a Cisco a única solução a fornecer IAM, microsegmentação, zero trust e controle de acesso à rede.

Vantagens da Cisco Duo Security

- É rápida, com quase nenhum atraso entre a solicitação de MFA e a recepção da notificação em um iPhone.

- Seus produtos contêm CLI, que é fácil de usar e entender.

- Além da camada adicional de MFA, um código simples de 4 dígitos pode ser adicionado à solicitação de autenticação.

- Protege dados sensíveis.

- Os usuários podem usar uma variedade de métodos de autenticação.

Desvantagens da Cisco Duo Security

- Às vezes, a notificação por push demora muito.

- Muitas vezes trava em baixa largura de banda.

- Como sua GUI é escrita em Java, o software ADSM configurando ASA pode se comportar de forma inadequada.

- Dados padrão enviados pelo aplicativo podem ser invasivos.

6. JumpCloud

JumpCloud oferece a você login único acesso, tornando o processo de acessar recursos fácil e seguro. É apropriado para aplicações locais e na nuvem, macOS, redes e infraestrutura Linux, e Windows. Ele também fornece relatórios e insights para registrar a atividade do usuário. Dessa forma, a equipe de segurança pode ver tentativas de acesso que possam indicar uma identidade comprometida. Além disso, oferece gerenciamento remoto para permitir que a equipe de segurança resolva problemas com a ajuda da identidade do usuário.

Prós do JumpCloud

- O escopo inclui todos os Sistemas Operacionais para MDM.

- Uma plataforma centralizada para fácil gerenciamento.

- Navegação fácil na interface do usuário na plataforma.

- Executar scripts em Servidores Windows.

- Bom suporte técnico, atualizações constantes e excelente gerenciamento de usuários.

Contras do JumpCloud

- A geração de relatórios no JumpCloud requer API.

- A correção de aplicativos, pois só podem corrigir o SO

- As configurações pré-configuradas de SSO nem sempre são corretas.

- Não oferece suporte à alteração de nome de domínio.

- Nem sempre é fácil autenticar, o autenticador precisa ser baixado como um aplicativo separado.

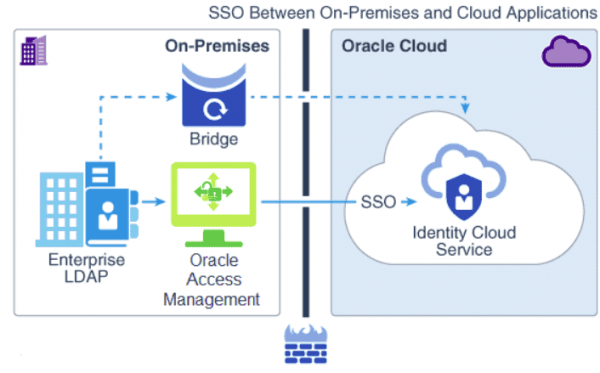

7. Oracle Identity Cloud Service

O Identity Cloud Service da Oracle é uma solução de IAM que oferece serviço de nuvem ilimitado, atendendo às necessidades de empresas que variam de armazenamento de dados e serviços de rede a espaço para teste de aplicativos, etc. Com a ajuda do IDCS, você pode obter melhor controle centralizado do acesso dos usuários a seus ativos digitais locais, PaaS e SaaS.

Vantagens do Oracle Identity Cloud Service

- Lida com grande volume de tráfego sem esforço.

- Facilidade de implementação e manutenção.

- Possui provisionamento e reconciliação de usuários suaves.

- Sincronização baseada em LDAP com o Microsoft Active Directory com o mínimo de atraso entre os diretórios.

- A capacidade de automatizar o gerenciamento de acesso, é uma solução muito completa e de fácil uso.

Contras do Oracle Identity Cloud Service

- A personalização é difícil e direta para implementar novos aprimoramentos.

- Precisa de personalização para acessar vários recursos.

- Entender o fluxo de eventos é difícil.

- É bastante caro comprar a licença para pequenas empresas.

8. Okta

Okta é gerenciamento de acesso, autenticação e single sign on. Possui uma abordagem baseada em SaaS simples e fácil de gerenciar, o que ajuda você a implementar IAM e zero trust sem muita complexidade. Além disso, fornece rastreamento de comportamento e produtos com inúmeras opções de autenticação, como multi-fator, biométrica e single sign on. É um dos caminhos mais fáceis para zero trust e gerenciamento avançado de identidades.

Vantagens do Okta

- Gerenciamento personalizado de funções de usuário e mapeamento para autenticação.

- Suporta múltiplos tipos de autenticação.

- Ajuda as organizações a cumprir padrões de conformidade.

- Pode se conectar a aplicativos e sistemas de terceiros que aumentam a segurança e a experiência do usuário.

- Permite o salvamento seguro de senhas e centralização das ferramentas de trabalho.

Desvantagens do Okta

- A autenticação de aplicativos no local requer hardware caro.

- Às vezes, o preenchimento automático na web não funciona.

- O esforço de integração única é alto para a configuração inicial.

- O Okta desliga rapidamente, fazendo com que tenhamos que fazer login várias vezes ao dia.

Leia Também Use os Relatórios Diretos do Active Directory

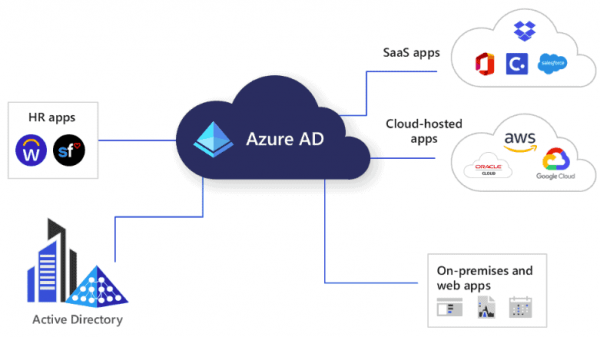

9. Gerenciamento de Identidades do Microsoft Azure

Com a ajuda do Gerenciamento de Identidades do Microsoft Azure, você pode proteger seus dados e aplicativos em ambientes de nuvem e híbridos. Eles têm vários produtos de gerenciamento de identidades para encontrar exatamente o que sua empresa precisa. Você também pode classificar e rotular dados para facilitar a atribuição de permissões com base nos papéis dos usuários. Já que rastreia atividades em dados e aplicativos compartilhados, você sabe quem está acessando cada arquivo.

Vantagens do Gerenciamento de Identidades do Microsoft Azure

- Ele simplesmente protege dados e aplicativos e até fornece acesso limitado.

- Fornece acesso remoto para gerenciamento de identidade.

- Usa o mesmo formato e estrutura de permissão semelhante a outros produtos da Microsoft

- Pode gerenciar milhares de contas de usuário.

- Integra-se a outros produtos da Microsoft e ambientes no localde AD.

- Permite gerenciamento central de usuários

Desvantagens do Gerenciamento de Identidades do Microsoft Azure

- É necessária manutenção e gerenciamento experientes que excluem PMEs.

- Complexidade, especialmente para usuários não familiarizados com o “modo Microsoft” de fazer as coisas

- A integração com o Mac OS não é tão suave quanto com clientes Windows.

10. CyberArk

Último na lista dos 10 Melhores Ferramentas de Gerenciamento de Identidade e Acesso (IAM) – CyberArk. Alcançado por Idatptive em 2020, CyberArk fornece SSO, MFA e Gerenciamento de Ciclo de Vida de Identidade em sua força de trabalho, pontos de extremidade, terceiros, usuários consumidores e dispositivos móveis. Suas análises comportamentais estabelecem uma linha de base valiosa que aciona alertas e alterações de acesso sempre que detecta comportamento anormal. Suas capacidades, facilidade de implantação, valor e suporte tornam essas soluções IAM sólidas.

Vantagens do CyberArk

- Facilita a criação e aplicação de políticas de credenciais personalizadas

- Integra-se com centros de dados locais e baseados em nuvem

- Fornece SSO e MFA Adaptável.

- É fácil identificar sistemas e monitorar seu status a partir da interface.

- Fornece Autenticação Biométrica.

- Boas características de relatórios e solução de problemas

Desvantagens do CyberArk

- Embora seja uma excelente escolha para empresas, e não tenha um preço considerável.

- Suas ferramentas de análise comportamental são um pouco complexas para clientes não empresariais.

- Não oferece suporte a cofres HA

- Possui muitos requisitos de hardware/software para a configuração inicial, o que pode tornar o cronograma de implantação um pouco longo.

Obrigado por ler 10 Melhores Ferramentas de IAM – Gerenciamento de Identidade e Acesso. Vamos resumir agora.

Top 10 Melhores Ferramentas de IAM – Conclusão do Gerenciamento de Identidade e Acesso

As capacidades de gerenciamento de identificação e acesso são essenciais na crescente frequência e gravidade de ambos ataques cibernéticos contra empresas. Fortemente acoplado com o software de gerenciamento de API, tornou-se uma parte crítica de qualquer modelo de negócios.

O bom gerenciamento de dados é a chave para o sucesso em qualquer indústria, e você não pode ter um bom gerenciamento de dados sem o software IAM. Uma solução de Gerenciamento de Identidade e Acesso (IAM) é um conjunto de recursos que permite aos administradores do sistema proteger dados sensíveis.

Source:

https://infrasos.com/top-10-best-iam-tools-identity-access-management/