Como Criar e Vincular um GPO no Active Directory (Passo a Passo). No dinâmico reino da gestão do Active Directory, dominar a arte dos Objetos de Diretiva de Grupo (GPOs) é uma habilidade fundamental para qualquer administrador. Este guia passo a passo revela o processo contínuo de criação e vinculação de GPOs, fornecendo um roteiro abrangente para navegar pelas complexidades do Active Directory. Este artigo garante que não apenas compreendemos os fundamentos, mas também ganhamos confiança para utilizar os GPOs de forma eficaz em nossa jornada de administração de rede.

Como Criar e Vincular um GPO no Active Directory (Passo a Passo)

Visão Geral dos Objetos de Diretiva de Grupo

Objetos de Diretiva de Grupo (GPOs) são a espinha dorsal da gestão centralizada em ambientes do Windows Active Directory. Essencialmente, GPOs são um conjunto de regras, configurações e definições que os administradores definem para governar o comportamento de usuários e computadores dentro de uma rede. Ao implementar GPOs, os administradores aplicam políticas de segurança, regulam configurações do sistema, implantam software e simplificam vários aspectos da gestão de rede.

Esta ferramenta poderosa não só melhora a eficiência organizacional, mas também garante um ambiente de computação consistente e seguro, permitindo aos administradores exercer controle e impor políticas em uma infinidade de dispositivos e usuários.

Trabalhando com Objetos de Diretiva de Grupo

As GPOs são trabalhados de duas maneiras diferentes: ou em uma máquina local usando o Editor de Política de Grupo Localou em nosso sistema empresarial usando o Console de Gerenciamento de Política de Grupo (GPMC). Para manter e criar um ambiente resiliente, concentramo-nos no cenário empresarial neste artigo, uma vez que as políticas locais são processadas primeiro (antes das políticas de domínio).

Instalando a Ferramenta RSAT de Política de Grupo

Um dos componentes da clássica Ferramenta de Administração de Servidor Remoto (RSAT) é o Console de Gerenciamento de Política de Grupo. Podemos instalar esta solução baseada em MMC (Console de Gerenciamento da Microsoft) no Windows usando o aplicativo Configurações atuais do Windows.

Mantemos as configurações de Política de Grupo na pasta compartilhada ‘SYSVOL‘ em um controlador de domínio (DC), e, se necessário, replicamos essas configurações para todos os outros DCs no domínio e na floresta. Esse processo descreve a redundância integrada da infraestrutura de Política de Grupo.

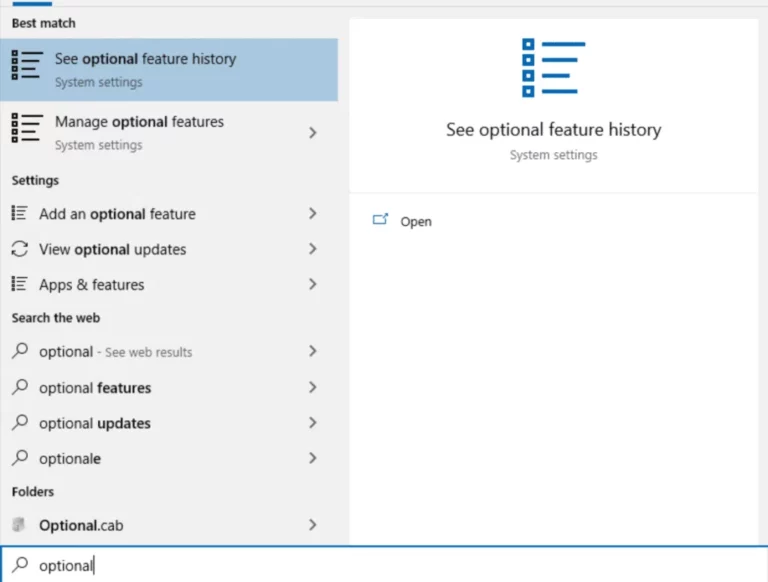

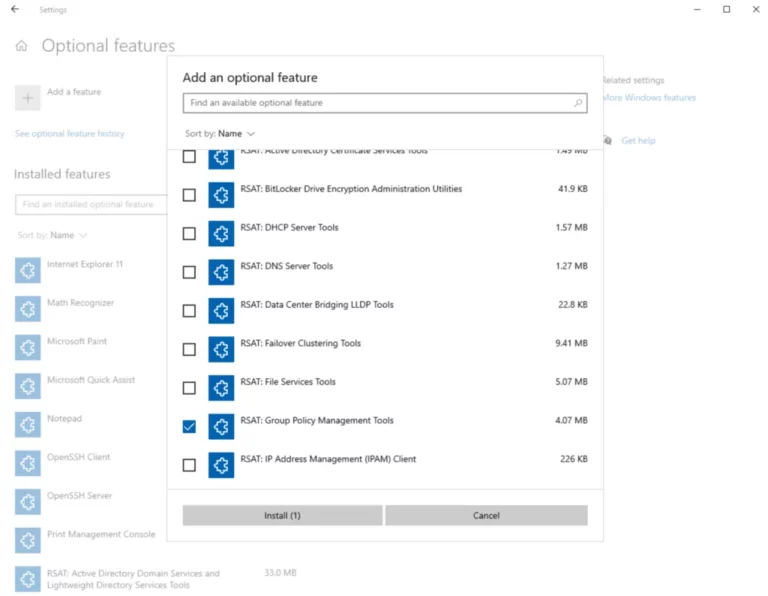

Para prosseguir, mostraremos como instalar a ferramenta “Console de Gerenciamento de Política de Grupo“:

- Primeiro, clique no botão Iniciar e pesquise usando a palavra-chave ” opcional“.

- Clique em ” Gerenciar recursos opcionais” e no botão ” + Adicionar um recurso” na parte superior.

- Role para baixo, marque a caixa de seleção ” RSAT: Ferramentas de Gerenciamento de Política de Grupo” e clique em Instalar.

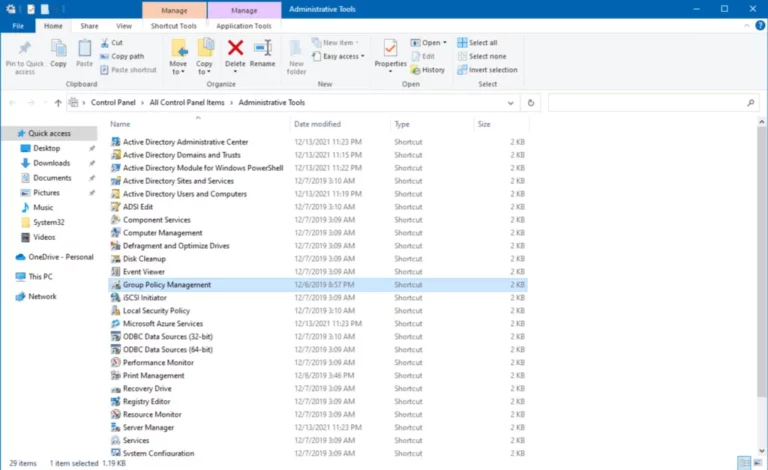

A partir deste ponto, o Console de Gerenciamento de Política de Grupo está acessível. Para abrir o Console de Gerenciamento de Política de Grupo (GPMC), siga estas etapas:

- Usando a caixa de diálogo Executar:

-

- Pressione o Windows + R para abrir a caixa de diálogo Executar.

- Digite gpmc.msc e pressione Enter.

2. Através do Menu Iniciar:

-

- Clique no botão Iniciar.

- Digite “Console de Gerenciamento de Diretiva de Grupo” na barra de pesquisa.

- Clique no resultado relevante que aparece.

3. Através do Gerenciador de Servidores (Windows Server):

-

- Se usarmos um Windows Server, abrimos o Gerenciador do Servidor.

- Dentro da janela do Gerenciador do Servidor, clique em “Ferramentas” no canto superior direito.

- Selecione “Gerenciamento de Diretiva de Grupo” na lista.

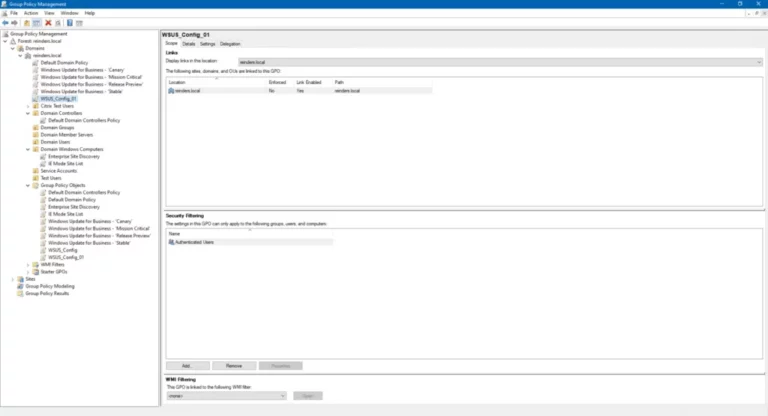

Agora, vemos o console de Gerenciamento de Diretiva de Grupo. Aqui, apresentamos como configuramos a Diretiva de Grupo e como direcionamos entidades lógicas específicas em nossa organização.

Com o Console de Gerenciamento de Diretiva de Grupo, realizamos várias funções seguintes. Por exemplo, alteramos Objetos de Diretiva de Grupo (GPOs) pré-existentes, geramos novos GPOs, ajustamos as configurações de filtragem de GPOs específicos em nível de grupo e utilizamos a Filtragem WMI para localizar computadores específicos. Na próxima seção, começamos criando um novo GPO.

Criando um Novo Objeto de Diretiva de Grupo

Agora, vamos tentar criar um novo Objeto de Diretiva de Grupo:

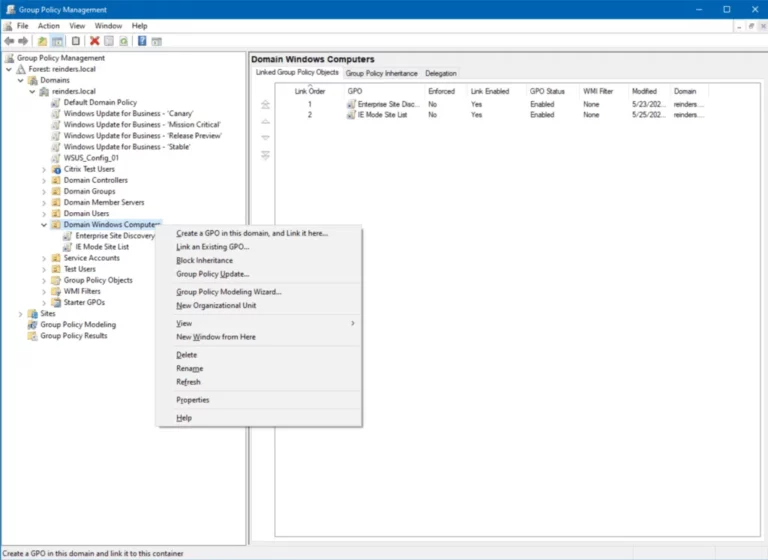

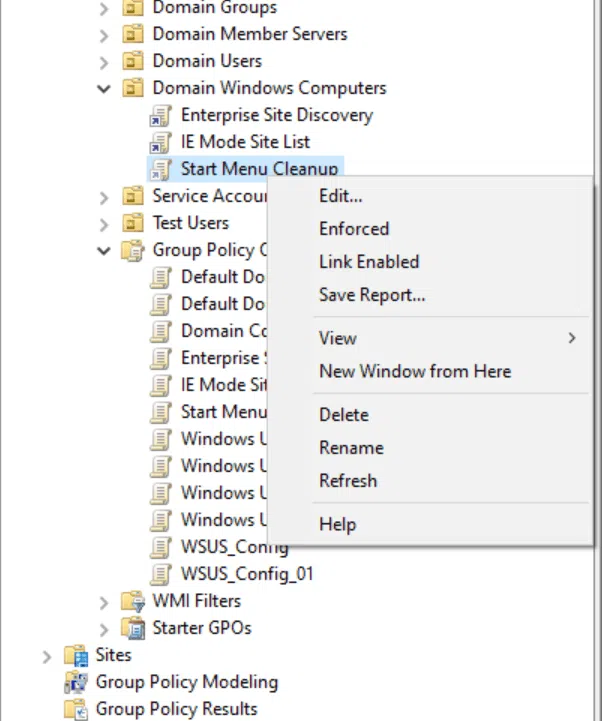

- Clique com o botão direito em ‘Computadores Windows do Domínio ‘e selecione ‘Criar um GPO no domínio e vinculá-lo aqui… ‘

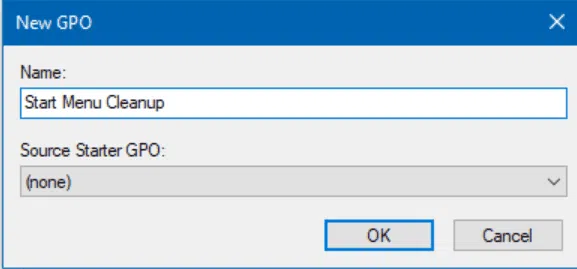

2. Vamos nomeá-lo ‘Limpeza do Menu Iniciar ‘e clique OK.

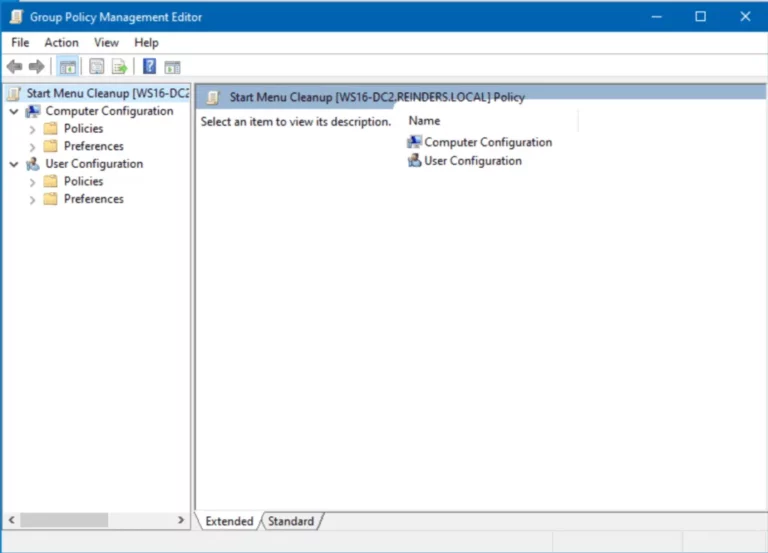

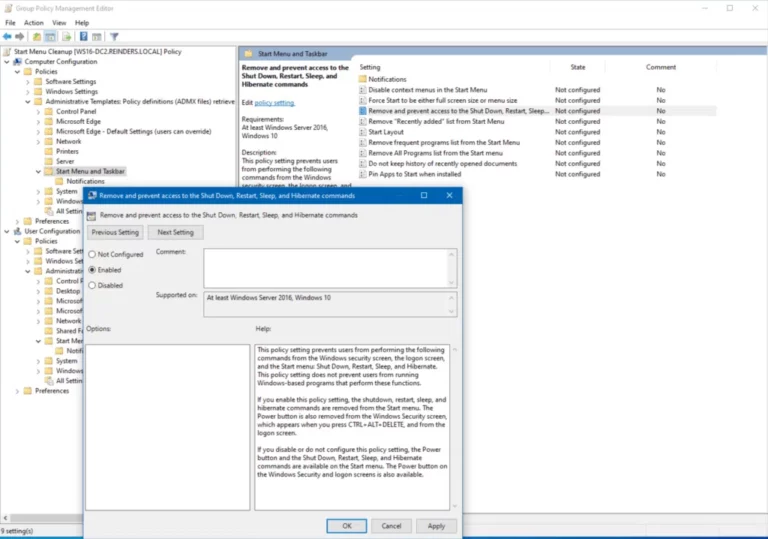

3. Edite o GPO: Clique com o botão direito no GPO vinculado e selecione Editar.

4. Navegue até a Configuração da Política:

-

- No Editor de Gerenciamento de Diretiva de Grupo, navegue por estes menus:

- Configuração do Computador -> Políticas -> Configurações do Windows -> Configuração de Segurança -> Diretivas Locais -> Atribuição de Direitos do Usuário.

5. Modificar a Configuração da Política:

-

- Procure a política desejada, como no exemplo abaixo:

- Clique duas vezes na política, selecione “Definir estas configurações de política,” e escolha “Ativado.”

6. Salvar e Fechar:

-

- Clique em “OK” para aplicar as alterações.

- Feche o Editor de Gerenciamento de Diretiva de Grupo.

Forçar a Atualização ou Aguardar a Aplicação da Política de Grupo

Por favor, note que essa configuração está ativa no ambiente; após a próxima atualização, todos os objetos de computador dentro desse OU a verão. A Política de Grupo é processada por PCs e servidores de domínio por padrão a cada 90 minutos com um deslocamento aleatório de 30 minutos. No entanto, o comando gpresult é uma ferramenta valiosa para teste e solução de problemas.

Usando nosso terminal ou shell preferido, usamos o comando gpupdate para compelir o computador a atualizar a Política de Grupo no sistema. Este comando lida com todas as modificações da Política de Grupo para o computador e o usuário conectado. Sem solicitar permissão, as alterações que podemos aplicar usando o switch ‘/force‘.

gpupdate /forcePara verificar, observamos que agora nosso sistema oculta os objetos clicando com o botão direito do mouse no Botão Iniciar e selecionando o Desligar ou Sair menu.

Impedimos os usuários de reiniciar ou desligar suas máquinas com essa modificação relativamente simples. Esse tipo de configuração possui muitas variáveis e aplicações.

Vinculando um Objeto de Diretiva de Grupo

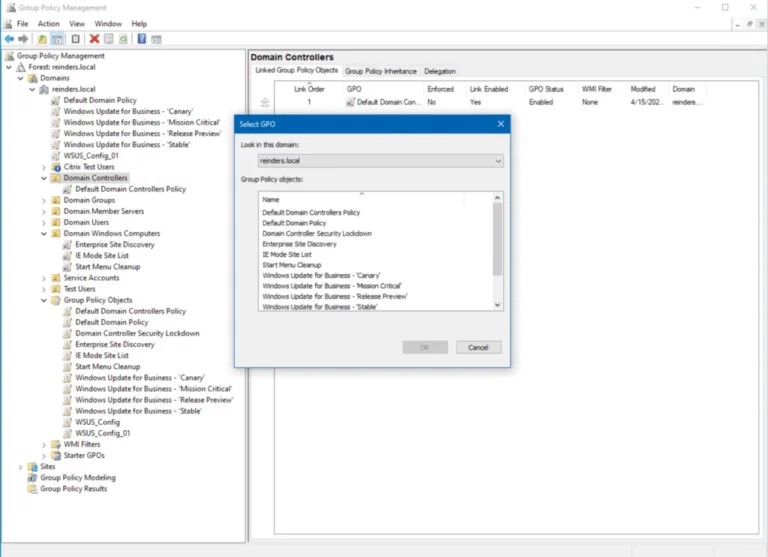

- Vincule a GPO a uma Unidade Organizacional (OU) ou Domínio:

-

- Navegue até a OU ou domínio de destino onde queremos vincular a GPO.

- Clique com o botão direito na OU ou domínio, selecione ” Vincular uma GPO Existente ” e escolha ” Bloqueio de Segurança do Controlador de Domínio. ”

2. Confirme o Vínculo:

-

- A dialog box appears. Confirm our selection by clicking “Yes.”

3. Verificar o Link:

-

- No GPMC, sob a OU ou domínio de destino, confirme que a GPO “Domain Controller Security Lockdown” agora está listada como vinculada.

4. Forçar a Atualização ou Aguardar a Aplicação da Política de Grupo:

-

- Force a atualização da política de grupo nos controladores de domínio usando gpupdate /force no prompt de comando ou aguarde a aplicação da política durante a próxima atualização.

Agora que as GPOs e os controladores de domínio estão conectados. Nossos DCs lidam com as configurações nessa GPO na próxima vez que verificarem as modificações nas Políticas de Grupo. Após criar e elaborar uma coleção de configurações uma vez, vincule ou implante rapidamente a um contêiner dentro do nosso ambiente.

Modificar um Objeto de Diretiva de Grupo Existente

Antecipamos encontrar centenas ou milhares de GPOs em um único domínio em empresas maiores. Lidar com OUs filhas, GPOs locais e políticas locais na mistura, bem como a complexidade de herdar GPOs específicas e utilizar WMI para segmentar sistemas operacionais específicos é intimidante. Além disso, existem penalidades de desempenho gerais quando os PCs inicializam e os usuários fazem login devido à grande quantidade de GPOs em nosso domínio.

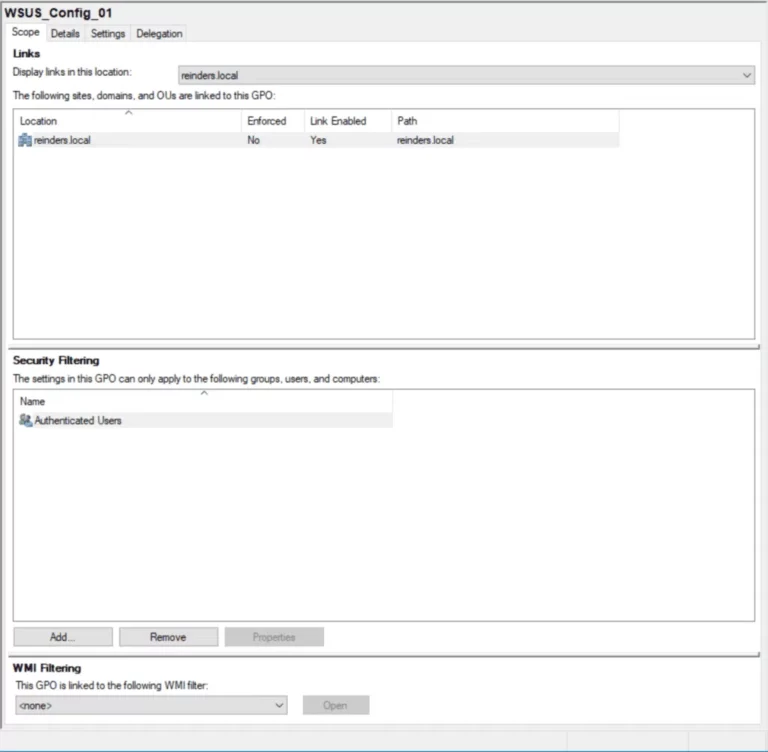

Escopo do Objeto de Diretiva de Grupo

A raiz do domínio é onde localizamos a maioria de nossas GPOs. Devido a este procedimento, cada máquina e objeto de servidor dentro do domínio visualiza e usa esta GPO por padrão. Mais uma vez, existem técnicas para excluir pessoas específicas, máquinas, unidades organizacionais e grupos de segurança.

Este processo nos permite exibir o grupo Usuários Autenticados na seção de Filtragem de Segurança. Esta filtragem efetivamente diz, “Todos“: esta GPO é visível para qualquer conta autenticada com o domínio.

Editar o Objeto de Diretiva de Grupo

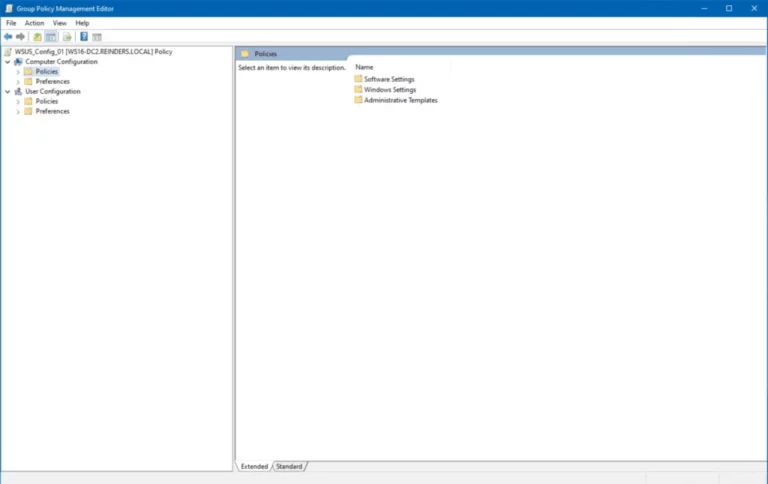

Agora, vamos tentar editar uma GPO atual:

- Clique com o botão direito no GPO direcionado e selecione ‘Editar’ para iniciar o processo de modificação.

- Navegue pelo layout lógico, que inclui as árvores de Configuração do Computador e Configuração do Usuário.

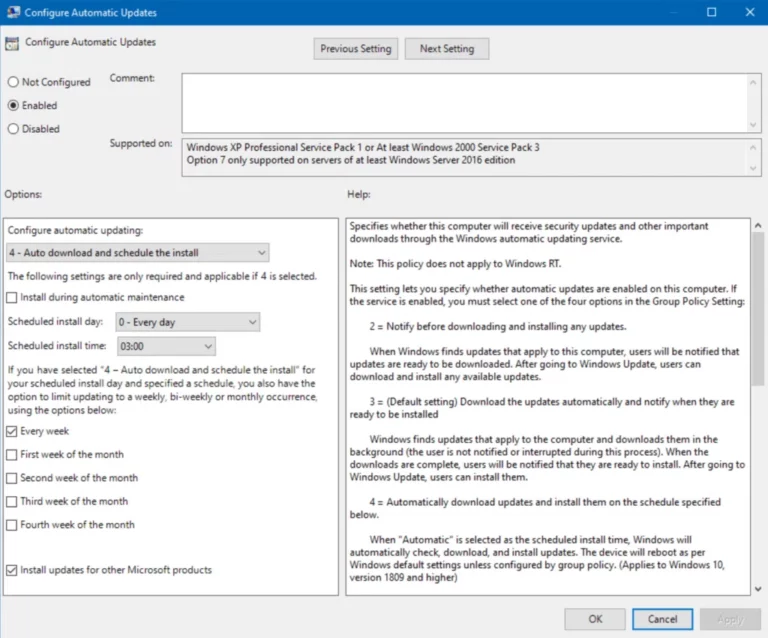

- Para localizar e ajustar as configurações do WSUS dentro de Configuração do Computador, expanda -> Políticas -> Modelos Administrativos -> Componentes do Windows -> Atualização do Windows.

- Identifique a configuração específica que queremos modificar, como ‘ Configurar Atualizações Automáticas’.

- Explore as propriedades da configuração escolhida para acessar e analisar as opções de configuração.

- Faça os ajustes necessários para alinhar a GPO com as modificações de política desejadas.

Esse processo é uma configuração mais envolvida. Essas são as configurações para como atualizamos as atualizações do Windows no meu domínio. Mas o ponto aqui é que gerenciamos todos os nossos computadores (ou um subconjunto) centralmente.

Este processo ilustra como os Objetos de Política de Grupo (GPOs) impõem restrições nas configurações do computador. Suponhamos que examinemos as opções Avançadas sob Atualização do Windows nesta estação de trabalho. Nesse caso, observamos que a configuração inicial, ‘Receber atualizações para outros produtos da Microsoft quando atualizamos o Windows,’ agora é governada pela Política de Grupo.

Tecnicamente, isso indica que aplicamos algumas Políticas de Grupo a este computador, mas não podemos ajustar essas configurações.

Gerenciando os Objetos de Política de Grupo

Ao criar um novo domínio, nosso Windows Server gera dois GPOs como configuração padrão – a saber, a ‘Política Padrão do Domínio‘ e a ‘Política Padrão dos Controladores de Domínio.‘ Esses GPOs, no mínimo, determinam os parâmetros para políticas de senha de domínio, políticas de bloqueio de conta, políticas Kerberos, opções de segurança fundamentais e várias outras configurações de segurança de rede.

Por décadas, existe a prática de que não devemos modificar essas duas políticas – devemos criar novos GPOs em vez disso. Existem várias razões para isso, mas a mais fundamental é que, ao solucionar problemas em nosso domínio, devemos saber que não devemos alterar essas configurações padrão.

Desativar um Objeto de Política de Grupo;

Clique com o botão direito do mouse no GPO e selecione Desabilitar link para desativá-lo e impedir que suas configurações afetem os próximos computadores. Essa ação desligará o link e colocará o GPO em um estado inativo ou dormante.

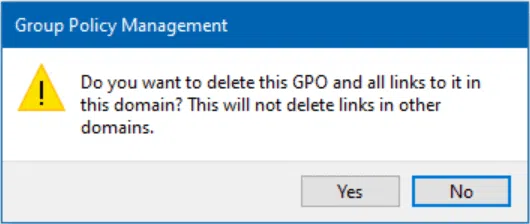

Excluir um objeto de política de grupo

Durante as tarefas de limpeza e solução de problemas, a remoção de um GPO é feita clicando com o botão direito do mouse e selecionando Excluir. Para uma abordagem abrangente e simplificada, navegue até a exibição Objetos de Política de Grupo na árvore e inicie o processo de exclusão.

Como Criar e Vincular um GPO no Active Directory Conclusão

Em conclusão, dominar a criação e vinculação de Objetos de Política de Grupo (GPOs) no Active Directory é uma habilidade indispensável para administradores que navegam no complexo cenário do gerenciamento de rede. Este guia passo a passo nos proporcionou o conhecimento e a confiança necessários para implementar perfeitamente os GPOs, oferecendo uma abordagem prática que desmistifica o processo. Ao embarcarmos em nossa jornada de administração do Active Directory, a capacidade de aproveitar efetivamente os GPOs não apenas otimiza as configurações do sistema, mas também nos capacita a manter um ambiente de computação seguro em toda a nossa rede.

Source:

https://infrasos.com/how-to-create-and-link-a-gpo-in-active-directory/