디지털화는 많은 이점을 가져왔지만, 금융 부문의 정보통신기술(ICT) 의존도가 높아지면서 사이버 공격, ICT 중단, 데이터 손상 및 손실과 같은 디지털 리스크도 증가했습니다. 금융 부문의 보안 위협을 해결하고 운영 복원력을 개선하기 위해 유럽연합은 디지털 운영 복원력 법안인 DORA를 비준했습니다.

이 블로그에서는 새로운 EU 규정이 금융 기관이 보다 안전한 금융 생태계를 위해 ICT 리스크 관리를 개선하는 데 어떻게 도움이 될 수 있는지 살펴봅니다. 또한 금융 기관의 DORA 규정 준수를 위해 NAKIVO가 어떻게 지원할 수 있는지에 대해서도 설명합니다.

디지털 운영 복원력 법(DORA)이란 무엇입니까.

DORA의 개요 및 목적

디지털 운영 복원력 법(DORA)는 2022년 11월 유럽 의회와 유럽연합 이사회에서 공식 비준한 유럽 규정 2022/2554입니다. 금융 부문을 위한 암호화 자산, 블록체인 및 디지털 복원력에 대한 EU 전략, 권장 사항 및 입법 제안을 명시한 디지털 금융 패키지(DFP)의 일환으로 2020년에 첫 번째 DORA 초안이 제안되었습니다.

이 규정은 EU 금융 기관과 제3자 IT 제공업체가 ICT 시스템의 운영 복원력과 보안을 강화하기 위한 표준화된 법적 프레임워크 구축을 목표로 하고 있습니다. 즉, DORA의 주요 목표 중 하나는 금융 부문의 사이버 위협, ICT 침해 및 중단을 완화하는 것입니다.

금융기관과 그들의 third-party ICT 제공업체는 2025년 1월 17일 이전에 DORA 框架과 기술 표준을 실제ize하야 합니다.

DORA를 적용하는 관련 기관

EU는 2022년 공식적으로 DORA를 자치했지만, EU 지정 기관들(ESAs)는 여전히 법률 아래 지정 기술 표준(RTS)을 발전 중입니다. 세 개의 ESA가 2024년 1월에 첫 도FT를 발표했으며, 해당 해 말에 RTS를 결정할 것입니다. ESAs가 RTS를 EU 위원회에 제출하면 의회와 위원회가 인정할 것입니다.

RTS 적용과 준수 모니터링은 각국의 관련 국가 기관에 의해 실시되며, 기관의 지정이 끝나고 2025년 1월의 마감 기한이 지나면 시작됩니다.

DORA 법률의 주요 요구사항

DORA 규칙은 금융기관과 그들의 third-party 제공업체의 네트워크와 ICT 시스템에 대한 보안 요구를 정의하고 있습니다. 이러한 요구는 ICT 보안의 네 가지 주요 부분에 대해 대신되고 있습니다.

- ICT риск 관리 (II 章). ICT 중단에 대한 관리 의무를 강조하고 ICT 위협을 감지, 식별, 관리하고 軽減하는 공통 框架을 제시합니다.

- ICT Incident management, classification and reporting (III 章). ICT 사고 보고 의무를 표준화하고 관当局에 보고되어야 할 사고의 범위를 넓게 하는 것입니다.

- 디지털 operatinal resilience 시험(第四章)에서는 critical ICT 시스템에 대한 가치 기반 연 Stamina 시험을 정主义하고 우수한 적어도 3년마다 우선적인 취약점 이동 시험(TLPT)을 실시해야 합니다.

- ICT 제三观 위험 관리(第五章).Fiiancial 기관이 제三观 제공자에게 위험 모니터링 규칙을 설정해야 하며 계약에 위험 관련 provisious를 포함하며 준수하지 않으면 罚则을 받을 수 있습니다.

- 정보공유(第六章). Fiiancial 기관이 Their cybersecurity 위험 정보와 지능을 교환할 수 있는 정보 공유 구조를 introduce하여 new 위험에 대한 인식을 높이고 위험 감소 전략을 공유할 수 있습니다.

Who Must Comply with the Digital Operational Resilience Act?

DORA 제한 기関

DORA 범위 내에 있는 기관

- Credit and payment 기関

- Electronic money 기関

- Crypto-asset 서비스 제공자

- Investment 기관과 대안적인 투자 펀드 관리자

- Insurance 그리고 reinsurance 기업과 중개인

- 거래 장소와 거래 저장소

- 펀드

- 중앙 주식 보관소, 중앙 상대 partie 그리고 옵셋 보관소

- 서비스 제공자, 예를 들어 계좌 정보, 데이터 보고, 관리, 크라우드 펀딩 등의 서비스

- 대写出 기관

- 중요한 기준 관리자

- 雲服务제공者를 포함한 第三方ICT 서비스 제공者

DORA 遵守 안하는 것의 风险

DORA는 멤버 국가들이 관리 罚则 또는 조치를 결정할 수 있는 권리를 부여하고 있다. 법률은 멤버 국가들이 국가 刑法에 따라 위반 사례에 刑事罚则을 적용할 수 있도록 허용한다.

따라서 DORA는 멤버 국가가 DORA 지침의 有效的한 실시를 Ensure할 수 있는 가능한 minimal 조치를 정의하고 있으며, 공개 告示을 발布할 수 있고, 某些情况下, 非遵守 행위를 일시적으로 또는 長期的 정지 요구하는 것을 포함한다.

DORA regulation also empowers ESAs to designate ITC third-party service providers critical for the finance sector and appoint a lead overseer for each critical provider. Lead overseers receive the same authority as competent authorities and can demand remedial measures and penalties from non-compliant ITC providers. DORA authorized lead overseers to impose fines of up to 1% of the ITC provider’s average daily worldwide turnover in the previous year. This fine can be imposed daily for up to 6 months or until compliance is achieved.

DORA가 金融関係企業と第三方プロバイダに与える影響

実際の基準はまだ最終決定されていないにも関わらず、DORAは金融部門が其のICT管理惯例と安全対策を标准化する一般的な要求と推奨について述べています。

클라우드 서비스 공급업체와 같은 제3자 ICT 공급업체의 경우, 첫 번째 단계는 제31조(섹션 II)에 따라 중요 공급업체로 간주되는지 여부를 판단하는 것입니다. 중요 공급업체는 다른 금융 기관과 마찬가지로 DORA의 규제를 받습니다.

DORA는 금융 기관이 제3자 공급업체의 위험을 측정하고 서비스 계약에 사고 관리를 규정할 것을 요구합니다. 따라서 금융 기관과 협력하는 비핵심 공급업체는 금융 기관에 잠재적으로 영향을 미칠 수 있는 위험을 완화해야 합니다.

DORA에서 요구하는 운영 조정

DORA는 ICT 중단에 대한 관리 책임을 강조하고 금융 기관이 ICT 위험 완화를 위한 포괄적인 프레임워크를 개발하고 유지하도록 요구합니다. 프레임워크에는 다음이 포함되어야 합니다:

- 경영진 및 관련 인력의 역할과 책임 정의

- ICT 시스템, 프로세스 및 자산 전반의 위험 식별 및 모니터링을 위한 정기적인 ICT 위험 평가

- 잠재 위협에 대한 지속적인 ICT 시스템 모니터링

- 예방을 위한 체계적이고 세부적인 절차, 사고 대응 및 비즈니스 연속성 계획을 포함한 ICT 사고 관리 및 대응

- 사고 분석에 기반한 관행 및 조치의 지속적인 업데이트 및 개선

- ICT 중단 시 투명성과 신뢰를 보장하기 위한 고객 및 기타 이해관계자를 위한 사고 커뮤니케이션 프로토콜(외부 및 내부 모두)

- 사고 사항을 관련 법령 기관과 다른 관련 자체에 대한 중요성에 따라 명확한 프로토콜 정의

보안 관리 실천 강화

ICTS risk 모니터링을 지속적으로 실시하면서, DORA는 시스템과 자산에 대한 ICT risk 曝露 시험을 정기적으로 실시합니다. 金融기관은 제3자 ICT 서비스 제공업체와 관련된 risk를 대 responsibility 하고, 일치하지 않는 제공업체를 대처합니다. つまり, DORA는 金融기관이 협력하는 제공업체와의 계약에 대해 ICT risk 관리를 위한 provisos를 포함하도록 요구합니다.

법률は 예방전략의 중요성을 강조하며, 기존의 弹力性和 보안 조치를 시험하여 시스템과 프로토콜의 취약 spot을 identifiying하는 이후 사고 사항 분석과 보고를 포함합니다. DORA는 또한 金融기관이 자신의 경험과 지식을 공유하는 Industry-wide learning and event arrangements을 촉진합니다.

보안 향상과 데이터 보호 기준 강화

DORA는 cybersecurity and data protection을 組織 operational resilience에 영향을 미치는 주요 요인으로 인식합니다. 金融기관은 다음과 같은 조치를 취해야 합니다.

- アクセス 제어와 에셋解密과 같은 security measure를 実施

- ビジネス Continuity and disaster recovery plan를 개발

- ICTS threat monitoring을 지속하고 실시간 恶意软件 감지를 위한 tool를 사용

- software and hardware update를 정기적으로 실시하여 vulnerability mitigation를 실시합니다。

- 침투 및 시나리오 기반 테스트를 포함하는 정기적인 취약성 평가를 수행합니다.

중요 환경 및 고위험 영역의 경우, 기업은 레드팀 테스트와 같은 주기적인 고급 테스트를 실행하고 업계 전반의 테스트 연습에 참여해야 합니다.

- 사고 발생 시 투명성을 확보하고 다른 조직이 사고로부터 배울 수 있도록 이해관계자 및 당국에 신속하게 사고 보고

디지털 운영 복원력 법에 대한 전문가 의견

사이버보안 전문가들의 통찰

“DORA는 금융 기관이 위험 기반 접근 방식을 기반으로 적절한 데이터 보안 정책과 강력한 네트워크를 개발할 것을 요구하고 있습니다. DORA가 지정하는 관행이 업계에 새로운 것인가요? 아니요, 수십 년 동안 존재해 온 관행입니다. 하지만 랜섬웨어와 같은 사이버 공격의 위험이 계속 증가하고 있음에도 불구하고 일부 조직은 아직 가장 기본적인 보안 조치를 구현하지 않았거나 부분적으로만 구현했습니다.”라고 NAKIVO의 부사장 세르게이 세르디크는 말합니다.

DORA의 미래에 대한 예측.

“DORA는 金融业界의 cybersecurity를 강화하는 데 대한 기반을 마련하고 있습니다. 그리고 시간이 지나면 이 regulation이 다른 sectores까지 확장될 것입니다. 글로벌 디지털화와 AI 발전 context下, 더 많은 industry와 organization은 cybersecurity риск에 대해 대응해야 합니다. 대부분의 경우, 그れ이 organization의 개인적인 loss, financial 또는 reputational이 아닌, organization들之间的 codependencies 이유로 industry와 cross-industry disruption의 확장적인 risk를 가지고 있습니다.” —NAKIVO의 부통령, Sergei Serdyuk.

NAKIVO를 통해 DORA 준수를 확보하기 위한 단계

DORA는 备份과 副本 프로세스(Articles 11-12)에 특별한 주목을 가지고 있으며, 이는 Companys service availability, continuity, 및 data security에 직면적인 영향을 미칠 수 있습니다. DORA는 개체들이 data transfer security를 보장하고 data corruption 및 loss риск을 최소화하고, 데이터 관리 관련 노력을 하고 human errors를 minimized하는 것을 강제합니다.

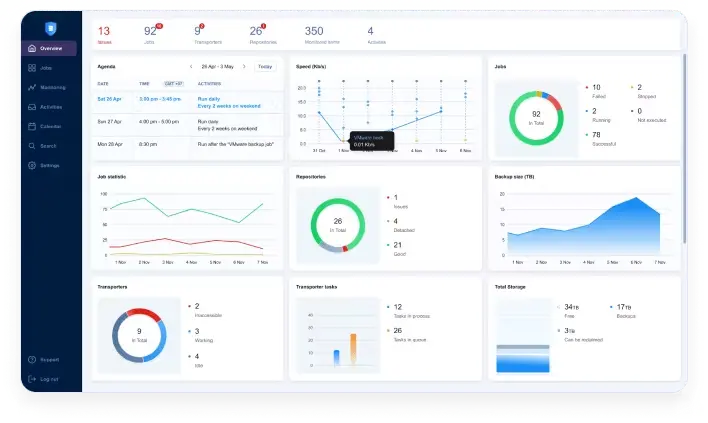

NAKIVO Backup & Replication은 다양한 environment에서 备份, 副本, 재해 복구 workflows를 monitoring하고 single web-based interface로 구성하는 comprehensive data protection solution입니다.

virtual, cloud, physical, NAS, SaaS, 以及 hybrid environment를 지원하는 해결办法으로, 다양한 size의 financial entity에게 가장 좋은 data protection을 도와줍니다. 해결办法은 various storage types, deduplication appliances 및 NAS devices, 공개 cloud, S3-compatible cloud platform, 以及 tape를 포함하여 다양한 business 및 compliance need에 대한 필요한 flexibility를 Ensure하게 되ます.

초기 合规 평가

DORA 규정에 따라 改善이 필요한 영역을 identifier하기 위한 孔隙 분석을 실시합니다. 위에 언급한 4개의 주요 영역에 초점을 두세요:

- ICT риск 관리

- ICT 이벤트 관리, 분류 및 보고

- 디지털 operaational resilience 평가

- ICT third-party 리스크 관리

DORA 合规 전략 개발

DORA 合规 전략을 개발할 때, 년도별 도로맵을 통해 정의 된 단계, 목표 및 우선 순위를 갖추어야 합니다. 전략은 기업의 IT 인프라 複雑도 및 디지털 위협에 対する 현재 리셋ivelence 수준에 따라 다릅니다.

DORA는 재정 기업이 적절한 사업 Continuity 计画, ICT 응답 및 재恢恢 计画을 가지고 있고, 重症的 Disruption에 대한 노출을 평가하는 사업 영향 평가(BIA)를 실시해야 합니다.

DORA는 기업이 기본적인 사이트가 down되었을 때 중요한 사업 operaitional continuity를 보장하기 위해 至少 한个 remote secondary site(disaster recovery site)을 가지는 것을 요구합니다. downtime를 minimize하고 이상 或者 丧失을 限制하기 위해, 기업은 다음을 包含하는 disaster recovery plan을 개발해야 합니다:

- software and hardware components 以及 stored data의 중요성에 따라 backup and disaster recovery scope를 정의합니다.

- IT components 사이의 의존성과 VM 복구 순서;

- 복구 목표 (복구 시간과 복구 지점)는 기능의 중요性和 사업 operaions에 대한 전체 영향에 따라 각각 정의되며, 이는 데이터 갱신 빈도와 중요성에 따른 복구 지점 회전 计划을 가지고 있어야 하는 것을 의미합니다.;

- 인력에 대한 지정 Rolls and responsibilities;

- DR 사이트의 辅助 hardware requirements를 확립하여 数据的 이전을 위한 충분한 CPU, memory, disk capacity, and network bandwidth를 보장합니다.;

NAKIVO를 통한 DORA 遵守

NAKIVO 솔루션의 先进的 기능은 가剁 DORA 遵守 努力를 최소화하고 cybersecurity-related 과정을 대부분 자동화할 수 있습니다. 모든 사용 사례를 잘 이해하기 위해서, NAKIVO 솔루션을 사용하여 具体的 DORA 보안 요구를 어떻게 충족시키는지에 대해 다음과 같이 예시를 제시합니다.:

- 데이터 弹力 ( Article 9). NAKIVO 솔루션은 3-2-1 备份 规则을 쉽게 만족시키는 것을 许可합니다. 이 规则에 따라, 贵 COMPANY의 备份 데이터의 至少 3个 副本的을 3 개의 다른 위치에 보관하는 것이 必要で; 2个 副本은 远程에 있어야 하며, 1个은 云上에 있어야 합니다.

- 데이터 무결성(제12조). 앱 인식 백업 및 복제본을 사용하면 앱이 실행 중일 때 백업을 수행하더라도 애플리케이션 데이터가 일관되게 유지됩니다. 또한 이 솔루션은 오라클 DB, 액티브 디렉터리, 익스체인지 서버와 같은 마이크로소프트 애플리케이션, 마이크로소프트 365 앱 및 서비스(팀즈, 익스체인지 온라인, 셰어포인트 온라인, 비즈니스용 원드라이브)의 백업을 지원합니다.

- 랜섬웨어 및 기타 사이버 위협에 대한 복원력(9조). 나키보의 솔루션을 사용하면 로컬, 클라우드 또는 HYDRAstor 장치에 변경 불가능한 백업을 생성하여 누구도 데이터를 변경하거나 삭제할 수 없도록 보장할 수 있습니다. 또한 사이버 범죄자가 네트워크를 통해 액세스할 수 없는 테이프나 기타 분리형 스토리지로 백업 사본을 전송하여 에어 갭를 활용할 수도 있습니다. 또한 이 솔루션을 사용하면 복구 전에 백업에서 멀웨어를 검사하여 백업 데이터가 감염되지 않도록 안심할 수 있습니다.

- 엔드투엔드 암호화(9조). 나키보의 솔루션을 사용하면 백업 데이터가 원본 시스템을 떠나기 전에 암호화하고 네트워크와 백업 저장소를 암호화하여 전송 중과 저장된 데이터를 모두 보호할 수 있습니다.

- 무단 액세스 방지 및 강력한 인증 메커니즘(제9조). 역할 기반 액세스 제어와 다단계 인증으로 모든 백업 및 데이터 보호 워크플로우를 보호할 수 있습니다.

- 실시간 脅威 모니터링 (条文 10)의 가장 좋은 방법은 comprehensive anti-malware 소프트웨어를 사용하여 이상 감지를 실시간으로 Ensure하는 것입니다. 然而, NAKIVO의 솔루션은 적절한 脅威 모니터링 기능을 더해 주는 특징들이 있습니다. 例如, VMware의 IT 모니터링 기능을 사용하면 문제와 이상한 활동을 更大한 문제가 되기 전에 감지할 수 있습니다. 이 기능은 CPU, RAM, 디스크 사용률과 같은 모든 パフォーマンス 지표를 실시간으로 모니터링하여 빨라서 이상적인 사용을 early notice할 수 있습니다.

- ICT 위험에 대한 operational resilience과 이상적인 상태로 돌아가는 시간을 최소화하는 것 (条文 11-12).NAKIVO의 advanced Site Recovery 기능을 사용하면 사이트 복구 workflow를 자동화하고 시험하는 것이 가능합니다. 자동화된 sequence를 설정하고 재화재를 가지고 있는 지역에서 재화재를 사용하는 것을 防ぐ 것을 유의하십시오.

- DR workflow과 프로토콜의 정기적인 시험 (条文 12).재해 발생 시 회복이 ムーブ이며 목표를 달성하는 것을 Ensure하기 위해, 생산 활동을 중단하지 않고 시험 모드로 障害 이전과 복구 workflow을 정기적으로 시험할 수 있습니다. 시험은 행동의 Sequence를 확인하고 네트웍 연결을 확인할 수 있습니다.

Summary

디지털 opera tional resilience Act은 더 이상 안전한 金融 Sect or과 안전한 金融 oper ation을 위해 전략적인 한 대 Jump를 제공합니다. 가장 좋은 网络安全 실천을 시행하도록 강제하고 학습과 인지를 자극하여, 该 Act는 金融 기관이 현재의 脅威와 未来의 도전을 면対하며 다른 산업에 대한 기준을 정하고자 합니다.

NAKIVO를 더 이상 안전한 ICT 시스템 도달 이전의 일부로 만들어보세요.

Source:

https://www.nakivo.com/blog/digital-operational-resilience-act/