Las máquinas virtuales se conectan a una red de manera similar a como lo hacen las físicas. La diferencia es que las VM utilizan adaptadores de red virtuales y switches virtuales para establecer conexiones con redes físicas. Si has utilizado VMs ejecutándose en VMware Workstation, es posible que estés familiarizado con tres redes virtuales predeterminadas. Cada una de ellas utiliza un switch virtual diferente:

- Red puente VMnet0: permite la conexión del adaptador de red virtual de una VM a la misma red que el adaptador de red física del host.

- Red solo para el host VMnet1: permite la conexión solo al host, utilizando un subred diferente.

- Red NAT VMnet8: utiliza una subred separada detrás del NAT, y permite la conexión del adaptador virtual de la VM a través del NAT a la misma red que el adaptador del host físico.

Los hosts de ESXi también tienen switches virtuales, pero su configuración es diferente. La publicación de blog de hoy explora el uso de switches virtuales de VMware en hosts de VMware ESXi para conexiones de red de máquinas virtuales.

Definición de vSwitch

A virtual switch is a software program – a logical switching fabric that emulates a switch as a layer-2 network device. A virtual switch ensures the same functions as a regular switch, with the exception of some advanced functionalities. Namely, unlike physical switches, a virtual switch:

- No aprende las direcciones MAC del tráfico en tránsito desde la red externa.

- No participa en protocolos de Spanning Tree.

- No puede crear un bucle de red para una conexión de red redundante.

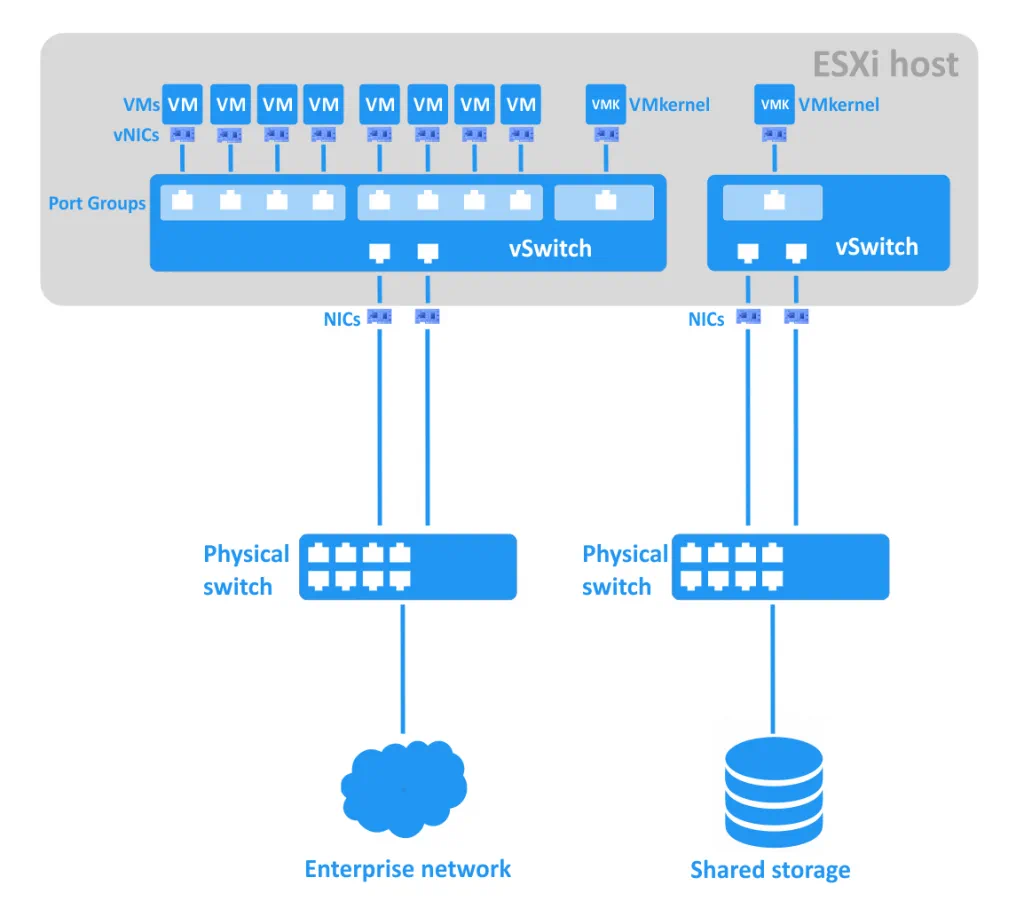

Los switches virtuales de VMware se llaman vSwitches. Los vSwitches se utilizan para garantizar conexiones entre máquinas virtuales, así como para conectar redes virtuales y físicas. Un vSwitch utiliza un adaptador de red física (también llamado NIC, Controlador de Interfaz de Red) del host ESXi para la conexión a la red física. Es posible que desee crear una red separada con un vSwitch y NIC físico por razones de rendimiento y/o seguridad en los siguientes casos:

- Conexión de almacenamiento, como NAS o SAN, a los hosts ESXi.

- Red de vMotion para migración en vivo de máquinas virtuales entre hosts ESXi.

- Red de registro de Tolerancia a Fallos.

Si un malhechor pudiera acceder a una de las máquinas virtuales en la red de un vSwitch, no podría acceder al almacenamiento compartido conectado a la red y al vSwitch separados, incluso si residieran en el mismo host ESXi.

El esquema a continuación muestra las conexiones de red de las MV que residen en un host ESXi, vSwitches, switches físicos y almacenamiento compartido.

Se puede crear una red segmentada en un vSwitch existente mediante la creación de grupos de puertos para diferentes grupos de MV. Este enfoque puede facilitar la gestión de redes grandes.

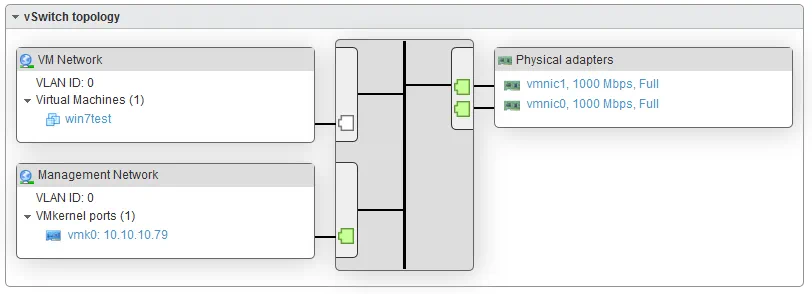

A Port Group is an aggregation of multiple ports for common configuration and VM connection. Each port group has unique network label. For example, in the sceenshot below, the “VM Network” created by default is a port group for guest virtual machines, while the “Management Network” is a port group for the EXSi host’s VMkernel network adapter, with which you can manage the ESXi. For storage and vMotion networks, you will need to connect a VMkernel adapter that can have a different IP address for each network. Each port group can have a VLAN ID.

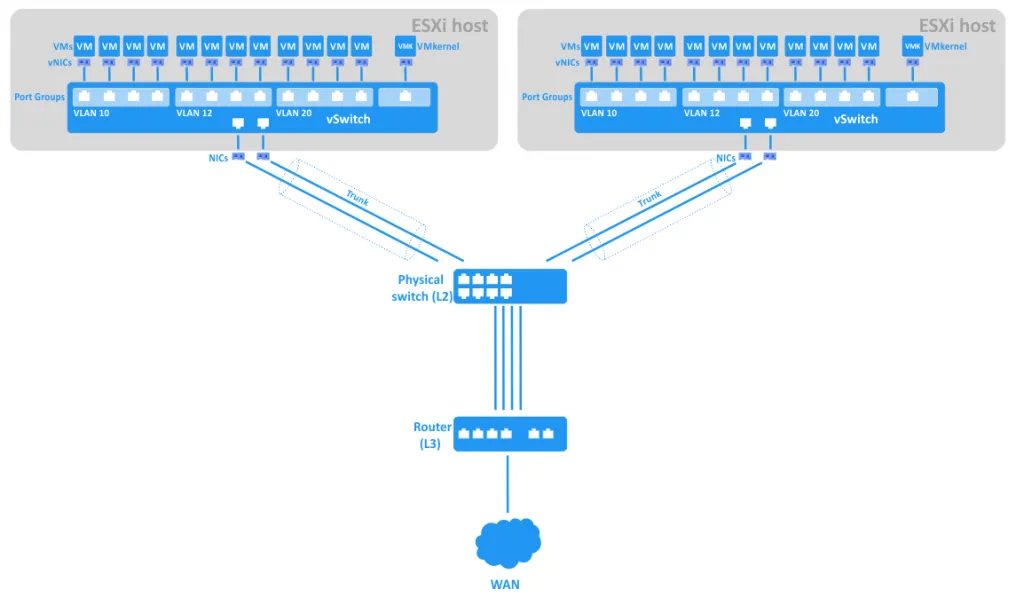

El Identificador de VLAN es el identificador de una VLAN (Red de Área Local Virtual) que se utiliza para etiquetar VLAN. Los identificadores de VLAN pueden establecerse desde 1 hasta 4094 (los valores 0 y 4095 están reservados). Con VLAN, puedes dividir lógicamente las redes que existen en el mismo entorno físico. VLAN se basa en el estándar IEEE 802.1q y opera en la segunda capa del modelo OSI, la Unidad de Datos de Protocolo (PDU) de la cual es el trama. Se añade una etiqueta especial de 4 bytes a los tramas de Ethernet, aumentándolos de 1518 bytes a 1522 bytes. La Unidad Máxima de Transmisión (MTU) es de 1500 bytes; esto representa el tamaño máximo de los paquetes IP encapsulados sin fragmentación. El enrutamiento entre redes IP se realiza en la tercera capa del modelo OSI. Consulta el diagrama a continuación.

Cada puerto en un vSwitch puede tener un Identificador de VLAN de Puerto (PVID). Los puertos que tienen PVID se llaman “puertos etiquetados” o “puertos de troncal”. Un troncal es una conexión punto a punto entre dispositivos de red que pueden transmitir los datos de múltiples VLAN. Los puertos sin PVID se llaman puertos no etiquetados: pueden transmitir los datos de solo una VLAN nativa. Los puertos no etiquetados se utilizan típicamente entre switches y dispositivos de punto final como adaptadores de red de máquinas de usuario. Normalmente, los dispositivos de punto final no saben nada sobre las etiquetas de VLAN y operan con tramas no etiquetadas normales. (La excepción es si la máquina virtual tiene configurada la característica “Etiquetado de Invitado Virtual de VMware (VGT)”, en cuyo caso las etiquetas son reconocidas).

Tipos de Switches Virtuales

Los switches virtuales de VMware se pueden dividir en dos tipos: switches virtuales estándar y switches virtuales distribuidos.

A vNetwork Standard Switch (vSwitch) is a virtual switch that can be configured on a single ESXi host. By default, this vSwitch has 120 ports. The maximum number of ports per ESXi host is 4096.

Características del vSwitch estándar:

El descubrimiento de enlaces es una función que utiliza el Protocolo de Descubrimiento de Cisco (CDP) para recopilar y enviar información sobre los puertos de conmutador conectados que pueden ser utilizados para la solución de problemas de red.

Las configuraciones de seguridad te permiten establecer políticas de seguridad:

- Activar la opción de Modo Promiscuo permite que el adaptador virtual invitado escuche todo el tráfico, en lugar de solo el tráfico en la dirección MAC del adaptador propio.

- Con la opción de Cambios de Dirección MAC, puedes permitir o impedir el cambio de la dirección MAC del adaptador de red virtual de una VM.

- Con la opción de Transmisiones Falsificadas, puedes permitir o bloquear el envío de tramas de salida con direcciones MAC diferentes a la establecida para el adaptador de VM.

El agrupamiento de NICs. Dos o más adaptadores de red pueden ser agrupados en un equipo y conectados a un conmutador virtual. Esto aumenta el ancho de banda (agregación de enlaces) y proporciona un failover pasivo en caso de que uno de los adaptadores agrupados falle. Las configuraciones de Balanceo de Carga te permiten especificar un algoritmo para la distribución de tráfico entre NICs en el equipo. Puedes establecer un orden de failover moviendo los adaptadores de red (que pueden estar en modo “activo” o “standby”) hacia arriba y hacia abajo en la lista. Un adaptador en standby se activa en caso de fallo del adaptador activo.

La conformación de tráfico limita el ancho de banda del tráfico saliente para cada adaptador de red virtual conectado al vSwitch. Puedes establecer límites para el ancho de banda promedio (Kb/s), el ancho de banda máximo (Kb/s) y el tamaño de ráfaga (KB).

Las políticas de grupo de puertos como seguridad, agrupación de NIC y conformación de tráfico se heredan de forma predeterminada de las políticas de vSwitch. Puede anular estas políticas configurándolas manualmente para los grupos de puertos.

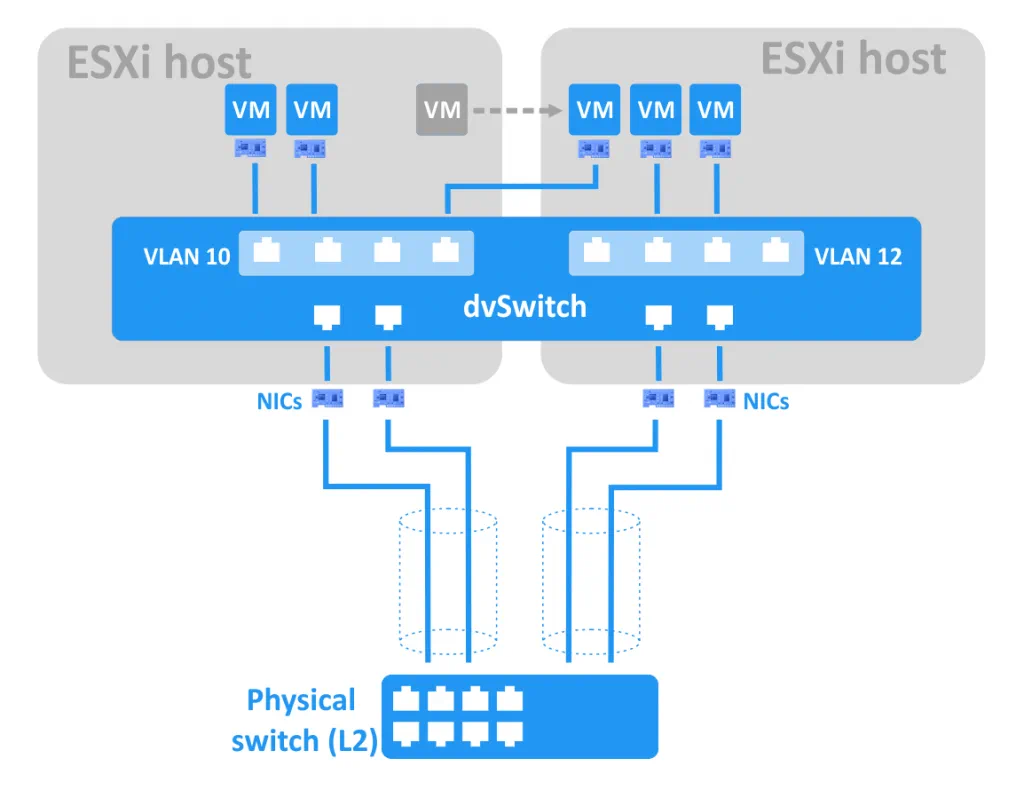

A vNetwork Distributed vSwitch (dvSwitch) is a virtual switch that includes standard vSwitch features while offering a centralized administration interface. dvSwitches can only be configured in vCenter Server. Once configured in vCenter, a dvSwitch has the same settings on all defined ESXi hosts within the datacenter, which facilitates management of large virtual infrastructures – you don’t need to set up standard vSwitches manually on each ESXi host. When using a dvSwitch, VMs keep their network states and virtual switch ports after migration between ESXi hosts. The maximum amount of ports per dvSwitch is 60,000. The dvSwitch uses the physical network adapters of the ESXi host on which the virtual machines are residing to link them with the external network. The VMware dvSwitch creates proxy switches on each ESXi host to represent the same settings. Note: an Enterprise Plus license is required to use the dvSwitch feature.

En comparación con un vSwitch, el dvSwitch proporciona un conjunto más amplio de funciones:

- Gestión de red centralizada. Puede gestionar el dvSwitch para todos los hosts ESXi definidos simultáneamente con vCenter.

- Conformación de tráfico. A diferencia del vSwitch estándar, un dvSwitch admite conformación de tráfico tanto de salida como de entrada.

- Bloqueo de grupo de puertos. Puede deshabilitar el envío y/o recepción de datos para grupos de puertos.

- Espejo de puertos. Esta función duplica cada paquete de un puerto a un puerto especial con un sistema SPAN (Switch Port Analyzer). Esto le permite monitorear el tráfico y realizar diagnósticos de red.

- Política por puerto. Puede establecer políticas específicas para cada puerto, no solo para grupos de puertos.

- Soporte de Protocolo de Descubrimiento de Capa de Enlace (LLDP). LLDP es un protocolo no propietario de segunda capa que es útil para monitorear redes de múltiples proveedores.

- Soporte de Netflow. Esto le permite monitorear información de tráfico IP en un switch distribuido, lo cual puede ser útil para solucionar problemas.

Ahora que hemos explicado las características de los vSwitch estándar y distribuidos, veamos cómo implementarlos.

Cómo Crear y Configurar vSwitches de VMware

De forma predeterminada, hay un switch virtual en un host ESXi, con dos grupos de puertos: VM Network y Management Network. Creemos un nuevo vSwitch.

Agregando un conmutador virtual estándar

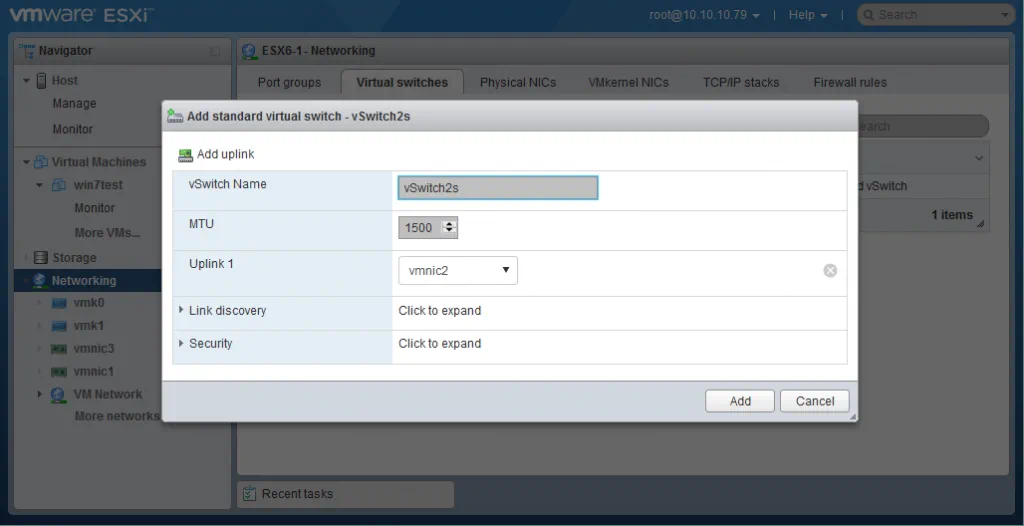

Conéctese al host ESXi con el Cliente Web vSphere y haga lo siguiente:

- Vaya a Networking > Conmutadores virtuales.

- Haga clic en Agregar conmutador virtual estándar.

- Configure el nombre del vSwitch (“vSwitch2s”, en nuestro caso) y otras opciones según sea necesario. Luego, haga clic en el botón Agregar.

Nota: Si desea habilitar tramas jumbo para reducir la fragmentación de paquetes, puede configurar un valor de MTU (Unidad de Transmisión Máxima) de 9,000 bytes.

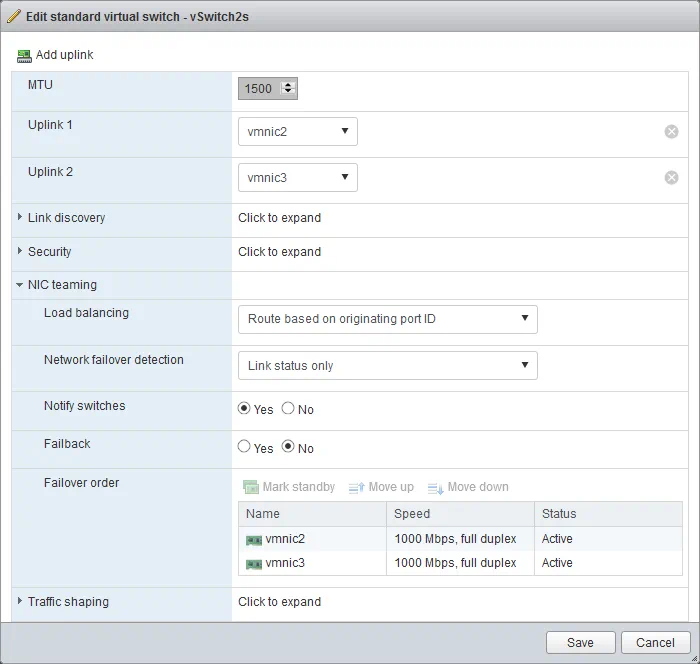

Agregando un enlace ascendente

Agregue un enlace ascendente para garantizar la redundancia del enlace ascendente siguiendo estos pasos:

- Vaya a Networking > nombre de su vSwitch > Acciones > Agregar enlace ascendente.

- Seleccione dos NICs.

- También puede configurar otras opciones aquí, como descubrimiento de enlaces, seguridad, trabajo en equipo de NICs y conformación de tráfico.

- Haga clic en el botón Guardar para finalizar.

Puede editar la configuración del vSwitch en cualquier momento haciendo clic en Editar configuración después de seleccionar su vSwitch en Networking > Conmutadores virtuales.

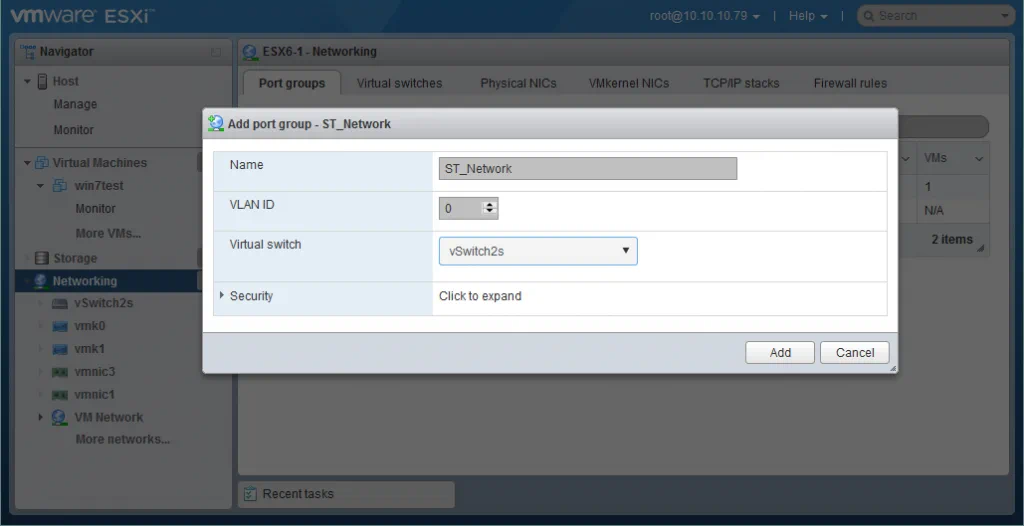

Agregando un grupo de puertos

Ahora que ha creado un vSwitch, puede crear un grupo de puertos. Para hacer esto, siga estos pasos:

- Vaya a Networking > Grupos de puertos y haga clic en Agregar grupo de puertos.

- Configure el nombre del grupo de puertos y el ID de VLAN (si es necesario).

- Seleccione el interruptor virtual en el que se creará este grupo de puertos.

- También puede configurar aquí la seguridad si lo desea.

- Haga clic en el botón Agregar para finalizar.

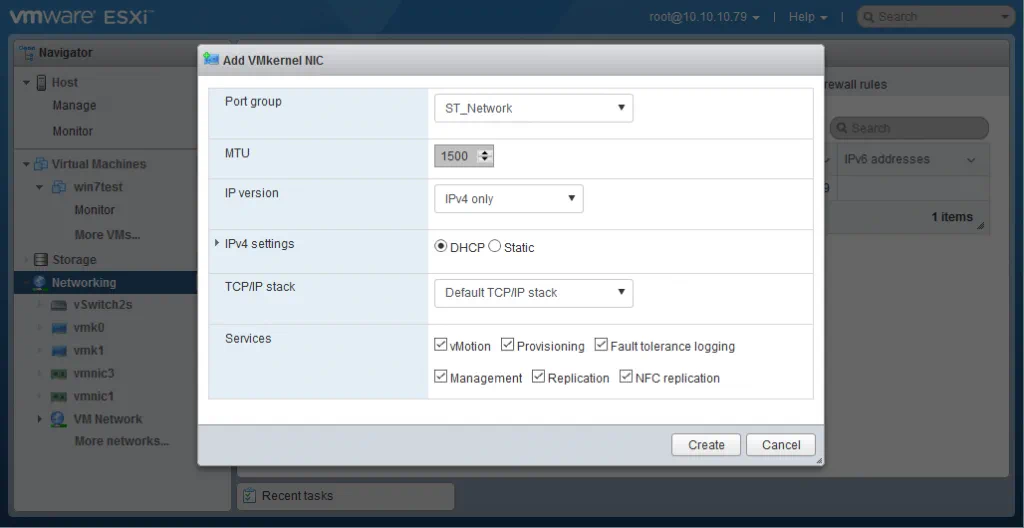

Agregando un NIC VMkernel

Si desea utilizar una red VM dedicada, red de almacenamiento, red de vMotion, red de registro de tolerancia a fallos, etc., debe crear un NIC VMkernel para el manejo del grupo de puertos relevante. La capa de red VMkernel maneja el tráfico del sistema, así como la conexión de hosts ESXi entre sí y con vCenter.

Para crear un NIC VMkernel, siga estos pasos:

- Vaya a Redes > NICs VMkernel y haga clic en Agregar NIC VMkernel.

- Seleccione el grupo de puertos en el que desea crear el NIC VMkernel.

- Configure la configuración de red y servicios para este NIC VMkernel según se le indique.

- Haga clic en el botón Guardar para finalizar.

Agregando un Distributed vSwitch

Para agregar un dvSwitch, inicie sesión en vCenter con su cliente web vSphere y haga lo siguiente:

- Vaya a vCenter > el nombre de su Datacenter.

- Haga clic derecho en su datacenter y seleccione Nuevo Switch Distribuido. Aparecerá una ventana de asistente.

- Configure el nombre y la ubicación para su dvSwitch. Haga clic en Siguiente.

- Seleccione la versión de dvSwitch compatible con los hosts ESXi dentro de su datacenter. Haga clic en Siguiente.

- Edita la configuración. Especifica el número de puertos de enlace ascendente, el control de entrada/salida de red y el grupo de puertos predeterminado. Haz clic en Siguiente.

- En la sección Listo para completar, haz clic en Finalizar.

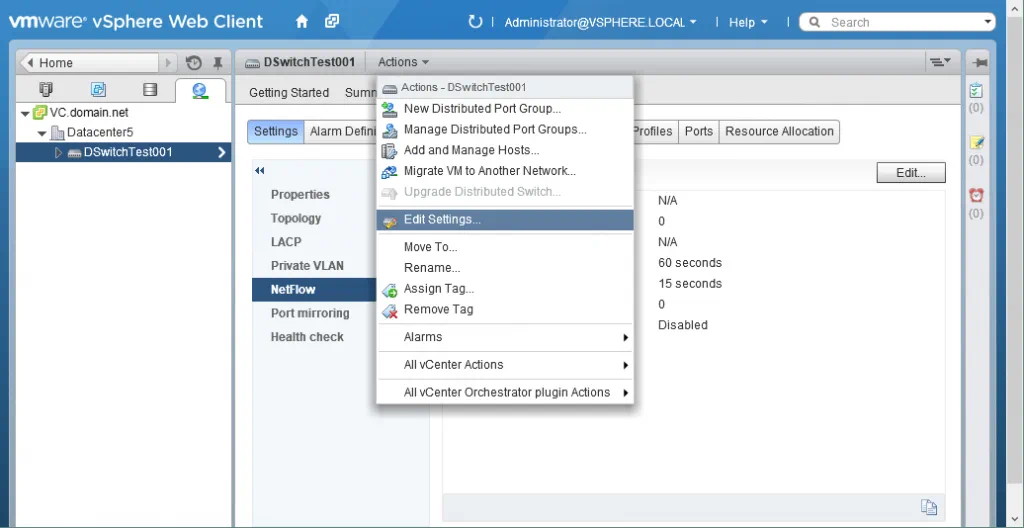

Ahora puedes configurar el dvSwitch que creaste. Ve a Inicio > Redes > el nombre de tu centro de datos > el nombre de tu dvSwitch y selecciona la pestaña Gestionar. La captura de pantalla muestra las características y opciones que puedes configurar haciendo clic en ellas.

Primero, los hosts ESXi deben ser agregados a tu switch virtual distribuido:

- Haz clic en Acción > Agregar y Gestionar Hosts. Se abre una ventana de asistente.

- En la sección Seleccionar tarea, selecciona “Agregar hosts” y haz clic en Siguiente.

- Haz clic en Nuevo host y selecciona el/los host(s) ESXi que deseas agregar. Haz clic en Aceptar. Marca la casilla en la parte inferior de la ventana si deseas habilitar el modo plantilla. Luego haz clic en Siguiente.

- Si has habilitado el modo plantilla, selecciona un host de plantilla. La configuración de red del host de plantilla se aplicará a los demás hosts. Haz clic en Siguiente.

- Selecciona las tareas de adaptador de red marcando las casillas apropiadas. Puedes agregar adaptadores de red físicos y/o adaptadores de red VMkernel. Haz clic en Siguiente cuando estés listo para continuar.

- Agrega adaptadores de red físicos al dvSwitch y asigna los enlaces ascendentes. Haz clic en Aplicar a todos y luego en Siguiente.

- Administrar adaptadores de red VMkernel. Para crear un nuevo adaptador VMkernel, haz clic en Nuevo Adaptador. Luego puedes seleccionar un grupo de puertos, dirección IP y otras configuraciones. Después de completar este paso, haz clic en Siguiente.

- Se te presentará un análisis de impacto. Asegúrate de que todos los servicios de red dependientes funcionen correctamente, y si estás satisfecho, haz clic en Siguiente.

- En la sección Listo para completar, revisa las configuraciones que seleccionaste y haz clic en el botón Finalizar si estás satisfecho.

Para agregar un nuevo grupo de puertos distribuidos, sigue estos pasos:

- Haz clic en Acciones > Nuevo Grupo de Puertos Distribuidos.

- Establece el nombre y la ubicación del grupo de puertos, luego haz clic en Siguiente.

- Configura las opciones del grupo de puertos. En este paso, puedes configurar el enlace de puerto, la asignación de puerto, el número de puertos, el grupo de recursos de red y la VLAN. Haz clic en Siguiente cuando estés listo.

- En la sección Listo para completar, revisa las configuraciones que seleccionaste y haz clic en el botón Finalizar si estás satisfecho.

Ahora tienes lista tu configuración básica de dvSwitch. Puedes cambiar las configuraciones en cualquier momento para adaptarte a las demandas cambiantes.

Las Ventajas de Usar vSwitches

Habiendo considerado cómo configurar los switches virtuales de VMware, resumamos las ventajas de usarlos:

- Separación de redes con VLANs y routers, permitiendo restringir el acceso de una red a otra.

- Mejora de la seguridad.

- Gestión flexible de la red.

- Menor necesidad de adaptadores de red de hardware para conexión de red redundante (en comparación con máquinas físicas).

- Migración y implementación más sencillas de VMs.

Conclusión

Los conmutadores virtuales le permiten administrar las conexiones de red de grupos de MV, monitorearlas, mejorar la seguridad y facilitar la administración para entornos virtuales VMware vSphere. El conmutador virtual distribuido incluye más funciones que el conmutador virtual estándar y es preferible para una infraestructura virtual más grande con un alto número de hosts ESXi.

Independientemente del tamaño de su entorno virtual, debería utilizar una solución de protección de datos que se integre perfectamente con VMware para garantizar una fiabilidad máxima. Aquí en NAKIVO, conocemos VMware de principio a fin. Nuestro equipo de expertos diseñó NAKIVO Backup & Replication específicamente para funcionar con vSphere y ESXi. Por eso puede esperar una copia de seguridad de VMware fluida, eficiente y fiable con nuestra solución.