O gerenciamento de log de eventos é uma habilidade crítica a ser aprendida em todos os ambientes Windows. A atividade está sendo registrada nos logs de eventos do Windows a cada segundo, e atua não apenas como uma ferramenta de segurança, mas também como um auxílio vital para solução de problemas. Com um recurso chamado Windows Event Forwarding (WEF), o Windows pode enviar eventos para o coletor de eventos do Windows a partir de máquinas remotas.

Visão Geral do Encaminhamento de Log de Eventos do Windows

O WEF é um serviço que permite encaminhar eventos de vários servidores Windows e coletá-los em um único local. O serviço possui dois componentes principais: um encaminhador e um coletor. Um coletor é um serviço em execução em um servidor Windows que coleta todos os eventos enviados a ele por um encaminhador de log de eventos.

A “conexão” entre o servidor de encaminhamento e um coletor é conhecida como uma assinatura.

Os coletores atuam como gerenciadores de assinaturas que aceitam eventos e permitem que você especifique quais alertas de log de eventos coletar dos pontos de extremidade.

Visão Geral do Projeto WEF

Este é um artigo de projeto onde abordamos como construir um projeto ou implementar uma solução. Cada seção a seguir será composta por etapas acumulativas que se baseiam nas anteriores.

Para este projeto, você aprenderá como configurar uma implementação básica do WEF. Você aprenderá a configurar tanto um coletor quanto a encaminhar eventos para um coletor com uma assinatura.

Você aprenderá a:

- Configurar e configurar um coletor de log de eventos em uma instância do Windows Server. Este será o Windows Server para o qual todos os encaminhadores de log de eventos enviarão eventos.

- Criar uma GPO que, quando aplicada, apontará instâncias aplicáveis do Windows Server para o coletor para enviar eventos.

- Configurar os tipos de eventos a serem enviados para o coletor.

Você aprenderá a seguir cada passo no restante deste artigo.

Requisitos de Ambiente e Conhecimento

Antes de prosseguir, vamos primeiro garantir que meu ambiente seja o mesmo que o seu. Certifique-se de ter os seguintes itens no lugar antes de começar:

- (2) Instâncias do Windows Server – Você pode usar qualquer instância do Windows Server de 2012 R2 ou superior. Neste artigo, estarei usando o Windows Server 2016.

- Active Directory

- GPO – Será necessária familiaridade com Objetos de Diretiva de Grupo.

- WinRM – O WinRM precisa estar em execução em todos os clientes. Não configurado, apenas em execução.

Configurando o Coletor de Eventos do Windows

A primeira tarefa a ser realizada é configurar uma das suas instâncias do Windows Server como o coletor. Lembre-se de que o coletor é aquele que recebe os logs de eventos enviados pelo encaminhador.

Habilitando o WinRM no Coletor de Eventos do Windows

As instâncias do Windows Server que encaminham eventos para o coletor o fazem através do PowerShell Remoting ou WinRM. Primeiro, você precisa garantir que o WinRM esteja disponível no seu coletor. Se o coletor estiver executando o Windows Server 2012 R2 ou superior, o WinRM estará habilitado por padrão, mas o Firewall do Windows pode estar interferindo.

Execute o cmdlet do PowerShell Enable-PSRemoting sem parâmetros no coletor. Mesmo se o PowerShell Remoting já estiver habilitado, ele pulará as etapas necessárias.

Para ter certeza, você também pode executar o comando Invoke-Command -ComputerName <NOME_DO_COLETOR> -ScriptBlock {1} de um computador remoto. Se você não receber um erro, o PowerShell Remoting está funcionando.

Iniciando o Serviço de Coleta de Assinaturas

Agora que o PowerShell Remoting está habilitado e ouvindo, inicie o serviço de coleta de assinaturas. O serviço de coleta de assinaturas também precisa ser iniciado automaticamente quando o Windows Server for inicializado.

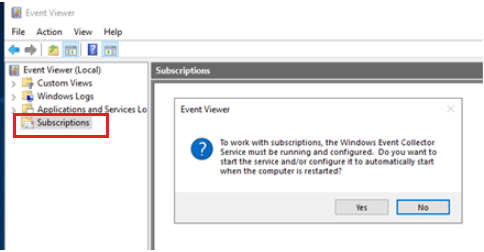

No coletor, abra o Visualizador de Eventos clique em Inscrições. Na primeira vez que abrir a opção Inscrições, o Windows perguntará se deseja iniciar o Serviço de Coleta de Log de Eventos do Windows e configurá-lo para iniciar automaticamente. Clique em Sim para aceitar.

Você pode ver um exemplo da mensagem abaixo.

Parabéns! Agora você tem um coletor configurado. É hora de configurar um GPO que instruirá as instâncias do Windows Server a encaminharem eventos para o coletor.

Configurando o GPO dos Encaminhadores

O próximo passo é configurar um ou mais servidores Windows para começar a encaminhar logs de eventos para o coletor. A maneira mais fácil de fazer isso é criando um GPO. Este GPO pode então ser aplicado a uma ou mais UOs que contenham os servidores para enviar eventos.

Você aprenderá o básico de configurar as configurações necessárias em um GPO neste artigo do projeto. Mas se você quiser uma explicação completa com todas as opções disponíveis, confira a documentação da Microsoft.

Permitindo que o Serviço de Rede leia os Logs de Eventos

O WEF usa a conta de Serviço de Rede para ler e enviar eventos de um encaminhador para um coletor. Por padrão, a conta de Serviço de Rede não tem acesso para fazer isso. Você primeiro precisará definir esta ACL para permitir isso.

Nota: Muitos dos registros de eventos no Windows Server já concedem acesso à conta de Serviço de Rede aos registros de eventos comuns, como o Aplicativo e o Sistema. No entanto, a conta não recebe acesso ao registro de eventos de Segurança e a outros registros de eventos personalizados.

Para permitir que a conta de Serviço de Rede leia os registros de eventos nos encaminhadores de logs de eventos, utilize uma Política de Grupo (GPO). Neste artigo, você aprenderá como conceder acesso da conta de Serviço de Rede ao registro de eventos de Segurança. Outros registros de eventos seguirão o mesmo processo.

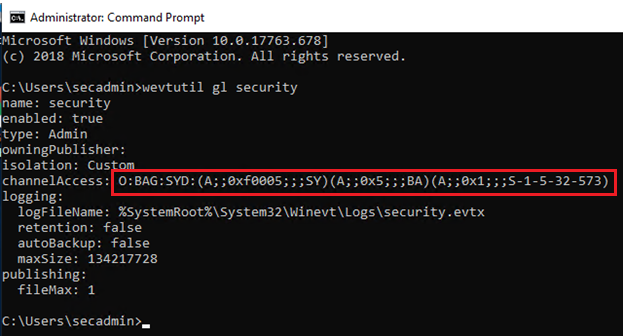

1. Comece abrindo um prompt de comando e execute wevtutil gl security. Isso fornecerá várias informações sobre o registro de eventos de Segurança. Mas a parte importante é a channelAccess SDDL.

Abaixo, você pode ver um exemplo do SDDL necessário para o registro de eventos de Segurança. A linha channelAccess representa as permissões definidas no registro de eventos. Copie o SDDL destacado abaixo e salve-o em algum lugar para adicioná-lo posteriormente a uma GPO.

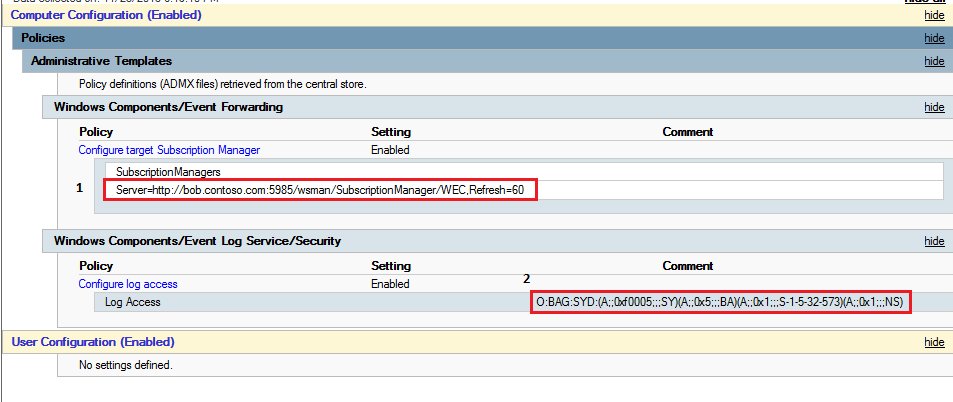

2. Crie uma GPO via Console de Gerenciamento de Política de Grupo. Dentro da GPO, navegue até Configuração do Computador → Políticas → Modelos Administrativos → Componentes do Windows → Encaminhamento de Eventos → Configurar gerenciador de assinaturas de destino.

3. Defina o valor para o gerenciador de assinaturas de destino para o ponto de extremidade WinRM no coletor. Você irá configurar o Servidor no formato:

Servidor=http://<FQDN do coletor>:5985/wsman/SubscriptionManager/WEC,Refresh=60

Observe o intervalo de atualização no final do ponto de extremidade do coletor. O intervalo de atualização indica com que frequência os clientes devem verificar se há novas assinaturas disponíveis.

4. Em seguida, encontre o SDDL que você copiou anteriormente ao executar wevtutil gl security e cole-o na configuração Configuração do Computador → Políticas → Modelos Administrativos → Componentes do Windows → Serviço de Log de Eventos → Segurança → Configurar acesso ao log.

Observe que este SDDL terá precedência sobre todas as outras permissões configuradas para o log de eventos.

Você pode ver um exemplo de como será a sua Política de Grupo (GPO) para o log de eventos de segurança abaixo.

5. Uma vez que a GPO estiver criada, você irá vinculá-la a uma Unidade Organizacional (OU) existente que contenha os servidores Windows dos quais deseja enviar logs de eventos, ou criar uma nova OU e vincular a GPO. Qualquer conta de computador do Active Directory que você adicionar a esta OU agora configurará uma assinatura para o coletor.

Configurando uma Assinatura

Ao configurar o WEF para coletar todos os eventos de todos os servidores Windows em um domínio do Active Directory pode parecer uma boa ideia, mas não é. Você deve ser seletivo e enviar apenas os eventos que são importantes para você. Filtrar o ruído do que realmente importa é onde o WEF demonstra seu verdadeiro valor.

Vamos trabalhar na configuração de uma assinatura para o log de eventos de segurança.

Como você já criou a GPO e a vinculou a uma OU do Active Directory que contém os servidores Windows dos quais deseja enviar eventos, as fontes de eventos já estão configuradas.

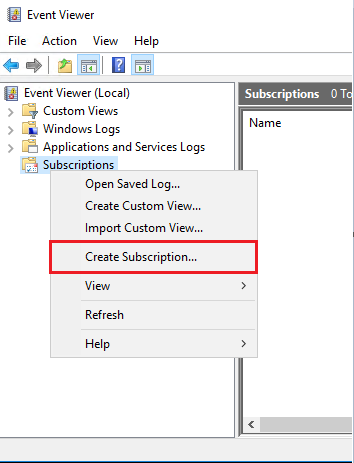

- No coletor, abra o Visualizador de Eventos do Windows e clique com o botão direito em Assinaturas e, em seguida, crie uma assinatura.

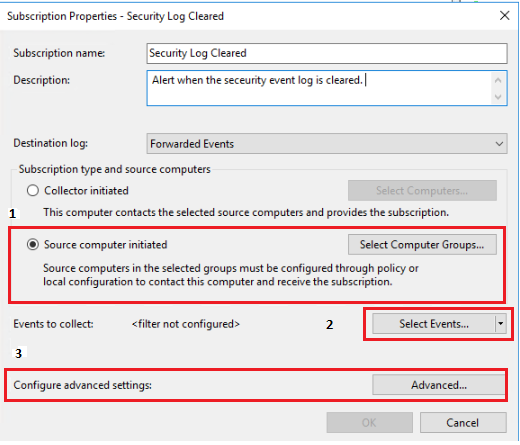

2. Como mostrado abaixo, selecione a opção Iniciado pelo computador de origem e clique em Selecionar Grupos de Computadores. Aqui você selecionará quais computadores deseja encaminhar eventos.

Dica profissional: Selecionar Grupos do AD. Por exemplo: “Controladores de Domínio” preencherá automaticamente todos os computadores do grupo. Não é necessário selecionar computadores individuais toda vez que adicionar um novo servidor.

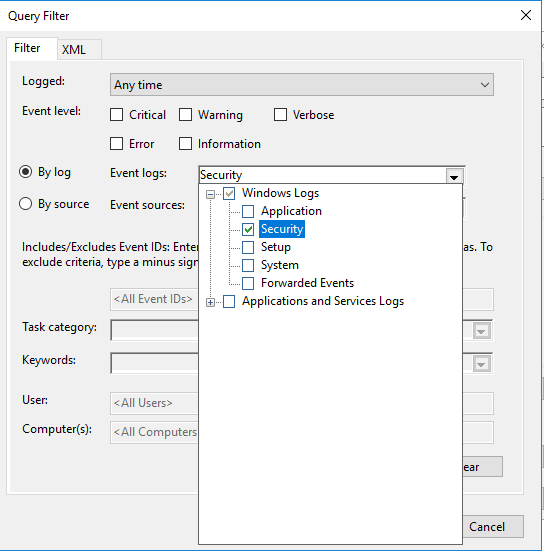

3. Em seguida, selecione os eventos para encaminhar. Abrindo o filtro de consulta, como mostrado abaixo, selecione Segurança para encaminhar eventos do log de eventos de segurança para o coletor.

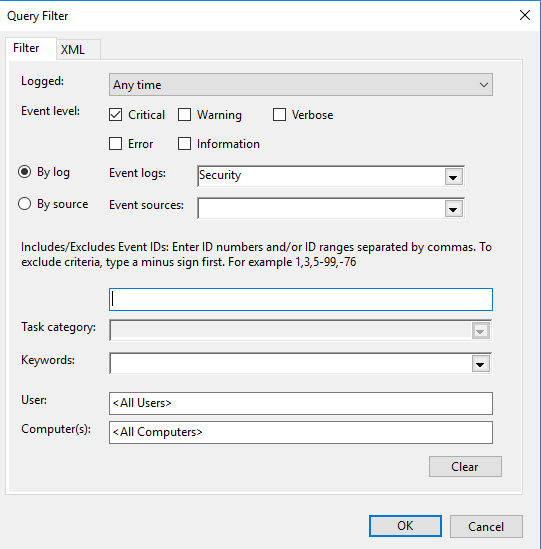

4. Uma vez selecionado o log de Segurança, é possível filtrar ainda mais inserindo o ID do evento, palavras-chave, usuários e computadores, como mostrado abaixo.

5. Clique em OK para sair do Filtro de Consulta.

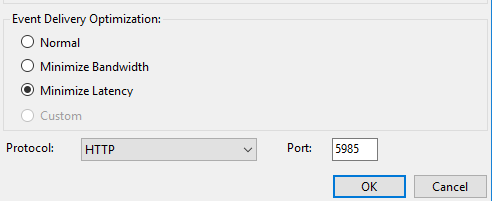

6. Clique em Avançado na janela Propriedades da Assinatura. Agora, selecione Minimizar Latência. Essa configuração garantirá que o coletor receba os eventos o mais rápido possível e também ajudará a recuperar o atraso, caso ocorra.

Verificando a Configuração do WEF

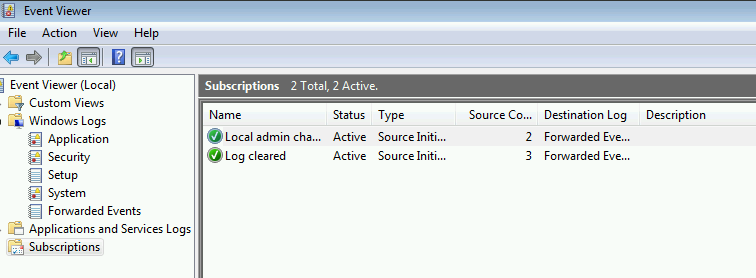

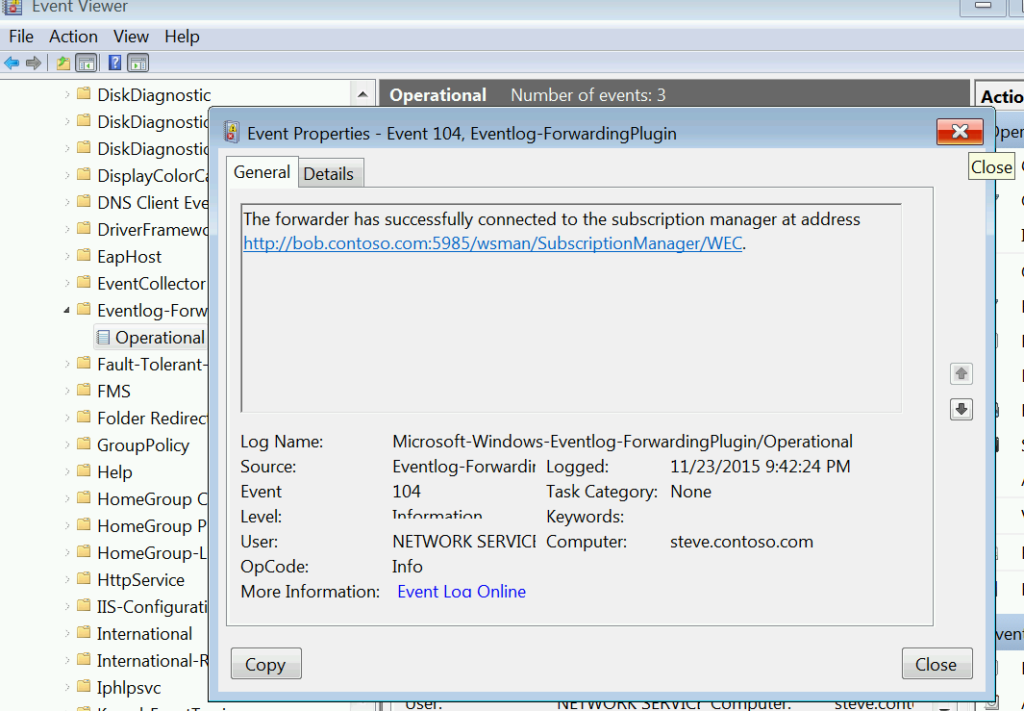

Após configurar o WEF, agora você deve verificar se os encaminhadores realmente fizeram check-in, verificando a coluna Computadores de Origem na página principal de Assinaturas.

Você também pode verificar o log operacional do Plugin de Encaminhamento de Eventos em Aplicativos e Serviços no cliente para garantir que tudo esteja funcionando. É lá que você verá erros descritivos se algo der errado com o Kerberos ou os firewalls.

Tudo o que resta é encontrar um cliente de baixo valor, limpar o log de segurança e ver se você recebe um alerta.

Suas Conclusões

Neste Projeto, você aprendeu como configurar uma assinatura básica do WEF. Você:

- Configurou um coletor de eventos

- Criou uma GPO para criar uma assinatura em vários encaminhadores do Windows Server

- Configurou uma assinatura do WEF para enviar apenas eventos específicos

- Garantiu que a assinatura do WEF enviasse eventos o mais rápido possível

O WEF é um pouco complicado de configurar inicialmente, mas uma vez em funcionamento, você não deverá ter muitos problemas e dores de cabeça mínimas de manutenção.

Source:

https://adamtheautomator.com/windows-event-collector/