En el mundo acelerado del desarrollo de software, entregar aplicaciones de alta calidad de manera rápida y confiable es crucial. Aquí es donde entra en juego CI/CD (Integración Continua y Entrega/Despliegue Continuo).

CI/CD es un conjunto de prácticas y herramientas diseñadas para automatizar y agilizar el proceso de integración de cambios en el código, probarlos y desplegarlos en producción. Al adoptar CI/CD, tu equipo puede reducir errores manuales, acelerar los ciclos de lanzamiento y asegurar que tu código esté siempre en un estado desplegable.

En este tutorial, nos centraremos en un enfoque amigable para principiantes para configurar una pipeline básica de CI/CD utilizando Bitbucket, un servidor Linux y Python con Flask. Específicamente, crearemos un proceso automatizado que extrae los últimos cambios de un repositorio de Bitbucket a tu servidor Linux cada vez que hay un push o merge a una rama específica.

Este proceso será impulsado por webhooks de Bitbucket y un simple servidor de Python basado en Flask que escucha eventos de webhook entrantes y activa el despliegue.

Es importante tener en cuenta que CI/CD es un campo vasto y complejo, y este tutorial está diseñado para proporcionar una comprensión fundamental en lugar de ser una guía exhaustiva.

Cubrirá lo básico de la configuración de una pipeline de CI/CD utilizando herramientas que son accesibles para principiantes. Solo ten en cuenta que los sistemas de CI/CD en el mundo real a menudo implican herramientas y configuraciones más avanzadas, como la contenedorización, la orquestación y los entornos de prueba de múltiples etapas.

Al final de este tutorial, tendrás un ejemplo funcional de cómo automatizar despliegues utilizando Bitbucket, Linux y Python, en el que puedes basarte a medida que te sientas más cómodo con los conceptos de CI/CD.

Tabla de Contenidos:

¿Por qué es importante CI/CD?

CI/CD se ha convertido en un pilar del desarrollo de software moderno por varias razones. En primer lugar, acelera el proceso de desarrollo. Al automatizar tareas repetitivas como pruebas e implementación, los desarrolladores pueden centrarse más en escribir código y menos en procesos manuales. Esto conlleva a una entrega más rápida de nuevas funciones y correcciones de errores, lo cual es especialmente importante en mercados competitivos donde la velocidad puede ser un diferenciador.

Otro beneficio clave de CI/CD es la reducción de errores y la mejora de la confiabilidad. Las pruebas automatizadas garantizan que cada cambio de código sea revisado rigurosamente en busca de problemas antes de integrarlo en el código principal. Esto minimiza el riesgo de introducir errores que podrían interrumpir la aplicación o requerir correcciones costosas más adelante. Los flujos de implementación automatizados también reducen la probabilidad de error humano durante el proceso de lanzamiento, asegurando que las implementaciones sean consistentes y predecibles.

CI/CD también fomenta una mejor colaboración entre los miembros del equipo. En los flujos de trabajo de desarrollo tradicionales, integrar cambios de código de múltiples desarrolladores puede ser un proceso que consume tiempo y propenso a errores. Con CI/CD, el código se integra y prueba con frecuencia, a menudo varias veces al día. Esto significa que los conflictos se detectan y resuelven temprano, y la base de código se mantiene en un estado estable. Como resultado, los equipos pueden trabajar de manera más eficiente y con mayor confianza, incluso cuando múltiples colaboradores están trabajando en diferentes partes del proyecto simultáneamente.

Finalmente, CI/CD apoya la mejora continua y la innovación. Al automatizar el proceso de implementación, los equipos pueden lanzar actualizaciones a producción con más frecuencia y menos riesgo. Esto les permite recopilar comentarios de los usuarios más rápidamente e iterar sobre sus productos de manera más efectiva.

Lo que cubriremos en este tutorial

En este tutorial, repasaremos el proceso de configuración de un pipeline CI/CD simple que automatiza la implementación de cambios de código desde un repositorio de Bitbucket a un servidor Linux. Aquí está lo que aprenderás:

-

Cómo configurar un repositorio de Bitbucket para enviar notificaciones de webhook cada vez que haya un push o merge a una rama específica.

-

Cómo configurar un servidor Python basado en Flask en tu servidor Linux para escuchar eventos de webhook entrantes.

-

Cómo escribir un script que extraiga los últimos cambios del repositorio y los implemente en el servidor.

-

Cómo probar y solucionar problemas en tu proceso de implementación automatizada.

Al final de este tutorial, tendrás un ejemplo funcional de un pipeline básico de CI/CD que puedes personalizar y ampliar según sea necesario. ¡Empecemos!

Paso 1: Configurar un Webhook en Bitbucket

Antes de comenzar con la configuración, expliquemos brevemente qué es un webhook y cómo encaja en nuestro proceso de CI/CD.

Un webhook es un mecanismo que permite a un sistema notificar a otro sistema sobre un evento en tiempo real. En el contexto de Bitbucket, un webhook se puede configurar para enviar una solicitud HTTP (a menudo una solicitud POST con datos de carga útil) a una URL especificada cada vez que ocurre un evento específico en tu repositorio, como un push a una rama o una fusión de una solicitud de extracción.

En nuestro caso, el webhook notificará a nuestro servidor Python basado en Flask (ejecutándose en tu servidor Linux) cada vez que haya un push o fusión en una rama específica. Esta notificación activará un script en el servidor para extraer automáticamente los últimos cambios del repositorio e implementarlos automáticamente. Básicamente, el webhook actúa como puente entre Bitbucket y tu servidor, permitiendo la automatización sin problemas del proceso de implementación.

Ahora que comprendes el papel de un webhook, configuremos uno en Bitbucket:

-

Inicia sesión en Bitbucket y navega hasta tu repositorio.

-

En la barra lateral izquierda, haz clic en Configuración.

-

En la sección Flujo de trabajo, busca y haz clic en Webhooks.

-

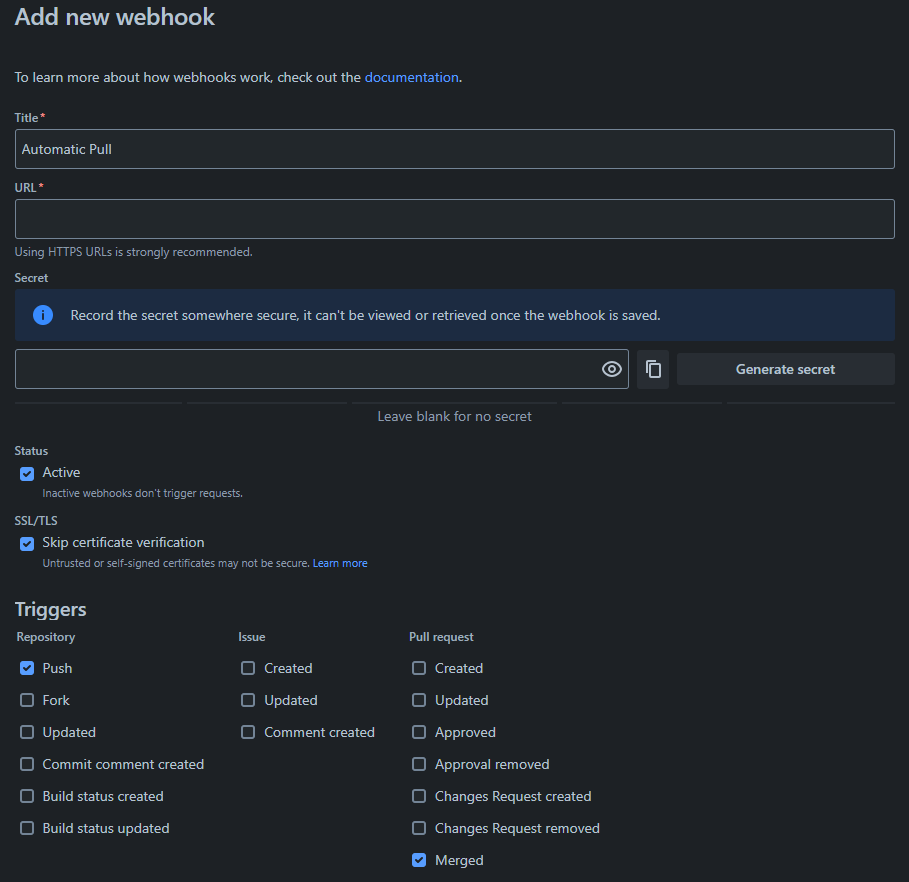

Haz clic en el botón Añadir webhook.

-

Ingresa un nombre para tu webhook (por ejemplo, “Pull Automático”).

-

En el campo de URL, proporciona la URL a tu servidor donde el webhook enviará la solicitud. Si estás ejecutando una aplicación Flask localmente, esto sería algo como

http://tu-ip-de-servidor/pull-repo. (Para entornos de producción, se recomienda encarecidamente usar HTTPS para asegurar la comunicación entre Bitbucket y tu servidor.) -

En la sección de Disparadores, elige los eventos a los que deseas suscribirte. Para este ejemplo, seleccionaremos Push (y opcionalmente, Pull Request Merged si también deseas implementar después de fusiones).

-

Guarda el webhook con un nombre autoexplicativo para que sea fácil de identificar más tarde.

Una vez configurado el webhook, Bitbucket enviará una solicitud POST a la URL especificada cada vez que ocurra el evento seleccionado. En los siguientes pasos, configuraremos un servidor Flask para manejar estas solicitudes entrantes y activar el proceso de implementación.

Esto es lo que deberías ver cuando configures el webhook de Bitbucket

Paso 2: Configura el Escucha Flask en tu Servidor Linux

En el siguiente paso, configurarás un servidor web simple en tu máquina Linux que estará a la escucha de la webhook de Bitbucket. Cuando reciba la notificación, ejecutará un git pull o un pull forzado (en caso de cambios locales) para actualizar el repositorio.

Instalar Flask:

Para crear la aplicación Flask, primero instala Flask ejecutando:

pip install flask

Crear la Aplicación Flask:

Crea un nuevo script en Python (por ejemplo, app_repo_pull.py) en tu servidor y agrega el siguiente código:

from flask import Flask

import subprocess

app = Flask(__name__)

@app.route('/pull-repo', methods=['POST'])

def pull_repo():

try:

# Obtener los últimos cambios del repositorio remoto

subprocess.run(["git", "-C", "/path/to/your/repository", "fetch"], check=True)

# Restablecer forzadamente la rama local para que coincida con la rama remota 'test'

subprocess.run(["git", "-C", "/path/to/your/repository", "reset", "--hard", "origin/test"], check=True) # Reemplaza 'test' con el nombre de tu rama

return "Force pull successful", 200

except subprocess.CalledProcessError:

return "Failed to force pull the repository", 500

if __name__ == '__main__':

app.run(host='0.0.0.0', port=5000)

Esto es lo que hace este código:

-

subprocess.run(["git", "-C", "/ruta/a/tu/repositorio", "fetch"]): Este comando obtiene los últimos cambios del repositorio remoto sin afectar el directorio de trabajo local. -

subprocess.run(["git", "-C", "/ruta/a/tu/repositorio", "reset", "--hard", "origin/test"]): Este comando realiza un restablecimiento duro, forzando que el repositorio local coincida con la rama remotatest. Reemplazatestcon el nombre de tu rama.

Asegúrate de reemplazar /ruta/a/tu/repositorio con la ruta real de tu repositorio Git local.

Paso 3: Exponer la Aplicación Flask (Opcional)

Si deseas que la aplicación Flask sea accesible desde fuera de tu servidor, necesitas exponerla públicamente. Para ello, puedes configurar un proxy inverso con NGINX. Así es como puedes hacerlo:

Primero, instala NGINX si aún no lo tienes ejecutando este comando:

sudo apt-get install nginx

Luego, necesitarás configurar NGINX para que redirija las solicitudes a tu aplicación Flask. Abre el archivo de configuración de NGINX:

sudo nano /etc/nginx/sites-available/default

Modifica la configuración para incluir este bloque:

server {

listen 80;

server_name your-server-ip;

location /pull-repo {

proxy_pass http://localhost:5000;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

}

Ahora simplemente recarga NGINX para aplicar los cambios:

sudo systemctl reload nginx

Paso 4: Probar la Configuración

Ahora que todo está configurado, inicia la aplicación Flask ejecutando este script de Python:

python3 app_repo_pull.py

Ahora para probar si todo está funcionando:

- Hacer un commit: Haz un commit en la rama

testde tu repositorio en Bitbucket. Esta acción activará el webhook.

-

Activación del webhook: El webhook enviará una solicitud POST a tu servidor. La aplicación Flask recibirá esta solicitud, realizará un pull forzado desde la rama

testy actualizará el repositorio local. -

Verificar el pull: Revisa la salida del registro de tu aplicación Flask o inspecciona el repositorio local para verificar que los cambios se hayan realizado y aplicado correctamente.

Paso 5: Consideraciones de Seguridad

Cuando expones una aplicación Flask a internet, es crucial asegurar tu servidor y la aplicación para protegerlos de accesos no autorizados, brechas de datos y ataques. Aquí están las áreas clave en las que debes enfocarte:

1. Utiliza un Servidor Seguro con Reglas de Firewall Adecuadas

Un servidor seguro es aquel que está configurado para minimizar la exposición a amenazas externas. Esto implica usar reglas de firewall, minimizar servicios innecesarios y asegurarse de que solo los puertos requeridos estén abiertos para la comunicación.

Ejemplo de una configuración segura del servidor:

-

Software mínimo: Solo instale el software que necesite (por ejemplo, Python, Flask, NGINX) y elimine los servicios innecesarios.

-

Actualizaciones del sistema operativo: Asegúrese de que el sistema operativo de su servidor esté actualizado con los últimos parches de seguridad.

-

Configuración del firewall: Utilice un firewall para controlar el tráfico entrante y saliente y limitar el acceso a su servidor.

Por ejemplo, una configuración básica de UFW (Firewall No Complicado) en Ubuntu podría verse así:

# Permitir SSH (puerto 22) para acceso remoto

sudo ufw allow ssh

# Permitir HTTP (puerto 80) y HTTPS (puerto 443) para tráfico web

sudo ufw allow http

sudo ufw allow https

# Habilitar el firewall

sudo ufw enable

# Verificar el estado del firewall

sudo ufw status

En este caso:

-

El firewall permite conexiones entrantes de SSH en el puerto 22, HTTP en el puerto 80 y HTTPS en el puerto 443.

-

Cualquier puerto o servicio innecesario debe ser bloqueado por defecto para limitar la exposición a ataques.

Reglas de Firewall Adicionales:

-

Limitar acceso al punto final del webhook: Idealmente, solo permitir tráfico al punto final del webhook desde las direcciones IP de Bitbucket para prevenir el acceso externo. Puedes configurar esto en tu firewall o usando tu servidor web (por ejemplo, NGINX) aceptando solicitudes solo desde el rango de IP de Bitbucket.

-

Denegar todo otro tráfico entrante: Para cualquier servicio que no necesite estar expuesto a internet (por ejemplo, puertos de base de datos), asegúrate de que esos puertos estén bloqueados.

2. Agregar Autenticación a la Aplicación Flask

Dado que tu aplicación Flask será accesible públicamente a través de la URL del webhook, deberías considerar agregar autenticación para asegurar que solo usuarios autorizados (como los servidores de Bitbucket) puedan activar la extracción.

Ejemplo de Autenticación Básica:

Puedes usar una autenticación simple basada en tokens para asegurar tu punto final de webhook. Aquí tienes un ejemplo de cómo modificar tu aplicación Flask para requerir un token de autenticación:

from flask import Flask, request, abort

import subprocess

app = Flask(__name__)

# Define un token secreto para la verificación del webhook

SECRET_TOKEN = 'your-secret-token'

@app.route('/pull-repo', methods=['POST'])

def pull_repo():

# Comprueba si la solicitud contiene el token correcto

token = request.headers.get('X-Hub-Signature')

if token != SECRET_TOKEN:

abort(403) # Prohibido si el token es incorrecto

try:

subprocess.run(["git", "-C", "/path/to/your/repository", "fetch"], check=True)

subprocess.run(["git", "-C", "/path/to/your/repository", "reset", "--hard", "origin/test"], check=True)

return "Force pull successful", 200

except subprocess.CalledProcessError:

return "Failed to force pull the repository", 500

if __name__ == '__main__':

app.run(host='0.0.0.0', port=5000)

Cómo funciona:

-

El

X-Hub-Signaturees un encabezado personalizado que añades a la solicitud al configurar el webhook en Bitbucket. -

Solo las solicitudes con el token correcto podrán activar la extracción. Si el token falta o es incorrecto, la solicitud se rechaza con una respuesta de

403 Prohibido.

También puedes utilizar formas más complejas de autenticación, como OAuth o HMAC (Código de Autenticación de Mensajes basado en Hash), pero este enfoque simple de token funciona para muchos casos.

3. Usa HTTPS para la comunicación segura

Es crucial cifrar los datos transmitidos entre tu aplicación Flask y el webhook de Bitbucket, así como cualquier dato sensible (como tokens o contraseñas) que se transmitan por la red. Esto garantiza que los atacantes no puedan interceptar o modificar los datos.

¿Por qué HTTPS?

-

Encriptación de datos: HTTPS encripta la comunicación, asegurando que datos sensibles como tu token de autenticación no se expongan a ataques de intermediarios.

-

Confianza e integridad: HTTPS ayuda a asegurar que los datos recibidos por tu servidor no hayan sido manipulados.

Usar Let’s Encrypt para asegurar tu aplicación Flask con SSL:

- Instalar Certbot (la herramienta para obtener certificados de Let’s Encrypt):

sudo apt-get update

sudo apt-get install certbot python3-certbot-nginx

Obtener un certificado SSL gratuito para tu dominio:

sudo certbot --nginx -d your-domain.com

-

Este comando configurará automáticamente Nginx para usar HTTPS con un certificado SSL gratuito de Let’s Encrypt.

-

Asegurar el uso de HTTPS: Asegúrate de que tu aplicación Flask o la configuración de Nginx obliguen a todo el tráfico a utilizar HTTPS. Puedes hacer esto configurando una regla de redirección en Nginx:

server {

listen 80;

server_name your-domain.com;

# Redireccionar de HTTP a HTTPS

return 301 https://$host$request_uri;

}

server {

listen 443 ssl;

server_name your-domain.com;

ssl_certificate /etc/letsencrypt/live/your-domain.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/your-domain.com/privkey.pem;

# Otra configuración de Nginx...

}

Renovación automática: Los certificados de Let’s Encrypt son válidos por 90 días, por lo que es importante configurar la renovación automática:

sudo certbot renew --dry-run

Este comando prueba el proceso de renovación para asegurarse de que todo está funcionando.

4. Registro y Monitoreo

Implementa el registro y monitoreo para tu aplicación Flask para rastrear intentos no autorizados, errores o actividad inusual:

-

Registrar solicitudes: Registra todas las solicitudes entrantes, incluida la dirección IP, cabeceras de solicitud y estado de respuesta, para poder monitorear cualquier actividad sospechosa.

-

Utilizar herramientas de monitoreo: Configura herramientas como Prometheus, Grafana o New Relic para monitorear el rendimiento del servidor y la salud de la aplicación.

Conclusión

En este tutorial, exploramos cómo configurar un pipeline de CI/CD simple y amigable para principiantes que automatiza despliegues usando Bitbucket, un servidor Linux y Python con Flask. Aquí tienes un resumen de lo que has aprendido:

-

Fundamentos de CI/CD: Discutimos los conceptos básicos de Integración Continua (CI) y Entrega/Implementación Continua (CD), que son prácticas esenciales para automatizar la integración, prueba y despliegue de código. Aprendiste cómo CI/CD ayuda a acelerar el desarrollo, reducir errores y mejorar la colaboración entre desarrolladores.

-

Configuración de Webhooks en Bitbucket: Aprendiste cómo configurar un webhook en Bitbucket para notificar a tu servidor cada vez que se realiza un push o merge a una rama específica. Este webhook sirve como disparador para iniciar automáticamente el proceso de despliegue.

-

Creación de un Escuchador de Webhooks basado en Flask: Te mostramos cómo configurar una aplicación Flask en tu servidor Linux para escuchar las solicitudes de webhook entrantes desde Bitbucket. Esta aplicación Flask recibe las notificaciones y ejecuta los comandos Git necesarios para extraer y desplegar los últimos cambios.

-

Automatización del Proceso de Implementación: Utilizando Python y Flask, automatizamos el proceso de extraer cambios del repositorio de Bitbucket y realizar una extracción forzada para asegurar que el código más reciente sea implementado. También aprendiste cómo configurar el servidor para exponer la aplicación Flask y aceptar solicitudes de manera segura.

-

Consideraciones de Seguridad: Cubrimos pasos críticos de seguridad para proteger tu proceso de implementación:

-

Reglas de Firewall: Discutimos la configuración de reglas de firewall para limitar la exposición y asegurar que solo el tráfico autorizado (desde Bitbucket) pueda acceder a tu servidor.

-

Autenticación: Añadimos autenticación basada en token para asegurar que solo las solicitudes autorizadas puedan desencadenar implementaciones.

-

HTTPS: Explicamos cómo asegurar la comunicación entre tu servidor y Bitbucket utilizando certificados SSL de Let’s Encrypt.

-

Registro y Monitoreo: Por último, recomendamos configurar registro y monitoreo para mantener un seguimiento de cualquier actividad inusual o errores.

-

Próximos pasos

Al final de este tutorial, ahora tienes un ejemplo funcional de un pipeline de implementación automatizado. Si bien esta es una implementación básica, sirve como una base en la que puedes construir. A medida que te sientas más cómodo con CI/CD, puedes explorar temas avanzados como:

-

Pipelines de implementación de múltiples etapas

-

Integración con herramientas de contenerización como Docker

-

Estrategias de pruebas y despliegue más complejas

-

Uso de herramientas de orquestación como Kubernetes para escalabilidad

Las prácticas de CI/CD evolucionan continuamente, y al dominar los conceptos básicos, te has preparado para tener éxito a medida que expandes tus habilidades en esta área. ¡Feliz automatización y gracias por leer!

Puedes bifurcar el código desde aquí.

Source:

https://www.freecodecamp.org/news/create-a-basic-cicd-pipeline-with-webhooks-on-linux/